Wilt u weten hoe u uw Apache-website kunt beveiligen tegen het gebruik van het gratis HTTP-certificaat Laten we coderen? In deze zelfstudie laten we je alle stappen zien die nodig zijn om Secure Apache met Let's Encrypt op Ubuntu Linux te maken

• Ubuntu-versie: 18.04

Ter illustratie van de installatie gaan we een van onze domeinen met de naam MININGPOOL.NINJA gebruiken.

U moet de configuratiebestanden wijzigen en onze domeinnaam MINING-POOL.NINJA door uw domeinnaam vervangen.

Hardware Lijst:

In het volgende gedeelte wordt de lijst met apparaten weergegeven die zijn gebruikt om deze WordPress-zelfstudie te maken.

Elk onderdeel van de hierboven genoemde hardware is te vinden op de Amazon-website.

Apache-gerelateerde Zelfstudie:

Op deze pagina bieden we snelle toegang tot een lijst met tutorials gerelateerd aan Apache.

1. Koop een Domeinnaam

Eerst moet u toegang krijgen tot de GODADDY en maak een account aan.

Dit account zal worden gebruikt om een DNS-domein aan te schaffen.

In ons voorbeeld kopen we het domein met de naam MININGPOOL.NINJA.

U kunt elke website gebruiken om een DNS-domein aan te schaffen.

GoDaddy is gewoon mijn favoriete keuze.

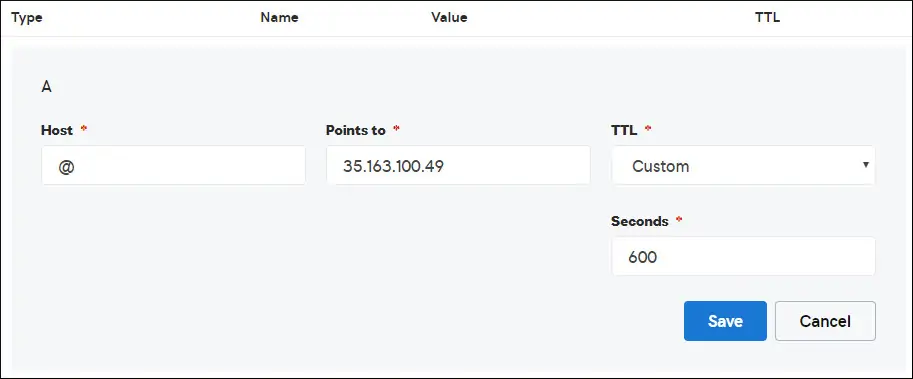

2. Configureer een DNS-invoer

Nu moet u een DNS-register configureren dat naar uw Apache-webserver verwijst.

Nadat u een DNS-domein hebt gekocht, moet u een DNS-vermelding maken die verwijst naar uw websiteadres naar de computer waarop Ubuntu Linux wordt uitgevoerd.

In ons voorbeeld hebben we een DNS-invoer gemaakt die het domein MININGPOOL.NINJA naar het IP-adres 35.163.100.49 leidt.

Gebruik de volgende opdrachten om uw DNS-configuratie te testen op een computer met Linux.

# apt-get update

# apt-get install dnsutils

# nslookup mining-pool.ninja

Non-authoritative answer:

Name: mining-pool.ninja

Address: 35.163.100.49

De bovenstaande opdracht bevestigt dat het domein verwijst naar het IP-adres 35.163.100.49.

3. Installeer Apache-webserver

De Let's Encrypt-certificeringsinstantie vereist dat de gebruiker over een volledig functionele Apache-webserver beschikt.

We moeten de Apache-webserver en alle vereiste software installeren.

Gebruik op de Linux-console de volgende opdrachten om de vereiste pakketten te installeren.

# apt-get update

# apt-get install apache2 php7.2 php7.2-mysql libapache2-mod-php7.2

# apt-get install openssl

Schakel de Apache mod_rewrite in en bewerk het bestand apache2.conf.

# a2enmod rewrite

# vi /etc/apache2/apache2.conf

Voeg aan het einde van het bestand de volgende regels toe.

<Directory /var/www/html>

AllowOverride All

</Directory>

Maak een Apache Virtualhost-configuratiebestand aan op uw website.

# vi /etc/apache2/sites-available/mining-pool.conf

Houd er rekening mee dat de naam en locatie van je Virtualhost mogelijk niet hetzelfde zijn als de mijne.

Als voorbeeld, hier is de inhoud van ons bestand:

<VirtualHost *:80>

ServerAdmin nobody@care.com

DocumentRoot /websites/www

ServerName mining-pool.ninja

<Directory /websites/www/>

Options Indexes FollowSymLinks

AllowOverride All

Require all granted

</Directory>

ErrorLog /websites/logs/error.log

CustomLog /websites/logs/access.log combined

LogLevel error

</VirtualHost>

Maak de lijst met vereiste mappen.

Stel de juiste bestandsrechten in voor alle mappen.

Houd er rekening mee dat de locatie van je map mogelijk niet dezelfde is als die van mij.

# mkdir /websites

# cd /websites

# mkdir www logs

# chown www-data.www-data /websites -R

Schakel uw Apache Virtualhost-configuratie in en start de Apache-service opnieuw.

# a2ensite mining-pool.conf

# systemctl reload apache2

4. Configureer het gratis HTTPS-certificaat op Apache

Gebruik op de Linux-console de volgende opdracht om de vereiste pakketten te installeren.

# apt-get install software-properties-common

# add-apt-repository universe

# add-apt-repository ppa:certbot/certbot

# apt-get update

# apt-get install python-certbot-apache

Het Certbot-script vereist dat de gebruiker over een volledig functionele Apache-webserver beschikt.

We hebben onze installatie en configuratie van Apache Virtualhost al voltooid.

Gebruik de volgende opdrachtaanvraag en installeer het Apache gratis HTTPS-certificaat.

Houd er rekening mee dat uw domeinnaam niet dezelfde mag zijn als de mijne.

# certbot --apache -d mining-pool.ninja

• Druk op (A) om akkoord te gaan met de servicevoorwaarden.

• Druk op (Y) om uw e-mail te delen en nieuwsbrieven te ontvangen.

• Druk op (2) om uw HTTP-website automatisch om te leiden naar de HTTPS-versies.

Saving debug log to /var/log/letsencrypt/letsencrypt.log

Plugins selected: Authenticator apache, Installer apache

Enter email address (used for urgent renewal and security notices) (Enter 'c' to

cancel): techexpert.tips@gmail.com

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Please read the Terms of Service at

https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must

agree in order to register with the ACME server at

https://acme-v02.api.letsencrypt.org/directory

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

(A)gree/(C)ancel: A

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Would you be willing to share your email address with the Electronic Frontier

Foundation, a founding partner of the Let's Encrypt project and the non-profit

organization that develops Certbot? We'd like to send you email about our work

encrypting the web, EFF news, campaigns, and ways to support digital freedom.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

(Y)es/(N)o: Y

Obtaining a new certificate

Performing the following challenges:

http-01 challenge for mining-pool.ninja

Enabled Apache rewrite module

Waiting for verification...

Cleaning up challenges

Created an SSL vhost at /etc/apache2/sites-available/mining-pool-le-ssl.conf

Enabled Apache socache_shmcb module

Enabled Apache ssl module

Deploying Certificate to VirtualHost /etc/apache2/sites-available/mining-pool-le-ssl.conf

Enabling available site: /etc/apache2/sites-available/mining-pool-le-ssl.conf

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites, or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 2

Enabled Apache rewrite module

Redirecting vhost in /etc/apache2/sites-enabled/mining-pool.conf to ssl vhost in /etc/apache2/sites-available/mining-pool-le-ssl.conf

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Congratulations! You have successfully enabled https://mining-pool.ninja

You should test your configuration at:

https://www.ssllabs.com/ssltest/analyze.html?d=mining-pool.ninja

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/mining-pool.ninja/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/mining-pool.ninja/privkey.pem

Your cert will expire on 2019-03-19. To obtain a new or tweaked

version of this certificate in the future, simply run certbot again

with the "certonly" option. To non-interactively renew *all* of

your certificates, run "certbot renew"

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Het systeem vraagt automatisch het certificaat aan en configureert uw Apache-webserver om alle HTTP-toegang naar de HTTPS-versie van uw website om te leiden.

In ons voorbeeld heeft het systeem een HTTPS Virtualhost-configuratiebestand gemaakt met de naam mining-pool-le-ssl.conf

Hier is de inhoud van het HTTPS Virtualhost-configuratiebestand mining-pool-le-ssl.conf:

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerAdmin nobody@care.com

DocumentRoot /websites/www

ServerName mining-pool.ninja

<Directory /websites/www/>

Options Indexes FollowSymLinks

AllowOverride All

Require all granted

</Directory>

ErrorLog /websites/logs/error.log

CustomLog /websites/logs/access.log combined

LogLevel error

SSLCertificateFile /etc/letsencrypt/live/mining-pool.ninja/fullchain.pem

SSLCertificateKeyFile /etc/letsencrypt/live/mining-pool.ninja/privkey.pem

Include /etc/letsencrypt/options-ssl-apache.conf

</VirtualHost>

</IfModule>

Het KEY-bestand bevat uw privésleutel voor certificaten en moet altijd op een veilige plaats worden bewaard.

Hier is de inhoud van het KEY-bestand: /etc/letsencrypt/live/mining-pool.ninja/privkey.pem

-----BEGIN PRIVATE KEY-----

MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQCwGYFx4kcQmYC5

gJftnjZhWNVZkIL7wSMTFtFfIY37PNbVNeJ11HoudX8HWout8qXOxBvHE8oUtzrO

/956cCVNsdY+eXZVVwUhjeSRT9wH2vUh3vVw6mi0TRy1KZJGo+hFeUS7zGb0/IwV

MofsEE3rAM1s9RoNOzH6Q/S7OiXFH4OhjbORcv0mBBDjbUgIB+PPoSdCj98yHjZN

vyVEvU9xZLQZxDfFMJr9lNAOR0AIOaALkXaMu1zC5+G1Z2x+W9xSI4JMegiKoHhI

/Xt3A3lCyT81GGc3RrmlighZZVstr0FK4XotcJe5YLsBn1xIukyUrWnJHGRz8MmC

26ShYRLLAgMBAAECggEAdpK19ljGQQcbBczwf67oLuQBxCzqBVomo9PZZpTRZTmx

7h46Pdyz6FR1FB6DrryTqIWjrohEqW42yuq+gvLAK3BzMd3XL99INS+1l6KOJTvp

ksTtvvoXRlAl5FX5iFcVLrJY9ZrMOGlUaXF81BamYHZJ2/OtdvtEy562Str8U52m

GTkgfpWnaLc66T05zViNwiAb5yg0v9Xb9YOEgLY8VdqYppUnJNzYs7utiDGbOjPa

OCZ5oLTl1b9l6sNw7RhhOmq/jPOur4Keg124fyleULi2Uln52waLWeI8fWI/AHmP

UQQkC3athEOKr0f1Zk9ZRxYJq5FYGPTElqQdbltEAQKBgQDiqSp4XM0tfFJwZIkH

ooEcPw+to4T0333K4mipx+YxlELCHvIXW2xIxlejyhgnVIQWX6qS0F7VUGnVuSKz

hB0zfcd89MYcqGyQSEdc9kZB+Twb9Hzd3fTXu7hKjXoz9+UKfcOXfQdILGnDqyG8

zCF//aNocRvxaO9E1cZ+1irlcQKBgQDG5OZUr8kMYI8Tl0GcmWZSFZfMYBYT3CAq

YPHmNQcHhENGz6v9jBZjkeZJBLMRZLlRWjcrWhKbEEHsjZJYiJP4u2n6n57Il9h9

OVqfK7RR3k1r9bMKzhYRnu1FsEPpMKKUrLPDChthxduXEPPZgoKGSYmhLAiYqyPg

USOyZzFt+wKBgQCmfjSgLSrZ2pSD0pWFciz8nqXZml+zr+cq/Jx8+kVw7cML7MdP

uOwVmPwPaAfN/Br6hFM7fKvsbSEQyOlgjA8XH7FFbFeJ/X2hjjY9Zvm8xGMO9cwy

/TM4tL9uo/W77r/jsPXXdRPARD98Z1xk3l1NMvaxZURtU/NN0On5iUABQQKBgGIu

FiER0R3iAF68WLAT7TVx4UgK2nsdO2eQCXkJDhpAyPEIjK8RWu/10oaS4k4guXYW

IYut3+dZpCFAVVCMwvaSlSMZbkk4464VBM3zxgRvxyoW1DXuO2ihWiD/fNZ8opTf

l7EcqR2fjOFKhgUF7qaZYG4GDYxHVuNhSkzDsdvHAoGBAIfDk7fLsG/BYROxJpzN

b1CoG8DE+DKYTWwMWW45rDF0ImbC6H3fg876CeZ3YKGWqt9qkha7gnGGVRRufP15

O7ZEXebZXeDYafXSNcnqSe7FSNtVr1eFlTWmL8OiWQuaqxjs/VogdWfhkEGPISVF

AOM3I6XSGx4NxW2RgYmvQZ4O

-----END PRIVATE KEY-----

Het systeem heeft automatisch uw oorspronkelijke Apache Virtualhost-configuratiebestand gewijzigd om alle HTTP-aanvragen om te leiden naar de HTTPS-versie.

Hier is de inhoud van het bijgewerkte oorspronkelijke HTTP Virtualhost-configuratiebestand mining-pool.conf:

ServerAdmin nobody@care.com

DocumentRoot /websites/www

ServerName mining-pool.ninja

Options Indexes FollowSymLinks

AllowOverride All

Require all granted

ErrorLog /websites/logs/error.log

CustomLog /websites/logs/access.log combined

LogLevel error

RewriteEngine on

RewriteCond % =mining-pool.ninja

RewriteRule ^ https://%% [END,NE,R=permanent]

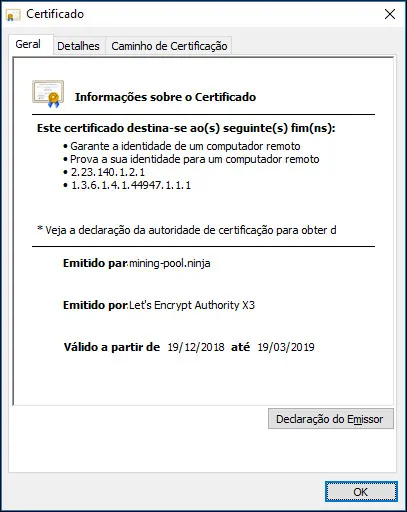

5. Test uw Apache HTTPS-website

Om uw installatie te testen, opent u uw browser en voert u het HTTP-adres van uw website in.

In ons voorbeeld is de volgende URL in de browser ingevoerd:

• http://mining-pool.ninja

In plaats van de HTTP-versie moet de HTTPS-versie van uw website worden gepresenteerd.

Gefeliciteerd, je Apache-configuratie gebruikt nu het gratis Instagram-certificaat LET'S ENCRYPT.

6. Vernieuw het Apache HTTPS-certificaat

U moet weten dat Let's Encrypt-certificaten slechts negentig dagen geldig zijn.

Het systeem maakt een geplande taak om elk certificaat automatisch te vernieuwen dat binnen dertig dagen na afloop is.

De geplande taaknaam is certbot en deze bevindt zich in de directory /etc/cron.d.

Hier is de inhoud van het bestand /etc/cron.d/certbot:

# /etc/cron.d/certbot: crontab entries for the certbot package

#

# Upstream recommends attempting renewal twice a day

#

# Eventually, this will be an opportunity to validate certificates

# haven't been revoked, etc. Renewal will only occur if expiration

# is within 30 days.

#

# Important Note! This cronjob will NOT be executed if you are

# running systemd as your init system. If you are running systemd,

# the cronjob.timer function takes precedence over this cronjob. For

# more details, see the systemd.timer manpage, or use systemctl show

# certbot.timer.

SHELL=/bin/sh

PATH=/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin

0 */12 * * * root test -x /usr/bin/certbot -a \! -d /run/systemd/system && perl -e 'sleep int(rand(43200))' && certbot -q renew

Gebruik de volgende opdracht om het proces van certificaatvernieuwing te simuleren.

# certbot renew --dry-run

Als alles werkt, ziet u de volgende berichten:

Saving debug log to /var/log/letsencrypt/letsencrypt.log

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Processing /etc/letsencrypt/renewal/mining-pool.ninja.conf

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Cert not due for renewal, but simulating renewal for dry run

Plugins selected: Authenticator apache, Installer apache

Renewing an existing certificate

Performing the following challenges:

http-01 challenge for mining-pool.ninja

Waiting for verification...

Cleaning up challenges

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

new certificate deployed with reload of apache server; fullchain is

/etc/letsencrypt/live/mining-pool.ninja/fullchain.pem

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

** DRY RUN: simulating 'certbot renew' close to cert expiry

** (The test certificates below have not been saved.)

Congratulations, all renewals succeeded. The following certs have been renewed:

/etc/letsencrypt/live/mining-pool.ninja/fullchain.pem (success)

** DRY RUN: simulating 'certbot renew' close to cert expiry

** (The test certificates above have not been saved.)

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

IMPORTANT NOTES:

- Your account credentials have been saved in your Certbot

configuration directory at /etc/letsencrypt. You should make a

secure backup of this folder now. This configuration directory will

also contain certificates and private keys obtained by Certbot so

making regular backups of this folder is ideal.