هل ترغب في معرفة كيفية تكوين مصادقة OPNsense LDAP على الدليل النشط؟ في هذا البرنامج التعليمي، ونحن نذهب لتظهر لك كيفية مصادقة المستخدمين OPNsense باستخدام قاعدة بيانات الدليل النشط من مايكروسوفت ويندوز وبروتوكول LDAP.

• OPNsense 19.7

قائمة المعدات

يعرض القسم التالي قائمة المعدات المستخدمة لإنشاء هذا البرنامج التعليمي.

كمعاون أمازون ، أكسب من المشتريات المؤهلة.

OPNsense -- ذات الصلة التعليمي :

في هذه الصفحة ، نقدم الوصول السريع إلى قائمة من الدروس المتعلقة OPNsense.

البرنامج التعليمي - جدار حماية وحدة تحكم مجال Windows

أولاً، نحن بحاجة إلى إنشاء قاعدة جدار حماية على وحدة تحكم مجال Windows.

ستسمح قاعدة جدار الحماية هذه لخادم Opnsense بالاستعلام عن قاعدة بيانات الدليل النشط.

على وحدة تحكم المجال، افتح التطبيق المسمى جدار حماية Windows مع الأمان المتقدم

إنشاء قاعدة جدار حماية واردة جديدة.

حدد خيار PORT.

حدد خيار TCP.

حدد خيار المنافذ المحلية المحددة.

أدخل منفذ TCP 389.

حدد خيار السماح بالاتصال.

تحقق من خيار DOMAIN.

تحقق من الخيار الخاص.

تحقق من الخيار العام.

أدخل وصفًا لقاعدة جدار الحماية.

تهانينا، لقد قمت بإنشاء قاعدة جدار الحماية المطلوبة.

ستسمح هذه القاعدة Opnsense للاستعلام عن قاعدة بيانات الدليل النشط.

البرنامج التعليمي - إنشاء حساب مجال Windows

بعد ذلك، نحن بحاجة إلى إنشاء حسابات 2 على الأقل على قاعدة بيانات الدليل النشط.

سيتم استخدام حساب ADMIN لتسجيل الدخول على واجهة ويب Opnsense.

سيتم استخدام حساب BIND للاستعلام عن قاعدة بيانات الدليل النشط.

على وحدة تحكم المجال، افتح التطبيق المسمى: مستخدمو الدليل النشط وأجهزة الكمبيوتر

إنشاء حساب جديد داخل حاوية المستخدمين.

إنشاء حساب جديد اسمه: المسؤول

كلمة المرور التي تم تكوينها للمستخدم ADMIN: 123qwe..

سيتم استخدام هذا الحساب للمصادقة كمسؤول على واجهة ويب Opnsense.

إنشاء حساب جديد اسمه: ربط

كلمة المرور التي تم تكوينها للمستخدم BIND: 123qwe..

سيتم استخدام هذا الحساب للاستعلام عن كلمات المرور المخزنة على قاعدة بيانات "الدليل النشط".

تهانينا، لقد قمت بإنشاء حسابات "الدليل النشط" المطلوبة.

OPNsense - مصادقة OPNsense LDAP على الدليل النشط

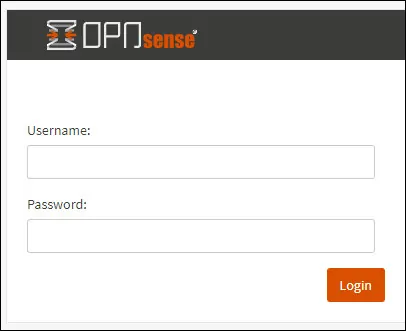

فتح برنامج المتصفح ، أدخل عنوان بروتوكول الإنترنت من جدار الحماية الخاص بك Opnsense والوصول إلى واجهة الويب.

في مثالنا، تم إدخال عنوان URL التالي في المستعرض:

• https://192.168.15.11

وينبغي تقديم واجهة الويب opnsense.

على الشاشة الفورية، أدخل معلومات تسجيل الدخول إلى كلمة المرور الافتراضية OPNsense.

• Username: root

• كلمة المرور: تعيين كلمة المرور أثناء OPNsense التثبيت

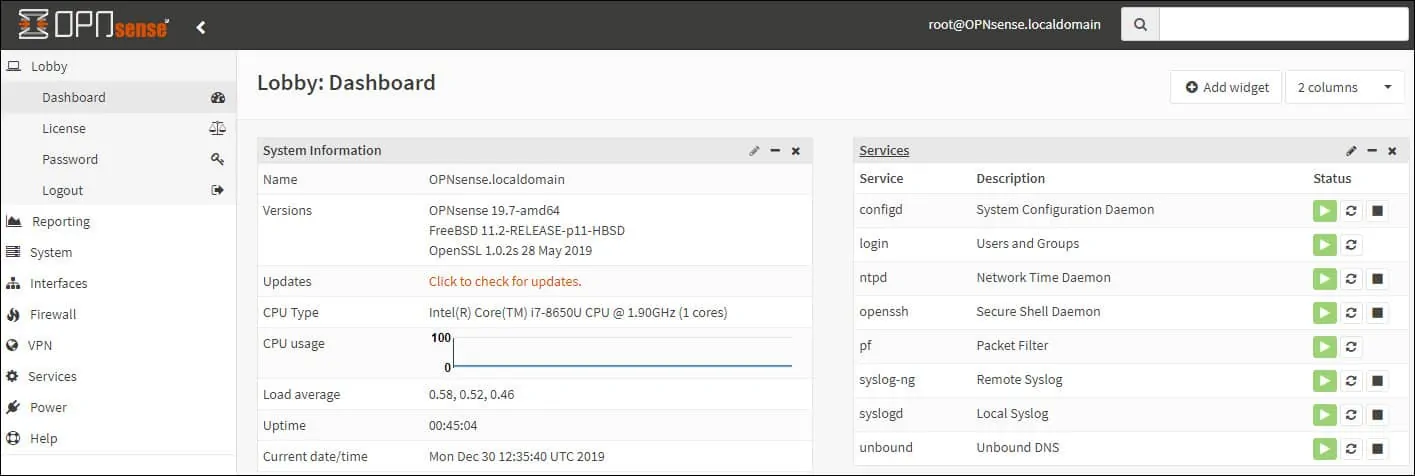

بعد تسجيل الدخول الناجح، سيتم إرسالك إلى لوحة معلومات OPNSense.

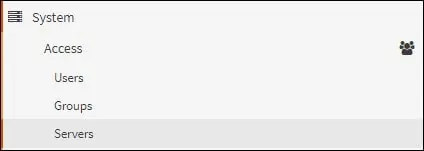

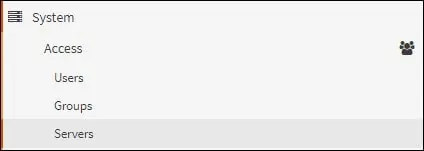

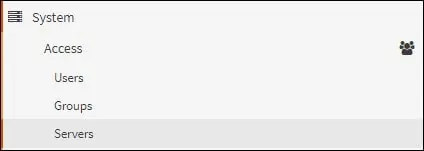

الوصول إلى القائمة نظام Opnsense، الوصول إلى القائمة الفرعية الوصول وحدد الخيار خوادم.

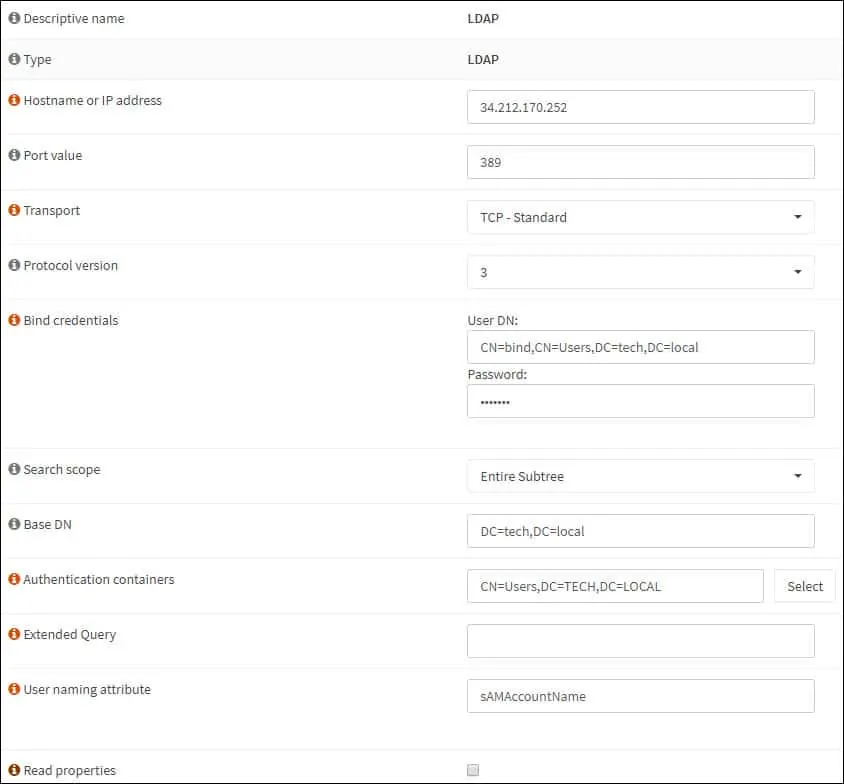

انقر على زر إضافة وتنفيذ التكوين التالي.

• الاسم الوصفي: LDAP

• النوع: LDAP

• اسم المضيف أو عنوان IP - 34.212.170.252

• قيمة الميناء - 389

• النقل - معيار TCP

• إصدار البروتوكول - 3

• ربط وثائق التفويض - CN = ربط، CN = المستخدمين، DC = التكنولوجيا، DC = المحلية

• ربط بيانات الاعتماد كلمة السر - 123qwe.

• نطاق البحث - الشجرة الفرعية بأكملها

• قاعدة DN - DC = التكنولوجيا، DC = المحلية

• حاويات المصادقة - CN = المستخدمين ، DC = TECH ، DC = LOCAL

• القالب الأولي - Microsoft AD

• سمة تسمية المستخدم - sAMAccountName

• قراءة العقارات

• مزامنة المجموعات

• مجموعات الحد

تحتاج إلى تغيير عنوان IP إلى وحدة تحكم المجال IP الخاص بك.

تحتاج إلى تغيير معلومات المجال لتعكس بيئة الشبكة الخاصة بك.

تحتاج إلى تغيير بيانات اعتماد الربط لتعكس بيئة الشبكة.

انقر على زر حفظ لإنهاء التكوين.

في مثالنا، قمنا بتكوين مصادقة خادم LDAP على جدار الحماية OPNsense.

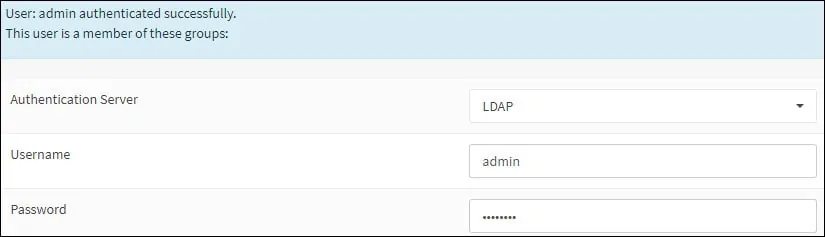

OPNsense - اختبار مصادقة LDAP

الوصول إلى القائمة نظام Opnsense، الوصول إلى القائمة الفرعية الوصول وحدد الخيار اختبار.

حدد خادم مصادقة LDAP.

أدخل اسم المستخدم المسؤول وكلمة المرور الخاصة به وانقر على زر الاختبار.

إذا نجح الاختبار الخاص بك، يجب أن تشاهد الرسالة التالية.

تهانينا! تم تكوين مصادقة OPNsense LDAP الخاصة بك على الدليل النشط بشكل ناجح.

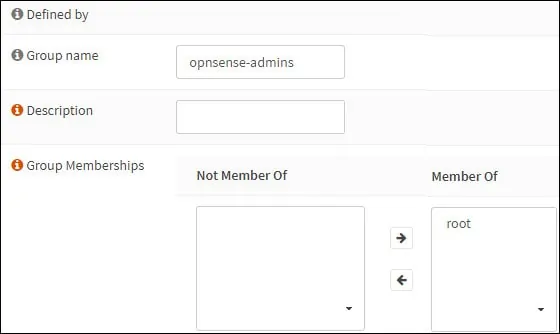

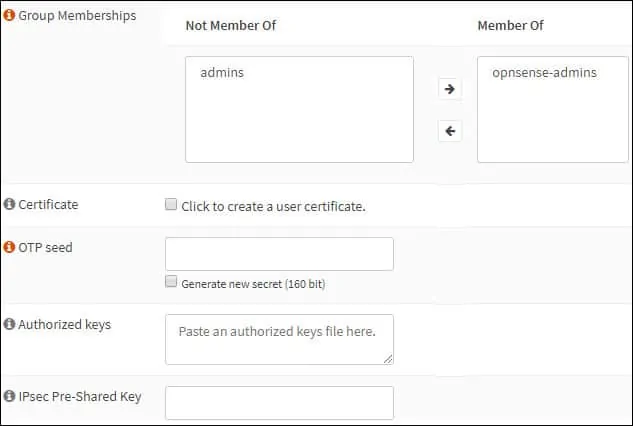

OPNsense - إذن مجموعة LDAP

الوصول إلى القائمة نظام Opnsense، الوصول إلى القائمة الفرعية الوصول وحدد خيار المجموعات.

إضافة مجموعة محلية جديدة على جدار الحماية OPNsense.

على شاشة إنشاء المجموعة، قم بإجراء التكوين التالي:

• اسم المجموعة - opnsense-المسؤولين

• الوصف - مجموعة Ldap

• عضو في - اختياريا يمكنك إضافة حساب المستخدم الجذر.

انقر على زر حفظ، سيتم إرسالك مرة أخرى إلى شاشة تكوين المجموعة.

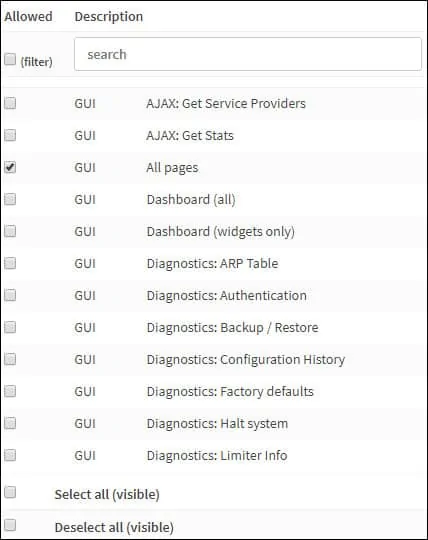

الآن ، تحتاج إلى تحرير أذونات مجموعة opnsense-admins.

على خصائص مجموعة opnsense-admins، حدد موقع منطقة الامتيازات المعينة وانقر على زر إضافة.

في منطقة امتياز المجموعة، قم بإجراء التكوين التالي:

• الامتيازات المخصصة - واجهة المستخدم الرسومية - جميع الصفحات

انقر على زر حفظ لإنهاء التكوين.

OPNsense - إذن المستخدم LDAP

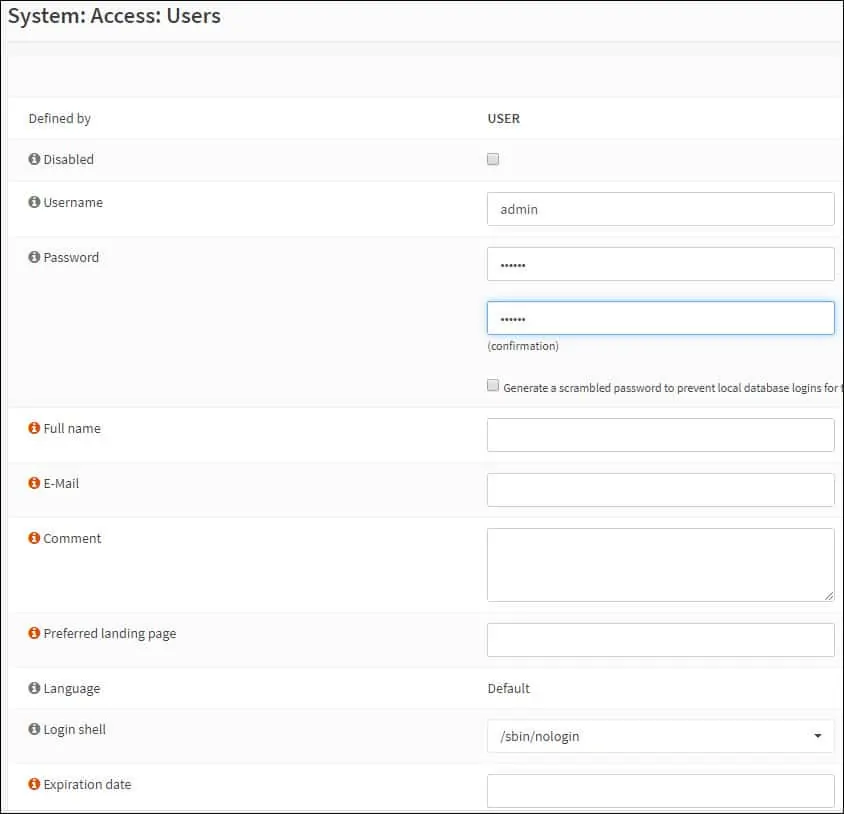

OPNsense يتطلب كافة حسابات المستخدمين Ldap موجودة على قاعدة البيانات المحلية لتنفيذ تكوين التخويل الصحيح.

سنقوم بإضافة حساب المستخدم المسؤول إلى قاعدة البيانات المحلية.

نحن ذاهبون لتكوين الحساب المحلي اسمه عضو المشرف من مجموعة opnsense-admins.

الوصول إلى القائمة نظام Opnsense، الوصول إلى القائمة الفرعية الوصول وحدد خيار المستخدمين.

إضافة حساب مستخدم محلي جديد باستخدام نفس اسم المستخدم من حساب الدليل النشط.

جعل هذا العضو حساب المستخدم من مجموعة opnsense-المسؤولين.

انقر على زر حفظ لإنهاء التكوين.

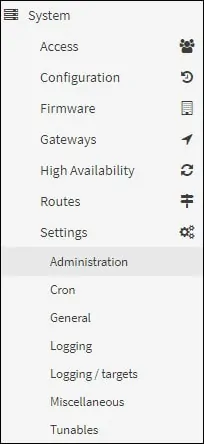

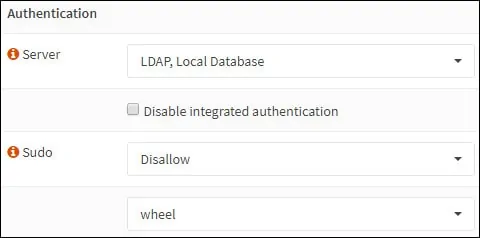

OPNsense - تمكين مصادقة LDAP

الوصول إلى القائمة نظام Opnsense، الوصول إلى القائمة الفرعية الإعدادات وحدد خيار الإدارة.

حدد موقع منطقة المصادقة، وحدد مصادقة LDAP وانقر على زر الحفظ.

اختيارياً، حدد قاعدة البيانات المحلية كأسلوب المصادقة الثاني.

بعد الانتهاء من التكوين الخاص بك ، يجب تسجيل الخروج من واجهة الويب Opnsense.

حاول تسجيل الدخول باستخدام المستخدم المسؤول وكلمة المرور من قاعدة بيانات "الدليل النشط".

على شاشة تسجيل الدخول، استخدم المستخدم المسؤول وكلمة المرور من قاعدة بيانات "الدليل النشط".

• Username: admin

• كلمة المرور: أدخل كلمة مرور الدليل النشط.

تهانينا! لقد قمت بتكوين مصادقة OPNsense لاستخدام قاعدة بيانات الدليل النشط باستخدام LDAP.