क्या आप सीखना चाहेंगे कि Powershell का उपयोग करके सतह कटौती नियमों पर हमला कैसे करें? इस ट्यूटोरियल में, हम आपको दिखाएंगे कि विंडोज डिफेंडर पर एएसआर नियम जोड़ने के लिए कमांड लाइन का उपयोग कैसे करें।

• Windows 2012 R2

• Windows 2016

• Windows 2019

• विंडोज 2022

• Windows 10

• विंडोज 11

उपकरण सूची

यहां आप इस ट्यूटोरियल बनाने के लिए इस्तेमाल उपकरणों की सूची पा सकते हैं।

इस लिंक में इस ट्यूटोरियल को बनाने के लिए इस्तेमाल की जाने वाली सॉफ्टवेयर लिस्ट भी दिखाई देगी।

संबंधित ट्यूटोरियल - पावरशेल

इस पृष्ठ पर, हम पावरशेल से संबंधित ट्यूटोरियल की एक सूची तक त्वरित पहुंच प्रदान करते हैं।

ट्यूटोरियल Powershell ASR - हमले सतह कमी नियमों को कॉन्फ़िगर करें

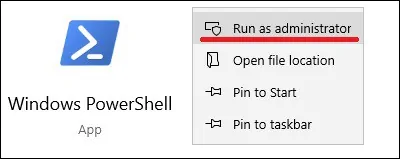

किसी उन्नत Powershell आदेश पंक्ति को प्रारंभ करें।

Powershell का उपयोग करएएसआर नियम जोड़ें।

हमारे उदाहरण में, हम जावास्क्रिप्ट या वीबीस्क्रिप्ट को डाउनलोड की गई निष्पादन योग्य सामग्री लॉन्च करने से रोकने के लिए एक नियम जोड़ते हैं।

कई क्रियाएँ उपलब्ध हैं।

सभी कॉन्फ़िगर किए गए ASR नियमों को सूचीबद्ध करें।

यहां कमांड आउटपुट है।

ASR नियमों को सक्षम करने के लिए कंप्यूटर को पुनरारंभ करें।

वैकल्पिक रूप से, ASR नियमों को सक्षम करने के लिए Defender रीयल-टाइम सुरक्षा पुनरारंभ करें।

एक परीक्षण फ़ाइल बनाएँ।

यहां फ़ाइल सामग्री है।

डाउनलोड की गई निष्पादन योग्य सामग्री लॉन्च करने से जावास्क्रिप्ट या वीबीस्क्रिप्ट को ब्लॉक करने के लिए एएसआर नियम का परीक्षण करें।

यहां कमांड आउटपुट है।

एएसआर नियमों से संबंधित घटनाओं की सूची बनाएं।

यहां कमांड आउटपुट है।

Powershell का उपयोग करएएसआर नियम अक्षम करें।

Powershell का उपयोग करएएसआर नियम निकालें.

बधाइयाँ! आप Powershell का उपयोग कर ASR नियमों को कॉन्फ़िगर करने में सक्षम हैं।