PowerShell を使用して攻撃表面の縮小ルールを構成する方法を学びたいですか? このチュートリアルでは、コマンドラインを使用してWindowsディフェンダーにASRルールを追加する方法を示します。

• Windows 2012 R2

• Windows 2016

• Windows 2019

• 窓 2022

• Windows 10

• ウィンドウズ 11

機器リスト

ここでは、このチュートリアルを作成するために使用される機器のリストを見つけることができます。

このリンクには、このチュートリアルの作成に使用するソフトウェアの一覧も表示されます。

関連チュートリアル - PowerShell

このページでは、PowerShell に関連するチュートリアルの一覧にすばやくアクセスできます。

チュートリアル Powershell ASR - 攻撃表面の縮小ルールを構成する

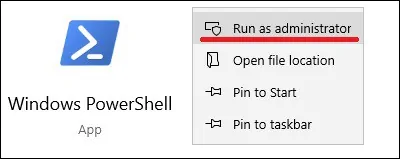

管理者特権の Powershell コマンド ラインを起動します。

PowerShell を使用して ASR ルールを追加します。

この例では、JavaScript または VBScript がダウンロードした実行可能コンテンツを起動できないようにするルールを追加します。

使用可能なアクションは複数あります。

構成されているすべての ASR ルールを一覧表示します。

コマンド出力を次に示します。

コンピューターを再起動して、ASR ルールを有効にします。

必要に応じて、Defender リアルタイム保護を再起動して、ASR ルールを有効にします。

テスト ファイルを作成します。

ここにファイルの内容があります。

ASR ルールをテストして、JavaScript または VBScript がダウンロードした実行可能コンテンツを起動するのをブロックします。

コマンド出力を次に示します。

ASR ルールに関連するイベントを一覧表示します。

コマンド出力を次に示します。

PowerShell を使用して ASR ルールを無効にします。

PowerShell を使用して ASR ルールを削除します。

おめでとう! PowerShell を使用して ASR ルールを構成できます。