क्या आप यह सीखना चाहेंगे कि 3 गलत लॉगिन प्रयासों के बाद 5 मिनट के लिए उपयोगकर्ता खाते को अक्षम करने के लिए समूह नीति को कैसे कॉन्फ़िगर किया जाए? इस ट्यूटोरियल में, हम आपको दिखाने जा रहे हैं कि कंप्यूटर चलाने वाले विंडोज पर गलत लॉगिन प्रयासों के बाद उपयोगकर्ता खाते को लॉक करने के लिए एक समूह नीति कैसे बनाई जाए।

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Windows 10

हार्डवेयर सूची:

निम्नलिखित अनुभाग इस विंडोज ट्यूटोरियल बनाने के लिए उपयोग किए जाने वाले उपकरणों की सूची प्रस्तुत करता है।

ऊपर सूचीबद्ध हार्डवेयर का हर टुकड़ा अमेज़न वेबसाइट पर पाया जा सकता है ।

विंडोज संबंधित ट्यूटोरियल:

इस पृष्ठ पर, हम विंडोज से संबंधित ट्यूटोरियल की एक सूची के लिए त्वरित पहुंच प्रदान करते हैं।

ट्यूटोरियल - उपयोगकर्ता खातों को लॉक करने के लिए जीपीओ बनाना

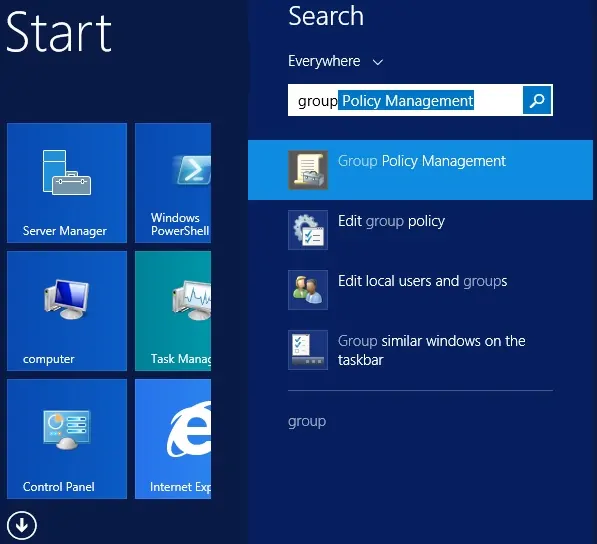

डोमेन नियंत्रक पर, समूह नीति प्रबंधन उपकरण खोलें।

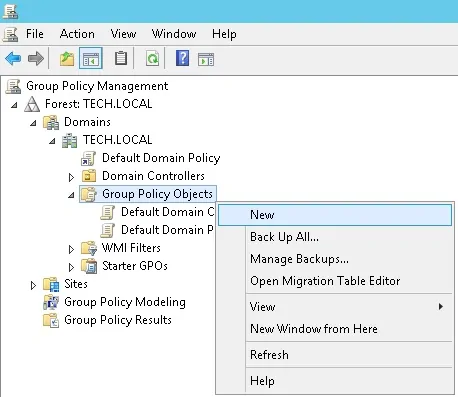

नई ग्रुप पॉलिसी बनाएं।

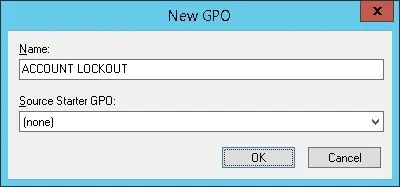

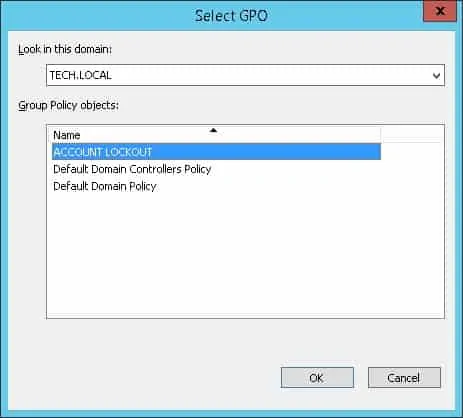

नई समूह नीति के लिए एक नाम दर्ज करें।

हमारे उदाहरण में, नए जीपीओ का नाम था: खाता तालाबंदी।

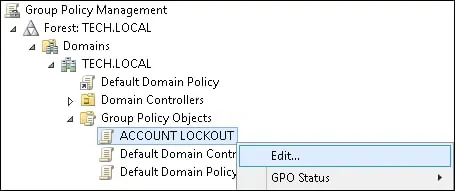

ग्रुप पॉलिसी मैनेजमेंट स्क्रीन पर, ग्रुप पॉलिसी ऑब्जेक्ट्स नाम के फोल्डर का विस्तार करें।

राइट-क्लिक करें अपने नए ग्रुप पॉलिसी ऑब्जेक्ट और एडिट ऑप्शन का चयन करें।

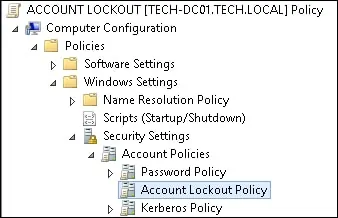

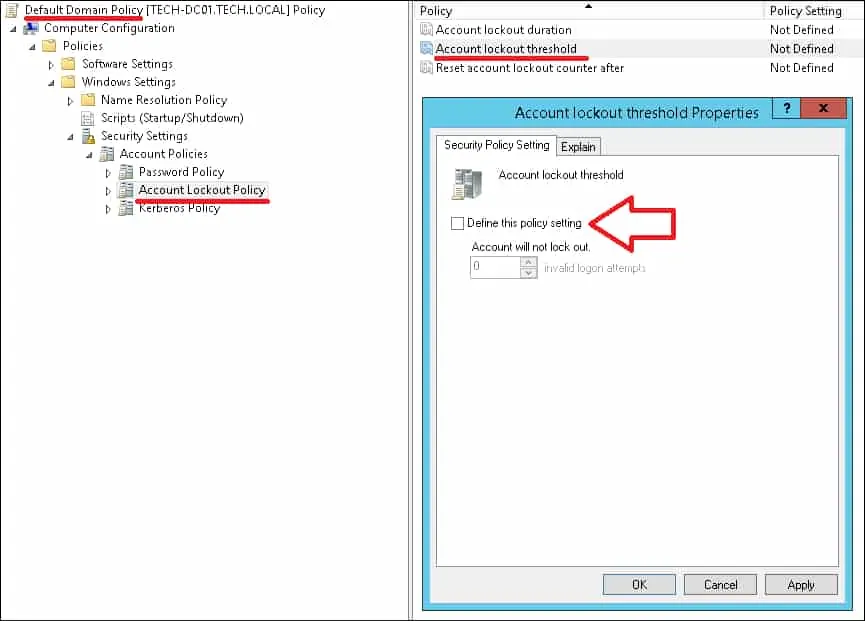

समूह नीति संपादक स्क्रीन पर, कंप्यूटर कॉन्फ़िगरेशन फ़ोल्डर का विस्तार करें और निम्नलिखित आइटम का पता लगाएं।

हम केवल कंप्यूटर कॉन्फ़िगरेशन बदल देंगे।

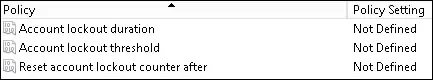

दाईं ओर, उपलब्ध विन्यास विकल्पों की सूची प्रस्तुत की जाएगी।

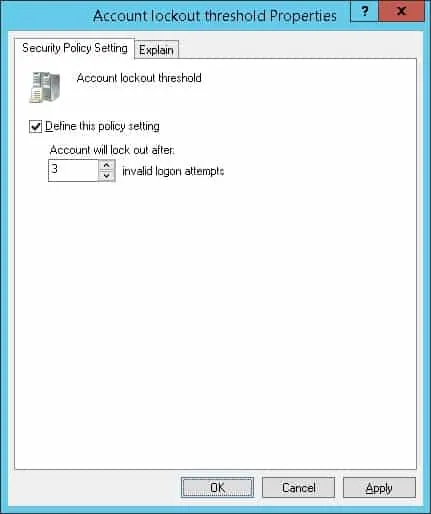

नाम वाले आइटम तक पहुंचें: खाता तालाबंदी सीमा।

उपयोगकर्ता खाते को लॉक करने से पहले अमान्य लॉगिन प्रयासों की संख्या सेट करें।

हमारे उदाहरण में, चौथा गलत लॉगिन प्रयास उपयोगकर्ता खाते को ब्लॉक कर देगा।

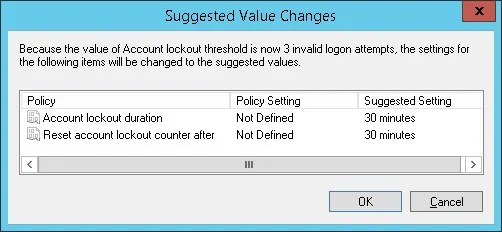

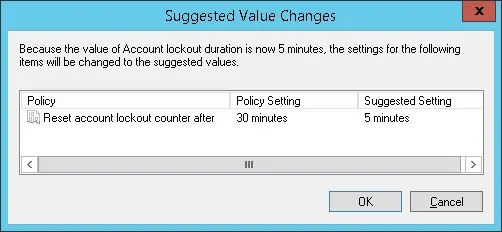

सिस्टम स्वचालित रूप से तालाबंदी अवधि के समय को 30 मिनट तक कॉन्फ़िगर करेगा।

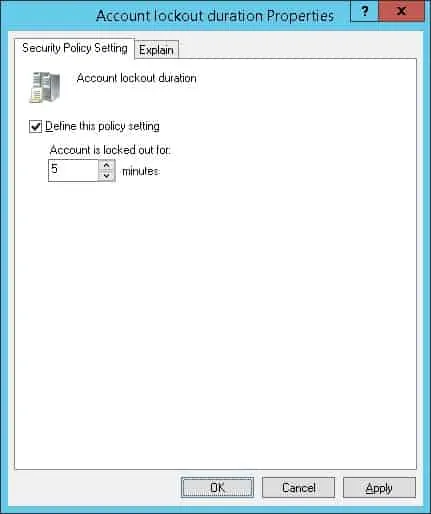

नाम वाले आइटम तक पहुंचें: खाता तालाबंदी अवधि।

मिनटों की संख्या निर्धारित करें एक लॉक-आउट खाता लॉक रहता है।

हमारे उदाहरण में, खाता 5 मिनट के लिए बंद रहेगा।

5 मिनट बाद अकाउंट अपने आप अनलॉक हो जाएगा।

सिस्टम अपने आप तालाबंदी काउंटर को उसी समय के बाद रीसेट करने के लिए कॉन्फिगर करेगा ।

यदि खाता तालाबंदी की अवधि 0 तक सेट की जाती है, तो उपयोगकर्ता खाता अवरुद्ध रहेगा।

समूह नीति विन्यास को बचाने के लिए, आपको समूह नीति संपादक को बंद करने की आवश्यकता है।

जब आप समूह नीति संपादक को बंद करेंगे, तभी सिस्टम आपके कॉन्फ़िगरेशन को बचाएगा।

डिफॉल्ट डोमेन पॉलिसी में पहले से ही अकाउंट करमना पॉलिसी का कॉन्फिग्रेशन होता है।

डिफ़ॉल्ट डोमेन पॉलिसी कभी भी उपयोगकर्ता खाते को ब्लॉक नहीं करने के लिए तैयार है।

अपनी खाता तालाबंदी नीति को सक्षम करने से पहले, आपको डिफ़ॉल्ट डोमेन पॉलिसी पर विन्यास के इस हिस्से को अक्षम करने की आवश्यकता है।

बधाइयाँ! आपने जीपीओ निर्माण समाप्त कर दिया है।

ट्यूटोरियल - खाता तालाबंदी को मजबूर करने के लिए जीपीओ लागू करना

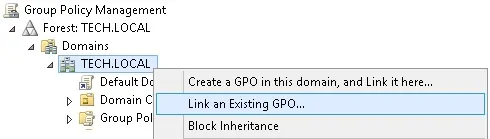

समूह नीति प्रबंधन स्क्रीन पर, आपको वांछित संगठनात्मक इकाई को राइट-क्लिक करना होगा और एक मौजूद जीपीओ को लिंक करने का विकल्प चुनें।

हमारे उदाहरण में, हम खाता तालाबंदी नाम की समूह नीति को डोमेन की जड़ से जोड़ने जा रहे हैं।

जीपीओ लगाने के बाद आपको 10 या 20 मिनट तक इंतजार करना होगा।

इस समय के दौरान जीपीओ को अन्य डोमेन नियंत्रकों के लिए दोहराया जाएगा।

कॉन्फ़िगरेशन का परीक्षण करने के लिए, आपको 4 गलत लॉगिन प्रयास करने की आवश्यकता है।

4 गलत लॉगिन प्रयासों के बाद आपका उपयोगकर्ता खाता स्वचालित रूप से ब्लॉक हो जाना चाहिए।