認証サーバーとしてフリーラディウスを使用するように Mikrotik を構成する方法を学習しますか?このチュートリアルでは、Ubuntu Linux を実行しているコンピューターにインストールされているフリー半径サーバーを使用して Mikrotik ユーザーを認証する方法を示します。

ミクロティクチュートリアル:

このページでは、MikroTik に関連するチュートリアルのリストに簡単にアクセスできます。

チュートリアル - Ubuntu Linux上のフリーラジアスサーバーのインストール

IP - 192.168.15.10。

•オペラシオナルシステム - Ubuntu 19.10

• ホスト名 - UBUNTU

Linux コンソールで、以下のコマンドを使用して FreeRadius サービスをインストールします。

ここで、FreeRadius クライアントをクライアントに追加する必要があります。

クライアントを見つけて編集します。

clients.conf ファイルの末尾に次の行を追加します。

この例では、1 つのクライアントデバイスを追加しています。

クライアント デバイスは MIKROTIK という名前で、IP アドレスが 192.168.15.20 です。

ここで、FreeRadius ユーザーを USERS 構成ファイルに追加する必要があります。

Freeradius ユーザー構成ファイルを見つけて編集します。

ファイルの末尾に次の行を追加します。

フリーラジアス辞書ファイルを編集します。

辞書ファイルの末尾に次の行を追加します。

デフォルトのフリーラディウスインストールには、辞書ファイル辞書ファイル辞書.mikrotikが付属しています。

ここに自由半径辞書ファイルに含まれる辞書.mikrotikファイルの内容があります。

フリーRADIUSサーバを再起動します。

RADIUS サーバの設定ファイルをテストします。

Ubuntu Linux でフリーラディウスのインストールを終了しました。

チュートリアル - MikroTik 半径認証

IP - 192.168.15.20。

• オペラシステム - ルータOS 6.45.7

• ホスト名 - ミクロチク

Mikrotik ルータ コンソールで、次のコマンドを使用して、

次の Radius 構成を実行します。

• 半径 IP アドレス - 192.168.15.10

• Radius共有秘密 - Radius クライアント共有秘密鍵 (神神123)

Radius サーバの IP アドレスを反映するように、Radius サーバの IP アドレスを変更する必要があります。

Radius クライアントの共有シークレットを反映するように、共有シークレットを変更する必要があります。

コマンド出力は次のとおりです。

ローカル ユーザの権限を有効にして、Radius を使用します。

コマンド出力は次のとおりです。

おめでとう! フリーRadius データベースを使用するように Mikrotik 認証を構成しました。

チュートリアルMikroTik - 半径認証テスト

ここで、ミクロティック半径認証をテストする必要があります。

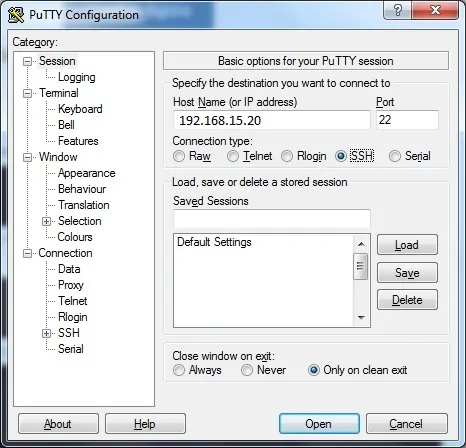

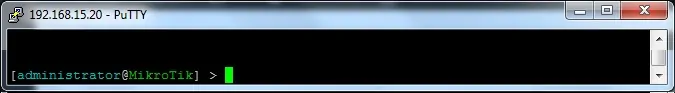

PUTTY ソフトウェアをダウンロードし、SSH プロトコルを使用して Mikrotik で認証を試みます。

ブルーノという名前のアカウントを使用して認証する場合は、読み取り専用のアクセス許可が与えられます。

管理者という名前のアカウントを使用して認証する場合は、読み取り/書き込みアクセス許可が付与されます。

おめでとう! Mikrotik 半径認証をテストしました。