Хотите узнать, как настроить правила уменьшения поверхности атаки с помощью Powershell? В этом руководстве мы покажем вам, как использовать командную строку для добавления правила ASR для блокировки процессов, созданных из команд PSExec и WMI.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Windows 2022

• Windows 10

• Окна 11

Список оборудования

Здесь вы можете найти список оборудования, используемого для создания этого учебника.

Эта ссылка будет также показать список программного обеспечения, используемого для создания этого учебника.

Похожий учебник - PowerShell

На этой странице мы предлагаем быстрый доступ к списку учебников, связанных с PowerShell.

Учебное пособие по Powershell ASR — блокировка процессов, созданных на psExec и WMI

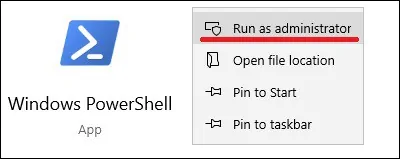

Запустите командную строку Powershell с повышенными привилегиями.

Добавьте правило ASR с помощью Powershell.

В нашем примере мы добавляем правило для блокировки создания процессов, исходящих из команд PSExec и WMI.

Доступно несколько действий.

Режим WARN блокирует выполнение и представляет пользователю окно предупреждения.

Список всех настроенных правил ASR.

Вот вывод команды.

Перезагрузите компьютер, чтобы включить правила ASR.

При необходимости перезапустите защиту Defender в режиме реального времени, чтобы включить правила ASR.

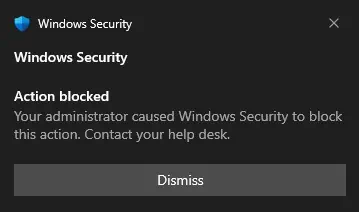

Чтобы проверить конфигурацию ASR, попробуйте создать процесс с помощью WMI.

Перечислите события, связанные с правилами ASR.

Вот вывод команды.

Отключите правило ASR с помощью Powershell.

Удалите правило ASR с помощью Powershell.

Поздравляю! Powershell можно использовать для настройки правила ASR для блокировки процессов, созданных из команд PSExec и WMI.