האם בדעתך ללמוד כיצד לקבוע את התצורה של אימות iDrac LDAP ב- Active Directory? במדריך זה, אנו הולכים להראות לך כיצד לאמת משתמשי iDrac באמצעות מסד הנתונים של מדריך משתמשים פעיל מ- Microsoft Windows ו- LDAP באמצעות פרוטוקול SSL.

• iDrac 8

• Windows 2012 R2

חשוב! זכור כי רק LDAP מעל SSL נתמך.

תחילה, אנו הולכים ללמד אותך כיצד להתקין את הספריה הפעילה ולהפעיל את התכונה LDAP באמצעות SSL בשרת Active Directory.

זכויות יוצרים © 2018-2021 על ידי Techexpert.tips.

כל הזכויות שמורות. אין לשכפל, להפיץ או לשדר חלק מפרסום זה בכל צורה שהיא או בכל אמצעי ללא אישור מראש ובכתב של המוציא לאור.

רשימת ציוד

כאן תוכל למצוא את רשימת הציוד המשמש ליצירת ערכת לימוד זו.

קישור זה גם יראה את רשימת התוכנה המשמשת ליצירת ערכת לימוד זו.

רשימת השמעה של iDRAC של Dell:

בדף זה, אנו מציעים גישה מהירה לרשימת סרטוני וידאו הקשורים ל- iDRAC של Dell.

אל תשכחו להירשם לערוץ היוטיוב שלנו בשם FKIT.

ערכת לימוד הקשורה ל-iDRAC של Dell:

בדף זה, אנו מציעים גישה מהירה לרשימת ערכות לימוד הקשורות ל- iDRAC של Dell.

ערכת לימוד - התקנת Active Directory ב- Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory Domain: TECH.LOCAL

אם כבר יש לך תחום של Active Directory, באפשרותך לדלג על חלק זה של ערכת הלימוד.

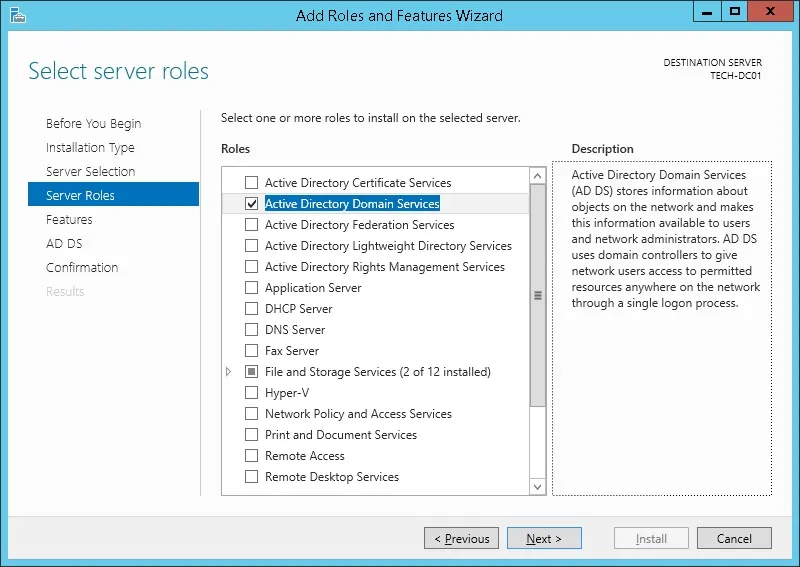

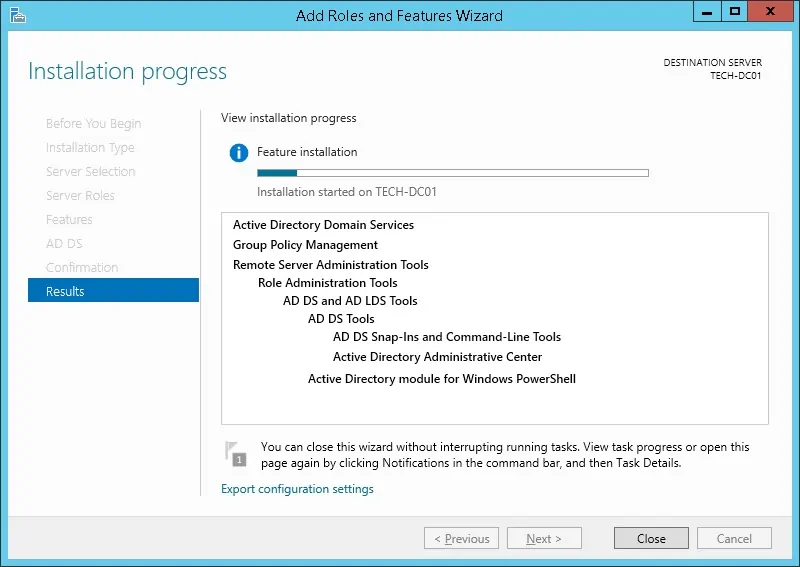

פתח את היישום מנהל השרת.

גש לתפריט ניהול ולחץ על הוסף תפקידים ותכונות.

גישה למסך התפקידים Server, בחר בשירות קבוצת המחשבים של Active Directory ולחץ על לחצן הבא.

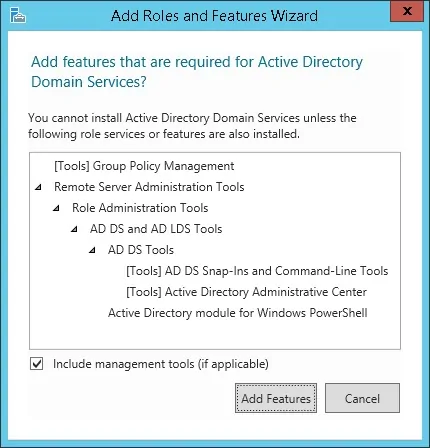

במסך הבא, לחץ על לחצן הוסף תכונות.

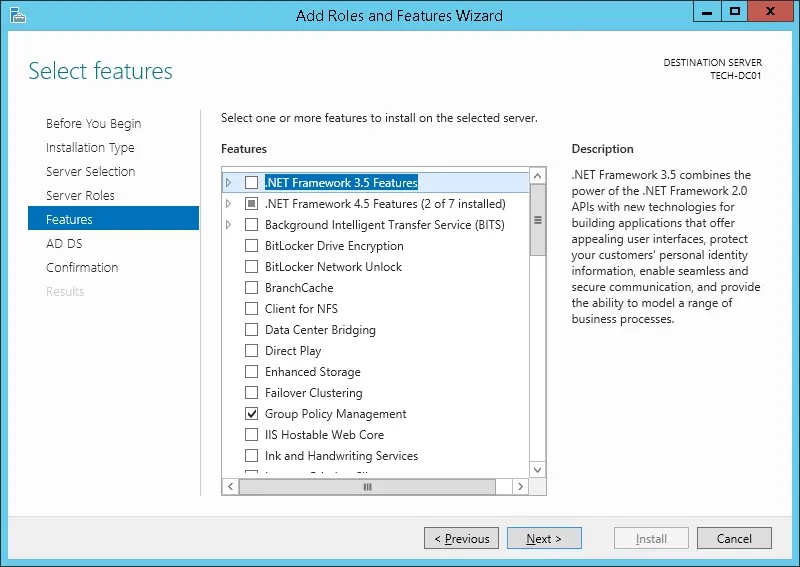

המשך ללחוץ על לחצן הבא עד שתגיע למסך האחרון.

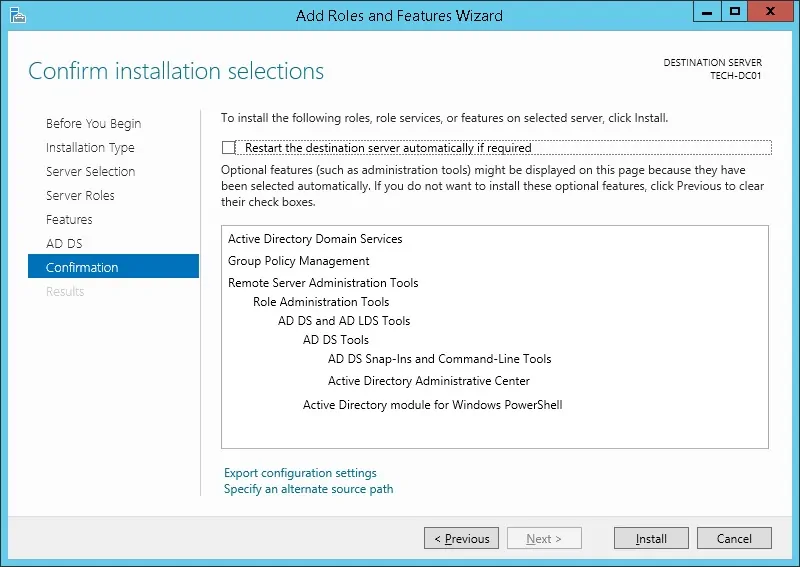

במסך האישור, לחץ על לחצן התקן.

המתן לסיום התקנת הספריה הפעילה.

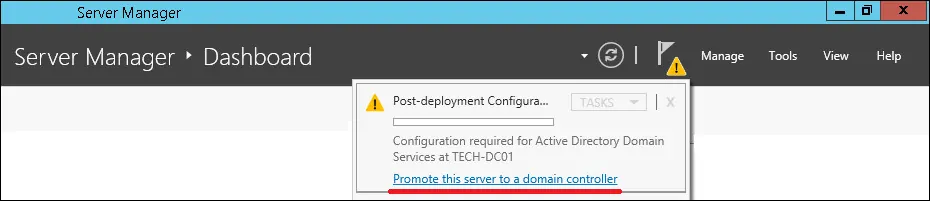

פתח את היישום מנהל השרת.

לחץ על תפריט דגל צהוב ובחר באפשרות לקדם שרת זה לבקר קבוצת מחשבים

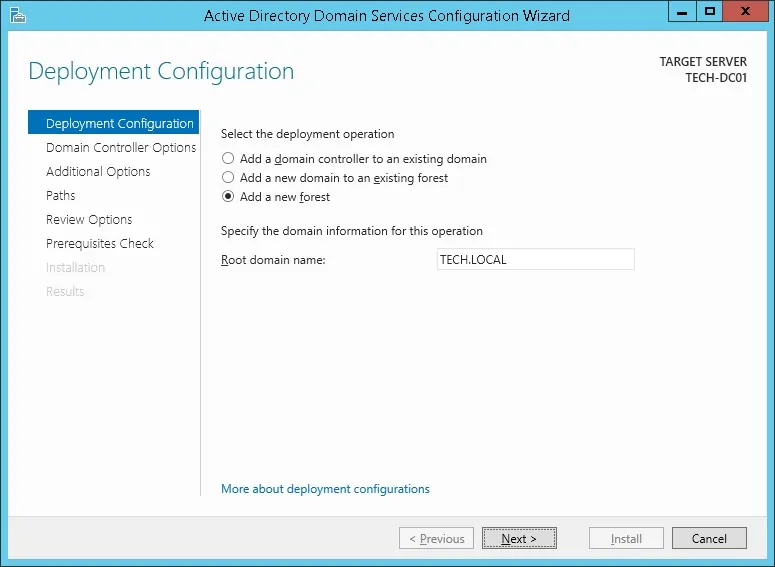

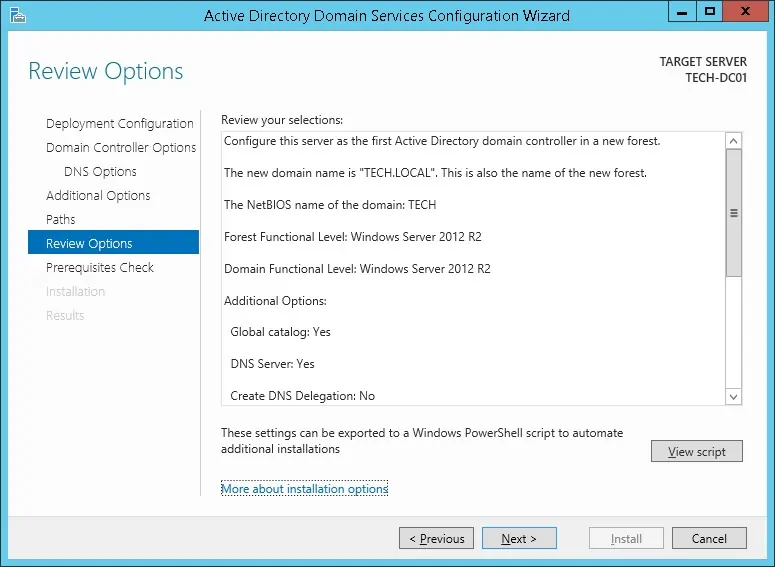

בחר באפשרות להוסיף יער חדש והזן שם תחום בסיס.

בדוגמה שלנו, יצרנו תחום חדש בשם: TECH. מקומי.

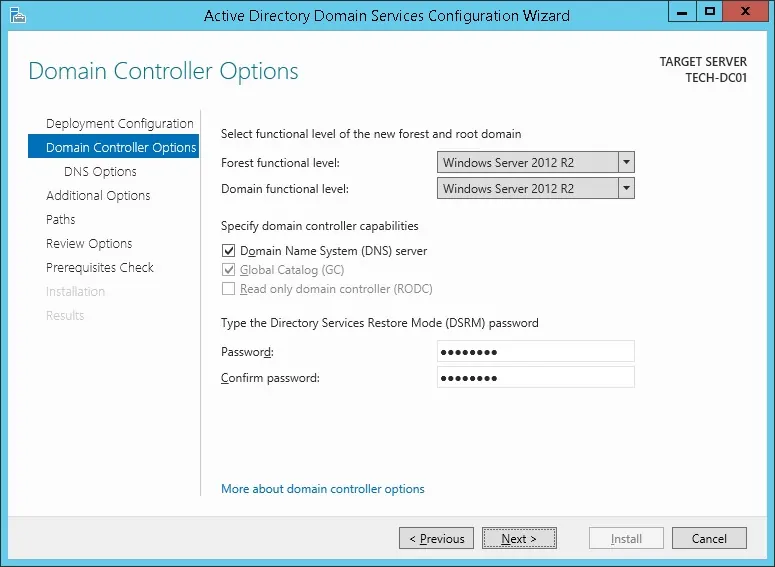

הזן סיסמה כדי לאבטח את שחזור Active Directory.

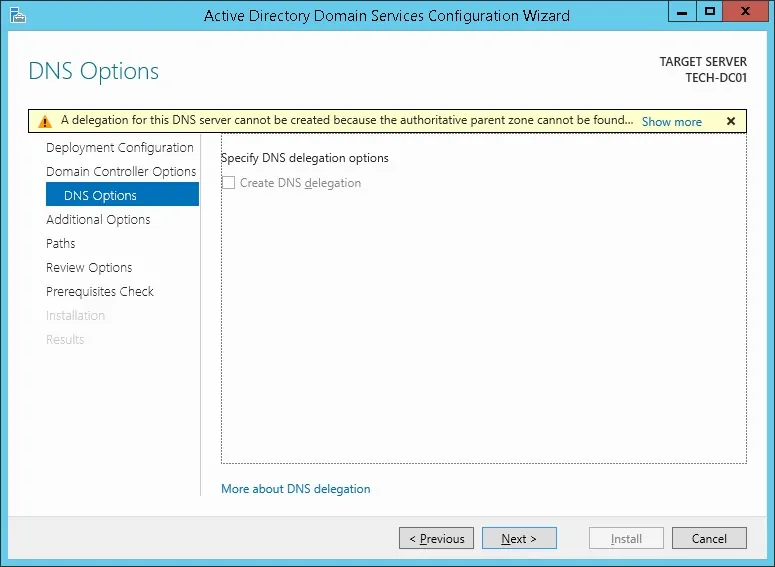

במסך אפשרויות DNS, לחץ על לחצן הבא.

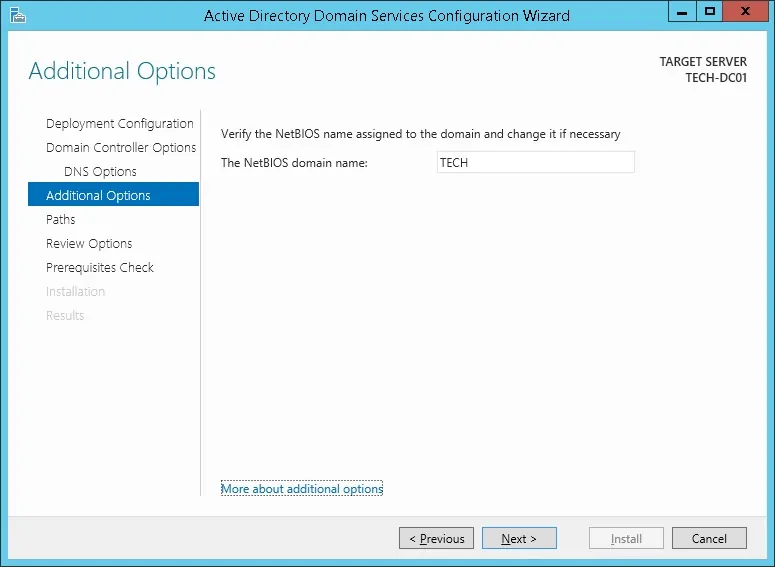

אמת את שם Netbios שהוקצה לתחום שלך ולחץ על לחצן הבא.

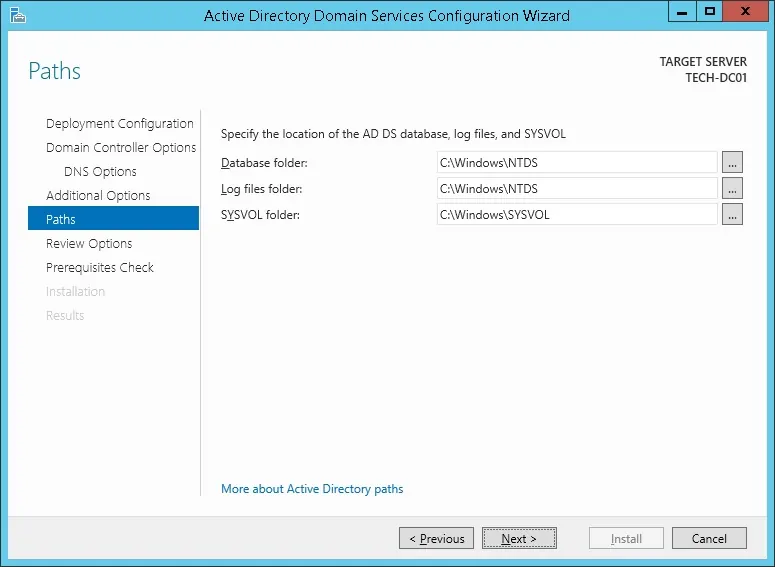

לחץ על לחצן הבא.

סקור את אפשרויות התצורה שלך ולחץ על לחצן הבא.

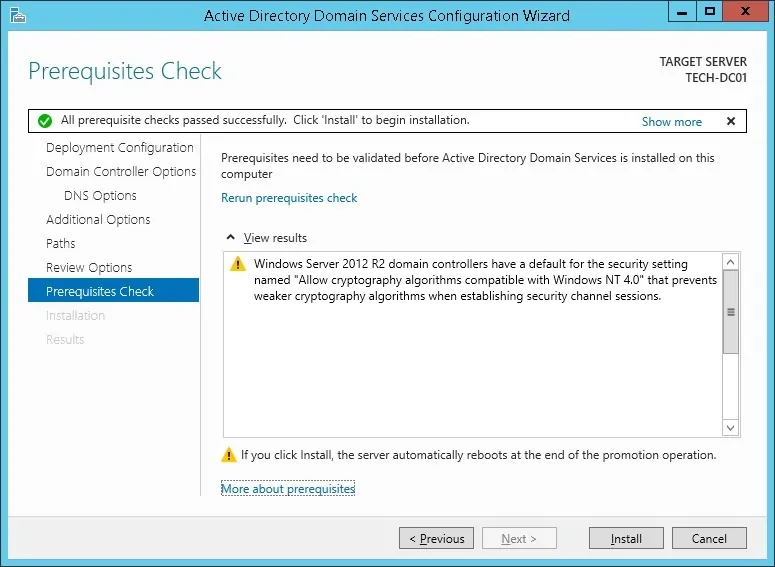

במסך תנאים מוקדמים בדוק, לחץ על לחצן התקן.

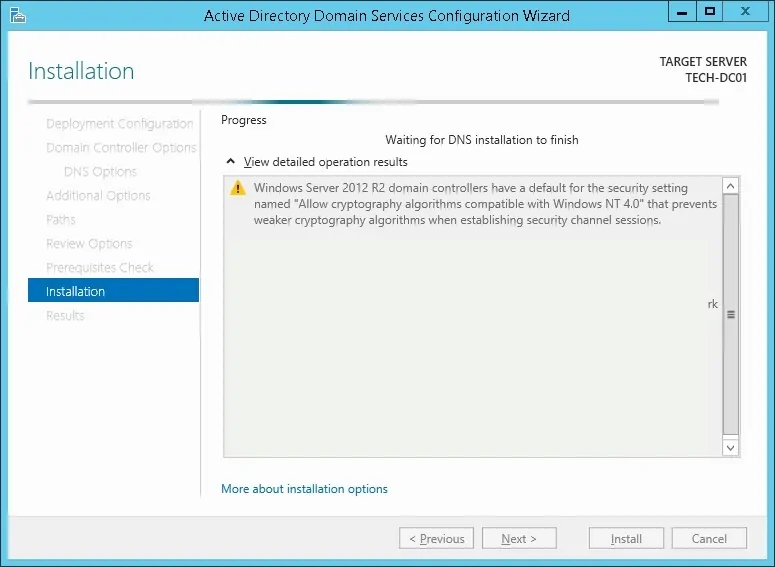

המתן לסיום תצורת Active Directory.

לאחר סיום התקנת Active Directory, המחשב יופעל מחדש באופן אוטומטי

סיימת את תצורת הספריה הפעילה בשרת Windows.

iDrac הדרכה - בדיקת LDAP באמצעות תקשורת SSL

עלינו לבדוק אם בקר קבוצת המחשבים שלך מציע את שירות LDAP over SSL ביציאה 636.

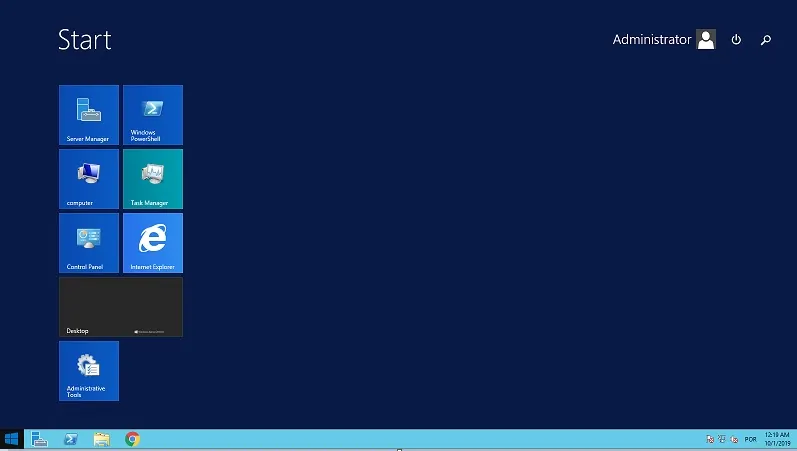

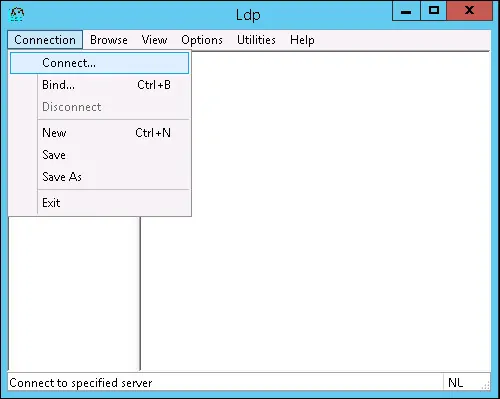

בבקר קבוצת המחשבים, גש לתפריט התחלה וחפש את יישום LDP.

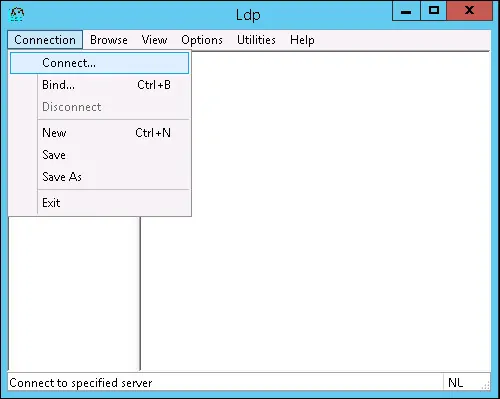

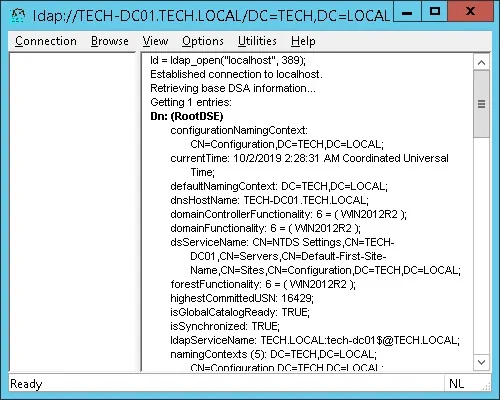

תחילה, בוא נבדוק אם בקר קבוצת המחשבים שלך מציע את שירות LDAP ביציאה 389.

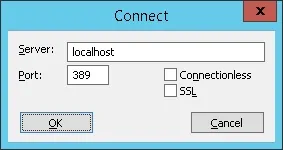

גש לתפריט חיבור ובחר באפשרות התחבר.

נסה להתחבר ל localhost באמצעות יציאת TCP 389.

תוכל להתחבר לשירות LDAP ביציאת Localhost 389.

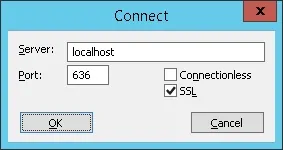

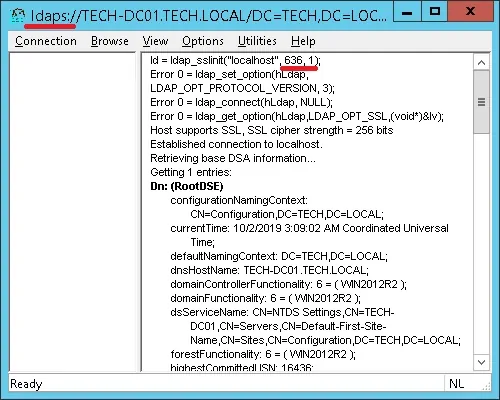

עכשיו, אנחנו צריכים לבדוק אם בקר התחום שלך מציע את LDAP מעל שירות SSL ביציאה 636.

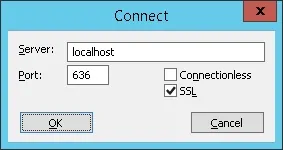

פתח חלון יישום LDP חדש ונסה להתחבר ל localhost באמצעות יציאת TCP 636.

בחר בתיבת הסימון SSL ולחץ על לחצן אישור.

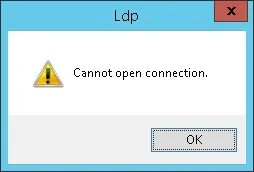

אם המערכת מציגה הודעת שגיאה, בקר קבוצת המחשבים שלך אינו מציע את שירות LDAPS עדיין.

כדי לפתור זאת, אנו הולכים להתקין רשות אישורים של Windows בחלק הבא של ערכת לימוד זו.

אם הצלחת להתחבר בהצלחה ל-localhost ביציאה 636 באמצעות הצפנת SSL, באפשרותך לדלג על החלק הבא של ערכת לימוד זו.

ערכת לימוד iDrac - התקנת רשות אישורים ב- Windows

עלינו להתקין את שירות רשות האישורים של Windows.

רשות האישורים המקומית תספק לבקר קבוצת המחשבים אישור שיאפשר לשירות LDAPS לפעול ביציאת TCP 636.

פתח את היישום מנהל השרת.

גש לתפריט ניהול ולחץ על הוסף תפקידים ותכונות.

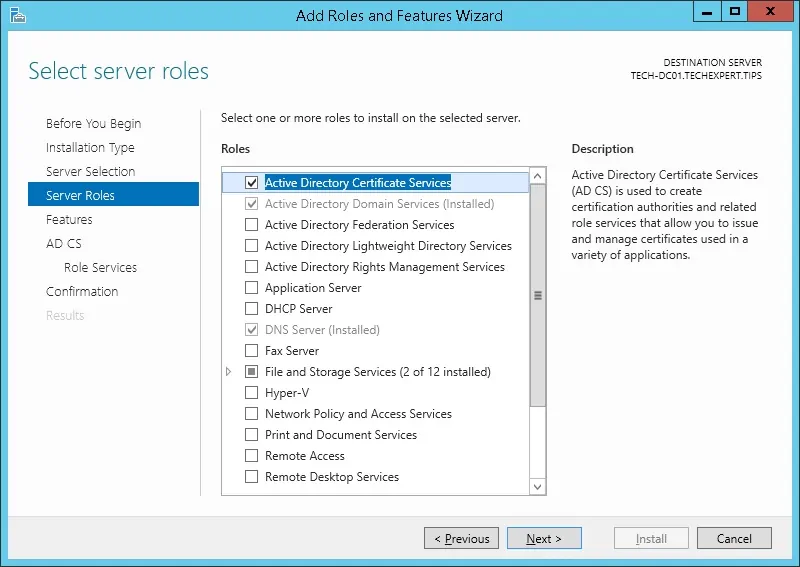

גש למסך התפקידים Server, בחר בשירותי אישורי Active Directory ולחץ על לחצן הבא.

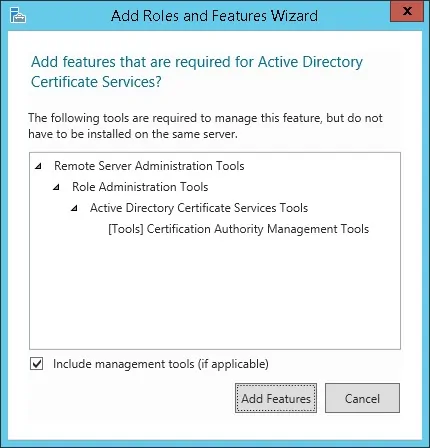

במסך הבא, לחץ על לחצן הוסף תכונות.

המשך ללחוץ על לחצן הבא עד שתגיע למסך שירות התפקידים.

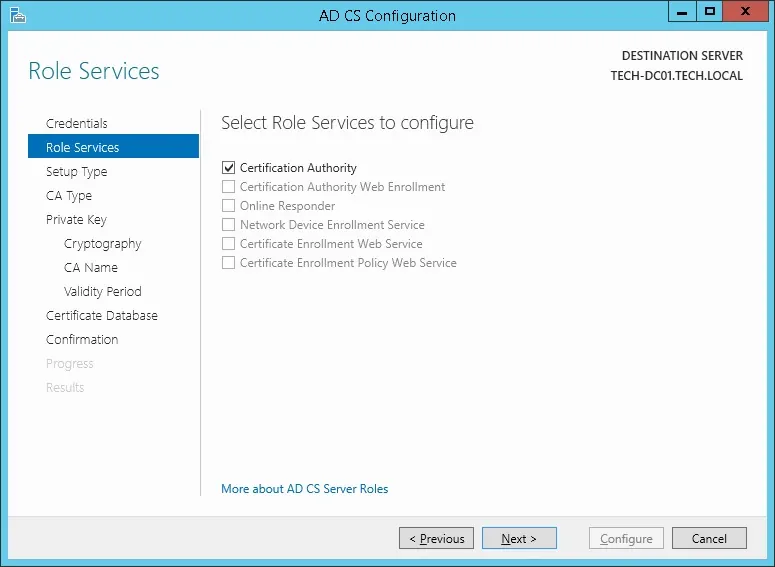

הפוך את האפשרות בשם רשות האישורים לזמינה ולחץ על לחצן הבא.

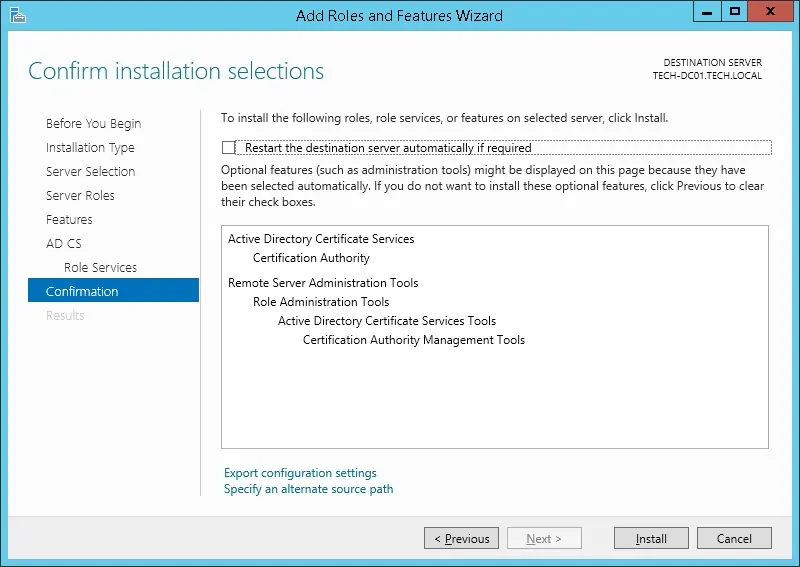

במסך האישור, לחץ על לחצן התקן.

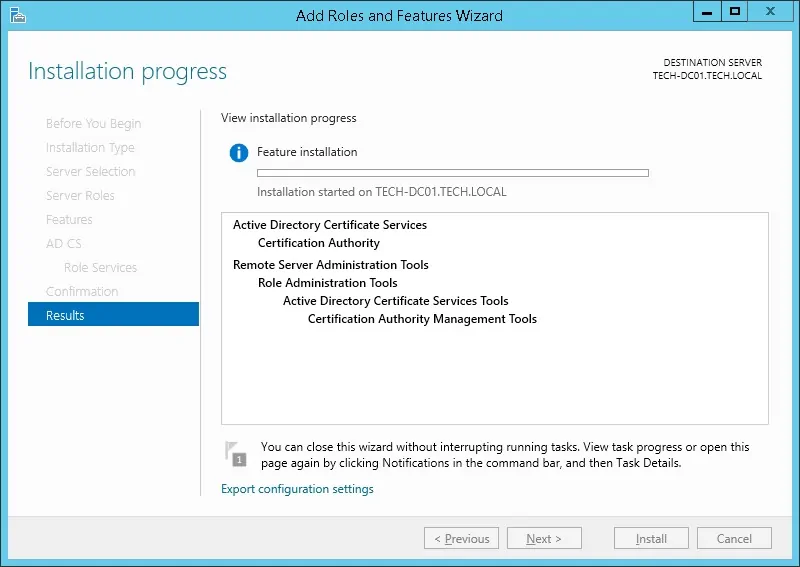

המתן להתקנה של רשות האישורים לסיום.

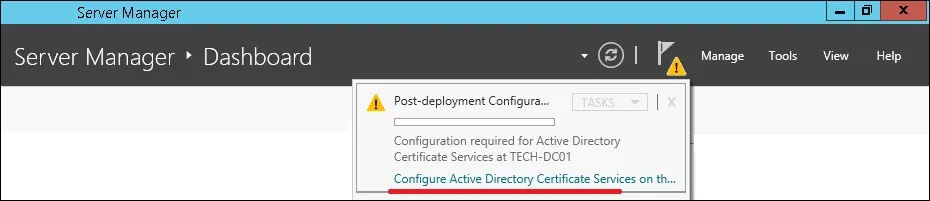

פתח את היישום מנהל השרת.

לחץ על תפריט דגל צהוב ובחר באפשרות: קביעת תצורה של שירותי אישור Active Directory

במסך האישורים, לחץ על לחצן הבא.

בחר באפשרות רשות אישורים ולחץ על לחצן הבא.

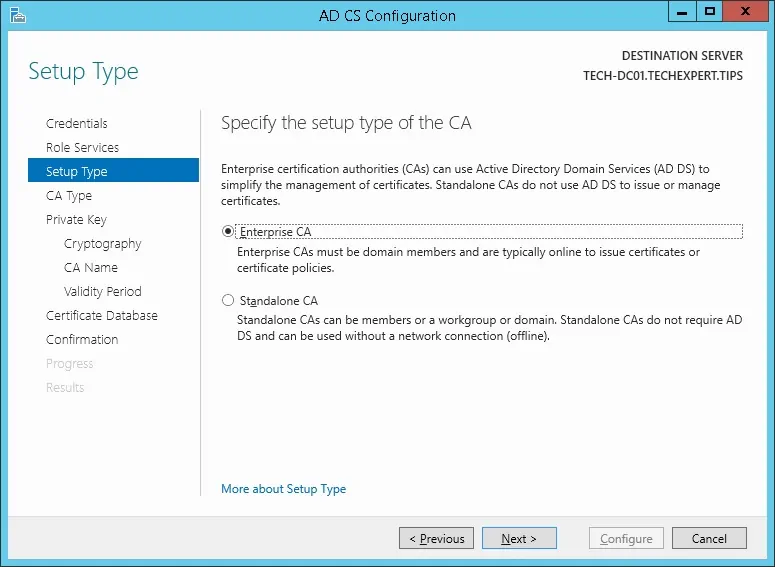

בחר באפשרות רשות אישורים ארגונית ולחץ על לחצן הבא.

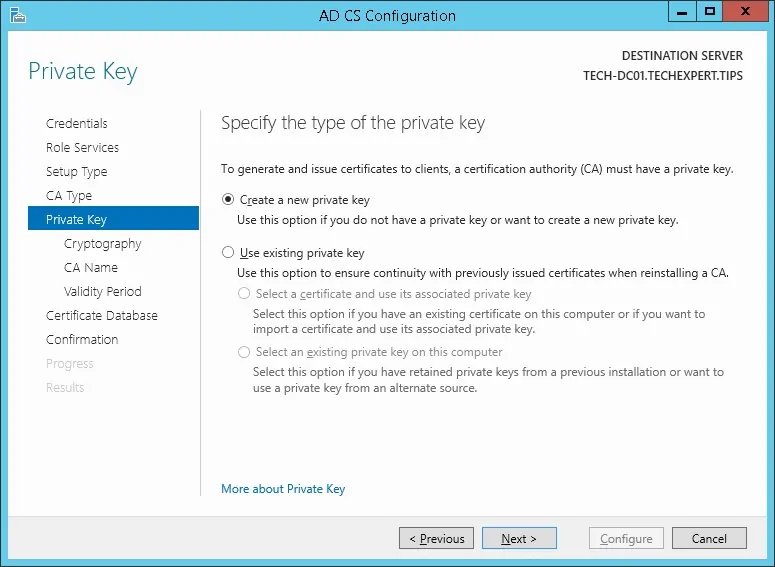

בחר באפשרות צור מפתח פרטי חדש ולחץ על לחצן הבא.

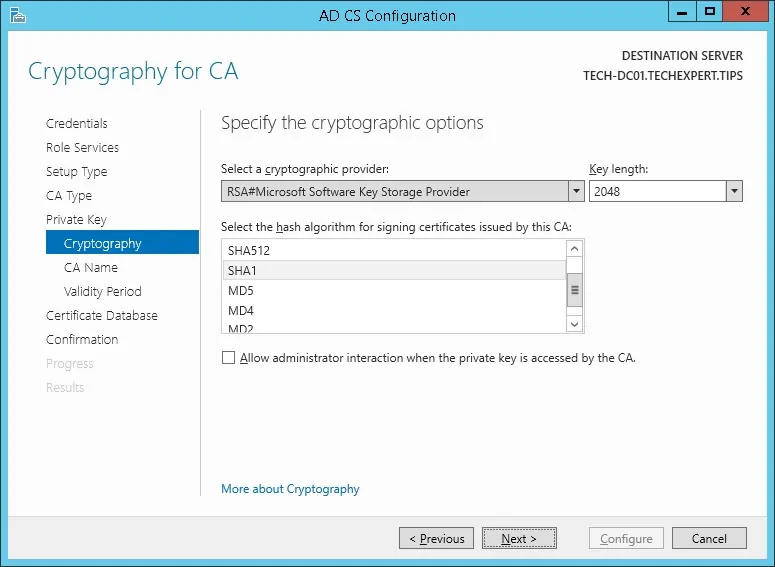

שמור את תצורת ברירת המחדל של הצפנה ולחץ על לחצן הבא.

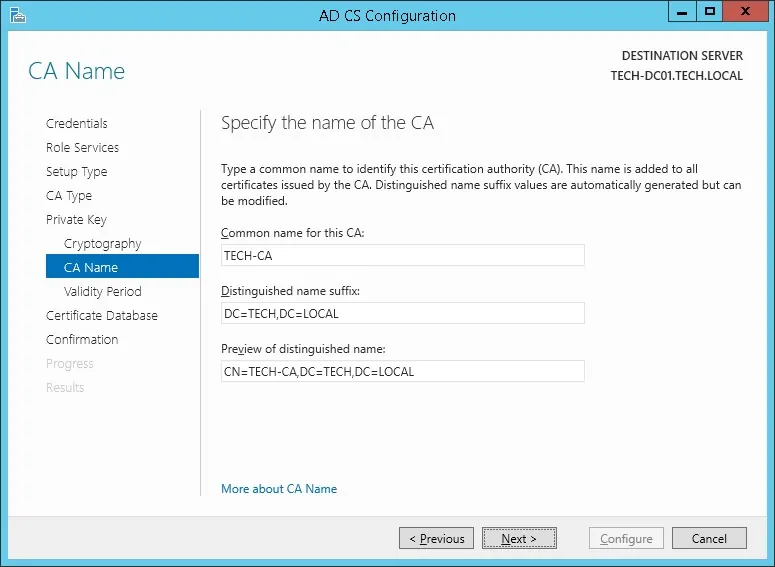

הגדר שם נפוץ לרשות האישורים ולחץ על לחצן הבא.

בדוגמה שלנו, אנו מגדירים את השם המשותף: TECH-CA

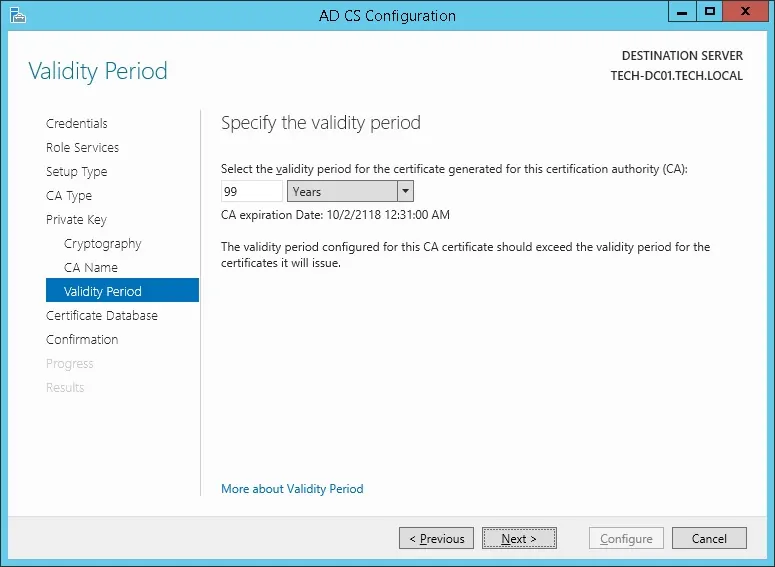

הגדר את תקופת התוקף של רשות האישורים של Windows.

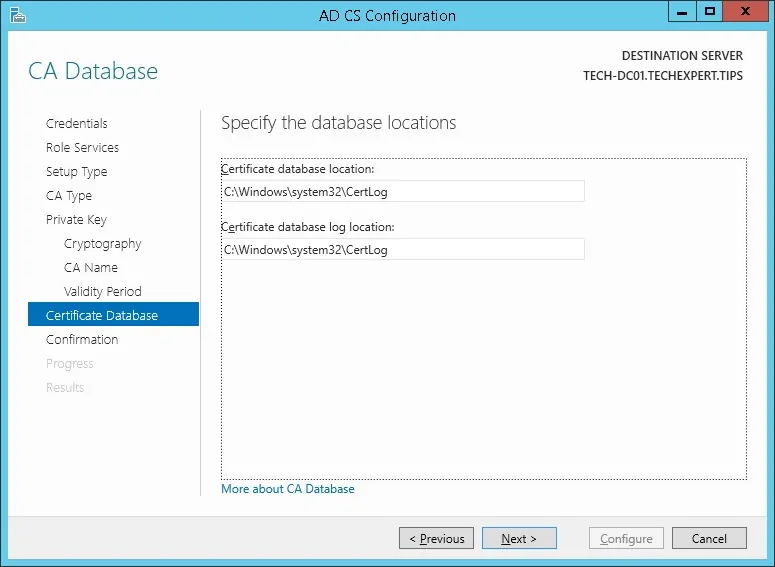

שמור את מיקום ברירת המחדל של מסד הנתונים של רשות האישורים של Windows.

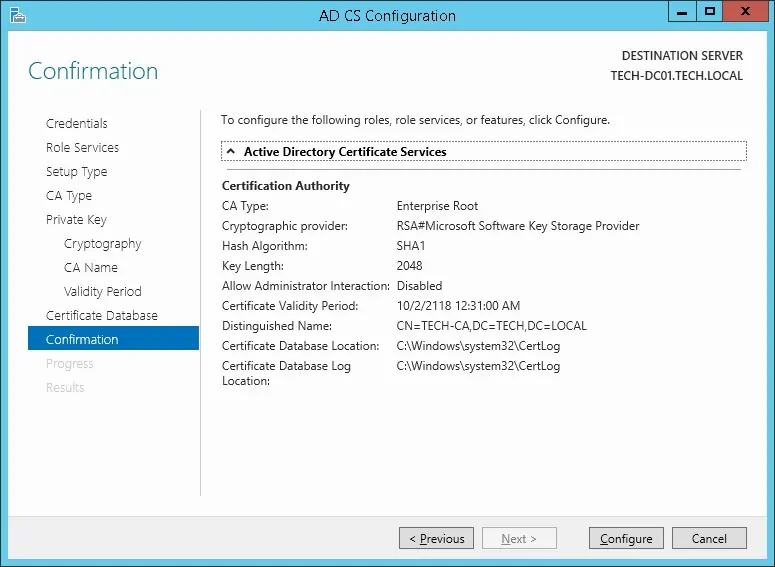

אמת את הסיכום ולחץ על לחצן קביעת תצורה.

המתן עד שהתקנת רשות האישורים של שרת Windows תסתיים.

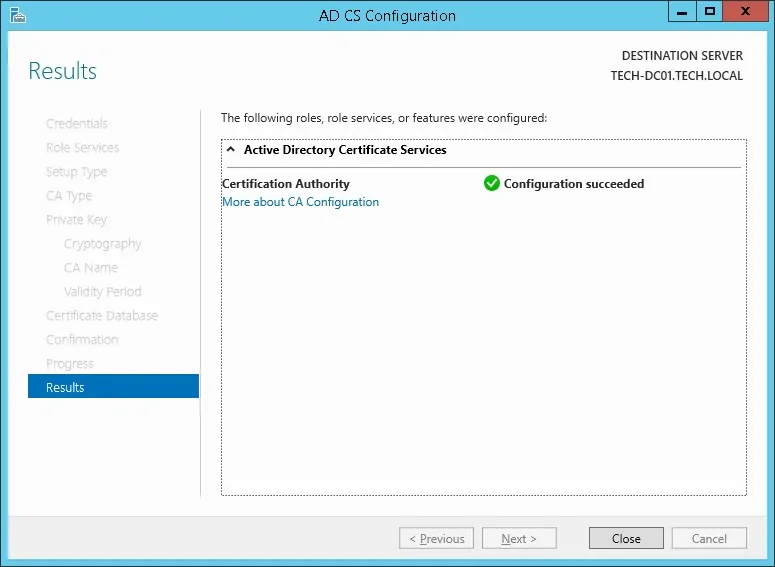

לאחר סיום ההתקנה של רשות האישורים, אתחל מחדש את המחשב.

סיימת את ההתקנה של רשות האישורים של Windows.

ערכת לימוד - בדיקת LDAP באמצעות תקשורת SSL שוב

עלינו לבדוק אם בקר קבוצת המחשבים שלך מציע את שירות LDAP over SSL ביציאה 636.

לאחר סיום ההתקנה של רשות האישורים, המתן 5 דקות והפעל מחדש את בקר קבוצת המחשבים.

במהלך זמן האתחול, בקר קבוצת המחשבים שלך יבקש באופן אוטומטי אישור שרת מרשות האישורים המקומית.

לאחר קבלת אישור השרת, בקר קבוצת המחשבים שלך יתחיל להציע את שירות LDAP באמצעות SSL ביציאה 636.

בבקר קבוצת המחשבים, גש לתפריט התחלה וחפש את יישום LDP.

גש לתפריט חיבור ובחר באפשרות התחבר.

נסה להתחבר ל localhost באמצעות יציאת TCP 636.

בחר בתיבת הסימון SSL ולחץ על לחצן אישור.

נסה להתחבר ל localhost באמצעות יציאת TCP 636.

בחר בתיבת הסימון SSL ולחץ על לחצן אישור.

הפעם, תוכל להתחבר לשירות LDAP ביציאת Localhost 636.

אם אין באפשרותך להתחבר ליציאה 636, אתחל מחדש את המחשב שוב והמתן 5 דקות נוספות.

ייתכן שתתן פעולה זו עשויה להימשך זמן מה לפני שבקר קבוצת המחשבים שלך יקבל את האישור המבוקש מרשות האישורים.

ערכת לימוד - חומת אש של בקר קבוצת מחשבים של Windows

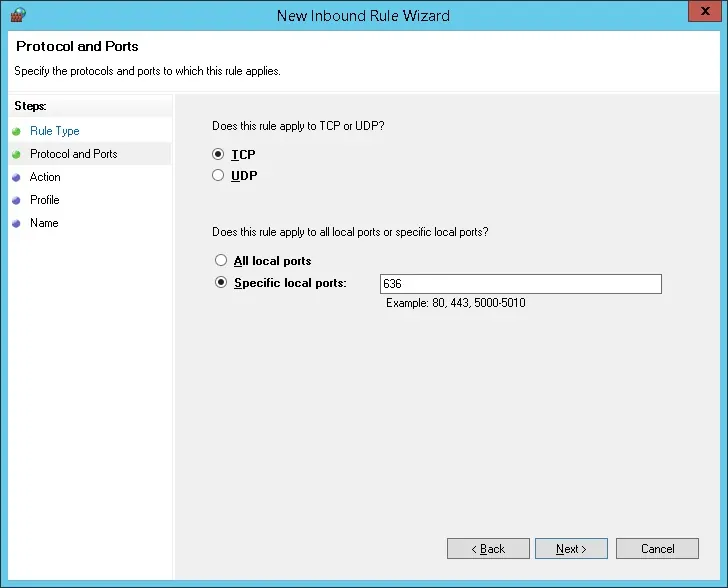

עלינו ליצור כלל חומת אש בבקר קבוצת המחשבים של Windows.

כלל חומת אש זה יאפשר לממשק iDrac לבצע שאילתה על מסד הנתונים של Active Directory.

בבקר קבוצת המחשבים, פתח את היישום בשם חומת האש של Windows עם אבטחה מתקדמת

צור כלל חומת אש נכנס חדש.

בחר באפשרות יציאה.

בחר באפשרות TCP.

בחר באפשרות יציאות מקומיות ספציפיות.

הזן את יציאת TCP 636.

בחר באפשרות אפשר את החיבור.

סמן את האפשרות DOMAIN.

בדוק את האפשרות פרטית.

בדוק את האפשרות ציבורית.

הזן תיאור לכלל חומת האש.

מזל טוב, יצרת את כלל חומת האש הנדרש.

כלל זה יאפשר ל- iDrac לבצע שאילתה על מסד הנתונים של Active Directory.

ערכת לימוד iDrac - יצירת חשבון תחום של Windows

בשלב הבא, עלינו ליצור לפחות 2 חשבונות במסד הנתונים של Active Directory.

חשבון המנהל ישמש לכניסה בממשק האינטרנט של iDrac.

חשבון BIND ישמש לשאילתת שאילתה על מסד הנתונים של Active Directory.

בבקר קבוצת המחשבים, פתח את היישום בשם: משתמשים ומחשבים של Active Directory

צור חשבון חדש בתוך הגורם המכיל של משתמשים.

יצירת חשבון חדש בשם: admin

סיסמה שתצורתה נקבעה למשתמש מנהל מערכת: 123qwe..

חשבון זה ישמש לאימות כמנהל בממשק האינטרנט iDrac.

צור חשבון חדש בשם: bind

הסיסמה שתצורתה נקבעה למשתמש BIND: 123qwe..

חשבון זה ישמש לשאילתת שאילתה על הסיסמאות המאוחסנות במסד הנתונים של Active Directory.

מזל טוב, יצרת את חשבונות Active Directory הדרושים.

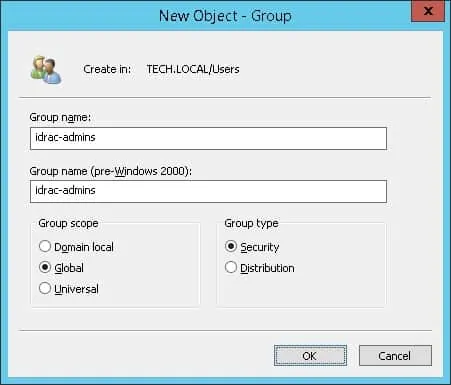

ערכת לימוד - יצירת קבוצת קבוצת מחשבים של Windows

לאחר מכן, עלינו ליצור קבוצה אחת לפחות במסד הנתונים של Active Directory.

בבקר קבוצת המחשבים, פתח את היישום בשם: משתמשים ומחשבים של Active Directory

צור קבוצה חדשה בתוך הגורם המכיל של משתמשים.

יצירת קבוצה חדשה בשם: מנהלי idrac

לחברים בקבוצה זו תהיה הרשאת מנהל מערכת בממשק האינטרנט iDrac.

חשוב! הוסף את המשתמש admin כחבר בקבוצה idrac-admins.

ברכותיי, יצרת את קבוצת Active Directory הדרושה.

ערכת לימוד - Telnet ב- iDRAC

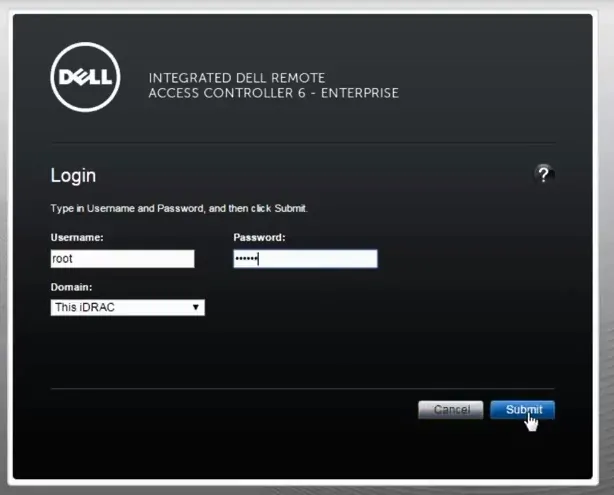

פתח תוכנת דפדפן, הזן את כתובת ה- IP של ממשק iDRAC שלך וגישה לממשק האינטרנט הניהולי.

במסך הבקשה, הזן את פרטי הכניסה הניהולית.

מידע גישה המהווה ברירת מחדל של היצרן:

• Username: root

• Password: calvin

לאחר כניסה מוצלחת, התפריט הניהולי יוצג.

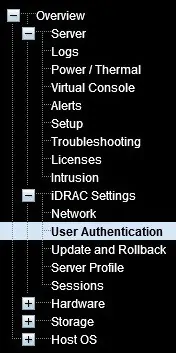

גש לתפריט הגדרות iDRAC ובחר באפשרות אימות משתמש.

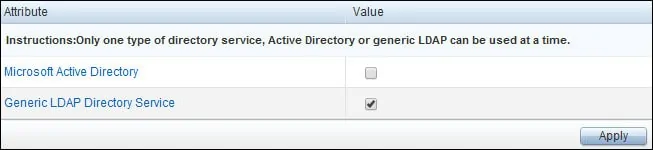

בראש המסך, גש בכרטיסיה שירותי ספריות.

במסך שירותי ספריות, בחר את שירות הספריות הכללי של LDAP ולחץ על לחצן החל.

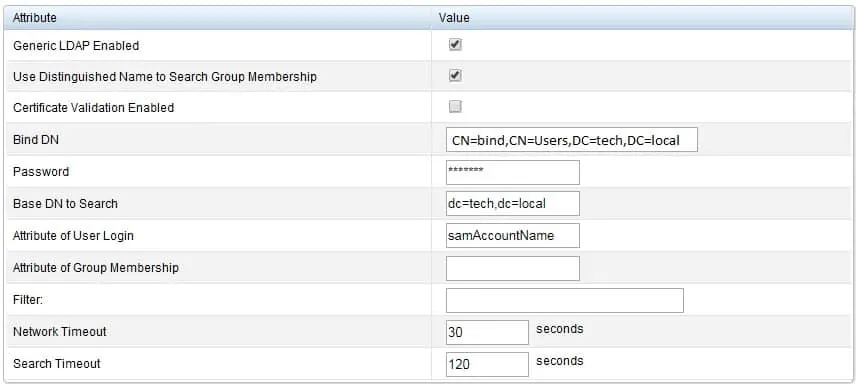

באזור הגדרות נפוצות, בצע את התצורה הבאה:

• LDAP כללי זמין: כן

• השתמש בשם ייחודי כדי לחפש חברות בקבוצת חיפוש: כן

• אימות אישור זמין: לא

• איגוד DN - CN = איגוד, CN = משתמשים, DC = טק, DC = מקומי

• סיסמה - סיסמה של חשבון המשתמש BIND

• בסיס DN לחיפוש: DC = טק, DC = מקומי

• התכונה של כניסת משתמש: samAccountName

עליך לשנות את מידע התחום כדי לשקף את סביבת הרשת שלך.

עליך לשנות את אישורי איגוד כדי לשקף את סביבת הרשת שלך.

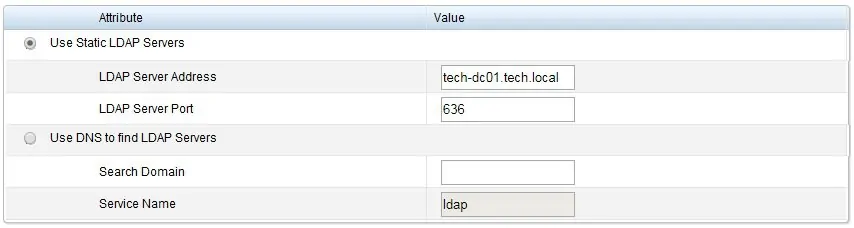

באזור שרתי LDAP, בצע את התצורה הבאה:

• השתמש בשרת LDAP סטטי: TECH-DC01. טק. מקומי

אתה צריך לשנות טק-DC01. טק. מקומי בשם המארח של בקר קבוצת המחשבים שלך.

ממשק iDrac חייב להיות מסוגל לתרגם את שם המחשב המארח של שרת LDAP לכתובת ה-IP הנכונה.

עליך לקבוע את התצורה של ממשק iDrac לשימוש בשרתי DNS של Active Directory.

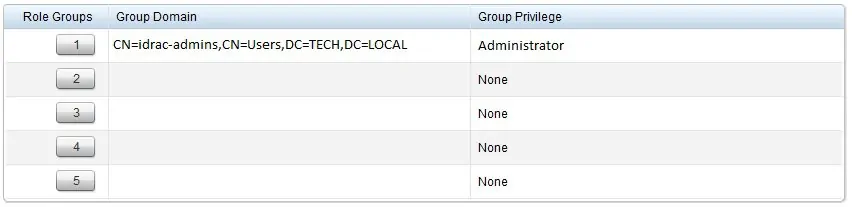

לחלופין, הזן תצורת קבוצה.

בדוגמה שלנו, רק חברי קבוצת מנהלי idrac תהיה הרשאה ניהולית.

מזל טוב! קבעת את תצורת אימות iDrac LDAP לשימוש במסד הנתונים של Active directory.

כבדיקה, פתח כרטיסיה אנונימית חדשה של דפדפן ונסה להיכנס באמצעות חשבון מנהל הספריה הפעיל.