Wilt u meer weten over het configureren van een Apache-server om het Radius-protocol te gebruiken om te verifiëren in de Active directory? In deze zelfstudie laten we u zien hoe u de Apache-gebruikers in de Active Directory-database verifiëren met behulp van de Microsoft NPS-server.

• Ubuntu 18

• Ubuntu 19

• Ubuntu 20

• Apache 2.4.41

• Windows 2012 R2

Copyright © 2018-2021 door Techexpert.tips.

Alle rechten voorbehouden. Niets uit deze publicatie mag worden gereproduceerd, verspreid of verzonden in welke vorm of op welke wijze dan ook zonder voorafgaande schriftelijke toestemming van de uitgever.

Uitrustingslijst

In de volgende sectie wordt de lijst weergegeven met apparatuur die wordt gebruikt om deze zelfstudie te maken.

Als Amazon Associate verdien ik aan kwalificerende aankopen.

Apache - Gerelateerde zelfstudie:

Op deze pagina bieden we snelle toegang tot een lijst met tutorials met betrekking tot Apache.

Zelfstudie - Installatie van RadiusServer op Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory Domain: TECH.LOCAL

Open de toepassing Serverbeheer.

Open het menu Beheren en klik op Rollen en functies toevoegen.

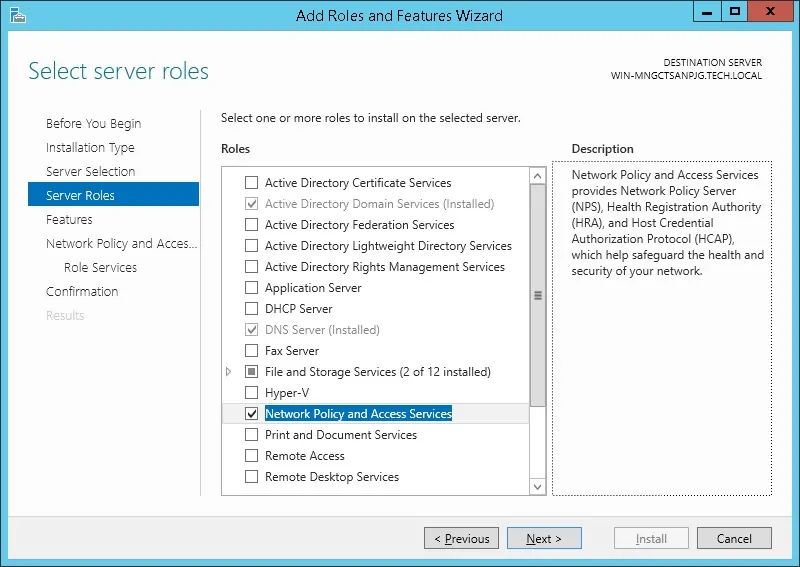

Toegang tot het scherm Serverrollen, selecteer de optie Netwerkbeleid en Toegangsservice.

Klik op de knop Volgende.

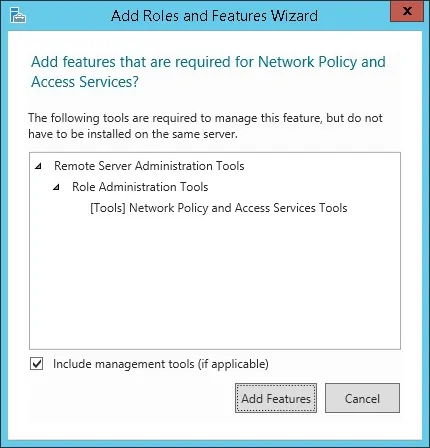

Klik op het volgende scherm op de knop Functies toevoegen.

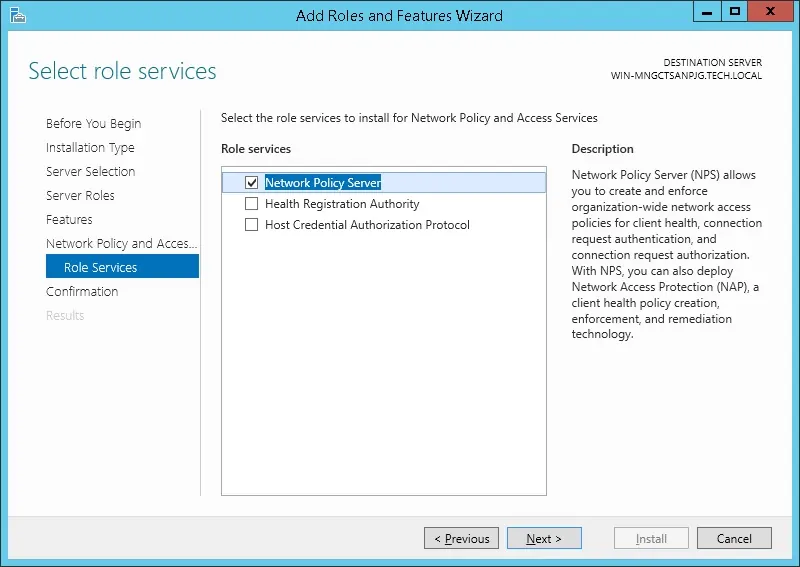

Klik op het scherm Rolservice op de volgende knop.

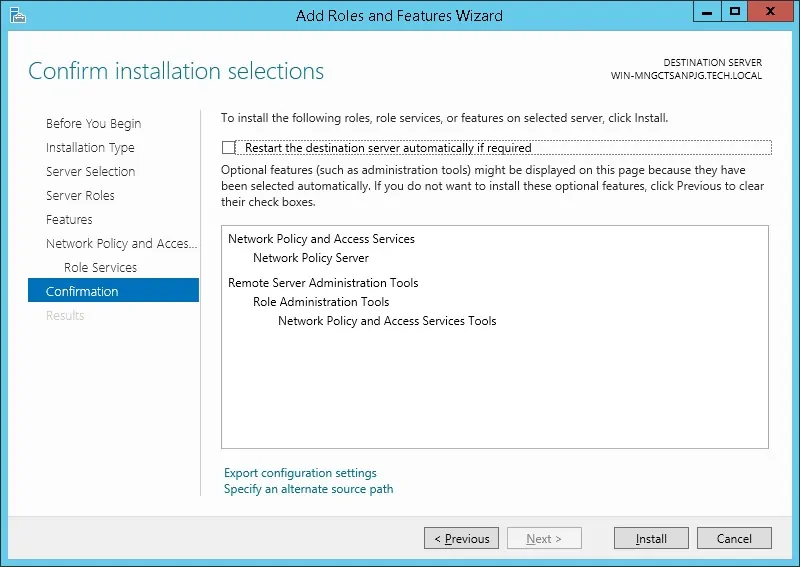

Klik op het volgende scherm op de knop Installeren.

U bent klaar met de installatie van de Radius-server op Windows 2012.

Zelfstudie Radius Server - Active Directory-integratie

Vervolgens moeten we ten minste 1 account aanmaken in de Active directory.

Het ADMIN-account wordt gebruikt om in te loggen op de Apache-server.

Open op de domeincontroller de toepassing met de naam: Active Directory Users and Computers

Maak een nieuw account in de container Gebruikers.

Een nieuw account met de naam: beheerder maken

Wachtwoord geconfigureerd voor de ADMIN-gebruiker: 123qwe..

Dit account wordt gebruikt om te verifiëren op de Apache-webinterface.

Gefeliciteerd, je hebt de vereiste Active Directory-accounts gemaakt.

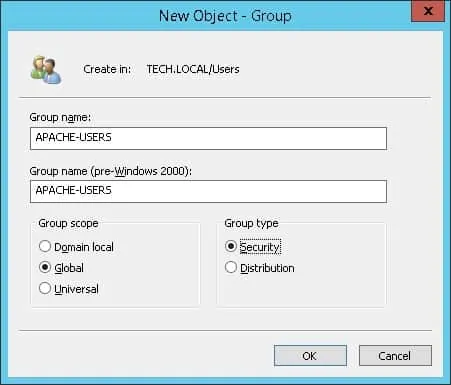

Vervolgens moeten we ten minste 1 groep maken op de Active directory.

Open op de domeincontroller de toepassing met de naam: Active Directory Users and Computers

Maak een nieuwe groep in de container Gebruikers.

Maak een nieuwe groep met de naam: APACHE-USERS.

Leden van deze groep hebben toegang tot de beveiligde directory van de Apache-server.

Belangrijk! Voeg de beheerdersgebruiker toe als lid van de groep Apache-gebruikers.

Gefeliciteerd, u hebt de vereiste Active Directory-groep gemaakt.

Zelfstudie radiusserver - Clientapparaten toevoegen

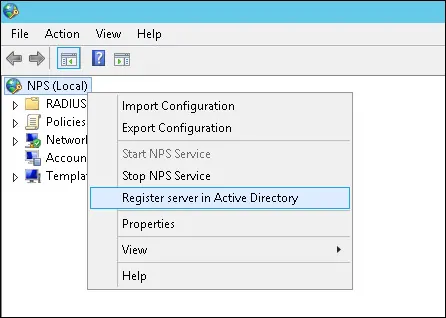

Open op de Radius-server de toepassing met de naam: Network Policy Server

U moet de Radius-server in de Active directory-database autoriseren.

Klik met de rechtermuisknop op NPS(LOKAAL) en selecteer de optie Server registreren in Active Directory.

Klik op het bevestigingsscherm op de knop OK.

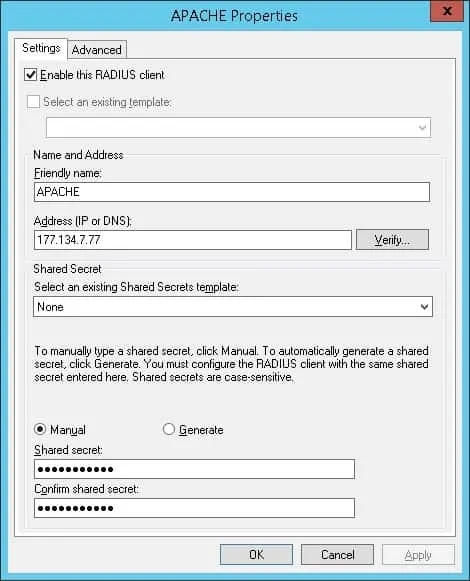

Vervolgens moet u Radius-clients configureren.

Radiusclients zijn apparaten die verificatie mogen aanvragen van de Radius-server.

Belangrijk! Verwar Radius-clients niet met Radius-gebruikers.

Klik met de rechtermuisknop op de map Straalclients en selecteer de optie Nieuw.

Hier is een voorbeeld van een client die is geconfigureerd om een Apache-server verbinding te laten maken met de Radius-server.

U moet de volgende configuratie instellen:

• Vriendelijke naam aan het apparaat - Voeg een beschrijving toe aan uw Apache-server.

• Apparaat IP-adres - IP-adres van uw Apache-server.

• Apparaat gedeeld geheim - kamisama123

Het gedeelde geheim wordt gebruikt om het apparaat te autoriseren om de Radius-server te gebruiken.

U bent klaar met de configuratie van de Radius-client.

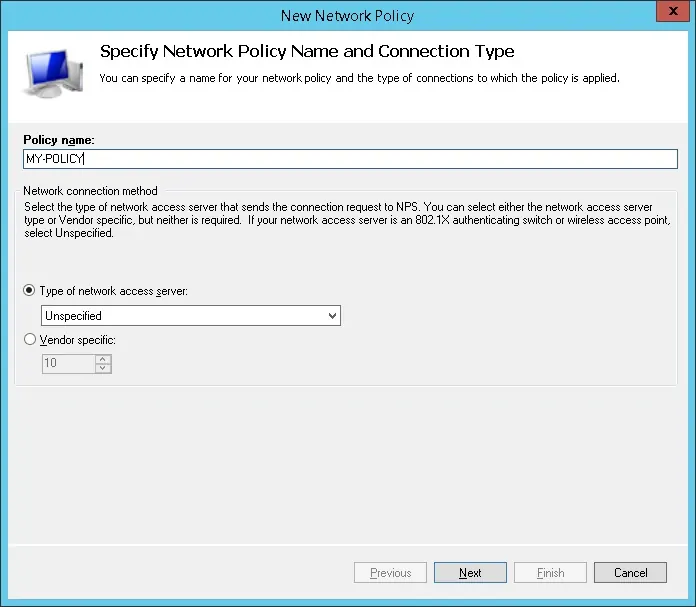

Zelfstudie radiusserver - Een netwerkbeleid configureren

Nu moet u een netwerkpolity maken om verificatie toe te staan.

Klik met de rechtermuisknop op de map Netwerkbeleid en selecteer de optie Nieuw.

Voer een naam in het netwerkbeleid in en klik op de knop Volgende.

Klik op de knop Conditie toevoegen.

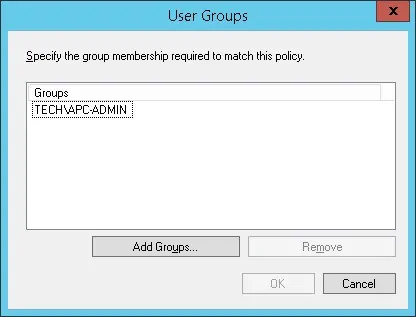

We gaan leden van de APACHE-USERS groep toestaan om te verifiëren.

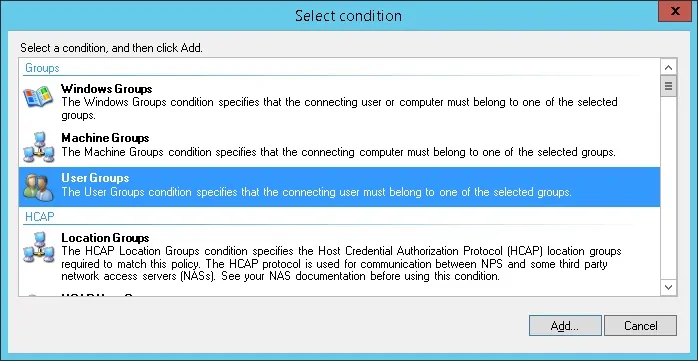

Selecteer de optie Gebruikersgroep en klik op de knop Toevoegen.

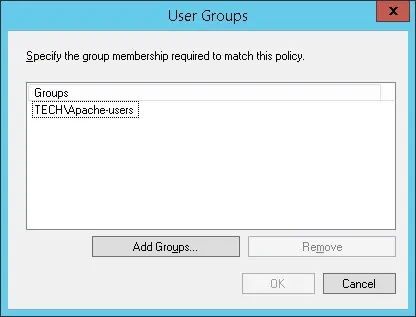

Klik op de knop Groepen toevoegen en zoek de groep APACHE-GEBRUIKERS.

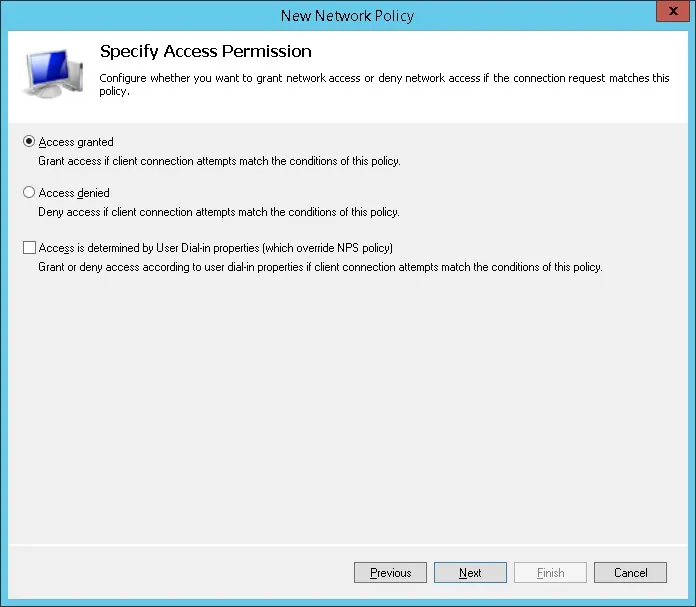

Selecteer de optie Toegang verleend en klik op de knop Volgende.

Hierdoor kunnen leden van de groep APACHE-GEBRUIKERS zich verifiëren op de Radius-server.

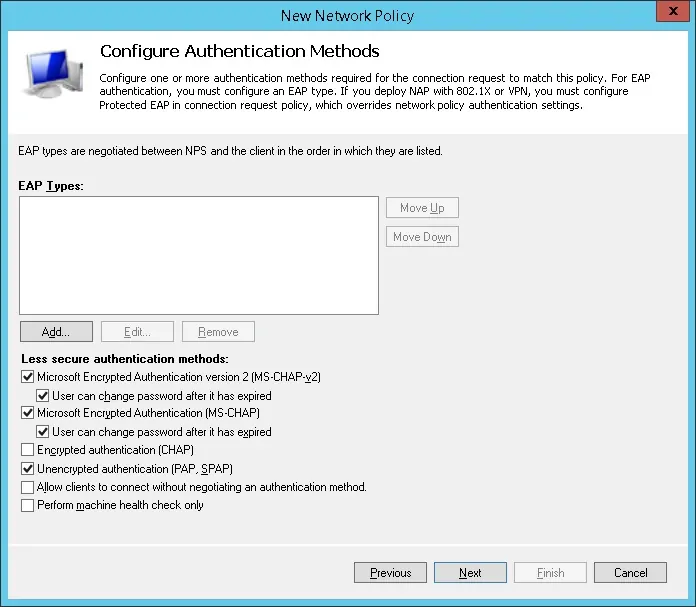

Selecteer in het scherm Verificatiemethoden de optie Onversleutelde verificatie (PAP, SPAP).

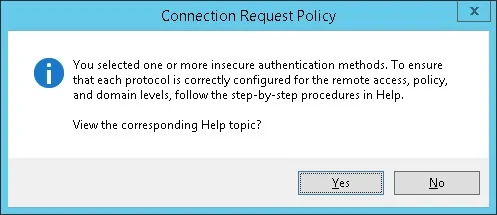

Als de volgende waarschuwing wordt weergegeven, klikt u op de knop Nee.

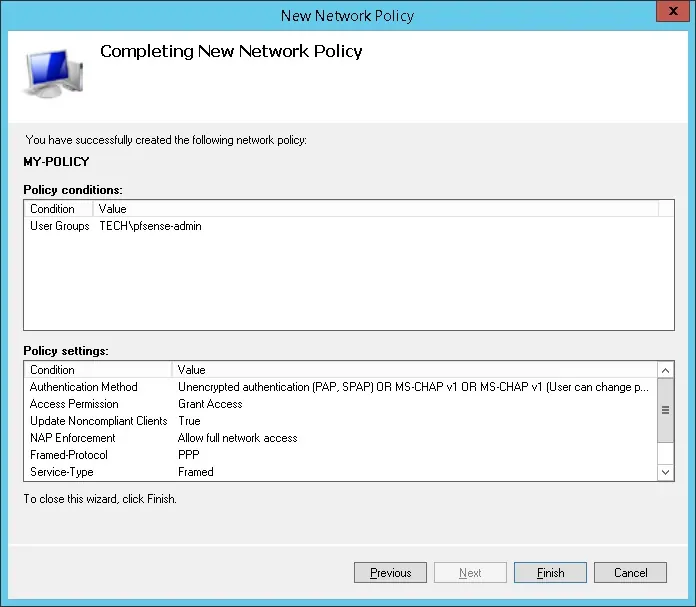

Klik op de knop Volgende totdat het overzichtsscherm wordt weergegeven.

Controleer het configuratieoverzicht van de Radius-server en klik op de knop Voltooien.

Gefeliciteerd! U bent klaar met de configuratie van de Radius-server.

Apache - Radiusverificatietest

Installeer het benodigde pakket.

Test uw radiusverificatie in de Active directory met de volgende opdrachten:

Hier is de opdrachtuitvoer:

In ons voorbeeld kon het beheerdersaccount zich verifiëren op de Radius-server.

Apache - Radiusverificatie in de Active directory

• IP - 192.168.15.11

• Operationeel systeem - Ubuntu 19.10

• Hostname - APACHE

Installeer de Apache-server en de Radius-module.

Schakel de Apache2 Radius-module in.

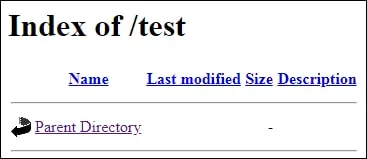

In ons voorbeeld gaan we verificatie aanvragen voor gebruikers die toegang proberen te krijgen tot een map met de naam Test.

Maak een map met de naam Testen en geef de gebruiker met de naam www-data toestemming over deze map.

Configureer de Apache-server om de Radius-verificatie aan te vragen aan gebruikers die toegang proberen te krijgen tot de testmap.

Bewerk het Apache 000-default.conf configuratiebestand.

Hier is het 000-default.conf-bestand voor onze configuratie.

Hier is het 000-default.conf-bestand na onze configuratie.

De Apache-server is geconfigureerd om wachtwoordverificatie aan te vragen om de directory /var/www/html/test te azen.

De Apache-webserver is geconfigureerd om gebruikersaccounts te verifiëren met behulp van de Radius-server 192.168.15.10.

Start de Apache-service opnieuw.

Gefeliciteerd! U hebt de Apache-verificatie geconfigureerd.

Apache - Radiusverificatietest

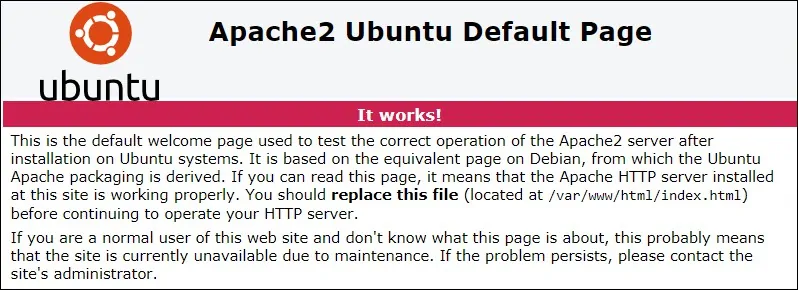

Open uw browser en voer het IP-adres van uw Apache-webserver in.

In ons voorbeeld is de volgende URL ingevoerd in de browser:

• http://192.168.15.11

De standaardpagina van Apache wordt weergegeven.

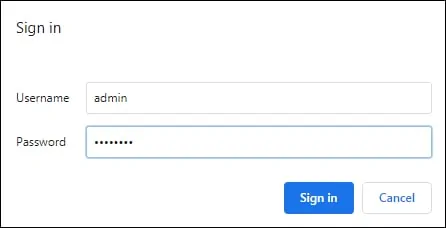

Open uw browser en voer het IP-adres van uw webserver plus /test in.

In ons voorbeeld is de volgende URL ingevoerd in de browser:

• http://192.168.15.11/test

Voer op het inlogscherm een gebruikersnaam van de straal en het wachtwoord in.

• Username: admin

• Wachtwoord: 123qwe..

Na een succesvolle aanmelding krijgt u toegang tot de map met de naam Test.

Gefeliciteerd! U hebt de Radius-verificatie geconfigureerd op een Apache-server.