Vil du gerne lære at konfigurere regler for reduktion af angrebsoverflade ved hjælp af Powershell? I denne vejledning viser vi dig, hvordan du bruger kommandolinjen til at tilføje en ASR-regel for at blokere procesoprettelser, der stammer fra PSExec- og WMI-kommandoer.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Vinduer 2022

• Windows 10

• Windows 11

Liste over udstyr

Her kan du finde listen over udstyr, der bruges til at oprette denne tutorial.

Dette link viser også den softwareliste, der bruges til at oprette dette selvstudium.

Relateret tutorial - PowerShell

På denne side tilbyder vi hurtig adgang til en liste over tutorials relateret til PowerShell.

Tutorial Powershell ASR - Bloker procesoprettelser, der stammer fra PSExec og WMI

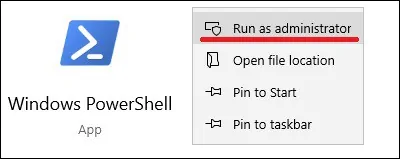

Start en forhøjet Powershell-kommandolinje.

Tilføj en ASR-regel ved hjælp af Powershell.

I vores eksempel tilføjer vi en regel for at blokere procesoprettelser, der stammer fra PSExec- og WMI-kommandoer.

Der er flere handlinger tilgængelige.

WARN-tilstanden blokerer udførelsen og præsenterer et advarselsvindue for brugeren.

Liste over alle konfigurerede ASR-regler.

Her er kommandoen output.

Genstart computeren for at aktivere ASR-reglerne.

Du kan også genstarte Defender-beskyttelsen i realtid for at aktivere ASR-reglerne.

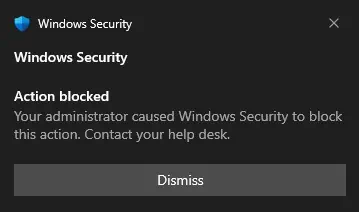

For at teste ASR-konfigurationen skal du prøve at oprette en proces ved hjælp af WMI.

Liste over hændelser relateret til ASR-regler.

Her er kommandoen output.

Deaktiver ASR-reglen ved hjælp af Powershell.

Fjern ASR-reglen ved hjælp af Powershell.

Tillykke! Du kan bruge Powershell til at konfigurere en ASR-regel til at blokere procesoprettelser, der stammer fra PSExec- og WMI-kommandoer.