Souhaitez-vous savoir comment configurer l'authentification LDAP Cacti sur Active Directory? Dans ce didacticiel, nous allons vous montrer comment authentifier les utilisateurs Cacti à l'aide de la base de données Microsoft Windows Active Directory et du protocole LDAP.

• Ubuntu 19.04

• Cactus 1.2.3

Qu'est-ce que les Cacti?

Cacti est une plate-forme open source de surveillance des données entièrement basée sur PHP.

Sur l'interface Web, les utilisateurs peuvent utiliser Cacti comme interface pour RRDtool, créer des graphiques et les renseigner avec des données stockées dans MySQL.

Cacti prend également en charge le protocole SNMP permettant aux utilisateurs de créer des graphiques afin de surveiller le réseau.

Cacti Playlist:

Sur cette page, nous offrons un accès rapide à une liste de vidéos sur l'installation de Cacti.

N'oubliez pas de vous abonner à notre chaîne youtube nommée FKIT.

Cacti Tutorial:

Sur cette page, nous offrons un accès rapide à une liste de tutoriels Cacti.

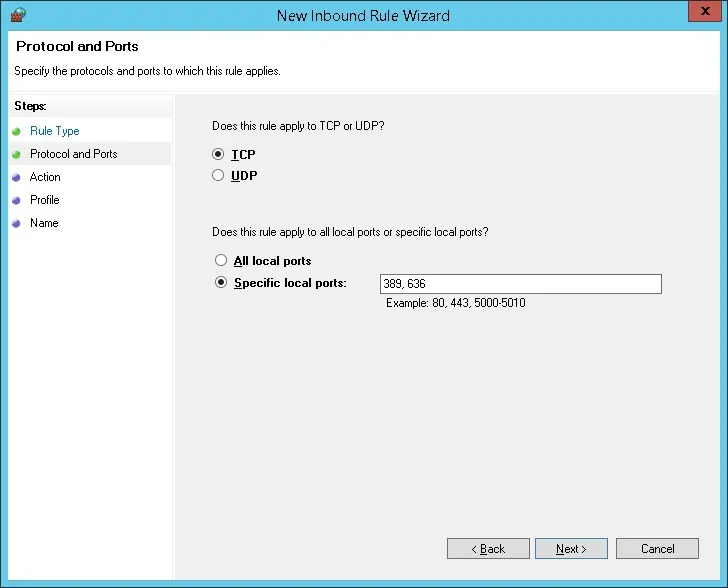

Didacticiel - Pare-feu du Contrôleur de Domaine Windows

Premièrement, nous devons créer une règle de pare-feu sur le contrôleur de domaine Windows.

Cette règle de pare-feu permettra au serveur Cacti d’interroger la base de données Active Directory.

Sur le contrôleur de domaine, ouvrez l'application nommée Pare-feu Windows avec sécurité avancée.

Créez une nouvelle règle de pare-feu entrant.

Sélectionnez l'option PORT.

Sélectionnez l'option TCP.

Sélectionnez l'option Ports locaux spécifiques.

Entrez le port TCP 389.

Sélectionnez l'option Autoriser la connexion.

Cochez l'option DOMAIN.

Cochez l'option PRIVATE.

Cochez l'option PUBLIC.

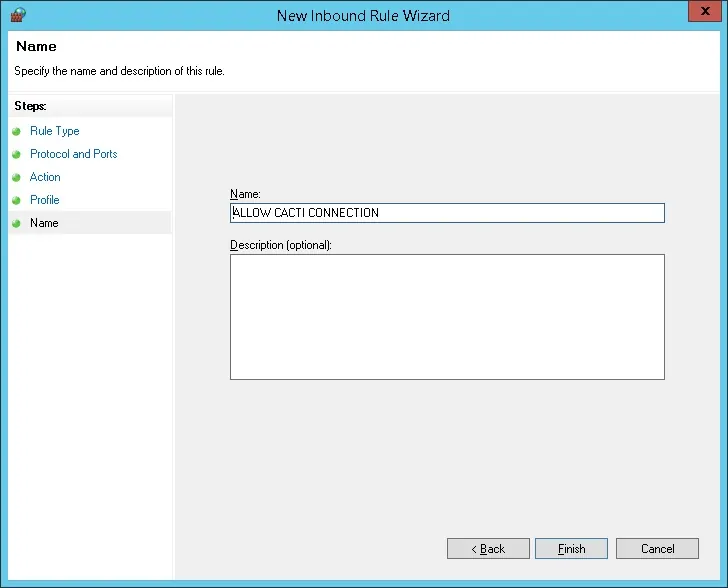

Entrez une description de la règle de pare-feu.

Félicitations, vous avez créé la règle de pare-feu requise.

Cette règle permettra à Cacti d’interroger la base de données Active Directory.

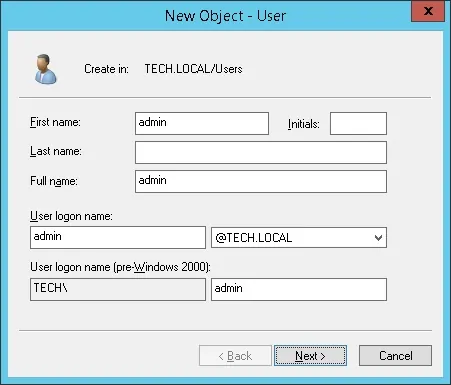

Didacticiel - Création d'un Compte de Domaine Windows

Ensuite, nous devons créer au moins 2 comptes sur la base de données Active Directory.

Le compte ADMIN sera utilisé pour se connecter à l'interface Web Cacti.

Important! Le compte administrateur local cessera de fonctionner après l'activation de LDAP.

Le compte Cacti sera utilisé pour interroger la base de données Active Directory.

Sur le contrôleur de domaine, ouvrez l'application nommée: Utilisateurs et ordinateurs Active Directory.

Créez un nouveau compte dans le conteneur Utilisateurs.

Créez un nouveau compte nommé: admin

Mot de passe configuré pour l'utilisateur Admin: 123qwe.

Ce compte sera utilisé pour s'authentifier en tant qu'administrateur sur l'interface Web de Cacti.

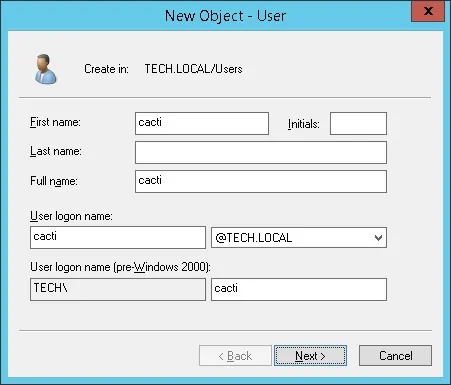

Créez un nouveau compte nommé: Cacti

Mot de passe configuré pour l'utilisateur Cacti: 123qwe.

Ce compte sera utilisé pour montrer que notre configuration Active Directory fonctionne.

Félicitations, vous avez créé les comptes Active Directory requis.

Didacticiel - Authentification LDAP Cacti sur Active Directory

Avant de commencer, créons une sauvegarde de votre base de données.

Utilisez les commandes suivantes pour créer une sauvegarde de base de données Cacti.

Vous devrez entrer le mot de passe utilisateur Cacti mysql.

# mkdir /backup

# cd /backup

# mysqldump -u root -p cacti > cacti.sql

Assurez-vous que le module PHP LDAP est installé et redémarrez le serveur Web Apache.

# apt-get install php-ldap

# service apache2 restart

Vous avez correctement installé les packages requis.

Didacticiel - Authentification LDAP Cacti sur Active Directory

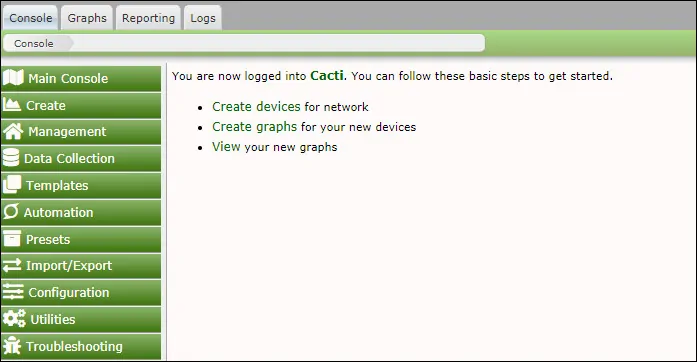

Ouvrez votre navigateur et entrez l'adresse IP de votre serveur Web plus / cacti.

Dans notre exemple, l'URL suivante a été entrée dans le navigateur:

• http://192.168.0.10/cacti

Sur l'écran de connexion, utilisez le nom d'utilisateur et le mot de passe par défaut.

• Nom d'utilisateur par défaut: admin

• Mot de passe par défaut: admin

Après une connexion réussie, vous serez envoyé au tableau de bord Cacti.

Dans l'écran du tableau de bord Cacti, accédez au menu Configuration et sélectionnez l'option Utilisateurs.

Accédez aux propriétés du compte utilisateur invité, activez le compte utilisateur invité et définissez un mot de passe.

Cliquez sur le bouton Enregistrer.

Sur l'écran du tableau de bord Cacti, accédez au menu Configuration et sélectionnez l'option Paramètres.

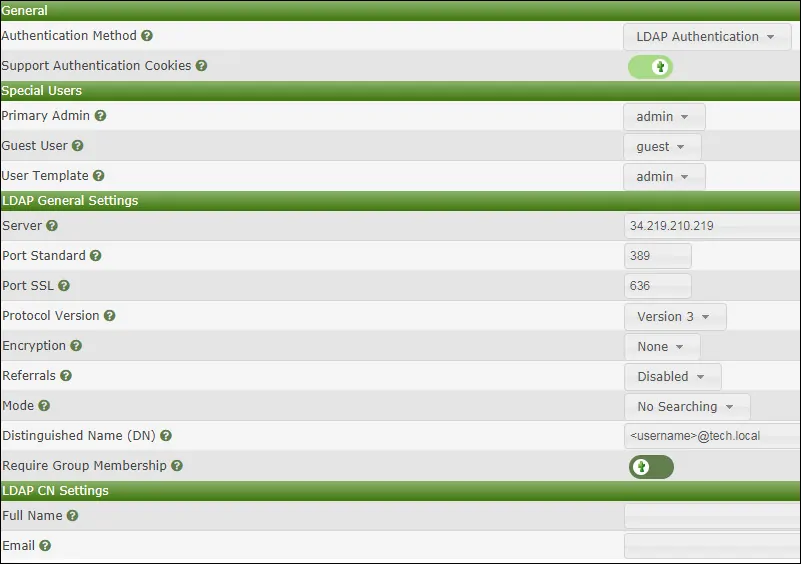

Accédez à l'onglet Authentification et effectuez la configuration suivante:

Générale:

Méthode d'authentification - Authentification LDAP

Utilisateurs spéciaux:

• Administrateur principal - Admin

• Utilisateur invité - Invité

• Modèle d'utilisateur - Admin

Paramètres généraux LDAP:

• Serveur - adresse IP du contrôleur de domaine Active Directory

• Norme portuaire - 389

• Port SSL - 636

• Version du protocole - Version 3

• Cryptage - Aucun • Références - Désactivé

• Mode - Aucune recherche • Nom distinctif (DN) - @ tech.local

• Exiger une appartenance à un groupe - Non

Vous devez remplacer l'adresse IP par l'adresse IP de votre contrôleur de domaine.

Vous devez modifier les informations de domaine TECH.LOCAL afin de refléter votre environnement réseau.

Chaque fois qu'un utilisateur Active Directory se connecte à l'interface Web, il copie toutes les autorisations utilisateur du compte ADMIN.

Si vous ne souhaitez pas que cette configuration change la configuration du modèle utilisateur de Admin à Guest.

Vous pouvez modifier l'autorisation de chaque utilisateur dans les propriétés du compte d'utilisateur.

Pour accéder aux propriétés du compte d'utilisateur, accédez au menu Configuration et sélectionnez l'option Utilisateurs.

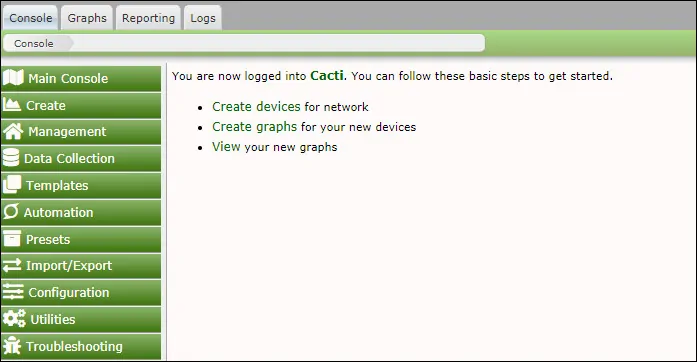

Après avoir enregistré votre configuration, vous devez vous déconnecter de l'interface Web Cacti.

Essayez de vous connecter en utilisant l'utilisateur admin et le mot de passe de la base de données Active Directory.

Sur l'écran de connexion, utilisez l'utilisateur admin, sélectionnez l'authentification LDAP et utilisez le mot de passe de la base de données Active Directory.

• Nom d'utilisateur: Admin

• Mot de passe: entrez le mot de passe Active Directory.

Après une connexion réussie, le tableau de bord Cacti sera présenté.

Il est maintenant temps de tester une connexion d'utilisateur classique. Vous devez vous déconnecter de l'interface Web de Cacti.

Essayez de vous connecter en utilisant l'utilisateur Cacti et le mot de passe de la base de données Active Directory.

Sur l'écran de connexion, utilisez l'utilisateur Cacti, sélectionnez l'authentification LDAP et utilisez le mot de passe de la base de données Active Directory.

• Nom d'utilisateur: cacti

• Mot de passe: entrez le mot de passe Active Directory.

Après une connexion réussie, le tableau de bord Cacti sera présenté.

Toutes nos félicitations! Vous avez configuré l'authentification LDAP Cacti sur Active Directory à l'aide de LDAP.

Pour authentifier un utilisateur auprès d'Active Directory, le compte d'utilisateur doit également exister dans la base de données d'utilisateurs du serveur Cacti.

Leave A Comment

You must be logged in to post a comment.