Wilt u leren hoe u iDrac LDAP-verificatie configureert op Active directory? In deze zelfstudie laten we u zien hoe u iDrac-gebruikers verifiëren met behulp van de Active directory-database van Microsoft Windows en het LDAP-protocol.

• iDrac 8

• Windows 2012 R2

Belangrijk! Houd er rekening mee dat alleen LDAP via SSL wordt ondersteund.

Ten eerste gaan we u leren hoe u de Active-directory installeert en de LDAP-functie via SSL op de Active directory-server inschakelt.

Copyright © 2018-2021 door Techexpert.tips.

Alle rechten voorbehouden. Niets uit deze publicatie mag worden gereproduceerd, verspreid of verzonden in welke vorm of op welke wijze dan ook zonder voorafgaande schriftelijke toestemming van de uitgever.

Uitrustingslijst

Hier vindt u de lijst met apparatuur die wordt gebruikt om deze zelfstudie te maken.

Deze link toont ook de softwarelijst die wordt gebruikt om deze zelfstudie te maken.

Dell iDRAC-afspeellijst:

Op deze pagina bieden we snelle toegang tot een lijst met video's met betrekking tot Dell iDRAC.

Vergeet niet te abonneren op onze youtube kanaal genaamd FKIT.

Dell iDRAC-gerelateerde zelfstudie:

Op deze pagina bieden we snelle toegang tot een lijst met tutorials met betrekking tot Dell iDRAC.

Zelfstudie - Active Directory-installatie op Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory Domain: TECH.LOCAL

Als u al een Active Directory-domein hebt, u dit deel van de zelfstudie overslaan.

Open de toepassing Serverbeheer.

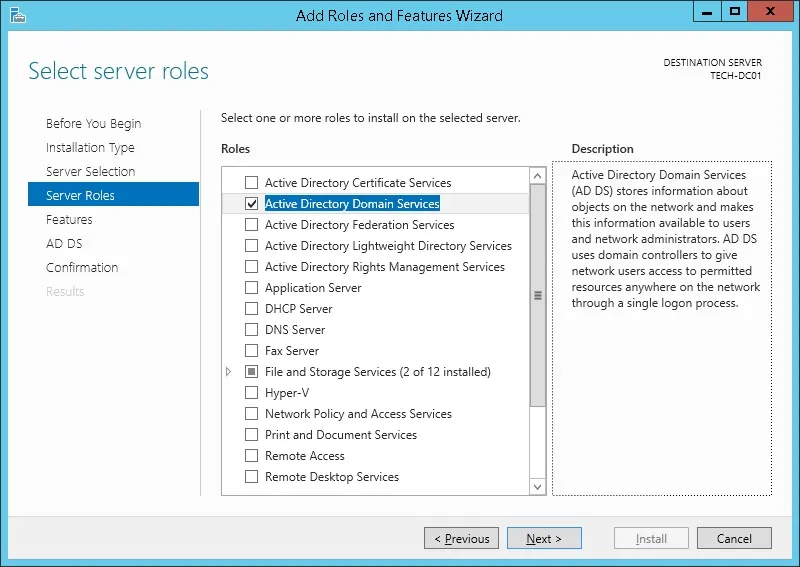

Open het menu Beheren en klik op Rollen en functies toevoegen.

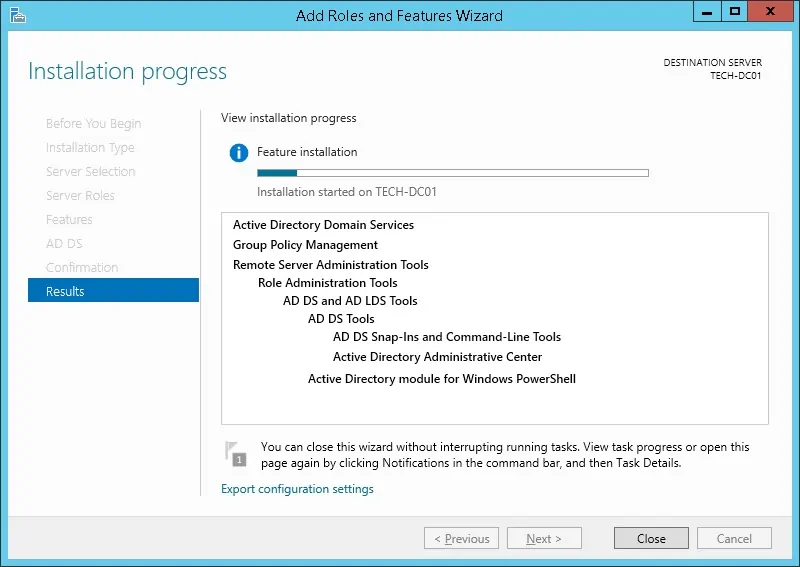

Toegang tot het rolscherm Server, selecteer de Active Directory Domain Service en klik op de knop Volgende.

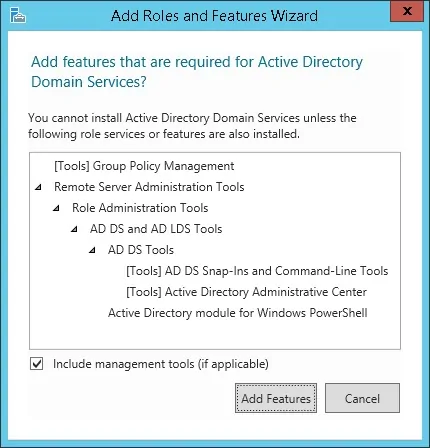

Klik op het volgende scherm op de knop Functies toevoegen.

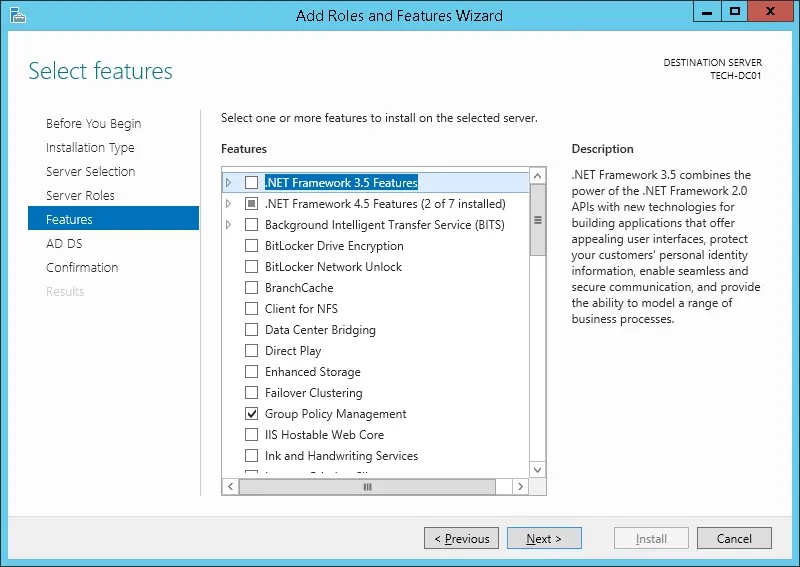

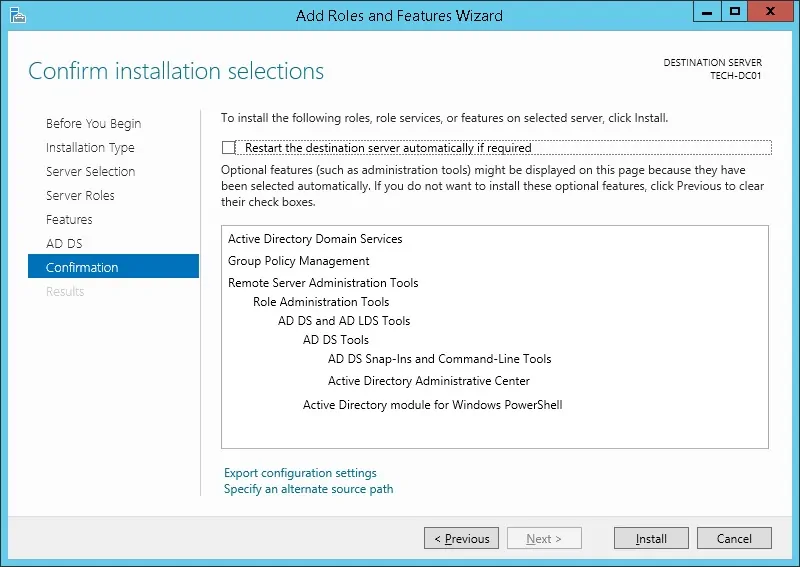

Blijf op de knop Volgende klikken totdat u het laatste scherm bereikt.

Klik op het bevestigingsscherm op de knop Installeren.

Wacht de installatie van de Active-map tot klaar.

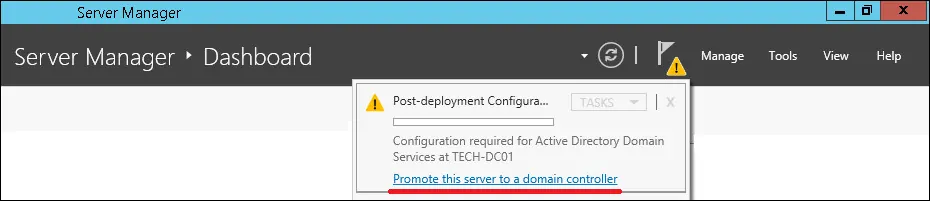

Open de toepassing Serverbeheer.

Klik op het menu van de gele vlag en selecteer de optie om deze server te promoten bij een domeincontroller

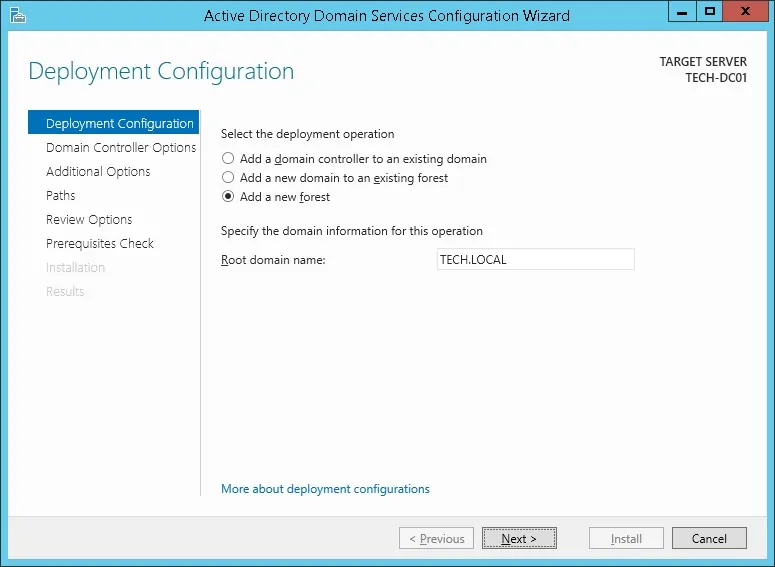

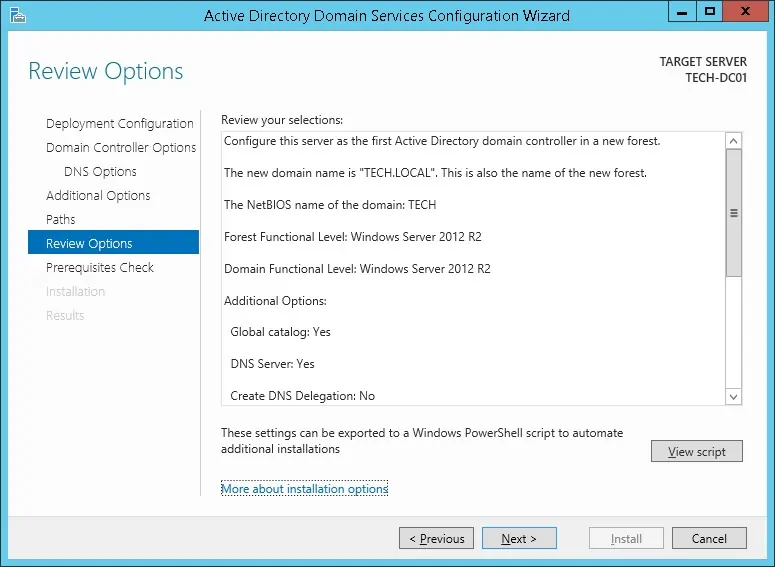

Selecteer de optie om een nieuw forest toe te voegen en voer een hoofddomeinnaam in.

In ons voorbeeld hebben we een nieuw domein met de naam: TECH. Lokale.

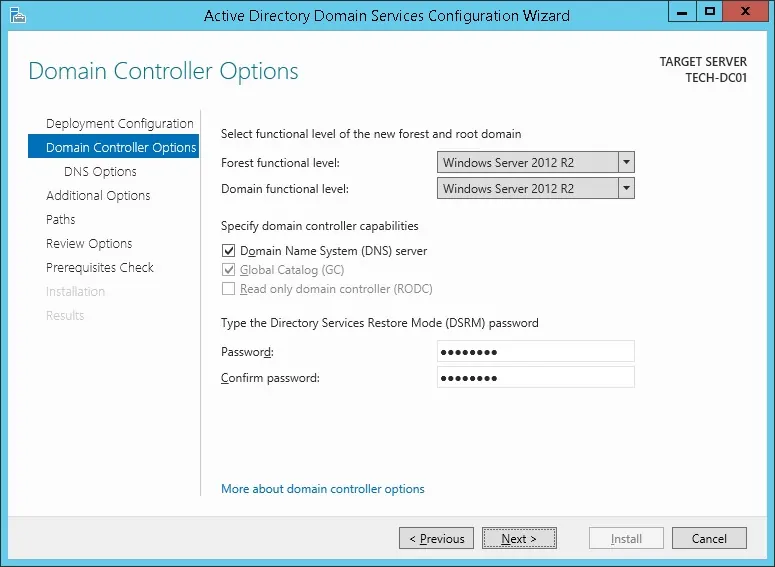

Voer een wachtwoord in om de Active Directory-herstel te beveiligen.

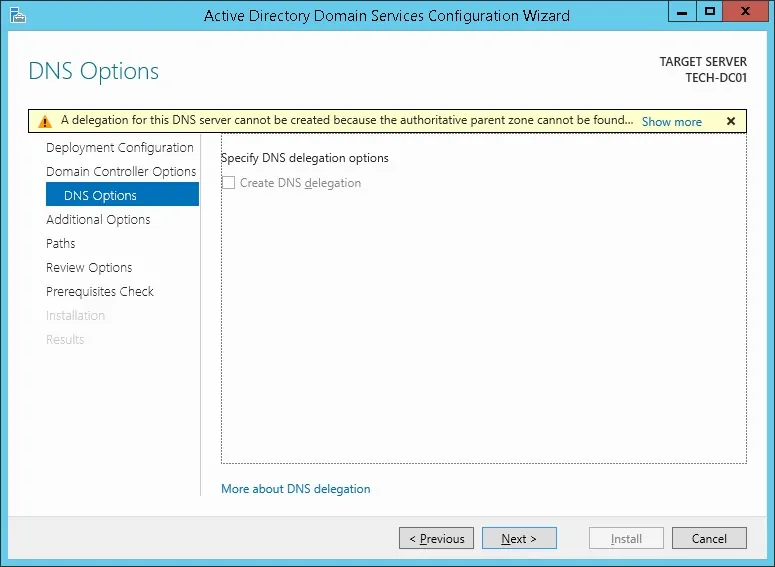

Klik op het scherm DNS-opties op de knop Volgende.

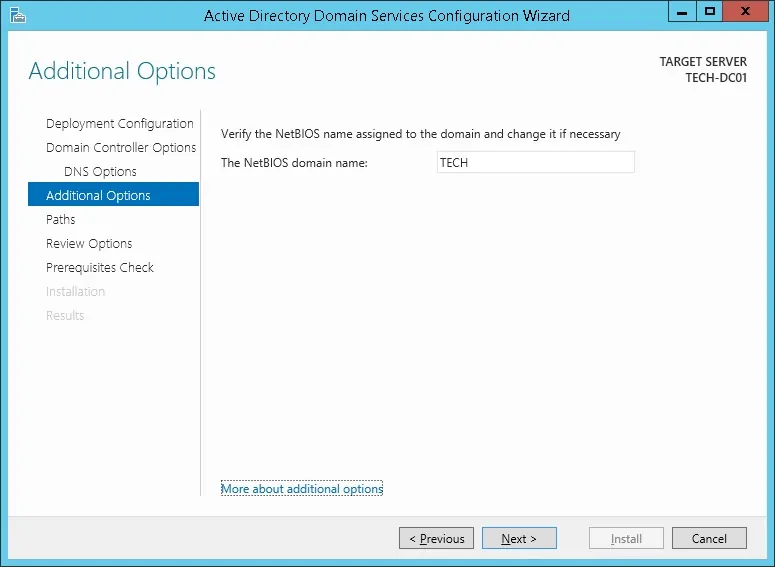

Controleer de Naam Netbios die aan uw domein is toegewezen en klik op de knop Volgende.

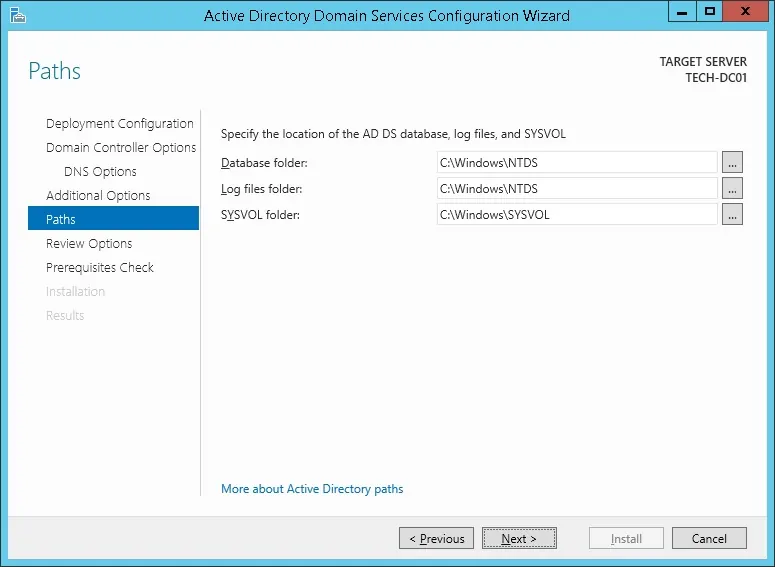

Klik op de knop Volgende.

Bekijk uw configuratieopties en klik op de knop Volgende.

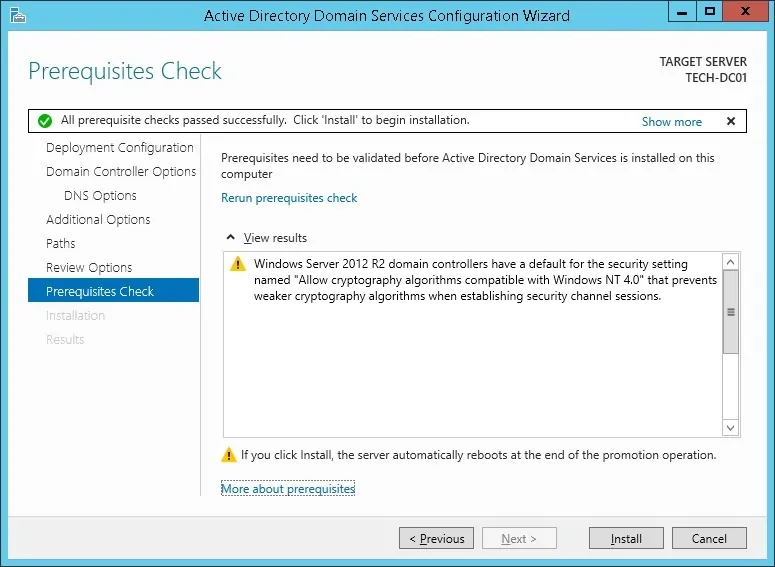

Klik op het scherm Vereisten controle op de knop Installeren.

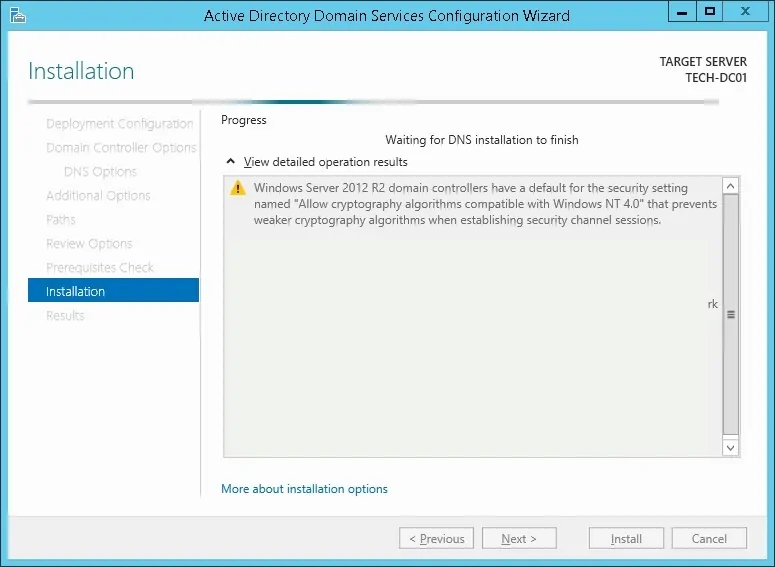

Wacht de Active Directory-configuratie om te voltooien.

Na het voltooien van de Active directory-installatie wordt de computer automatisch opnieuw opgestart

U bent klaar met de Active directory-configuratie op de Windows-server.

Tutorial iDrac - Het testen van de LDAP via SSL-communicatie

We moeten testen of uw domeincontroller de LDAP via SSL-service op poort 636 aanbiedt.

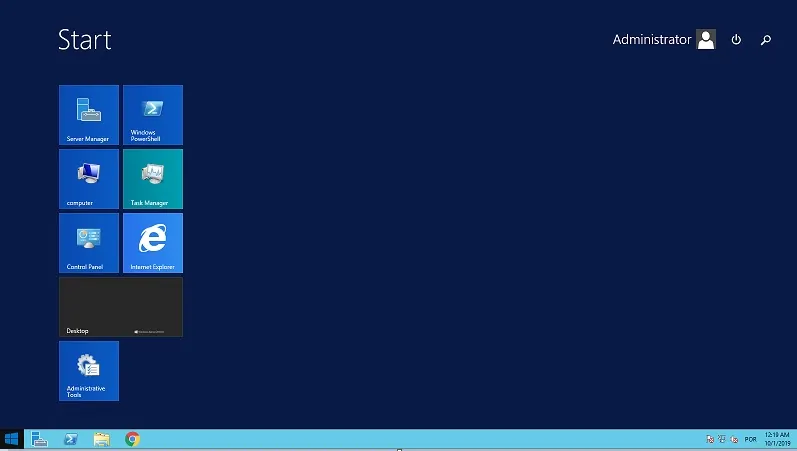

Ga op de domeincontroller naar het startmenu en zoek naar de LDP-toepassing.

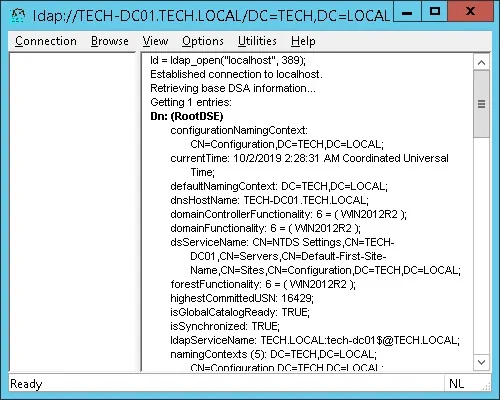

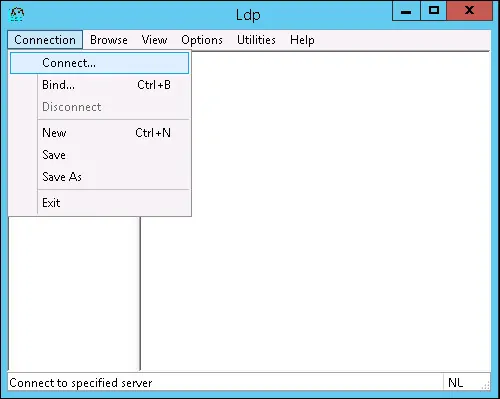

Laten we eerst testen of uw domeincontroller de LDAP-service op poort 389 aanbiedt.

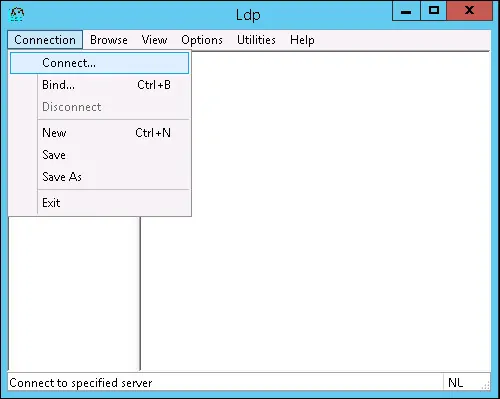

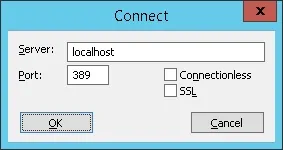

Open het menu Verbinding en selecteer de optie Verbinding maken.

Probeer verbinding te maken met de localhost met behulp van de TCP-poort 389.

U moet verbinding kunnen maken met de LDAP-service op de localhostpoort 389.

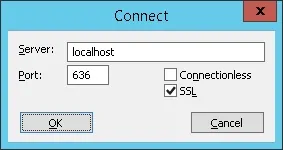

Nu moeten we testen of uw domeincontroller de LDAP via SSL-service op poort 636 aanbiedt.

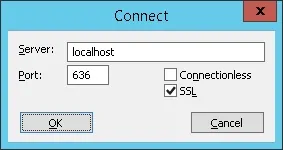

Open een nieuw LDP-toepassingsvenster en probeer verbinding te maken met de localhost met de TCP-poort 636.

Schakel het selectievakje SSL in en klik op de knop Ok.

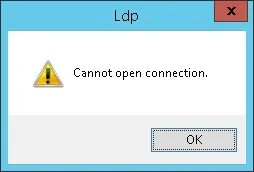

Als het systeem een foutbericht weergeeft, biedt uw domeincontroller de LDAPS-service nog niet aan.

Om dit op te lossen, gaan we een Windows-certificeringsinstantie installeren op het volgende deel van deze zelfstudie.

Als u met ssl-versleuteling verbinding maken met de localhost op poort 636, u het volgende deel van deze zelfstudie overslaan.

Zelfstudie iDrac - Installatie certificeringsinstantie op Windows

We moeten de Windows-certificeringsinstantieservice installeren.

De lokale certificeringsinstantie verstrekt de domeincontroller een certificaat waarmee de LDAPS-service kan worden bediend op de TCP-poort 636.

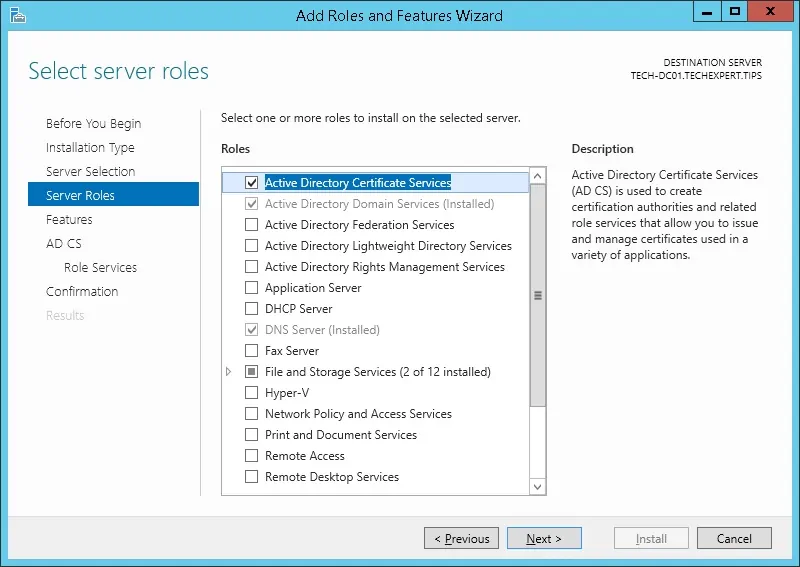

Open de toepassing Serverbeheer.

Open het menu Beheren en klik op Rollen en functies toevoegen.

Toegang tot het rolscherm Server, selecteer de Active Directory Certificate Services en klik op de knop Volgende.

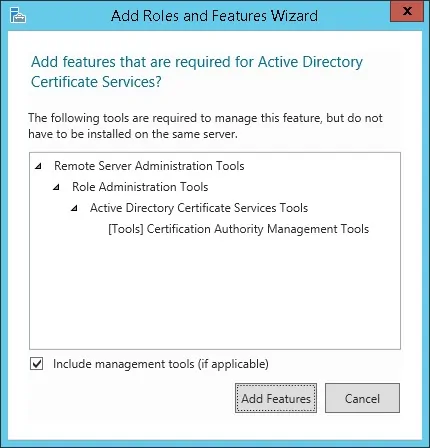

Klik op het volgende scherm op de knop Functies toevoegen.

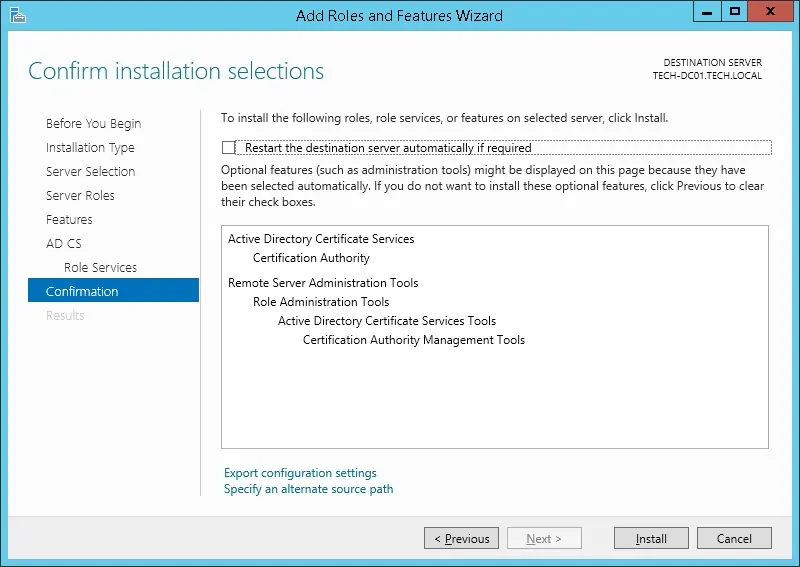

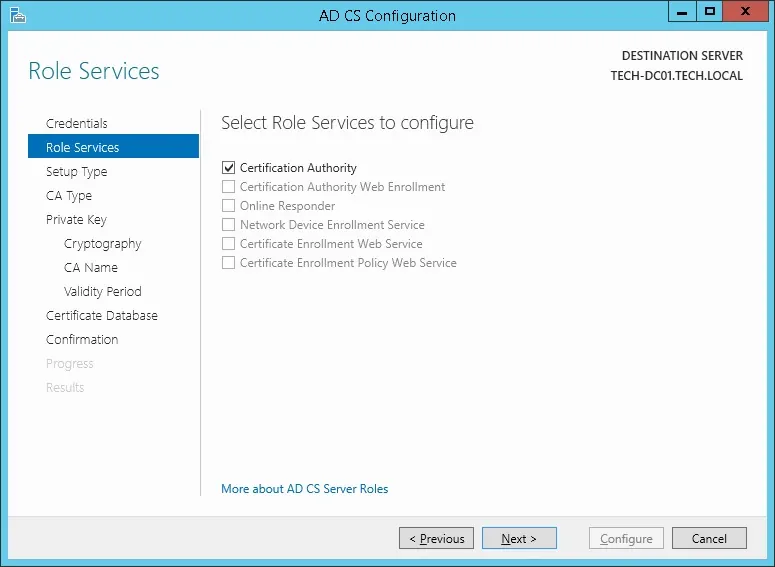

Blijf op de knop Volgende klikken totdat u het scherm van de functieservice bereikt.

Schakel de optie met de naam Certificeringsinstantie in en klik op de knop Volgende.

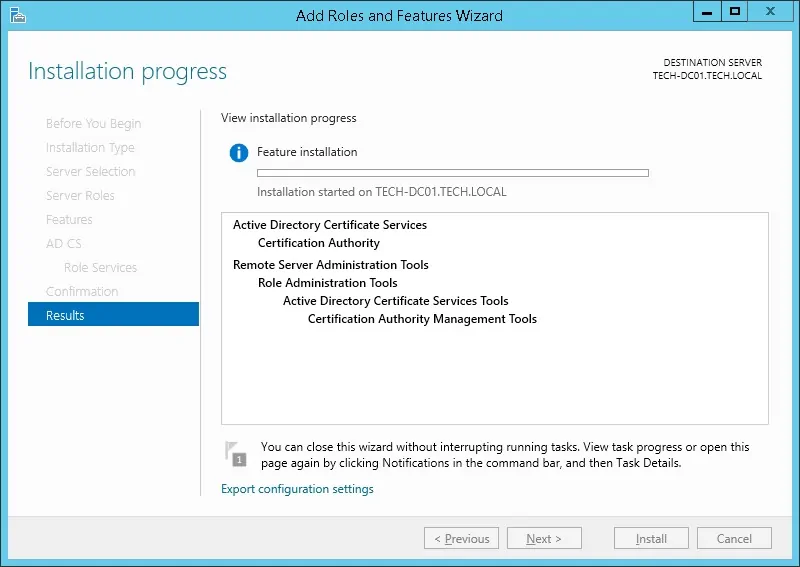

Klik op het bevestigingsscherm op de knop Installeren.

Wacht de installatie van de certificeringsinstantie om te voltooien.

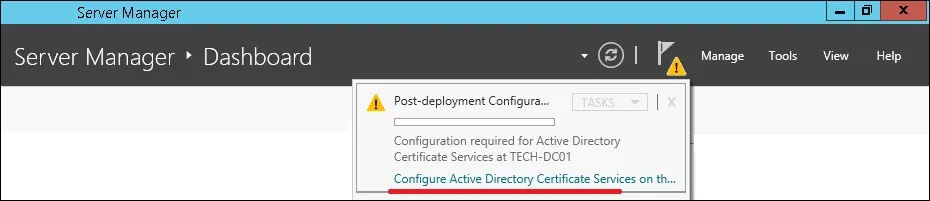

Open de toepassing Serverbeheer.

Klik op het menu met gele vlag en selecteer de optie: Active Directory Certificate Services configureren

Klik op het scherm Referenties op de knop Volgende.

Selecteer de optie Certificeringsinstantie en klik op de knop Volgende.

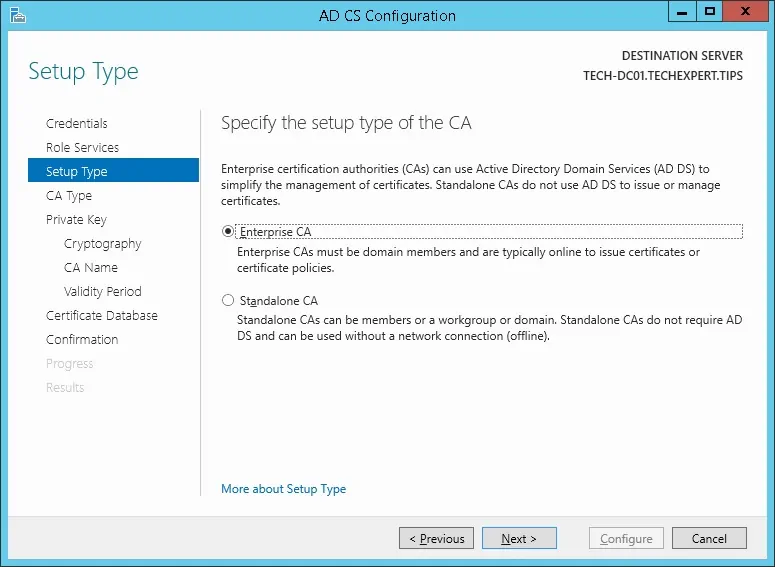

Selecteer de optie Enterprise CA en klik op de knop Volgende.

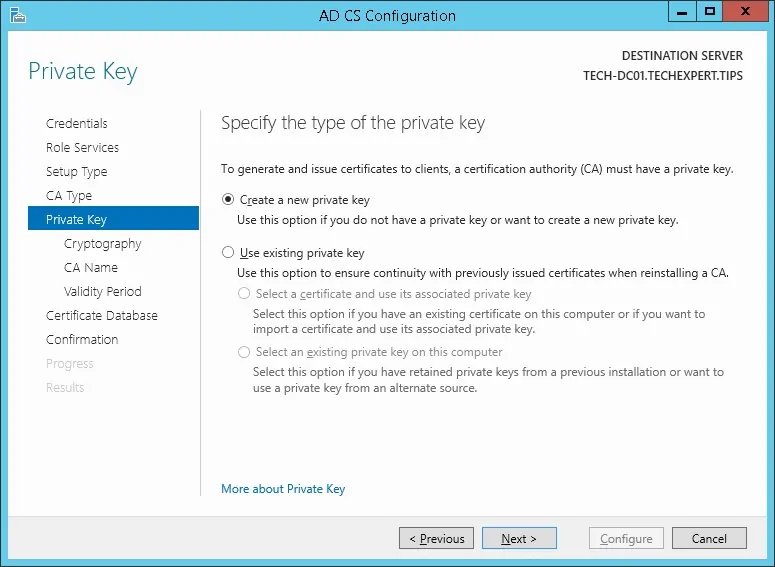

Selecteer de optie Een nieuwe privésleutel maken en klik op de knop Volgende.

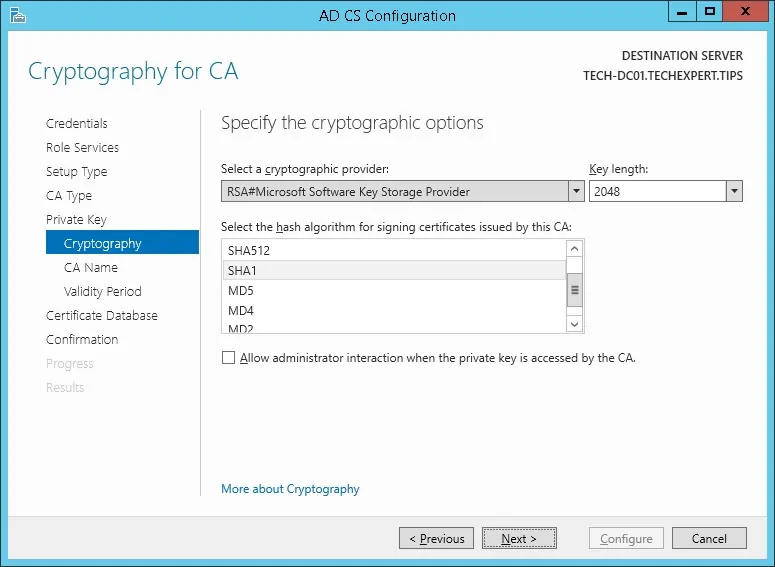

Bewaar de standaardconfiguratie van cryptografie en klik op de knop Volgende.

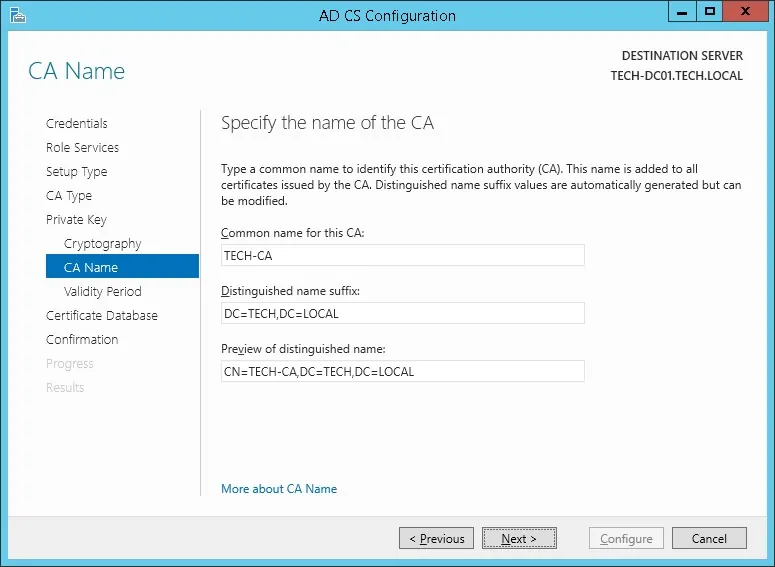

Stel een algemene naam in op de certificeringsinstantie en klik op de knop Volgende.

In ons voorbeeld stellen we de gemeenschappelijke naam: TECH-CA

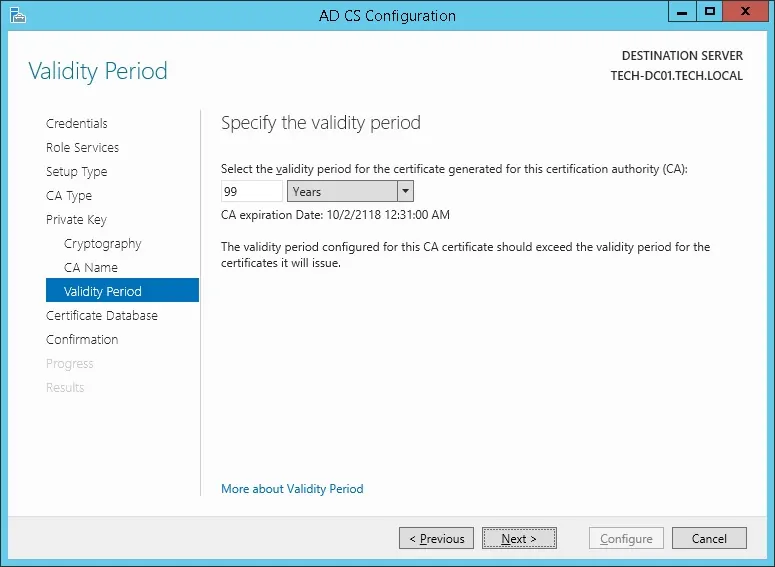

Stel de geldigheidsperiode van de Windows-certificeringsinstantie in.

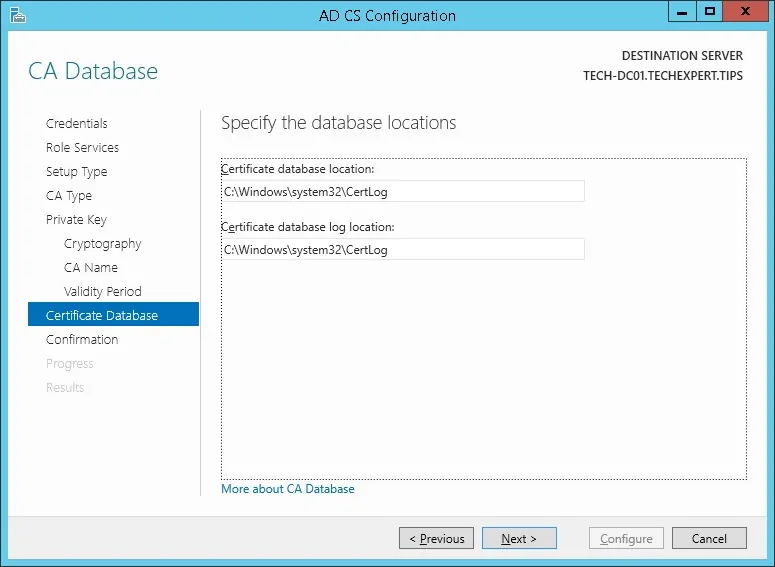

Bewaar de standaard databaselocatie van windows certificeringsinstantie.

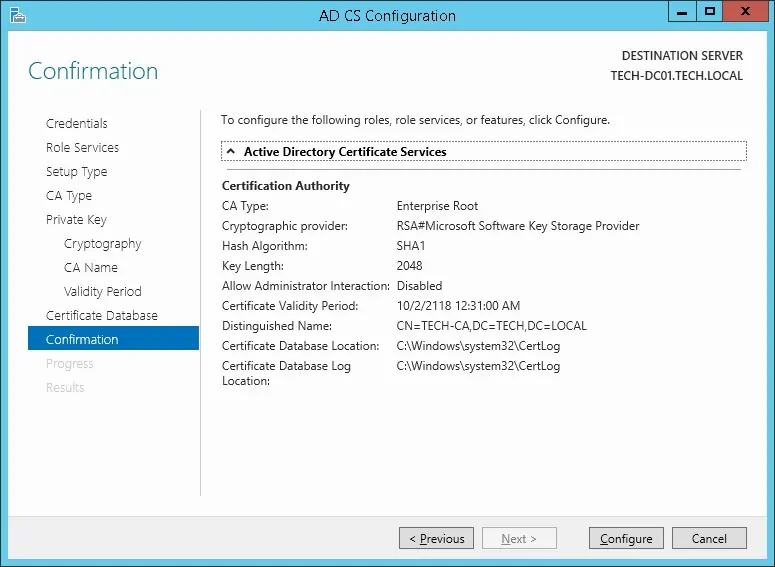

Controleer het overzicht en klik op de knop Configureren.

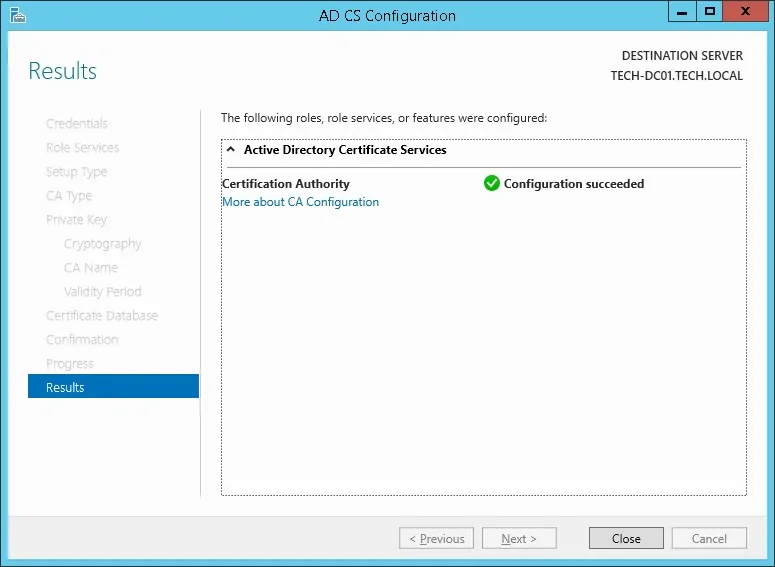

Wacht tot de installatie van de Windows-certificeringsinstantie is voltooid.

Nadat u de installatie van de certificeringsinstantie hebt opklaart, start u uw computer opnieuw op.

U bent klaar met de installatie van de Windows-certificeringsinstantie.

Zelfstudie - De LDAP opnieuw testen via SSL-communicatie

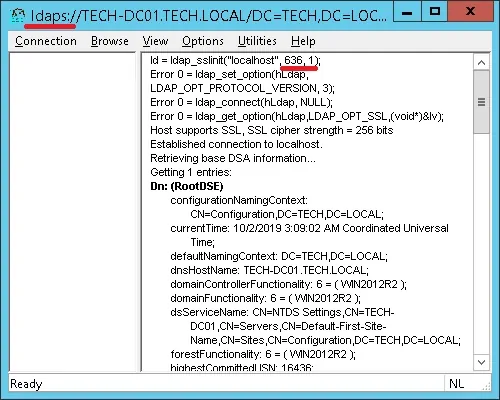

We moeten testen of uw domeincontroller de LDAP via SSL-service op poort 636 aanbiedt.

Wacht na het voltooien van de installatie van certificeringsinstantie 5 minuten en start uw domeincontroller opnieuw op.

Tijdens het opstarten vraagt uw domeincontroller automatisch een servercertificaat aan bij de lokale certificeringsinstantie.

Nadat u het servercertificaat hebt ontvangen, begint uw domeincontroller met het aanbieden van de LDAP-service via SSL op de 636-poort.

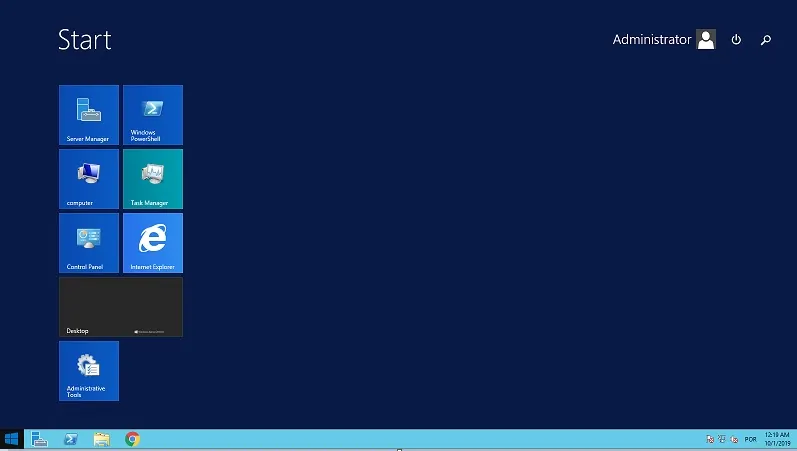

Ga op de domeincontroller naar het startmenu en zoek naar de LDP-toepassing.

Open het menu Verbinding en selecteer de optie Verbinding maken.

Probeer verbinding te maken met de localhost met behulp van de TCP-poort 636.

Schakel het selectievakje SSL in en klik op de knop Ok.

Probeer verbinding te maken met de localhost met behulp van de TCP-poort 636.

Schakel het selectievakje SSL in en klik op de knop Ok.

Deze keer moet u verbinding kunnen maken met de LDAP-service op de localhostpoort 636.

Als u geen verbinding maken met poort 636, start u de computer opnieuw op en wacht u nog 5 minuten.

Het kan enige tijd duren voordat uw domeincontroller het certificaat ontvangt dat is aangevraagd bij de certificeringsinstantie.

Zelfstudie - Windows Domain Controller Firewall

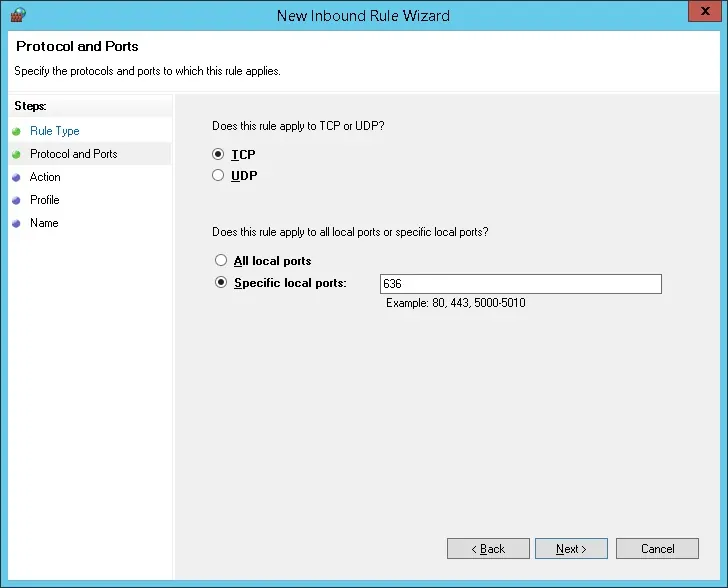

We moeten een firewallregel maken op de Windows-domeincontroller.

Met deze firewallregel kan de iDrac-interface de Active directory-database opvragen.

Open op de domeincontroller de toepassing met de naam Windows Firewall met Geavanceerde beveiliging

Maak een nieuwe inkomende firewallregel.

Selecteer de optie POORT.

Selecteer de optie TCP.

Selecteer de optie Specifieke lokale poorten.

Voer de TCP-poort 636 in.

Selecteer de optie Verbinding toestaan.

Controleer de optie DOMEIN.

Controleer de optie PRIVÉ.

Controleer de optie OPENBAAR.

Voer een beschrijving in bij de firewallregel.

Gefeliciteerd, je hebt de vereiste firewallregel gemaakt.

Met deze regel kan iDrac de Active directory-database opvragen.

Zelfstudie iDrac - Het maken van Windows Domain-account

Vervolgens moeten we ten minste 2 accounts maken in de Active directory-database.

Het ADMIN-account wordt gebruikt om in te loggen op de iDrac-webinterface.

Het BIND-account wordt gebruikt om de Active Directory-database op te vragen.

Open op de domeincontroller de toepassing met de naam: Active Directory Users and Computers

Maak een nieuw account in de container Gebruikers.

Een nieuw account met de naam: beheerder maken

Wachtwoord geconfigureerd voor de ADMIN-gebruiker: 123qwe..

Dit account wordt gebruikt om te verifiëren als beheerder op de iDrac-webinterface.

Een nieuw account met de naam: binden

Wachtwoord geconfigureerd voor de BIND-gebruiker: 123qwe..

Dit account wordt gebruikt om de wachtwoorden op te vragen die zijn opgeslagen in de Active Directory-database.

Gefeliciteerd, je hebt de vereiste Active Directory-accounts gemaakt.

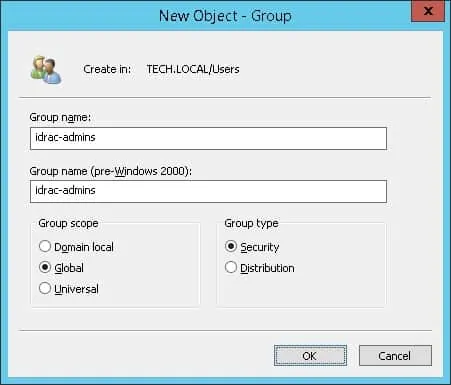

Zelfstudie - Het maken van Windows-domeingroep

Vervolgens moeten we ten minste 1 groep maken in de Active directory-database.

Open op de domeincontroller de toepassing met de naam: Active Directory Users and Computers

Maak een nieuwe groep in de container Gebruikers.

Een nieuwe groep met de naam: idrac-beheerders

Leden van deze groep hebben de beheerdersmachtiging op de iDrac-webinterface.

Belangrijk! Voeg de beheerdersgebruiker toe als lid van de groep idrac-beheerders.

Gefeliciteerd, u hebt de vereiste Active Directory-groep gemaakt.

Zelfstudie - Telnet op iDRAC

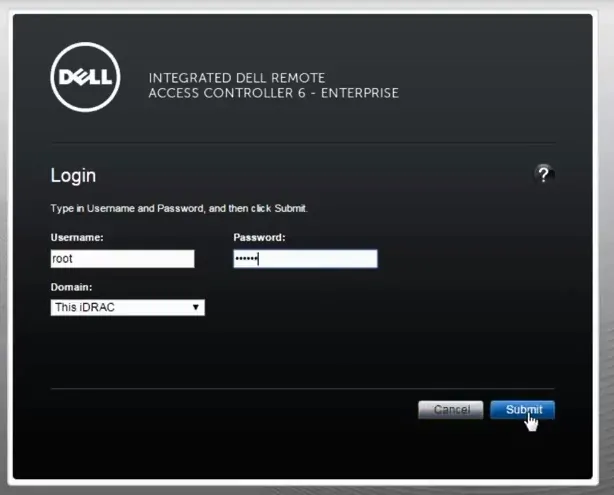

Open een browsersoftware, voer het IP-adres van uw iDRAC-interface in en krijg toegang tot de administratieve webinterface.

Voer op het promptscherm de beheerdersinloggegevens in.

Standaardtoegangsgegevens in de fabriek:

• Gebruikersnaam: root

• Wachtwoord: calvin

Na een succesvolle login wordt het administratieve menu weergegeven.

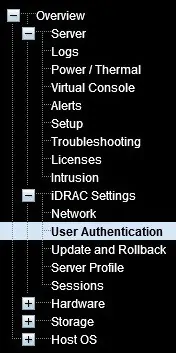

Toegang tot het iDRAC-instellingenmenu en selecteer de optie Gebruikersverificatie.

Ga boven aan het scherm naar het tabblad Directory Services.

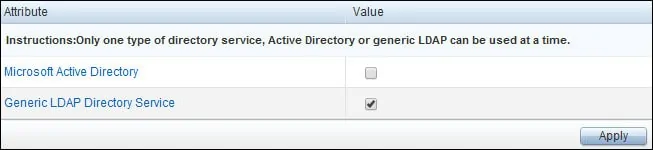

Selecteer in het scherm Directoryservices de Algemene LDAP-directoryservice en klik op de knop Toepassen.

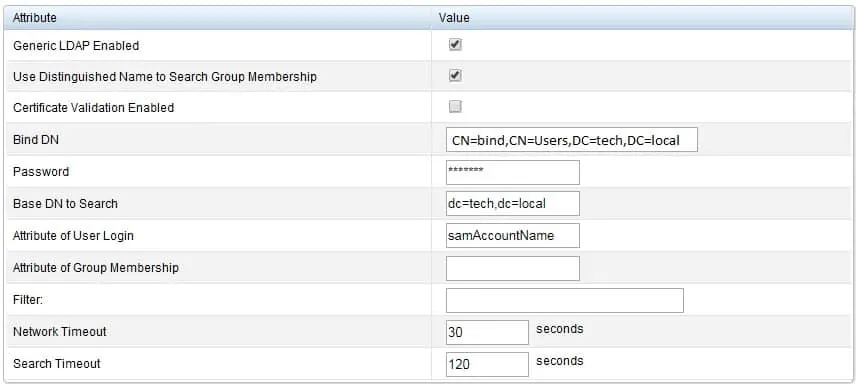

Voer in het gebied Algemene instellingen de volgende configuratie uit:

• Generieke LDAP ingeschakeld: Ja

• Gebruik een voorname naam om groepslidmaatschap te doorzoeken: Ja

• Certificaatvalidatie ingeschakeld: nee

• Bind DN - CN=bind,CN=Users,DC=tech,DC=local

• Wachtwoord - Wachtwoord van het BIND-gebruikersaccount

• Base DN to Search: DC=tech,DC=local

• Kenmerk van de gebruiker inloggen: samAccountName

U moet de domeininformatie wijzigen om uw netwerkomgeving weer te geven.

U moet de bindingsreferenties wijzigen om uw netwerkomgeving weer te geven.

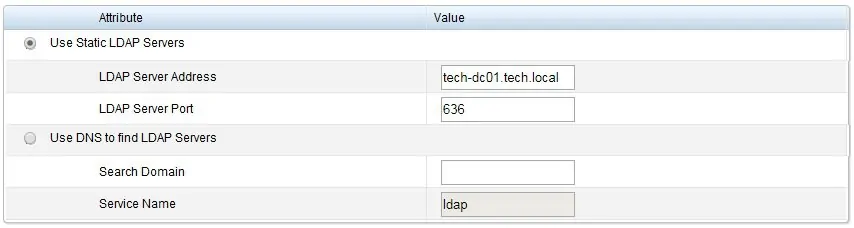

Voer op het gebied LDAP-servers de volgende configuratie uit:

• Gebruik statische LDAP-server: TECH-DC01. Tech. Lokale

Je moet TECH-DC01 veranderen. Tech. LOKAAL naar de hostnaam van uw domeincontroller.

De iDrac-interface moet de hostnaam van de LDAP-server kunnen vertalen naar het juiste IP-adres.

U moet de iDrac-interface configureren om de Active Directory DNS-servers te gebruiken.

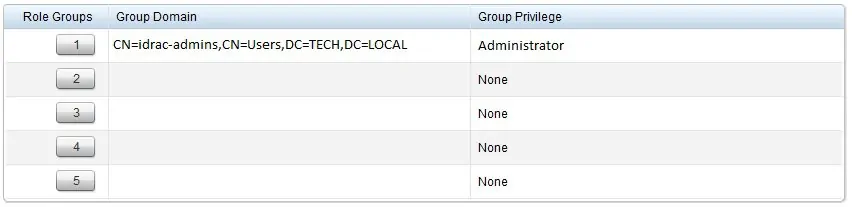

Voer optioneel een groepsconfiguratie in.

In ons voorbeeld hebben alleen leden van de idrac-beheerdersgroep de administratieve toestemming.

Gefeliciteerd! u de iDrac LDAP-verificatie hebt geconfigureerd om de Active directory-database te gebruiken.

Open als test een nieuw anoniem browsertabblad en probeer u aan te melden met het active

directory-beheerdersaccount

.