Хотите узнать, как настроить проверку подлинности каталога PFsense Active с помощью LDAP по SSL? В этом уроке мы покажем вам, как проверить подлинность пользователей PFSense в базе данных Active Directory с помощью протокола LDAPS для зашифрованного соединения.

Pfsense 2.4.4-p3

• Windows 2012 R2

PFsense Связанные Учебник:

На этой странице мы предлагаем быстрый доступ к списку учебников, связанных с pfSense.

Учебник - Активная установка каталога на Windows

• IP - 192.168.15.10.

• Оперативная система - Windows 2012 R2

• Hostname - TECH-DC01

• Активный домен каталога: TECH.LOCAL

Если у вас уже есть домен Active Directory, вы можете пропустить эту часть учебника.

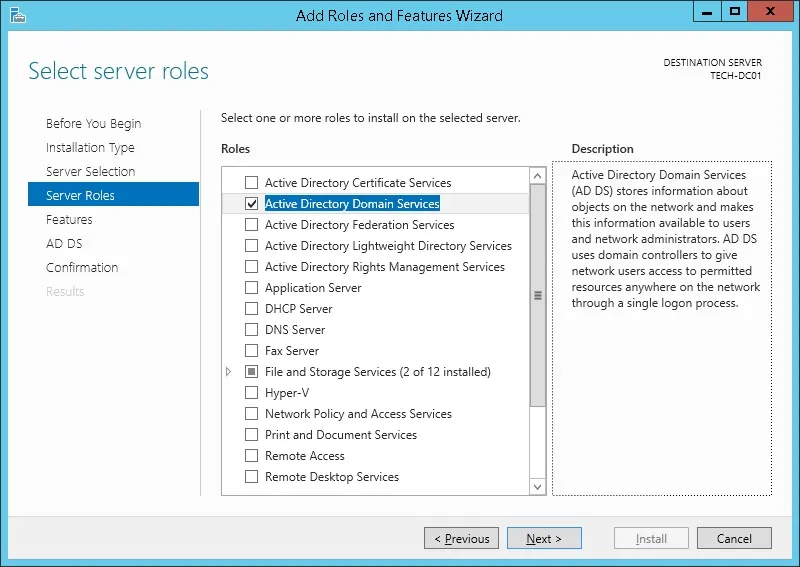

Откройте приложение «Менеджер сервера».

Доступ к меню Управления и нажмите на Добавление ролей и функций.

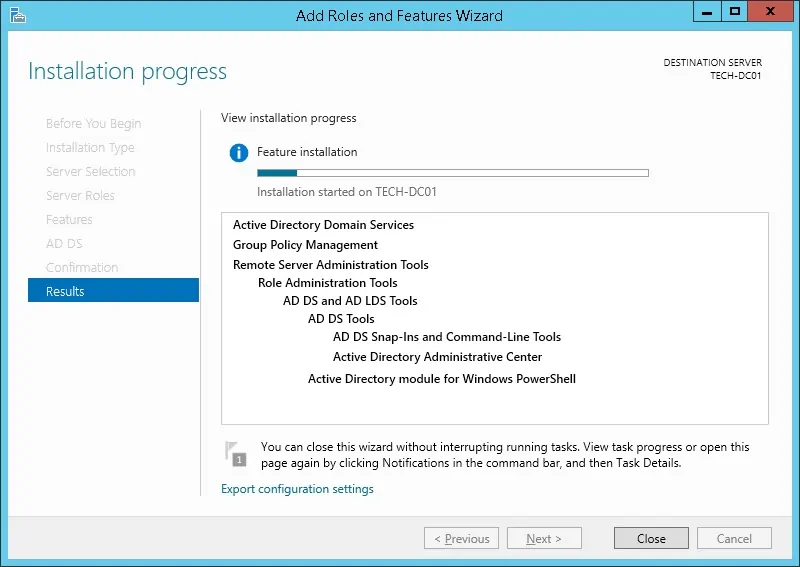

Получите доступ к ролевой экрану сервера, выберите службу домена Active Directory и нажмите на кнопку Next.

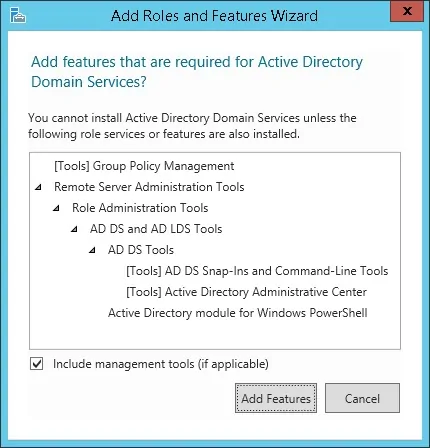

На следующем экране нажмите на кнопку Добавить функции.

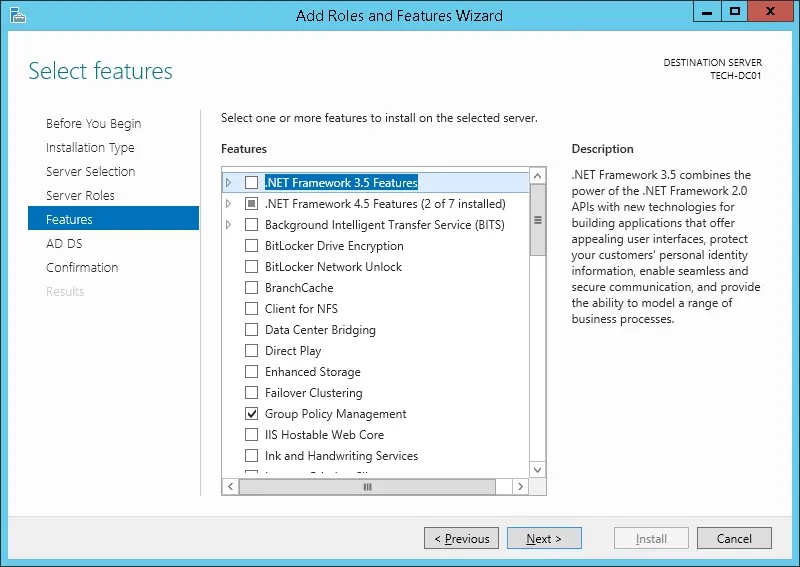

Продолжайте нажимать на кнопку Next, пока не достигнете последнего экрана.

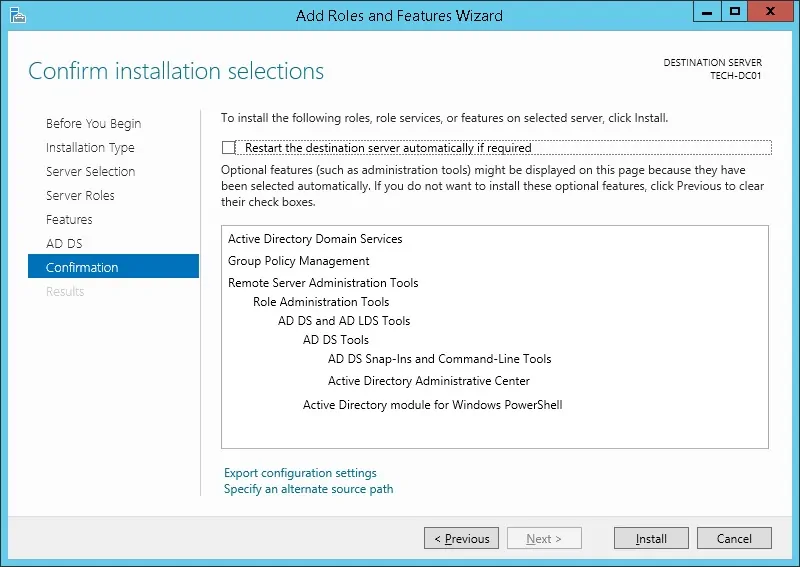

На экране подтверждения нажмите на кнопку «Установка».

Подождите, пока будет завершена установка Active каталога.

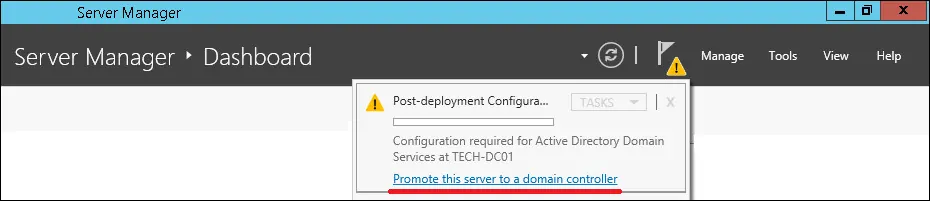

Откройте приложение «Менеджер сервера».

Нажмите на меню желтого флага и выберите опцию продвижения этого сервера до контроллера домена

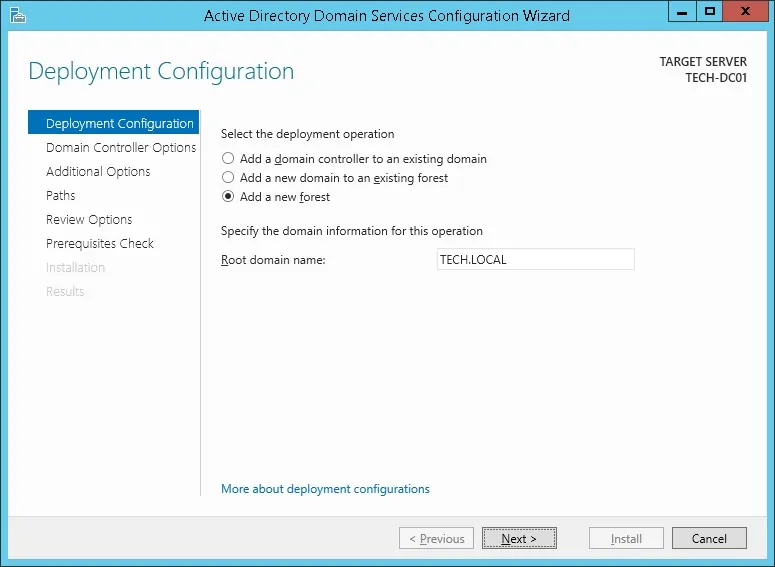

Выберите опцию добавления нового леса и введите корневое доменное имя.

В нашем примере мы создали новый домен под названием: TECH. Местных.

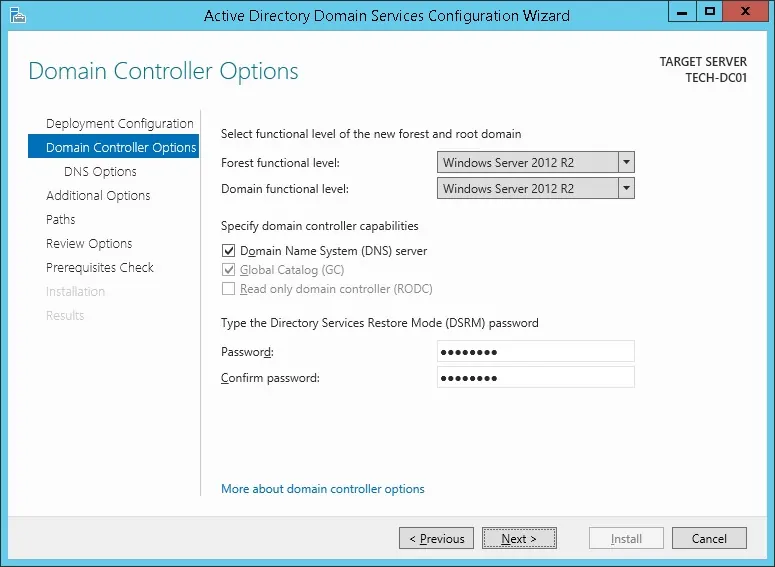

Введите пароль для обеспечения восстановления Active Directory.

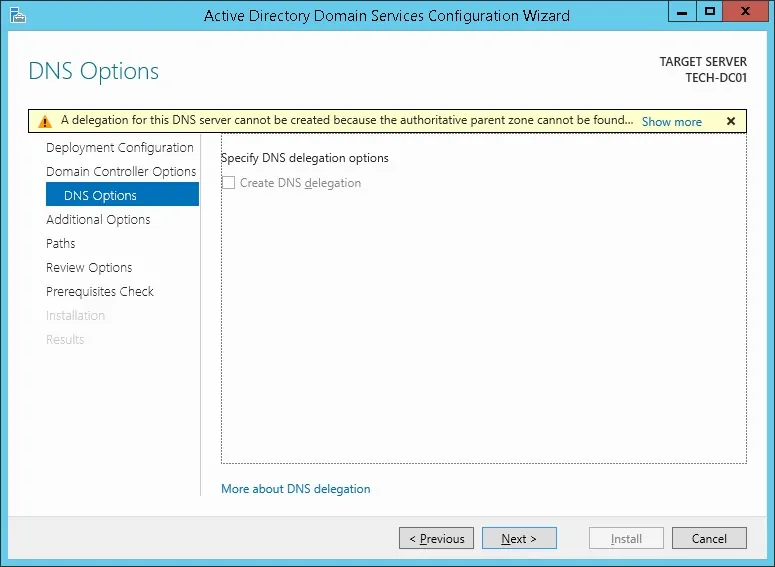

На экране параметров DNS нажмите на кнопку Next.

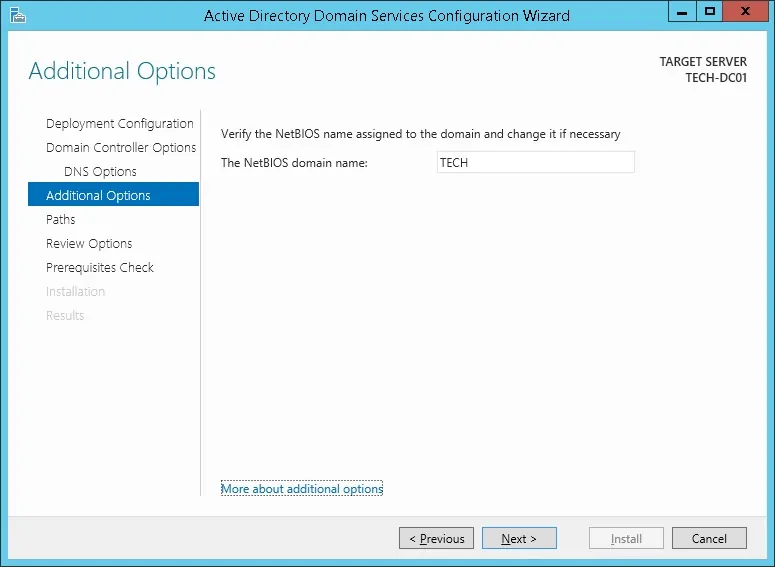

Проверьте имя Netbios, назначенное вашему домену, и нажмите на кнопку Next.

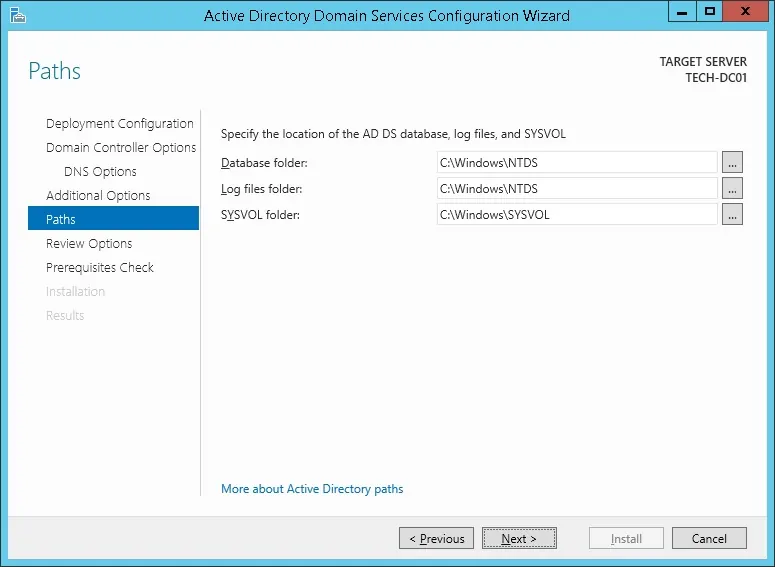

Щелкните по кнопке Далее.

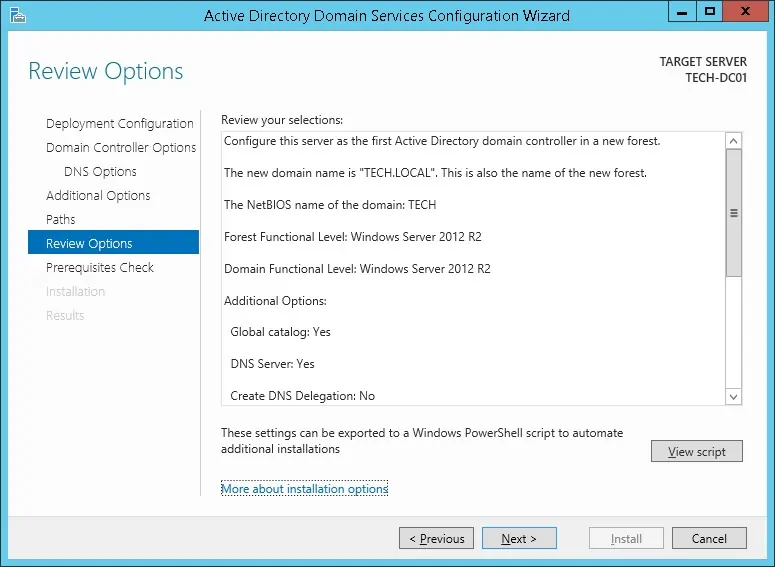

Просмотрите параметры конфигурации и нажмите на кнопку Next.

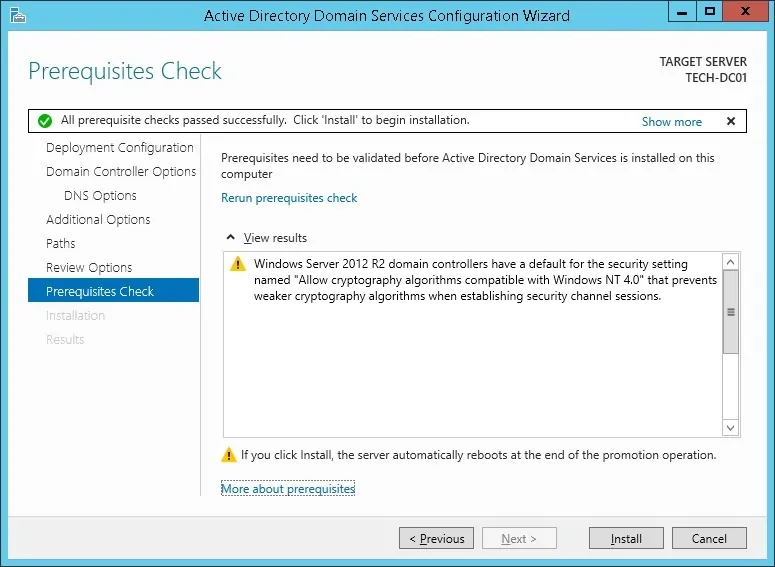

На экране проверки предпосылок нажмите на кнопку «Установка».

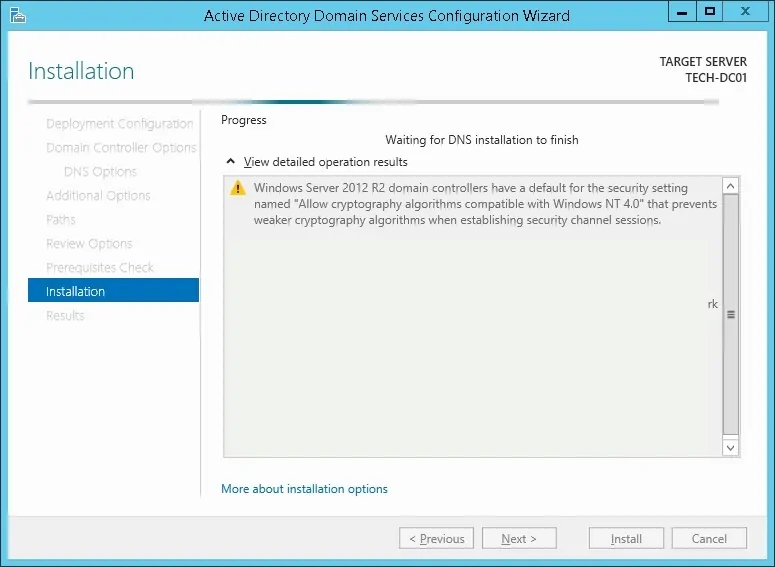

Подождите завершения конфигурации Active Directory.

После завершения установки Active каталога компьютер перезаработает автоматически

Вы закончили конфигурацию Active каталога на сервере Windows.

PFSense - Тестирование LDAP на SSL связи

Мы должны проверить, если ваш контроллер домена предлагает УСЛУГу LDAP по SSL в порту 636.

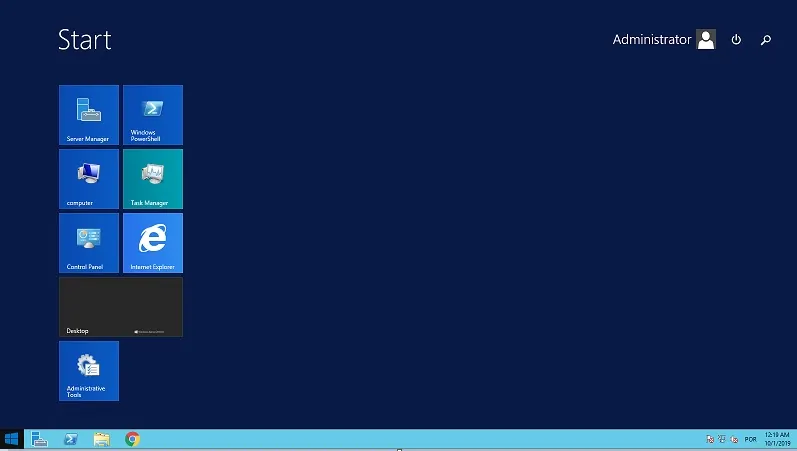

На контроллере домена получите доступ к меню «Пуск» и ищите приложение LDP.

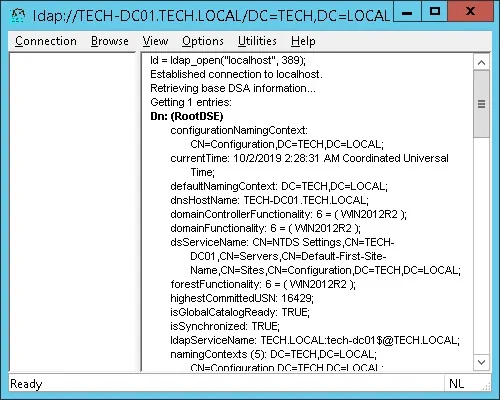

Во-первых, давайте проверим, если ваш контроллер домена предлагает услугу LDAP на порту 389.

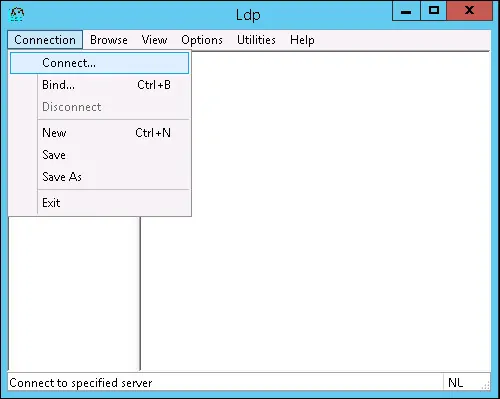

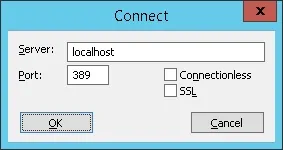

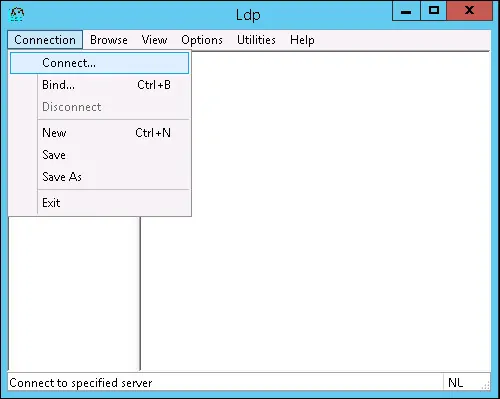

Получите доступ к меню Connection и выберите опцию Connect.

Попробуйте подключиться к localhost с помощью порта TCP 389.

Вы должны быть в состоянии подключиться к службе LDAP на localhost порт 389.

Теперь нам нужно проверить, если ваш контроллер домена предлагает услугу LDAP по SSL в порту 636.

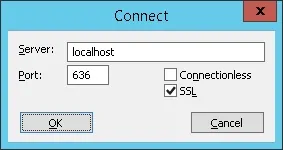

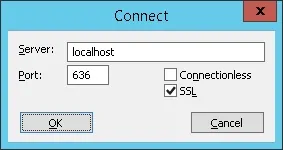

Откройте новое приложение LDP Window и попытайтесь подключиться к локальному хозяину с помощью порта TCP 636.

Выберите флажок SSL и нажмите на кнопку Ok.

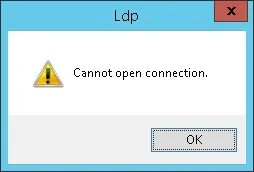

Если система отображает сообщение об ошибке, контроллер домена пока не предлагает услугу LDAPS.

Чтобы решить эту проблему, мы собираемся установить сертификацию Windows орган на следующей части этого учебника.

Если вы смогли успешно подключиться к localhost в порту 636 с помощью SSL-шифрования, вы можете пропустить следующую часть этого учебника.

Учебник - Установка сертификационного органа на Windows

Нам необходимо установить службу сертификации Windows.

Местный сертификационный орган предоставит контроллеру доменов сертификат, который позволит службе LDAPS работать на порте TCP 636.

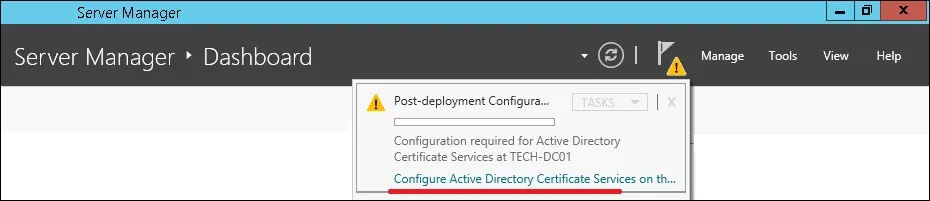

Откройте приложение «Менеджер сервера».

Доступ к меню Управления и нажмите на Добавление ролей и функций.

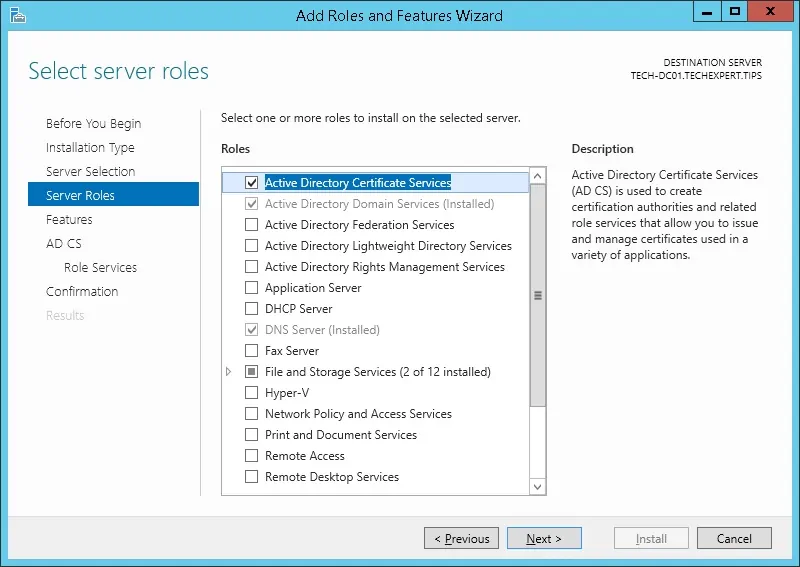

Получите доступ к ролевой экрану сервера, выберите службу сертификата Active Directory и нажмите на кнопку Next.

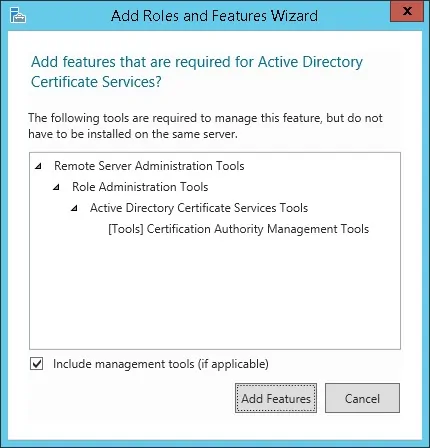

На следующем экране нажмите на кнопку Добавить функции.

Продолжайте нажимать на кнопку Next, пока не достигнете экрана ролевой службы.

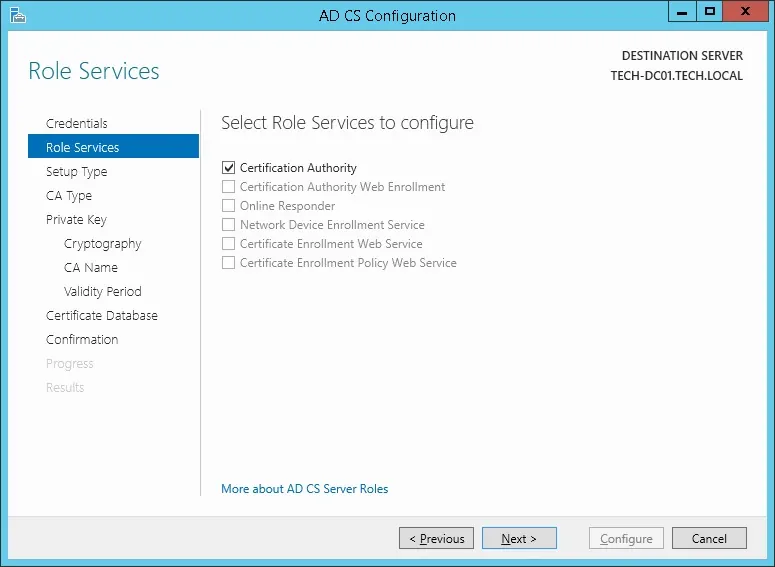

Включите опцию под названием Сертификационный орган и нажмите на кнопку Next.

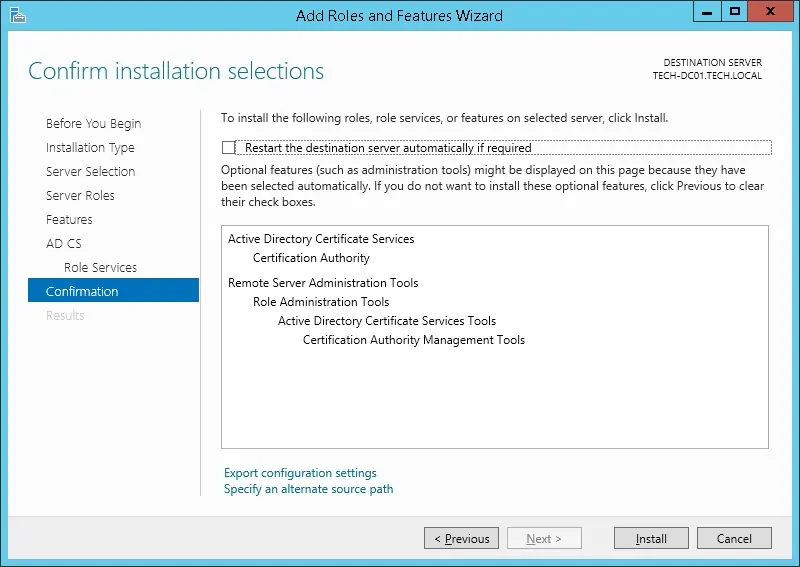

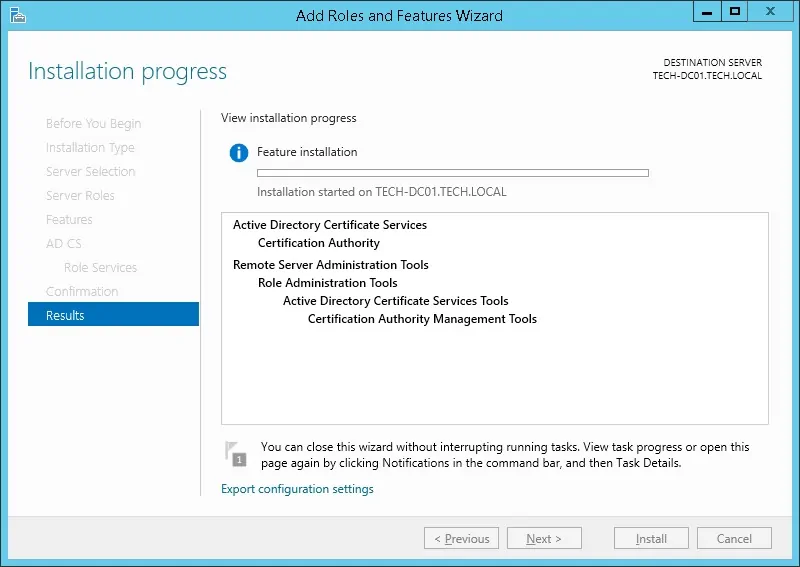

На экране подтверждения нажмите на кнопку «Установка».

Подождите, когда завершится установка Сертификационного органа.

Откройте приложение «Менеджер сервера».

Нажмите на меню желтого флага и выберите опцию: Нанастройка Active Directory Certificate Services

На экране учетных данных нажмите на кнопку Next.

Выберите опцию Сертификационного органа и нажмите на кнопку «Следующая».

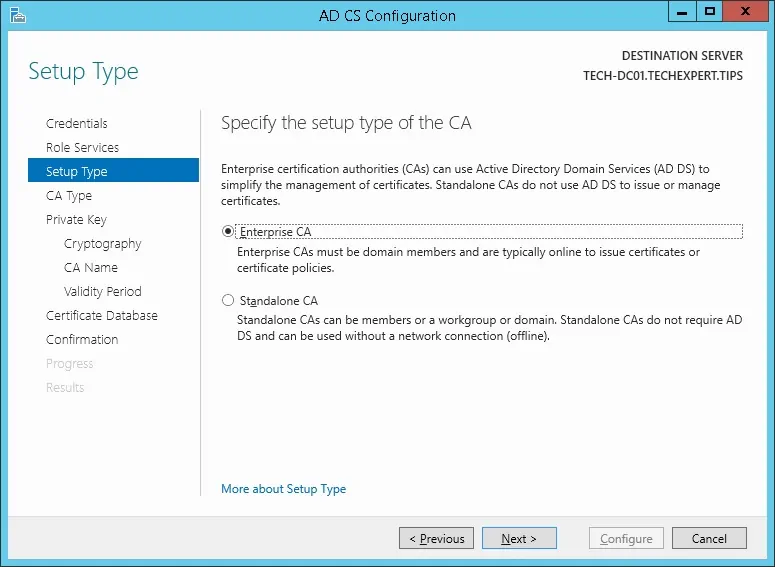

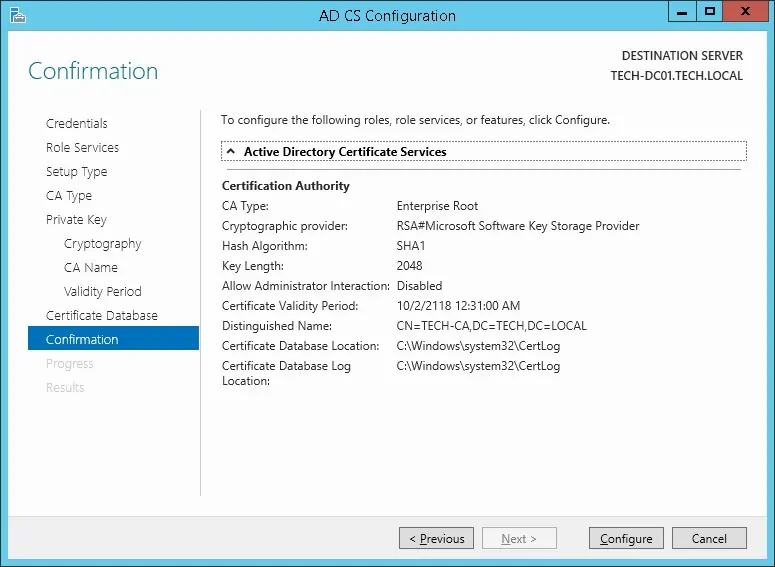

Выберите опцию Enterprise CA и нажмите на кнопку «Следующая».

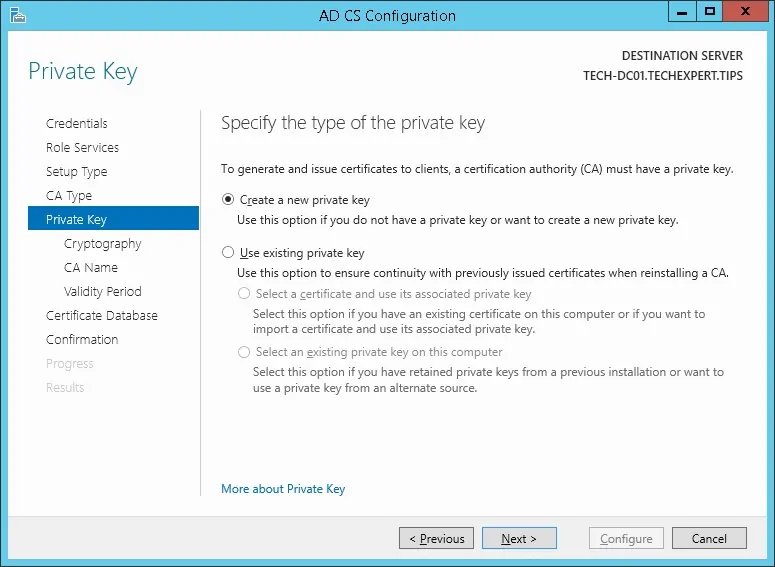

Выберите Новый вариант частного ключа и нажмите на кнопку «Следующая».

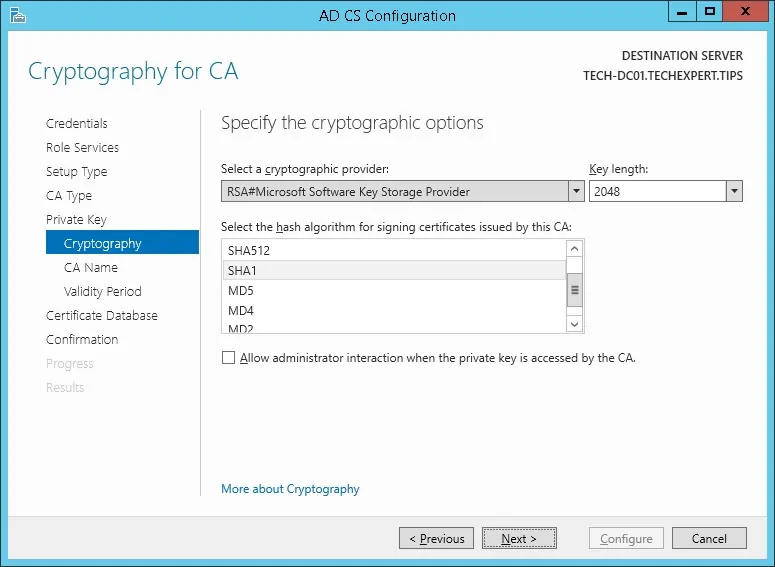

Храните конфигурацию криптографии по умолчанию и нажмите на кнопку Next.

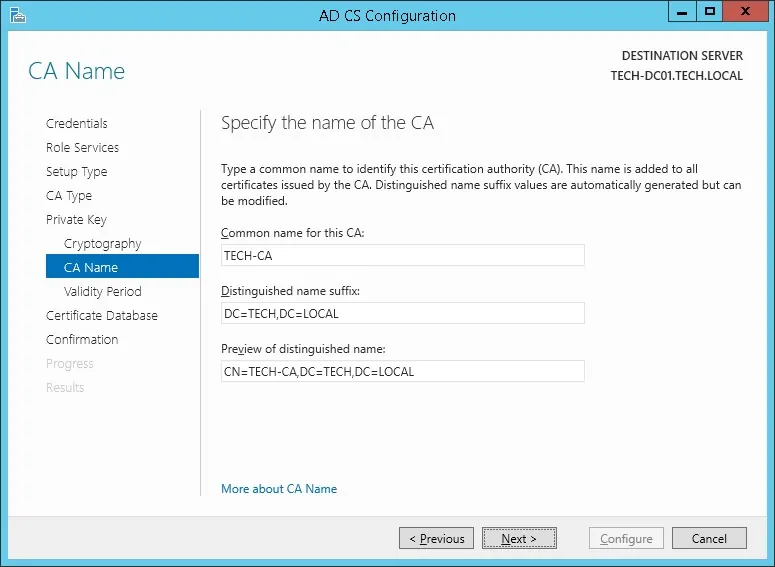

Установите общее имя для органа по сертификации и нажмите на кнопку Next.

В нашем примере мы устанавливаем общее название: TECH-CA

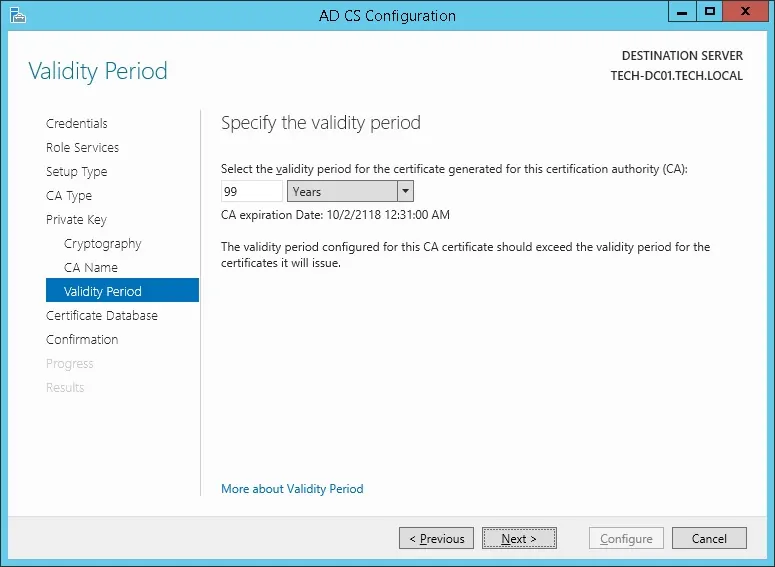

Установите срок действия органа сертификации Windows.

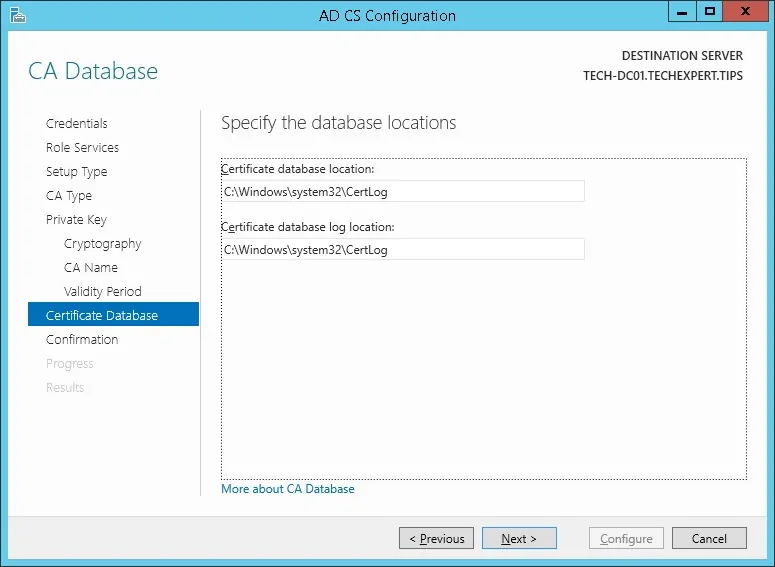

Сохраняйте местоположение базы данных службы сертификации Windows по умолчанию.

Проверьте резюме и нажмите на кнопку Настройка.

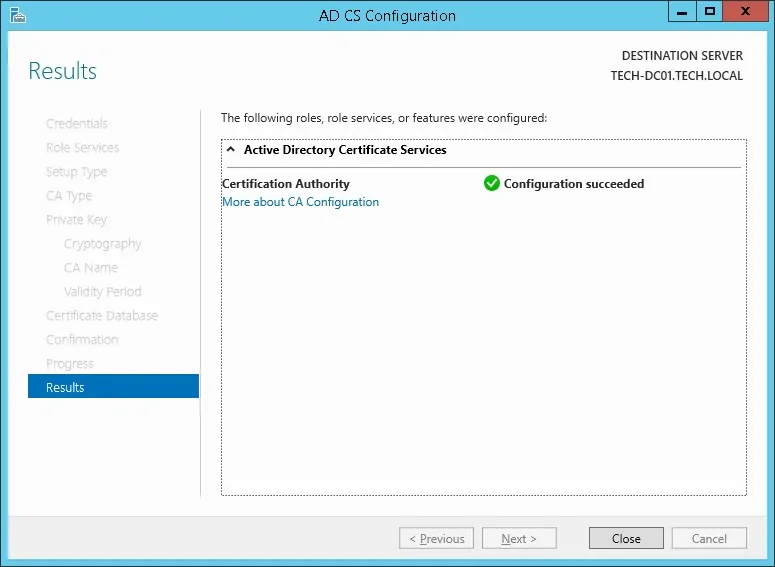

Подождите, пока закончится установка органа по сертификации серверов Windows.

После завершения установки сертификационного органа, перезагрузите компьютер.

Вы закончили установку органа по сертификации Windows.

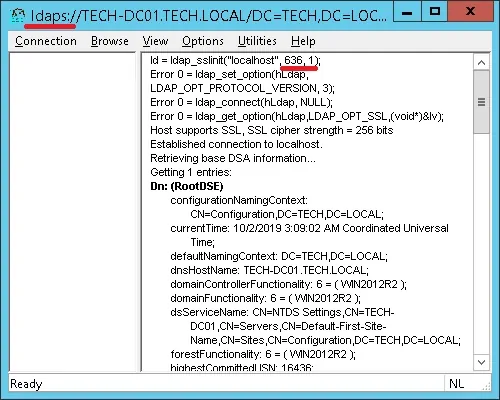

PFSense - Тестирование LDAP над SSL связи снова

Мы должны проверить, если ваш контроллер домена предлагает УСЛУГу LDAP по SSL в порту 636.

После завершения установки сертификационного органа подождите 5 минут и перезапустите контроллер домена.

Во время загрузки контроллер домена автоматически запрашивает сертификат сервера у местного органа по сертификации.

После получения сертификата сервера контроллер домена начнет предлагать услугу LDAP по SSL в порту 636.

На контроллере домена получите доступ к меню «Пуск» и ищите приложение LDP.

Получите доступ к меню Connection и выберите опцию Connect.

Попробуйте подключиться к localhost с помощью порта TCP 636.

Выберите флажок SSL и нажмите на кнопку Ok.

Попробуйте подключиться к localhost с помощью порта TCP 636.

Выберите флажок SSL и нажмите на кнопку Ok.

На этот раз вы должны иметь возможность подключиться к службе LDAP в локальном порту 636.

Если вы не в состоянии подключиться к порту 636, перезагрузите компьютер снова и подождите еще 5 минут.

Это может занять некоторое время, прежде чем контроллер домена получит сертификат, запрошенный у Сертификационного органа.

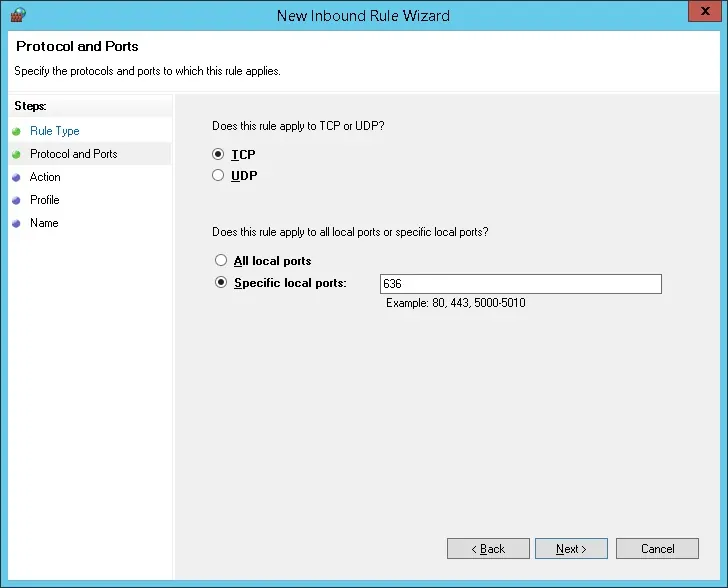

Учебник - Брандмауэр контроллера домена Windows

Нам нужно создать правило брандмауэра на контроллере домена Windows.

Это правило брандмауэра позволит серверу Pfsense задать запрос в базу данных Active каталога.

На контроллере домена откройте приложение под названием Windows Firewall с расширенной безопасностью

Создайте новое правило входящего брандмауэра.

Выберите опцию PORT.

Выберите опцию TCP.

Выберите опцию Специфические локальные порты.

Введите порт TCP 636.

Выберите опцию Разрешить подключение.

Проверьте опцию DOMAIN.

Проверьте опцию PRIVATE.

Проверьте опцию PUBLIC.

Введите описание в правило брандмауэра.

Поздравляем, вы создали необходимое правило брандмауэра.

Это правило позволит Pfsense задать запрос базе данных Active каталога.

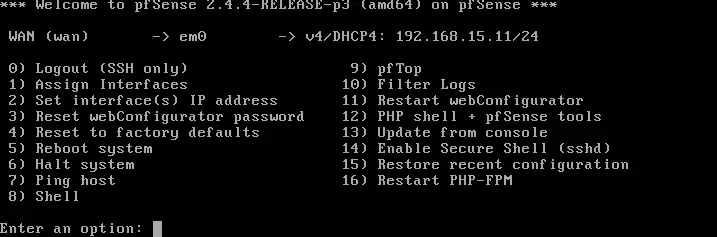

Учебник - Подготовка связи PFSense LDAPS

Получите доступ к меню консоли PFsense и выберите опцию номер 8, чтобы иметь доступ к командной строке.

Используйте следующую команду для проверки связи LDAPS.

Он будет пытаться получить копию сертификата контроллера домена.

Имейте в виду, что вам нужно изменить IP-адрес выше, чтобы ваш контроллер домена.

Система должна отображать копию сертификата контроллера домена.

Брандмауэр PFsense должен быть в состоянии общаться с контроллером домена, используя его имя DNS. (ФЗН)

Pfsense может использовать контроллер домена в качестве DNS-сервера, чтобы иметь возможность переводить TECH-DC01. Технологий. LOCAL на IP-адрес 192.168.15.10.

Используйте команду PING, чтобы проверить, способен ли брандмауэр PFsense перевести имя хоста на IP-адрес.

В нашем примере брандмауэр Pfsense смог перевести TECH-DC01. Технологий. LOCAL хостимя до 192.168.15.10.

Учебник - Создание домена Windows

Далее нам необходимо создать не менее 2 учетных записей в базе данных Active directory.

Учетная запись ADMIN будет использоваться для входа в веб-интерфейс Pfsense.

Учетная запись BIND будет использоваться для запроса базы данных Active Directory.

На контроллере домена откройте приложение под названием: Активные пользователи каталога и компьютеры

Создайте новую учетную запись в контейнере пользователей.

Создание новой учетной записи с именем: Админ

Пароль, настроенный для пользователя ADMIN: 123qwe..

Эта учетная запись будет использоваться для проверки подлинности в качестве админ-интерфейса Pfsense.

Создание новой учетной записи с именем: свяжите

Пароль, настроенный для пользователя BIND: 123qwe..

Эта учетная запись будет использоваться для запроса паролей, хранящихся в базе данных Active Directory.

Поздравляем, вы создали необходимые учетные записи Active Directory.

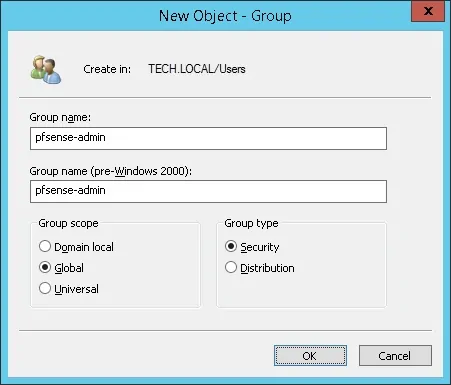

Учебник - Создание группы доменов Windows

Далее нам необходимо создать по крайней мере 1 группу в базе данных Active directory.

На контроллере домена откройте приложение под названием: Активные пользователи каталога и компьютеры

Создайте новую группу внутри контейнера пользователей.

Создать новую группу под названием: pfsense-админ

Члены этой группы будут иметь разрешение админа на веб-интерфейсе PFsense.

Важно! Добавьте пользователя-админ в качестве члена группы pfsense-admin.

Поздравляем, вы создали необходимую группу Active Directory.

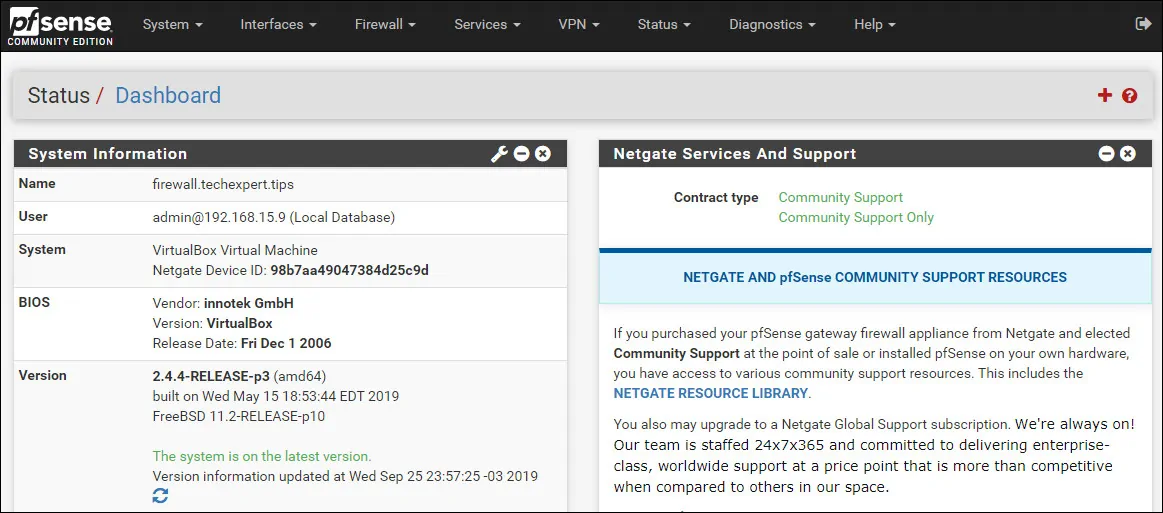

PFSense - PFSense LDAPS Аутентификация на активный каталог

Откройте программное обеспечение для браузера, введите IP-адрес брандмауэра Pfsense и получите доступ к веб-интерфейсу.

В нашем примере в браузер был введен следующий URL::

- https://192.168.15.11

Веб-интерфейс Pfsense должен быть представлен.

На оперативном экране введите информацию о входе в систему Pfsense Default Password.

• Username: admin

Пароль: pfsense

После успешного входа, вы будете отправлены в панель мониторинга Pfsense.

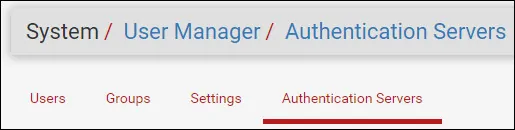

Получите доступ к меню Системы Pfsense и выберите опцию менеджера пользователя.

На экране менеджера пользователя получите доступ к вкладке серверов аутентификации и нажмите на кнопку Добавить.

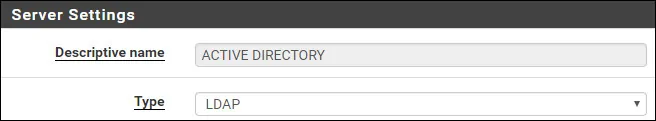

В области настроек Сервера выполните следующую конфигурацию:

Описание названия: ACTIVE DIRECTORY

Тип: LDAP

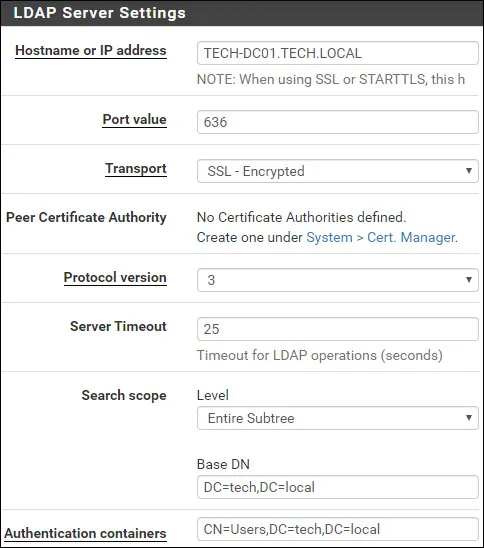

В области настроек LDAP Server выполните следующую конфигурацию:

- Хостимя или IP-адрес - TECH-DC01. Технологий. Местных

Стоимость порта - 636

Транспорт - SSL - Зашифровано

Протокольная версия - 3

- Тайм-аут сервера - 25

Область поиска - Весь Подтри

База DN - dc'tech, dc'local

- Контейнеры для аутентификации - CN-пользователи, DC-tech, DC

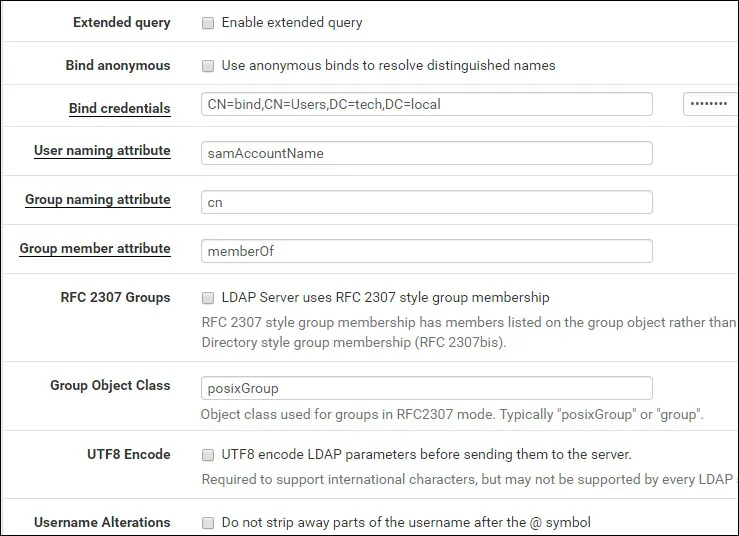

Расширенный запрос - Инвалид

- Связать анонимный - Инвалиды

- Связывайте учетные данные - CN-bind, CN-Пользователи, DC-tech, DC

- Привязать учетные данные Password - Пароль учетной записи пользователя BIND

Первоначальный шаблон - Microsoft AD

Атрибут именования пользователей - samAccountName

- Атрибут группового именования - cn

Атрибут члена группы - memberOf

RFC 2307 Группы - Инвалиды

Класс группового объекта - posixGroup

- UTF8 Encode - Инвалиды

- Изменение имени пользователя - Инвалиды

Вам нужно изменить TECH-DC01. Технологий. LOCAL к хост-именем контроллера домена.

Необходимо изменить информацию о домене, чтобы отразить вашу среду Сети.

Необходимо изменить учетные данные bind, чтобы отразить среду Сети.

Нажмите на кнопку Сохранить, чтобы закончить конфигурацию.

В нашем примере мы настроили проверку подлинности сервера Ldap на firewal PFSense.

PFSense - Тестирование активной аутентификации каталога

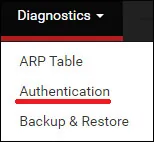

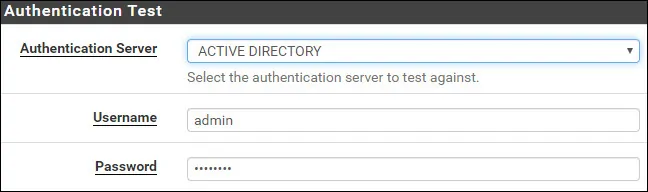

Получите доступ к меню Pfsense Diagnostics и выберите опцию аутентификации.

Выберите сервер аутентификации Active каталога.

Введите имя пользователя Admin, его пароль и нажмите на кнопку Test.

Если тест удался, вы должны увидеть следующее сообщение.

Поздравляю! Ваша проверка подлинности сервера PFsense LDAPS в Active Directory была успешно настроена.

PFSense - Разрешение группы активного каталога

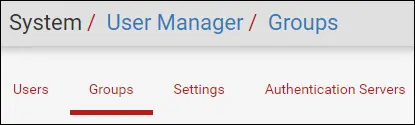

Получите доступ к меню Системы Pfsense и выберите опцию менеджера пользователя.

На экране менеджера пользователя получите доступ к вкладке Группы и нажмите на кнопку Добавить.

На экране создания группы выполните следующую конфигурацию:

Название группы - pfsense-админ

Область действия - Удаленный

Описание - Группа активного каталога

Нажмите на кнопку Сохранить, вы будете отправлены обратно на экран конфигурации группы.

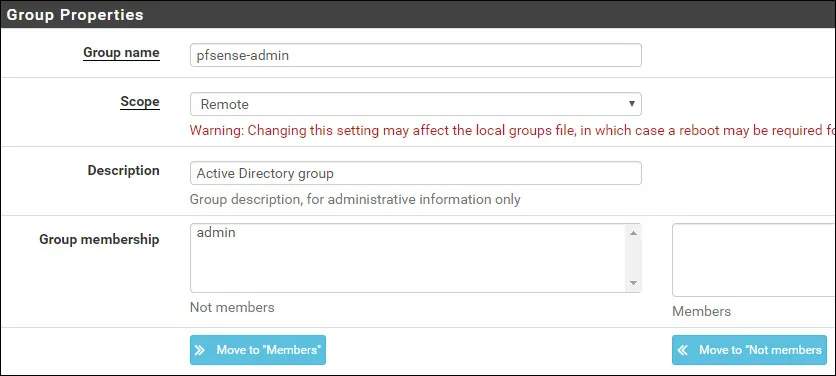

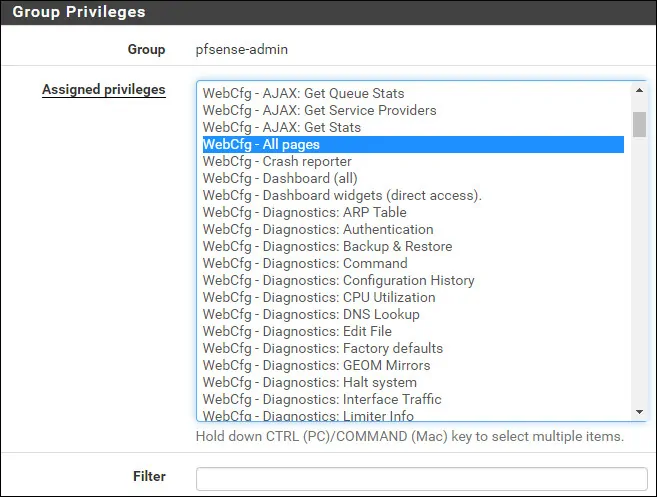

Теперь вам нужно отсеить разрешения группы pfsense-admin.

На свойствах группы pfsense-admin найдите область Назначенных Привилегий и нажмите на кнопку Добавить.

В области привилегий группы выполните следующую конфигурацию:

Назначенные привилегии - WebCfg - Все страницы

Нажмите на кнопку Сохранить, чтобы закончить конфигурацию.

PFSense - Включить активную аутентификацию каталога

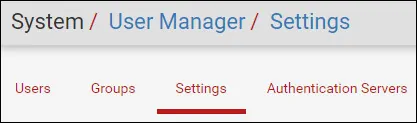

Получите доступ к меню Системы Pfsense и выберите опцию менеджера пользователя.

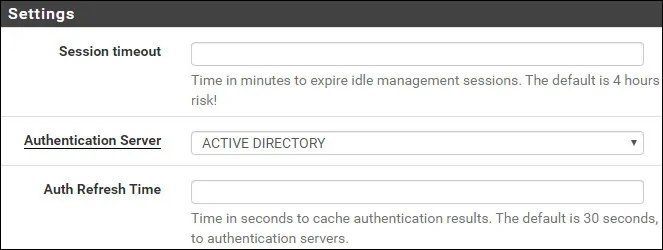

На экране менеджера пользователя получите доступ к вкладке «Настройки».

На экране «Настройки» выберите сервер аутентификации Active.

Нажмите на кнопку Сохранить и тест.

После завершения конфигурации следует выйти из веб-интерфейса Pfsense.

Попробуйте войти с помощью пользователя админ и пароля из базы данных Active Directory.

На экране входа используйте пользователя-админ и пароль из базы данных Active Directory.

• Username: admin

Пароль: Введите пароль Active.

Поздравляю! Вы настроили проверку подлинности PFSense для использования базы данных Active Directory.