¿Desea aprender a configurar la autenticación de Active Directory de PFsense mediante LDAP a través de SSL? En este tutorial, vamos a mostrarle cómo autenticar usuarios de PFSense en la base de datos de Active Directory mediante el protocolo LDAPS para una conexión cifrada.

• Pfsense 2.4.4-p3

• Windows 2012 R2

Tutorial relacionado con PFsense:

En esta página, ofrecemos acceso rápido a una lista de tutoriales relacionados con pfSense.

Tutorial - Instalación de Active Directory en Windows

• IP - 192.168.15.10.

• Sistema Operacional - Windows 2012 R2

• Nombre de host - TECH-DC01

• Dominio de Active Directory: TECH.LOCAL

Si ya tiene un dominio de Active Directory, puede omitir esta parte del tutorial.

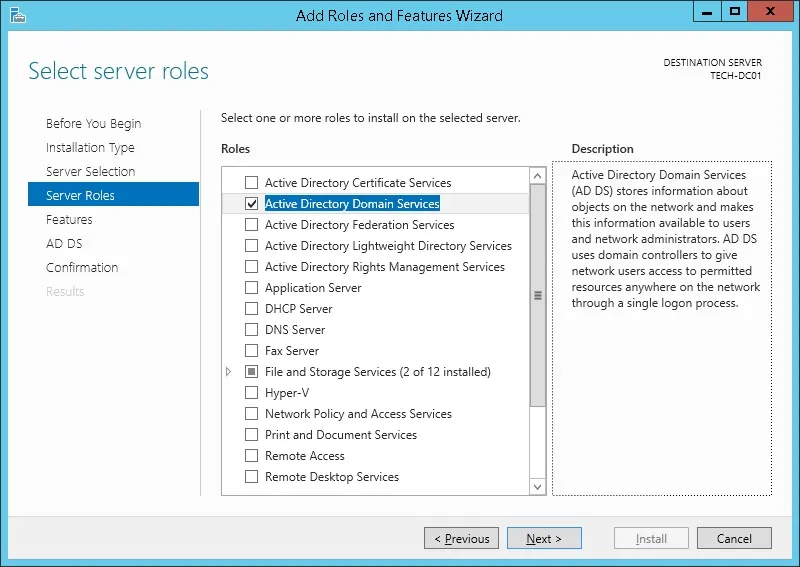

Abra la aplicación Administrador del servidor.

Acceda al menú Administrar y haga clic en Agregar roles y características.

Acceda a la pantalla Rol de servidor, seleccione el Servicio de dominio de Active Directory y haga clic en el botón Siguiente.

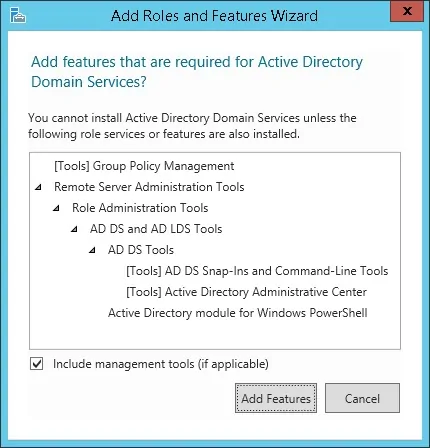

En la siguiente pantalla, haga clic en el botón Agregar características.

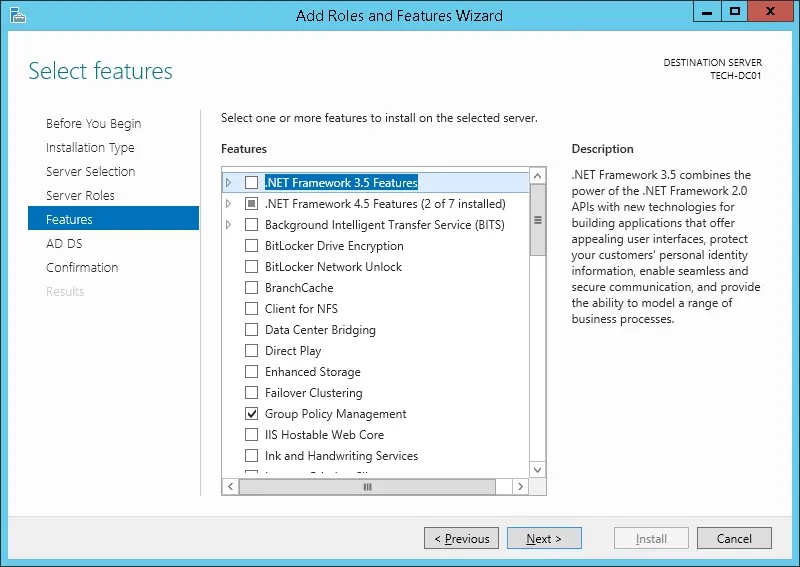

Sigue haciendo clic en el botón Siguiente hasta que llegues a la última pantalla.

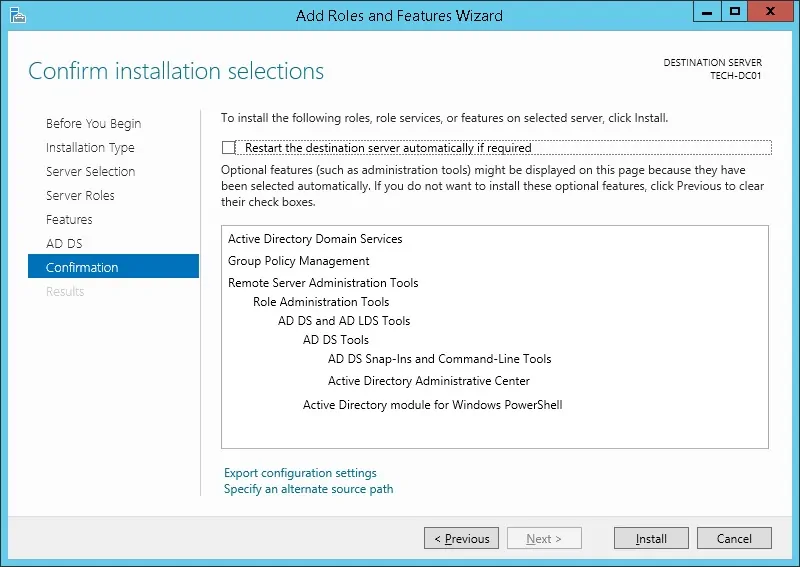

En la pantalla de confirmación, haga clic en el botón Instalar.

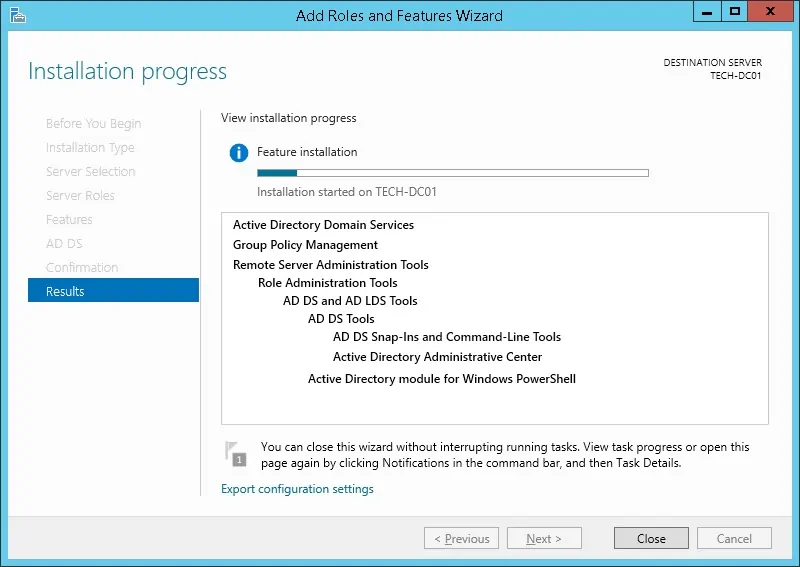

Espere a que finalice la instalación de Active Directory.

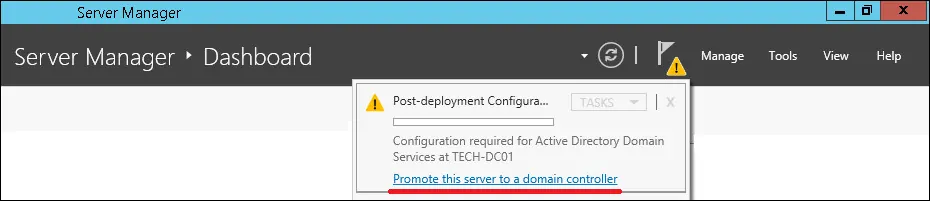

Abra la aplicación Administrador del servidor.

Haga clic en el menú de marca amarilla y seleccione la opción para promocionar este servidor a un controlador de dominio

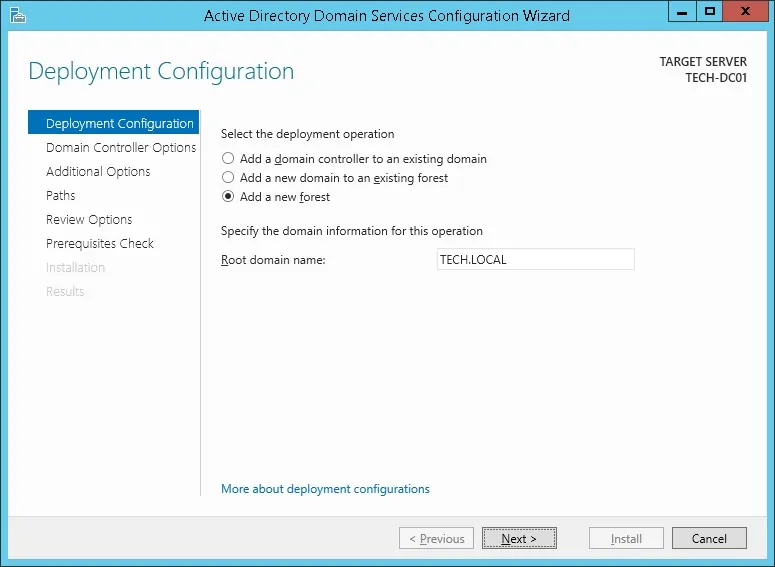

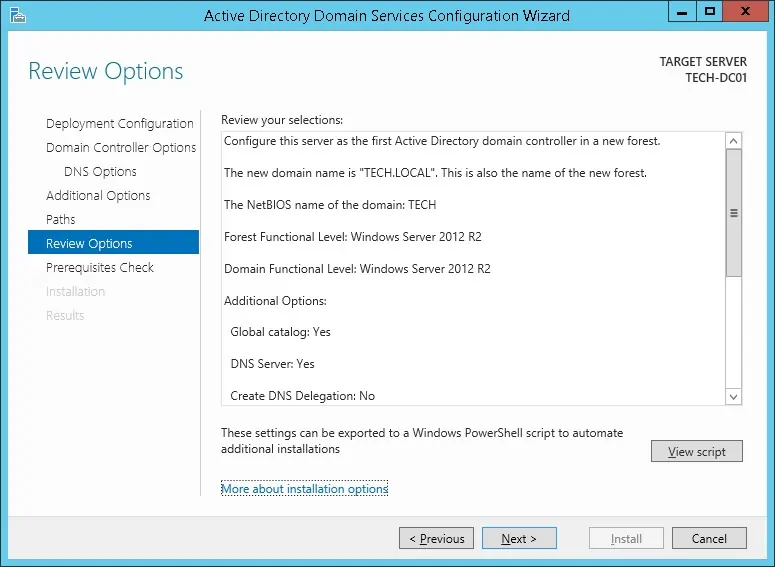

Seleccione la opción Agregar un bosque nuevo e introduzca un nombre de dominio raíz.

En nuestro ejemplo, creamos un nuevo dominio llamado: TECH. Local.

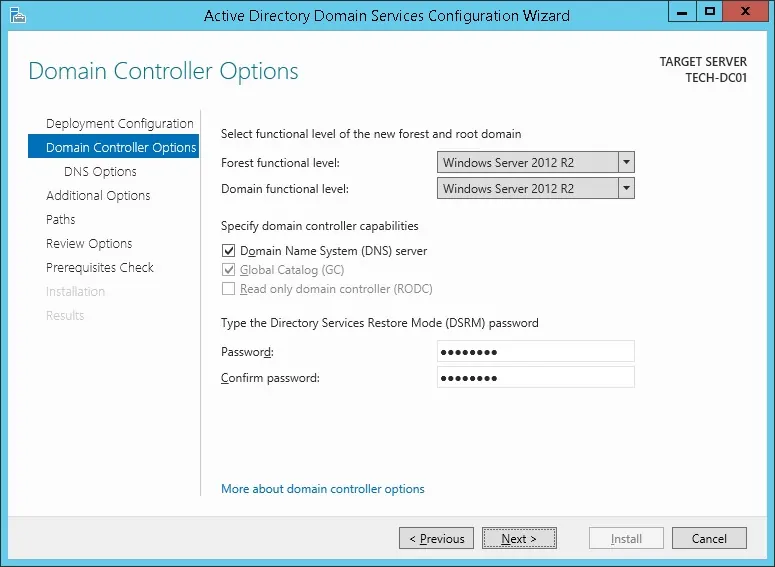

Escriba una contraseña para proteger la restauración de Active Directory.

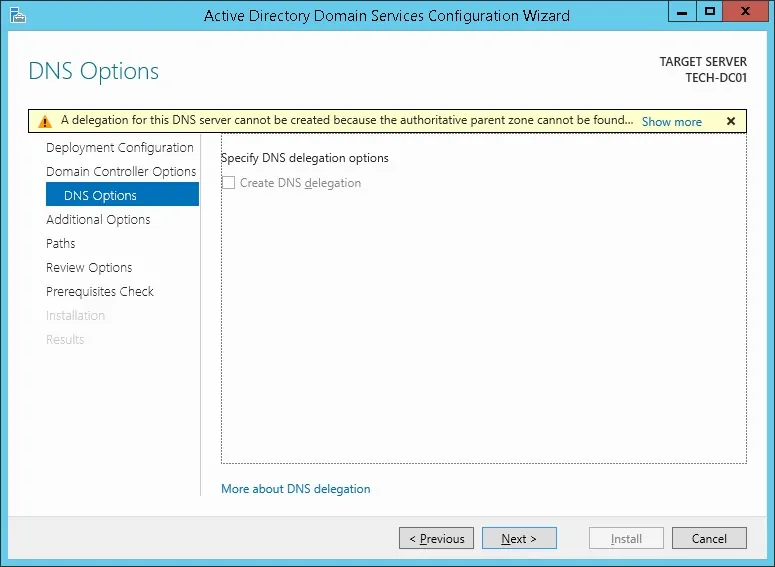

En la pantalla de opciones de DNS, haga clic en el botón Siguiente.

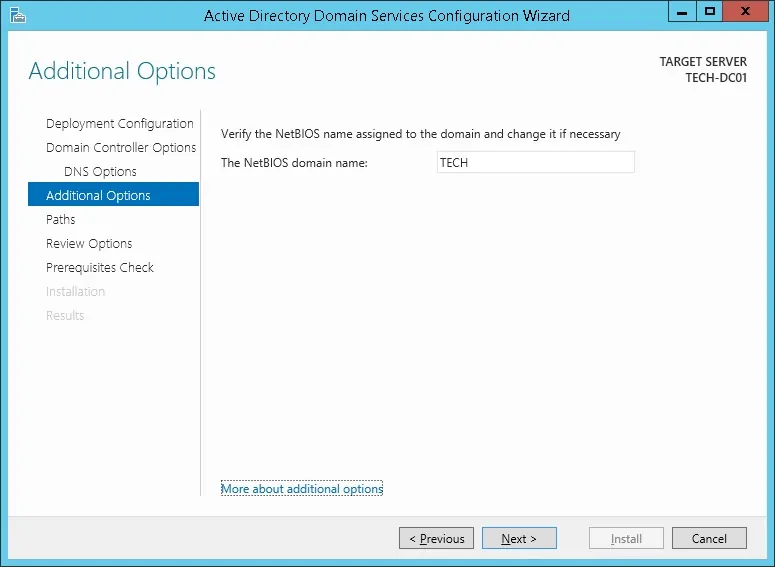

Verifique el nombre de Netbios asignado a su dominio y haga clic en el botón Siguiente.

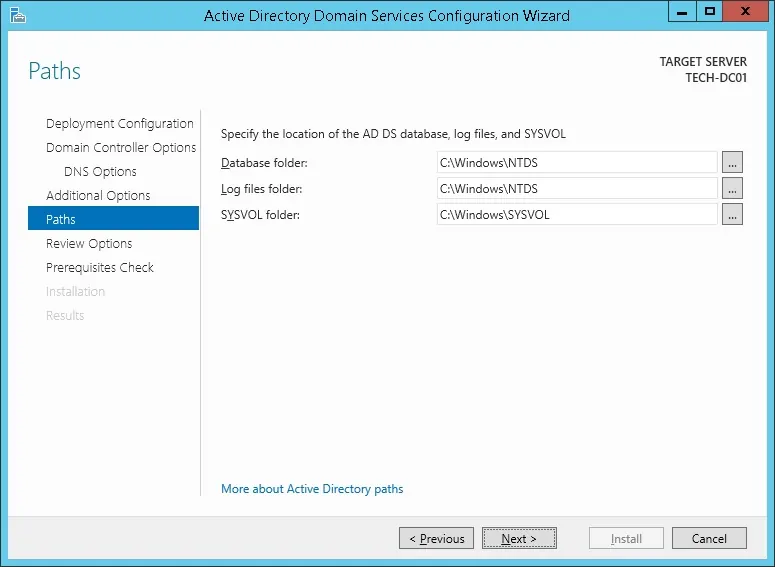

Haga clic en el botón Siguiente.

Revise las opciones de configuración y haga clic en el botón Siguiente.

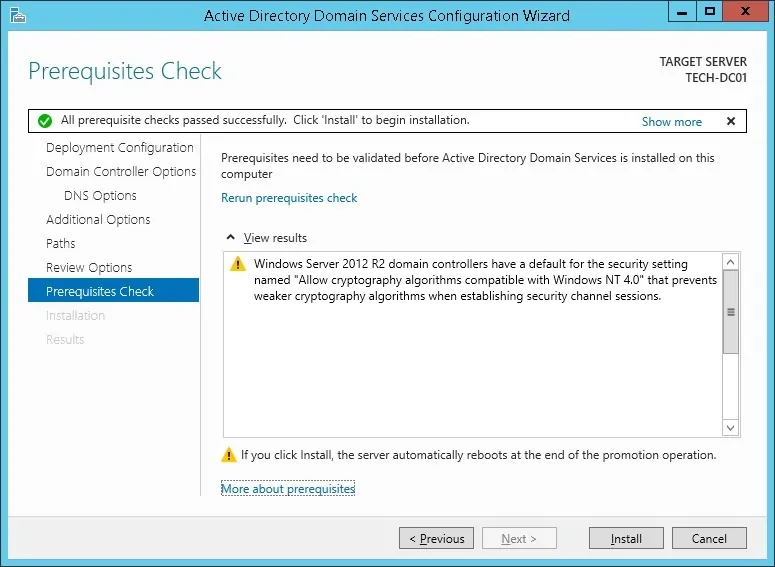

En la pantalla Comprobación de requisitos previos, haga clic en el botón Instalar.

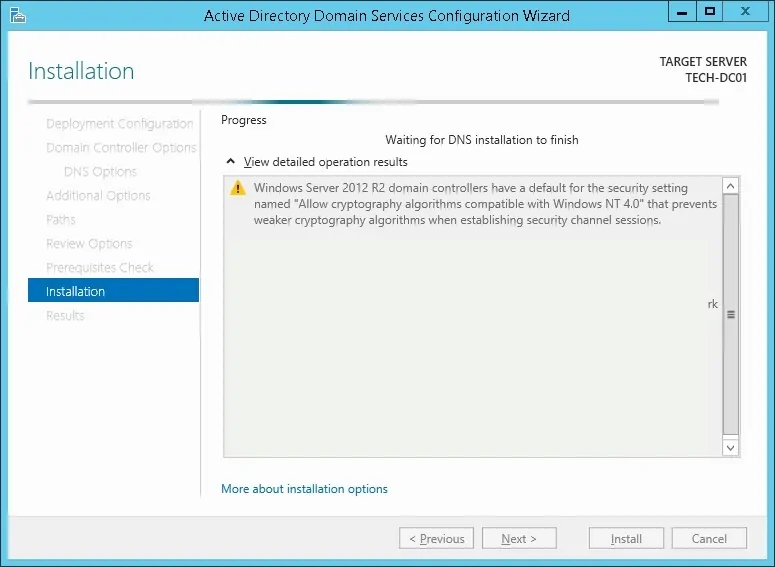

Espere la configuración de Active Directory para finalizar.

Después de finalizar la instalación de Active Directory, el equipo se reiniciará automáticamente

Ha terminado la configuración de Active Directory en el servidor de Windows.

PFSense - Prueba del LDAP a través de la comunicación SSL

Necesitamos probar si su controlador de dominio está ofreciendo el servicio LDAP sobre SSL en el puerto 636.

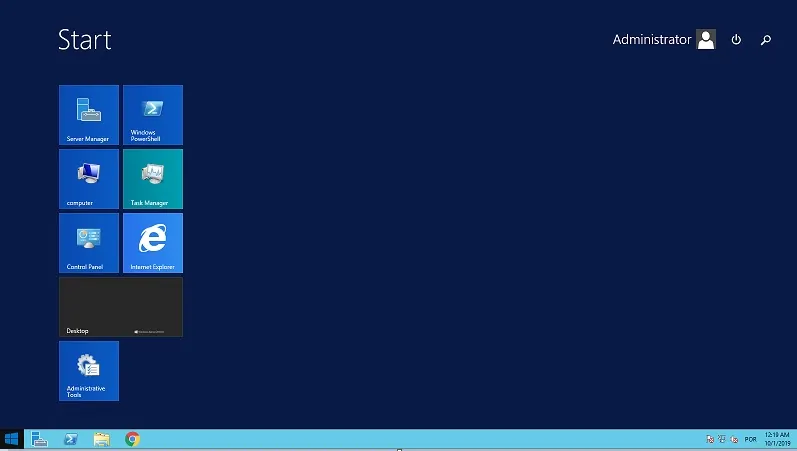

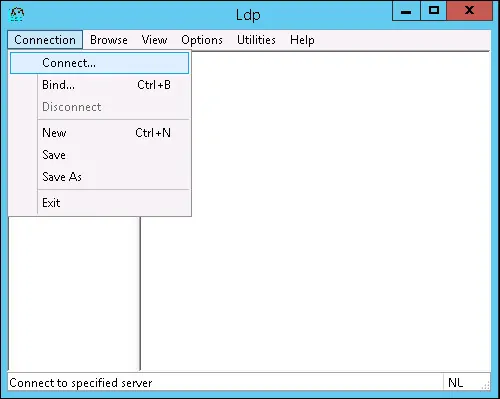

En el controlador de dominio, acceda al menú de inicio y busque la aplicación LDP.

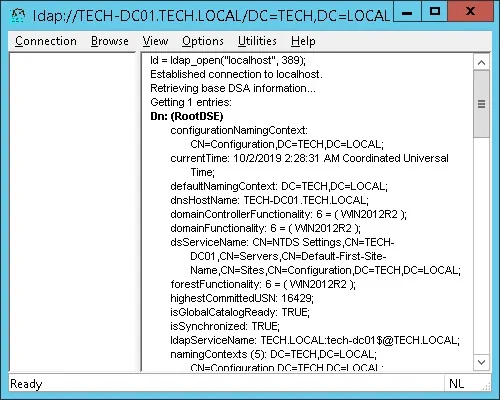

En primer lugar, vamos a probar si el controlador de dominio está ofreciendo el servicio LDAP en el puerto 389.

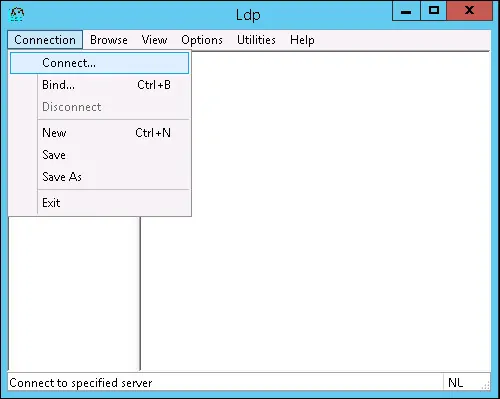

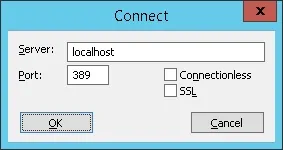

Acceda al menú Conexión y seleccione la opción Conectar.

Intente conectarse al host local usando el puerto TCP 389.

Usted debe poder conectar con el servicio LDAP en el puerto del host local 389.

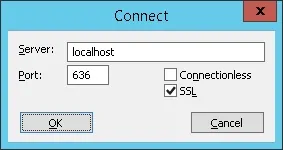

Ahora, necesitamos probar si su controlador de dominio está ofreciendo el servicio LDAP sobre SSL en el puerto 636.

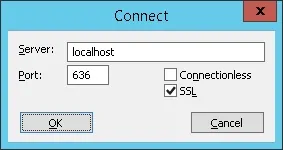

Abra una nueva ventana de aplicación LDP e intente conectarse al host local mediante el puerto TCP 636.

Seleccione la casilla SSL y haga clic en el botón Aceptar.

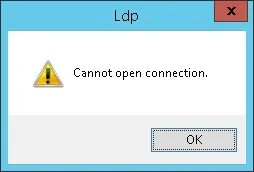

Si el sistema muestra un mensaje de error, el controlador de dominio aún no ofrece el servicio LDAPS.

Para resolver esto, vamos a instalar una entidad de certificación de Windows en la siguiente parte de este tutorial.

Si pudo conectarse correctamente al host local en el puerto 636 mediante el cifrado SSL, puede omitir la siguiente parte de este tutorial.

Tutorial - Instalación de la entidad de certificación en Windows

Necesitamos instalar el servicio de entidad de certificación de Windows.

La entidad de certificación local proporcionará al controlador de dominio un certificado que permitirá que el servicio LDAPS funcione en el puerto TCP 636.

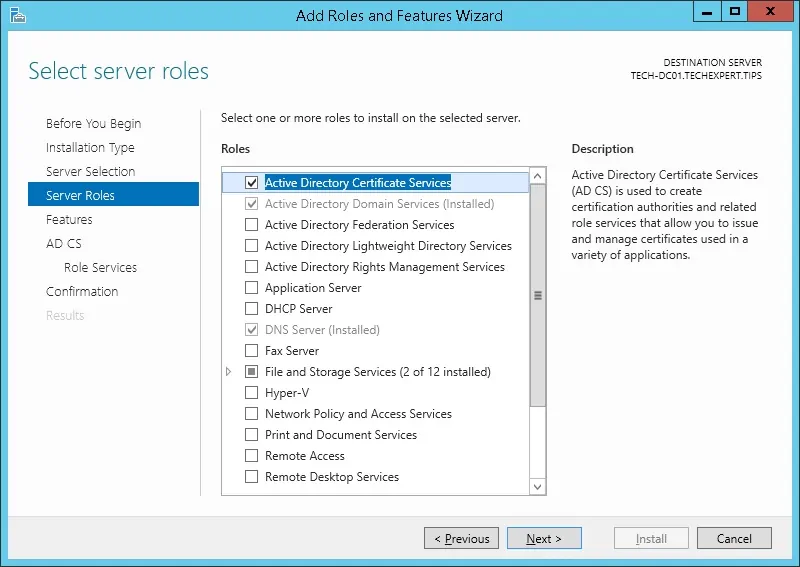

Abra la aplicación Administrador del servidor.

Acceda al menú Administrar y haga clic en Agregar roles y características.

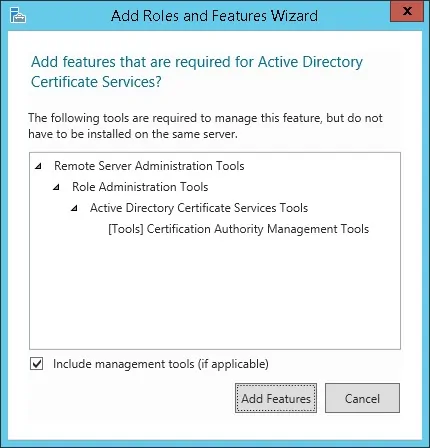

Acceda a la pantalla Rol de servidor, seleccione Servicios de certificados de Active Directory y haga clic en el botón Siguiente.

En la siguiente pantalla, haga clic en el botón Agregar características.

Siga haciendo clic en el botón Siguiente hasta que llegue a la pantalla del servicio de rol.

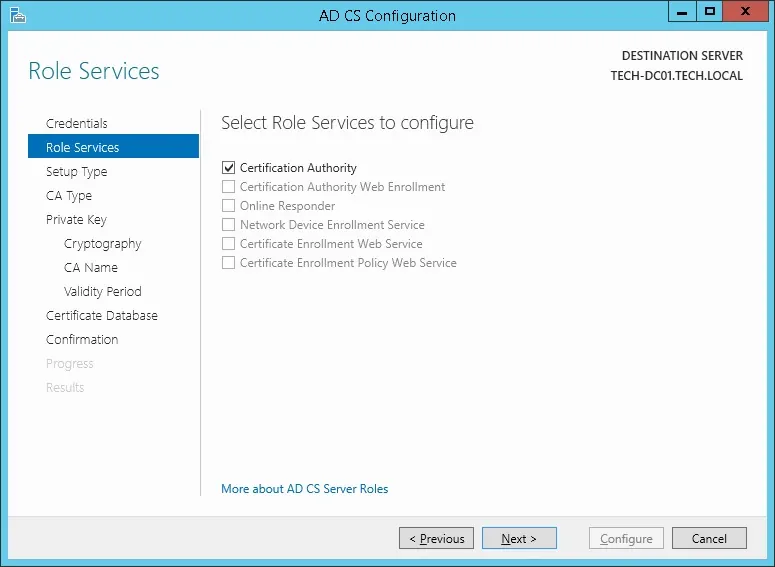

Habilite la opción denominada Entidad de certificación y haga clic en el botón Siguiente.

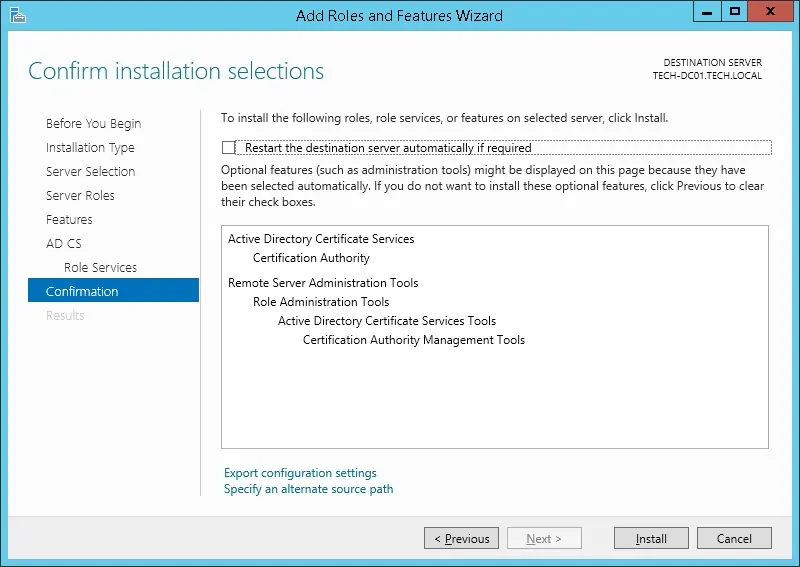

En la pantalla de confirmación, haga clic en el botón Instalar.

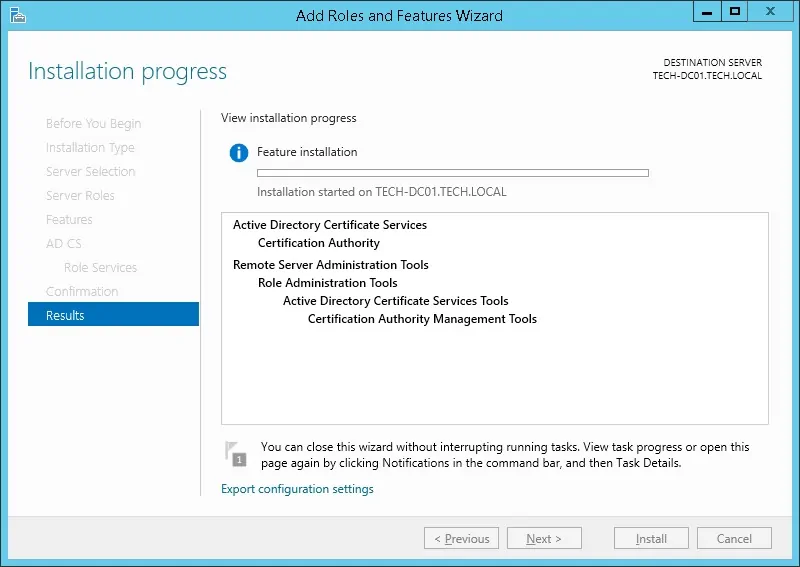

Espere a que finalice la instalación de la entidad de certificación.

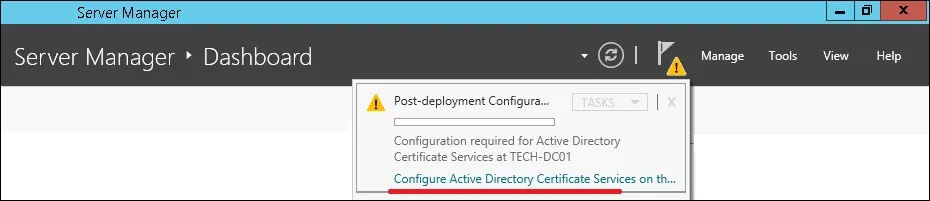

Abra la aplicación Administrador del servidor.

Haga clic en el menú de la bandera amarilla y seleccione la opción: Configurar los servicios de certificados de Active Directory

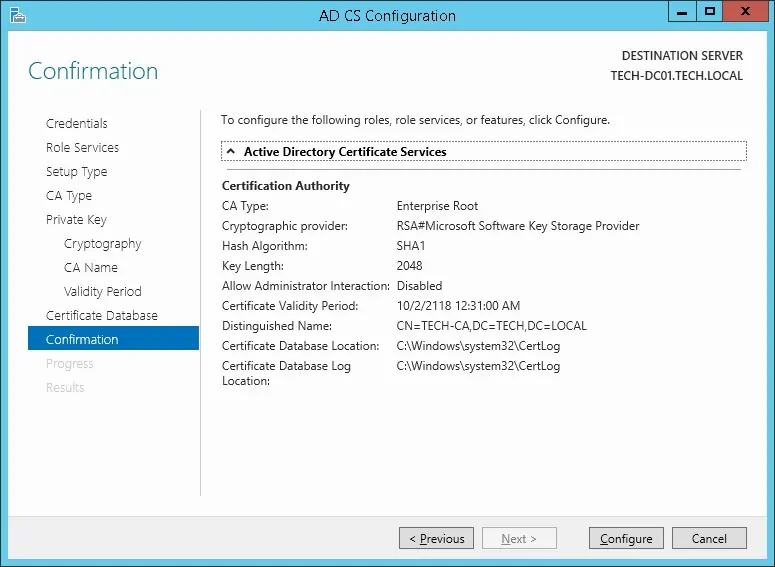

En la pantalla de credenciales, haga clic en el botón Siguiente.

Seleccione la opción Entidad de certificación y haga clic en el botón Siguiente.

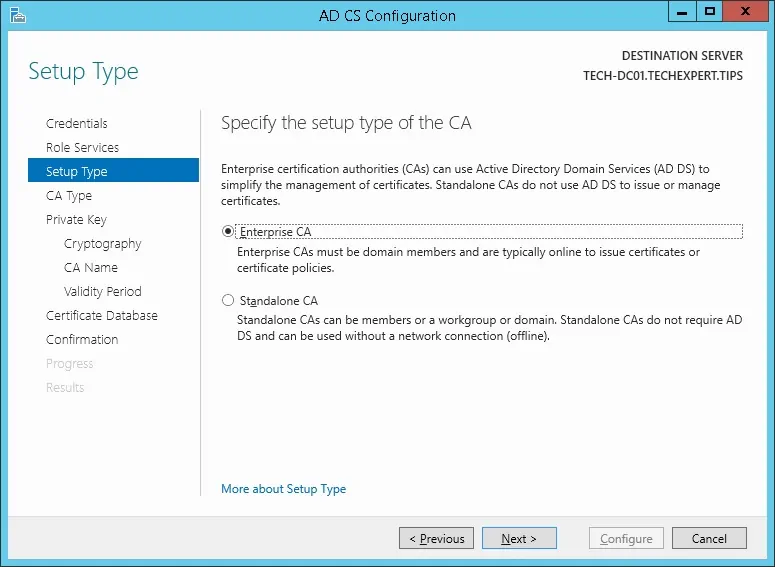

Seleccione la opción DE CA de la empresa y haga clic en el botón Siguiente.

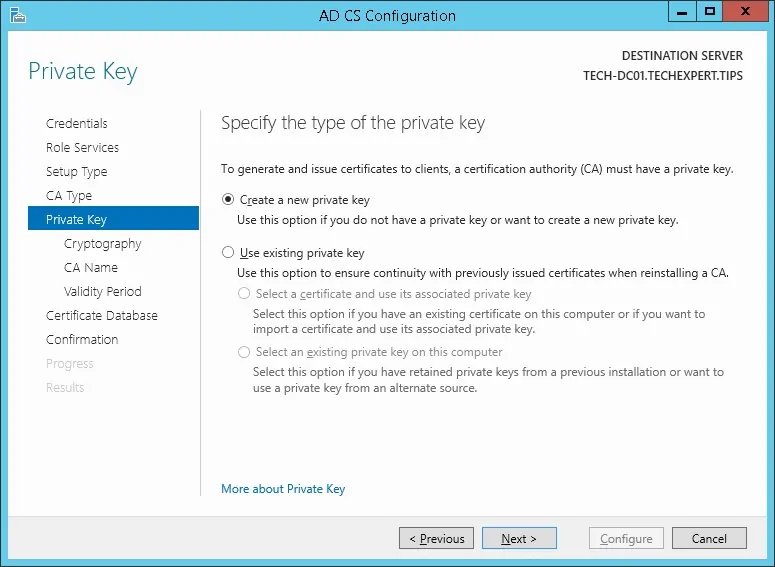

Seleccione la opción Crear una nueva clave privada y haga clic en el botón Siguiente.

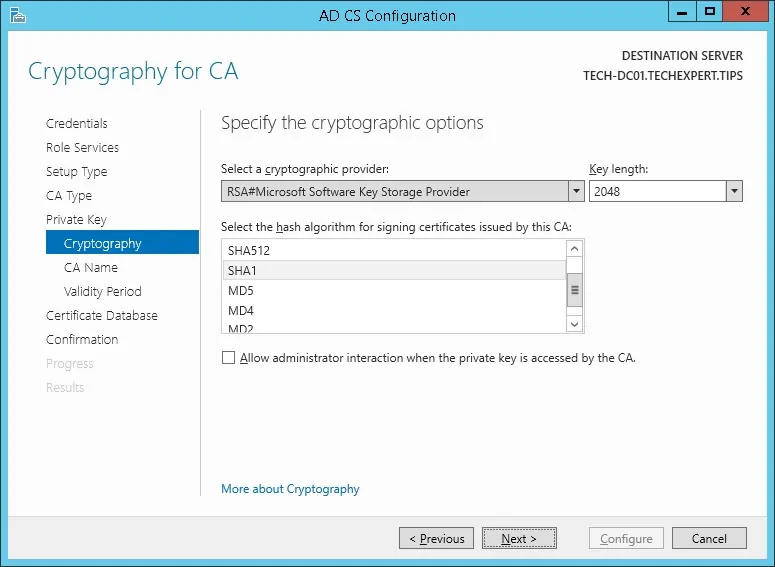

Mantenga la configuración de criptografía predeterminada y haga clic en el botón Siguiente.

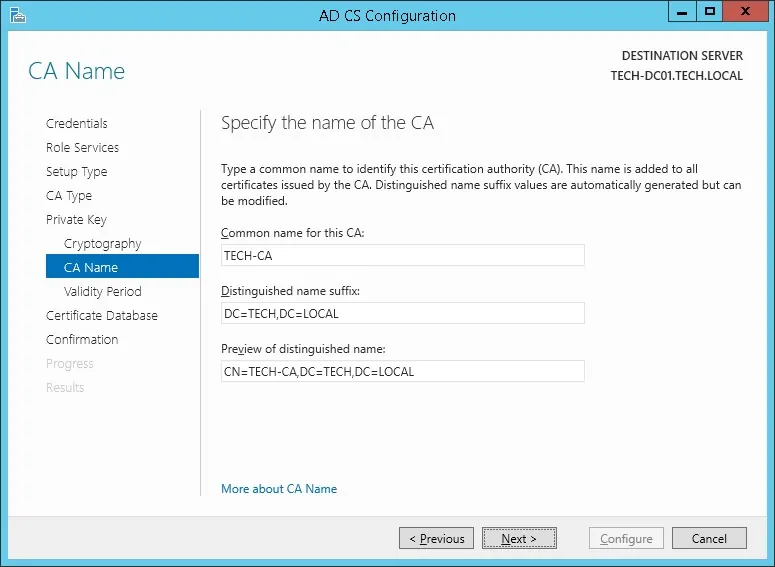

Establezca un nombre común en la entidad de certificación y haga clic en el botón Siguiente.

En nuestro ejemplo, establecemos el nombre común: TECH-CA

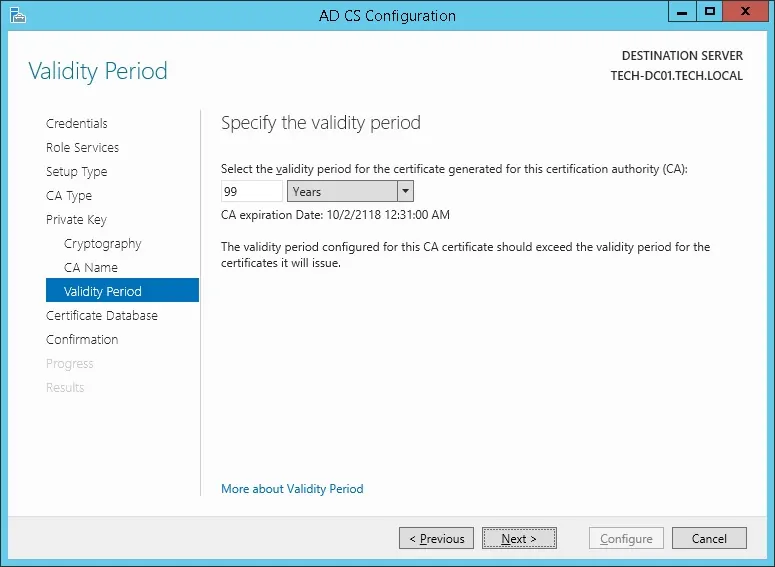

Establezca el período de validez de la entidad de certificación de Windows.

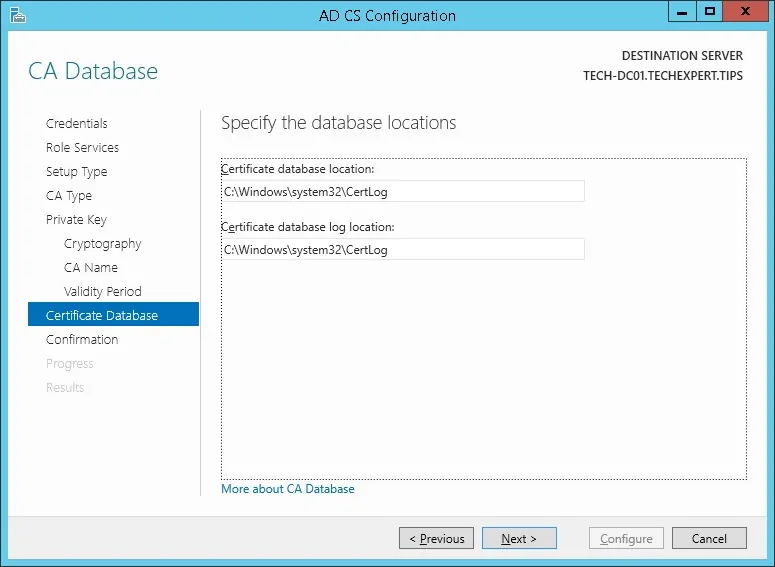

Mantenga la ubicación predeterminada de la base de datos de entidad de certificación de Windows.

Verifique el resumen y haga clic en el botón Configurar.

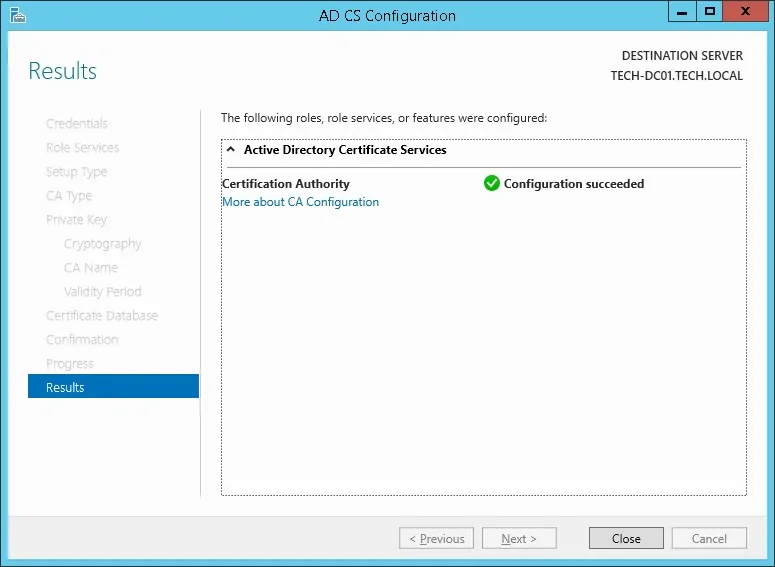

Espere a que finalice la instalación de la entidad de certificación del servidor de Windows.

Después de finalizar la instalación de la entidad de certificación, reinicie el equipo.

Ha terminado la instalación de la entidad de certificación de Windows.

PFSense - Prueba de la comunicación LDAP a través de SSL de nuevo

Necesitamos probar si su controlador de dominio está ofreciendo el servicio LDAP sobre SSL en el puerto 636.

Después de finalizar la instalación de la entidad de certificación, espere 5 minutos y reinicie el controlador de dominio.

Durante el tiempo de arranque, el controlador de dominio solicitará automáticamente un certificado de servidor a la entidad de certificación local.

Después de obtener el certificado de servidor, el controlador de dominio comenzará a ofrecer el servicio LDAP a través de SSL en el puerto 636.

En el controlador de dominio, acceda al menú de inicio y busque la aplicación LDP.

Acceda al menú Conexión y seleccione la opción Conectar.

Intente conectarse al host local usando el puerto TCP 636.

Seleccione la casilla SSL y haga clic en el botón Aceptar.

Intente conectarse al host local usando el puerto TCP 636.

Seleccione la casilla SSL y haga clic en el botón Aceptar.

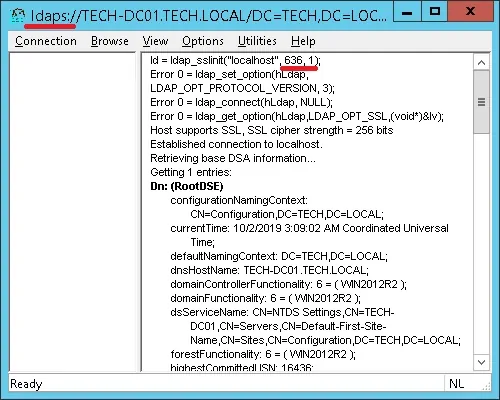

Esta vez, usted debe poder conectar con el servicio LDAP en el puerto del host local 636.

Si no puede conectarse al puerto 636, reinicie el equipo de nuevo y espere 5 minutos más.

Puede tardar algún tiempo antes de que el controlador de dominio reciba el certificado solicitado a la entidad de certificación.

Tutorial - Firewall del controlador de dominio de Windows

Necesitamos crear una regla de firewall en el controlador de dominio de Windows.

Esta regla de firewall permitirá que el servidor de Pfsense consulte la base de datos de Active Directory.

En el controlador de dominio, abra la aplicación denominada Firewall de Windows con seguridad avanzada

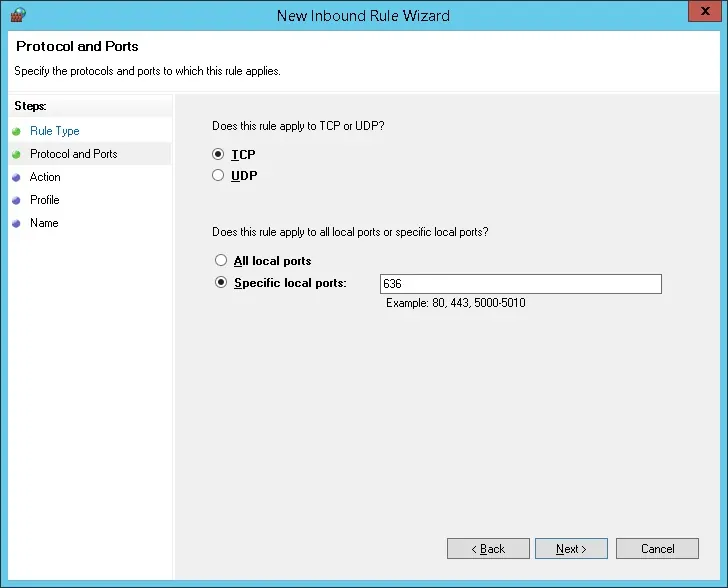

Cree una nueva regla de firewall de entrada.

Seleccione la opción PUERTO.

Seleccione la opción TCP.

Seleccione la opción Puertos locales específicos.

Ingrese el puerto TCP 636.

Seleccione la opción Permitir la conexión.

Marque la opción DOMINIO.

Marque la opción PRIVATE.

Marque la opción PUBLIC.

Escriba una descripción en la regla de firewall.

Enhorabuena, ha creado la regla de firewall necesaria.

Esta regla permitirá a Pfsense consultar la base de datos de Active Directory.

Tutorial - Preparación de la comunicación LDAPS de PFSense

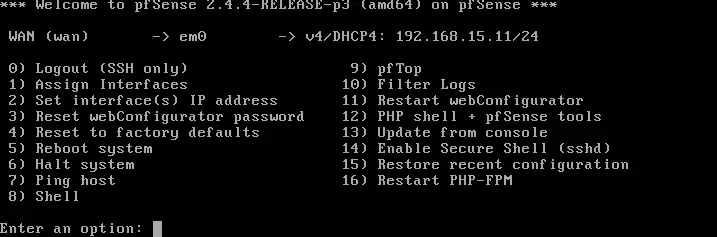

Acceda al menú de la consola de PFsense y seleccione la opción número 8 para tener acceso a la línea de comandos.

Utilice el siguiente comando para probar la comunicación LDAPS.

Intentará obtener una copia del certificado de controlador de dominio.

Tenga en cuenta que debe cambiar la dirección IP anterior a su controlador de dominio.

El sistema debe mostrar una copia del certificado del controlador de dominio.

El firewall de PFsense debe poder comunicarse con el controlador de dominio mediante su nombre DNS. (FQDN)

El Pfsense puede utilizar el controlador de dominio como un servidor DNS para poder traducir TECH-DC01. Tecnología. LOCAL a la dirección IP 192.168.15.10.

Utilice el comando PING de verificar si el Firewall PFsense puede traducir el nombre de host a la dirección IP.

En nuestro ejemplo, el firewall de Pfsense fue capaz de traducir el TECH-DC01. Tecnología. Nombre de host LOCAL a 192.168.15.10.

Tutorial - Creación de cuentas de dominio de Windows

A continuación, necesitamos crear al menos 2 cuentas en la base de datos de Active Directory.

La cuenta ADMIN se utilizará para iniciar sesión en la interfaz web de Pfsense.

La cuenta BIND se usará para consultar la base de datos de Active Directory.

En el controlador de dominio, abra la aplicación denominada: Usuarios y equipos de Active Directory

Cree una nueva cuenta dentro del contenedor Usuarios.

Crear una nueva cuenta denominada: admin

Contraseña configurada para el usuario ADMIN: 123qwe..

Esta cuenta se utilizará para autenticarse como administrador en la interfaz web de Pfsense.

Crear una nueva cuenta denominada: bind

Contraseña configurada para el usuario BIND: 123qwe..

Esta cuenta se usará para consultar las contraseñas almacenadas en la base de datos de Active Directory.

Enhorabuena, ha creado las cuentas de Active Directory necesarias.

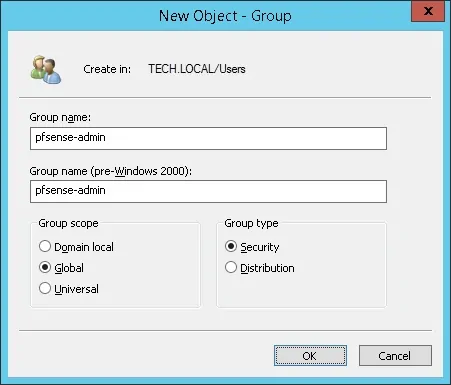

Tutorial - Creación de grupos de dominio de Windows

A continuación, necesitamos crear al menos 1 grupo en la base de datos de Active Directory.

En el controlador de dominio, abra la aplicación denominada: Usuarios y equipos de Active Directory

Cree un nuevo grupo dentro del contenedor Usuarios.

Crear un nuevo grupo llamado: pfsense-admin

Los miembros de este grupo tendrán el permiso Admin en la interfaz web de PFsense.

¡Importante! Agregue al usuario administrador como miembro del grupo pfsense-admin.

Enhorabuena, ha creado el grupo de Active Directory necesario.

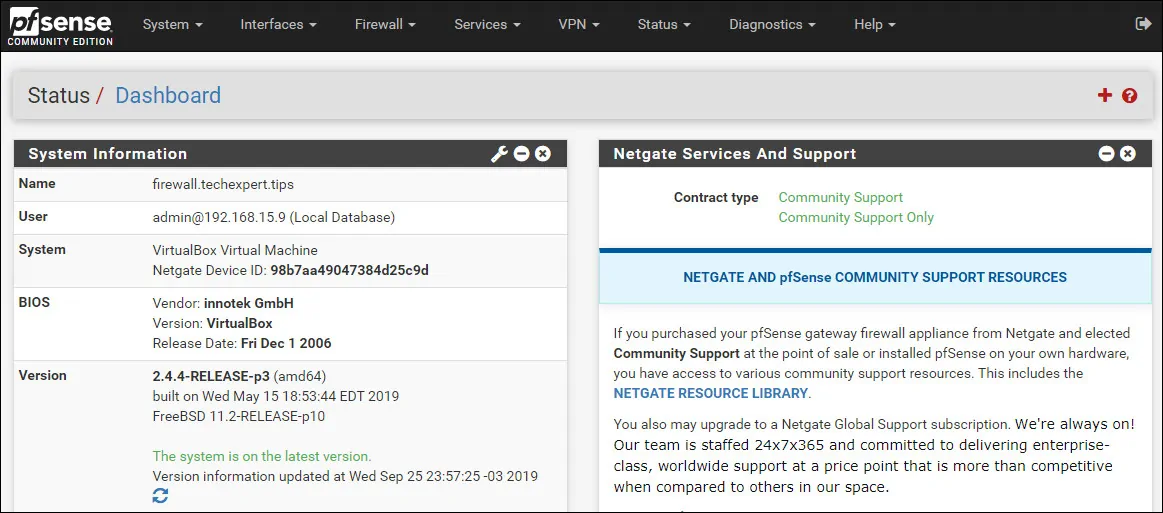

PFSense - Autenticación LDAPS de PFSense en Active Directory

Abra un software de navegador, introduzca la dirección IP de su firewall de Pfsense y acceda a la interfaz web.

En nuestro ejemplo, se introdujo la siguiente URL en el navegador:

• https://192.168.15.11

Se debe presentar la interfaz web de Pfsense.

En la pantalla del prompt, ingrese la información de inicio de sesión de la contraseña predeterminada de Pfsense.

• Username: admin

• Contraseña: pfsense

Después de un inicio de sesión exitoso, se le enviará al panel de Pfsense.

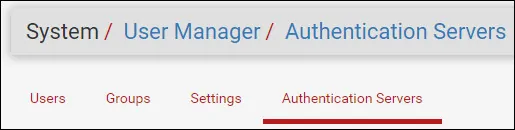

Acceda al menú Sistema Pfsense y seleccione la opción Administrador de usuarios.

En la pantalla Administrador de usuarios, acceda a la pestaña Servidores de autenticaciones y haga clic en el botón Agregar.

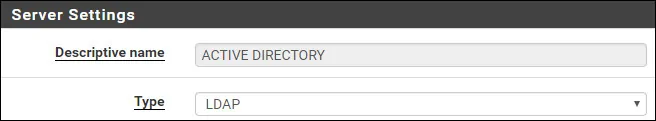

En el área Configuración del servidor, realice la siguiente configuración:

• Nombre de la descripción: ACTIVE DIRECTORY

• Tipo: LDAP

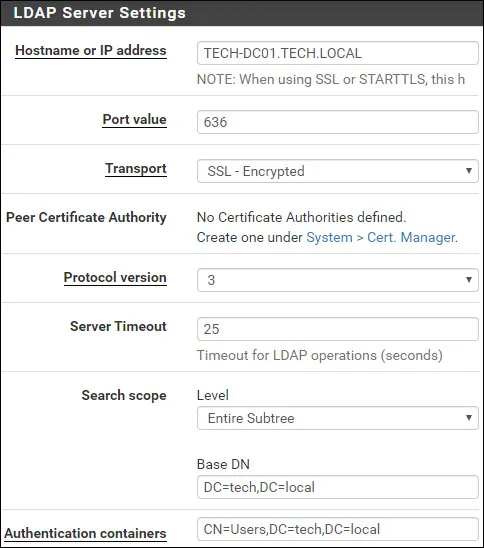

En el área Configuración del servidor LDAP, realice la siguiente configuración:

• Nombre de host o dirección IP - TECH-DC01. Tecnología. Local

• Valor del puerto - 636

• Transporte - SSL - Cifrado

• Versión del protocolo - 3

• Tiempo de espera del servidor - 25

• Alcance de búsqueda - Todo el subárbol

• Base DN - dc-tech,dc-local

• Contenedores de autenticación - CN-Usuarios, DC-tech,DC-local

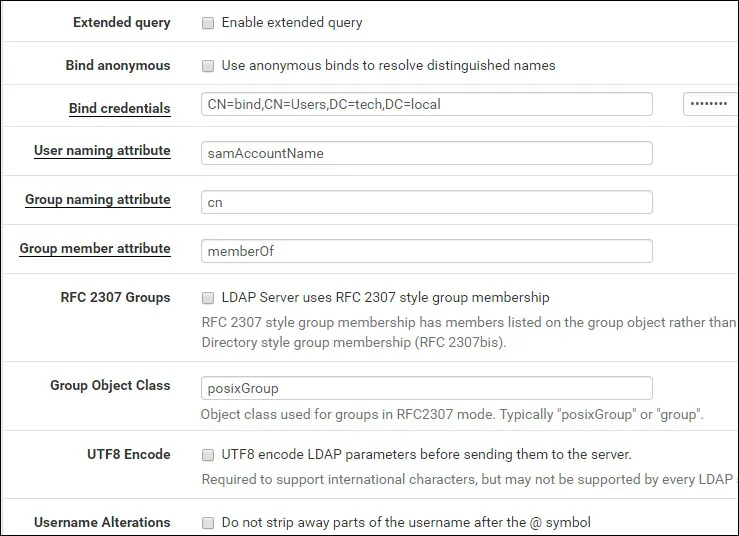

• Consulta extendida - Deshabilitado

• Enlazar anónimo - Discapacitado

• Enlazar credenciales - CN-bind,CN-Usuarios,DC-tech,DC-local

• Enlazar credenciales Contraseña - Contraseña de la cuenta de usuario BIND

• Plantilla inicial - Microsoft AD

• Atributo de nomenclatura de usuario - samAccountName

• Atributo de nomenclatura de grupo - cn

• Atributo de miembro del grupo - memberOf

• Grupos RFC 2307 - Discapacitados

• Clase de objeto de grupo - posixGroup

• Codificación UTF8 - Deshabilitado

• Alteraciones de nombre de usuario - Deshabilitado

Debe cambiar TECH-DC01. Tecnología. LOCAL a su nombre de host del controlador de dominio.

Debe cambiar la información del dominio para reflejar el entorno de red.

Debe cambiar las credenciales de enlace para reflejar el entorno de red.

Haga clic en el botón Guardar para finalizar la configuración.

En nuestro ejemplo, configuramos la autenticación del servidor Ldap en el firewal PFSense.

PFSense - Prueba de la autenticación de Active Directory

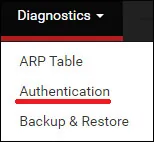

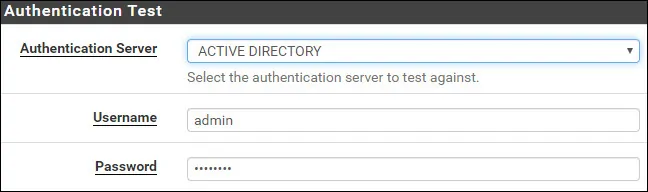

Acceda al menú Diagnóstico de Pfsense y seleccione la opción Autenticación.

Seleccione el servidor de autenticación de Active Directory.

Ingrese el nombre de usuario del administrador, su contraseña y haga clic en el botón de la prueba.

Si la prueba se realiza correctamente, debería ver el siguiente mensaje.

¡Felicitaciones! La autenticación del servidor LDAPS de PFsense en Active Directory se configuró correctamente.

PFSense - Permiso de grupo de Active Directory

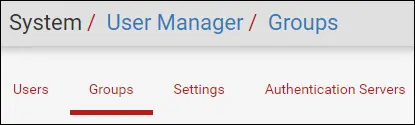

Acceda al menú Sistema Pfsense y seleccione la opción Administrador de usuarios.

En la pantalla Administrador de usuarios, acceda a la pestaña Grupos y haga clic en el botón Agregar.

En la pantalla Creación de grupos, realice la siguiente configuración:

• Nombre del grupo - pfsense-admin

• Alcance - Remoto

• Descripción - Grupo de Active Directory

Haga clic en el botón Guardar, se le enviará de vuelta a la pantalla de configuración del grupo.

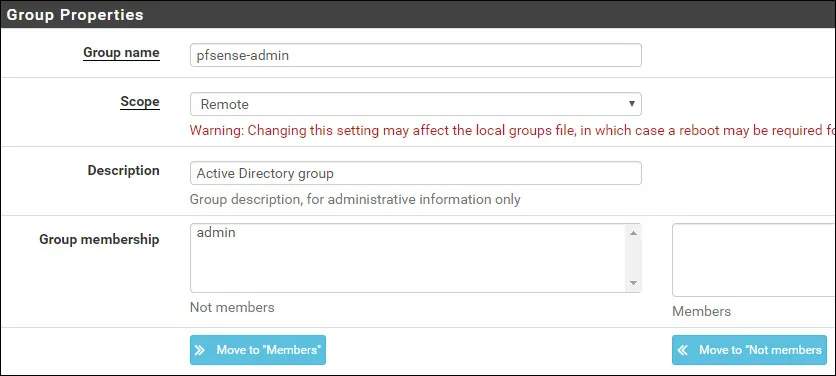

Ahora, usted necesita editar los permisos del grupo pfsense-admin.

En las propiedades del grupo pfsense-admin, localice el área Privilegios asignados y haga clic en el botón Agregar.

En el área Privilegio de grupo, realice la siguiente configuración:

• Privilegios asignados - WebCfg - Todas las páginas

Haga clic en el botón Guardar para finalizar la configuración.

PFSense - Habilite la autenticación de Active Directory

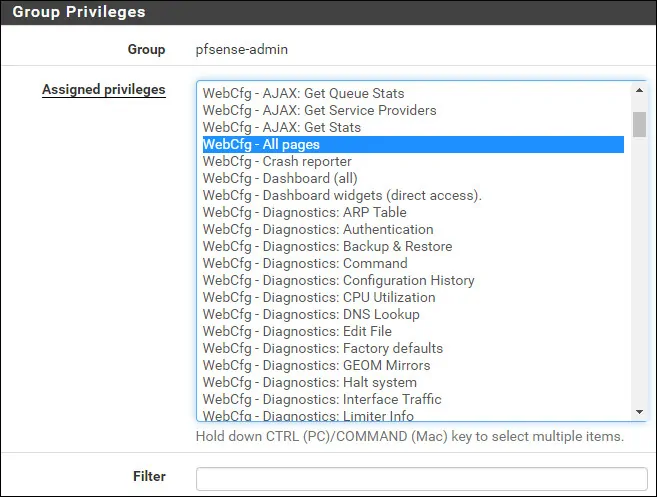

Acceda al menú Sistema Pfsense y seleccione la opción Administrador de usuarios.

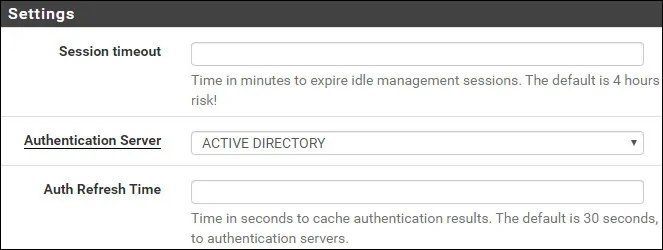

En la pantalla Administrador de usuarios, acceda a la pestaña Configuración.

En la pantalla Configuración, seleccione el servidor de autenticación de Active Directory.

Haga clic en el botón Guardar y probar.

Después de terminar su configuración, usted debe cerrar sesión la interfaz web de Pfsense.

Intente iniciar sesión con el usuario administrador y la contraseña de la base de datos de Active Directory.

En la pantalla de inicio de sesión, utilice el usuario administrador y la contraseña de la base de datos de Active Directory.

• Username: admin

• Contraseña: Introduzca la contraseña de Active Directory.

¡Felicitaciones! Ha configurado la autenticación de PFSense para utilizar la base de datos de Active Directory.