Möchten Sie erfahren, wie Sie die PFsense Active Directory-Authentifizierung mit LDAP über SSL konfigurieren? In diesem Tutorial zeigen wir Ihnen, wie SIE PFSense-Benutzer in der Active Directory-Datenbank mithilfe des LDAPS-Protokolls für eine verschlüsselte Verbindung authentifizieren.

• Pfsense 2.4.4-p3

• Windows 2012 R2

PFsense Verwandtes Tutorial:

Auf dieser Seite bieten wir schnellen Zugriff auf eine Liste von Tutorials im Zusammenhang mit pfSense.

Tutorial - Active Directory-Installation unter Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory-Domäne: TECH.LOCAL

Wenn Sie bereits über eine Active Directory-Domäne verfügen, können Sie diesen Teil des Tutorials überspringen.

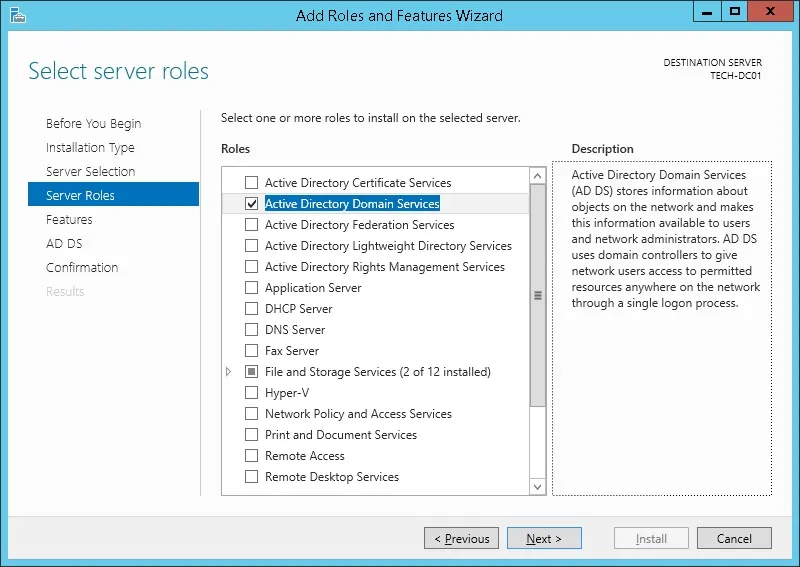

Öffnen Sie die Server Manager-Anwendung.

Greifen Sie auf das Menü Verwalten zu und klicken Sie auf Rollen und Funktionen hinzufügen.

Greifen Sie auf den Bildschirm der Server-Rolle zu, wählen Sie den Active Directory-Domänendienst aus, und klicken Sie auf die Schaltfläche Weiter.

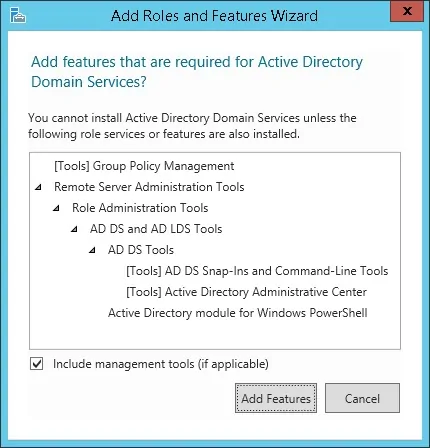

Klicken Sie auf dem folgenden Bildschirm auf die Schaltfläche Funktionen hinzufügen.

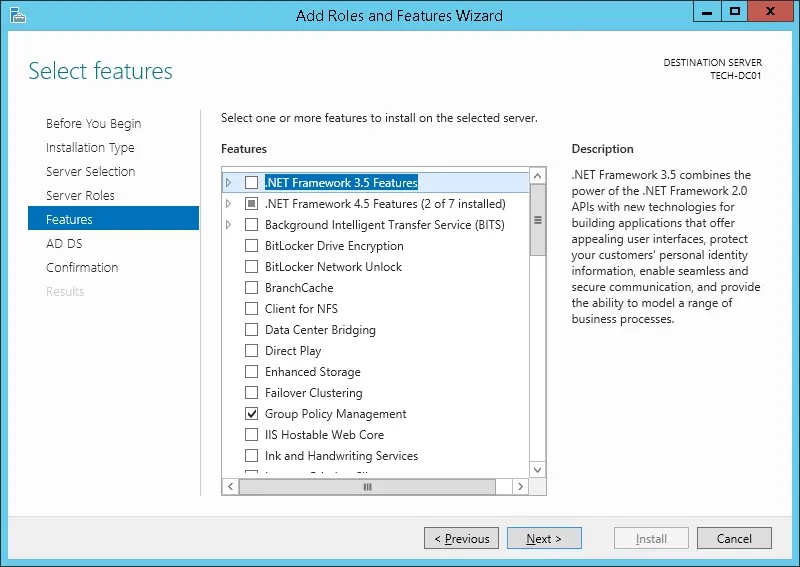

Klicken Sie weiter auf die Schaltfläche Weiter, bis Sie den letzten Bildschirm erreichen.

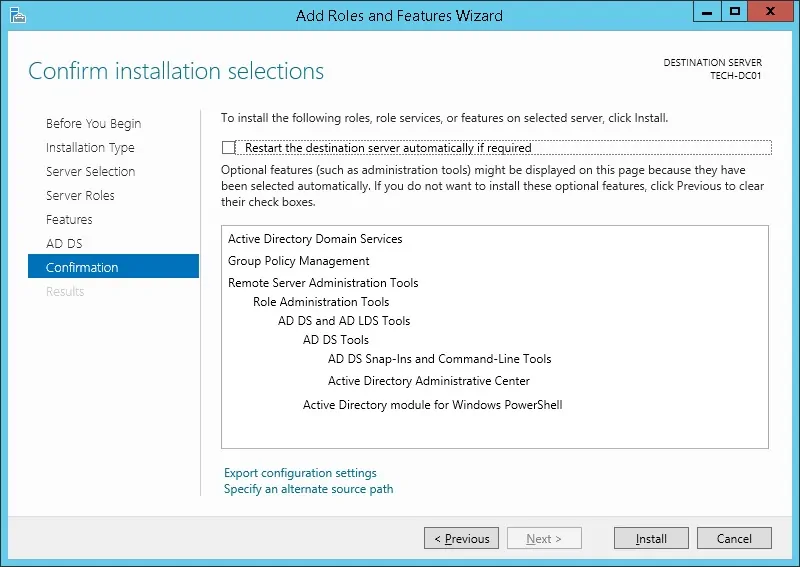

Klicken Sie auf dem Bestätigungsbildschirm auf die Schaltfläche Installieren.

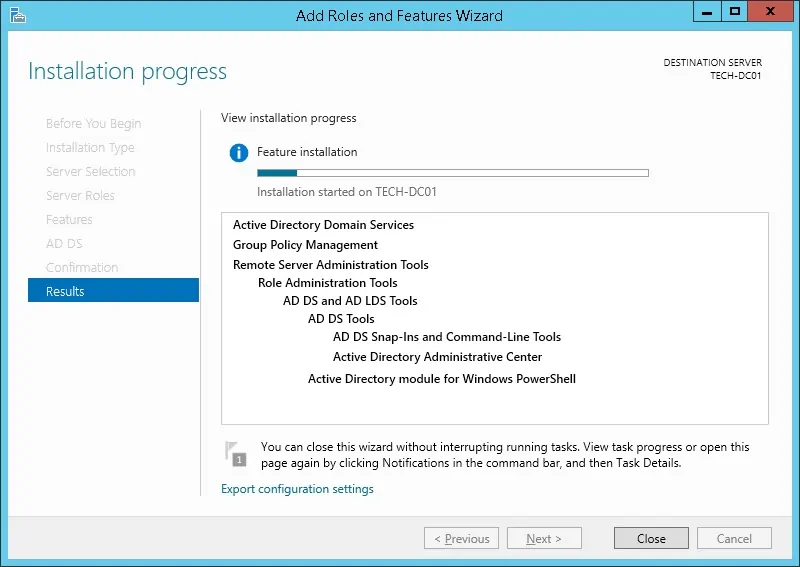

Warten Sie die Active-Verzeichnisinstallation, bis sie abgeschlossen ist.

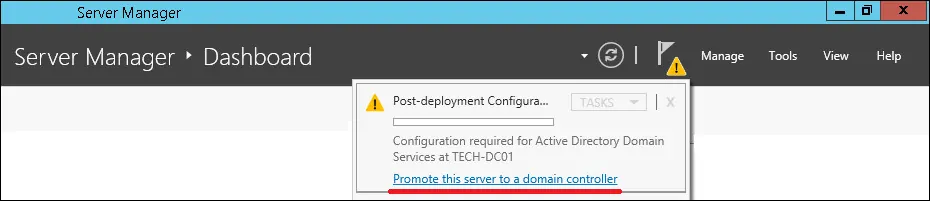

Öffnen Sie die Server Manager-Anwendung.

Klicken Sie auf das gelbe Flag-Menü und wählen Sie die Option, um diesen Server auf einen Domänencontroller heraufzustufen.

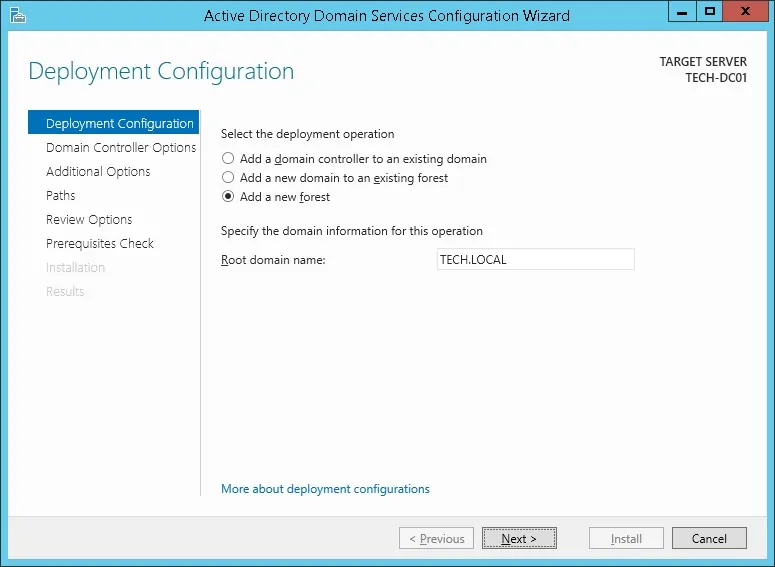

Wählen Sie die Option Hinzufügen einer neuen Gesamtstruktur aus und geben Sie einen Stammdomänennamen ein.

In unserem Beispiel haben wir eine neue Domain mit dem Namen TECH erstellt. lokal.

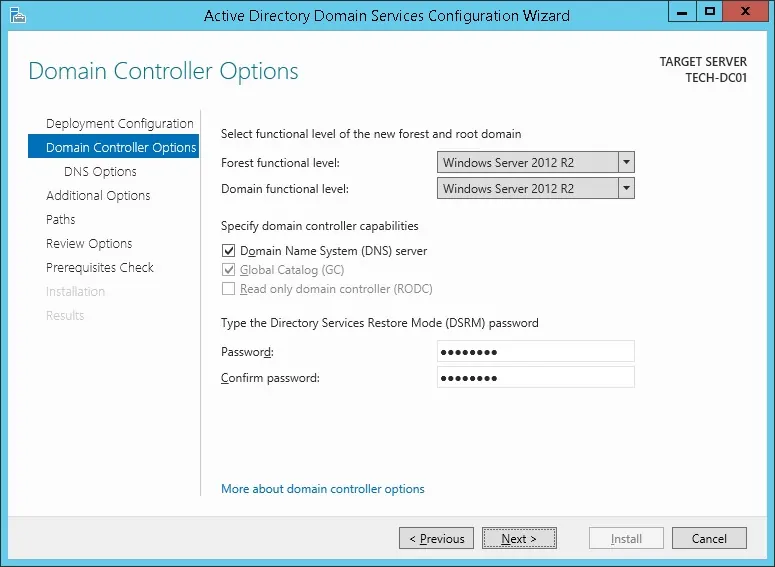

Geben Sie ein Kennwort ein, um die Active Directory-Wiederherstellung zu sichern.

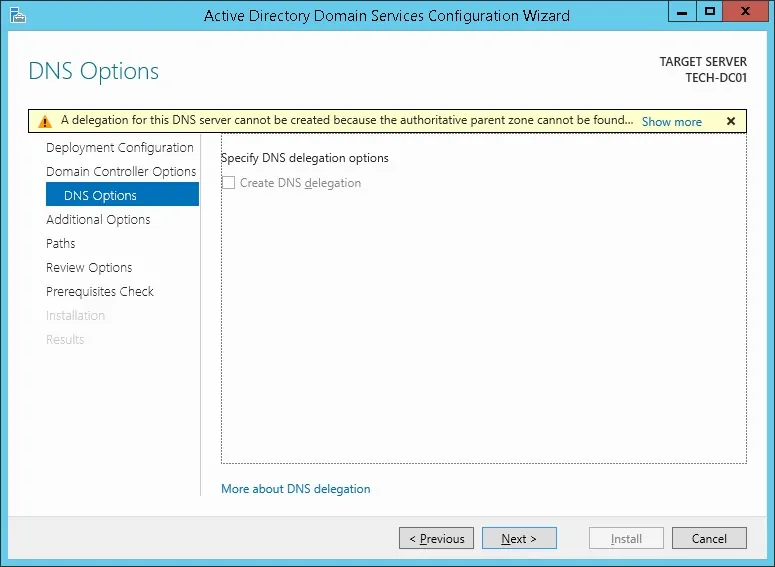

Klicken Sie auf dem Bildschirm "DNS-Optionen" auf die Schaltfläche Weiter.

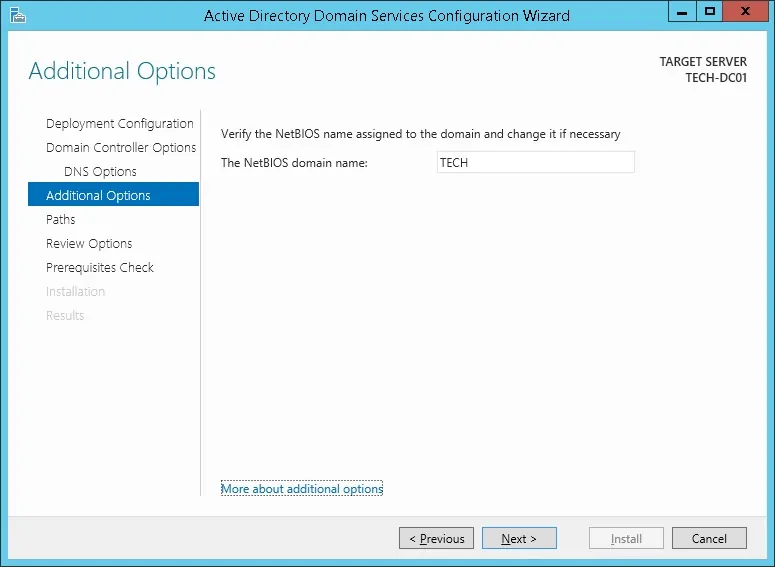

Überprüfen Sie den Netbios-Namen, der Ihrer Domain zugewiesen ist, und klicken Sie auf die Schaltfläche Weiter.

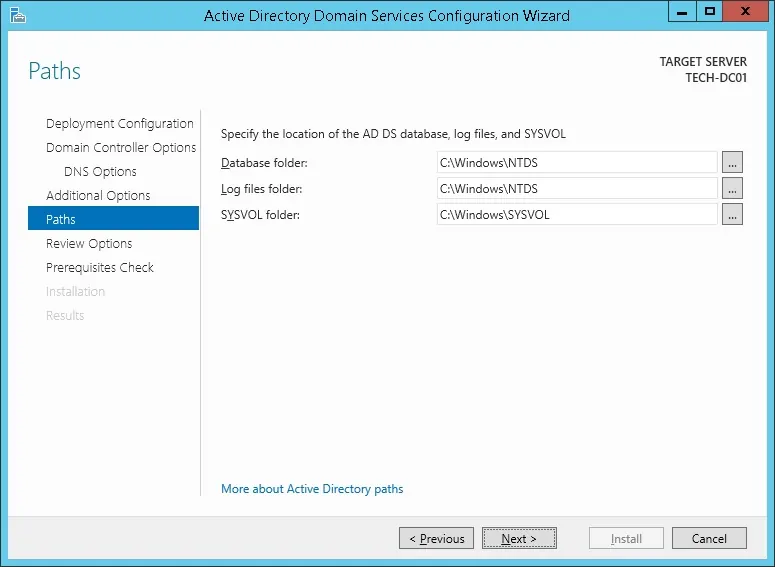

Klicken Sie auf die Schaltfläche Weiter.

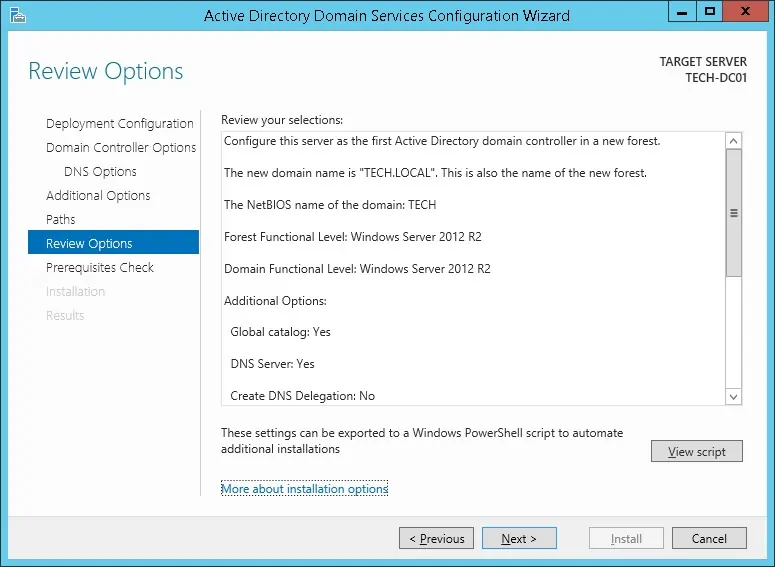

Überprüfen Sie Ihre Konfigurationsoptionen und klicken Sie auf die Schaltfläche Weiter.

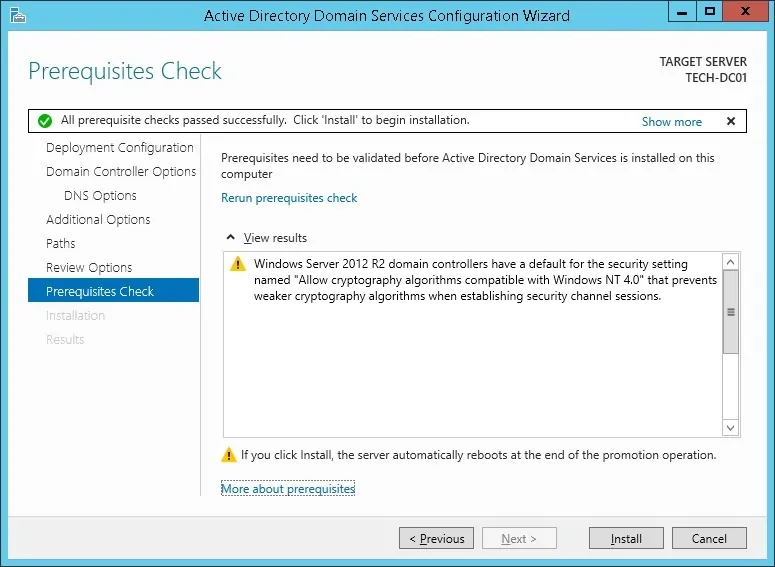

Klicken Sie auf dem Bildschirm Voraussetzungen überprüfen auf die Schaltfläche Installieren.

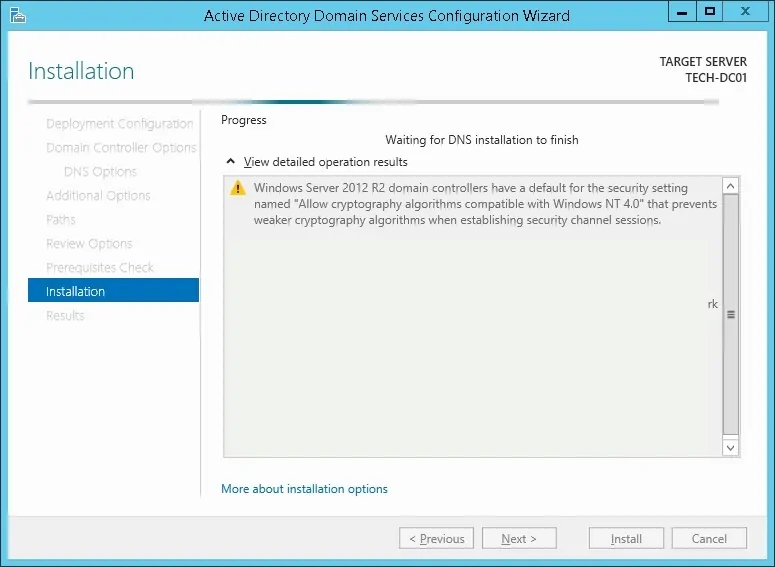

Warten Sie auf die Active Directory-Konfiguration, bis sie abgeschlossen ist.

Nach Abschluss der Active-Verzeichnisinstallation wird der Computer automatisch neu gestartet.

Sie haben die Active-Verzeichniskonfiguration auf dem Windows-Server abgeschlossen.

PFSense - Testen der LDAP über SSL-Kommunikation

Wir müssen testen, ob Ihr Domänencontroller den LDAP-über-SSL-Dienst an Port 636 anbietet.

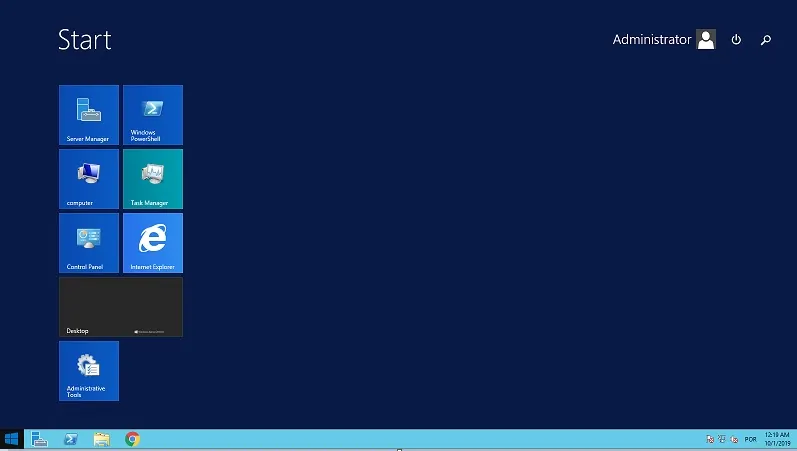

Greifen Sie auf dem Domänencontroller auf das Startmenü zu, und suchen Sie nach der LDP-Anwendung.

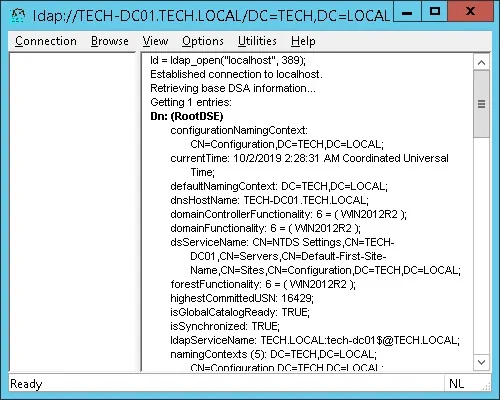

Testen wir zunächst, ob Ihr Domänencontroller den LDAP-Dienst an Port 389 anbietet.

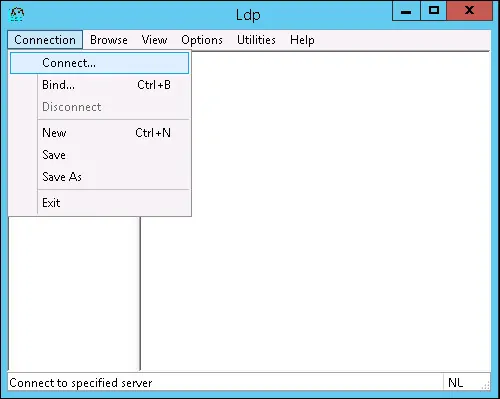

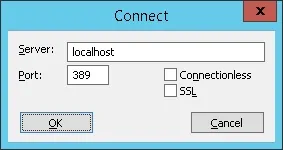

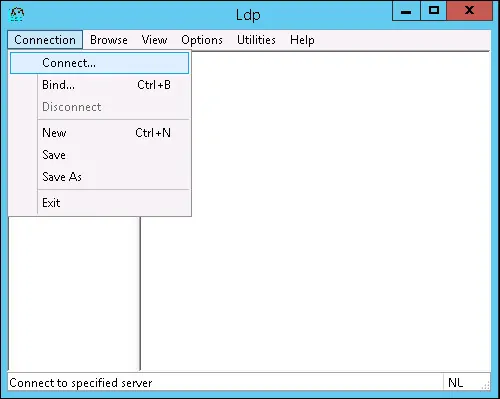

Greifen Sie auf das Verbindungsmenü zu, und wählen Sie die Option Verbinden aus.

Versuchen Sie, über den TCP-Port 389 eine Verbindung zum lokalen Host herzustellen.

Sie sollten in der Lage sein, eine Verbindung mit dem LDAP-Dienst über den localhost-Port 389 herzustellen.

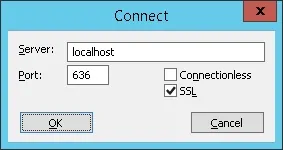

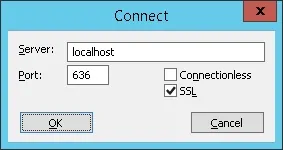

Jetzt müssen wir testen, ob Ihr Domänencontroller den LDAP-über-SSL-Dienst an Port 636 anbietet.

Öffnen Sie ein neues LDP-Anwendungsfenster, und versuchen Sie, über den TCP-Port 636 eine Verbindung mit dem lokalen Host herzustellen.

Aktivieren Sie das Kontrollkästchen SSL und klicken Sie auf die Schaltfläche Ok.

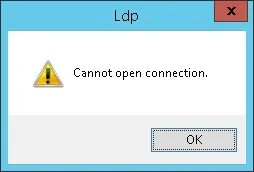

Wenn das System eine Fehlermeldung anzeigt, bietet der Domänencontroller den LDAPS-Dienst noch nicht an.

Um dieses Problem zu lösen, installieren wir eine Windows-Zertifizierungsstelle für den nächsten Teil dieses Tutorials.

Wenn Sie mit SSL-Verschlüsselung erfolgreich eine Verbindung mit dem localhost an Port 636 herstellen konnten, können Sie den nächsten Teil dieses Tutorials überspringen.

Tutorial - Installation der Zertifizierungsstelle unter Windows

Wir müssen den Windows-Zertifizierungsstellendienst installieren.

Die lokale Zertifizierungsstelle stellt dem Domänencontroller ein Zertifikat zur Verfügung, mit dem der LDAPS-Dienst auf dem TCP-Port 636 ausgeführt werden kann.

Öffnen Sie die Server Manager-Anwendung.

Greifen Sie auf das Menü Verwalten zu und klicken Sie auf Rollen und Funktionen hinzufügen.

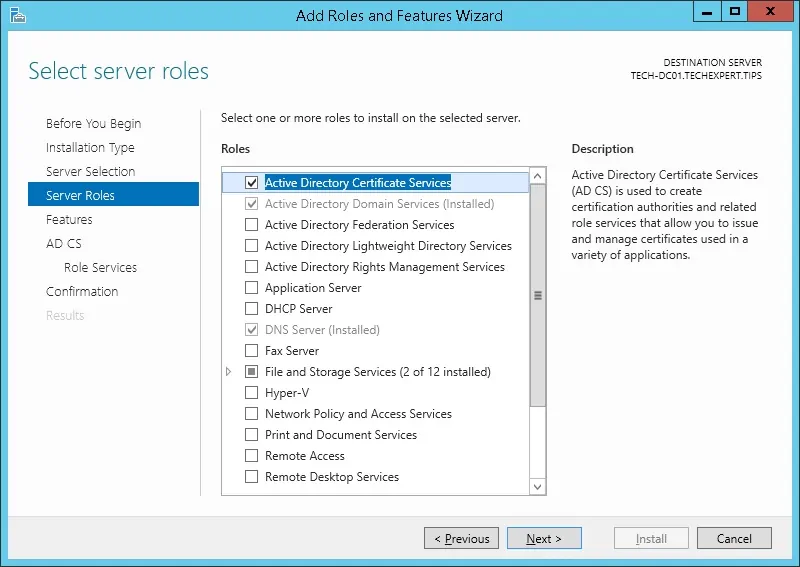

Greifen Sie auf den Bildschirm der Server-Rolle zu, wählen Sie die Active Directory-Zertifikatsdienste aus, und klicken Sie auf die Schaltfläche Weiter.

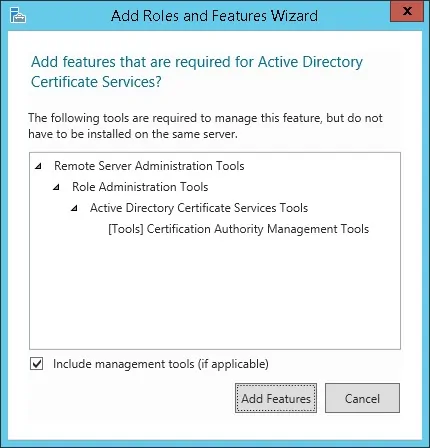

Klicken Sie auf dem folgenden Bildschirm auf die Schaltfläche Funktionen hinzufügen.

Klicken Sie weiter auf die Schaltfläche Weiter, bis Sie den Rollendienstbildschirm erreichen.

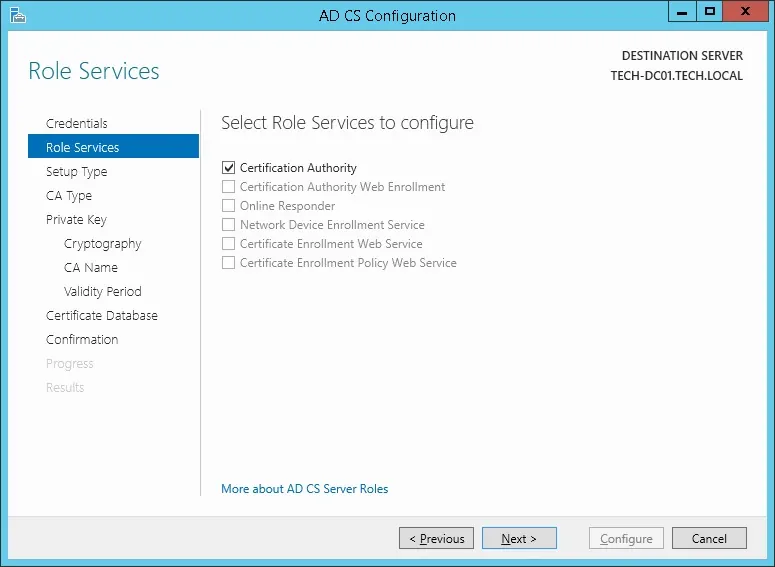

Aktivieren Sie die Option Mit dem Namen Zertifizierungsstelle, und klicken Sie auf die Schaltfläche Weiter.

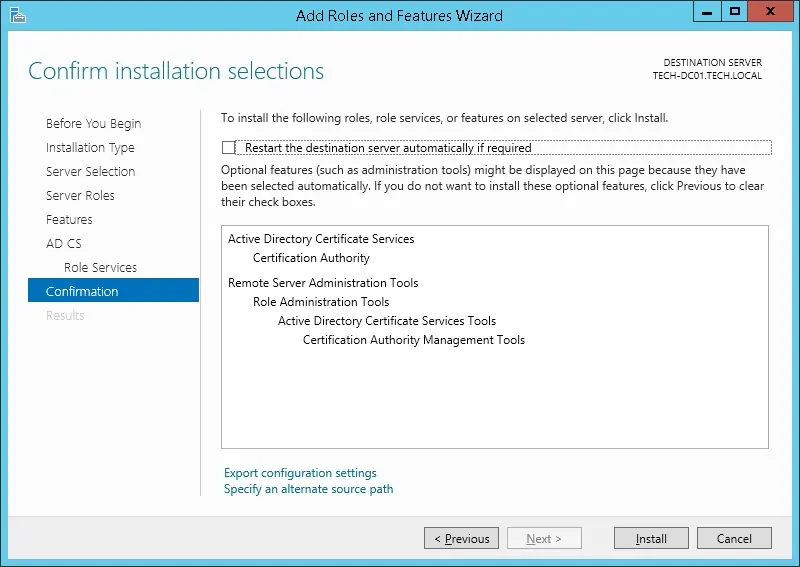

Klicken Sie auf dem Bestätigungsbildschirm auf die Schaltfläche Installieren.

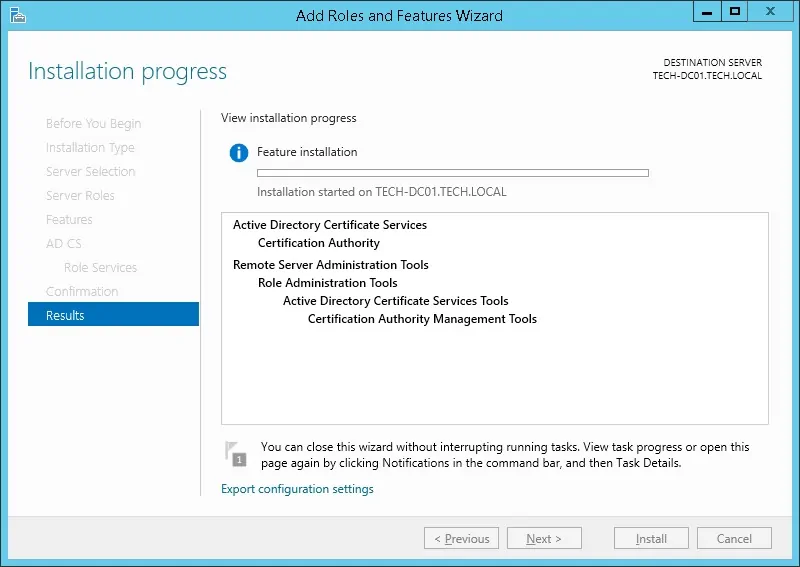

Warten Sie, bis die Installation der Zertifizierungsstelle abgeschlossen ist.

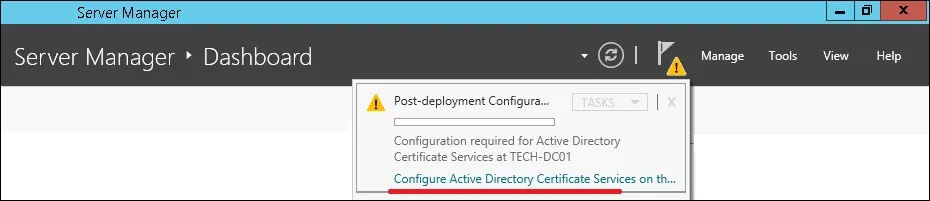

Öffnen Sie die Server Manager-Anwendung.

Klicken Sie auf das gelbe Flag-Menü und wählen Sie die Option: Active Directory-Zertifikatsdienste konfigurieren

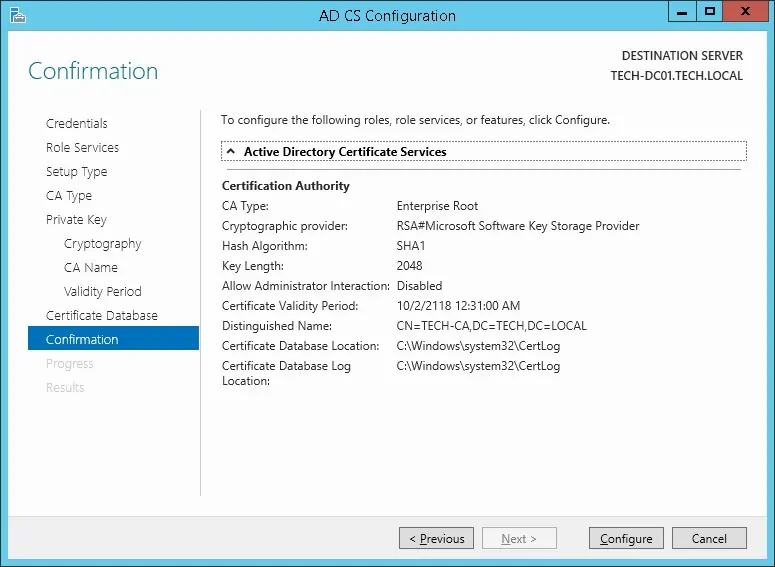

Klicken Sie auf dem Bildschirm für Anmeldeinformationen auf die Schaltfläche Weiter.

Wählen Sie die Option Zertifizierungsstelle aus, und klicken Sie auf die Schaltfläche Weiter.

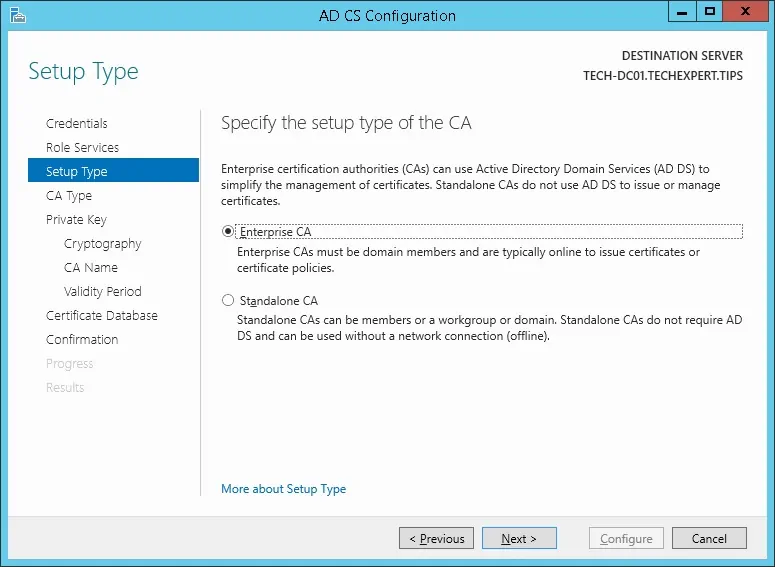

Wählen Sie die Option Enterprise CA aus, und klicken Sie auf die Schaltfläche Weiter.

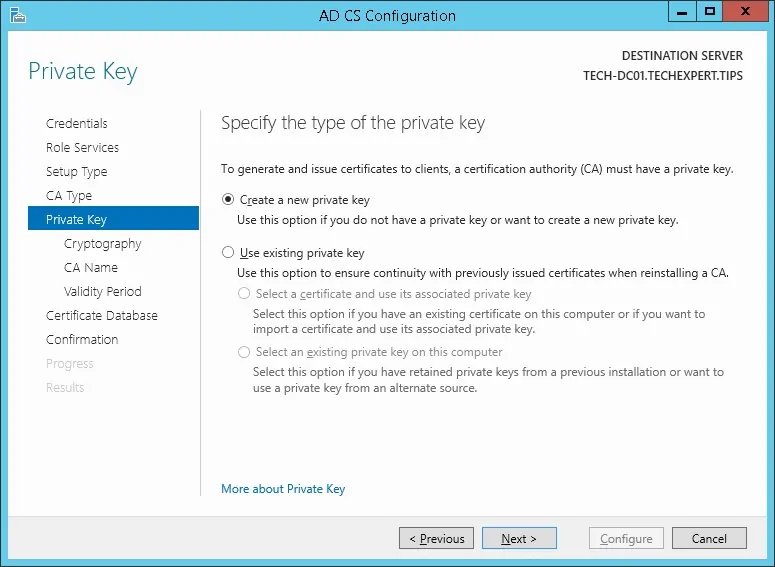

Wählen Sie die Option Neue private Schlüssel erstellen aus, und klicken Sie auf die Schaltfläche Weiter.

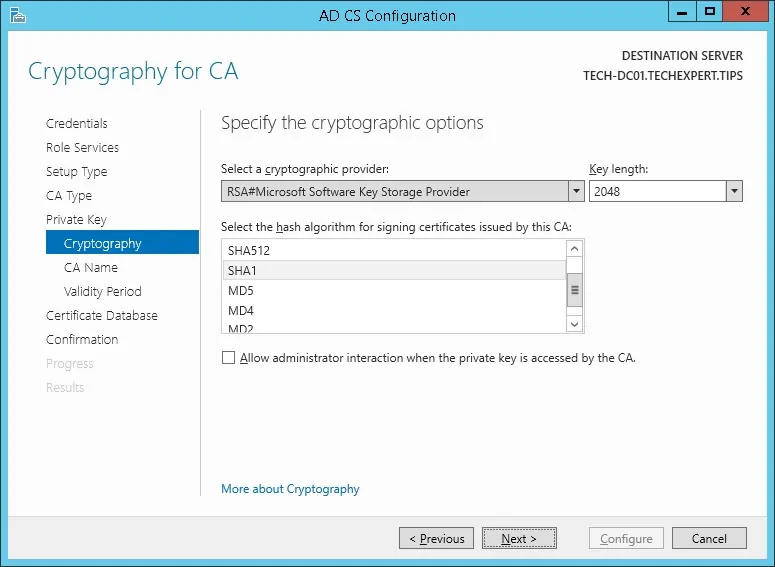

Behalten Sie die Standard-Kryptografiekonfiguration bei und klicken Sie auf die Schaltfläche Weiter.

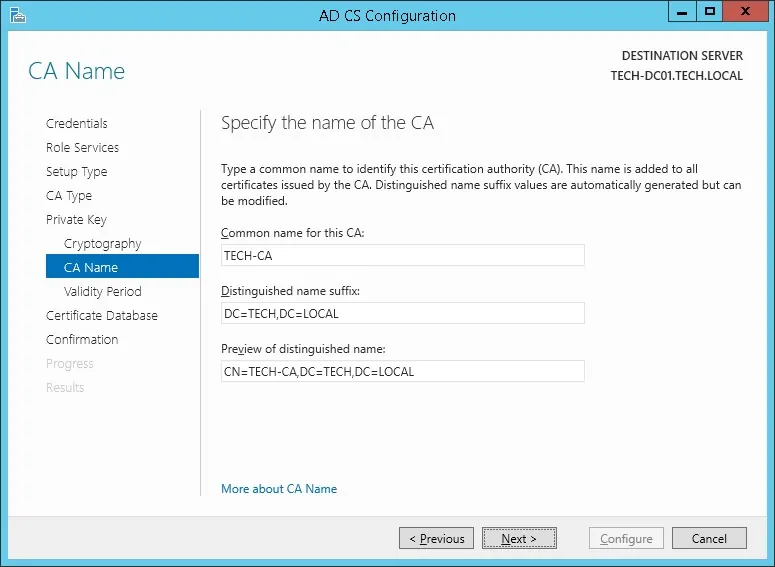

Legen Sie einen gemeinsamen Namen für die Zertifizierungsstelle fest, und klicken Sie auf die Schaltfläche Weiter.

In unserem Beispiel setzen wir den gemeinsamen Namen: TECH-CA

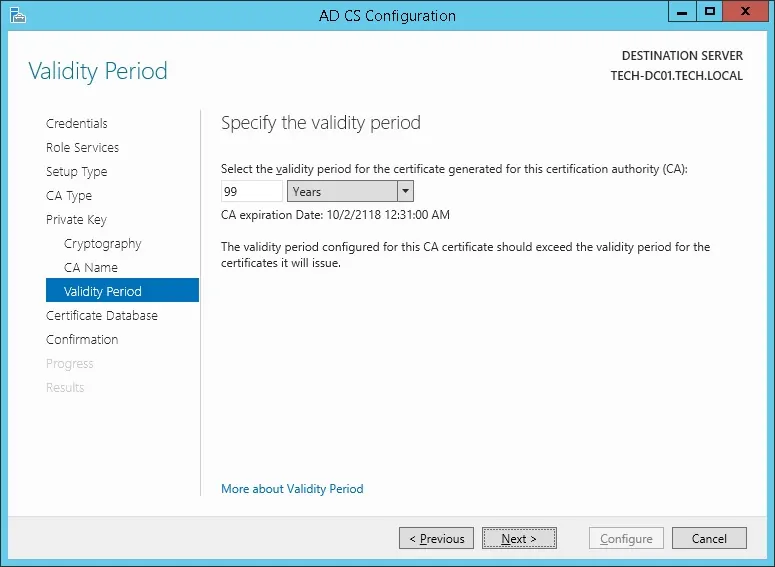

Legen Sie den Gültigkeitszeitraum der Windows-Zertifizierungsstelle fest.

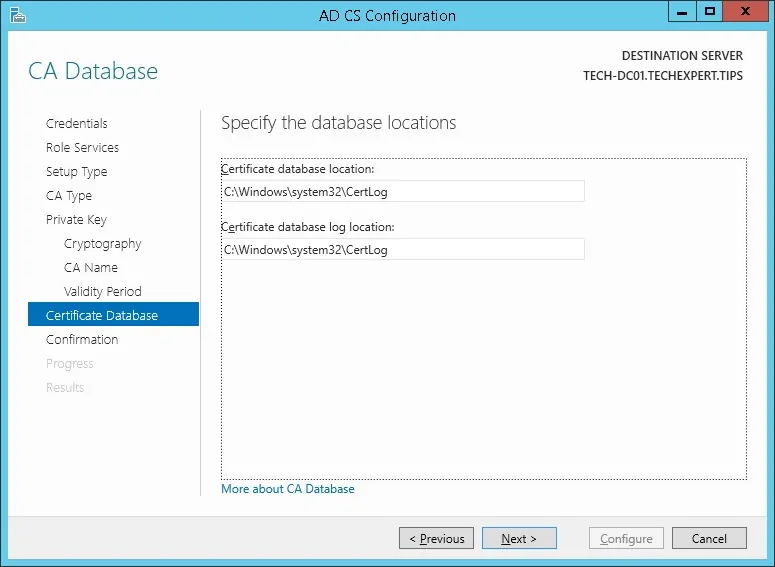

Behalten Sie den Standardspeicherort der Windows-Zertifizierungsstelle bei.

Überprüfen Sie die Zusammenfassung, und klicken Sie auf die Schaltfläche Konfigurieren.

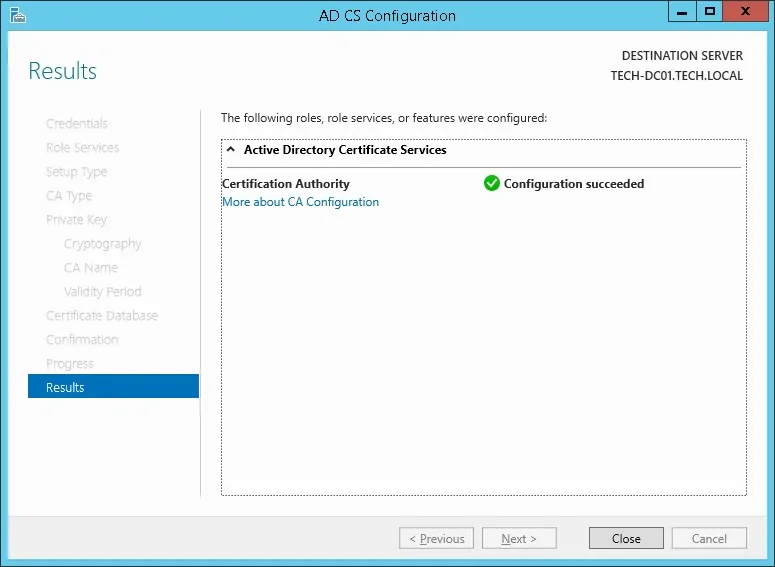

Warten Sie, bis die Installation der Windows-Serverzertifizierungsstelle abgeschlossen ist.

Starten Sie nach Abschluss der Installation der Zertifizierungsstelle den Computer neu.

Sie haben die Installation der Windows-Zertifizierungsstelle abgeschlossen.

PFSense - Testen des LDAP über SSL-Kommunikation erneut

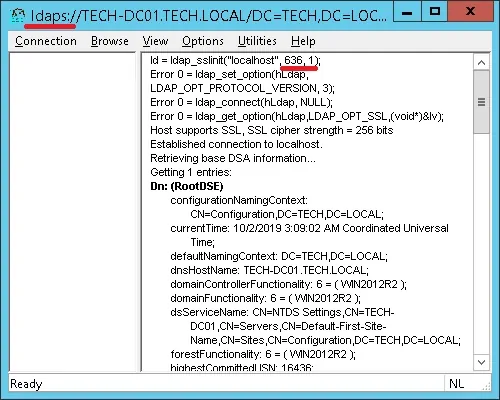

Wir müssen testen, ob Ihr Domänencontroller den LDAP-über-SSL-Dienst an Port 636 anbietet.

Warten Sie nach Abschluss der Installation der Zertifizierungsstelle 5 Minuten, und starten Sie den Domänencontroller neu.

Während der Startzeit fordert der Domänencontroller automatisch ein Serverzertifikat von der lokalen Zertifizierungsstelle an.

Nachdem Sie das Serverzertifikat abgerufen haben, bietet Ihr Domänencontroller den LDAP-Dienst über SSL auf dem 636-Port an.

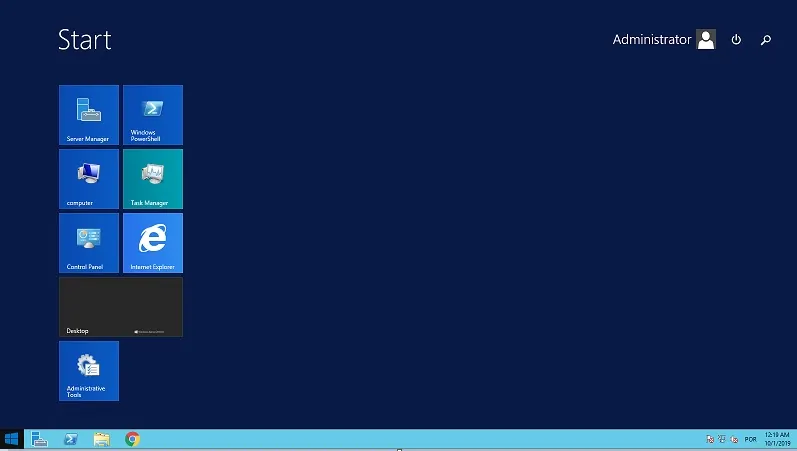

Greifen Sie auf dem Domänencontroller auf das Startmenü zu, und suchen Sie nach der LDP-Anwendung.

Greifen Sie auf das Verbindungsmenü zu, und wählen Sie die Option Verbinden aus.

Versuchen Sie, über den TCP-Port 636 eine Verbindung zum lokalen Host herzustellen.

Aktivieren Sie das Kontrollkästchen SSL und klicken Sie auf die Schaltfläche Ok.

Versuchen Sie, über den TCP-Port 636 eine Verbindung zum lokalen Host herzustellen.

Aktivieren Sie das Kontrollkästchen SSL und klicken Sie auf die Schaltfläche Ok.

Dieses Mal sollten Sie in der Lage sein, eine Verbindung mit dem LDAP-Dienst über den localhost-Port 636 herzustellen.

Wenn Sie keine Verbindung zu Port 636 herstellen können, starten Sie den Computer erneut neu und warten Sie 5 Minuten länger.

Es kann einige Zeit dauern, bis der Domänencontroller das von der Zertifizierungsstelle angeforderte Zertifikat erhält.

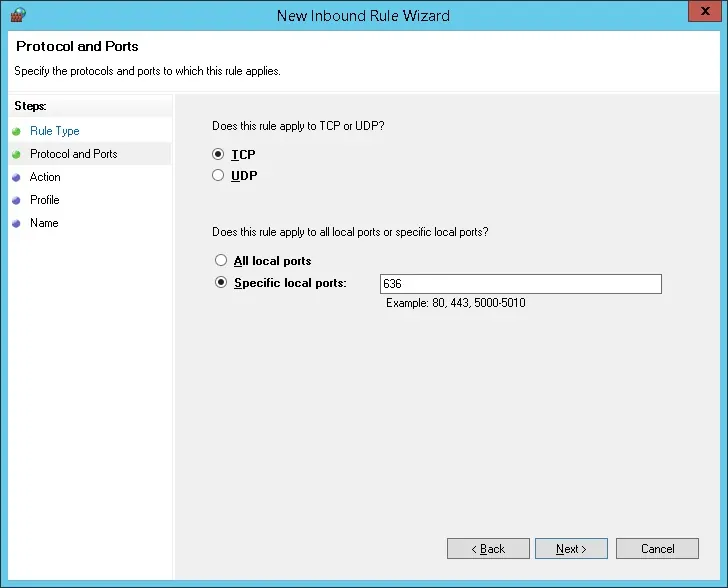

Tutorial - Windows-Domänencontroller-Firewall

Wir müssen eine Firewallregel auf dem Windows-Domänencontroller erstellen.

Diese Firewallregel ermöglicht es dem Pfsense-Server, die Active Directory-Datenbank abzufragen.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen Windows Firewall mit Advanced Security

Erstellen Sie eine neue Eingehende Firewallregel.

Wählen Sie die Option PORT aus.

Wählen Sie die TCP-Option aus.

Wählen Sie die Option Spezifische lokale Ports aus.

Geben Sie den TCP-Port 636 ein.

Wählen Sie die Option Verbindung zulassen aus.

Aktivieren Sie die Option DOMAIN.

Aktivieren Sie die Option PRIVATE.

Aktivieren Sie die Option PUBLIC.

Geben Sie eine Beschreibung für die Firewallregel ein.

Herzlichen Glückwunsch, Sie haben die erforderliche Firewall-Regel erstellt.

Mit dieser Regel kann Pfsense die Active-Verzeichnisdatenbank abfragen.

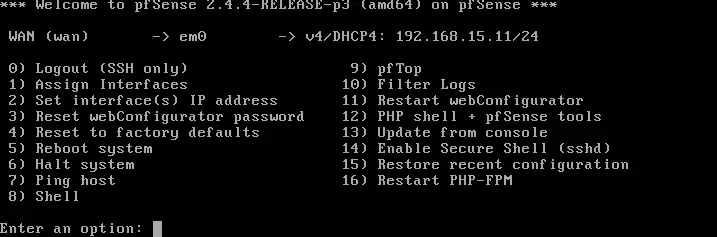

Tutorial - Vorbereiten der PFSense LDAPS-Kommunikation

Greifen Sie auf das PFsense-Konsolenmenü zu und wählen Sie die Option Nummer 8 aus, um Zugriff auf die Befehlszeile zu erhalten.

Verwenden Sie den folgenden Befehl, um die LDAPS-Kommunikation zu testen.

Es wird versucht, eine Kopie des Domänencontrollerzertifikats abzubekommen.

Beachten Sie, dass Sie die oben genannte IP-Adresse in Ihren Domänencontroller ändern müssen.

Das System sollte eine Kopie des Domänencontrollerzertifikats anzeigen.

Die PFsense-Firewall muss mit dem Domänencontroller über seinen DNS-Namen kommunizieren können. (FQDN)

Der Pfsense kann den Domänencontroller als DNS-Server verwenden, um TECH-DC01 übersetzen zu können. Tech. LOCAL an die IP-Adresse 192.168.15.10.

Verwenden Sie den Befehl PING, um zu überprüfen, ob die PFsense-Firewall in der Lage ist, den Hostnamen in die IP-Adresse zu übersetzen.

In unserem Beispiel konnte die Pfsense Firewall die TECH-DC01 übersetzen. Tech. LOCAL Hostname an 192.168.15.10.

Tutorial - Windows-Domänenkontoerstellung

Als Nächstes müssen wir mindestens 2 Konten in der Active Directory-Datenbank erstellen.

Das ADMIN-Konto wird verwendet, um sich auf der Pfsense-Weboberfläche anzumelden.

Das BIND-Konto wird zum Abfragen der Active Directory-Datenbank verwendet.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie ein neues Konto im Container Benutzer.

Erstellen Eines neuen Kontos mit dem Namen: admin

Kennwort für den ADMIN-Benutzer konfiguriert: 123qwe..

Dieses Konto wird verwendet, um sich als Administrator auf der Pfsense-Weboberfläche zu authentifizieren.

Erstellen eines neuen Kontos mit dem Namen: bind

Für den BIND-Benutzer konfiguriertes Kennwort: 123qwe..

Dieses Konto wird verwendet, um die in der Active Directory-Datenbank gespeicherten Kennwörter abzufragen.

Herzlichen Glückwunsch, Sie haben die erforderlichen Active Directory-Konten erstellt.

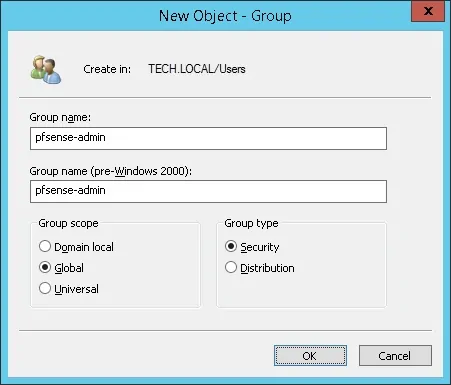

Tutorial - Windows-Domänengruppenerstellung

Als Nächstes müssen wir mindestens eine Gruppe in der Active Directory-Datenbank erstellen.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie eine neue Gruppe im Container Benutzer.

Erstellen einer neuen Gruppe mit dem Namen: pfsense-admin

Mitglieder dieser Gruppe verfügen über die Admin-Berechtigung auf der PFsense-Weboberfläche.

Wichtig! Fügen Sie den Administratorbenutzer als Mitglied der gruppe pfsense-admin hinzu.

Herzlichen Glückwunsch, Sie haben die erforderliche Active Directory-Gruppe erstellt.

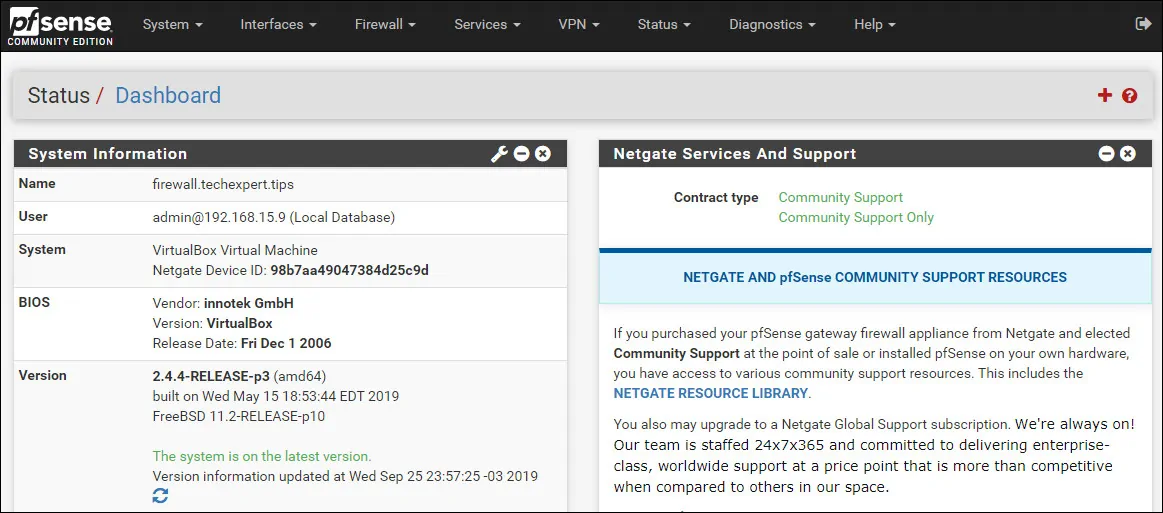

PFSense - PFSense LDAPS-Authentifizierung in Active Directory

Öffnen Sie eine Browser-Software, geben Sie die IP-Adresse Ihrer Pfsense-Firewall ein und greifen Sie auf die Weboberfläche zu.

In unserem Beispiel wurde die folgende URL im Browser eingegeben:

• https://192.168.15.11

Das Pfsense-Webinterface sollte vorgestellt werden.

Geben Sie auf dem Eingabeaufforderungsbildschirm die Anmeldeinformationen zum Pfsense-Standardkennwort ein.

• Benutzername: admin

• Passwort: pfsense

Nach einer erfolgreichen Anmeldung werden Sie an das Pfsense Dashboard gesendet.

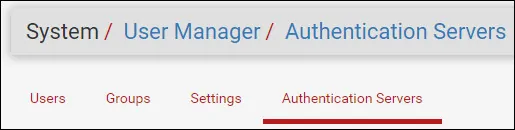

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Authentifizierungsserver auf, und klicken Sie auf die Schaltfläche Hinzufügen.

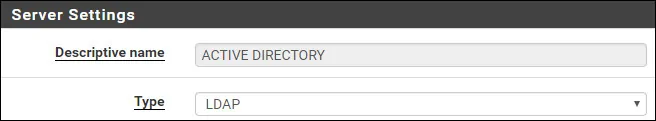

Führen Sie im Bereich Servereinstellungen die folgende Konfiguration aus:

• Beschreibungsname: ACTIVE DIRECTORY

• Typ: LDAP

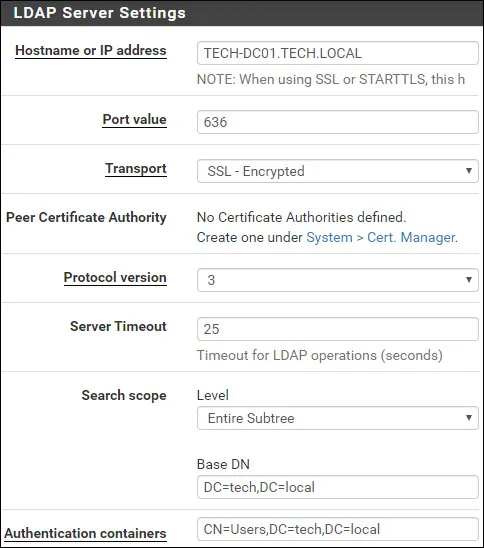

Führen Sie im Einstellungsbereich LDAP Server die folgende Konfiguration aus:

• Hostname oder IP-Adresse - TECH-DC01. Tech. lokal

• Portwert - 636

• Transport - SSL - Verschlüsselt

• Protokollversion - 3

• Server-Timeout - 25

• Suchbereich - Gesamte Unterstruktur

• Basis DN - dc=tech,dc=local

• Authentifizierungscontainer - CN=Users,DC=tech,DC=local

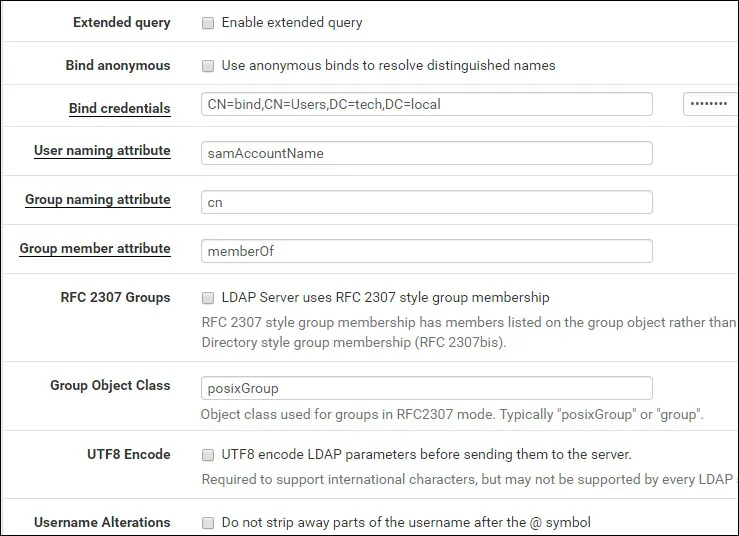

• Erweiterte Abfrage - Deaktiviert

• Anonym binden - Deaktiviert

• Anmeldeinformationen binden - CN=bind,CN=Users,DC=tech,DC=local

• Anmeldeinformationen binden Passwort - Passwort des BIND-Benutzerkontos

• Erste Vorlage - Microsoft AD

• Benutzerbenennungsattribut - samAccountName

• Gruppenbenennungsattribut - cn

• Gruppenmitgliedsattribut - MemberOf

• RFC 2307 Gruppen - Deaktiviert

• Gruppenobjektklasse - posixGroup

• UTF8-Encode - Deaktiviert

• Benutzername Änderungen - Deaktiviert

Sie müssen TECH-DC01 ändern. Tech. LOCAL an ihren Domänencontrollerhostnamen.

Sie müssen die Domäneninformationen ändern, um Ihre Netzwerkumgebung widerzuspiegeln.

Sie müssen die Bindungsanmeldeinformationen ändern, um Ihre Netzwerkumgebung widerzuspiegeln.

Klicken Sie auf die Schaltfläche Speichern, um die Konfiguration abzuschließen.

In unserem Beispiel haben wir die Ldap-Serverauthentifizierung auf dem PFSense firewal konfiguriert.

PFSense - Testen der Active Directory-Authentifizierung

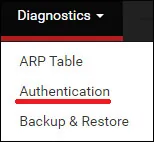

Greifen Sie auf das Menü Pfsense-Diagnose zu und wählen Sie die Option Authentifizierung aus.

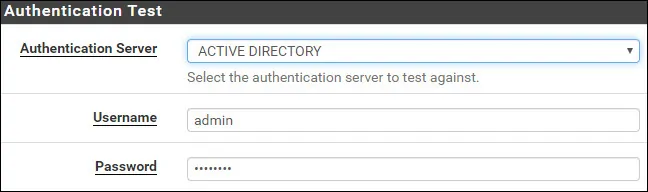

Wählen Sie den Active Directory-Authentifizierungsserver aus.

Geben Sie den Admin-Benutzernamen, sein Passwort ein und klicken Sie auf die Schaltfläche Testen.

Wenn ihr Test erfolgreich ist, sollte die folgende Meldung angezeigt werden.

Herzlichen glückwunsch! Ihre PFsense LDAPS-Serverauthentifizierung in Active Directory wurde erfolgreich konfiguriert.

PFSense - Active Directory-Gruppenberechtigung

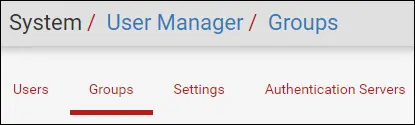

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Gruppen auf und klicken Sie auf die Schaltfläche Hinzufügen.

Führen Sie auf dem Bildschirm Gruppenerstellung die folgende Konfiguration aus:

• Gruppenname - pfsense-admin

• Bereich - Fernbedienung

• Beschreibung - Active Directory-Gruppe

Klicken Sie auf die Schaltfläche Speichern, Sie werden zurück zum Gruppenkonfigurationsbildschirm gesendet.

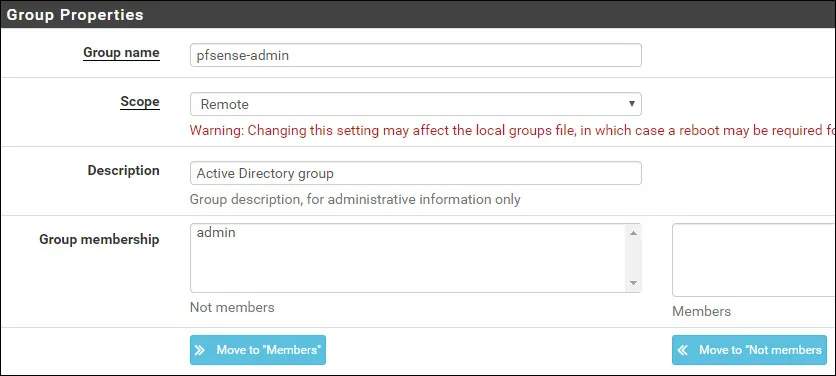

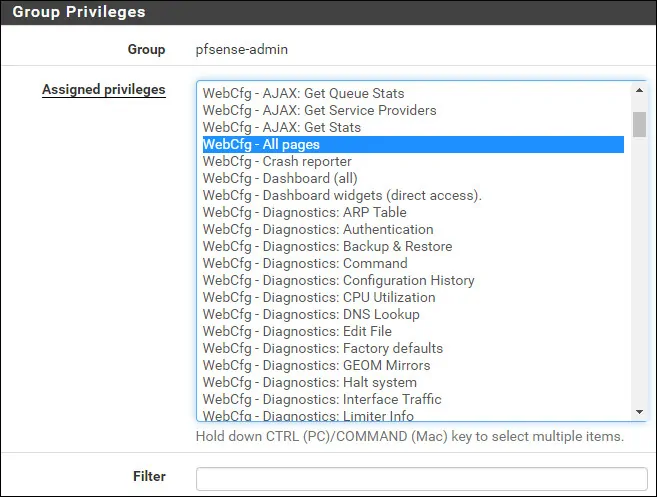

Jetzt müssen Sie die Berechtigungen der gruppe pfsense-admin bearbeiten.

Suchen Sie in den Gruppeneigenschaften von pfsense-admin den Bereich Zugewiesene Berechtigungen, und klicken Sie auf die Schaltfläche Hinzufügen.

Führen Sie im Bereich Gruppenberechtigung die folgende Konfiguration aus:

• Zugewiesene Berechtigungen - WebCfg - Alle Seiten

Klicken Sie auf die Schaltfläche Speichern, um die Konfiguration abzuschließen.

PFSense - Aktivieren der Active Directory-Authentifizierung

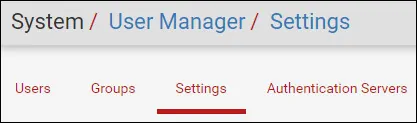

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

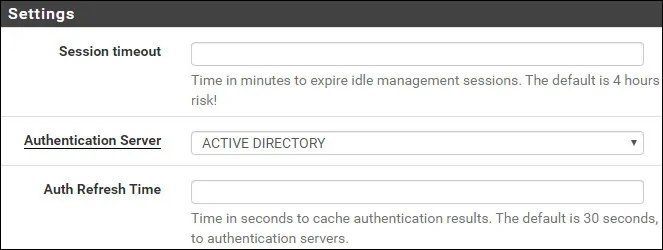

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Einstellungen auf.

Wählen Sie auf dem Bildschirm Einstellungen den Active Directory-Authentifizierungsserver aus.

Klicken Sie auf die Schaltfläche Speichern und Testen.

Nachdem Sie die Konfiguration abgeschlossen haben, sollten Sie sich von der Pfsense-Weboberfläche abmelden.

Versuchen Sie, sich mit dem Administratorbenutzer und dem Kennwort aus der Active Directory-Datenbank anzumelden.

Verwenden Sie auf dem Anmeldebildschirm den Administratorbenutzer und das Kennwort aus der Active Directory-Datenbank.

• Benutzername: admin

• Passwort: Geben Sie das Active-Verzeichnis-Passwort ein.

Herzlichen glückwunsch! Sie haben die PFSense-Authentifizierung für die Verwendung der Active Directory-Datenbank konfiguriert.