Möchten Sie erfahren, wie Sie die PFsense LDAP-Authentifizierung in Active Directory konfigurieren? In diesem Tutorial zeigen wir Ihnen, wie Sie PFSense-Benutzer mithilfe der Active Directory-Datenbank von Microsoft Windows und dem LDAP-Protokoll authentifizieren.

• Pfsense 2.4.4-p3

PFsense Verwandtes Tutorial:

Auf dieser Seite bieten wir schnellen Zugriff auf eine Liste von Tutorials im Zusammenhang mit pfSense.

Lernprogramm Windows - Domänencontrollerfirewall

Zuerst müssen wir eine Firewallregel auf dem Windows-Domänencontroller erstellen.

Diese Firewallregel ermöglicht es dem Pfsense-Server, die Active Directory-Datenbank abzufragen.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen Windows Firewall mit Advanced Security

Erstellen Sie eine neue Eingehende Firewallregel.

Wählen Sie die Option PORT aus.

Wählen Sie die TCP-Option aus.

Wählen Sie die Option Spezifische lokale Ports aus.

Geben Sie den TCP-Port 389 ein.

Wählen Sie die Option Verbindung zulassen aus.

Aktivieren Sie die Option DOMAIN.

Aktivieren Sie die Option PRIVATE.

Aktivieren Sie die Option PUBLIC.

Geben Sie eine Beschreibung für die Firewallregel ein.

Herzlichen Glückwunsch, Sie haben die erforderliche Firewall-Regel erstellt.

Mit dieser Regel kann Pfsense die Active-Verzeichnisdatenbank abfragen.

Tutorial Windows - Domänenkontoerstellung

Als Nächstes müssen wir mindestens 2 Konten in der Active Directory-Datenbank erstellen.

Das ADMIN-Konto wird verwendet, um sich auf der Pfsense-Weboberfläche anzumelden.

Das BIND-Konto wird zum Abfragen der Active Directory-Datenbank verwendet.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie ein neues Konto im Container Benutzer.

Erstellen Eines neuen Kontos mit dem Namen: admin

Kennwort für den ADMIN-Benutzer konfiguriert: 123qwe..

Dieses Konto wird verwendet, um sich als Administrator auf der Pfsense-Weboberfläche zu authentifizieren.

Erstellen eines neuen Kontos mit dem Namen: bind

Für den BIND-Benutzer konfiguriertes Kennwort: 123qwe..

Dieses Konto wird verwendet, um die in der Active Directory-Datenbank gespeicherten Kennwörter abzufragen.

Herzlichen Glückwunsch, Sie haben die erforderlichen Active Directory-Konten erstellt.

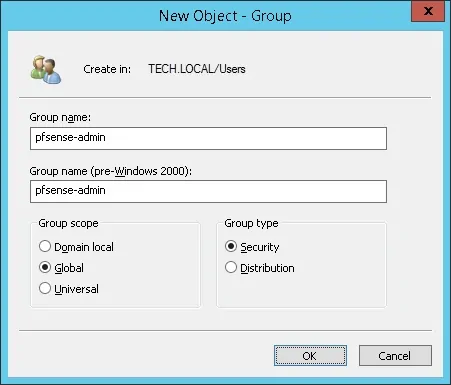

Tutorial Windows - Domänengruppenerstellung

Als Nächstes müssen wir mindestens eine Gruppe in der Active Directory-Datenbank erstellen.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie eine neue Gruppe im Container Benutzer.

Erstellen einer neuen Gruppe mit dem Namen: pfsense-admin

Mitglieder dieser Gruppe verfügen über die Admin-Berechtigung auf der PFsense-Weboberfläche.

Wichtig! Fügen Sie den Administratorbenutzer als Mitglied der gruppe pfsense-admin hinzu.

Herzlichen Glückwunsch, Sie haben die erforderliche Active Directory-Gruppe erstellt.

PFSense - LDAP-Authentifizierung in Active Directory

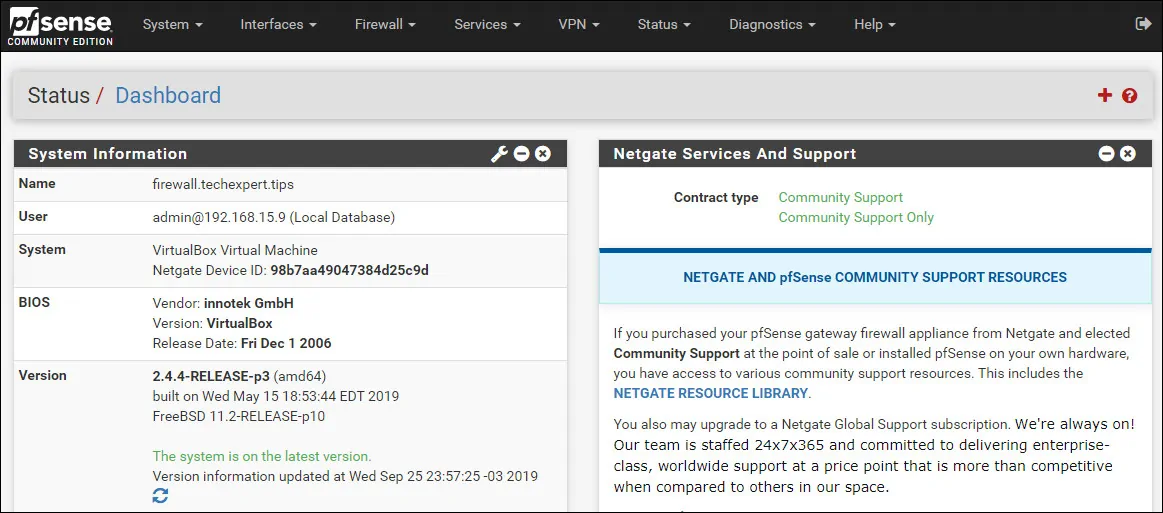

Öffnen Sie eine Browser-Software, geben Sie die IP-Adresse Ihrer Pfsense-Firewall ein und greifen Sie auf die Weboberfläche zu.

In unserem Beispiel wurde die folgende URL im Browser eingegeben:

• https://192.168.15.11

Das Pfsense-Webinterface sollte vorgestellt werden.

Geben Sie auf dem Eingabeaufforderungsbildschirm die Anmeldeinformationen zum Pfsense-Standardkennwort ein.

• Benutzername: admin

• Passwort: pfsense

Nach einer erfolgreichen Anmeldung werden Sie an das Pfsense Dashboard gesendet.

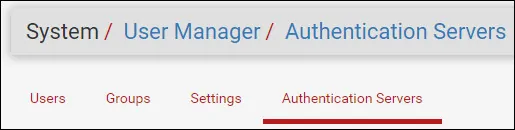

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Authentifizierungsserver auf, und klicken Sie auf die Schaltfläche Hinzufügen.

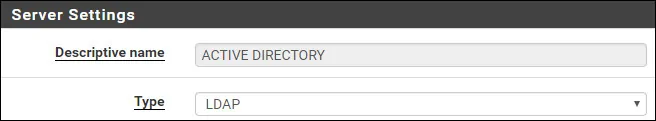

Führen Sie im Bereich Servereinstellungen die folgende Konfiguration aus:

• Beschreibungsname: ACTIVE DIRECTORY

• Typ: LDAP

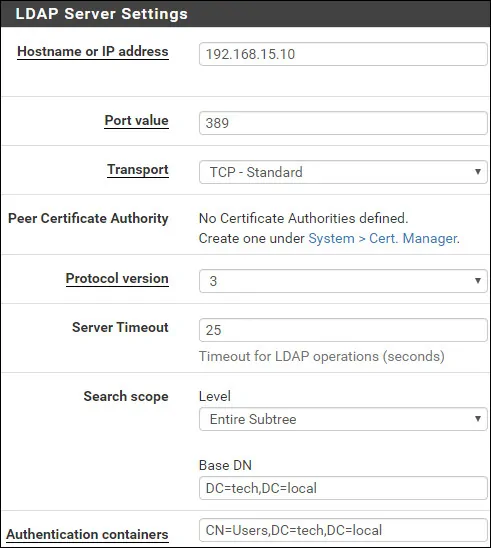

Führen Sie im Einstellungsbereich LDAP Server die folgende Konfiguration aus:

• Hostname oder IP-Adresse - 192.168.15.10

• Portwert - 389

• Transport - TCP - Standard

• Protokollversion - 3

• Server-Timeout - 25

• Suchbereich - Gesamte Unterstruktur

• Basis DN - dc=tech,dc=local

• Authentifizierungscontainer - CN=Users,DC=tech,DC=local

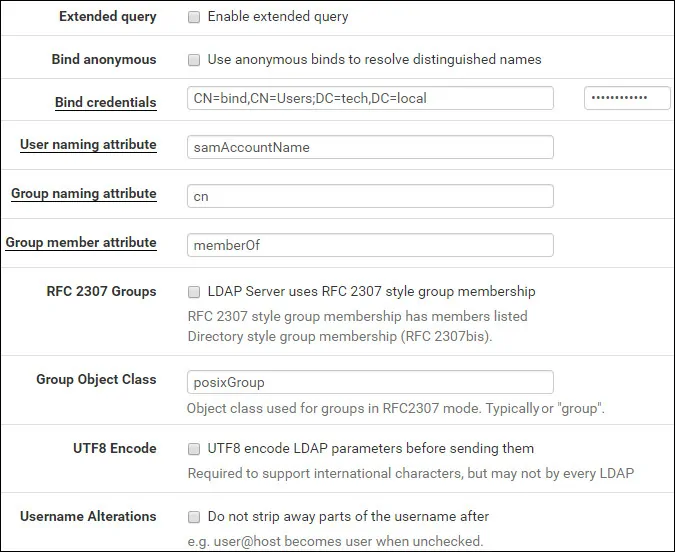

• Erweiterte Abfrage - Deaktiviert

• Anonym binden - Deaktiviert

• Anmeldeinformationen binden - CN=bind,CN=Users,DC=tech,DC=local

• Anmeldeinformationen binden Passwort - Passwort des BIND-Benutzerkontos

• Erste Vorlage - Microsoft AD

• Benutzerbenennungsattribut - samAccountName

• Gruppenbenennungsattribut - cn

• Gruppenmitgliedsattribut - MemberOf

• RFC 2307 Gruppen - Deaktiviert

• Gruppenobjektklasse - posixGroup

• UTF8-Encode - Deaktiviert

• Benutzername Änderungen - Deaktiviert

Sie müssen die IP-Adresse in die Domänencontroller-IP ändern.

Sie müssen die Domäneninformationen ändern, um Ihre Netzwerkumgebung widerzuspiegeln.

Sie müssen die Bindungsanmeldeinformationen ändern, um Ihre Netzwerkumgebung widerzuspiegeln.

Klicken Sie auf die Schaltfläche Speichern, um die Konfiguration abzuschließen.

In unserem Beispiel haben wir die Ldap-Serverauthentifizierung auf dem PFSense firewal konfiguriert.

PFSense - Testen der Active Directory-Authentifizierung

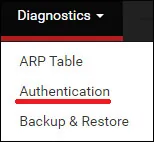

Greifen Sie auf das Menü Pfsense-Diagnose zu und wählen Sie die Option Authentifizierung aus.

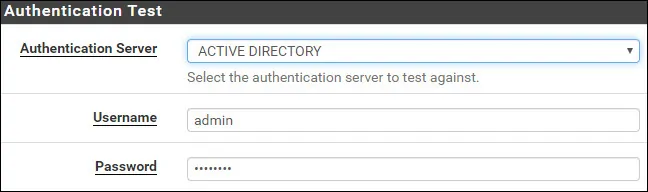

Wählen Sie den Active Directory-Authentifizierungsserver aus.

Geben Sie den Admin-Benutzernamen, sein Passwort ein und klicken Sie auf die Schaltfläche Testen.

Wenn ihr Test erfolgreich ist, sollte die folgende Meldung angezeigt werden.

Herzlichen glückwunsch! Ihre PFsense LDAP-Serverauthentifizierung auf Active Directory wurde erfolgreich konfiguriert.

PFSense - Active Directory-Gruppenberechtigung

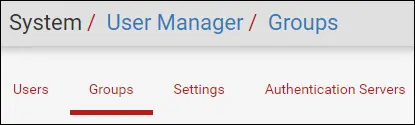

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Gruppen auf und klicken Sie auf die Schaltfläche Hinzufügen.

Führen Sie auf dem Bildschirm Gruppenerstellung die folgende Konfiguration aus:

• Gruppenname - pfsense-admin

• Bereich - Fernbedienung

• Beschreibung - Active Directory-Gruppe

Klicken Sie auf die Schaltfläche Speichern, Sie werden zurück zum Gruppenkonfigurationsbildschirm gesendet.

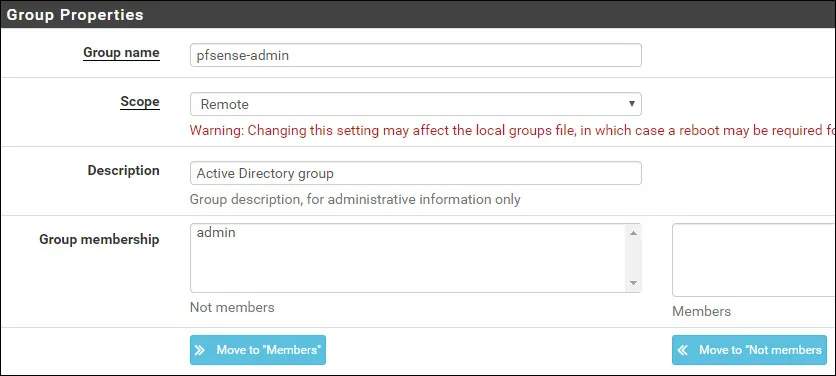

Jetzt müssen Sie die Berechtigungen der gruppe pfsense-admin bearbeiten.

Suchen Sie in den Gruppeneigenschaften von pfsense-admin den Bereich Zugewiesene Berechtigungen, und klicken Sie auf die Schaltfläche Hinzufügen.

Führen Sie im Bereich Gruppenberechtigung die folgende Konfiguration aus:

• Zugewiesene Berechtigungen - WebCfg - Alle Seiten

Klicken Sie auf die Schaltfläche Speichern, um die Konfiguration abzuschließen.

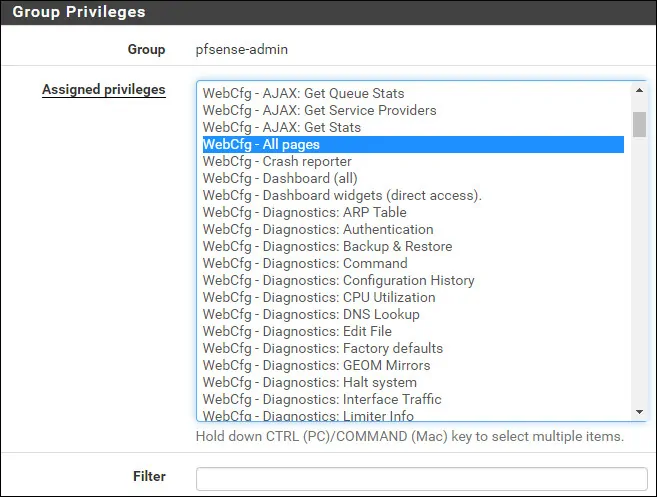

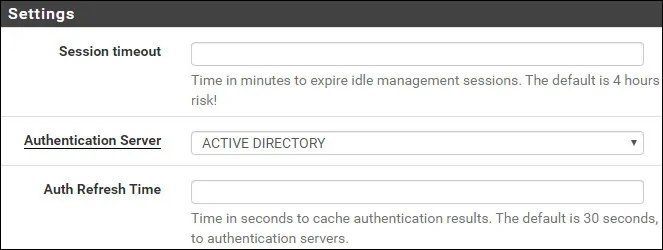

PFSense - Aktivieren der Active Directory-Authentifizierung

Greifen Sie auf das Menü Pfsense System zu und wählen Sie die Option Benutzer-Manager aus.

Rufen Sie auf dem Bildschirm Benutzer-Manager die Registerkarte Einstellungen auf.

Wählen Sie auf dem Bildschirm Einstellungen den Active Directory-Authentifizierungsserver aus.

Klicken Sie auf die Schaltfläche Speichern und Testen.

Nachdem Sie die Konfiguration abgeschlossen haben, sollten Sie sich von der Pfsense-Weboberfläche abmelden.

Versuchen Sie, sich mit dem Administratorbenutzer und dem Kennwort aus der Active Directory-Datenbank anzumelden.

Verwenden Sie auf dem Anmeldebildschirm den Administratorbenutzer und das Kennwort aus der Active Directory-Datenbank.

• Username: Admin

• Passwort: Geben Sie das Active-Verzeichnis-Passwort ein.

Herzlichen glückwunsch! Sie haben die PFSense-Authentifizierung für die Verwendung der Active Directory-Datenbank konfiguriert.