アクティブ ディレクトリで PFsense LDAP 認証を構成する方法を学習しますか? このチュートリアルでは、Microsoft Windows の Active ディレクトリ データベースと LDAP プロトコルを使用して PFSense ユーザーを認証する方法を示します。

• Pfsense 2.4.4-p3

PFsense 関連チュートリアル:

このページでは、pfSense に関連するチュートリアルのリストにすばやくアクセスできます。

チュートリアルウィンドウ - ドメインコントローラファイアウォール

まず、Windows ドメイン コントローラにファイアウォールルールを作成する必要があります。

このファイアウォールルールにより、Pfsense サーバーは Active ディレクトリ データベースに対してクエリを実行できます。

ドメイン コントローラで、セキュリティが強化された Windows ファイアウォールという名前のアプリケーションを開きます。

新しい受信ファイアウォール規則を作成します。

[ポート] オプションを選択します。

[TCP] オプションを選択します。

[特定のローカル ポート] オプションを選択します。

TCP ポート 389 を入力します。

[接続を許可する] オプションを選択します。

ドメイン オプションを確認します。

[プライベート] オプションをオンにします。

[パブリック] オプションをオンにします。

ファイアウォール規則の説明を入力します。

これで、必要なファイアウォールルールが作成されました。

このルールは、Pfsense がアクティブ ディレクトリ データベースに対してクエリを実行できるようにします。

チュートリアルウィンドウ - ドメインアカウントの作成

次に、Active ディレクトリ データベースに少なくとも 2 つのアカウントを作成する必要があります。

ADMIN アカウントは、Pfsense Web インターフェイスでログインするために使用されます。

BIND アカウントは、アクティブ ディレクトリ データベースのクエリに使用されます。

ドメイン コントローラーで、次の名前のアプリケーションを開きます: Active Directory ユーザーとコンピューター

Users コンテナ内に新しいアカウントを作成します。

admin という名前の新しいアカウントを作成します。

ADMIN ユーザーに設定されたパスワード: 123qwe..

このアカウントは、Pfsense Web インターフェイスで管理者として認証するために使用されます。

次の名前の新しいアカウントを作成します。

BIND ユーザーに構成されたパスワード: 123qwe.。

このアカウントは、Active Directory データベースに保存されているパスワードのクエリに使用されます。

これで、必要なアクティブ ディレクトリ アカウントが作成されました。

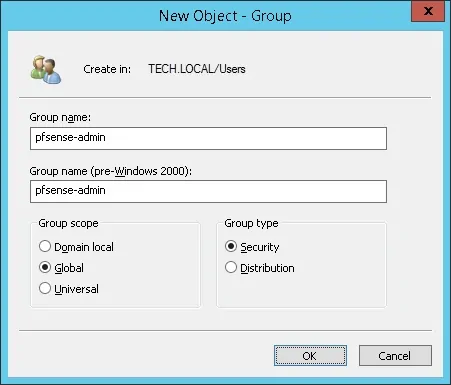

チュートリアルウィンドウ - ドメイングループの作成

次に、Active ディレクトリ データベースに少なくとも 1 つのグループを作成する必要があります。

ドメイン コントローラーで、次の名前のアプリケーションを開きます: Active Directory ユーザーとコンピューター

Users コンテナ内に新しいグループを作成します。

pfsense-admin という名前の新しいグループを作成します。

このグループのメンバーは、PFsense Web インターフェイスの管理者権限を持ちます。

大事な! pfsense-admin グループのメンバーとして、管理者ユーザーを追加します。

これで、必要なアクティブ ディレクトリ グループが作成されました。

PFSense - アクティブ ディレクトリでの LDAP 認証

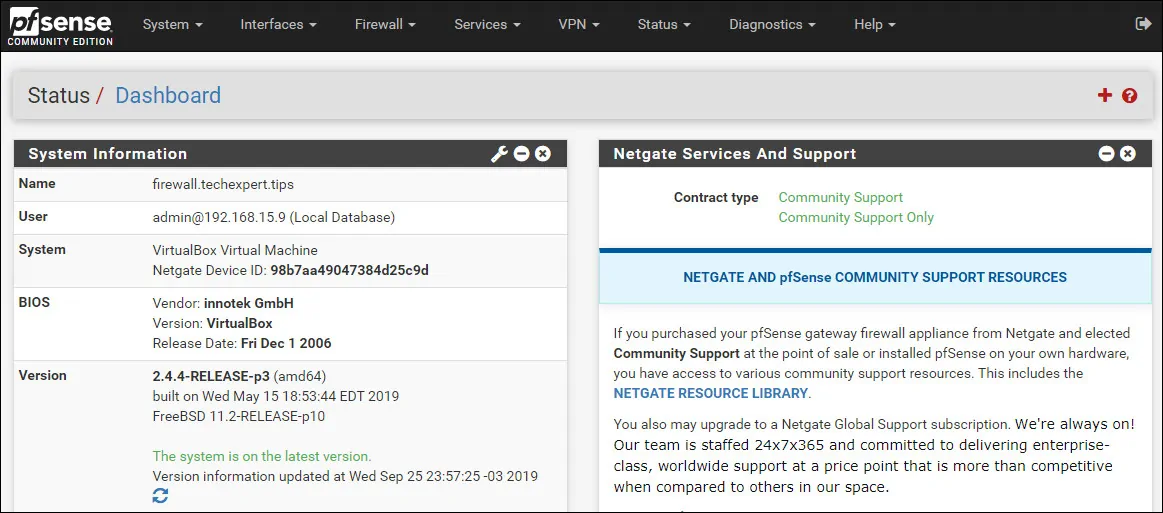

ブラウザソフトウェアを開き、PfsenseファイアウォールのIPアドレスを入力し、Webインターフェイスにアクセスします。

この例では、ブラウザに次の URL が入力されています。

• https://192.168.15.11

Pfsense Web インターフェイスを表示する必要があります。

プロンプト画面で、Pfsense デフォルトパスワードのログイン情報を入力します。

• Username: admin

• パスワード: pfsense

ログインが成功すると、Pfsense ダッシュボードに送信されます。

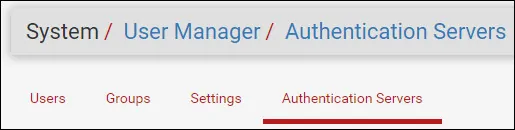

Pfsense システムメニューにアクセスし、ユーザーマネージャーオプションを選択します。

[ユーザー マネージャ] 画面で、[認証サーバー] タブにアクセスし、[追加] ボタンをクリックします。

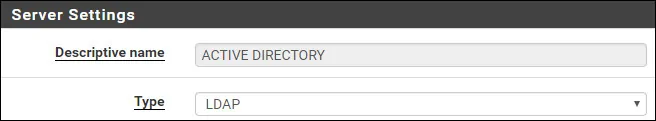

[サーバー設定] 領域で、次の構成を行います。

• 説明名: アクティブ ディレクトリ

• タイプ: LDAP

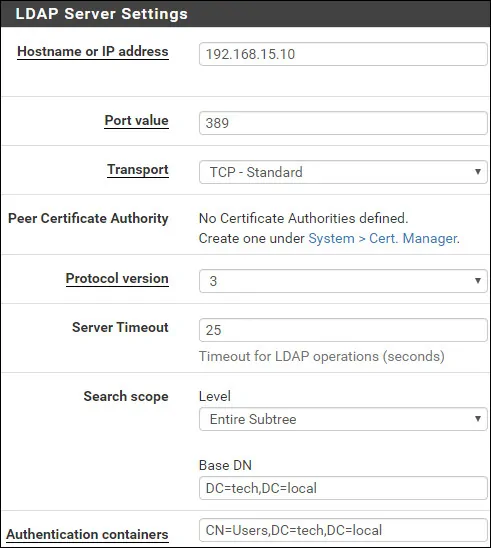

[LDAP サーバ設定] 領域で、次の構成を実行します。

ホスト名または IP アドレス - 192.168.15.10

• ポート値 - 389

• トランスポート - TCP - 標準

• プロトコルバージョン - 3

• サーバ タイムアウト - 25

• 検索範囲 - サブツリー全体

• ベース DN - dc=技術、dc=ローカル

• 認証コンテナ - CN =ユーザー、DC=技術、DC=ローカル

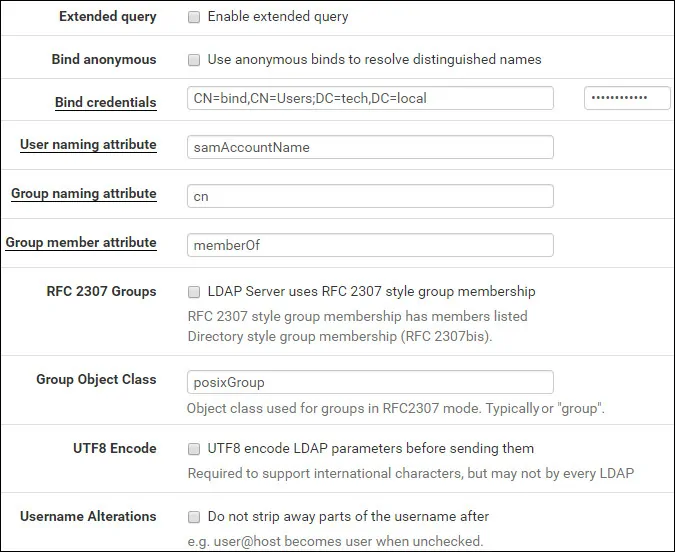

• 拡張クエリ - 無効

• バインド匿名 - 無効

• 資格情報をバインドする - CN =バインド、CN=ユーザー、DC=技術、DC=ローカル

• 資格情報のバインド パスワード - BIND ユーザー アカウントのパスワード

• 初期テンプレート - マイクロソフト AD

• ユーザー名前属性 - サムアカウント名

• グループ命名属性 - cn

• グループ メンバー属性 - メンバーの

RFC 2307 グループ - 無効

• グループ オブジェクト クラス - posixGroup

• UTF8 エンコード - 無効

• ユーザー名の変更 - 無効

IP アドレスをドメイン コントローラの IP に変更する必要があります。

ネットワーク環境を反映するようにドメイン情報を変更する必要があります。

ネットワーク環境を反映するようにバインド資格情報を変更する必要があります。

[保存] ボタンをクリックして、構成を完了します。

この例では、PFSense firewal で Ldap サーバー認証を構成しました。

PFSense - アクティブ ディレクトリ認証のテスト

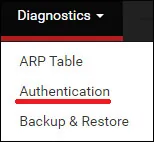

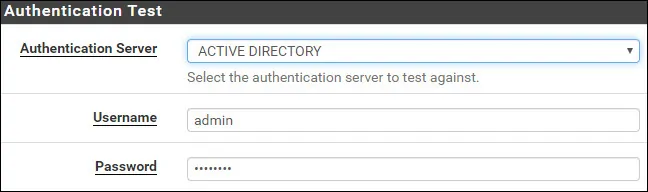

Pfsense 診断メニューにアクセスし、認証オプションを選択します。

アクティブ ディレクトリ認証サーバーを選択します。

管理者のユーザー名、そのパスワードを入力し、テストボタンをクリックします。

テストが成功すると、次のメッセージが表示されます。

おめでとう! アクティブ ディレクトリでの PFsense LDAP サーバー認証が正常に構成されました。

PFSense - アクティブ ディレクトリ グループのアクセス許可

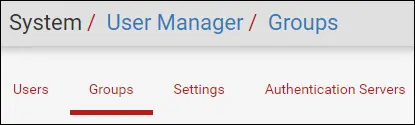

Pfsense システムメニューにアクセスし、ユーザーマネージャーオプションを選択します。

[ユーザーマネージャ]画面で、[グループ]タブにアクセスし、[追加]ボタンをクリックします。

[グループの作成] 画面で、次の構成を実行します。

• グループ名 - pfsense-admin

• スコープ - リモート

• 説明 - アクティブ ディレクトリ グループ

保存ボタンをクリックすると、グループ構成画面に戻ります。

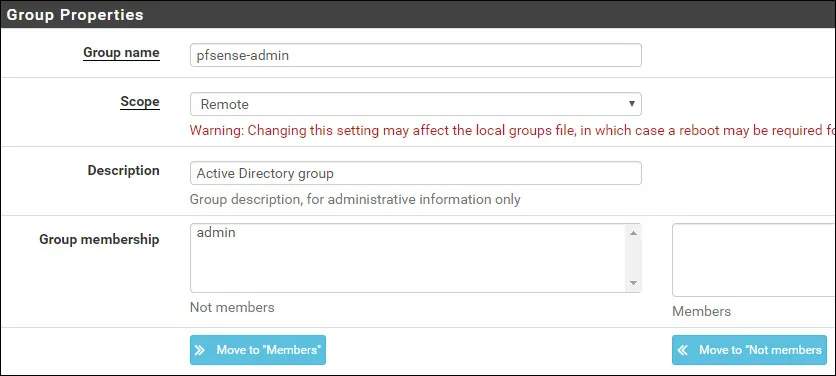

pfsense-admin グループの権限を編集する必要があります。

pfsense-admin グループのプロパティで、[割り当てられた権限]領域を見つけて、[追加]ボタンをクリックします。

[グループ特権] 領域で、次の構成を実行します。

• 割り当てられた特権 - WebCfg - すべてのページ

[保存] ボタンをクリックして、構成を完了します。

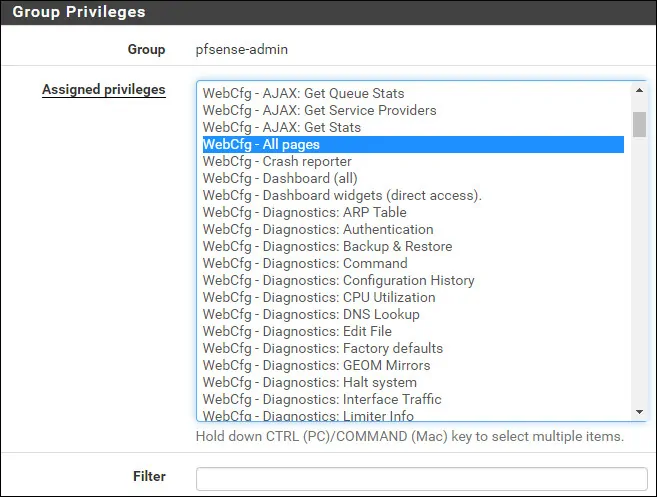

PFSense - アクティブ ディレクトリ認証を有効にする

Pfsense システムメニューにアクセスし、ユーザーマネージャーオプションを選択します。

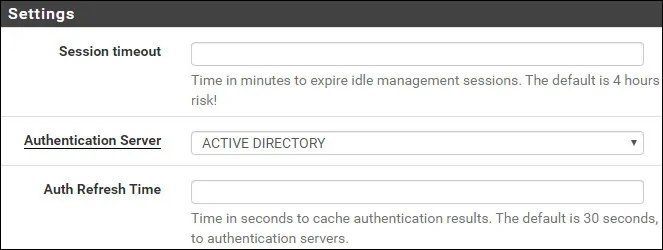

[ユーザー マネージャ] 画面で、[設定] タブにアクセスします。

[設定] 画面で、Active ディレクトリ認証サーバーを選択します。

[保存してテスト] ボタンをクリックします。

設定が完了したら、Pfsense Web インターフェイスからログオフする必要があります。

管理者ユーザーと、Active Directory データベースのパスワードを使用してログインを試みます。

ログイン画面で、管理者ユーザーと Active Directory データベースのパスワードを使用します。

• ユーザー名: 管理者

• パスワード: アクティブディレクトリパスワードを入力します。

おめでとう! アクティブ ディレクトリ データベースを使用するように PFSense 認証を構成しました。