Vil du lære hvordan du konfigurerer PFsense LDAP-godkjenning på Active directory? I denne opplæringen skal vi vise deg hvordan du godkjenner PFSense-brukere ved hjelp av Active Directory-databasen fra Microsoft Windows og LDAP-protokollen.

• Pfsense 2.4.4-p3

PFsense Relaterte Tutorial:

På denne siden tilbyr vi rask tilgang til en liste over tutorials knyttet til pfSense.

Opplæring Windows - Domenekontroller brannmur

Først må vi opprette en brannmurregel på Windows-domenekontrolleren.

Denne brannmurregelen tillater Pfsense-serveren å spørre Active Directory-databasen.

Åpne programmet windows-brannmur med avansert sikkerhet på domenekontrolleren

Opprett en ny innkommende brannmurregel.

Velg PORT-alternativet.

Velg TCP-alternativet.

Velg alternativet Bestemte lokale porter.

Angi TCP-port 389.

Velg alternativet Tillat tilkoblingen.

Merk av for DOMENE.

Merk av for PRIVAT.

Merk av for OFFENTLIG.

Skriv inn en beskrivelse i brannmurregelen.

Gratulerer, du har opprettet den nødvendige brannmurregelen.

Denne regelen tillater Pfsense å spørre Active directory-databasen.

Tutorial Windows - Opprettelse av domenekonto

Deretter må vi opprette minst 2 kontoer i Active Directory-databasen.

ADMIN-kontoen vil bli brukt til å logge inn på Pfsense-webgrensesnittet.

BIND-kontoen brukes til å spørre Active Directory-databasen.

Åpne programmet med navnet: Active Directory-brukere og -datamaskiner på domenekontrolleren

Opprett en ny konto i brukerbeholderen.

Opprett en ny konto med navnet: admin

Passord konfigurert til ADMIN bruker: 123qwe..

Denne kontoen vil bli brukt til å autentisere som admin på Pfsense web-grensesnittet.

Opprett en ny konto med navnet: bind

Passord konfigurert til BIND-brukeren: 123qwe..

Denne kontoen brukes til å spørre passordene som er lagret i Active Directory-databasen.

Gratulerer, du har opprettet de nødvendige Active Directory-kontoene.

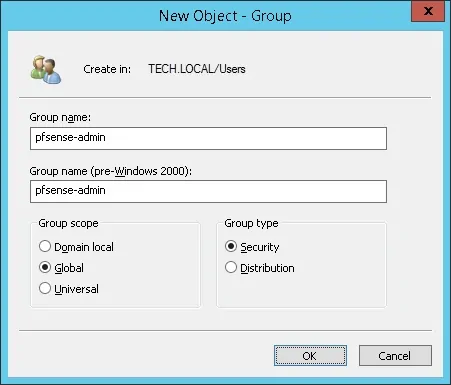

Opplæring Windows - Opprettelse av domenegrupper

Deretter må vi opprette minst 1 gruppe i Active directory-databasen.

Åpne programmet med navnet: Active Directory-brukere og -datamaskiner på domenekontrolleren

Opprett en ny gruppe i brukerbeholderen.

Opprett en ny gruppe med navnet: pfsense-admin

Medlemmer av denne gruppen vil ha Admin tillatelse på PFsense web-grensesnittet.

Viktig! Legg til administratorbrukeren som medlem av pfsense-admin-gruppen.

Gratulerer, du har opprettet den nødvendige Active Directory-gruppen.

PFSense - LDAP -autentisering i Active Directory

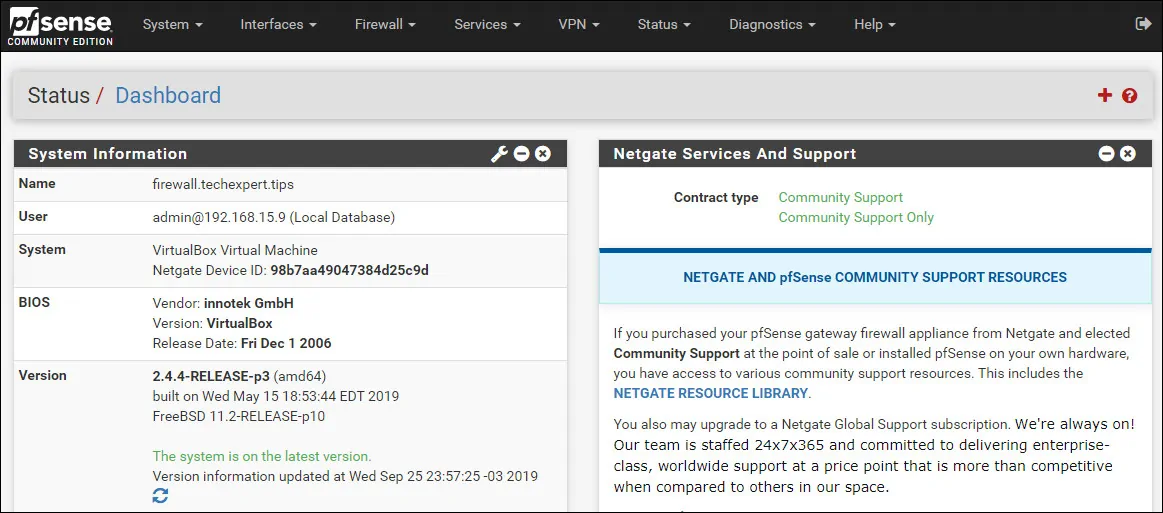

Åpne en nettleserprogramvare, skriv inn IP-adressen til Pfsense-brannmuren din og få tilgang til webgrensesnittet.

I vårt eksempel ble følgende URL skrevet inn i nettleseren:

• https://192.168.15.11

Pfsense-webgrensesnittet bør presenteres.

Skriv inn inn påloggingsinformasjonen pfsense standardpassord på ledetekstskjermen.

• Brukernavn: admin

• Passord: pfsense

Etter en vellykket innlogging, vil du bli sendt til Pfsense Dashboard.

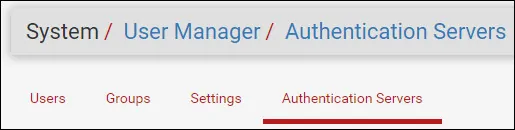

Åpne Pfsense System-menyen, og velg Alternativet Brukerbehandling.

I skjermbildet Brukerbehandling åpner du kategorien Godkjenningsservere og klikker på Legg til-knappen.

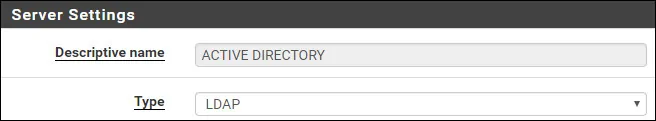

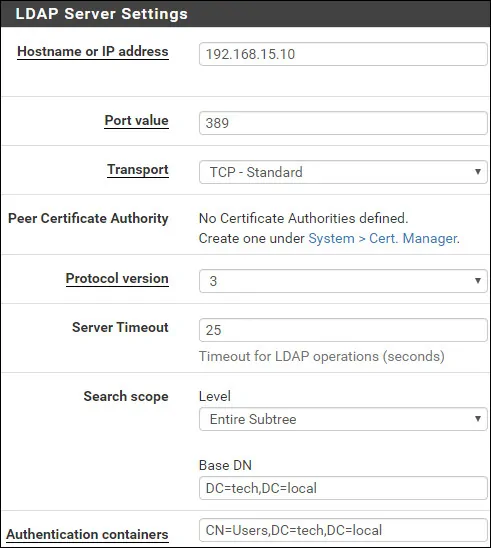

Utfør følgende konfigurasjon i serverinnstillingsområdet:

• Description name: ACTIVE DIRECTORY

• Type: LDAP

Utfør følgende konfigurasjon i området LDAP Server:

• Hostname or IP address - 192.168.15.10

• Port value - 389

• Transport - TCP - Standard

• Protocol version - 3

• Server Timeout - 25

• Search Scope - Entire Subtree

• Base DN - dc=tech,dc=local

• Authentication containers - CN=Users,DC=tech,DC=local

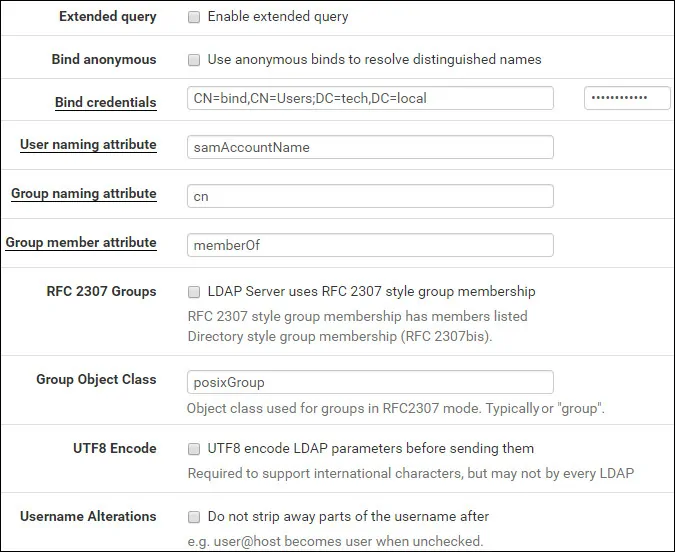

• Extended query - Disabled

• Bind anonymous - Disabled

• Bind credentials - CN=bind,CN=Users,DC=tech,DC=local

• Bind credentials Password - Password of the BIND user account

• Initial Template - Microsoft AD

• User naming attribute - samAccountName

• Group naming attribute - cn

• Group member attribute - memberOf

• RFC 2307 Groups - Disabled

• Group Object Class - posixGroup

• UTF8 Encode - Disabled

• Username Alterations - Disabled

Du må endre IP-adressen til domenekontrollerens IP.

Du må endre domeneinformasjonen for å gjenspeile nettverksmiljøet.

Du må endre bind-legitimasjonen for å gjenspeile nettverksmiljøet.

Klikk på Lagre-knappen for å fullføre konfigurasjonen.

I vårt eksempel konfigurerte vi Ldap-serverautentiseringen på PFSense firewal.

PFSense - Testing av Active Directory -autentisering

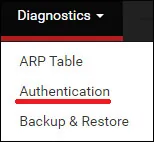

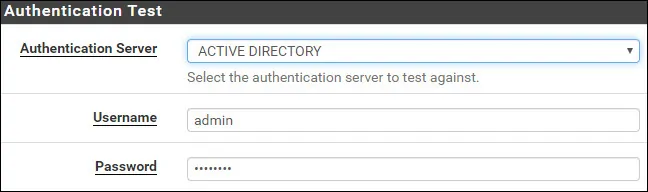

Åpne Pfsense Diagnostics-menyen, og velg autentiseringsalternativet.

Velg Active directory-godkjenningsserveren.

Skriv inn Admin brukernavn, passord og klikk på Test knapp.

Hvis testen lykkes, bør du se følgende melding.

Gratulerer! PFsense LDAP-serverautentiseringen på Active Directory ble vellykket konfigurert.

PFSense – tillatelse fra Active Directory-gruppen

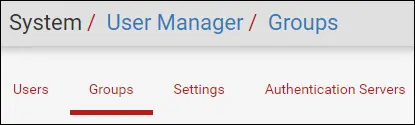

Åpne Pfsense System-menyen, og velg Alternativet Brukerbehandling.

I skjermbildet Brukerbehandling åpner du kategorien Grupper og klikker på Legg til-knappen.

Utfør følgende konfigurasjon på skjermbildet Gruppeoppretting:

• Group name - pfsense-admin

• Scope - Remote

• Description - Active Directory group

Klikk på Lagre-knappen, du vil bli sendt tilbake til gruppekonfigurasjonsskjermen.

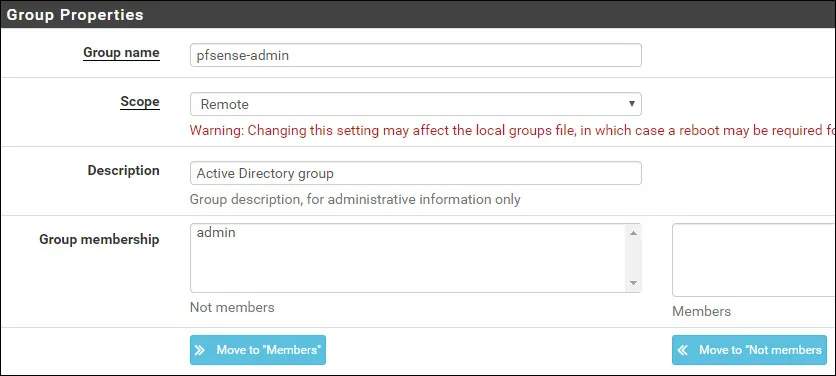

Nå må du redigere tillatelsene til pfsense-admin-gruppen.

Finn området Tilordnede rettigheter på pfsense-admin-gruppeegenskapene, og klikk på Legg til-knappen.

Utfør følgende konfigurasjon i grupperettighetsområdet:

• Assigned privileges - WebCfg - All pages

Klikk på Lagre-knappen for å fullføre konfigurasjonen.

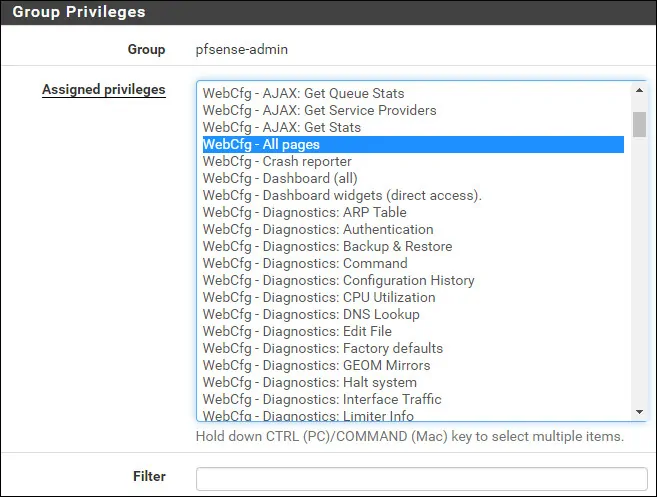

PFSense - Aktiver Active Directory -autentisering

Åpne Pfsense System-menyen, og velg Alternativet Brukerbehandling.

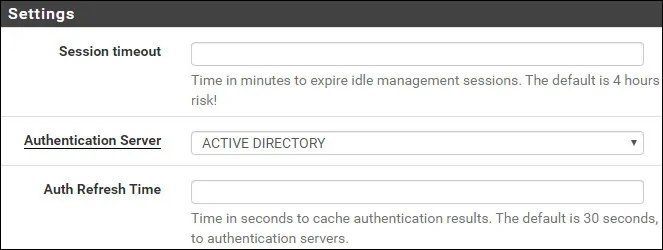

Åpne kategorien Innstillinger i brukerbehandling-skjermen.

Velg Active directory-godkjenningsserveren på Innstillinger-skjermbildet.

Klikk på Lagre og test-knappen.

Etter at du har fullført konfigurasjonen, bør du logge av Pfsense-webgrensesnittet.

Prøv å logge på ved hjelp av administratorbrukeren og passordet fra Active Directory-databasen.

Bruk administratorbrukeren og passordet fra Active Directory-databasen på påloggingsskjermen.

• Brukernavn: Admin

• Passord: Skriv inn Active Directory-passordet.

Gratulerer! Du har konfigurert PFSense-godkjenning til å bruke Active Directory-databasen.