Vous souhaitez apprendre à configurer l’authentification LDAP PFsense sur Active Directory ? Dans ce tutoriel, nous allons vous montrer comment authentifier les utilisateurs PFSense à l’aide de la base de données Active Directory de Microsoft Windows et du protocole LDAP.

Pfsense 2.4.4-p3

PFsense Tutoriel connexe:

Sur cette page, nous offrons un accès rapide à une liste de tutoriels liés à pfSense.

Didacticiel Windows - Pare-feu du contrôleur de domaine

Tout d’abord, nous devons créer une règle de pare-feu sur le contrôleur de domaine Windows.

Cette règle de pare-feu permettra au serveur Pfsense d’interroger la base de données d’annuaire active.

Sur le contrôleur de domaine, ouvrez l’application nommée Windows Firewall avec Advanced Security

Créez une nouvelle règle de pare-feu entrant.

Sélectionnez l’option PORT.

Sélectionnez l’option TCP.

Sélectionnez l’option Ports locaux spécifiques.

Entrez dans le port TCP 389.

Sélectionnez l’option Autoriser l’option de connexion.

Vérifiez l’option DOMAIN.

Vérifiez l’option PRIVATE.

Vérifiez l’option PUBLIC.

Entrez une description de la règle du pare-feu.

Félicitations, vous avez créé la règle de pare-feu requise.

Cette règle permettra à Pfsense d’interroger la base de données active.

Tutorial Windows - Création de compte de domaine

Ensuite, nous devons créer au moins 2 comptes sur la base de données d’annuaire active.

Le compte ADMIN sera utilisé pour se connecter à l’interface web Pfsense.

Le compte BIND sera utilisé pour interroger la base de données Active Directory.

Sur le contrôleur de domaine, ouvrez l’application nommée : Utilisateurs et ordinateurs Active directory.

Créez un nouveau compte à l’intérieur du conteneur Utilisateurs.

Créer un nouveau compte nommé : admin

Mot de passe configuré pour l’utilisateur ADMIN: 123qwe..

Ce compte sera utilisé pour authentifier en tant qu’administrateur sur l’interface web Pfsense.

Créer un nouveau compte nommé : lier

Mot de passe configuré pour l’utilisateur BIND: 123qwe..

Ce compte sera utilisé pour interroger les mots de passe stockés dans la base de données Active Directory.

Félicitations, vous avez créé les comptes Active directory requis.

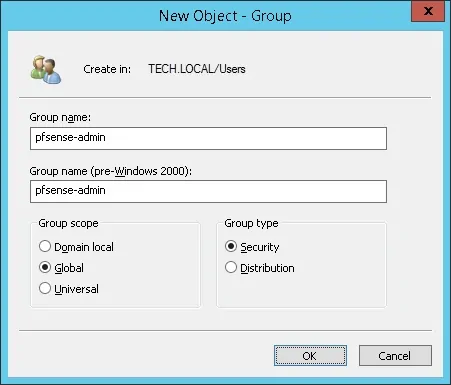

Tutorial Windows - Création de groupe domaine

Ensuite, nous devons créer au moins 1 groupe sur la base de données d’annuaire active.

Sur le contrôleur de domaine, ouvrez l’application nommée : Utilisateurs et ordinateurs Active directory.

Créez un nouveau groupe à l’intérieur du conteneur Utilisateurs.

Créer un nouveau groupe nommé: pfsense-admin

Les membres de ce groupe auront l’autorisation admin sur l’interface web PFsense.

Important! Ajoutez l’utilisateur administrateur en tant que membre du groupe pfsense-admin.

Félicitations, vous avez créé le groupe Active directory requis.

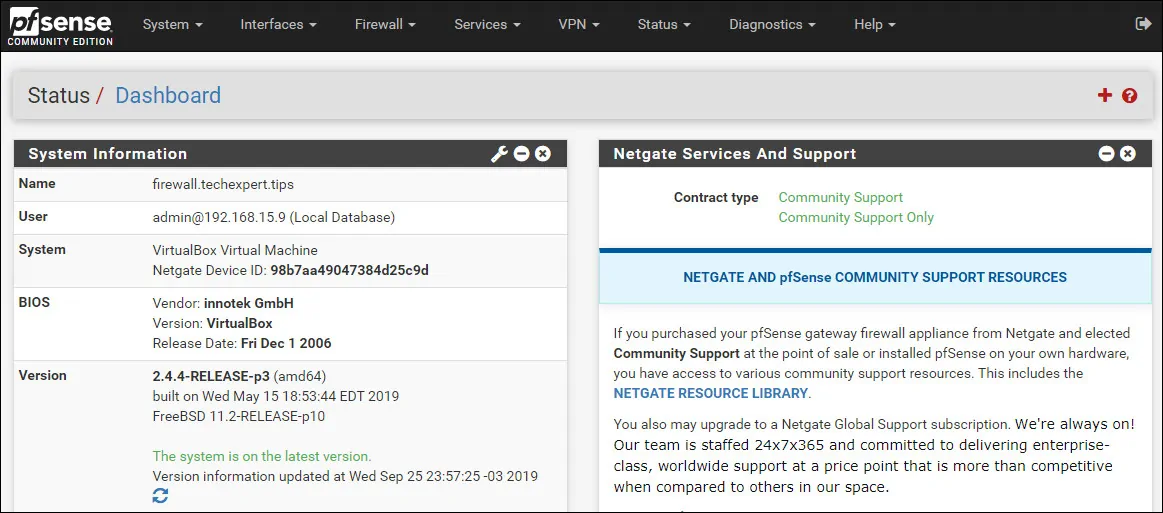

PFSense - Authentification LDAP sur Active Directory

Ouvrez un logiciel de navigateur, entrez l’adresse IP de votre pare-feu Pfsense et accédez à l’interface Web.

Dans notre exemple, l’URL suivante a été saisie dans le navigateur :

https://192.168.15.11

L’interface web Pfsense doit être présentée.

Sur l’écran rapide, entrez les informations de connexion Pfsense Default Password.

• Username: admin

Mot de passe: pfsense

Après une connexion réussie, vous serez envoyé au tableau de bord Pfsense.

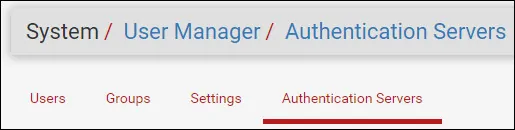

Accédez au menu Pfsense System et sélectionnez l’option De gestionnaire d’utilisateur.

Sur l’écran du gestionnaire utilisateur, accédez à l’onglet Serveurs Authentications et cliquez sur le bouton Ajouter.

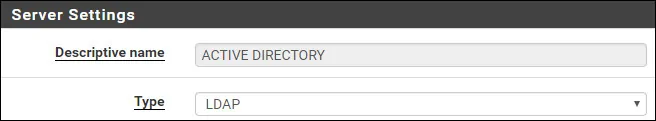

Sur la zone de paramètres Serveur, effectuez la configuration suivante :

Nom de description: ACTIVE DIRECTORY

Type: LDAP

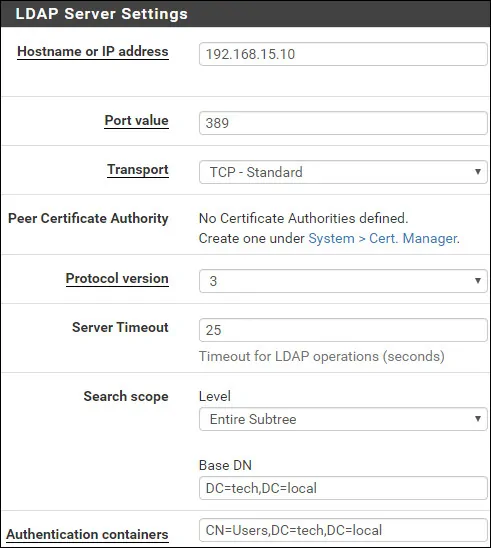

Sur la zone de paramètres LDAP Server, effectuez la configuration suivante :

Nom d’hôte ou adresse IP - 192.168.15.10

Valeur du port - 389

• Transport - TCP - Standard

Version protocole - 3

Temps d’arrêt du serveur - 25

Portée de recherche - Sous-arbre entier

Base DN - dc-tech,dc-local

- Conteneurs d’authentification - CN-Utilisateurs, DC-tech,DC-local

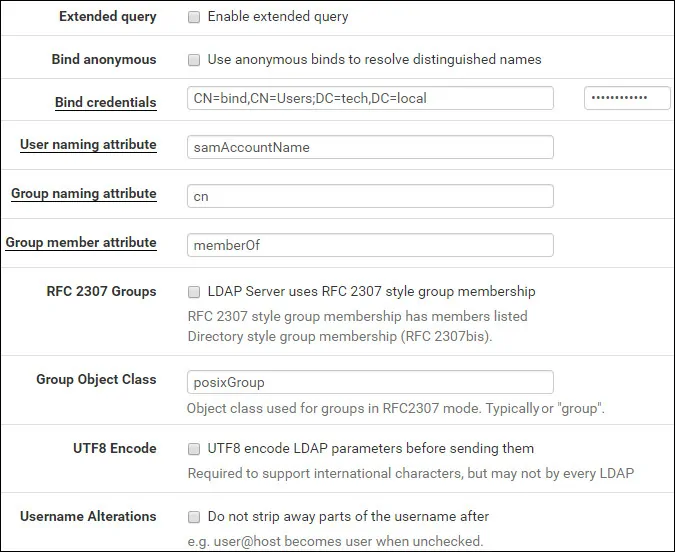

Requête étendue - Désactivé

- Bind anonyme - Désactivé

- Bind credentials - CN-bind,CN-Users,DC-tech,DC-local

- Bind credentials Password - Mot de passe du compte utilisateur BIND

Modèle initial - Microsoft AD

Attribut de nommage de l’utilisateur - samAccountName

Attribut de nommage de groupe - cn

Attribut de membre du groupe - memberOf

Groupes RFC 2307 - Handicapés

Classe d’objets de groupe - posixGroup

Encode UTF8 - Désactivé

Modifications de nom d’utilisateur - Désactivé

Vous devez changer l’adresse IP à votre contrôleur de domaine IP.

Vous devez modifier les informations de domaine pour refléter votre environnement réseau.

Vous devez modifier les informations d’identification de liaison pour refléter votre environnement réseau.

Cliquez sur le bouton Enregistrer pour terminer la configuration.

Dans notre exemple, nous avons configuré l’authentification du serveur Ldap sur le firewal PFSense.

PFSense - Test de l’authentification Active Directory

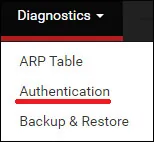

Accédez au menu Pfsense Diagnostics et sélectionnez l’option Authentification.

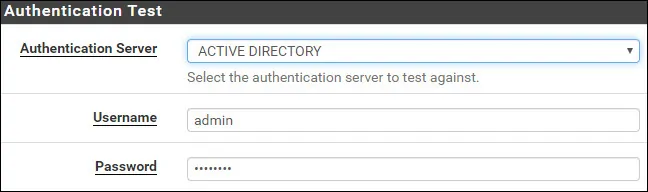

Sélectionnez le serveur d’authentification du répertoire Actif.

Entrez le nom d’utilisateur Admin, son mot de passe et cliquez sur le bouton Test.

Si votre test réussit, vous devriez voir le message suivant.

félicitations! L’authentification de votre serveur LDAP PFsense sur Active Directory a été configurée avec succès.

PFSense - Autorisation active du groupe d’annuaires

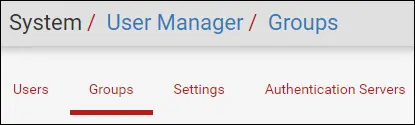

Accédez au menu Pfsense System et sélectionnez l’option De gestionnaire d’utilisateur.

Sur l’écran du gestionnaire utilisateur, accédez à l’onglet Groupes et cliquez sur le bouton Ajouter.

Sur l’écran de création du Groupe, effectuez la configuration suivante :

Nom du groupe - pfsense-admin

Portée - Télécommande

Description - Groupe d’annuaire actif

Cliquez sur le bouton Enregistrer, vous serez renvoyé à l’écran de configuration du groupe.

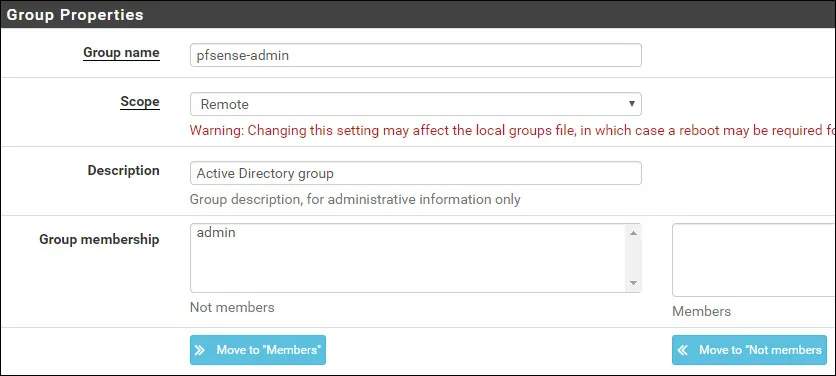

Maintenant, vous devez modifier les autorisations du groupe pfsense-admin.

Sur les propriétés du groupe pfsense-admin, localisez la zone Privilèges attribués et cliquez sur le bouton Ajouter.

Sur la zone privilège du Groupe, effectuez la configuration suivante :

Privilèges attribués - WebCfg - Toutes les pages

Cliquez sur le bouton Enregistrer pour terminer la configuration.

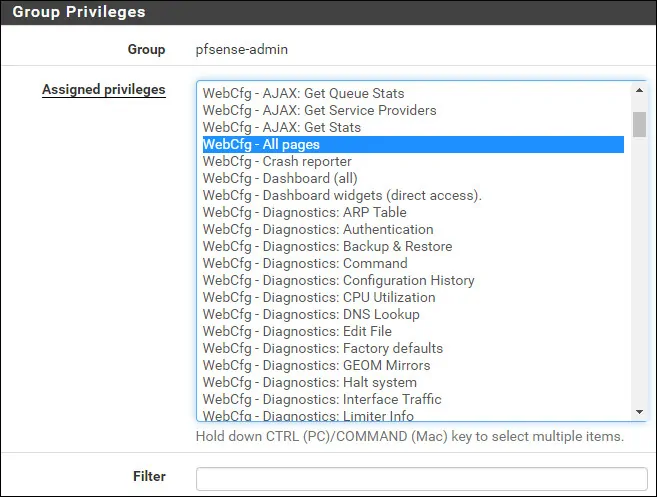

PFSense - Activer l’authentification Active Directory

Accédez au menu Pfsense System et sélectionnez l’option De gestionnaire d’utilisateur.

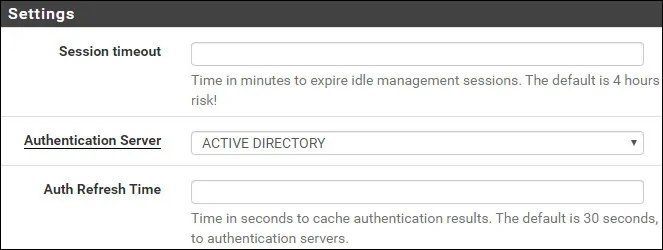

Sur l’écran du gestionnaire utilisateur, accédez à l’onglet Paramètres.

Sur l’écran Paramètres, sélectionnez le serveur d’authentification du répertoire Actif.

Cliquez sur le bouton Enregistrer et tester.

Après avoir terminé votre configuration, vous devez déconnecter l’interface web Pfsense.

Essayez de vous connecter à l’aide de l’utilisateur de l’administrateur et du mot de passe de la base de données Active Directory.

Sur l’écran de connexion, utilisez l’utilisateur d’administration et le mot de passe de la base de données Active Directory.

• Username: Admin

• Mot de passe : Entrez le mot de passe de Active directory.

félicitations! Vous avez configuré l’authentification PFSense pour utiliser la base de données Active Directory.