Vill du lära dig hur du konfigurerar iDrac LDAP-autentisering på Active directory? I den här självstudien ska vi visa dig hur du autentiserar iDrac-användare med hjälp av Active directory-databasen från Microsoft Windows och LDAP över SSL-protokollet.

• iDrac 8

• Windows 2012 R2

Viktigt! Tänk på att endast LDAP över SSL stöds.

Först ska vi lära dig att installera Active directory och aktivera LDAP över SSL-funktionen på Active directory-servern.

Copyright © 2018-2021 av Techexpert.tips.

Alla rättigheter reserverade. Ingen del av denna publikation får reproduceras, distribueras eller överföras i någon form eller på något sätt utan föregående skriftligt tillstånd från utgivaren.

Utrustning lista

Här kan du hitta listan över utrustning som används för att skapa denna tutorial.

Denna länk kommer också att visa programvaran lista som används för att skapa denna tutorial.

Dell iDRAC-spellista:

På den här sidan erbjuder vi snabb tillgång till en lista med videoklipp som rör Dell iDRAC.

Glöm inte att prenumerera på vår youtube-kanal som heter FKIT.

Dell iDRAC Relaterad självstudie:

På den här sidan erbjuder vi snabb tillgång till en lista med självstudier som rör Dell iDRAC.

Självstudiekurs - Active Directory-installation på Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory Domain: TECH.LOCAL

Om du redan har en Active Directory-domän kan du hoppa över den här delen av självstudien.

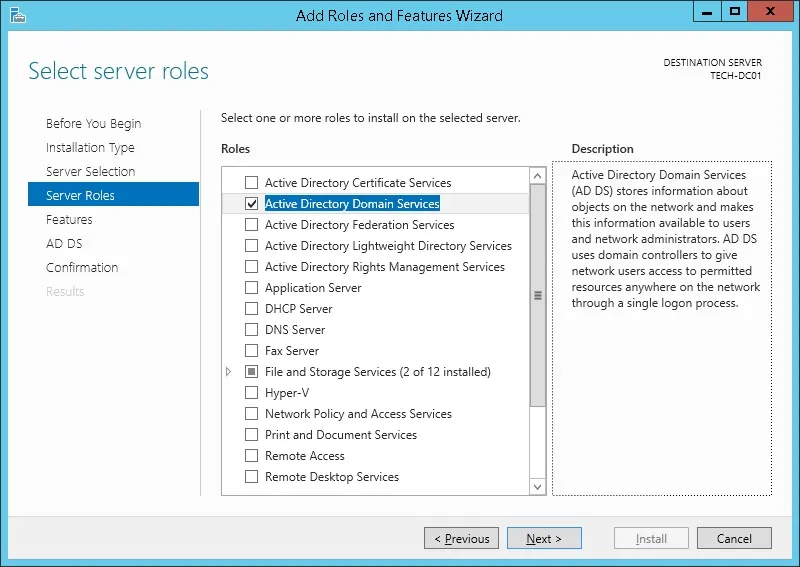

Öppna serverhanterarens program.

Få tillgång till Hantera-menyn och klicka på Lägg till roller och funktioner.

Få tillgång till rollskärmen Server, välj Active Directory Domain Service och klicka på knappen Nästa.

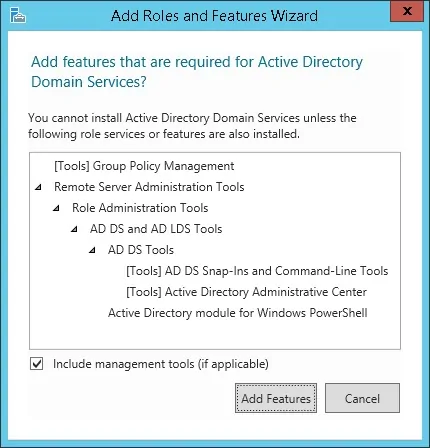

På följande skärm klickar du på knappen Lägg till funktioner.

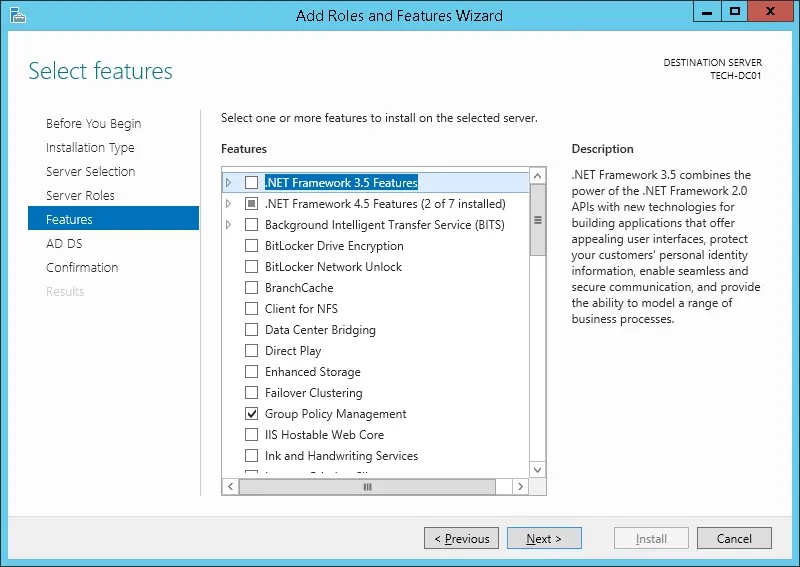

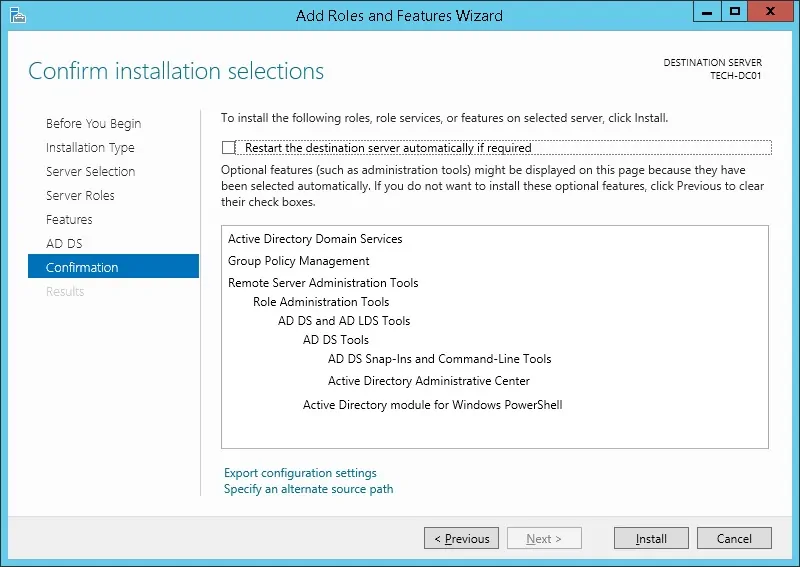

Fortsätt att klicka på knappen Nästa tills du når den sista skärmen.

På bekräftelseskärmen klickar du på knappen Installera.

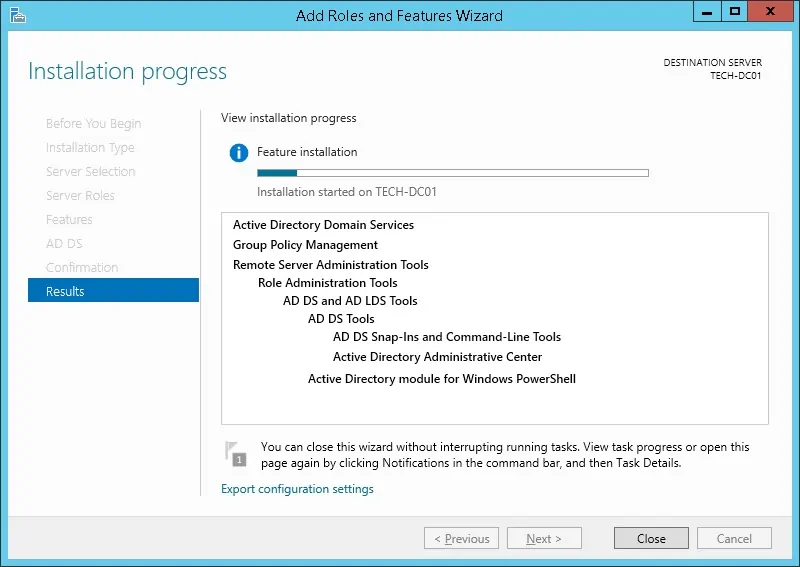

Vänta i Active directory-installationen för att slutföras.

Öppna serverhanterarens program.

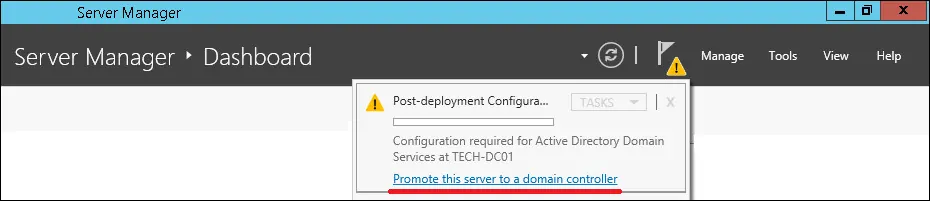

Klicka på menyn med gul flagg och välj alternativet för att befordra den här servern till en domänkontrollant

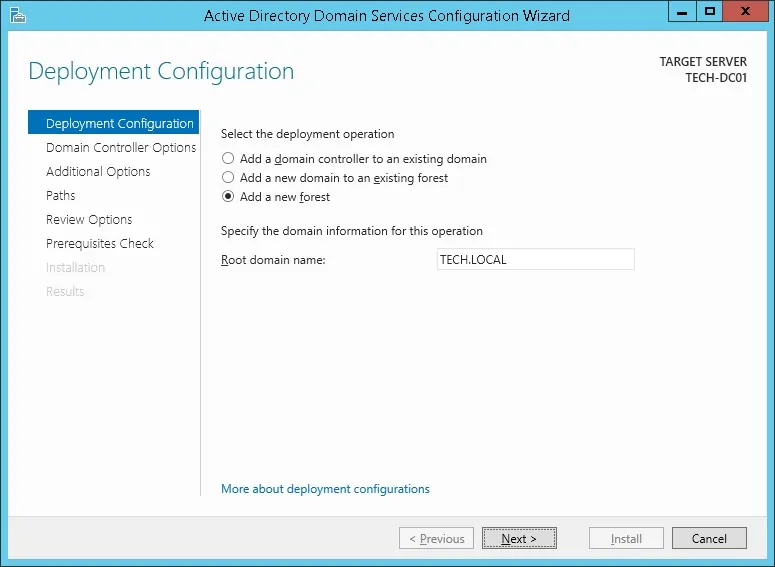

Välj alternativet att Lägga till en ny skog och ange ett rotdomännamn.

I vårt exempel skapade vi en ny domän med namnet: TECH. Lokala.

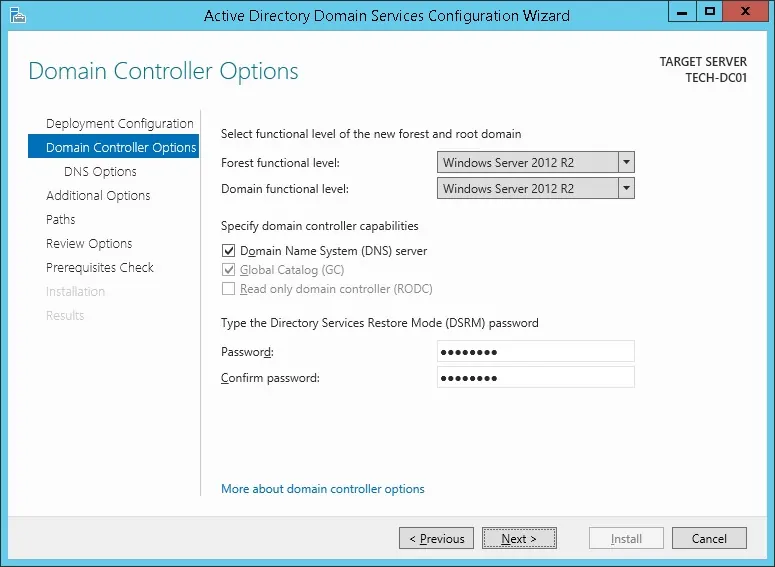

Ange ett lösenord för att säkra Active Directory-restaurationen.

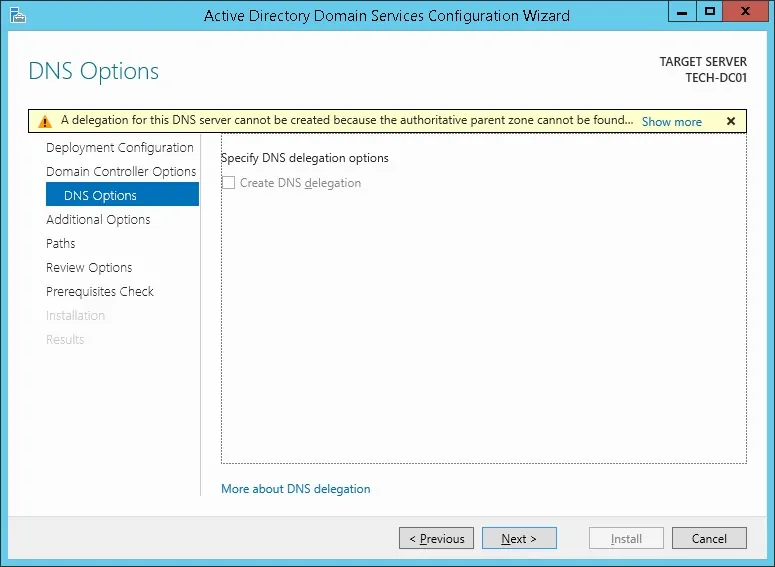

På skärmen DNS-alternativ klickar du på knappen Nästa.

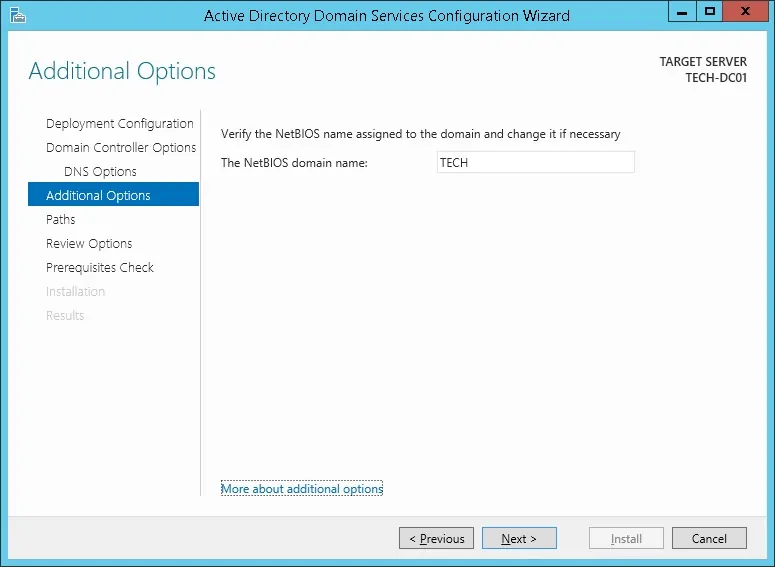

Verifiera Netbios-namnet som har tilldelats din domän och klicka på knappen Nästa.

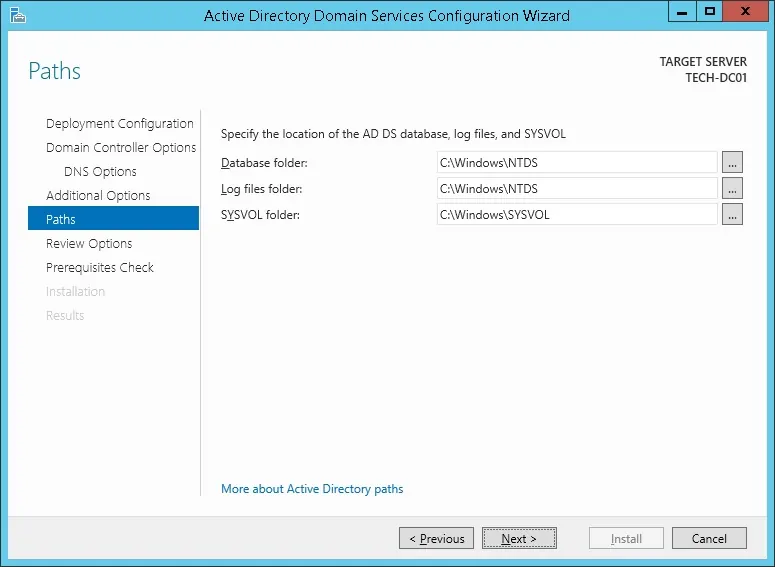

Klicka på knappen Nästa.

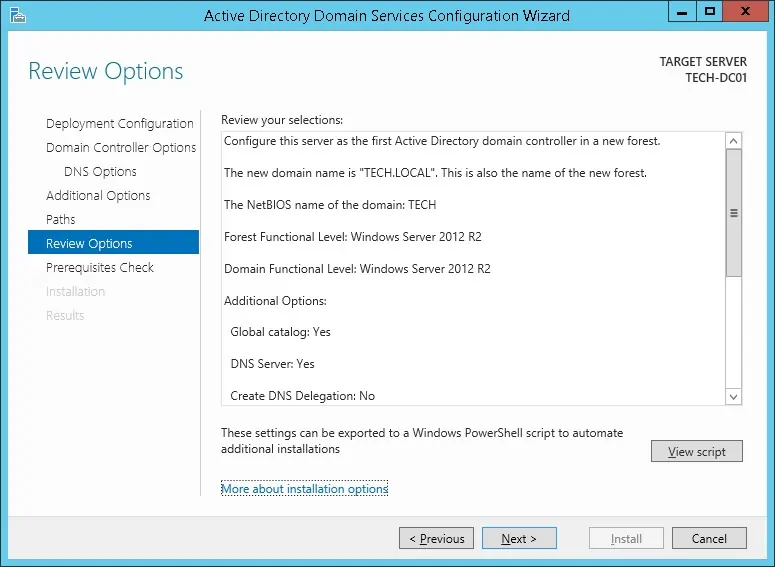

Granska dina konfigurationsalternativ och klicka på knappen Nästa.

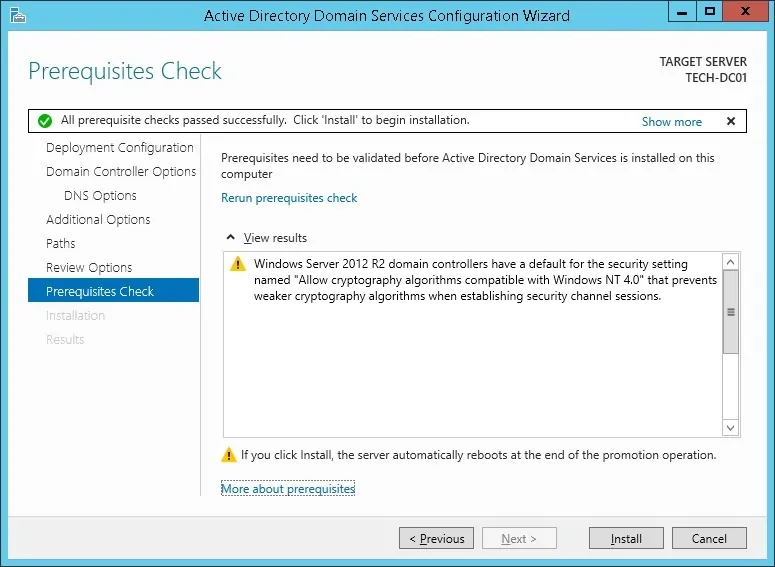

På skärmen Förkunskapskontroll klickar du på knappen Installera.

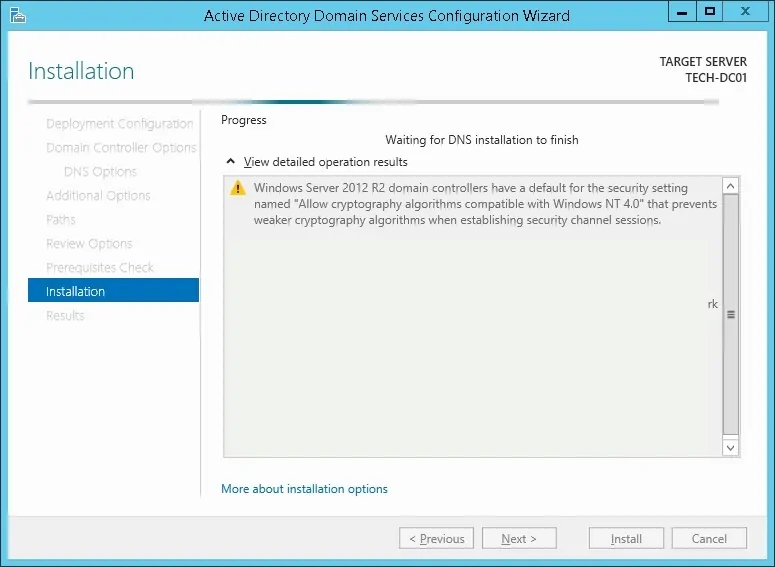

Vänta i Active Directory-konfigurationen så att den slutförs.

Efter avslutad Active directory-installation kommer datorn att starta om automatiskt

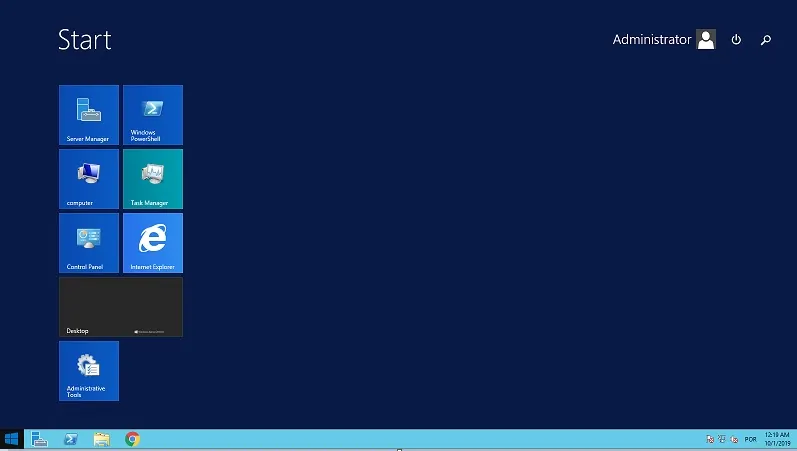

Du har avslutat Active directory-konfigurationen på Windows-servern.

Självstudie iDrac - Testa LDAP över SSL-kommunikation

Vi måste testa om din domänkontrollant erbjuder LDAP över SSL-tjänsten på port 636.

På domänkontrollanten kommer du åt startmenyn och söker efter LDP-programmet.

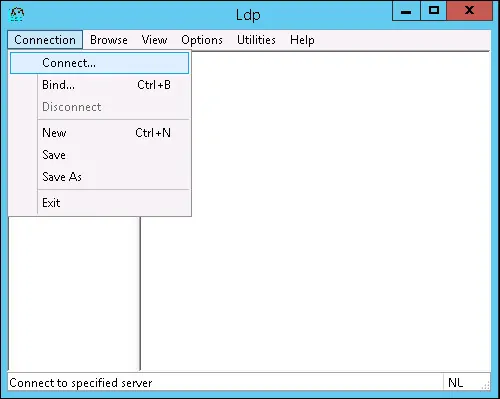

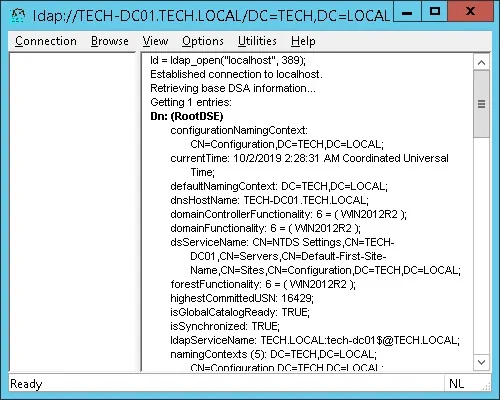

Låt oss först testa om domänkontrollanten erbjuder LDAP-tjänsten på port 389.

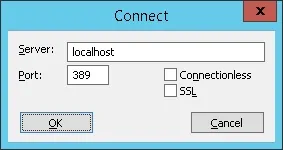

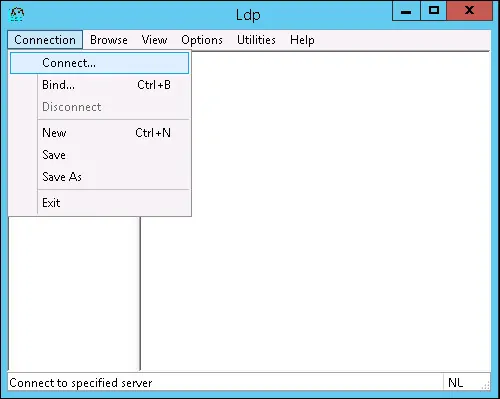

Få åtkomst till Menyn Anslutning och välj alternativet Anslut.

Försök att ansluta till localhost med hjälp av TCP-port 389.

Du bör kunna ansluta till LDAP-tjänsten på localhost-porten 389.

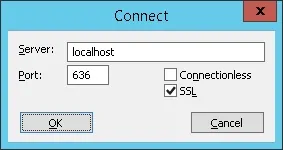

Nu måste vi testa om din domänkontrollant erbjuder LDAP över SSL-tjänsten på port 636.

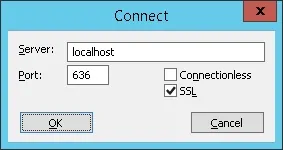

Öppna ett nytt LDP-program Fönster och försök ansluta till localhost med TCP-porten 636.

Välj SSL-checkbox och klicka på knappen Ok.

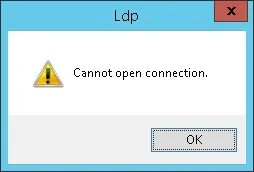

Om systemet visar ett felmeddelande erbjuder inte din domänkontrollant LDAPS-tjänsten ännu.

För att lösa detta, vi kommer att installera en Windows Certification authority på nästa del av denna handledning.

Om du kunde lyckas ansluta till localhost på port 636 med hjälp av SSL-kryptering, kan du hoppa över nästa del av den här självstudien.

Självstudiekurs iDrac - Installation av certifikatutfärdare i Windows

Vi behöver installera Windows-certifikatutfärdartjänsten.

Den lokala certifikatutfärdaren kommer att förse domänkontrollanten med ett certifikat som gör det möjligt för LDAPS-tjänsten att fungera på TCP-porten 636.

Öppna serverhanterarens program.

Få tillgång till Hantera-menyn och klicka på Lägg till roller och funktioner.

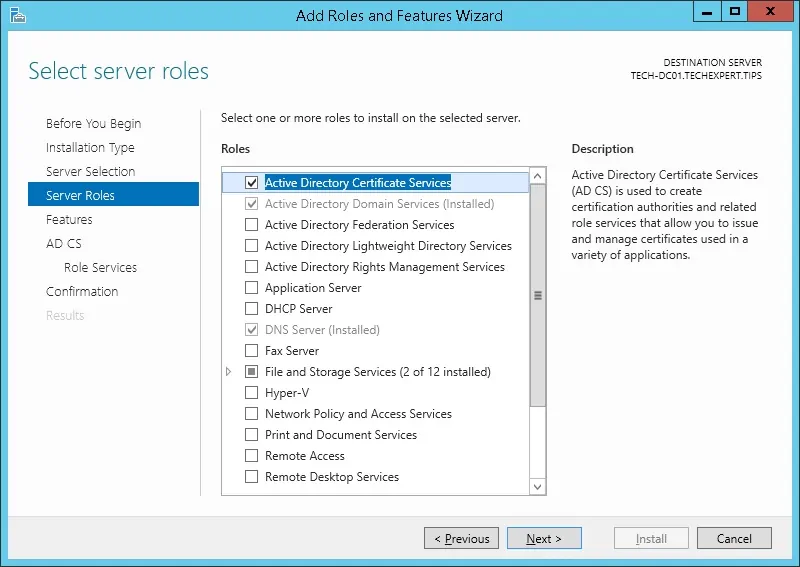

Få tillgång till rollskärmen Server, välj Active Directory-certifikattjänsterna och klicka på knappen Nästa.

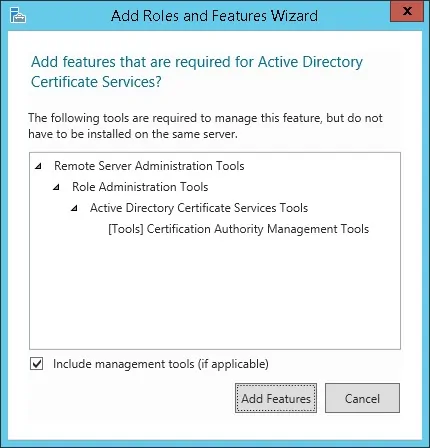

På följande skärm klickar du på knappen Lägg till funktioner.

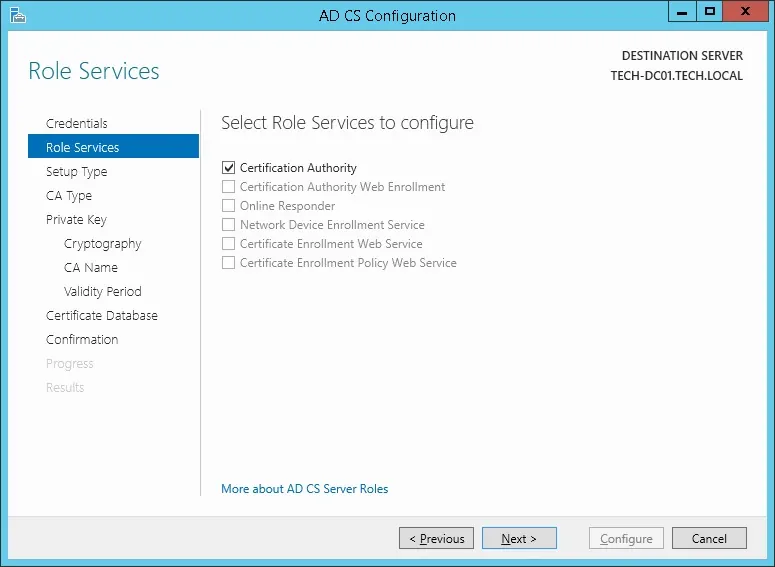

Fortsätt att klicka på knappen Nästa tills du når rolltjänstskärmen.

Aktivera alternativet med namnet Certifikatutfärdare och klicka på knappen Nästa.

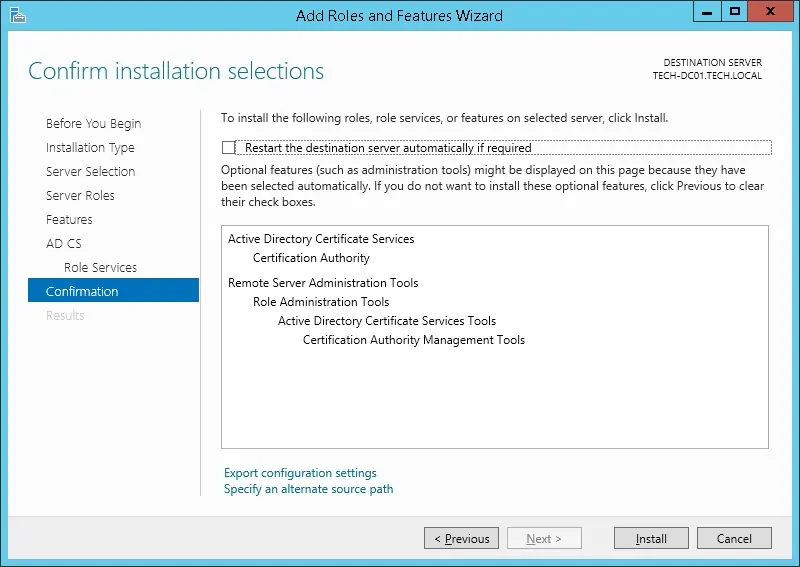

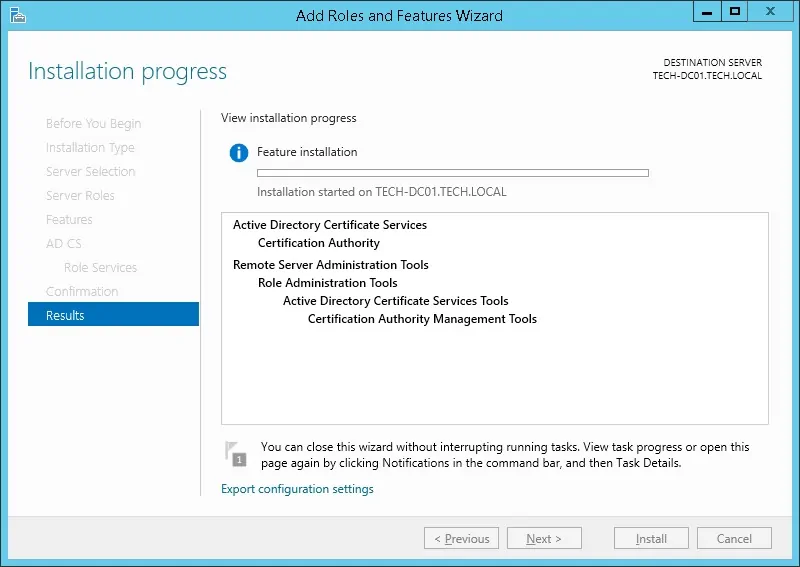

På bekräftelseskärmen klickar du på knappen Installera.

Vänta med att installationen av Certifikatutfärdaren ska slutföras.

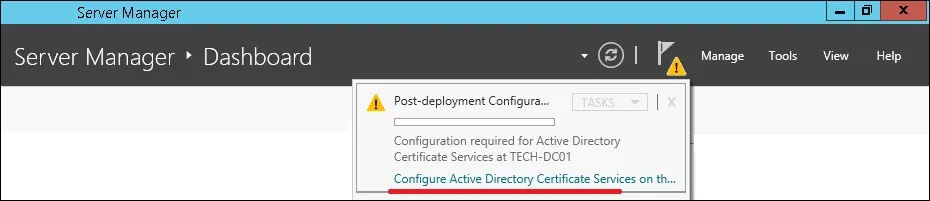

Öppna serverhanterarens program.

Klicka på menyn för gul flagg och välj alternativet: Konfigurera Active Directory-certifikattjänster

På skärmen med inloggningsuppgifter klickar du på knappen Nästa.

Välj alternativet Certifikatutfärdare och klicka på knappen Nästa.

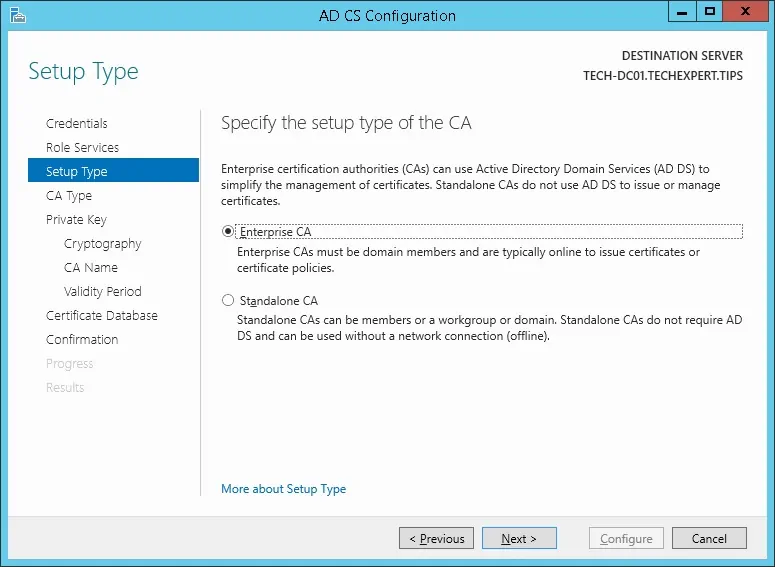

Välj alternativet Företagsutfärdare och klicka på knappen Nästa.

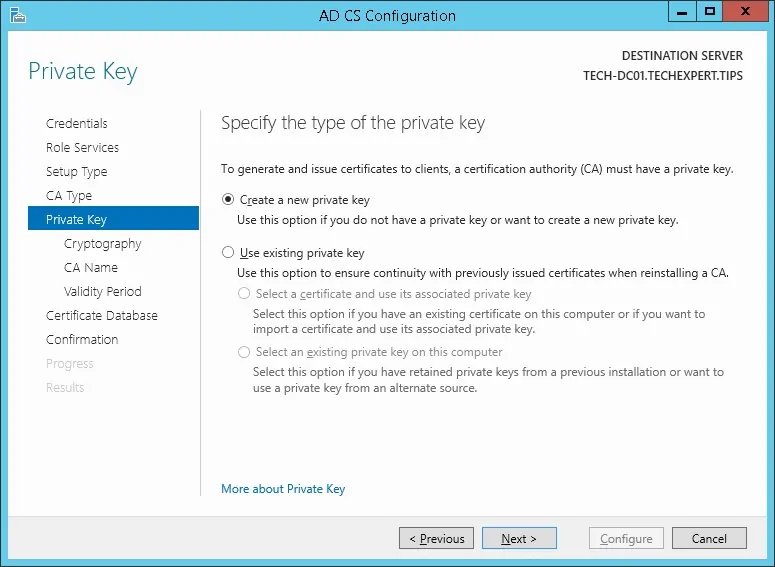

Välj alternativet Skapa en ny privat nyckel och klicka på knappen Nästa.

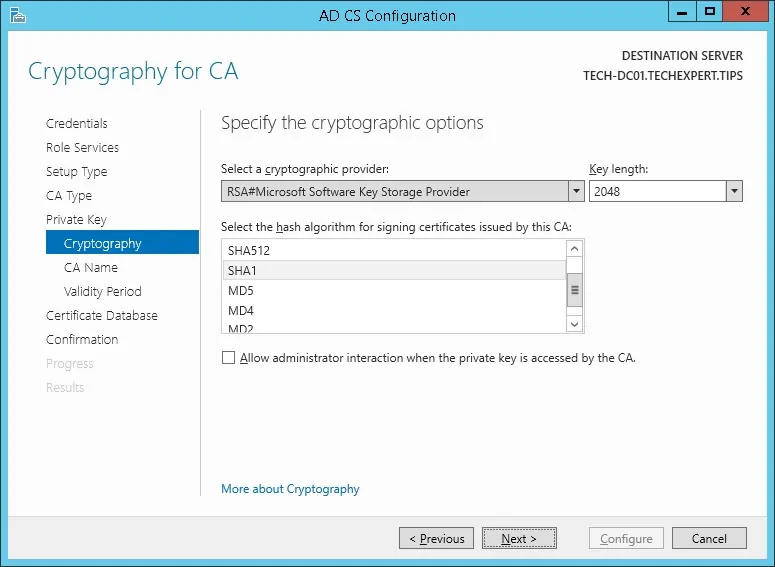

Behåll standardkonfigurationen för kryptografi och klicka på knappen Nästa.

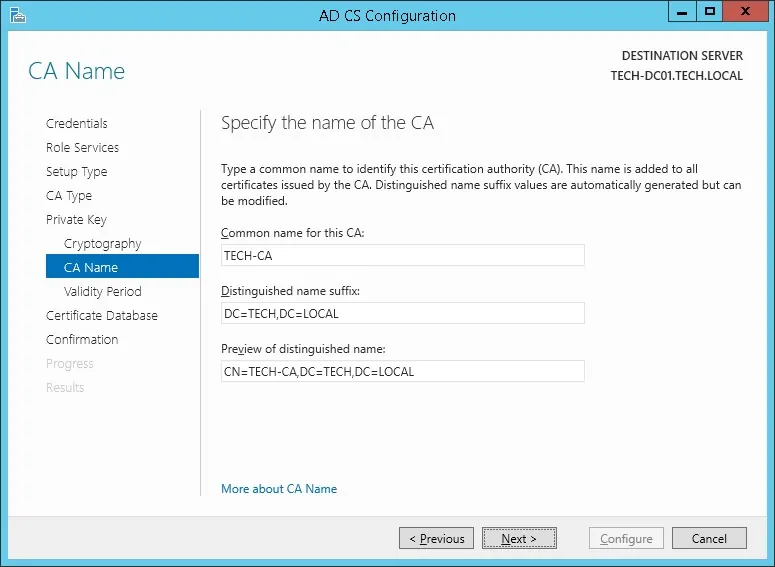

Ange ett gemensamt namn till Certifikatutfärdaren och klicka på knappen Nästa.

I vårt exempel ställer vi in det gemensamma namnet: TECH-CA

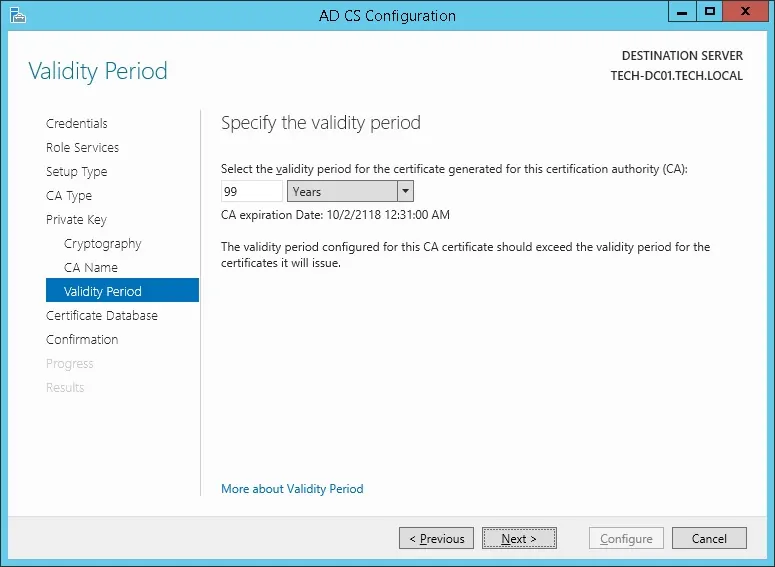

Ange giltighetsperioden för Windows Certification authority.

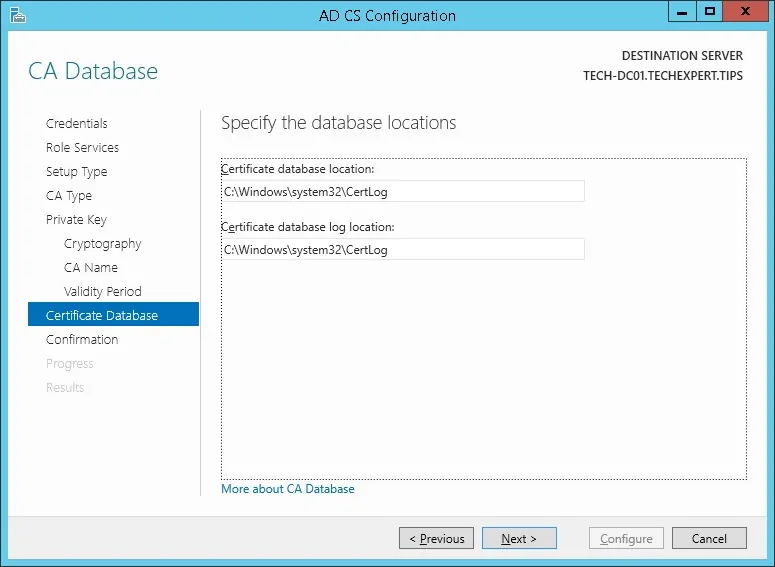

Behåll standardplatsen för Windows-certifikatutfärdarens databas.

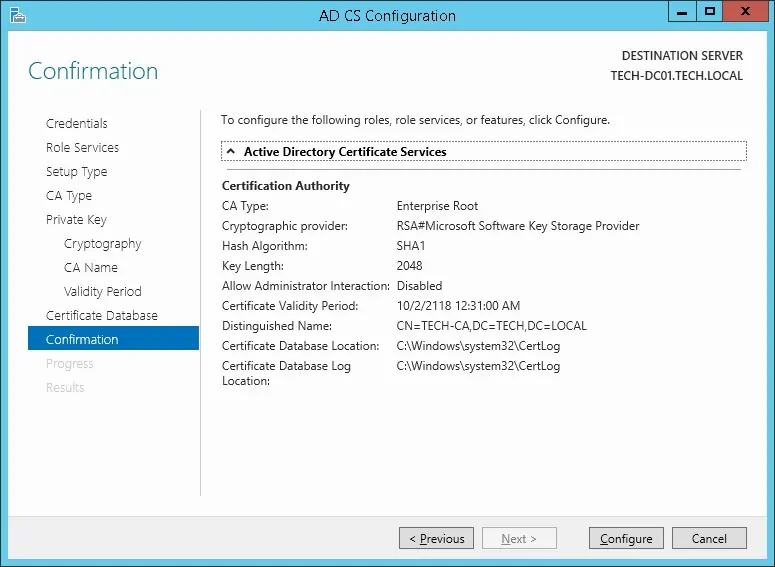

Verifiera sammanfattningen och klicka på knappen Konfigurera.

Vänta tills installationen av Windows-serverns certifikatutfärdare är klar.

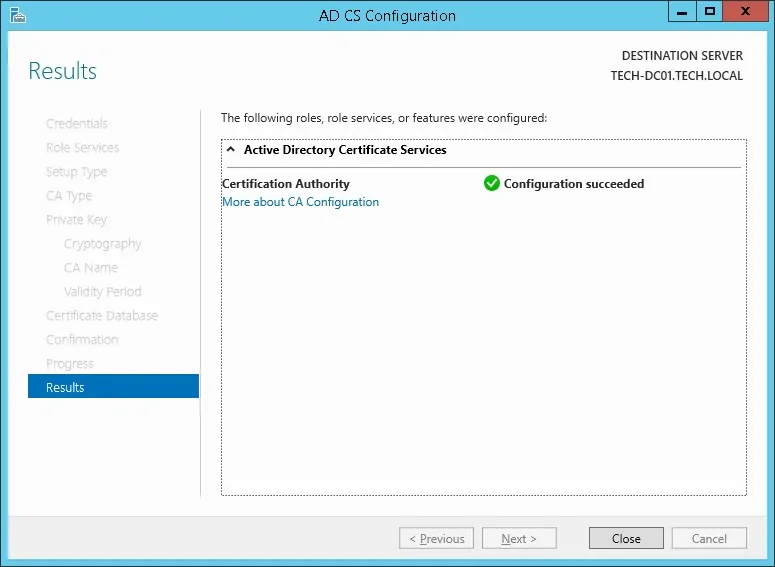

Efter avslutad installation av certifikatutfärdare startar du om datorn.

Du har avslutat installationen av Windows-certifikatutfärdaren.

Handledning - Testa LDAP över SSL-kommunikation igen

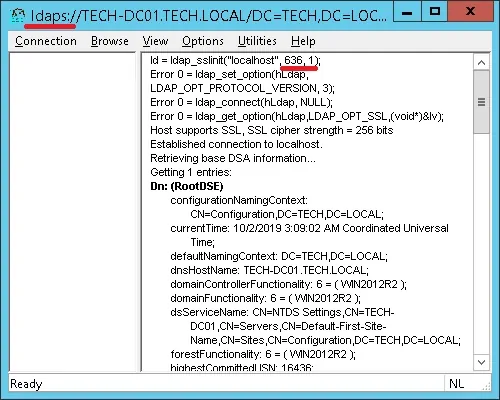

Vi måste testa om din domänkontrollant erbjuder LDAP över SSL-tjänsten på port 636.

När du har avslutat installationen av Certifikatutfärdaren väntar du 5 minuter och startar om domänkontrollanten.

Under uppstartstiden kommer din domänkontrollant att begära ett servercertifikat automatiskt från den lokala certifikatutfärdaren.

Efter att ha fått servercertifikatet kommer din domänkontrollant att börja erbjuda LDAP-tjänsten över SSL på 636-porten.

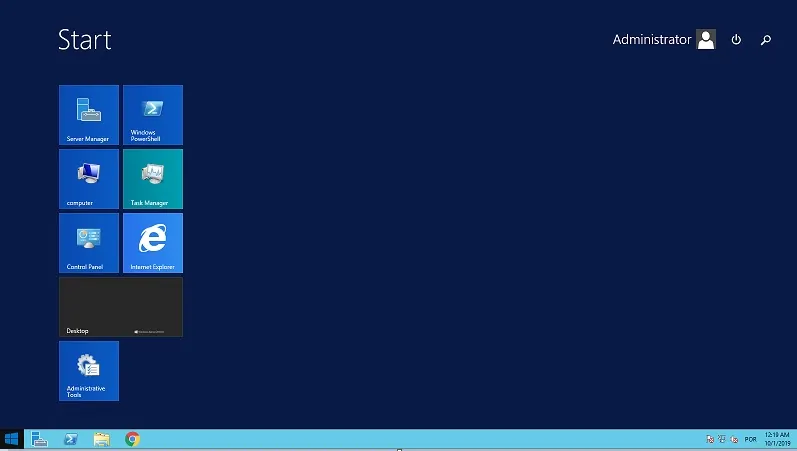

På domänkontrollanten kommer du åt startmenyn och söker efter LDP-programmet.

Få åtkomst till Menyn Anslutning och välj alternativet Anslut.

Försök att ansluta till localhost med hjälp av TCP-porten 636.

Välj SSL-checkbox och klicka på knappen Ok.

Försök att ansluta till localhost med hjälp av TCP-porten 636.

Välj SSL-checkbox och klicka på knappen Ok.

Den här gången bör du kunna ansluta till LDAP-tjänsten på localhost-porten 636.

Om du inte har möjlighet att ansluta till port 636, starta om datorn igen och vänta 5 minuter mer.

Det kan ta någon gång innan din domänkontrollant får det certifikat som begärts från certifikatutfärdaren.

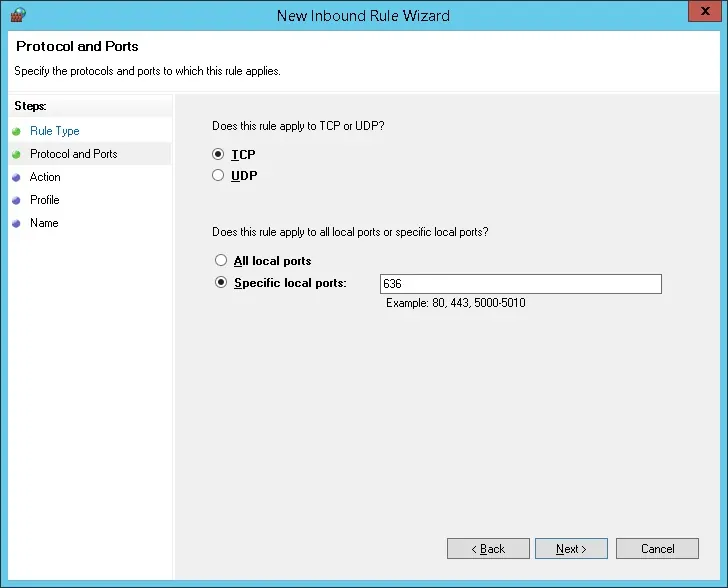

Självstudiekurs – Windows-domänkontrollantens brandvägg

Vi måste skapa en brandväggsregel på Windows-domänkontrollanten.

Denna brandväggsregel kommer att tillåta iDrac-gränssnittet att fråga Active Directory-databasen.

Öppna programmet med namnet Windows-brandväggen med avancerad säkerhet på domänkontrollanten

Skapa en ny brandväggsregel för Inkommande.

Välj alternativet PORT.

Välj TCP-alternativet.

Välj alternativet Specifika lokala portar.

Ange TCP-porten 636.

Markera alternativet Tillåt anslutningen.

Kontrollera alternativet DOMAIN.

Kontrollera alternativet PRIVAT.

Kontrollera alternativet OFFENTLIG.

Ange en beskrivning till brandväggsregeln.

Grattis, du har skapat den nödvändiga brandväggsregeln.

Denna regel kommer att tillåta iDrac att fråga Active directory-databasen.

Självstudiekurs iDrac - Windows-domänkonto skapande

Därefter måste vi skapa minst 2 konton på Active directory-databasen.

ADMIN-kontot kommer att användas för att logga in på iDrac webbgränssnitt.

BIND-kontot kommer att användas för att fråga Active Directory-databasen.

Öppna programmet med namnet på domänkontrollanten: Active Directory - användare och datorer

Skapa ett nytt konto inuti behållaren Användare.

Skapa ett nytt konto med namnet: admin

Lösenord som konfigurerats till ADMIN-användaren: 123qwe..

Detta konto kommer att användas för att autentisera som admin på iDrac webbgränssnitt.

Skapa ett nytt konto med namnet: binda

Lösenord som konfigurerats till BIND-användaren: 123qwe..

Det här kontot kommer att användas för att fråga lösenorden som lagras på Active Directory-databasen.

Grattis, du har skapat de nödvändiga Active Directory-kontona.

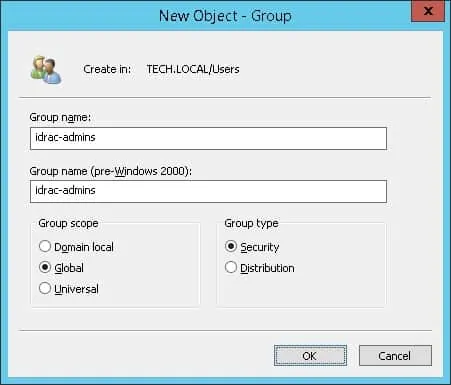

Självstudiekurs - Windows-domängruppskapande

Därefter måste vi skapa minst 1 grupp på Active directory-databasen.

Öppna programmet med namnet på domänkontrollanten: Active Directory - användare och datorer

Skapa en ny grupp inuti behållaren Användare.

Skapa en ny grupp med namnet: idrac-admins

Medlemmar i denna grupp kommer att ha admin-behörigheten på iDrac-webbgränssnittet.

Viktigt! Lägg till admin-användaren som medlem i gruppen idrac-admins.

Grattis, du har skapat den nödvändiga Active Directory-gruppen.

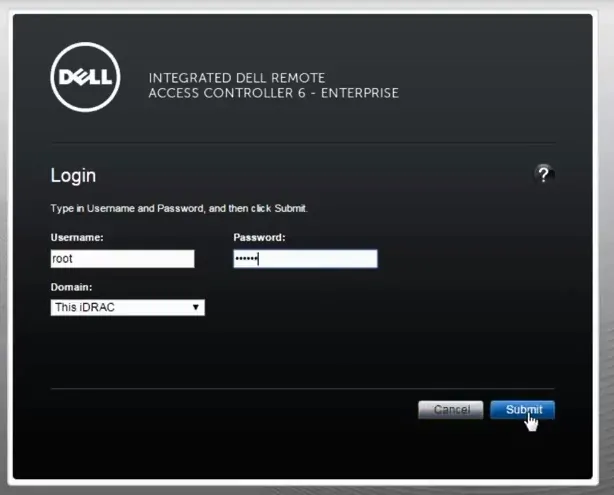

Handledning - Telnet på iDRAC

Öppna en webbläsare programvara, ange IP-adressen till din iDRAC gränssnitt och få tillgång till administrativa webbgränssnittet.

Ange den administrativa inloggningsinformationen på skärmen för prompt.

Standardåtkomstinformation för fabrik:

• Användarnamn: root

• Lösenord: calvin

Efter en lyckad inloggning kommer den administrativa menyn att visas.

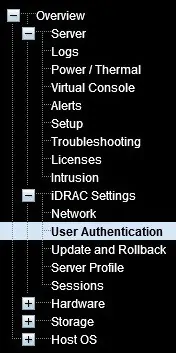

Få åtkomst till iDRAC-inställningsmenyn och välj alternativet Användarautentisering.

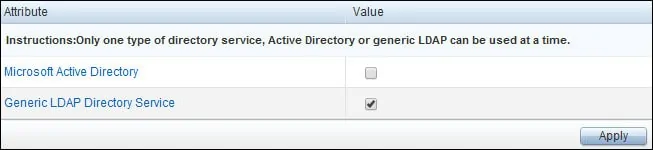

På skärmens överkant kommer du åt fliken Katalogtjänster.

På directory services-skärmen väljer du katalogtjänsten För allmänt eder och klickar på knappen Ansök.

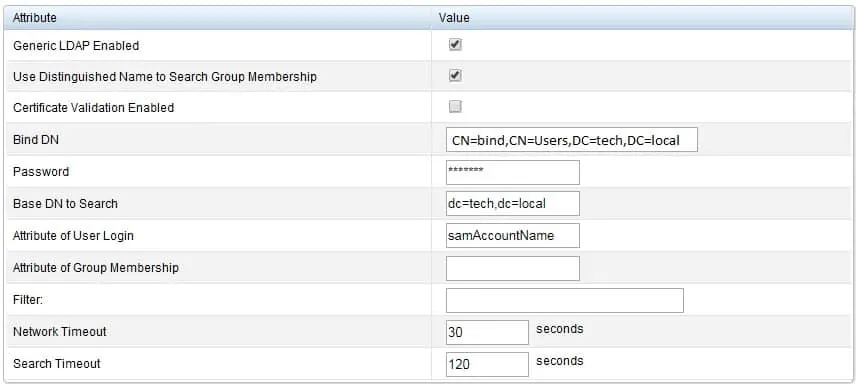

På området Vanliga inställningar utför du följande konfiguration:

• Generisk LDAP-aktiverad: Ja

• Använd framstående namn för att söka gruppmedlemskap: Ja

• Certifikatvalidering aktiverad: Nej

• Bind DN - CN=bind,CN=Användare,DC=tech,DC=lokal

• Lösenord - Lösenord för BIND-användarkontot

• Base DN till Sök: DC=tech,DC=local

• Attributet för Användarinloggning: samAccountName

Du behöver ändra domäninformationen för att återspegla din Nätverksmiljö.

Du behöver ändra autentiseringsuppgifterna för bindning för att återspegla din Network-miljö.

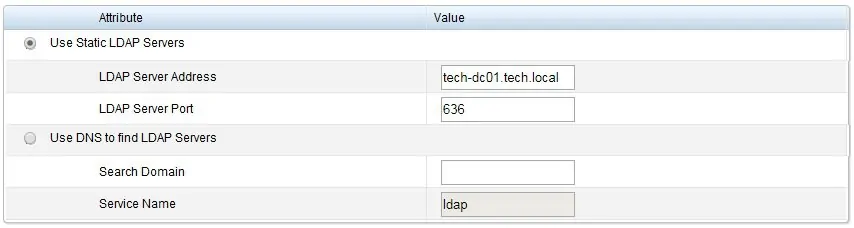

På området LDAP Servers utför du följande konfiguration:

• Använd statisk LDAP-server: TECH-DC01. Tech. Lokala

Du måste ändra TECH-DC01. Tech. LOKALT till ditt domänkontrollantvärdnamn.

Gränssnittet i IDrac måste kunna översätta värdnamnet för LDAP-servern till rätt IP-adress.

Du måste konfigurera iDrac-gränssnittet för att använda Active Directory DNS-servrarna.

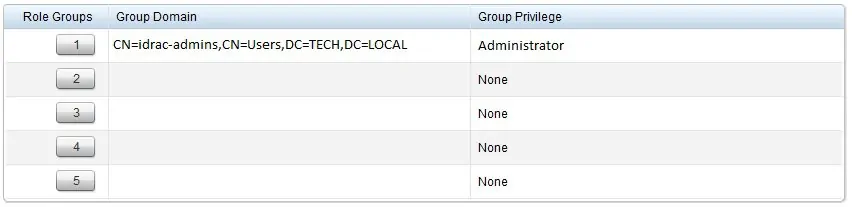

Ange en gruppkonfiguration som tillval.

I vårt exempel kommer endast medlemmar i idrac-admins-gruppen att ha det administrativa tillståndet.

Grattis! du har konfigurerat iDrac-autentiseringen LDAP så att den använder Active directory-databasen.

Som ett test, öppna en ny webbläsare anonym flik och försök att logga in med hjälp av active directory

admin

konto.