您是否希望了解如何通过 SSL 使用 LDAP 配置 PFsense 活动目录身份验证? 在本教程中,我们将向您展示如何使用加密连接的 LDAPS 协议对 Active Directory 数据库上的 PFSense 用户进行身份验证。

• 普森 2.4.4-p3

• Windows 2012 R2

PFsense 相关教程:

在此页面上,我们提供快速访问与 pfSense 相关的教程列表。

教程 - 在 Windows 上安装活动目录

• IP - 192.168.15.10。

• 操作系统 - 视窗 2012 R2

• Hostname - TECH-DC01

• 活动目录域:TECH.LOCAL

如果您已有活动目录域,则可以跳过本教程的这一部分。

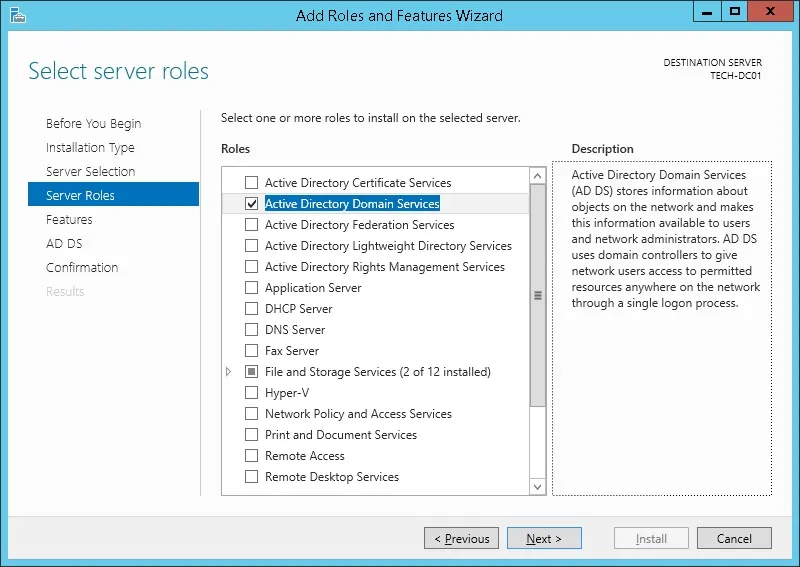

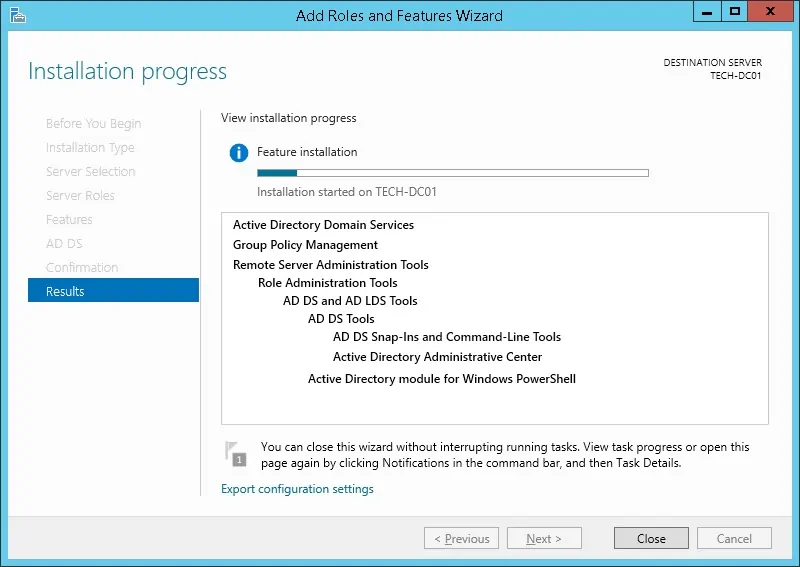

打开服务器管理器应用程序。

访问"管理"菜单并单击"添加角色和功能"。

访问服务器角色屏幕,选择活动目录域服务,然后单击"下一步"按钮。

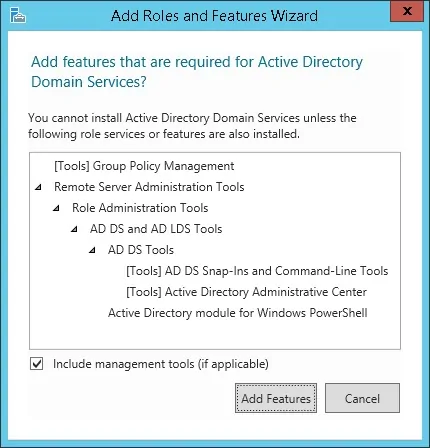

在以下屏幕上,单击"添加功能"按钮。

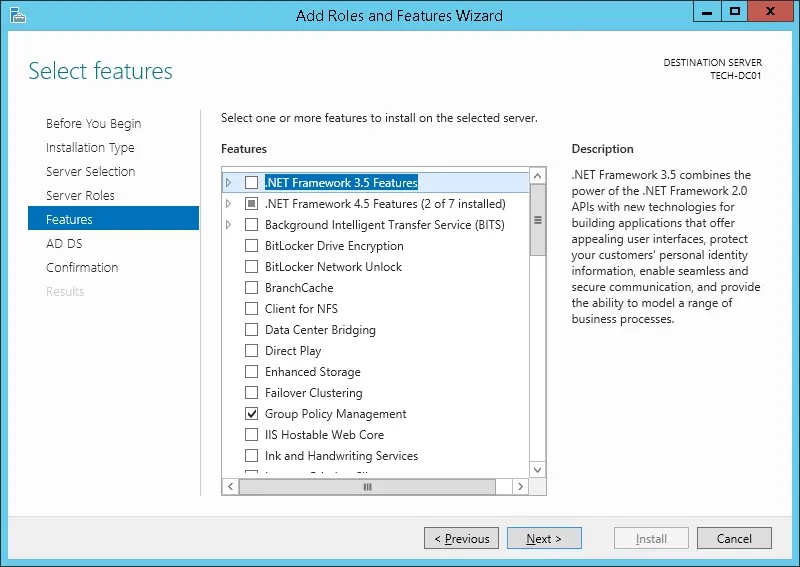

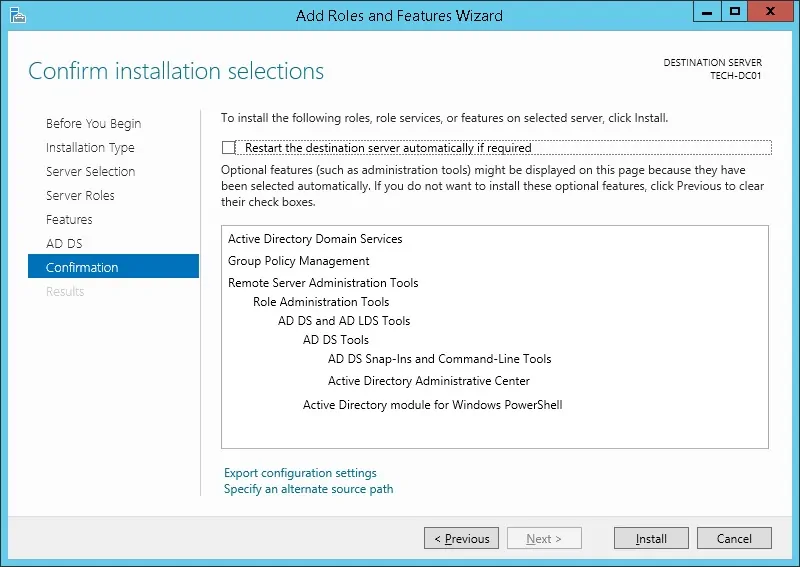

继续单击"下一步"按钮,直到到达最后一个屏幕。

在确认屏幕上,单击"安装"按钮。

等待活动目录安装完成。

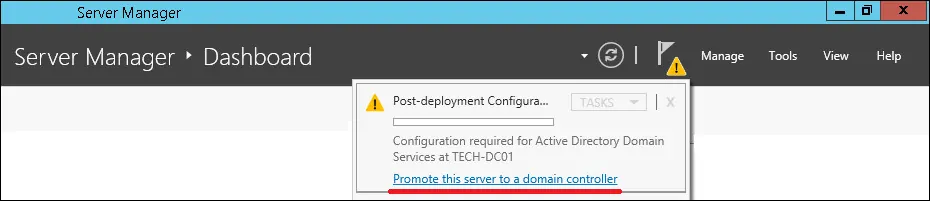

打开服务器管理器应用程序。

单击黄色标志菜单并选择将此服务器升级至域控制器的选项

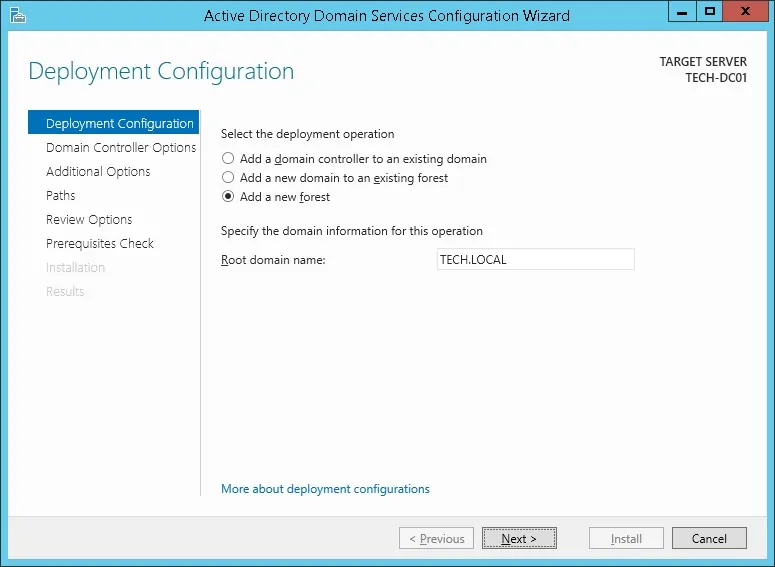

选择"添加新林"并输入根域名的选项。

在我们的示例中,我们创建了一个名为:TECH 的新域。当地。

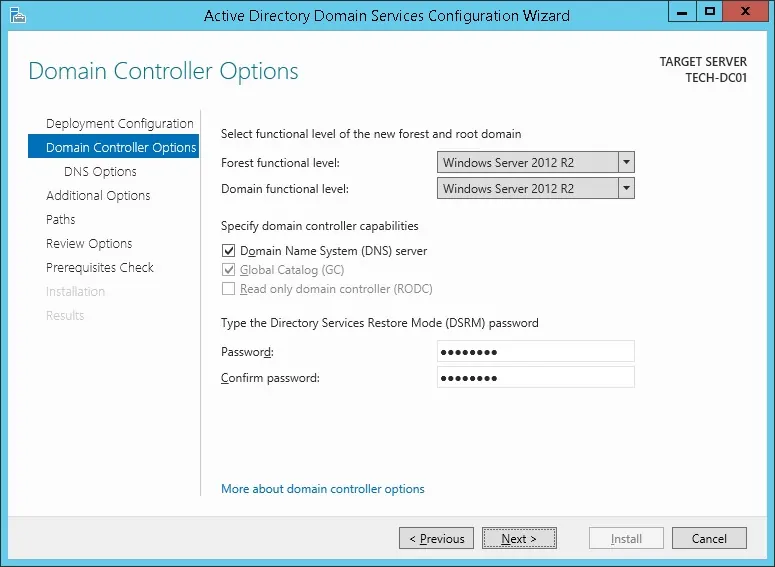

输入密码以确保活动目录还原。

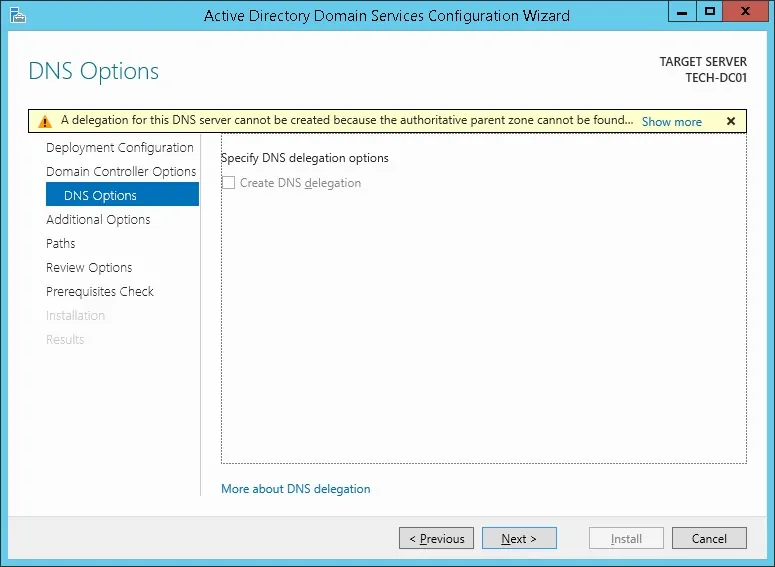

在 DNS 选项屏幕上,单击"下一步"按钮。

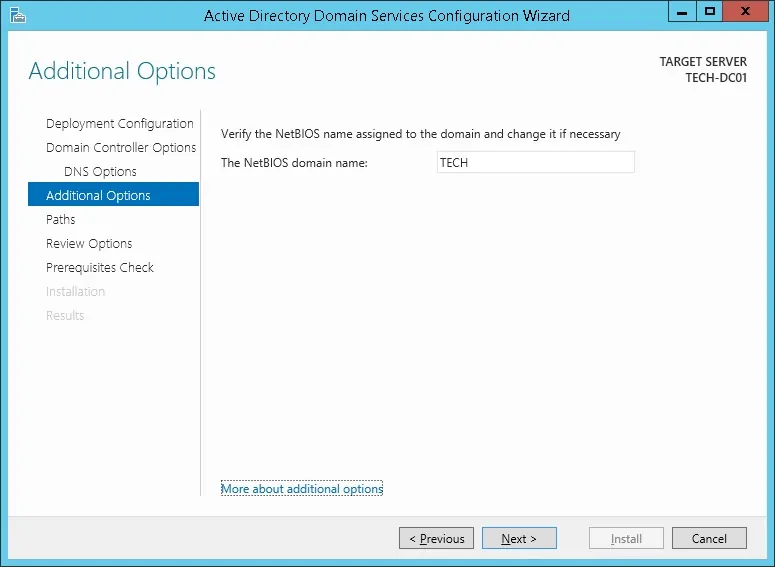

验证分配给您的域的 Netbios 名称,然后单击"下一步"按钮。

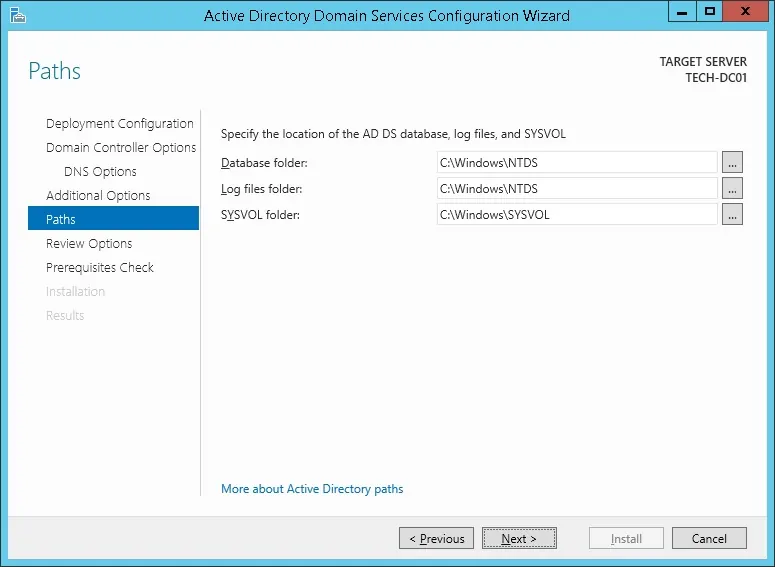

单击"下一步"按钮。

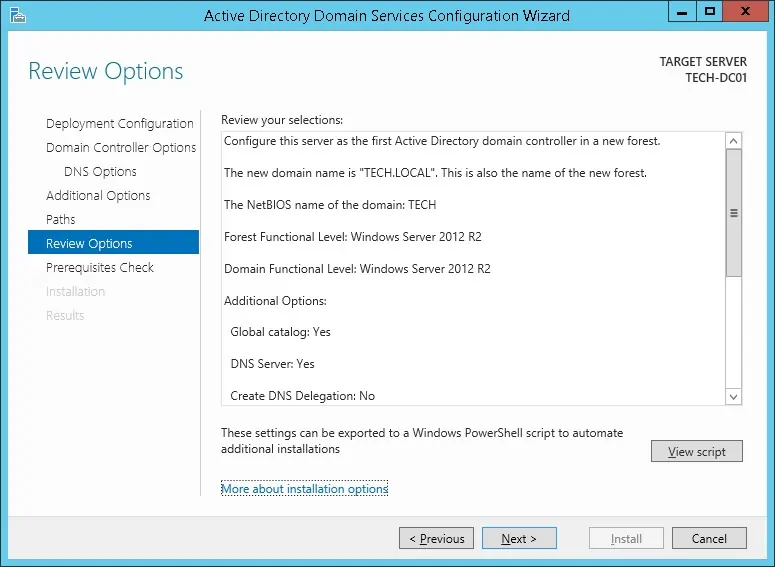

查看配置选项,然后单击"下一步"按钮。

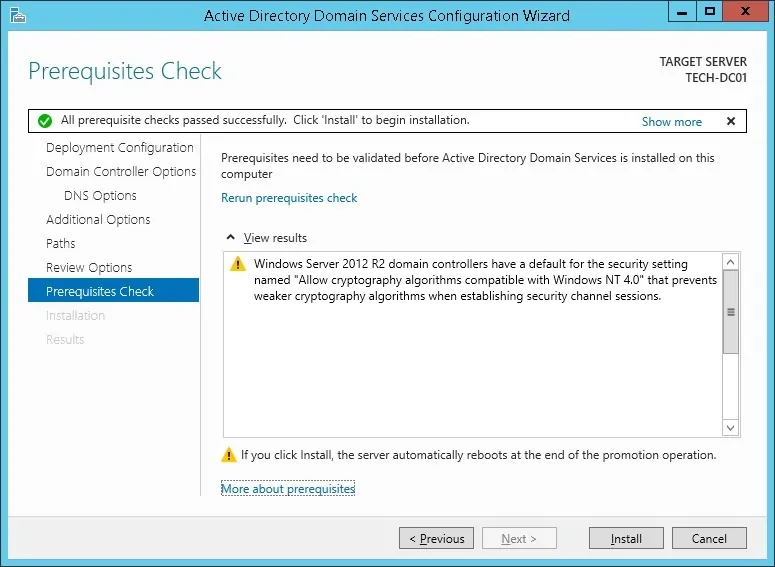

在"先决条件检查"屏幕上,单击"安装"按钮。

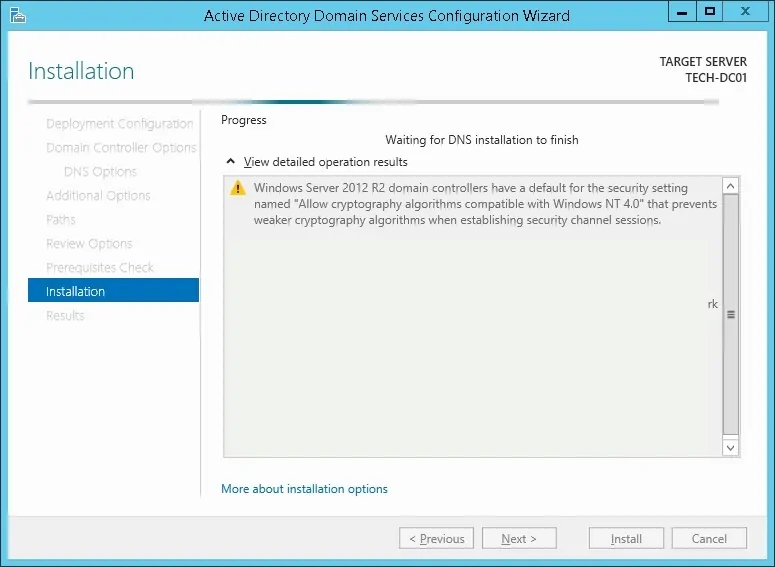

等待活动目录配置完成。

完成活动目录安装后,计算机将自动重新启动

已完成 Windows 服务器上的活动目录配置。

PFSense - 通过 SSL 通信测试 LDAP

我们需要测试您的域控制器是否在端口 636 上通过 SSL 提供 LDAP 服务。

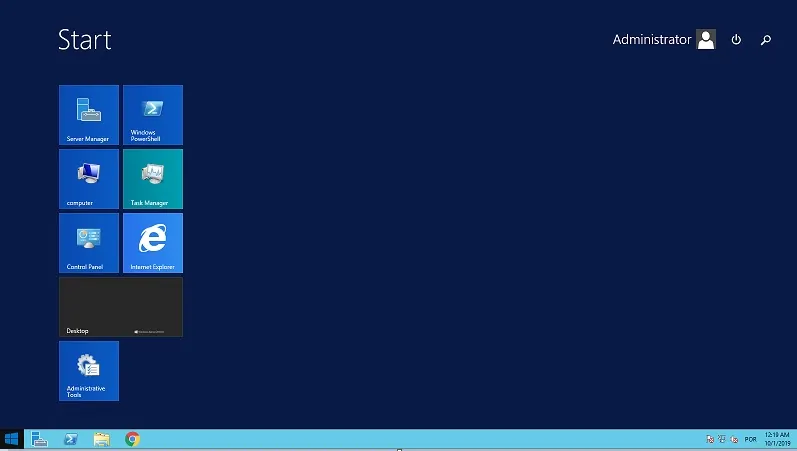

在域控制器上,访问开始菜单并搜索 LDP 应用程序。

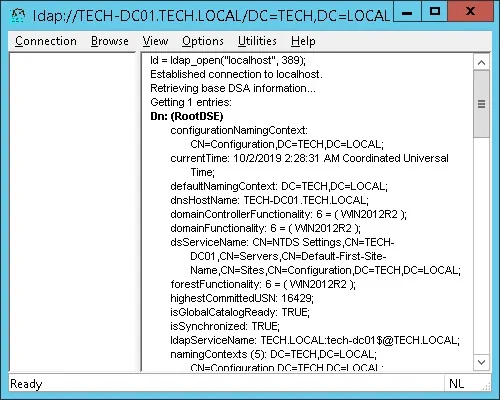

首先,让我们测试您的域控制器是否在端口 389 上提供 LDAP 服务。

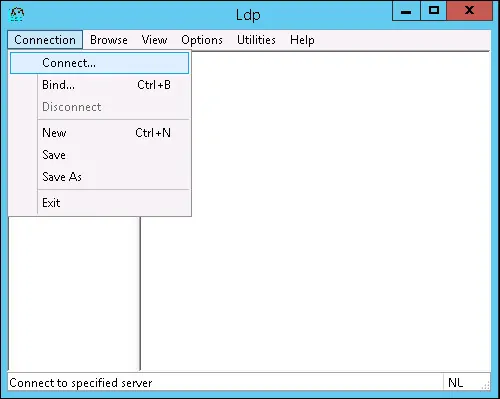

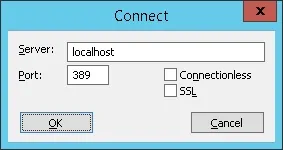

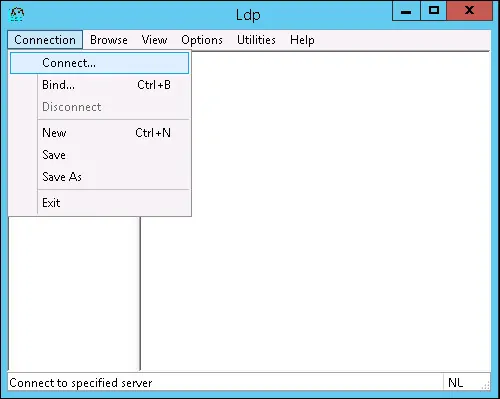

访问"连接"菜单并选择"连接"选项。

尝试使用 TCP 端口 389 连接到本地主机。

您应该能够连接到本地主机端口 389 上的 LDAP 服务。

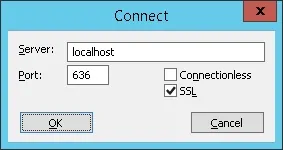

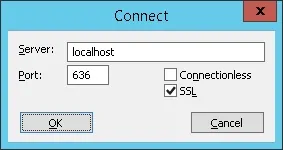

现在,我们需要测试您的域控制器是否在端口 636 上通过 SSL 提供 LDAP 服务。

打开新的 LDP 应用程序窗口,并尝试使用 TCP 端口 636 连接到本地主机。

选择 SSL 复选框,然后单击"确定"按钮。

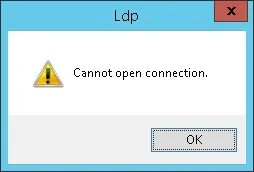

如果系统显示错误消息,则域控制器尚未提供 LDAPS 服务。

为了解决这个问题,我们将在本教程的下一部分安装 Windows 证书颁发机构。

如果您能够使用 SSL 加密成功连接到端口 636 上的本地主机,则可以跳过本教程的下一部分。

教程 - 在 Windows 上安装证书颁发机构

我们需要安装 Windows 证书颁发机构服务。

本地证书颁发机构将为域控制器提供允许 LDAPS 服务在 TCP 端口 636 上运行的证书。

打开服务器管理器应用程序。

访问"管理"菜单并单击"添加角色和功能"。

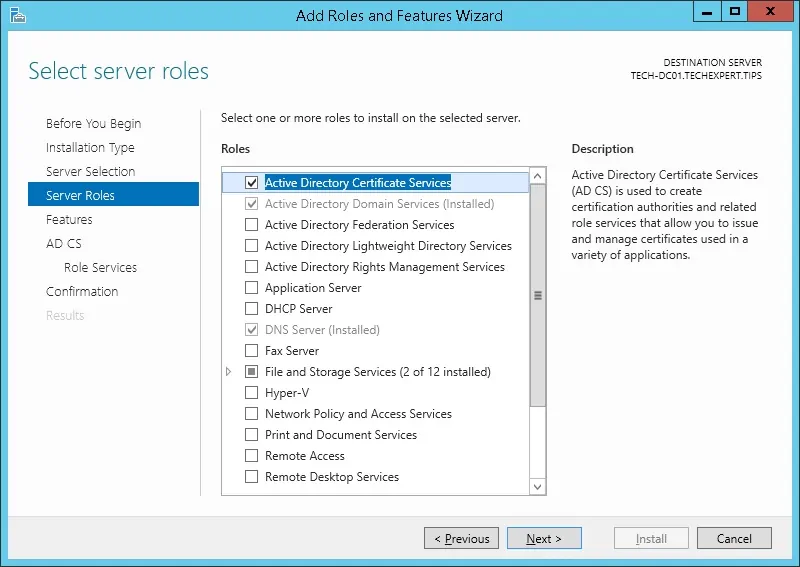

访问服务器角色屏幕,选择活动目录证书服务,然后单击"下一步"按钮。

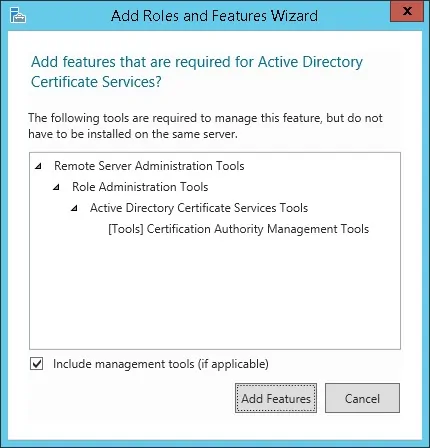

在以下屏幕上,单击"添加功能"按钮。

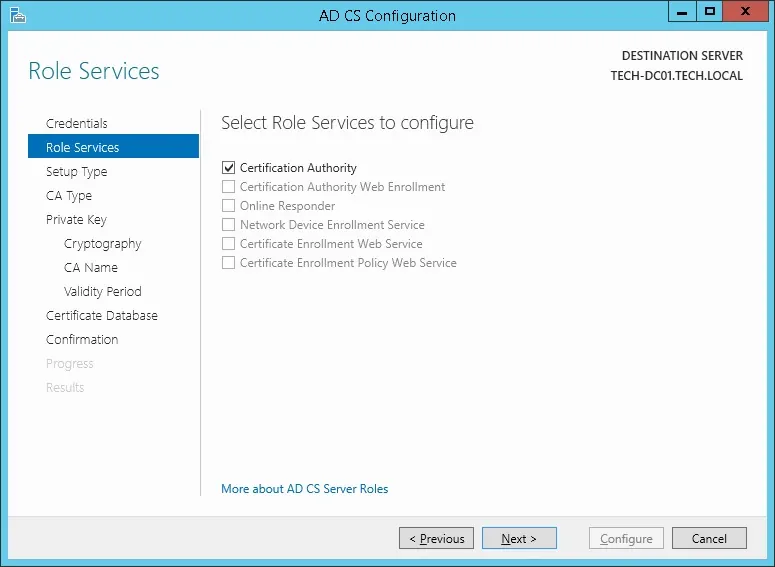

继续单击"下一步"按钮,直到达到角色服务屏幕。

启用名为"证书颁发机构"的选项,然后单击"下一步"按钮。

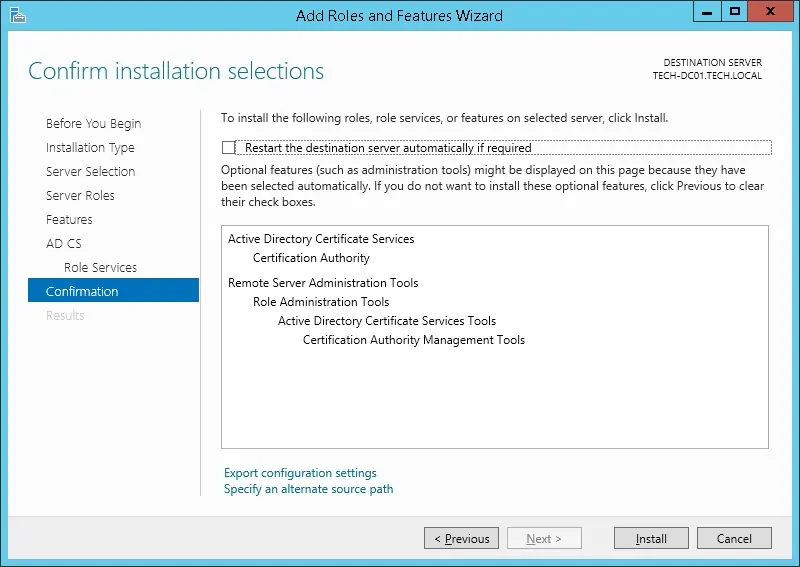

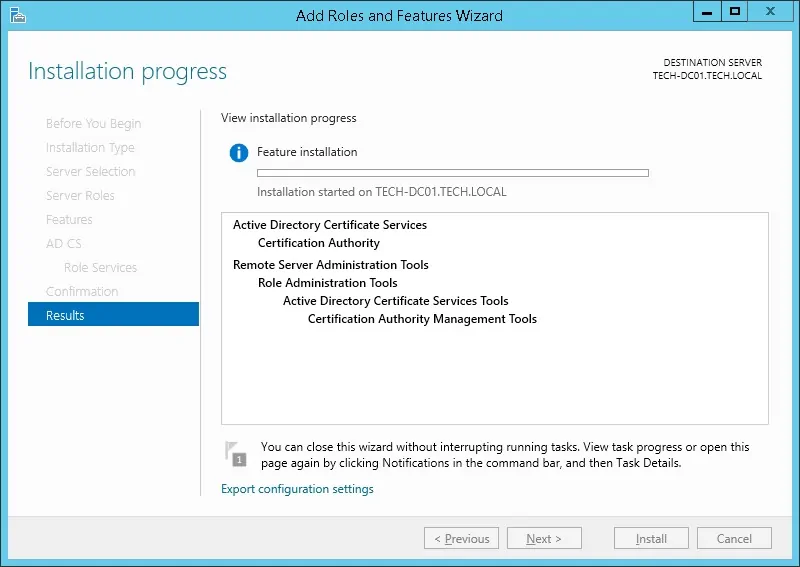

在确认屏幕上,单击"安装"按钮。

等待证书颁发机构安装完成。

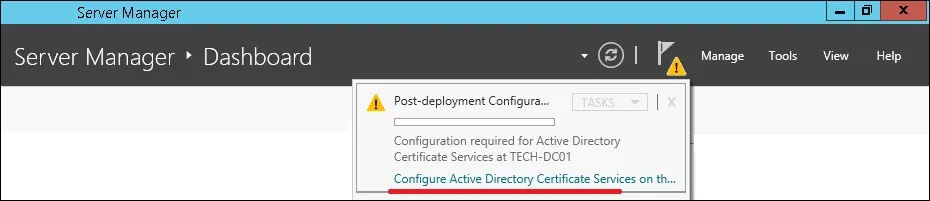

打开服务器管理器应用程序。

单击黄色标志菜单并选择选项:配置活动目录证书服务

在凭据屏幕上,单击"下一步"按钮。

选择"证书颁发机构"选项,然后单击"下一步"按钮。

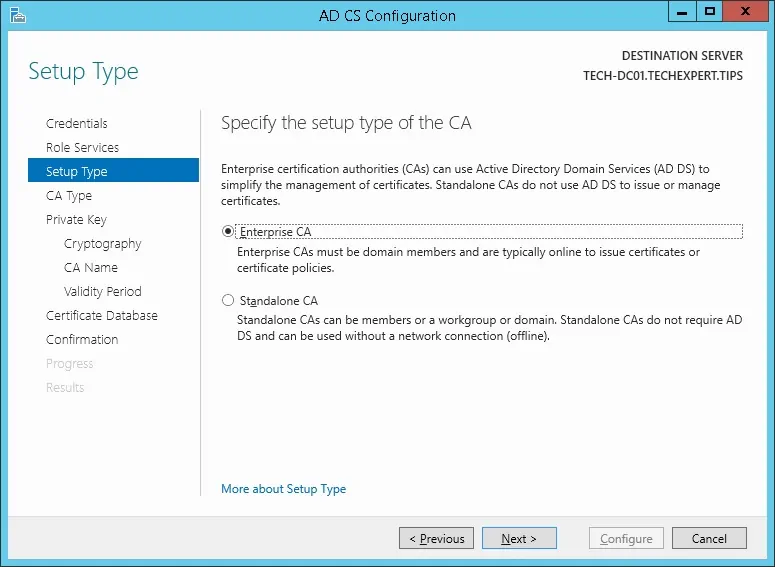

选择"企业 CA"选项,然后单击"下一步"按钮。

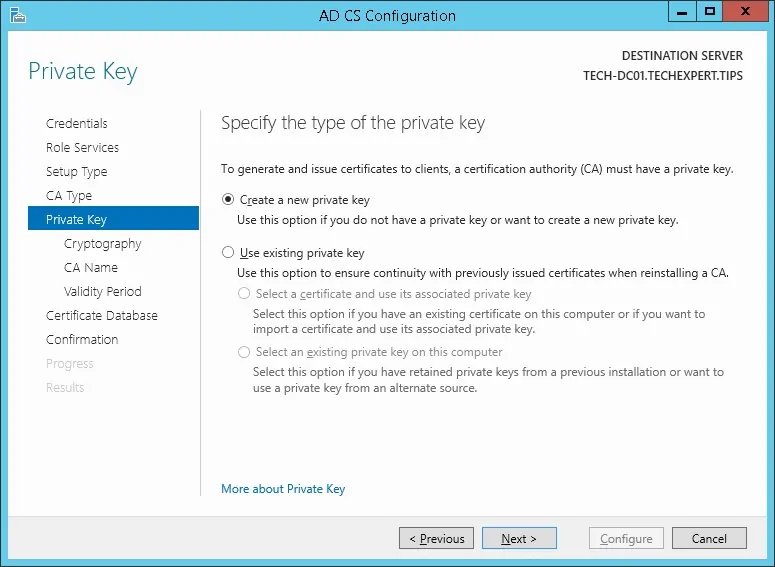

选择"创建新私钥"选项,然后单击"下一步"按钮。

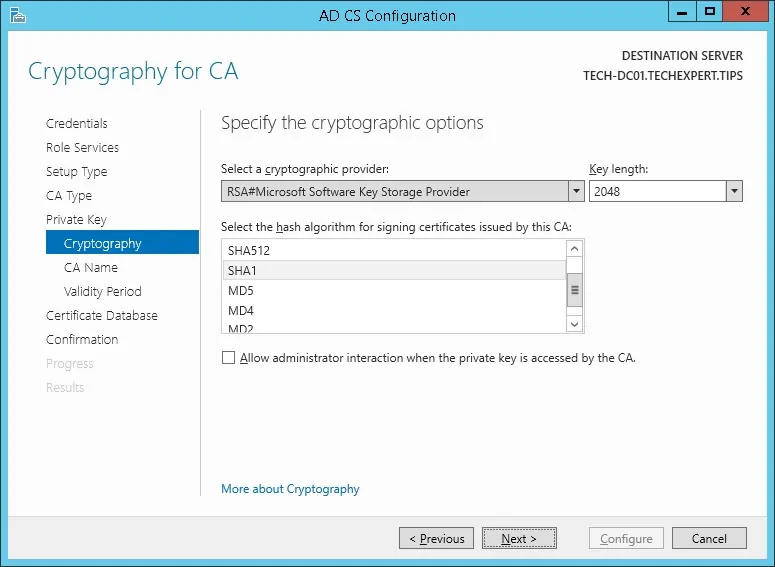

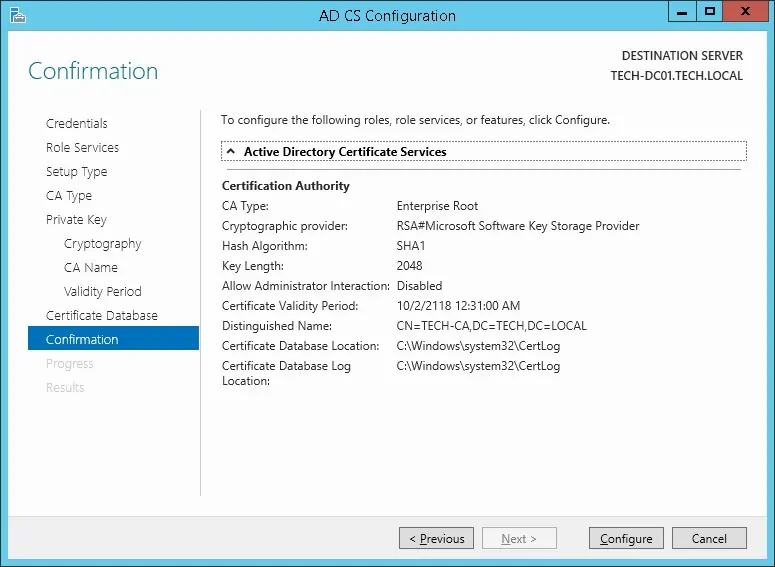

保留默认加密配置,然后单击"下一步"按钮。

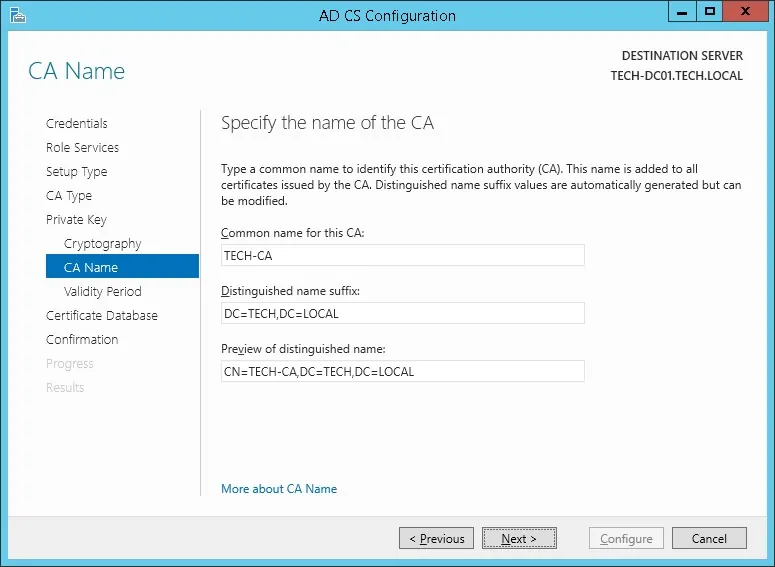

为证书颁发机构设置通用名称,然后单击"下一步"按钮。

在我们的示例中,我们设置了通用名称:TECH-CA

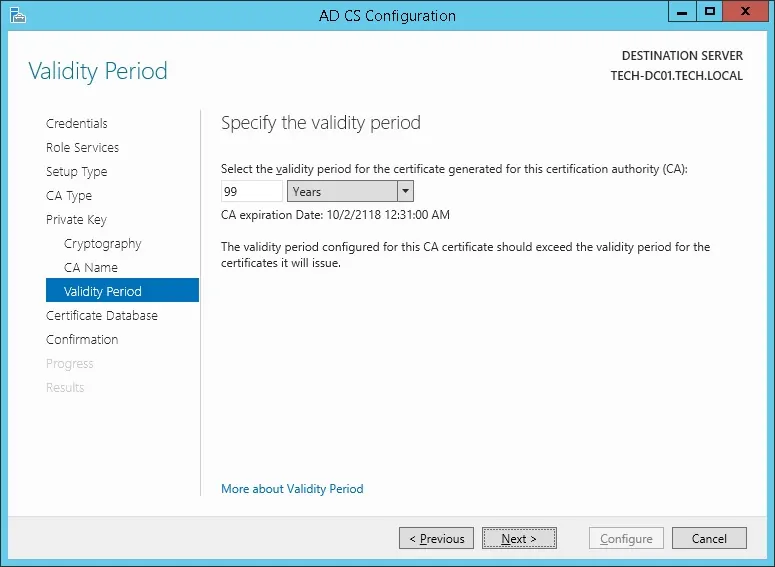

设置 Windows 证书颁发机构的有效期。

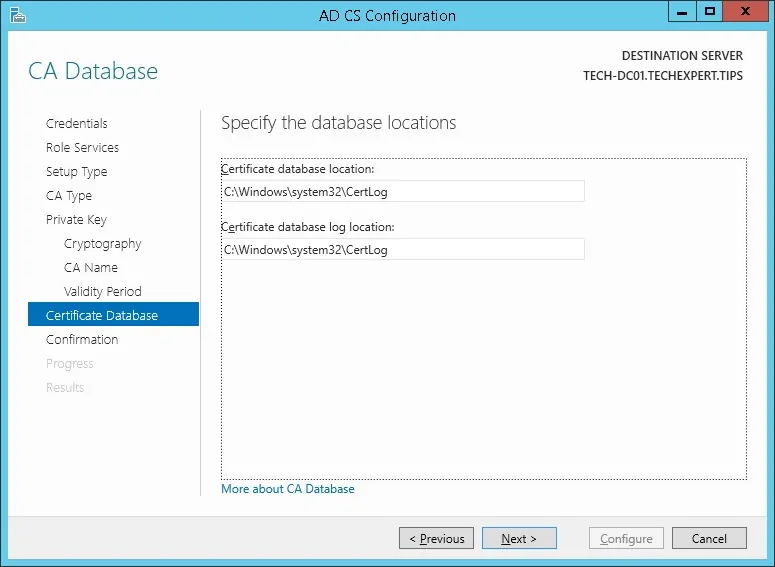

保留默认的 Windows 证书颁发机构数据库位置。

验证摘要并单击"配置"按钮。

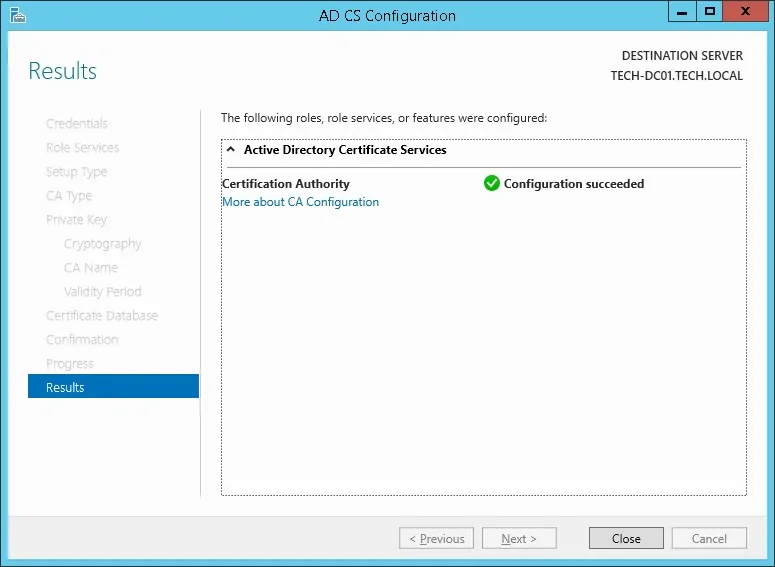

等待 Windows 服务器证书颁发机构安装完成。

完成证书颁发机构安装后,重新启动计算机。

已完成 Windows 证书颁发机构安装。

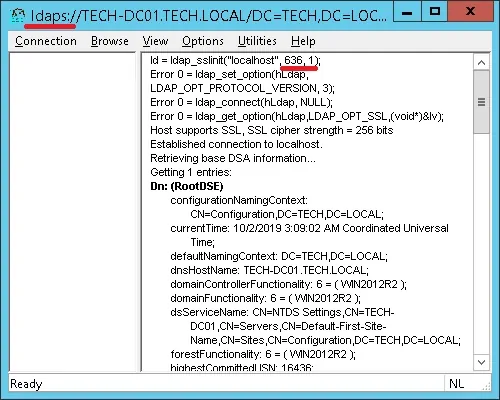

PFSense - 再次通过 SSL 通信测试 LDAP

我们需要测试您的域控制器是否在端口 636 上通过 SSL 提供 LDAP 服务。

完成证书颁发机构安装后,等待 5 分钟并重新启动域控制器。

在引导期间,域控制器将自动从本地证书颁发机构请求服务器证书。

获取服务器证书后,域控制器将开始在 636 端口上通过 SSL 提供 LDAP 服务。

在域控制器上,访问开始菜单并搜索 LDP 应用程序。

访问"连接"菜单并选择"连接"选项。

尝试使用 TCP 端口 636 连接到本地主机。

选择 SSL 复选框,然后单击"确定"按钮。

尝试使用 TCP 端口 636 连接到本地主机。

选择 SSL 复选框,然后单击"确定"按钮。

这一次,您应该能够连接到本地主机端口 636 上的 LDAP 服务。

如果无法连接到端口 636,请再次重新启动计算机,再等待 5 分钟。

域控制器可能需要一段时间才能收到证书颁发机构请求的证书。

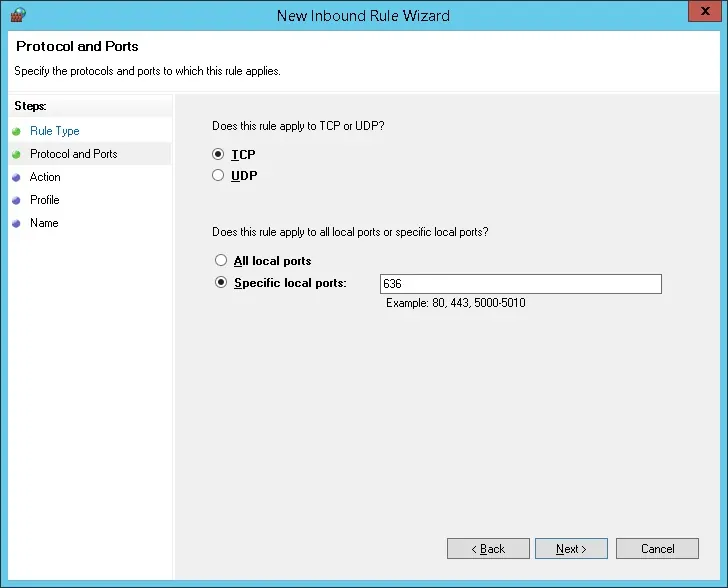

教程 - Windows 域控制器防火墙

我们需要在 Windows 域控制器上创建防火墙规则。

此防火墙规则将允许 Pfsense 服务器查询活动目录数据库。

在域控制器上,使用高级安全性打开名为 Windows 防火墙的应用程序

创建新的入站防火墙规则。

选择"端口"选项。

选择 TCP 选项。

选择"特定本地端口"选项。

输入 TCP 端口 636。

选择"允许连接"选项。

选中"域"选项。

选中"私人"选项。

选中"公共"选项。

输入防火墙规则的说明。

恭喜您,您已创建了所需的防火墙规则。

此规则将允许 Pfsense 查询活动目录数据库。

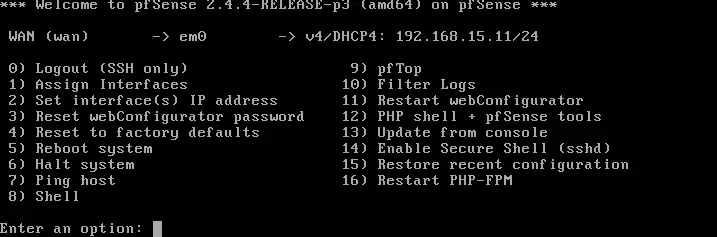

教程 - 准备 PFSense LDAPS 通信

访问 PFsense 控制台菜单并选择选项 8 以访问命令行。

使用以下命令测试 LDAPS 通信。

它将尝试获取域控制器证书的副本。

请记住,您需要将上面的 IP 地址更改为域控制器。

系统应显示域控制器证书的副本。

PFsense 防火墙必须能够使用其 DNS 名称与域控制器进行通信。 (FQDN)

Pfsense 可以使用域控制器作为 DNS 服务器来翻译 TECH-DC01。技术。本地到 IP 地址 192.168.15.10。

使用 PING 命令验证 PFsense 防火墙是否能够将主机名转换为 IP 地址。

在我们的示例中,Pfsense 防火墙能够翻译 TECH-DC01。技术。LOCAL 主机名到 192.168.15.10。

教程 - Windows 域帐户创建

接下来,我们需要在 Active 目录数据库上创建至少 2 个帐户。

ADMIN 帐户将用于登录 Pfsense Web 界面。

BIND 帐户将用于查询活动目录数据库。

在域控制器上,打开名为:活动目录用户和计算机的应用程序

在"用户"容器内创建新帐户。

创建新帐户命名为:管理员

密码配置为 ADMIN 用户: 123qwe.

此帐户将用于在 Pfsense Web 界面上作为管理员进行身份验证。

创建新帐户名为:绑定

密码配置为 BIND 用户:123qwe.

此帐户将用于查询 Active Directory 数据库上存储的密码。

恭喜您,您已经创建了所需的活动目录帐户。

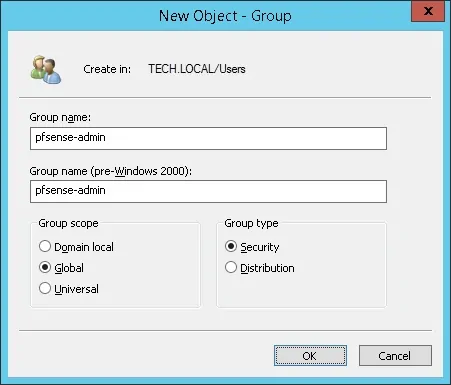

教程 - 创建 Windows 域组

接下来,我们需要在 Active 目录数据库上创建至少一个组。

在域控制器上,打开名为:活动目录用户和计算机的应用程序

在"用户"容器内创建新组。

创建新的组名为:pfsense-admin

此组的成员将在 PFsense Web 界面上具有管理员权限。

重要! 将管理员用户添加为 pfsense-admin 组的成员。

恭喜您,您已创建了所需的活动目录组。

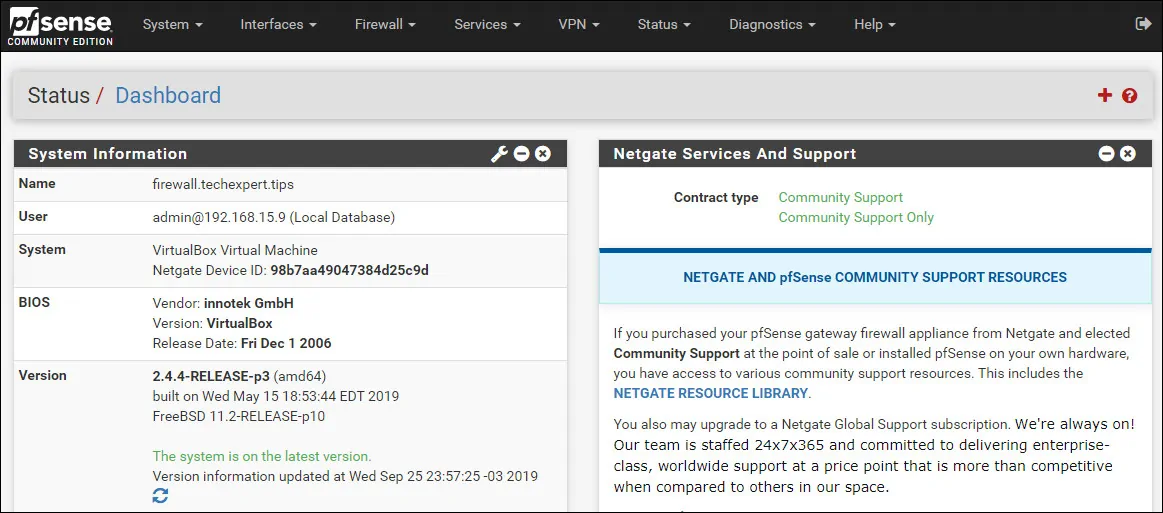

PFSense - 活动目录上的 PFSense LDAPS 身份验证

打开浏览器软件,输入 Pfsense 防火墙的 IP 地址并访问 Web 界面。

在我们的示例中,浏览器中输入了以下 URL:

• https://192.168.15.11

应提供 Pfsense Web 界面。

在提示屏幕上,输入 Pfsense 默认密码登录信息。

• Username: admin

• 密码: pfsense

成功登录后,您将被发送到 Pfsense 仪表板。

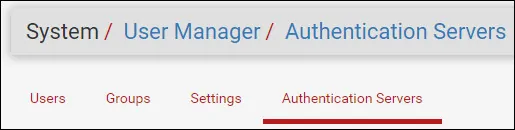

访问 Pfsense 系统菜单并选择"用户管理器"选项。

在"用户管理器"屏幕上,访问"身份验证服务器"选项卡并单击"添加"按钮。

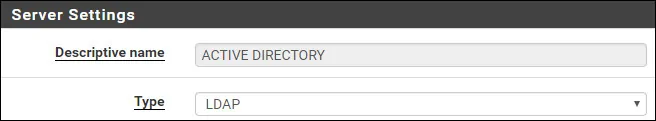

在"服务器"设置区域上,执行以下配置:

• 描述名称:活动目录

• 类型:LDAP

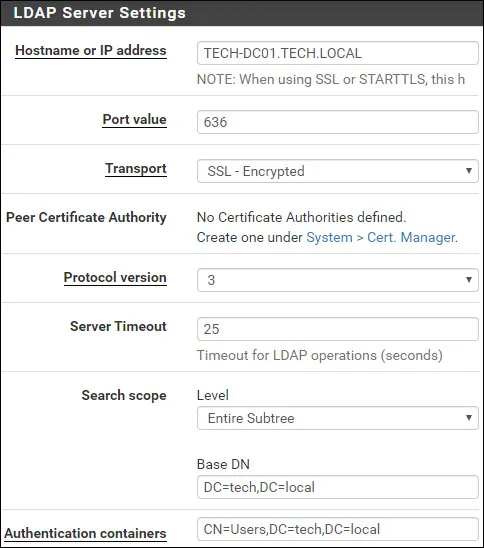

在 LDAP 服务器设置区域上,执行以下配置:

• 主机名或 IP 地址 - TECH-DC01。技术。当地

• 端口值 - 636

• 传输 - SSL - 加密

• 协议版本 - 3

• 服务器超时 - 25

• 搜索范围 - 整个子树

• 基本 DN - 直流技术,直流=本地

• 身份验证容器 - CN_用户、DC_技术、DC_本地

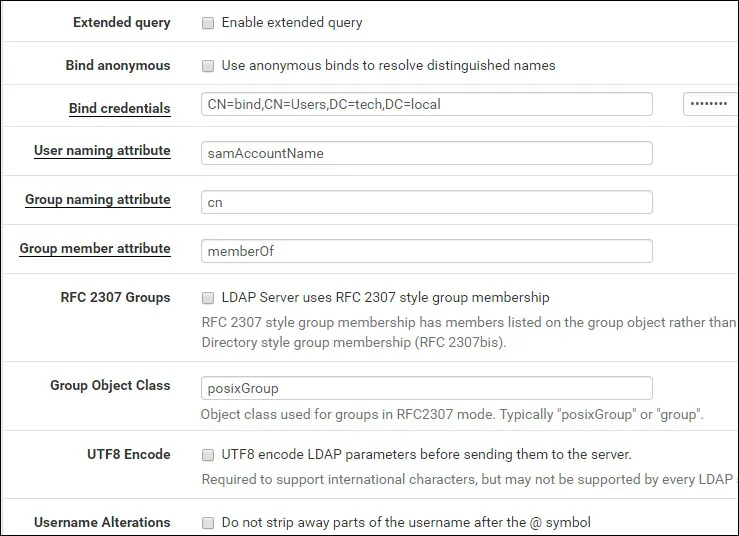

• 扩展查询 - 已禁用

• 匿名绑定 - 已禁用

• 绑定凭据 - CN_绑定,CN_用户,DC_技术,DC=本地

• 绑定凭据密码 - BIND 用户帐户的密码

• 初始模板 - 微软 AD

• 用户命名属性 - samAccountName

• 组命名属性 - cn

• 组成员属性 - 成员

• RFC 2307 组 - 已禁用

• 组对象类 - poixGroup

• UTF8 编码 - 已禁用

• 用户名更改 - 已禁用

您需要更改 TECH-DC01。技术。本地到域控制器主机名。

您需要更改域信息以反映网络环境。

您需要更改绑定凭据以反映网络环境。

单击"保存"按钮以完成配置。

在我们的示例中,我们在 PFSense firewal 上配置了 Ldap 服务器身份验证。

PFSense - 测试活动目录身份验证

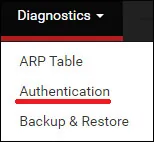

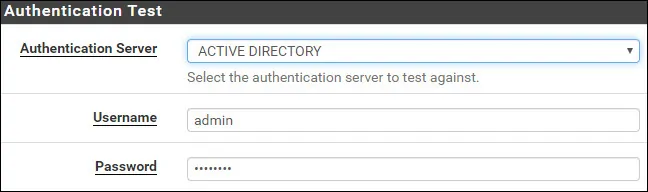

访问 Pfsense 诊断菜单并选择"身份验证"选项。

选择活动目录身份验证服务器。

输入管理员用户名及其密码,然后单击"测试"按钮。

如果测试成功,您应该会看到以下消息。

祝贺! 活动目录上的 PFsense LDAPS 服务器身份验证配置成功。

PFSense - 活动目录组权限

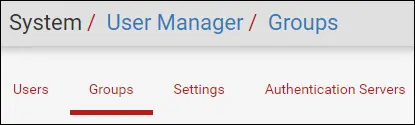

访问 Pfsense 系统菜单并选择"用户管理器"选项。

在"用户管理器"屏幕上,访问"组"选项卡并单击"添加"按钮。

在"组创建"屏幕上,执行以下配置:

• 组名称 - pfsense 管理员

• 范围 - 远程

• 描述 - 活动目录组

单击"保存"按钮,您将被发送回组配置屏幕。

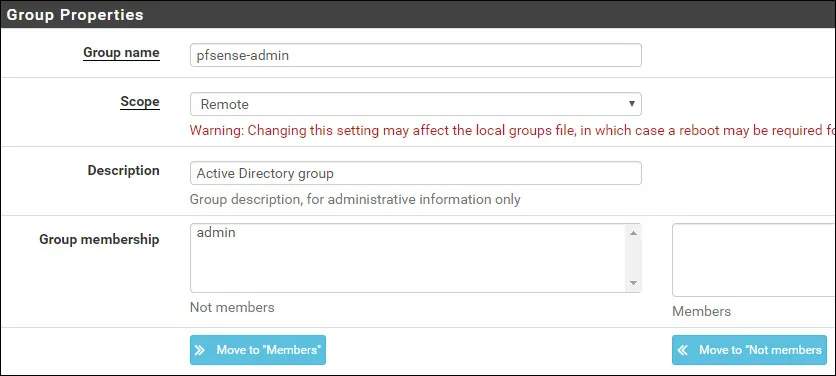

现在,您需要编辑 pfsense 管理组的权限。

在 pfsense-admin 组属性上,找到"已分配的权限"区域,然后单击"添加"按钮。

在"组特权"区域上,执行以下配置:

• 分配的权限 - WebCfg - 所有页面

单击"保存"按钮以完成配置。

PFSense - 启用活动目录身份验证

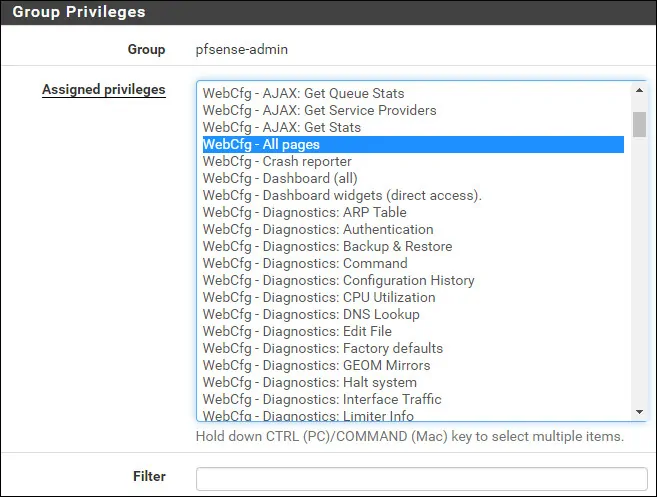

访问 Pfsense 系统菜单并选择"用户管理器"选项。

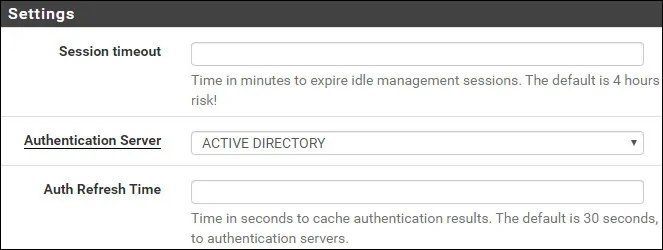

在"用户管理器"屏幕上,访问"设置"选项卡。

在"设置"屏幕上,选择"活动目录身份验证服务器"。

单击"保存和测试"按钮。

完成配置后,应注销 Pfsense Web 界面。

尝试使用管理员用户和活动目录数据库中的密码登录。

在登录屏幕上,使用管理员用户和来自 Active Directory 数据库的密码。

• Username: admin

• 密码:输入活动目录密码。

祝贺! 已将 PFSense 身份验证配置为使用活动目录数据库。