Souhaitez-vous savoir comment répertorier les autorisations d’un service Windows à l’aide d’ACCESSCHK ? Ce tutoriel vous montrera comment installer ACCESSCHK et vérifier les autorisations d’un service sur un ordinateur exécutant Windows.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Fenêtres 2022

• Windows 10

• Windows 11

Liste des équipements

Ici, vous pouvez trouver la liste des équipements utilisés pour créer ce tutoriel.

Ce lien affichera également la liste logicielle utilisée pour créer ce tutoriel.

Tutoriel lié à Windows:

Sur cette page, nous offrons un accès rapide à une liste de tutoriels liés à Windows.

Didacticiel Windows - Vérifier les autorisations de service à l’aide d’ACCESSCHK

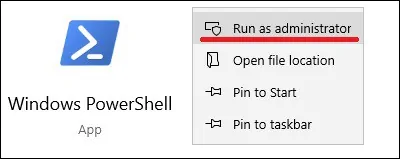

En tant qu’administrateur, démarrez une console Powershell.

Créez un répertoire temporaire pour stocker Sysinternals.

Téléchargez l’application Sysinternals.

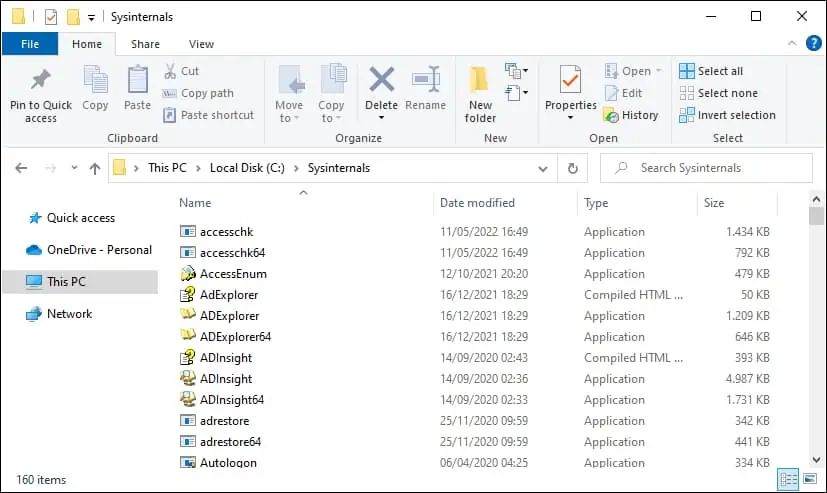

Installez Sysinternals sous Windows.

Dans notre exemple, Sysinternals a été installé à la racine du lecteur C.

Si vous le souhaitez, ajoutez le répertoire à la variable d’environnement PATH.

félicitations! Vous avez terminé l’installation de Sysinternals sur Windows.

Didacticiel ACCESSCHK - Liste des autorisations d’un service Windows

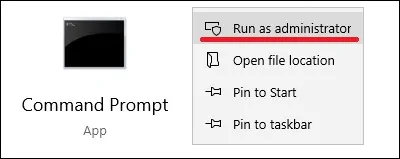

En tant qu’administrateur, démarrez une ligne de commande avec élévation de privilèges.

Répertoriez les services Windows disponibles.

Voici la sortie de commande.

Répertorier les autorisations d’un service Windows.

Voici la sortie de commande.

Dans notre exemple, nous avons utilisé ACCESSCHK pour répertorier les autorisations du service nommé GUPDATE.

Vous pouvez également afficher uniquement les objets disposant d’un accès en écriture.

Voici la sortie de commande.

félicitations! Vous pouvez répertorier les autorisations d’un service Windows à l’aide d’ACCESSCHK.