Möchten Sie erfahren, wie Sie eine Cisco Switch SSH-Authentifizierung für Active Directory über Radius über die Befehlszeile konfigurieren? In diesem Lernprogramm zeigen wir Ihnen alle erforderlichen Schritte zum Konfigurieren der SSH-Authentifizierung über Microsoft Active Directory auf einem Cisco Switch 2960 mithilfe der Befehlszeile.

In unserem Beispiel hat der Windows-Domänencontroller die IP-Adresse 192.168.100.10.

Cisco Switch Playlist:

Auf dieser Seite bieten wir einen schnellen Zugriff auf eine Liste von Videos zu Cisco Switch.

Vergiss nicht, unseren YouTube-Kanal zu abonnieren FKIT.

Cisco Switch-Tutorial:

Auf dieser Seite bieten wir einen schnellen Zugriff auf eine Liste von Tutorials zu Cisco Switch.

Lernprogramm - Cisco SSH-Authentifizierung in Active Directory

Zuerst müssen Sie auf die Konsole Ihres Cisco Switch zugreifen.

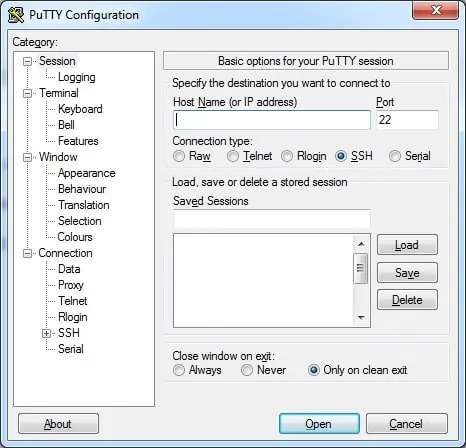

In unserem Beispiel werden wir eine Opensource-Software mit dem Namen Putty und einen Computer mit Windows verwenden.

Die Putty-Software ist auf der putty.org-Website verfügbar.

Nachdem Sie den Download abgeschlossen haben, führen Sie die Software aus und warten Sie auf den folgenden Bildschirm.

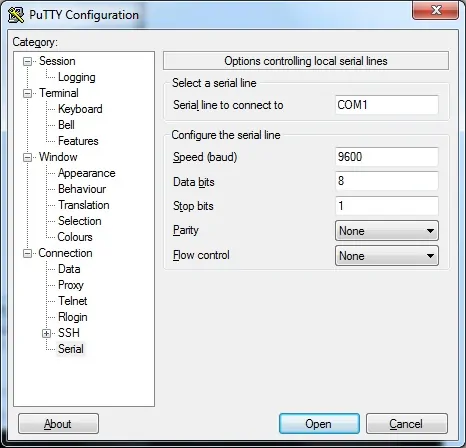

Um auf die Konsole eines Cisco Switch-Modells 2960 oder 3750 zuzugreifen, müssen Sie die Kategorie "Serielle Verbindung" auswählen und die folgenden Optionen verwenden:

• Verbindungstyp: Seriell

• Serielle Leitung: COM1

• Geschwindigkeit: 9600

Wenn COM1 nicht funktioniert, müssen Sie versuchen, COM2, COM3, COM4 oder das nächste zu verwenden.

Stellen Sie über die Konsole, telnet oder ssh eine Verbindung zur Befehlszeile Ihres Switches her und melden Sie sich mit einem Benutzer mit Administratorrechten an.

Geben Sie auf dem Eingabeaufforderungsbildschirm die administrativen Anmeldeinformationen ein.

Nach einer erfolgreichen Anmeldung wird die Konsolenbefehlszeile angezeigt.

Switch>

Verwenden Sie den Befehl enable, um den Berechtigungsmodus aufzurufen.

Switch> enable

Verwenden Sie den Befehl configure terminal, um den Konfigurationsmodus aufzurufen.

Switch# configure terminal

Zuerst müssen Sie den Radius auf einem Windows-Server installieren und konfigurieren.

Im obigen Video erfahren Sie Schritt für Schritt, wie Sie den Radius-Server konfigurieren müssen.

Nach Abschluss der Konfiguration des Radius-Servers können Sie das Lernprogramm weiter lesen.

Konfigurieren Sie den Cisco-Switch für die Authentifizierung mithilfe des Radius-Servers.

Switch(config)# aaa new-model

Switch(config)# aaa authentication login default group radius local

Switch(config)# aaa authorization exec default group radius local

Switch(config)# radius-server host 192.168.100.10

Switch(config)# radius-server key kamisama123@

In unserem Beispiel haben wir den Cisco Switch so konfiguriert, dass eine Benutzersitzung mit dem Radius-Server authentifiziert und autorisiert wird.

Der Radiusserver authentifiziert die Benutzerkonten in der Active Directory-Domäne.

In unserem Beispiel lautet die IP-Adresse des Radius-Servers 192.168.100.10.

In unserem Beispiel ist der Authentifizierungsschlüssel für den Radiusserver kamisama123 @.

Verwenden Sie nun den folgenden Befehl, um die erforderlichen SSH-Verschlüsselungsschlüssel zu erstellen:

Switch(config)# crypto key generate rsa

Switch(config)# ip ssh version 2

Wenn das System nach einer Schlüsselgröße fragt, sollten Sie die höchste für Ihren Switch verfügbare Nummer angeben.

Auf meinem Switch war der maximale Wert: 4096

Sie sollten auch die SSH-Version 2 aktivieren, die sicherer ist und viele coole Funktionen bietet.

Konfigurieren Sie die virtuellen Terminals, um den SSH-Fernzugriff zu ermöglichen.

Switch(config)# line vty 0 15

Switch(config)# login authentication default

Switch(config)# transport input ssh

Switch(config)# exit

Vergessen Sie nicht, Ihre Switch-Konfiguration zu speichern.

Switch# copy running-config startup-config

Sie haben die Cisco SSH-Fernzugriffsfunktion erfolgreich aktiviert.

Sie haben die Remote-Terminals erfolgreich konfiguriert, um Remote-Verbindungen zu akzeptieren.

Sie haben die Radius-Authentifizierung für einen Cisco-Switch erfolgreich konfiguriert.