Vil du lære, hvordan du konfigurerer en Cisco Switch SSH-godkendelse på Active Directory via Radius ved hjælp af kommandolinjen? I dette selvstudium vil vi vise dig alle de trin, der kræves for at konfigurere SSH-godkendelse via Microsoft Active Directory på en Cisco Switch 2960 ved hjælp af kommandolinjen.

I vores eksempel har Windows-domænecontrolleren IP-adressen 192.168.100.10.

Cisco Switch Playlist:

På denne side tilbyder vi hurtig adgang til en liste over videoer relateret til Cisco Switch.

Glem ikke at abonnere på vores youtube kanal ved navn FKIT.

Selvstudium i Cisco Switch:

På denne side tilbyder vi hurtig adgang til en liste over tutorials relateret til Cisco Switch.

Selvstudium - Cisco SSH-godkendelse på Active Directory

Først skal du have adgang til konsollen på din Cisco Switch.

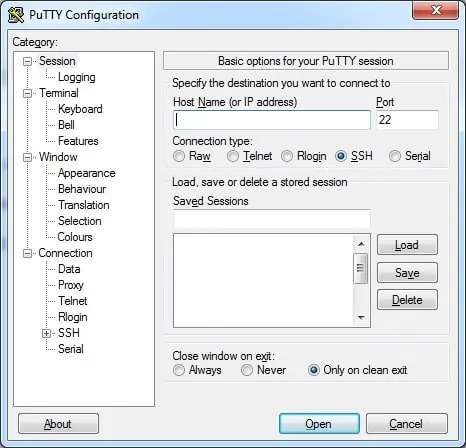

I vores eksempel vil vi bruge en Opensource software ved navn Putty og en computer, der kører Windows.

Putty-softwaren er tilgængelig på putty.org hjemmeside.

Når du er færdig med overførslen, skal du køre softwaren og vente på følgende skærm.

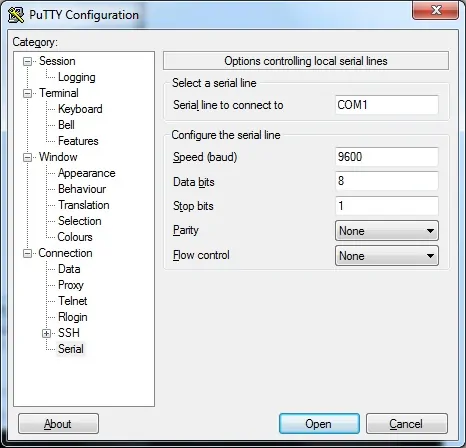

Hvis du vil have adgang til konsollen i en Cisco Switch model 2960 eller 3750, skal du vælge kategorien Seriel forbindelse og bruge følgende indstillinger:

• Forbindelsestype: Seriel

• Seriel linje: COM1

• Hastighed: 9600

Hvis COM1 ikke virker, skal du forsøge at bruge COM2, COM3, COM4 eller den næste.

Brug enten konsollen, telnet eller ssh til at oprette forbindelse til kommandolinjen for switchen og logge på med en bruger, der har administratorrettigheder.

Angiv de administrative loginoplysninger på prompteskærmen.

Efter et vellykket login vises konsolkommandolinjen.

Switch>

Brug kommandoen Enable til at gå i rettighedstilstand.

Switch> enable

Brug kommandoen Konfigurer terminal til at gå i konfigurationstilstand.

Switch# configure terminal

Først skal du installere og konfigurere Radius på en Windows-server.

Videoen ovenfor vil lære dig den trin for trin procedure, der kræves for at konfigurere Radius server.

Når du har afsluttet Radius-serverkonfigurationen, kan du fortsætte med at læse selvstudiet.

Konfigurer Cisco-switchen til at godkende ved hjælp af Radius-serveren.

Switch(config)# aaa new-model

Switch(config)# aaa authentication login default group radius local

Switch(config)# aaa authorization exec default group radius local

Switch(config)# radius-server host 192.168.100.10

Switch(config)# radius-server key kamisama123@

I vores eksempel har vi konfigureret Cisco Switch til at godkende og godkende brugersession ved hjælp af Radius-serveren.

Radius-serveren godkender brugerkontiene på Active Directory-domænet.

I vores eksempel er IP-adressen på Radius-serveren 192.168.100.10.

I vores eksempel er godkendelsesnøglen til radiusserveren kamisama123@.

Brug nu følgende kommando til at oprette de nødvendige SSH-krypteringsnøgler:

Switch(config)# crypto key generate rsa

Switch(config)# ip ssh version 2

Hvis systemet beder om en nøglestørrelse, skal du informere det højeste antal, der er tilgængelige for switchen.

På min Switch var den maksimale værdi: 4096

Du bør også aktivere SSH version 2, som er mere sikker og har en masse smarte funktioner.

Konfigurer de virtuelle terminaler, så SSH får fjernadgang.

Switch(config)# line vty 0 15

Switch(config)# login authentication default

Switch(config)# transport input ssh

Switch(config)# exit

Glem ikke at gemme din switch konfiguration.

Switch# copy running-config startup-config

Du har aktiveret Cisco SSH-fjernadgangsfunktionen.

Du har konfigureret fjernterminalerne til at acceptere fjernforbindelser.

Du har konfigureret Radius-godkendelsen på en Cisco-switch.