Möchten Sie erfahren, wie Sie die Mikrotik Active-Verzeichnisauthentifizierung mit Radius konfigurieren? In diesem Tutorial zeigen wir Ihnen, wie Sie Mikrotik-Benutzer in der Active Directory-Datenbank mithilfe des Radius-Protokolls authentifizieren.

MikroTik Tutorial:

Auf dieser Seite bieten wir schnellen Zugriff auf eine Liste von Tutorials im Zusammenhang mit MikroTik.

Tutorial - Radius Server Installation unter Windows

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory-Domäne: TECH. lokal

Öffnen Sie die Server Manager-Anwendung.

Greifen Sie auf das Menü Verwalten zu und klicken Sie auf Rollen und Funktionen hinzufügen.

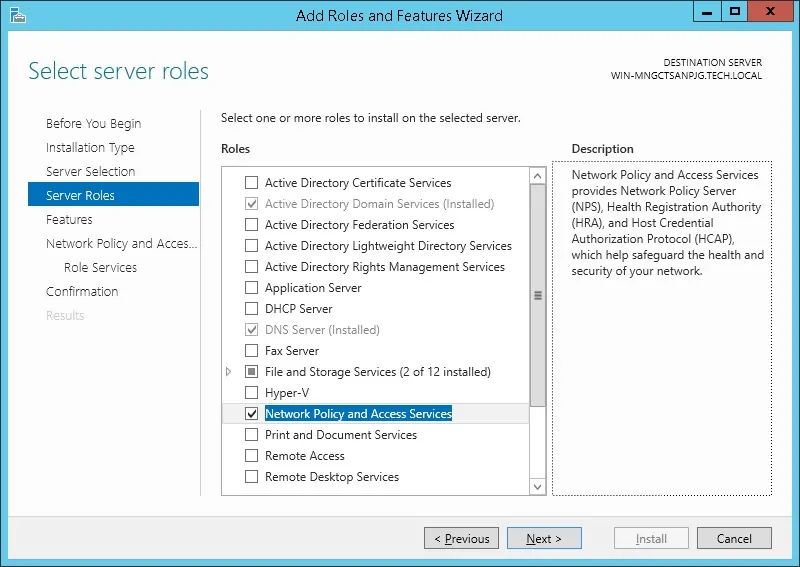

Greifen Sie auf den Bildschirm Serverrollen zu, wählen Sie die Option Netzwerkrichtlinie und Zugriffsdienst aus.

Klicken Sie auf die Schaltfläche Weiter.

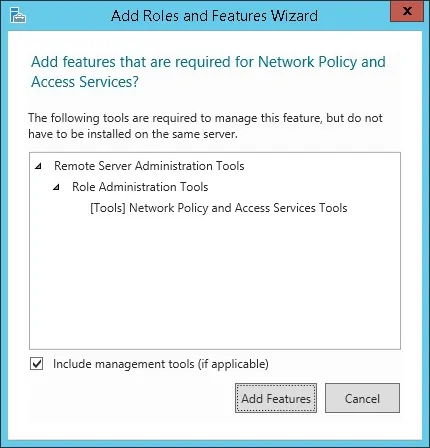

Klicken Sie auf dem folgenden Bildschirm auf die Schaltfläche Funktionen hinzufügen.

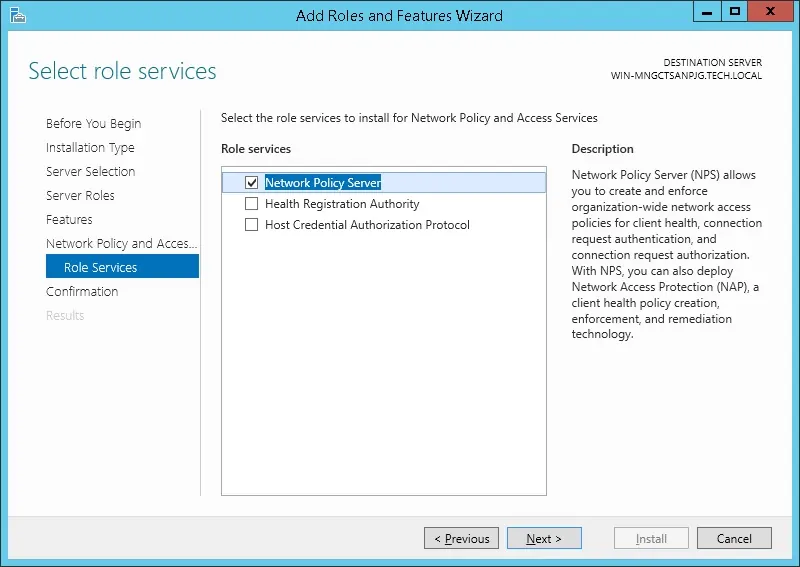

Klicken Sie auf dem Rollendienstbildschirm auf die Schaltfläche Weiter.

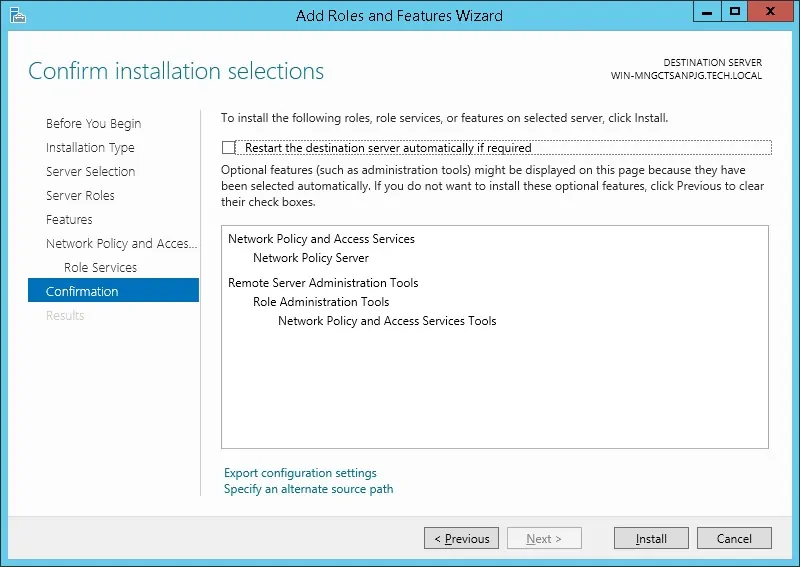

Klicken Sie auf dem nächsten Bildschirm auf die Schaltfläche Installieren.

Sie haben die Radius-Serverinstallation unter Windows 2012 abgeschlossen.

Tutorial Radius Server - Active Directory Integration

Als Nächstes müssen wir mindestens 1 Konto in der Active Directory-Datenbank erstellen.

Das MIKROTIK-Konto wird verwendet, um sich auf dem Mikrotik-Gerät anzumelden.

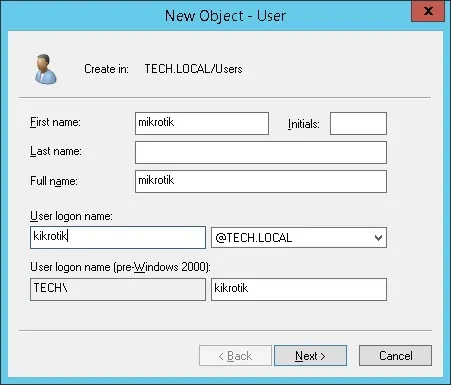

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie ein neues Konto im Container Benutzer.

Erstellen Sie ein neues Konto mit dem Namen: mikrotik

Für den MIKROTIK-Benutzer konfiguriertes Kennwort: 123qwe..

Dieses Konto wird verwendet, um sich als Administrator auf dem Mikrotik-Gerät zu authentifizieren.

Herzlichen Glückwunsch, Sie haben die erforderlichen Active Directory-Konten erstellt.

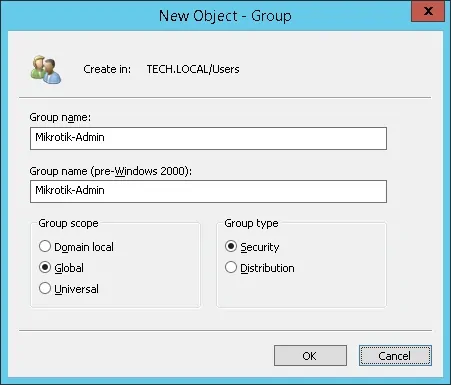

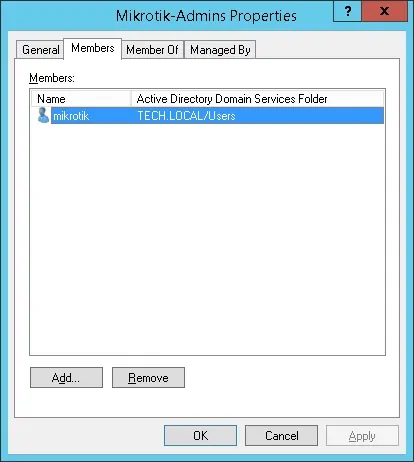

Als Nächstes müssen wir mindestens eine Gruppe in der Active Directory-Datenbank erstellen.

Öffnen Sie auf dem Domänencontroller die Anwendung mit dem Namen: Active Directory-Benutzer und -Computer

Erstellen Sie eine neue Gruppe im Container Benutzer.

Erstellen einer neuen Gruppe mit dem Namen: Mikrotik-admin

Mitglieder dieser Gruppe verfügen über die Admin-Berechtigung auf dem Mikrotik-Gerät.

Wichtig! Fügen Sie den mikrotik-Benutzer als Mitglied der Mikrotik-admin-Gruppe hinzu.

Herzlichen Glückwunsch, Sie haben die erforderliche Active Directory-Gruppe erstellt.

Tutorial Radius Server - Client-Geräte hinzufügen

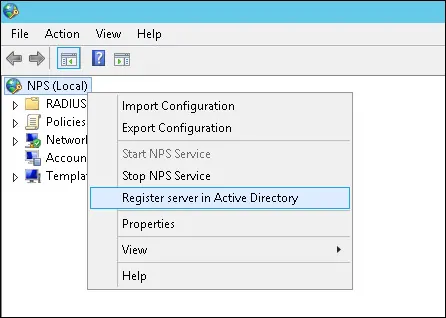

Öffnen Sie auf dem Radius-Server die Anwendung mit dem Namen: Netzwerkrichtlinienserver

Sie müssen den Radius-Server in der Active-Verzeichnis-Datenbank autorisieren.

Klicken Sie mit der rechten Maustaste auf NPS(LOCAL) und wählen Sie die Option Server in Active Directory registrieren aus.

Klicken Sie auf dem Bestätigungsbildschirm auf die Schaltfläche OK.

Als Nächstes müssen Sie Radius-Clients konfigurieren.

Radiusclients sind Geräte, die die Authentifizierung vom Radius-Server anfordern dürfen.

Wichtig! Verwechseln Sie Radius-Clients nicht mit Radius-Benutzern.

Klicken Sie mit der rechten Maustaste auf den Ordner Radius Clients und wählen Sie die Option Neu aus.

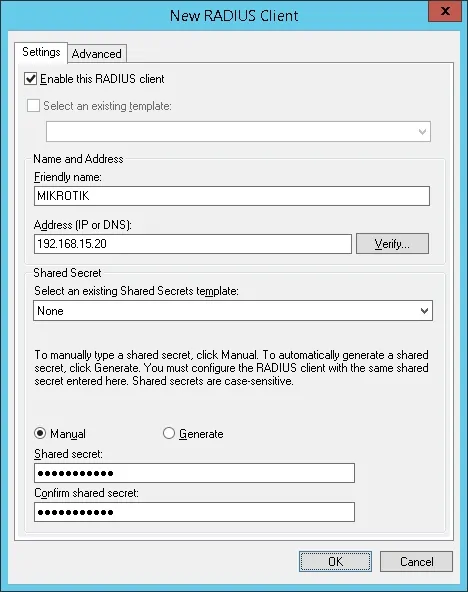

Hier ist ein Beispiel für einen Client, der so konfiguriert ist, dass ein Mikrotik-Gerät eine Verbindung mit dem Radius-Server herstellen kann.

Sie müssen die folgende Konfiguration festlegen:

• Freundlicher Name zum Gerät - Fügen Sie Ihrer Mikrotik eine Beschreibung hinzu

• Geräte-IP-Adresse - IP-Adresse Ihrer Mikrotik

• Gerät Shared Secret - kamisama123

Der geheime Schlüssel "Gemeinsam genutzt" wird verwendet, um das Gerät zur Verwendung des Radius-Servers zu autorisieren.

Sie haben die Radius-Clientkonfiguration abgeschlossen.

Tutorial Radius Server - Konfigurieren einer Netzwerkrichtlinie

Jetzt müssen Sie eine Netzwerkpolitik erstellen, um die Authentifizierung zu ermöglichen.

Klicken Sie mit der rechten Maustaste auf den Ordner Netzwerkrichtlinien, und wählen Sie die Option Neu aus.

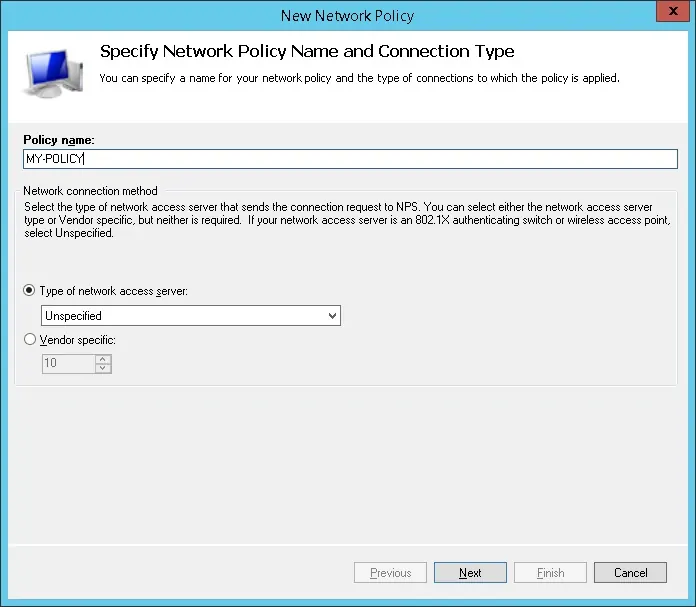

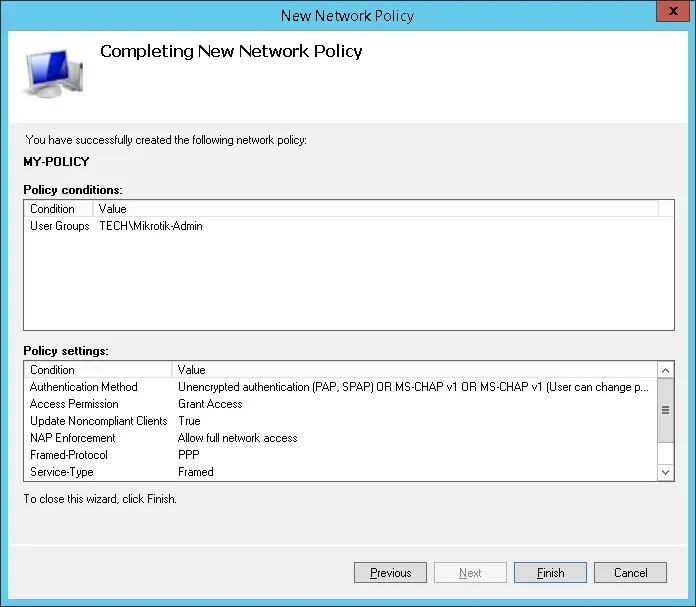

Geben Sie einen Namen für die Netzwerkrichtlinie ein, und klicken Sie auf die Schaltfläche Weiter.

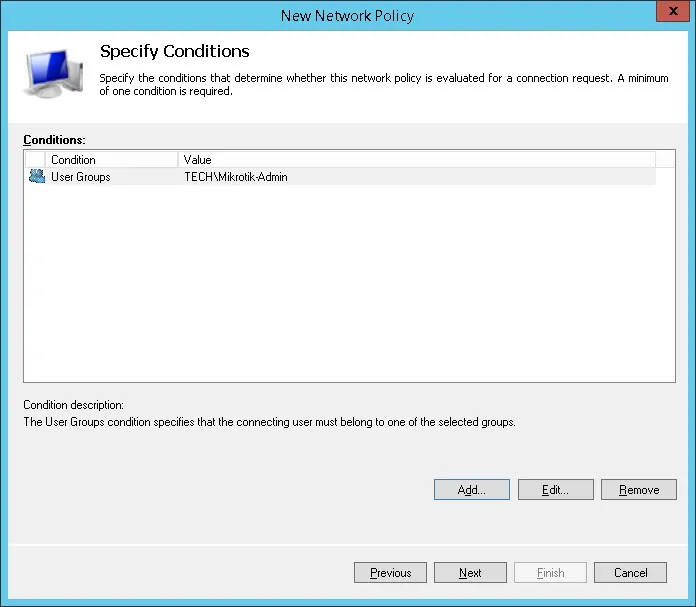

Klicken Sie auf die Schaltfläche Bedingung hinzufügen.

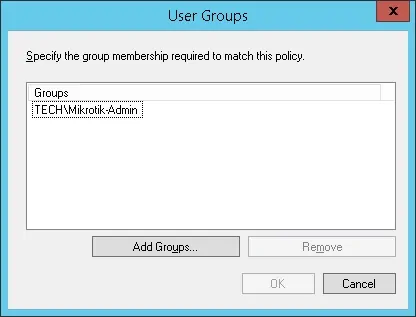

Wir werden es Mitgliedern der MIKROTIK-ADMIN-Gruppe ermöglichen, sich zu authentifizieren.

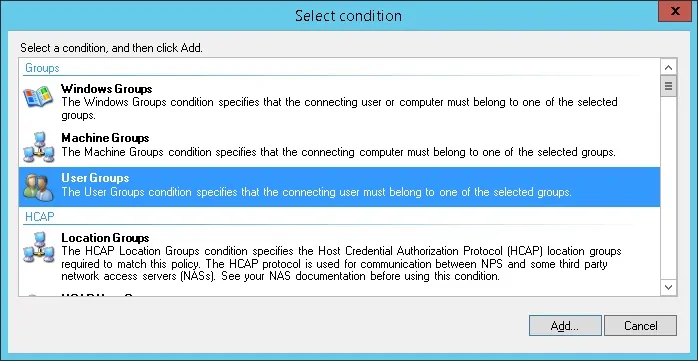

Wählen Sie die Option Benutzergruppe aus und klicken Sie auf die Schaltfläche Hinzufügen.

Klicken Sie auf die Schaltfläche Gruppen hinzufügen und suchen Sie die MIKROTIK-ADMIN-Gruppe.

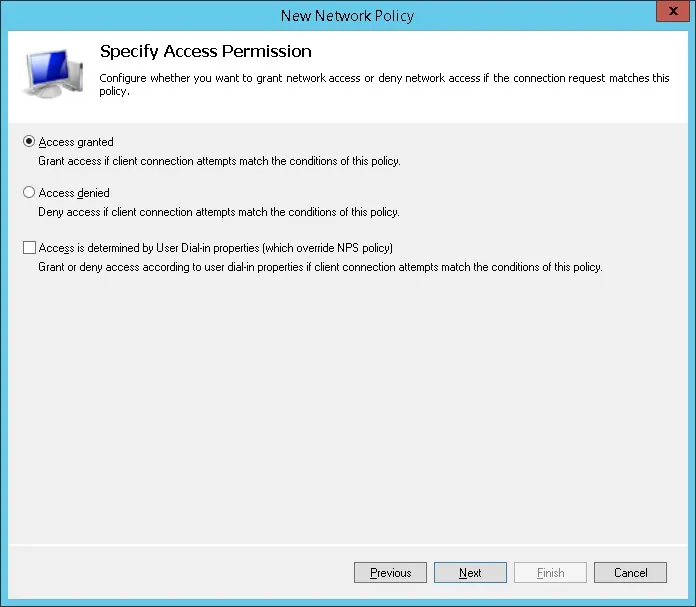

Wählen Sie die Option Gewährte Access aus, und klicken Sie auf die Schaltfläche Weiter.

Dadurch können sich Mitglieder der MIKROTIK-ADMIN-Gruppe auf dem Radius-Server authentifizieren.

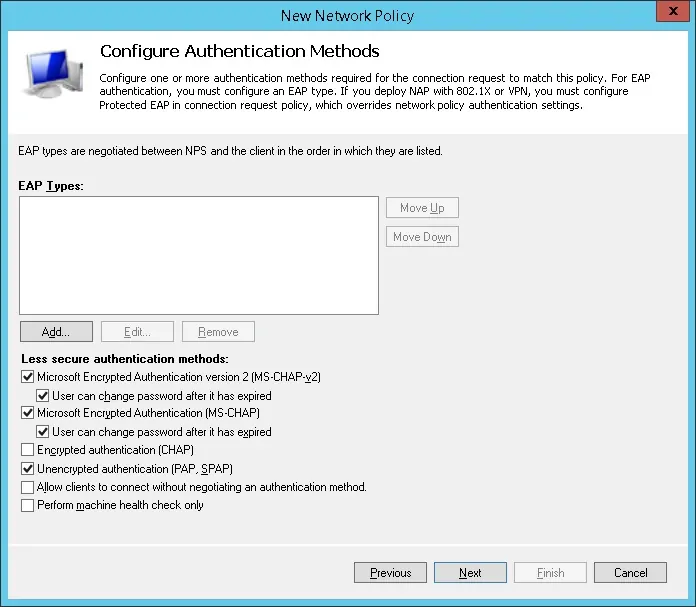

Wählen Sie auf dem Bildschirm Authentifizierungsmethoden die Option Unverschlüsselte Authentifizierung (PAP, SPAP) aus.

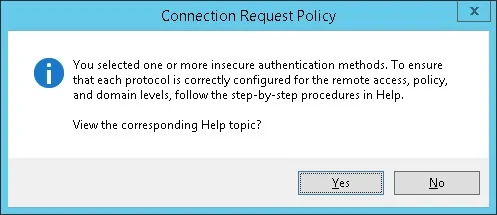

Wenn die folgende Warnung angezeigt wird, klicken Sie auf die Schaltfläche Nein.

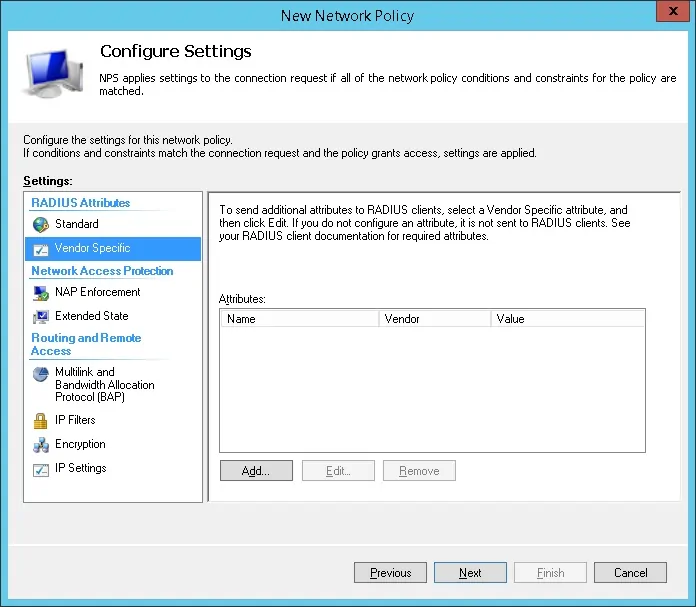

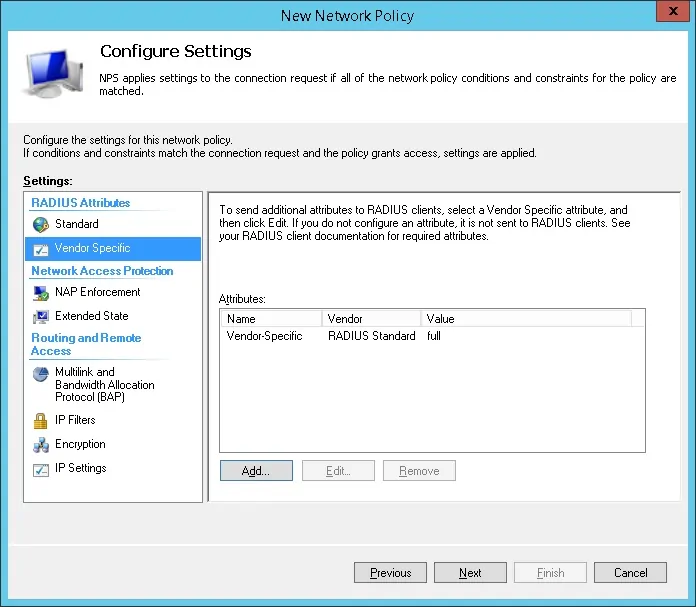

Wählen Sie die Option Vendor Specific radius attribute aus, und klicken Sie auf die Schaltfläche Hinzufügen

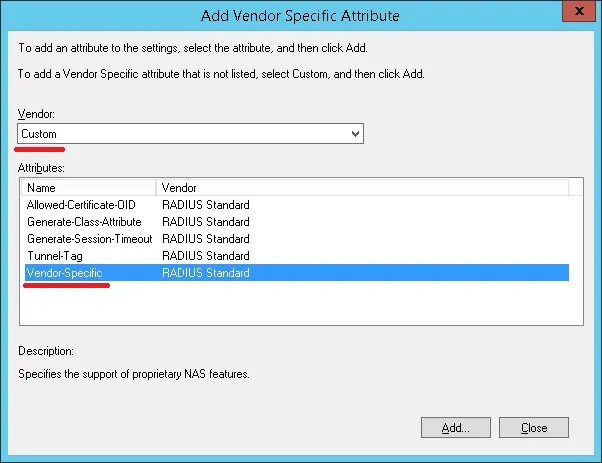

Wählen Sie die Option Benutzerdefinierter Kreditor aus.

Wählen Sie das Vendor-Specific-Attribut aus und klicken Sie auf die Schaltfläche Hinzufügen.

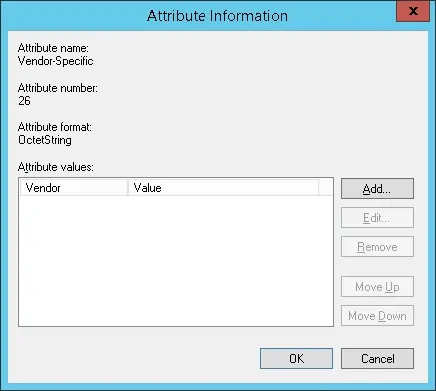

Klicken Sie auf die Schaltfläche Hinzufügen.

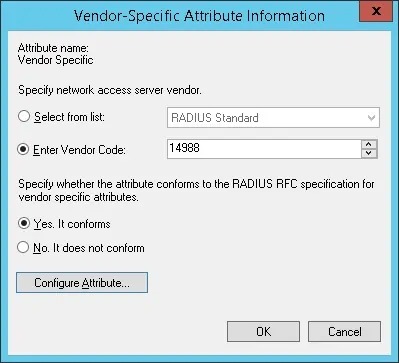

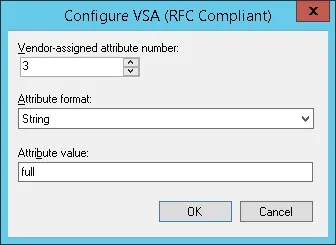

Festlegen des Kreditorencodes: 14988

Wählen Sie: Ja, es entspricht.

Klicken Sie auf die Schaltfläche Attribut konfigurieren.

Festlegen der vom Kreditor zugewiesenen Attributnummer: 3

Wählen Sie das Atribute-Format: String

Geben Sie den Attributwert ein: voll

Der NPS-Radius-Server gibt die herstellerspezifischen Informationen an das Mikrotik-Gerät zurück.

Die Mikrotik erteilt den authentifizierten Benutzern Lese-/Schreibberechtigung über das Gerät.

Überprüfen Sie die Konfigurationszusammenfassung des Radius-Servers, und klicken Sie auf die Schaltfläche Fertig stellen.

Herzlichen glückwunsch! Sie haben die Radius-Serverkonfiguration abgeschlossen.

Tutorial - MikroTik Radius-Authentifizierung

• IP - 192.168.15.20.

• Operacional System - RouterOS 6.45.7

• Hostname - MikroTik

Verwenden Sie auf der Mikrotik-Routerkonsole den folgenden Befehl, um

Führen Sie die folgende Radiuskonfiguration aus:

• Radius IP-Adresse - 192.168.15.10

• Radius Shared Secret - Der Radius Client shared secret (kamisama123)

Sie müssen die IP-Adresse des Radius-Servers ändern, um Ihre Radius-Server-IP-Adresse widerzuspiegeln.

Sie müssen den geheimen freigegebenen Schlüssel ändern, um ihren gemeinsamen SchlüsselRadius-Client widerzuspiegeln.

Hier ist die Befehlsausgabe:

Aktivieren Sie die lokale Benutzerberechtigung für die Verwendung von Radius.

Hier ist die Befehlsausgabe:

Herzlichen glückwunsch! Sie haben die Mikrotik-Aktivverzeichnisauthentifizierung mit Radius konfiguriert.

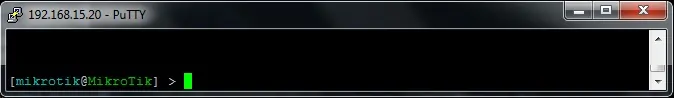

Tutorial - MikroTik Active Directory-Authentifizierungstest

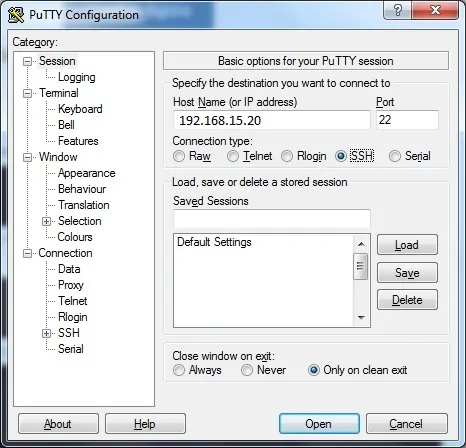

Jetzt müssen Sie die Mikrotik Radius-Authentifizierung testen.

Laden Sie die PUTTY-Software herunter und versuchen Sie, die Mikrotik mit dem SSH-Protokoll authentifizierung zu verwenden.

Wenn Sie sich mit dem Konto mikrotik authentifizieren, verfügen Sie über Lese-/Schreibberechtigungen.

Herzlichen glückwunsch! Sie haben die Mikrotik-Activedirectory-Authentifizierung getestet.