האם ברצונך ללמוד כיצד לסנן יומני אירועים של Windows באמצעות Powershell כדי לגלות מי שינה את סיסמת המשתמש בתחום? במדריך זה, אנו הולכים להראות לך כיצד למצוא מי שינה את הסיסמה של חשבון ב- Active Directory.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• חלונות 2022

• Windows 10

• חלונות 11

רשימת ציוד

כאן תוכל למצוא את רשימת הציוד המשמש ליצירת ערכת לימוד זו.

קישור זה גם יראה את רשימת התוכנה המשמשת ליצירת ערכת לימוד זו.

ערכת לימוד קשורה - PowerShell

בדף זה, אנו מציעים גישה מהירה לרשימת ערכות לימוד הקשורות ל- PowerShell.

מדריך Powershell - מי שינה את סיסמת המשתמש ב- Active Directory

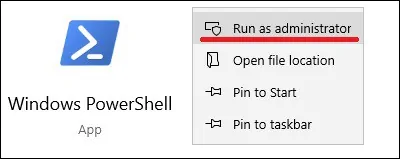

בבקר התחום, הפעל שורת פקודה מוגבהת של Powershell.

רשום אירועים הקשורים לשינוי סיסמת משתמש.

הנה פלט הפקודה.

הצג את התוכן של אירועים הקשורים לשינוי סיסמאות משתמשים.

הנה פלט הפקודה.

הצג רק את התוכן של הודעת האירוע.

הנה פלט הפקודה.

מצא מי שינה את הסיסמה של המשתמשים ב-30 הימים האחרונים.

חפש אירועים הקשורים לשינוי סיסמאות משתמש במרווח זמן מסוים.

רשום אירועים הקשורים לשינוי הסיסמה של חשבון משתמש ספציפי.

בדוגמה שלנו, סיננו על סמך תוכן הודעת האירוע.

סקריפט Powershell זה מסנן ששינה את סיסמת המשתמש.

הנה פלט הפקודה.

כאשר משתמש משנה את הסיסמה שלו, מזהה האירוע הנכון הוא 4723.

מזל טוב! באפשרותך למצוא מי שינה סיסמת משתמש ב- Active Directory באמצעות Powershell.