Si desidera imparare a configurare l'autenticazione di Active Directory tramite LDAP su SSL? In questa esercitazione, ti mostreremo come autenticare gli utenti di .abbix sul database di Active Directory utilizzando il protocollo LDAPS per una connessione crittografata.

4.2.6 di zabbix

Windows 2012 R2

Elenco hardware:

Nella sezione seguente viene visualizzato l'elenco delle attrezzature utilizzate per creare questa esercitazione di .

Ogni pezzo di hardware sopra elencato può essere trovato sul sito web di Amazon.

Playlist di zabbix:

In questa pagina, offriamo un rapido accesso a un elenco di video relativi all'installazione di .

Non dimenticare di iscriverti al nostro canale youtube chiamato FKIT.

Esercitazione correlata a .abbix:

In questa pagina, offriamo un rapido accesso a un elenco di tutorial relativi all'installazione di .

Esercitazione - Installazione di Active Directory in WindowsTutorial - Active Directory Installation on Windows

IP - 192.168.15.10.

Sistema operativo - Windows 2012 R2

Nome host - TECH-DC01

Dominio di Active Directory: TECH. Locale

Se si dispone già di un dominio di Active Directory, è possibile ignorare questa parte dell'esercitazione.

Aprire l'applicazione Server Manager.

Accedere al menu Gestisci e fare clic su Aggiungi ruoli e funzionalità.

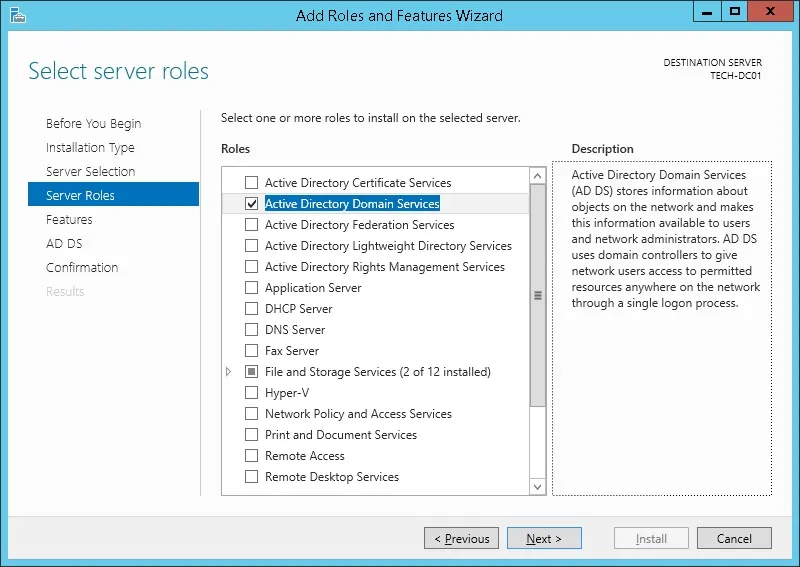

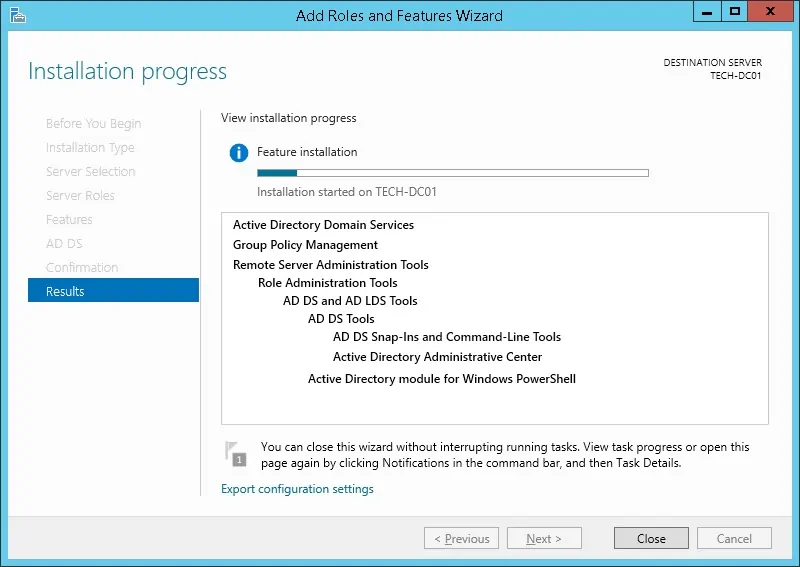

Accedere alla schermata Ruolo server, selezionare il servizio di dominio Active Directory e fare clic sul pulsante Avanti.

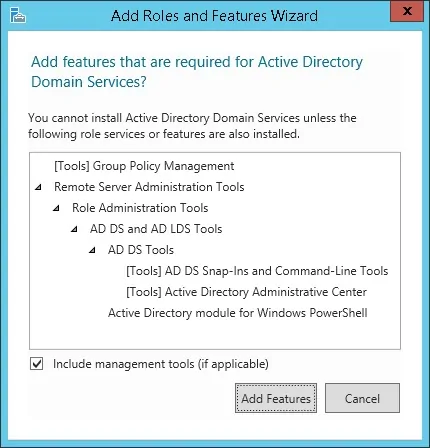

Nella schermata seguente, fare clic sul pulsante Aggiungi funzionalità.

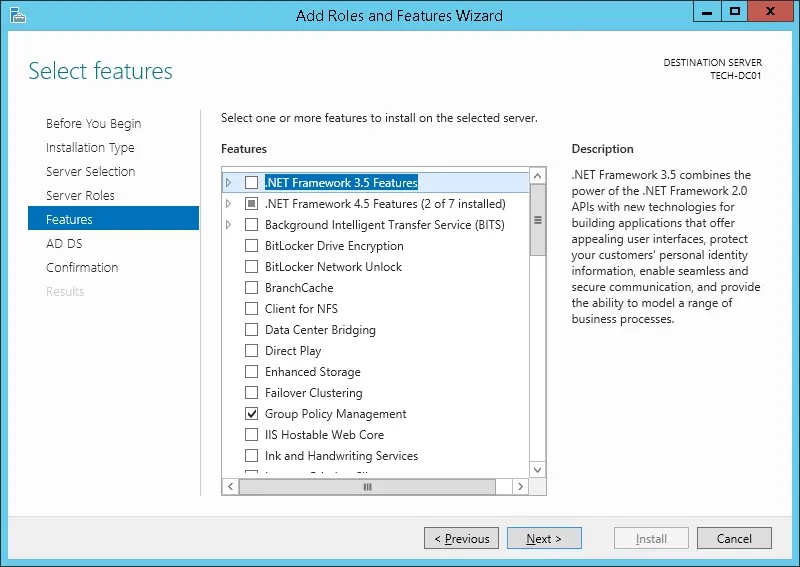

Continuare a fare clic sul pulsante Avanti fino a raggiungere l'ultima schermata.

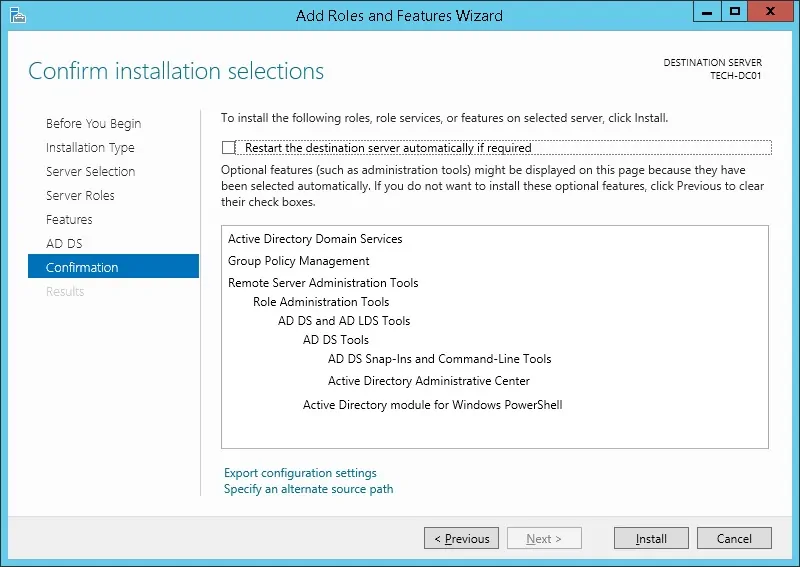

Nella schermata di conferma, fare clic sul pulsante Installa.

Attendere il completamento dell'installazione di Active Directory.

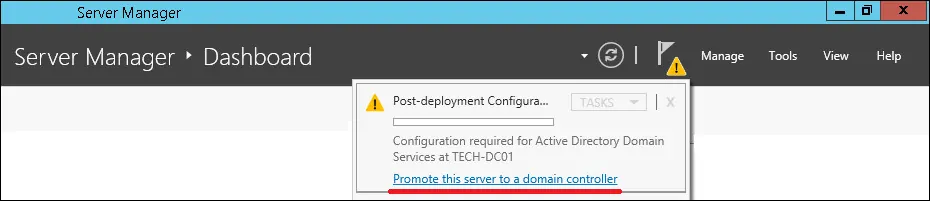

Aprire l'applicazione Server Manager.

Fare clic sul menu bandiera gialla e selezionare l'opzione per promuovere il server a un controller di dominio

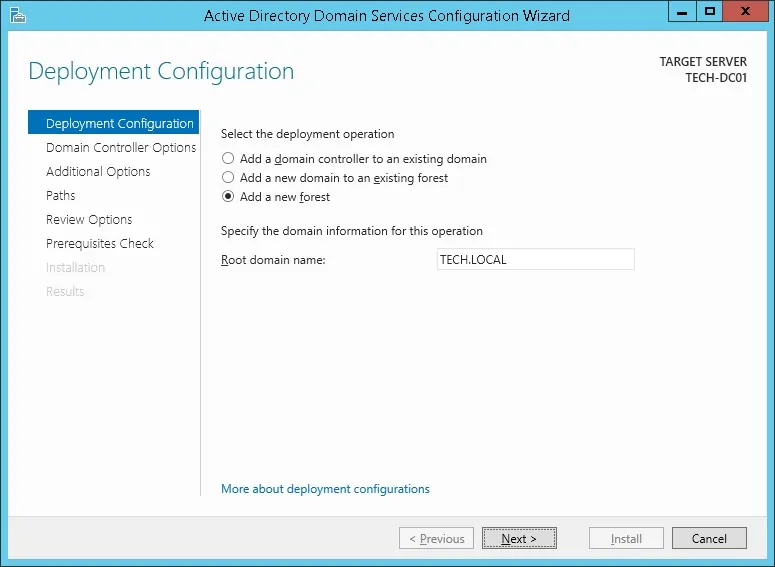

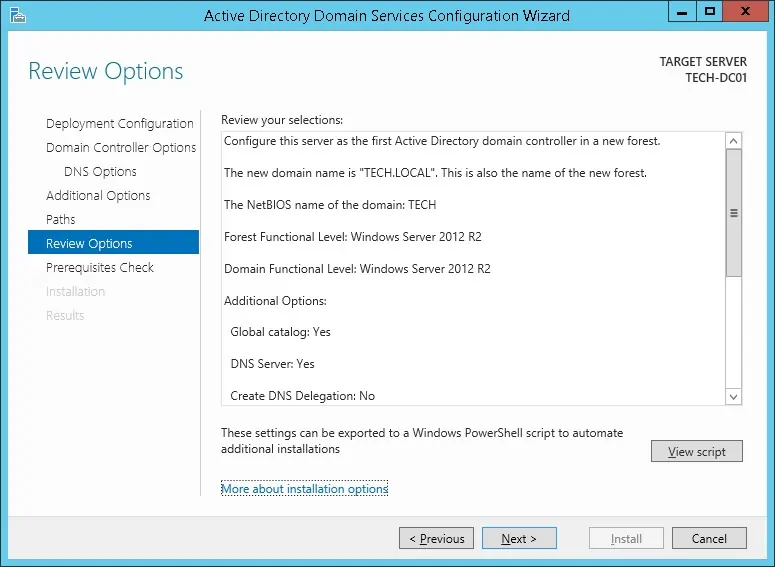

Selezionare l'opzione Aggiungi una nuova foresta e immettere un nome di dominio radice.

Nel nostro esempio, abbiamo creato un nuovo dominio denominato: TECH. Locale.

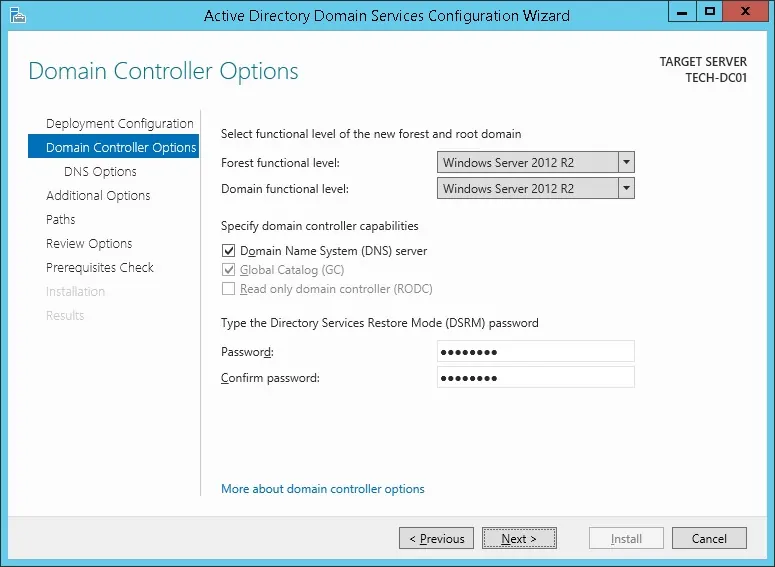

Immettere una password per proteggere il ripristino di Active Directory.

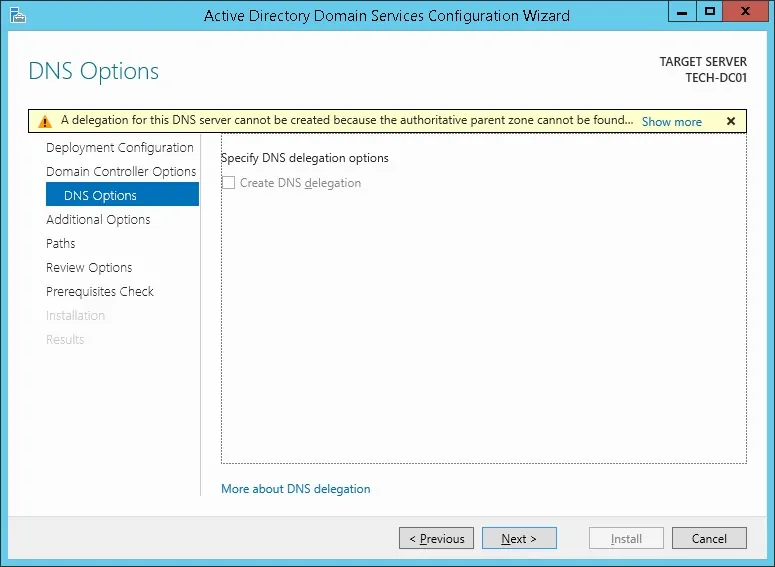

Nella schermata Opzioni DNS, fare clic sul pulsante Avanti.

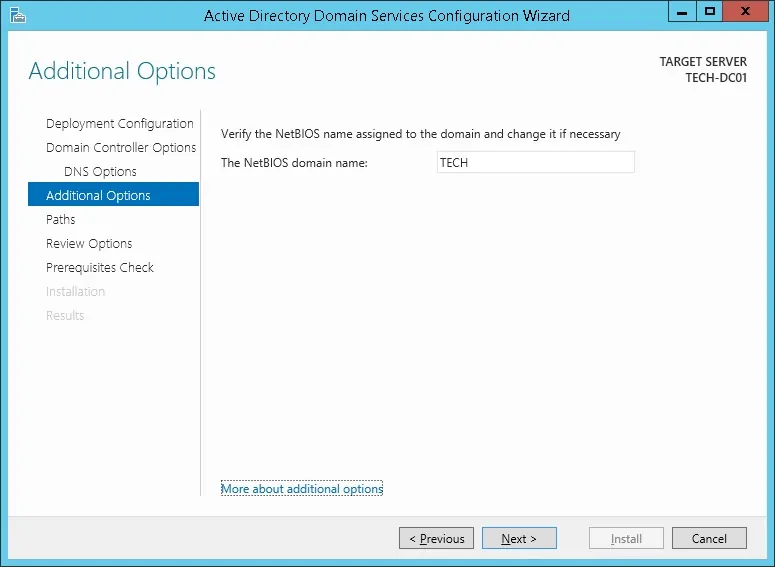

Verificare il nome Netbios assegnato al dominio e fare clic sul pulsante Avanti.

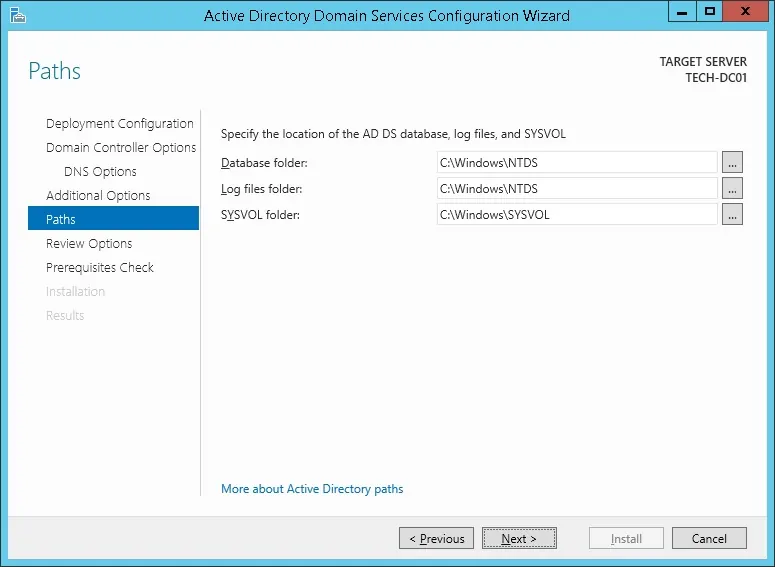

Fare clic sul pulsante Avanti.

Rivedere le opzioni di configurazione e fare clic sul pulsante Avanti.

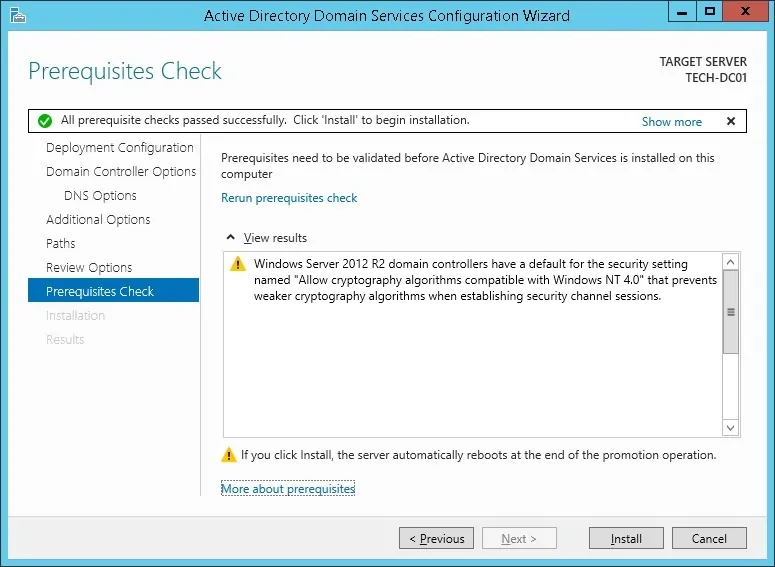

Nella schermata Controllo prerequisiti, fare clic sul pulsante Installa.

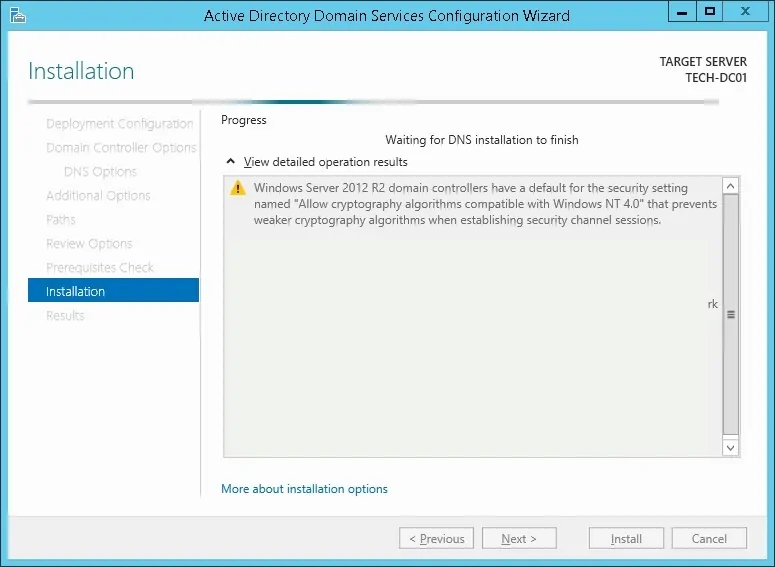

Attendere il completamento della configurazione di Active Directory.

Al termine dell'installazione di Active Directory, il computer verrà riavviato automaticamente

La configurazione di Active Directory sul server Windows è stata completata.

- Test della comunicazione LDAP su SSL

È necessario verificare se il controller di dominio offre il servizio LDAP su SSL sulla porta 636.

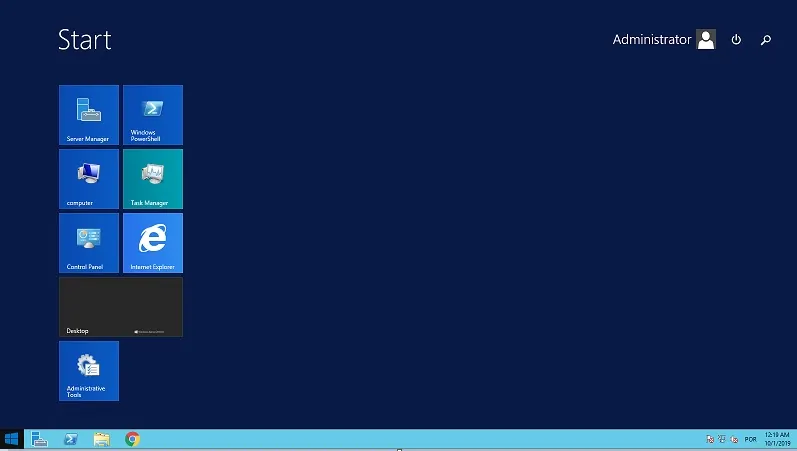

Nel controller di dominio, accedere al menu di avvio e cercare l'applicazione LDP.

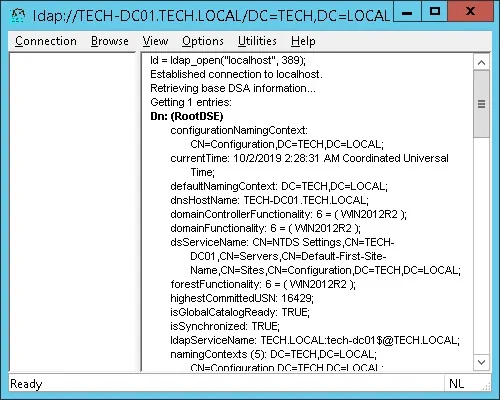

In primo luogo, è possibile verificare se il controller di dominio offre il servizio LDAP sulla porta 389.First, let's test if your domain controller is offering the LDAP service on port 389.

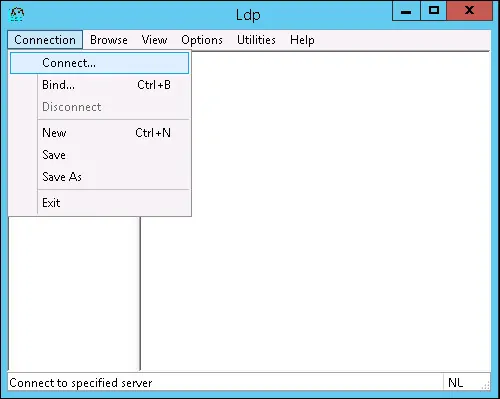

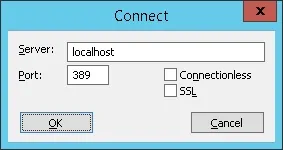

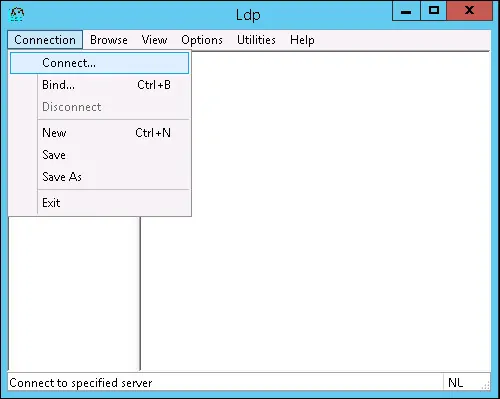

Accedere al menu Connessione e selezionare l'opzione Connetti.

Provare a connettersi al localhost utilizzando la porta TCP 389.

Dovrebbe essere possibile connettersi al servizio LDAP sulla porta localhost 389.

A questo punto, è necessario verificare se il controller di dominio offre il servizio LDAP su SSL sulla porta 636.

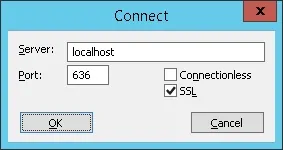

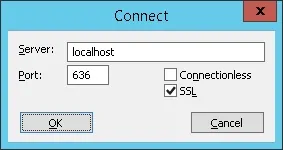

Aprire una nuova finestra dell'applicazione LDP e provare a connettersi al localhost utilizzando la porta TCP 636.

Selezionare la casella di controllo SSL e fare clic sul pulsante OK.

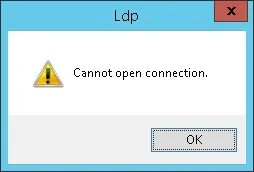

Se il sistema visualizza un messaggio di errore, il controller di dominio non offre ancora il servizio LDAPS.

Per risolvere questo problema, verrà installata un'autorità di certificazione Windows nella parte successiva di questa esercitazione.

Se è stato possibile connettersi correttamente al localhost sulla porta 636 utilizzando la crittografia SSL, è possibile ignorare la parte successiva di questa esercitazione.

Esercitazione - Installazione dell'Autorità di certificazione in WindowsTutorial - Certification Authority Installation on Windows

È necessario installare il servizio dell'autorità di certificazione di Windows.We need to install the Windows certification authority service.

L'autorità di certificazione locale fornirà al controller di dominio un certificato che consentirà al servizio LDAPS di operare sulla porta TCP 636.

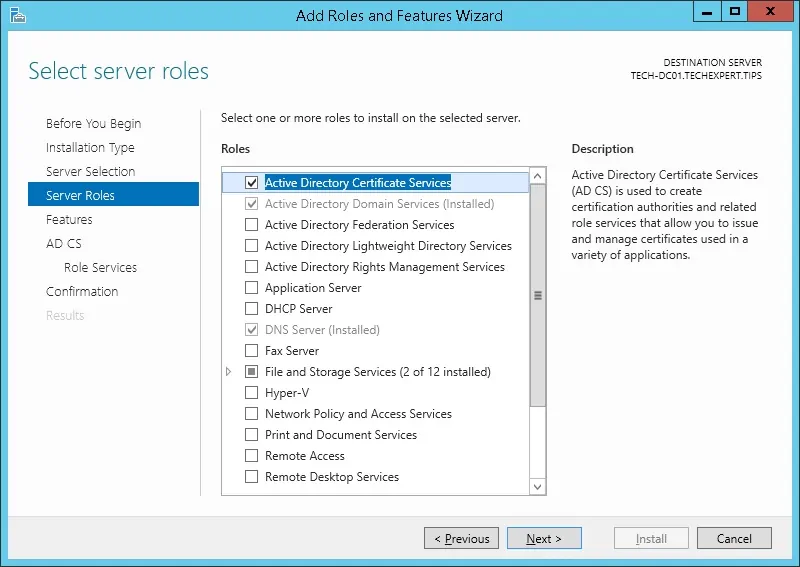

Aprire l'applicazione Server Manager.

Accedere al menu Gestisci e fare clic su Aggiungi ruoli e funzionalità.

Accedere alla schermata Ruolo server, selezionare Servizi certificati Active Directory e fare clic sul pulsante Avanti.

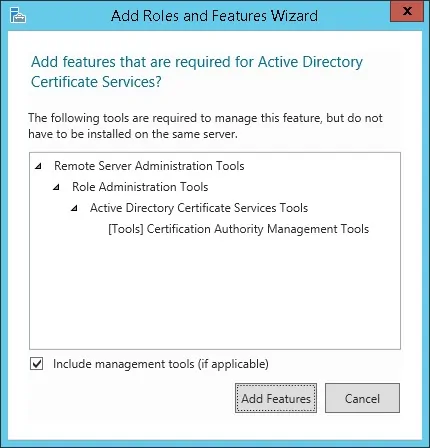

Nella schermata seguente, fare clic sul pulsante Aggiungi funzionalità.

Continuare a fare clic sul pulsante Avanti fino a raggiungere la schermata del servizio ruolo.

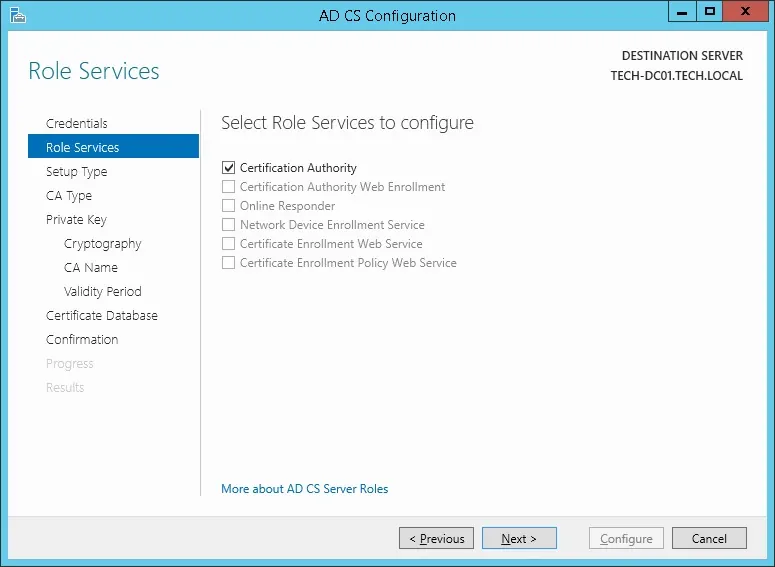

Attivare l'opzione denominata Autorità di certificazione e fare clic sul pulsante Avanti.

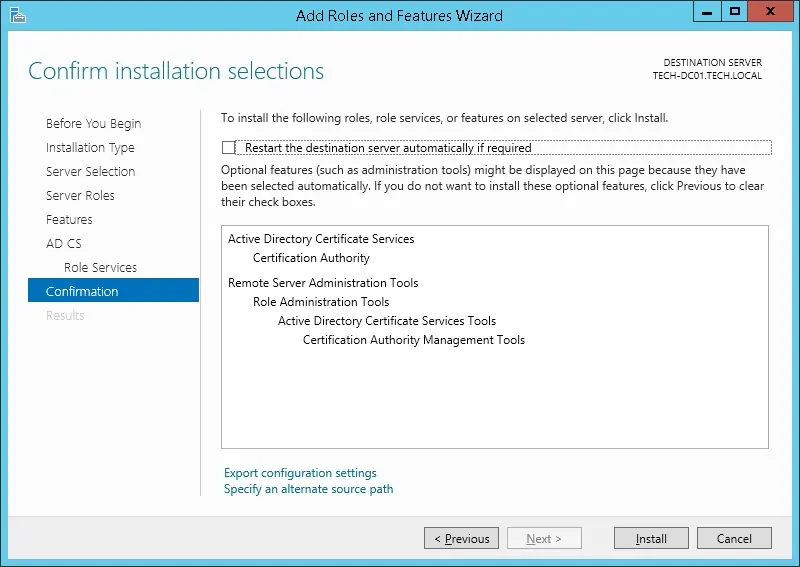

Nella schermata di conferma, fare clic sul pulsante Installa.

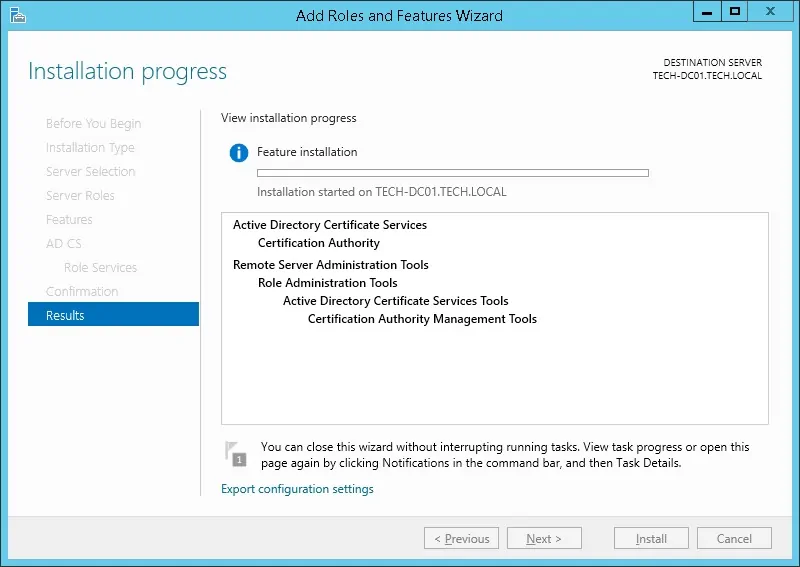

Attendere il completamento dell'installazione dell'Autorità di certificazione.

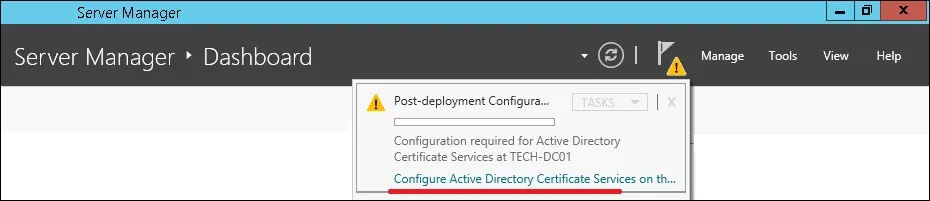

Aprire l'applicazione Server Manager.

Fare clic sul menu bandiera gialla e selezionare l'opzione: Configura Servizi certificati Active Directory

Nella schermata delle credenziali, fare clic sul pulsante Avanti.

Selezionare l'opzione Autorità di certificazione e fare clic sul pulsante Avanti.

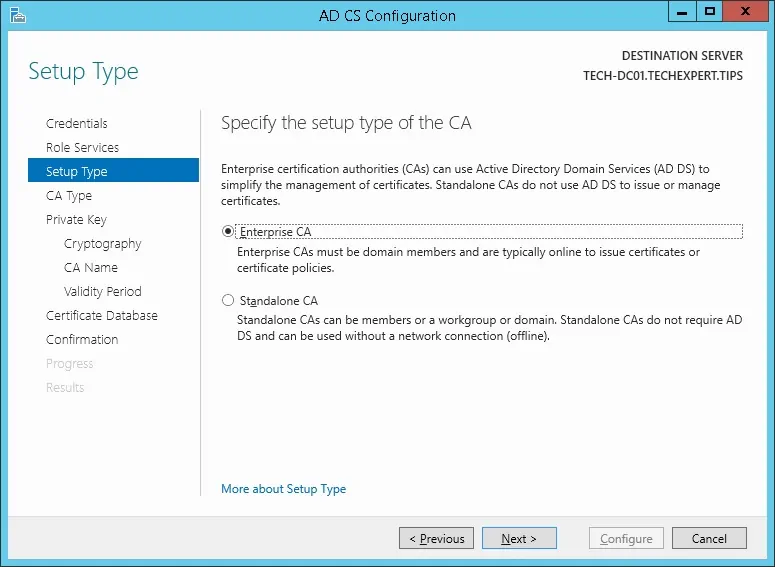

Selezionare l'opzione CA globale (enterprise) e fare clic sul pulsante Avanti.

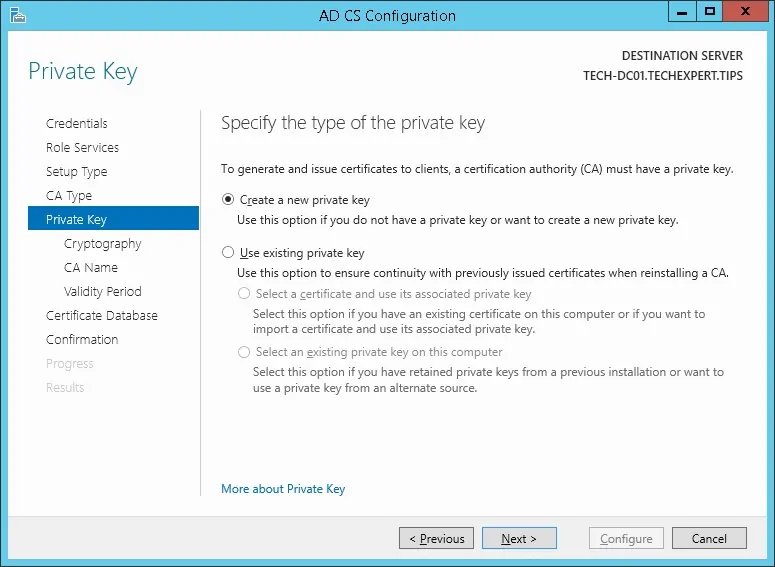

Selezionare l'opzione Crea una nuova chiave privata e fare clic sul pulsante Avanti.

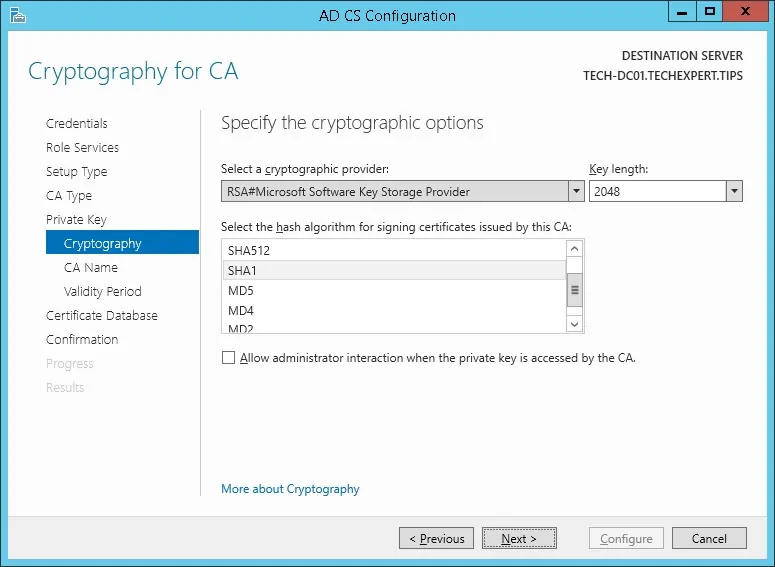

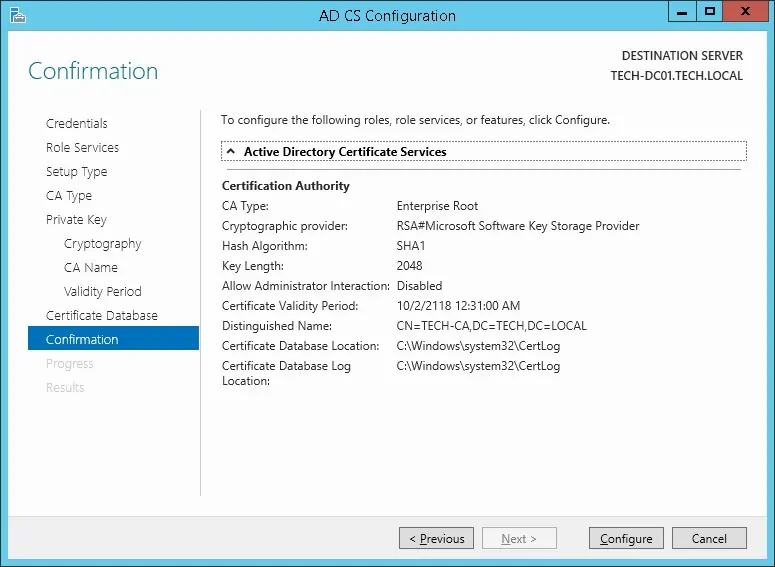

Mantenere la configurazione di crittografia predefinita e fare clic sul pulsante Avanti.

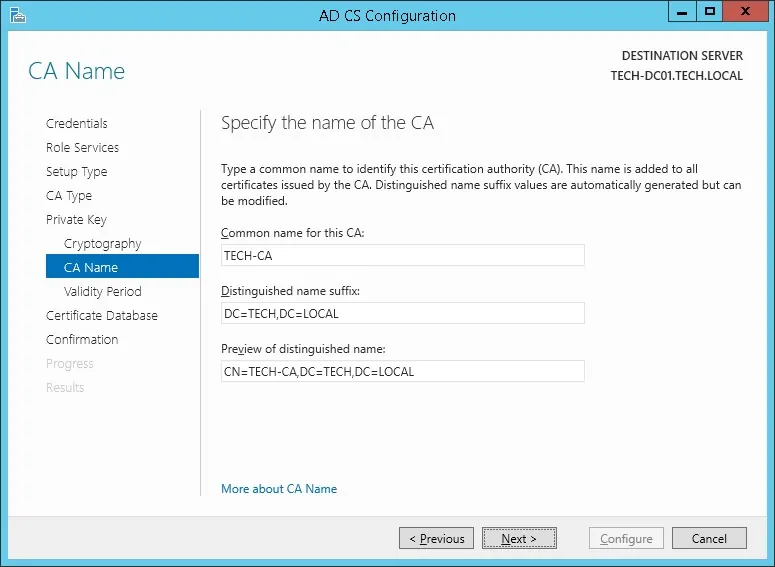

Impostare un nome comune sull'autorità di certificazione e fare clic sul pulsante Avanti.

Nel nostro esempio, abbiamo impostato il nome comune: TECH-CA

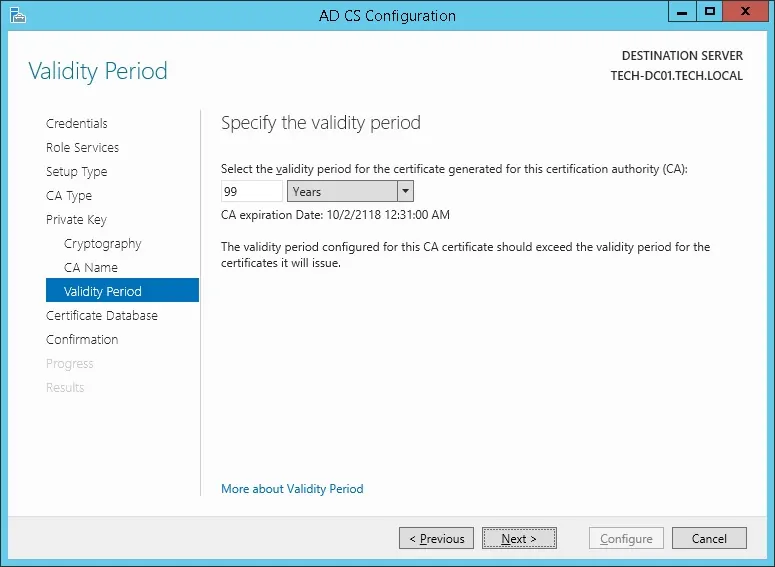

Impostare il periodo di validità dell'autorità di certificazione Windows.

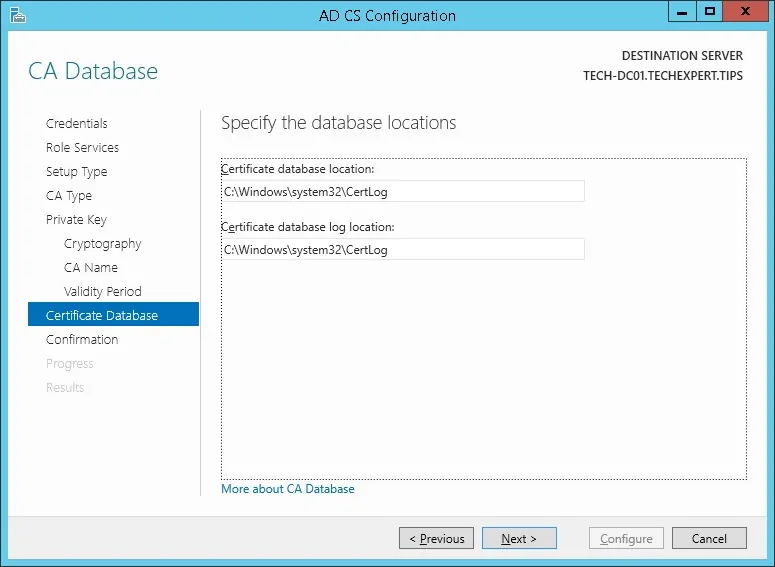

Mantenere il percorso predefinito del database dell'autorità di certificazione di Windows.Keep the default Windows Certification authority database location.

Verificare il riepilogo e fare clic sul pulsante Configura.

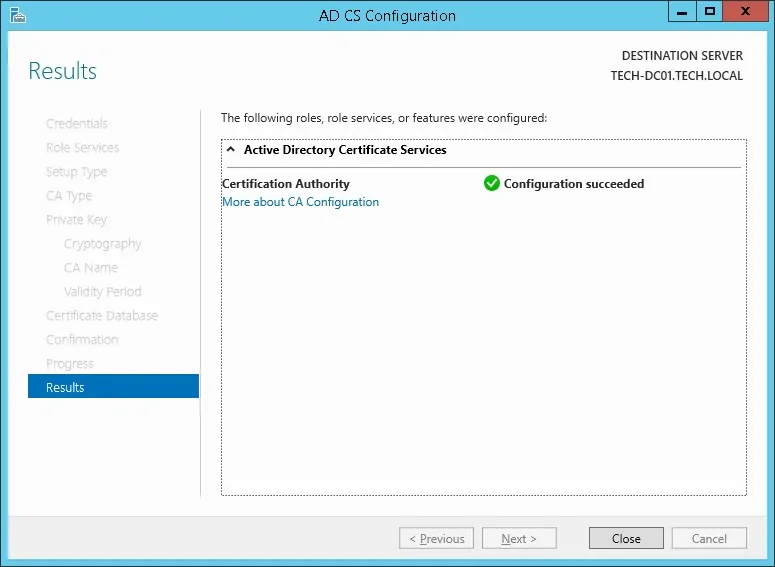

Attendere il completamento dell'installazione dell'autorità di certificazione server Windows.

Al termine dell'installazione dell'autorità di certificazione, riavviare il computer.

L'installazione dell'Autorità di certificazione Windows è stata completata.

- Test di nuovo del LDAP su comunicazioni SSL

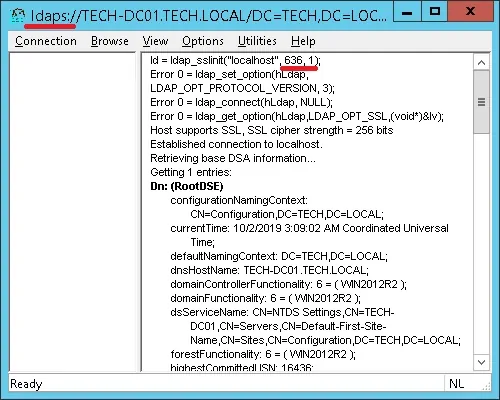

È necessario verificare se il controller di dominio offre il servizio LDAP su SSL sulla porta 636.

Dopo aver completato l'installazione dell'autorità di certificazione, attendere 5 minuti e riavviare il controller di dominio.

Durante l'avvio, il controller di dominio richiederà automaticamente un certificato server all'autorità di certificazione locale.

Dopo aver ottenuto il certificato server, il controller di dominio inizierà ad offrire il servizio LDAP su SSL sulla porta 636.

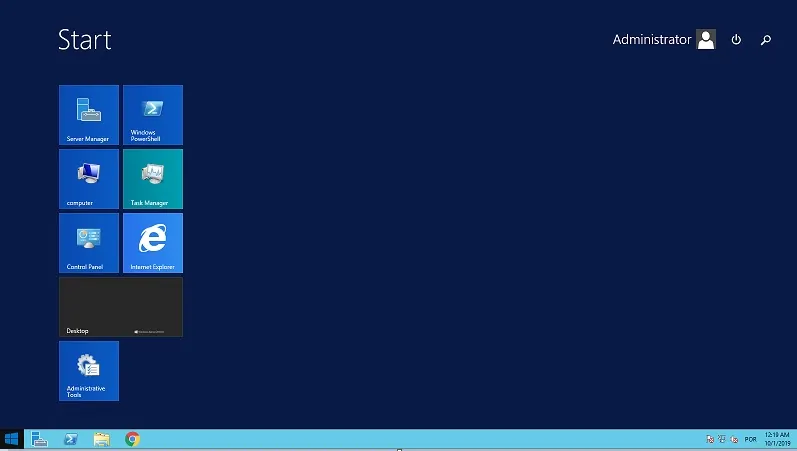

Nel controller di dominio, accedere al menu di avvio e cercare l'applicazione LDP.

Accedere al menu Connessione e selezionare l'opzione Connetti.

Provare a connettersi al localhost utilizzando la porta TCP 636.

Selezionare la casella di controllo SSL e fare clic sul pulsante OK.

Provare a connettersi al localhost utilizzando la porta TCP 636.

Selezionare la casella di controllo SSL e fare clic sul pulsante OK.

Questa volta, dovrebbe essere possibile connettersi al servizio LDAP sulla porta localhost 636.

Se non riesci a connetterti alla porta 636, riavvia di nuovo il computer e attendi altri 5 minuti.

Potrebbe essere necessario del tempo prima che il controller di dominio riceva il certificato richiesto dall'autorità di certificazione.

Esercitazione - Firewall controller di dominio WindowsTutorial - Windows Domain Controller Firewall

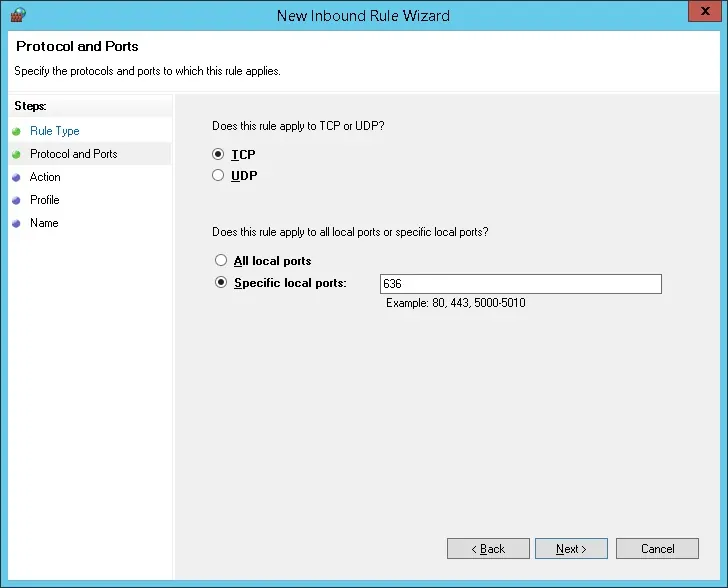

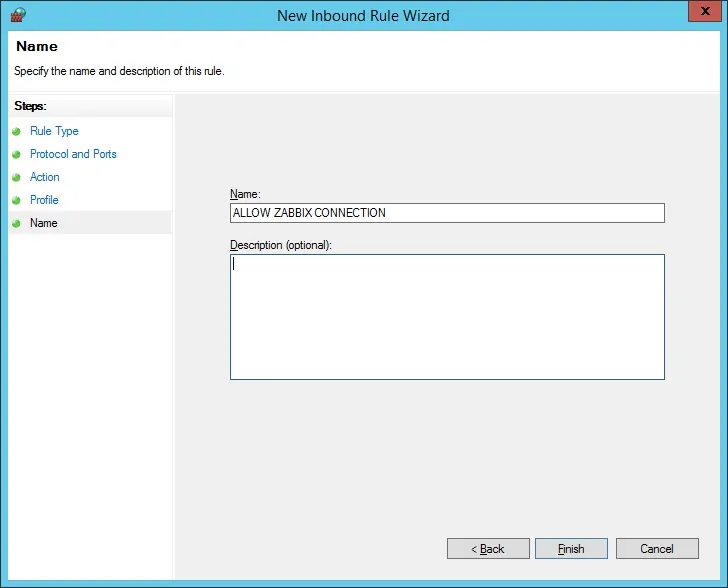

In primo luogo, è necessario creare una regola di Firewall nel controller di dominio di Windows.First, we need to create a Firewall rule on the Windows domain controller.

Questa regola del firewall consentirà al server .abbix di eseguire query sul database di Active Directory.

Nel controller di dominio aprire l'applicazione denominata Windows Firewall con sicurezza avanzata

Creare una nuova regola del firewall in ingresso.

Selezionare l'opzione PORTA.

Selezionare l'opzione TCP.

Selezionare l'opzione Porte locali specifiche.

Immettere la porta TCP 636.

Selezionare l'opzione Consenti connessione.

Selezionare l'opzione DOMINIO.

Selezionare l'opzione PRIVATE.

Selezionare l'opzione PUBLIC.

Immettere una descrizione per la regola del firewall.

Congratulazioni, è stata creata la regola firewall richiesta.

Questa regola consentirà di eseguire una query sul database di Active Directory.

Esercitazione - Creazione di account di dominio di WindowsTutorial - Windows Domain Account Creation

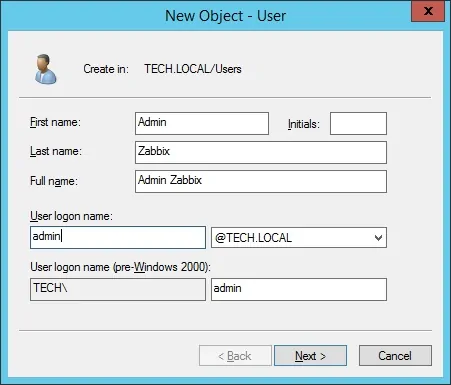

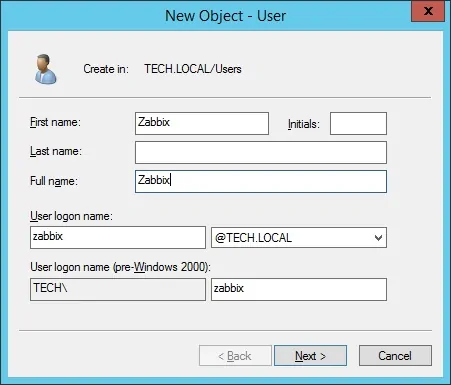

Successivamente, è necessario creare almeno 2 account nel database di Active Directory.

L'account ADMIN verrà utilizzato per l'accesso all'interfaccia web di .abbix.

Per eseguire una query sul database di Active Directory verrà utilizzato l'account .ABBIX.

Nel controller di dominio aprire l'applicazione denominata: Utenti e computer di Active Directory

Creare un nuovo account all'interno del contenitore Users.Create a new account inside the Users container.

Creare un nuovo account denominato: admin

Password configurata per l'utente Admin: 123qwe.

Questo account verrà utilizzato per l'autenticazione come amministratore nell'interfaccia Web di .

Creare un nuovo account denominato: zabbix

Password configurata per l'utente di .abbix: 123qwe.

Questo account verrà utilizzato per interrogare le password archiviate nel database di Active Directory.

Congratulazioni, sono stati creati gli account di Active Directory necessari.

Esercitazione - Preparazione della comunicazione LDAPS di

Nella riga di comando del server , modificare il file di configurazione ldap.conf.

Aggiungere la riga seguente alla fine del file ldap.conf.

Ecco il contenuto del nostro file ldap.conf.

Il server .abbix deve essere in grado di comunicare con il controller di dominio utilizzando il relativo nome DNS. (FQDN)

Per risolvere questo problema, è possibile che il server .abbix utilizzi il controller di dominio come server DNS per abilitare la conversione di TECH-DC01. Tech. LOCAL All'indirizzo IP 192.168.15.10.

Se non si desidera impostare il controller di dominio di Windows come server DNS del server , è possibile aggiungere una voce statica nel file hosts.

Utilizzare il comando PING per verificare se il server .abbix è in grado di convertire il nome host in indirizzo IP.

Nel nostro esempio, il server di zabbix è stato in grado di tradurre il TECH-DC01. Tech. LOCAL nome host a 192.168.15.10 utilizzando una voce statica sul file hosts.

Utilizzare il comando seguente per verificare la comunicazione LDAPS.

Si tenterà di ottenere una copia del certificato del controller di dominio.

Tenere presente che è necessario modificare l'indirizzo IP precedente al controller di dominio.

Il sistema deve visualizzare una copia del certificato del controller di dominio.

Configurazioni! Sono state completate le configurazioni della riga di comando necessarie.

Esercitazione - Autenticazione LDAP di zabbix in Active Directory

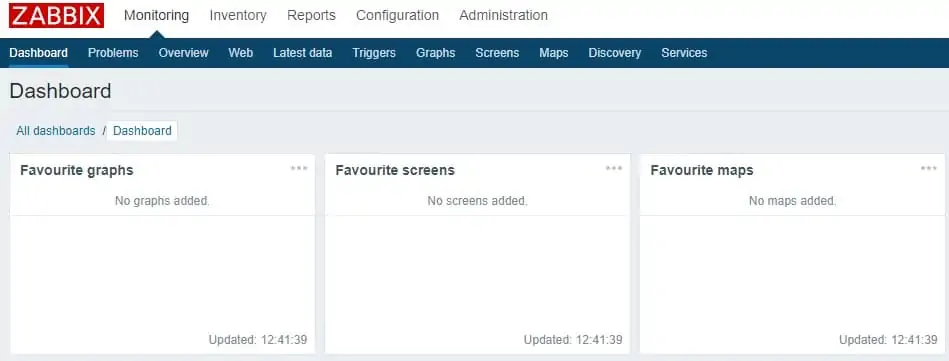

Aprire il browser e immettere l'indirizzo IP del server Web più /zabbix.

Nel nostro esempio, il seguente URL è stato immesso nel browser:

- http://192.168.15.11/zabbix

Nella schermata di accesso, utilizzare il nome utente e la password predefiniti.

Nome utente predefinito: Admin

Password predefinita: zabbix

Dopo aver effettuato l'accesso con successo, si verrà inviati al Dashboard di zabbix.

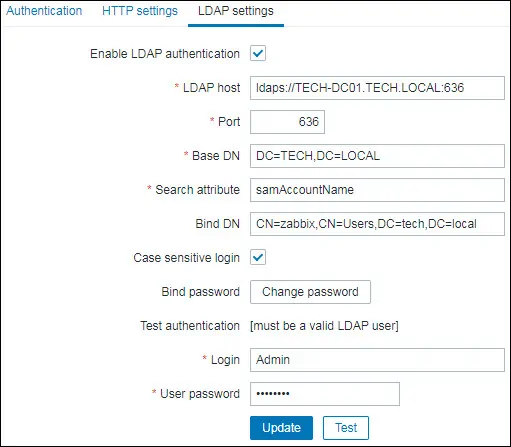

Nella schermata del dashboard, accedere al menu Amministrazione e selezionare l'opzione Autenticazione.

Nella schermata Autenticazione, accedere alla scheda Impostazioni LDAP.

È necessario configurare i seguenti elementi:

Host LDAP: ldaps://TECH-DC01. Tech. LOCALO:636

Porta: 636

DN di base: dc

Attributo di ricerca: SaMAccountName

- Bind DN: CN , zabbix, CN , Users, DC , tech, DC , locale

Inserisci il nome utente admin, la sua password e fai clic sul pulsante Test.

È necessario modificare TECH-DC01. Tech. LOCAL al nome host del controller di dominio.

È necessario modificare le informazioni di dominio per riflettere l'ambiente di rete.

È necessario modificare le credenziali di binding per riflettere l'ambiente di rete.

Se il test ha esito positivo, verrà visualizzato il messaggio seguente.

Nella schermata Autenticazione, selezionare l'opzione Ldap per abilitare l'autenticazione LDAPS in Active Directory.

Dopo aver terminato la configurazione, è necessario disconnettersi dall'interfaccia web di .

Provare ad accedere utilizzando l'utente Admin e la password dal database di Active Directory.

Nella schermata di accesso, utilizzare l'utente Admin e la password del database di Active Directory.

Nome utente: Amministratore

Password: immettere la password di Active Directory.

Congratulazioni! L'autenticazione LDAP in Active Directory è stata configurata utilizzando LDAP.

Per autenticare un utente in Active Directory, l'account utente deve essere presente anche nel database degli utenti del server .