Вы хотите узнать, как настроить аутентификацию SSH Cisco Switch SSH в Active Directory через Radius с помощью командной строки? В этом уроке мы расскажем вам все шаги, необходимые для настройки аутентификации SSH через Microsoft Active Directory на коммутаторе Cisco 2960 с использованием командной строки.

В нашем примере контроллер домена Windows имеет IP-адрес 192.168.100.10.

Cisco Switch Playlist:

На этой странице мы предлагаем быстрый доступ к списку видеороликов, связанных с Cisco Switch.

Не забудьте подписаться на наш канал YouTube, названный FKIT.

Связанный учебник Cisco Switch:

На этой странице мы предлагаем быстрый доступ к списку руководств, связанных с коммутатором Cisco.

Учебное пособие - аутентификация Cisco SSH в Active Directory

Во-первых, вам нужно получить доступ к консоли вашего коммутатора Cisco.

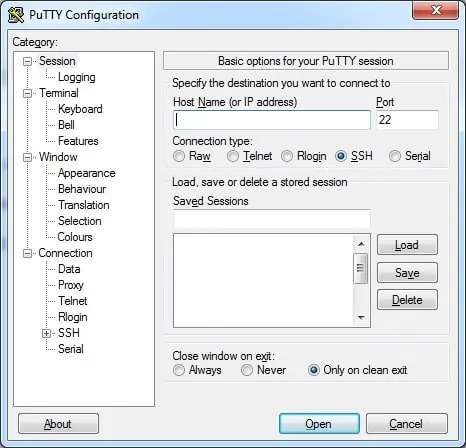

В нашем примере мы будем использовать программное обеспечение Opensource с именем Putty и компьютер под управлением Windows.

Программное обеспечение Putty доступно на веб-сайте putty.org.

По окончании загрузки запустите программное обеспечение и дождитесь следующего экрана.

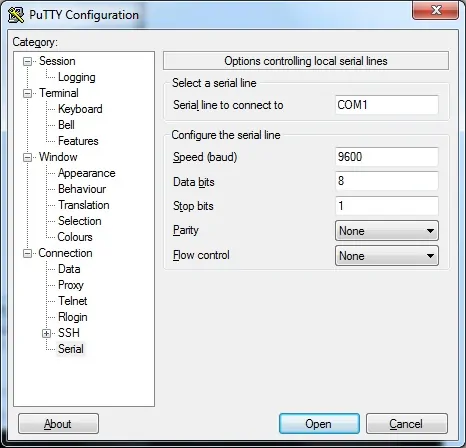

Чтобы получить доступ к консоли модели Cisco Switch 2960 или 3750, вам необходимо выбрать категорию Serial Connection и использовать следующие параметры:

• Тип подключения: последовательный

• Последовательная линия: COM1

• Скорость: 9600

Если COM1 не работает, вам нужно будет попытаться использовать COM2, COM3, COM4 или следующий.

Используя консоль, telnet или ssh, подключитесь к командной строке коммутатора и войдите в систему с пользователем, имеющим административные привилегии.

На экране приглашения введите регистрационную информацию администратора.

После успешного входа в систему отобразится консольная консоль.

Switch>

Используйте команду enable для входа в режим привилегий.

Switch> enable

Используйте команду терминала конфигурации, чтобы войти в режим конфигурации.

Switch# configure terminal

Во-первых, вам необходимо установить и настроить Radius на сервере Windows.

В приведенном выше видео рассказывается о пошаговой процедуре, необходимой для настройки сервера Radius.

После завершения настройки сервера Radius вы можете продолжить чтение учебника.

Настройте коммутатор Cisco для аутентификации с использованием сервера Radius.

Switch(config)# aaa new-model

Switch(config)# aaa authentication login default group radius local

Switch(config)# aaa authorization exec default group radius local

Switch(config)# radius-server host 192.168.100.10

Switch(config)# radius-server key kamisama123@

В нашем примере мы настроили коммутатор Cisco для аутентификации и авторизации сеанса пользователя с использованием сервера Radius.

Сервер радиуса выполняет аутентификацию учетных записей пользователей в домене Active Directory.

В нашем примере IP-адрес сервера Radius - 192.168.100.10.

В нашем примере ключ аутентификации для сервера радиуса - kamisama123 @.

Теперь для создания необходимых ключей шифрования SSH используйте следующую команду:

Switch(config)# crypto key generate rsa

Switch(config)# ip ssh version 2

Если система запрашивает размер ключа, вы должны сообщить наибольшее количество доступных для вашего коммутатора.

На моем коммутаторе максимальное значение: 4096

Вы также должны включить SSH версию 2, которая более безопасна и имеет множество интересных функций.

Настройте виртуальные терминалы, чтобы разрешить удаленный доступ SSH.

Switch(config)# line vty 0 15

Switch(config)# login authentication default

Switch(config)# transport input ssh

Switch(config)# exit

Не забудьте сохранить конфигурацию коммутатора.

Switch# copy running-config startup-config

Вы успешно включили функцию удаленного доступа Cisco SSH.

Вы успешно настроили удаленные терминалы для приема удаленных подключений.

Вы успешно настроили аутентификацию Radius на коммутаторе Cisco.