Vill du lära dig hur du konfigurerar Grafana LDAP-autentisering på Active directory? I den här självstudien ska vi visa dig hur du autentiserar Grafana-användare med hjälp av Microsoft Windows-databasen Active directory och LDAP-protokollet.

• Ubuntu 18.04

• Ubuntu 19.04

• Grafana 6.0.2

Vad är Grafana?

Grafana är en plattform med öppen källkod för dataövervakning, analys och visualisering som medföljer en webbserver som gör att den kan nås var du än är.

På webbgränssnittet kan användarna skapa Grafana-instrumentpaneler med paneler för att representera mått över tid.

Grafana Handledning:

På den här sidan erbjuder vi snabb tillgång till en lista över Grafana tutorials.

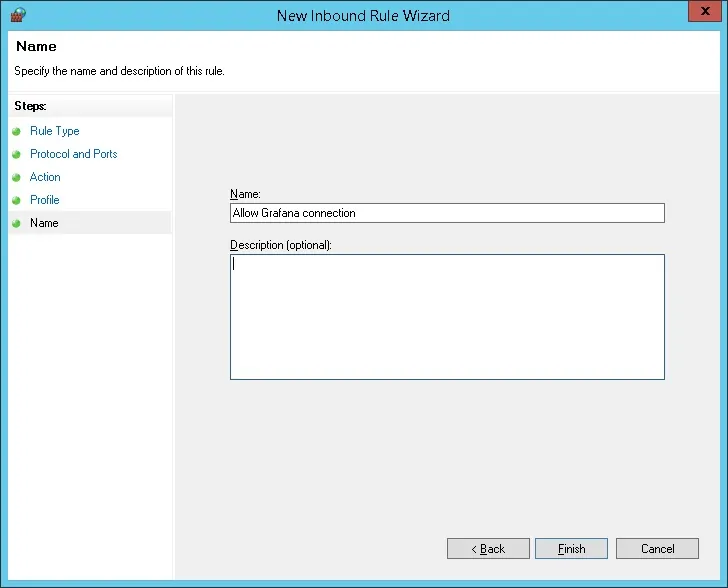

Självstudiekurs – Windows-domänkontrollantens brandvägg

Först måste vi skapa en brandväggsregel på Windows-domänkontrollanten.

Den här brandväggsregeln kommer att tillåta grafana-servern att fråga Active Directory-databasen.

Öppna programmet med namnet Windows-brandväggen med avancerad säkerhet på domänkontrollanten

Skapa en ny brandväggsregel för Inkommande.

Välj alternativet PORT.

Välj TCP-alternativet.

Välj alternativet Specifika lokala portar.

Ange TCP-porten 389.

Markera alternativet Tillåt anslutningen.

Kontrollera alternativet DOMAIN.

Kontrollera alternativet PRIVAT.

Kontrollera alternativet OFFENTLIG.

Ange en beskrivning till brandväggsregeln.

Grattis, du har skapat den nödvändiga brandväggsregeln.

Den här regeln kommer att göra det möjligt för Grafana att fråga Active directory-databasen.

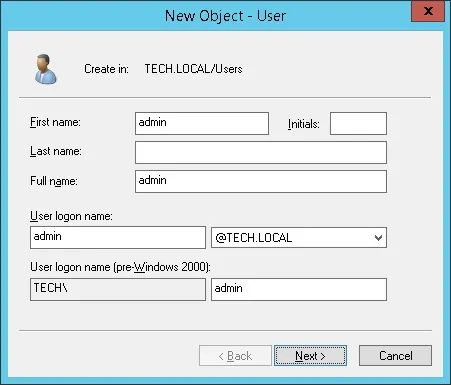

Självstudiekurs – Skapande av Windows-domänkonto

Därefter måste vi skapa minst 2 konton på Active directory-databasen.

ADMIN-kontot kommer att användas för att logga in på Grafana webbgränssnitt.

GRAFANA-kontot kommer att användas för att fråga Active Directory-databasen.

Öppna programmet med namnet på domänkontrollanten: Active Directory - användare och datorer

Skapa ett nytt konto inuti behållaren Användare.

Skapa ett nytt konto med namnet: admin

Lösenord konfigurerat till Admin-användaren: 123qwe..

Detta konto kommer att användas för att autentisera som admin på Grafana webbgränssnitt.

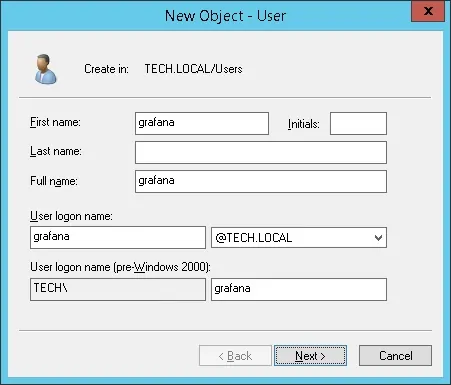

Skapa ett nytt konto med namnet: grafana

Lösenord konfigurerat till grafana-användaren: kamisama123 @

Det här kontot kommer att användas för att fråga lösenorden som lagras på Active Directory-databasen.

Grattis, du har skapat de nödvändiga Active Directory-kontona.

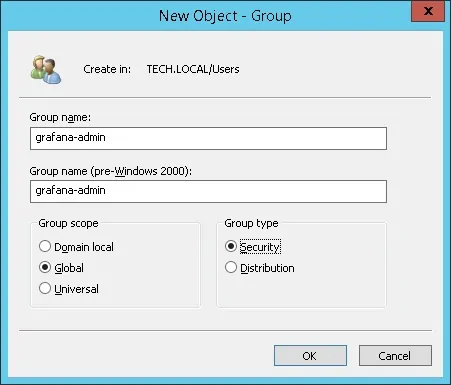

Självstudiekurs - Windows-domängruppskapande

Därefter måste vi skapa minst 3 grupper på Active directory-databasen.

Öppna programmet med namnet på domänkontrollanten: Active Directory - användare och datorer

Skapa en ny grupp inuti behållaren Användare.

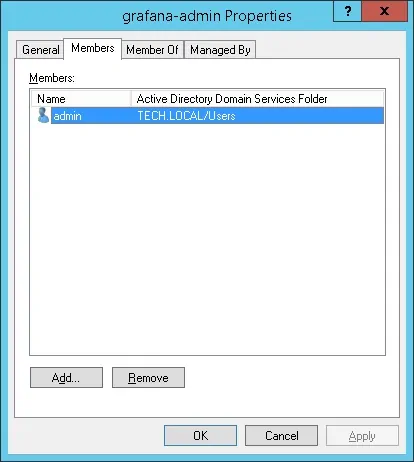

Skapa en ny grupp med namnet: grafana-admin

Medlemmar i den här gruppen kommer att ha admin-behörigheten på Grafana-webbgränssnittet.

Viktigt! Lägg till admin-användaren som medlem i gruppen grafana-admin.

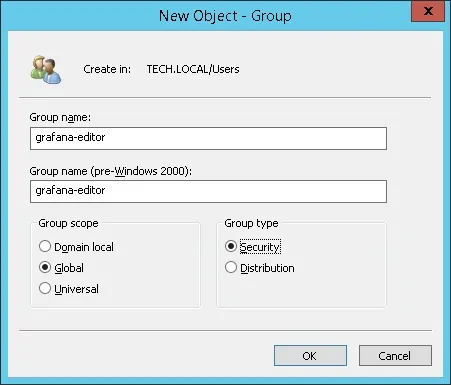

Skapa en ny grupp med namnet: grafana-editor

Medlemmar i den här gruppen kommer att ha editorns behörighet på Grafana-webbgränssnittet.

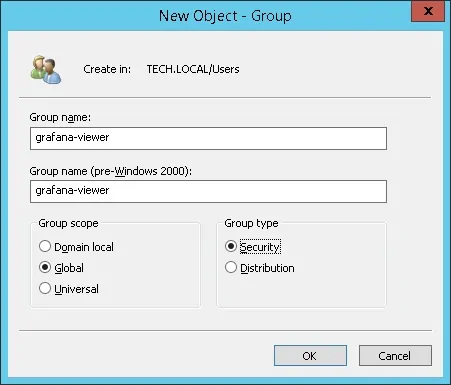

Skapa en ny grupp med namnet: grafana-viewer

Medlemmar i den här gruppen kommer att ha viewer-behörigheten på Grafana-webbgränssnittet.

Grattis, du har skapat de nödvändiga Active Directory-grupperna.

Självstudie - Grafana LDAP-autentisering på Active Directory

Nu måste vi konfigurera Grafana-servern så att den autentiseras på active directory-databasen.

Leta upp och redigera filen ldap.toml.

# locate ldap.toml

# vi /etc/grafana/ldap.toml

Här är den ursprungliga konfigurationsfilen för ldap.toml installerad av Grafana Package.

Här är den nya filen med vår konfiguration.

Du behöver ändra IP-adressen till din domänkontrollant-IP.

Du behöver ändra domäninformationen för att återspegla din Nätverksmiljö.

Leta upp och redigera filen grafana.ini

# locate grafana.ini

# vi /etc/grafana/grafana.ini

Avkommenterade och aktivera grafana-autentiseringsavsnittet.

Här är den ursprungliga LDAP-autentiseringssektionen.

Här är den nya LDAP-autentiseringssektionen.

Starta om Tjänsten Grafana.

# /etc/init.d/grafana-server restart

Nu, du har möjlighet att testa Grafana LDAP Active directory autentisering.

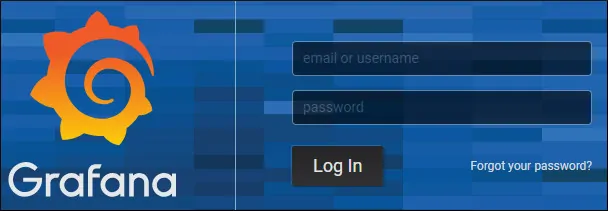

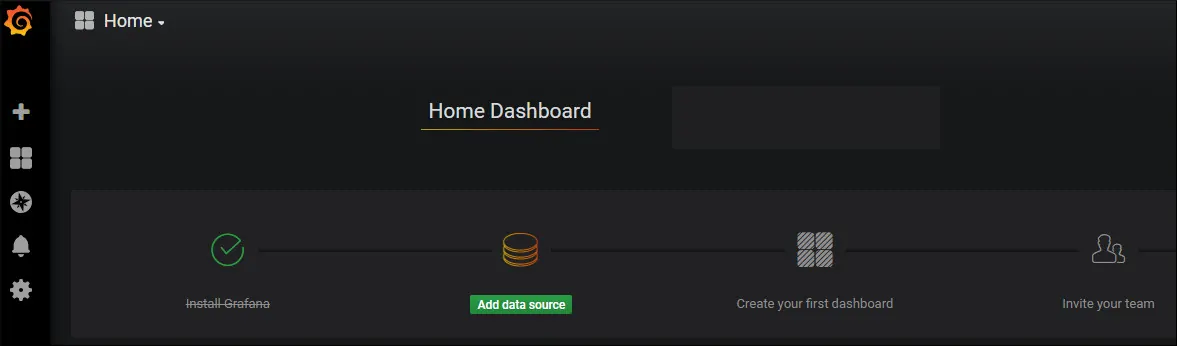

Grafana Instrumentpanel Logga in

Öppna din webbläsare och ange IP-adressen till din server plus :3000.

I vårt exempel angavs följande webbadress i Webbläsaren:

• http://34.216.84.149:3000

Webbgränssnittet Grafana bör presenteras.

På inloggningsskärmen använder du Admin-användaren och lösenordet från Active Directory-databasen.

• Användarnamn: admin

• Lösenord: Ange Active directory-lösenordet.

Efter en lyckad inloggning kommer Grafana-instrumentpanelen att visas.

Grattis! Du har konfigurerat Grafana-autentiseringen på Active Directory med hjälp av LDAP.