Haluatko oppia määrittämään ElasticSearch LDAP -todennuksen Active Directoryssa? Tässä opetusohjelmassa näytämme, miten ElasticSearch-käyttäjät todennetaan Microsoft Windowsin Active Directoryn ja LDAP-protokollan avulla.

• Ubuntu 18

• Ubuntu 19

• ElasticSearch 7.6.2

• Windows 2012 R2

Esimerkissämme ElastiSearch palvelimen IP-osoite on 192.168.100.7.

Esimerkissämme toimialueen ohjauskoneen IP-osoite on 192.168.100.10.

ElasticSearch liittyvä opetusohjelma:

Tällä sivulla tarjoamme nopean pääsyn elasticsearch-asennukseen liittyvien opetusohjelmien luetteloon.

Opetusohjelma Windows - Toimialueen ohjauskoneen palomuuri

• IP - 192.168.100.10

• Operacional System - WINDOWS 2012 R2

• Isäntänimi - TECH-DC01

Ensinnäkin meidän on luotava palomuurisääntö Windows-toimialueen ohjauskoneeseen.

Tämän palomuurisäännön avulla ElasticSearch-palvelin voi tehdä kyselyn Active-hakemistosta.

Avaa toimialueen ohjauskoneessa sovellus nimeltä Windowsin laajennettu palomuuri

Luo uusi saapuvan liikenteen palomuurisääntö.

Valitse PORT-vaihtoehto.

Valitse TCP-vaihtoehto.

Valitse Tietyt paikalliset portit -vaihtoehto.

Kirjoita TCP-portti 389.

Valitse Salli yhteys -vaihtoehto.

Valitse DOMAIN(TOIMIALUE-vaihtoehto).

Valitse YKSITYINEN-vaihtoehto.

Tarkista JULKINEN-vaihtoehto.

Kirjoita palomuurisäännön kuvaus.

Onnittelut, olet luonut vaaditun palomuurisäännön.

Tämän säännön avulla ElasticSearch-palvelin voi tehdä kyselyn Active Directory -tietokannasta.

Opetusohjelma Windows - Toimialuetilin luominen

Seuraavaksi meidän on luotava vähintään kaksi tiliä Active Directory -tietokantaan.

ADMIN-tiliä käytetään kirjautumaan ElasticSearch-palvelimelle Pääkäyttäjänä.

BIND-tiliä käytetään Active Directory -tietokannan kyselyihin.

Avaa toimialueen ohjauskoneessa sovellus nimeltä: Active Directoryn käyttäjät ja tietokoneet

Luo uusi tili Käyttäjät-säilöön.

Luo uusi tili nimeltä: admin

Admin-käyttäjälle määritetty salasana: 123qwe.

Tätä tiliä käytetään Todennusta varten ElasticSearchissa.

Luo uusi tili nimeltä: bind

BIND-käyttäjälle määritetty salasana: kamisama123.

Elasticsearch käyttää tätä tiliä Active Directoryn kyselyyn.

Onnittelut, olet luonut tarvittavat Active Directory -tilit.

Opetusohjelma Windows - Toimialueryhmän luominen

Seuraavaksi meidän on luotava vähintään kaksi ryhmää Active Directory -tietokantaan.

Avaa toimialueen ohjauskoneessa sovellus nimeltä: Active Directoryn käyttäjät ja tietokoneet

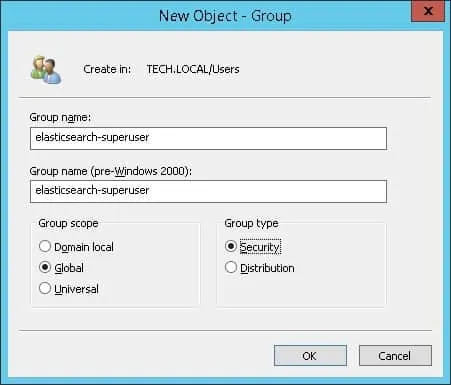

Luo uusi ryhmä Käyttäjät-säilöön.

Luo uusi ryhmä nimeltä ElasticSearch-Superuser.

Tämän ryhmän jäsenillä on ElasticSearchin järjestelmänvalvojan oikeudet.

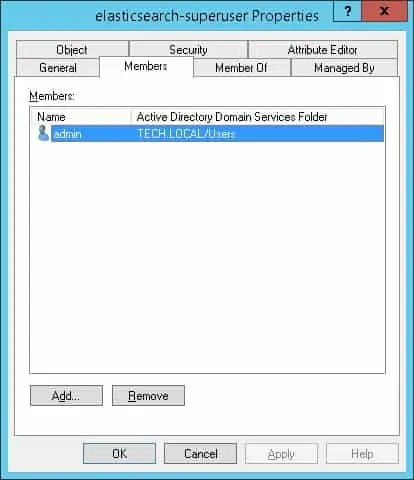

Tärkeää! Lisää järjestelmänvalvojakäyttäjä ElasticSearch-Superuser-ryhmän jäseneksi.

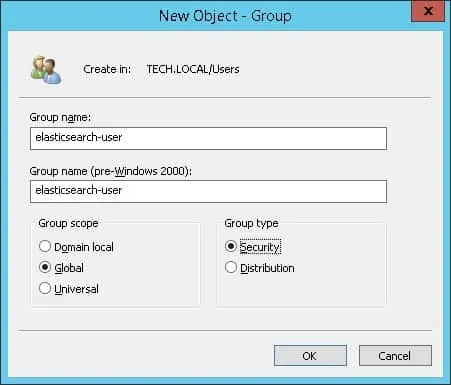

Luo uusi ryhmä nimeltä: ElasticSearch-User.

Tämän ryhmän jäsenillä on käyttöoikeudet ElasticSearch-palvelimeen.

Onnittelut, olet luonut tarvittavan Active Directory -ryhmän.

Opetusohjelma ElasticSearch - LDAP-todennus Active Directoryssa

Asenna tarvittavat paketit.

Tarkista ElasticSearch-palvelimeen asennettu käyttöoikeus.

Tässä on komentotulostin:

Esimerkissämme elasticsearch-palvelimelle on asennettu peruskäyttöoikeus.

Ota kokeiluversio käyttöön ElasticSearch-palvelimessa.

Tässä on komentotulostin:

Pysäytä ElasticSearch-palvelu.

Muokkaa ElasticSearch-määritystiedostoa nimeltä: elasticsearch.yml

Lisää seuraavat rivit tiedoston loppuun.

Tässä on alkuperäinen tiedosto, ennen kokoonpanoamme.

Tässä on tiedosto kokoonpanostamme.

Etsi komento nimeltä: ELASTICSEARCH-KEYSTORE

ElasticSearch-palvelimeen on säilöttävä BIND-nimisen Active Directory -käyttäjän tunnistetiedot.

Kirjoita BIND-nimisen käyttäjän Active Directory -salasana.

Luo määritystiedosto nimeltä: role_mapping.yml

Tässä on tiedoston sisältö.

Määritä oikeat tiedoston käyttöoikeudet.

Käynnistä ElasticSearch-palvelu.

Viestinnän testaaminen ElasticSearch-palvelimen kanssa Active Directory -tunnistetietojen avulla

Tässä on komentotulostin:

Onnittelen! Olet määrittänyt ElasticSearch-todennuksen käyttämään Active Directorya.