Haluatko oppia määrittämään Zabbix Active Directory -todennuksen LDAP:n avulla SSL:n kautta? Tässä opetusohjelmassa näytämme sinulle, miten Zabbix-käyttäjät todennetaan Active Directory -tietokannassa salatun yhteyden LDAPS-protokollan avulla.

• Zabbix 4.2.6

• Windows 2012 R2

Laitteistoluettelo:

Seuraavassa osassa on luettelo laitteista, joita käytetään tämän Zabbix-opetusohjelman luomiseen.

Jokainen edellä mainittu laitteisto löytyy Amazonin verkkosivuilta.

Zabbixin soittolista:

Tällä sivulla tarjoamme nopean pääsyn luetteloon videoista, jotka liittyvät Zabbixin asennukseen.

Älä unohda tilata youtube-kanavaamme nimeltä FKIT.

Zabbix liittyvä opetusohjelma:

Tällä sivulla tarjoamme nopean pääsyn luetteloon opetusohjelmia, jotka liittyvät Zabbix asennus.

Opetusohjelma - Active Directoryn asennus Windowsiin

• IP - 192.168.15.10.

• Operacional System - Windows 2012 R2

• Hostname - TECH-DC01

• Active Directory Domain: TECH.LOCAL

Jos sinulla on jo Active Directory -toimialue, voit ohittaa opetusohjelman tämän osan.

Avaa Server Manager -sovellus.

Siirry Hallinta-valikkoon ja napsauta Lisää rooleja ja ominaisuuksia.

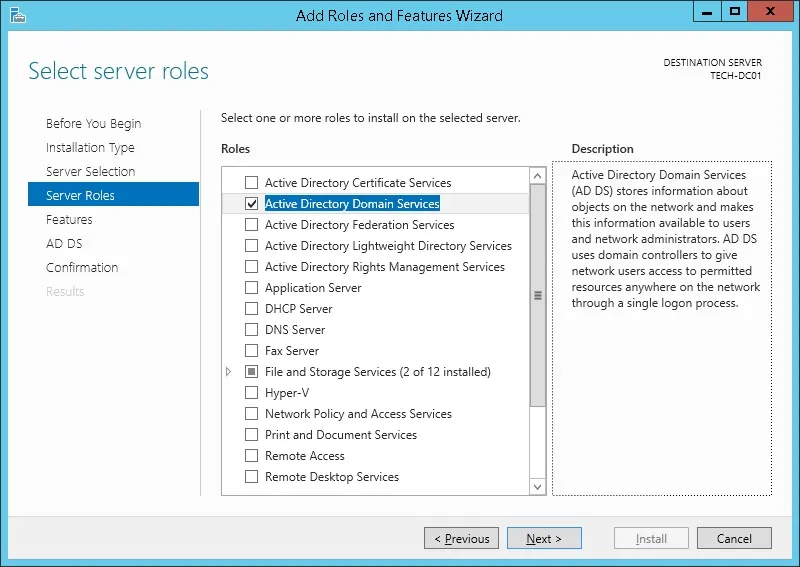

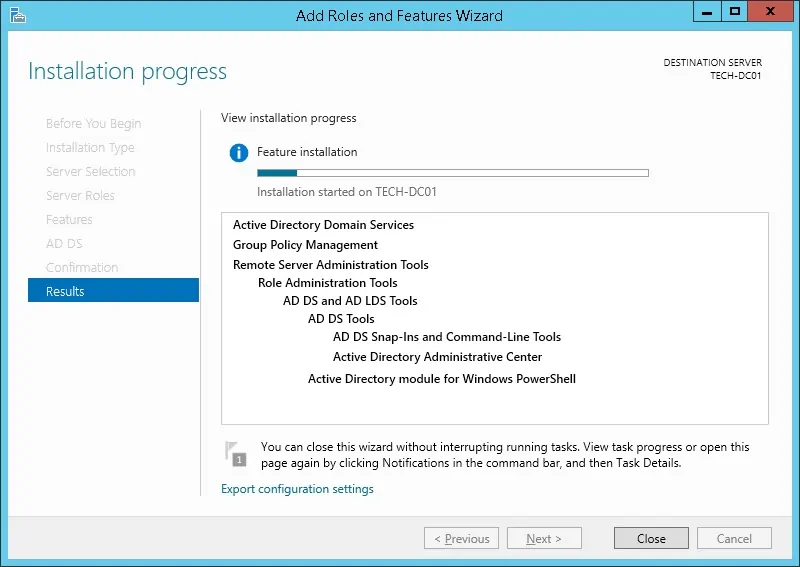

Siirry Palvelimen rooli -näyttöön, valitse Active Directory -toimialuepalvelu ja napsauta Seuraava-painiketta.

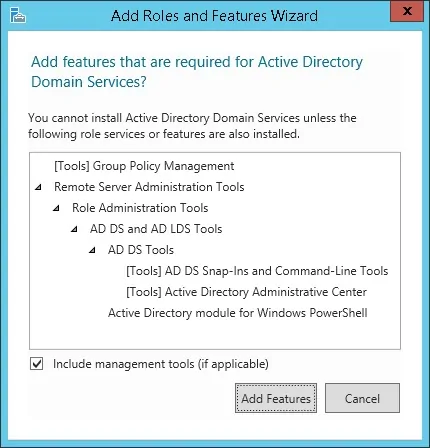

Napsauta seuraavassa näytössä Lisää ominaisuuksia -painiketta.

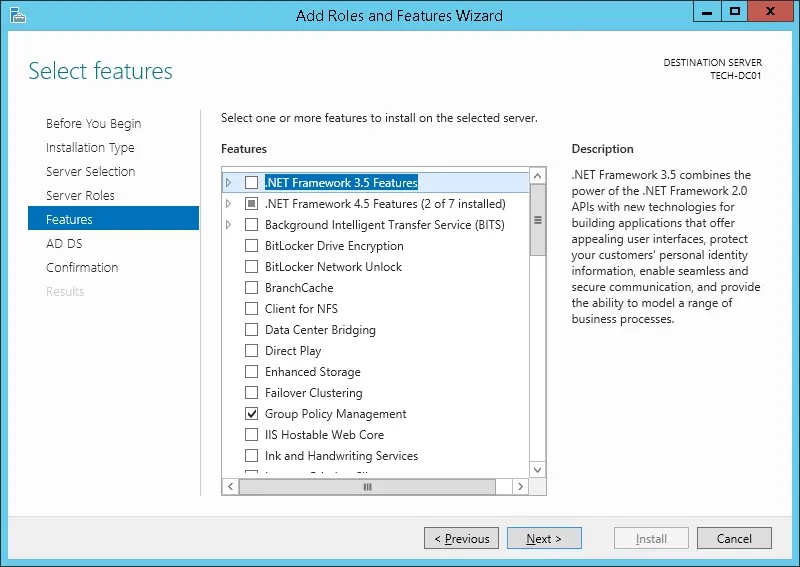

Jatka Seuraava-painikkeen napsauttamista, kunnes saavut viimeiseen näyttöön.

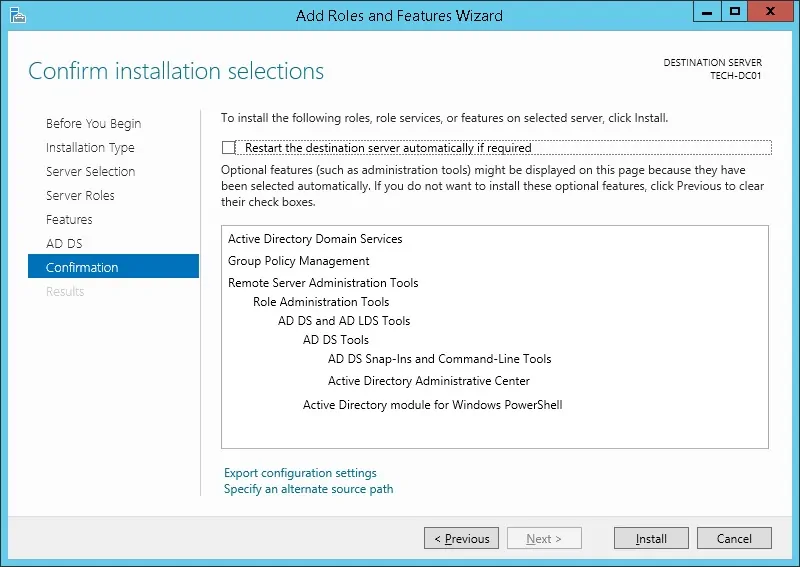

Napsauta vahvistusnäytössä Asenna-painiketta.

Odota Active Directoryn asennusta loppuun.

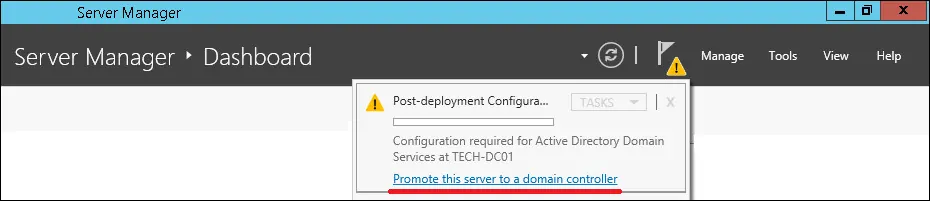

Avaa Server Manager -sovellus.

Napsauta keltainen lippu -valikkoa ja valitse vaihtoehto, jolla tämä palvelin voidaan ylentää toimialueen ohjauskoneeseen

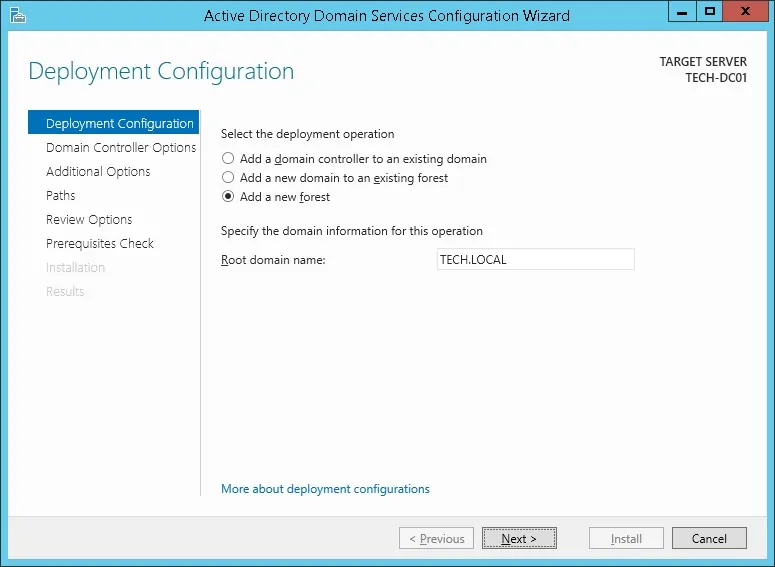

Valitse vaihtoehto, jos haluat lisätä uuden toimialuepuupuualueen ja kirjoittaa päätoimialueen nimen.

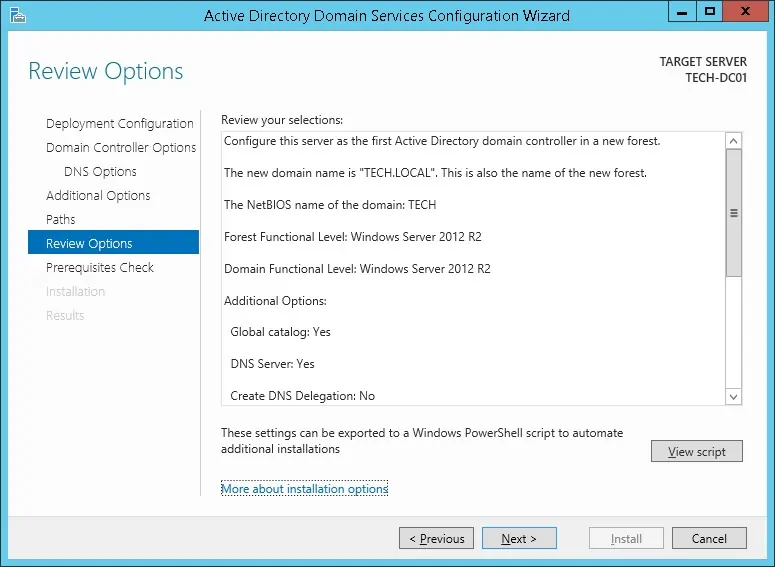

Esimerkissämme loimme uuden verkkotunnuksen nimeltä TECH. Paikallisia.

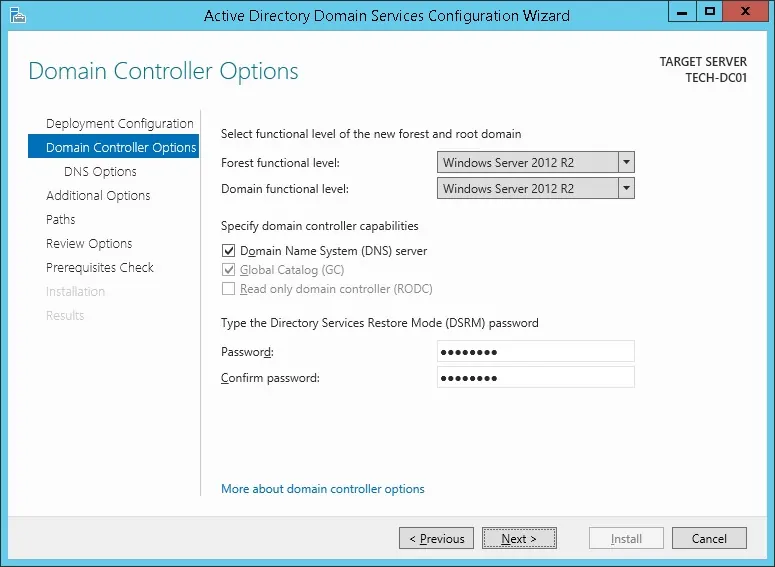

Suojaa Active Directoryn palautus kirjoittamalla salasana.

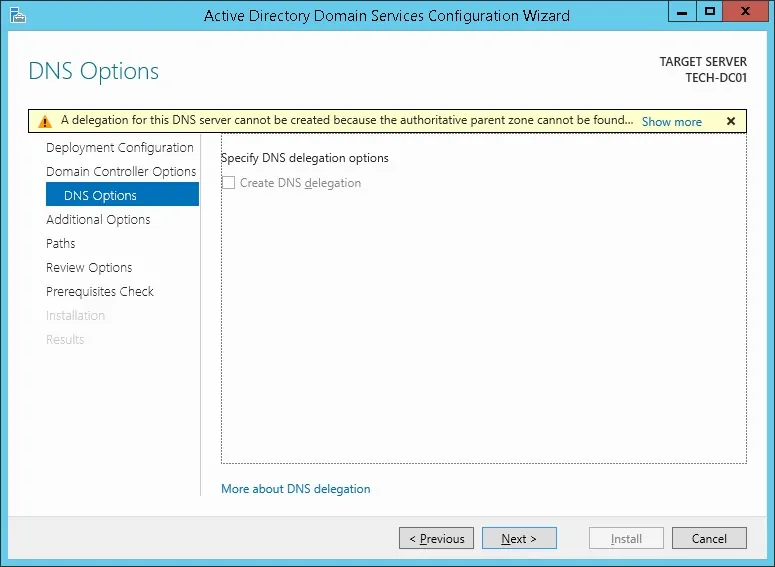

Napsauta DNS-asetukset-näytössä Seuraava-painiketta.

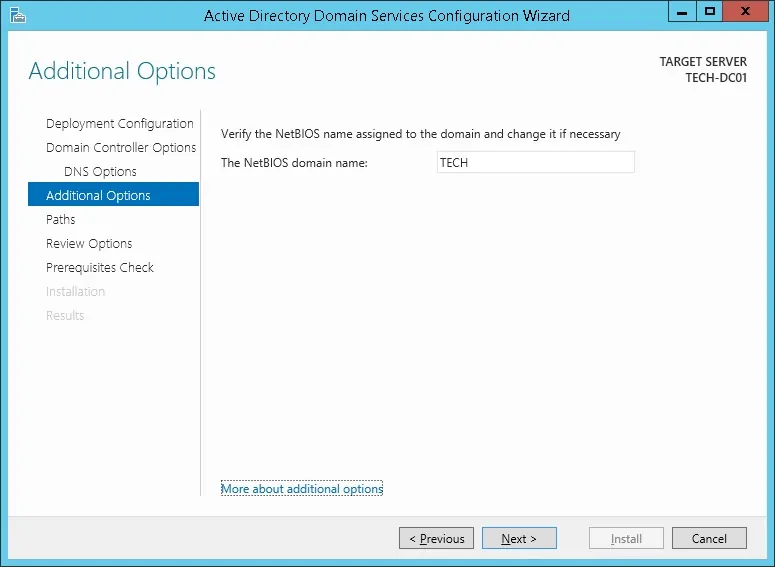

Tarkista toimialueellesi määritetty Netbios-nimi ja napsauta Seuraava-painiketta.

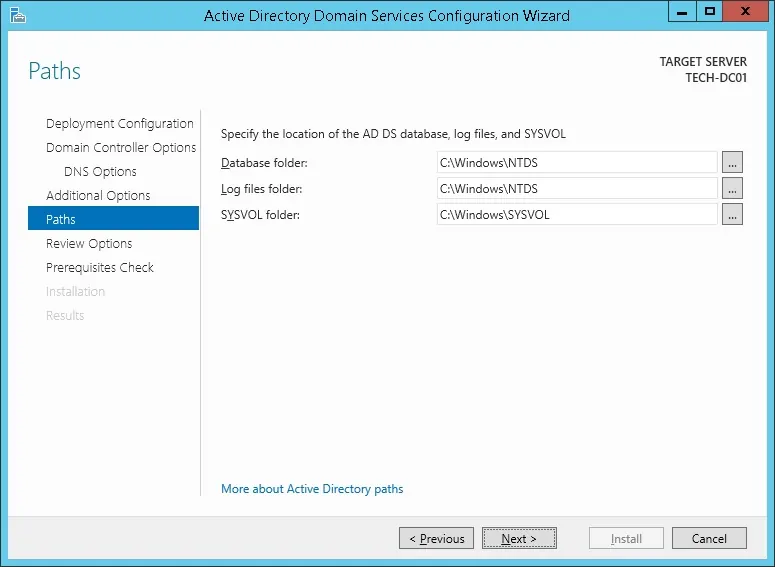

Napsauta Seuraava-painiketta.

Tarkista kokoonpanoasetukset ja napsauta Seuraava-painiketta.

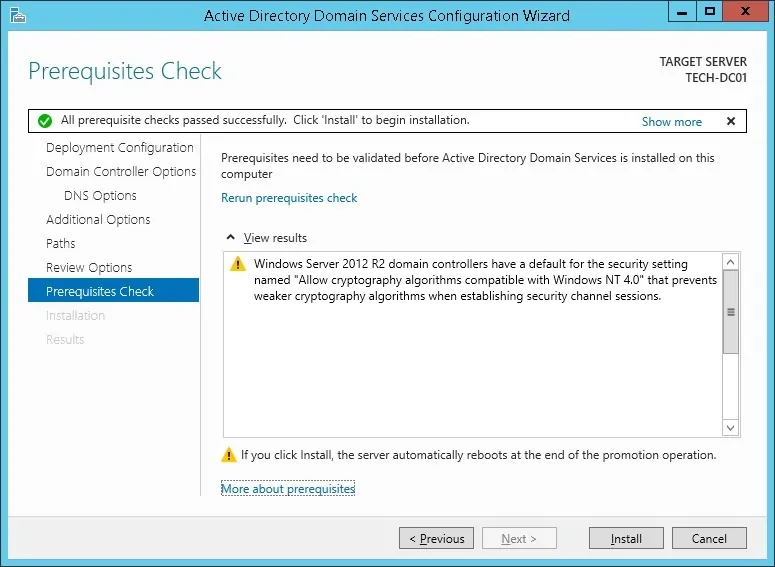

Napsauta Edellytykset tarkista -näytössä Asenna-painiketta.

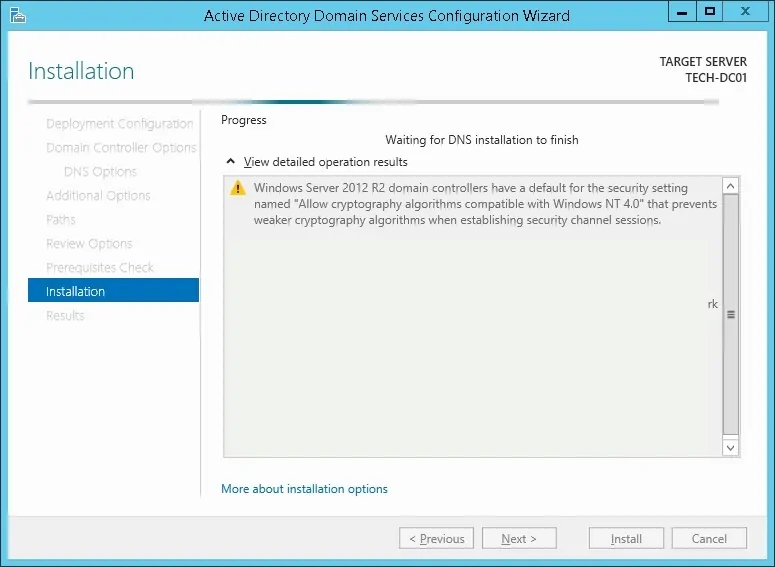

Odota Active Directory -kokoonpanon loppuunsaattaminen.

Kun Active directory -asennus on valmis, tietokone käynnistyy automaattisesti uudelleen

Olet saanut Active Directory -määritykset valmiiksi Windows-palvelimessa.

Zabbix - LDAP:n testaaminen SSL-viestinnän kautta

Meidän on testattava, tarjoaako toimialueen ohjauskone LDAP:tä SSL-palvelun kautta portissa 636.

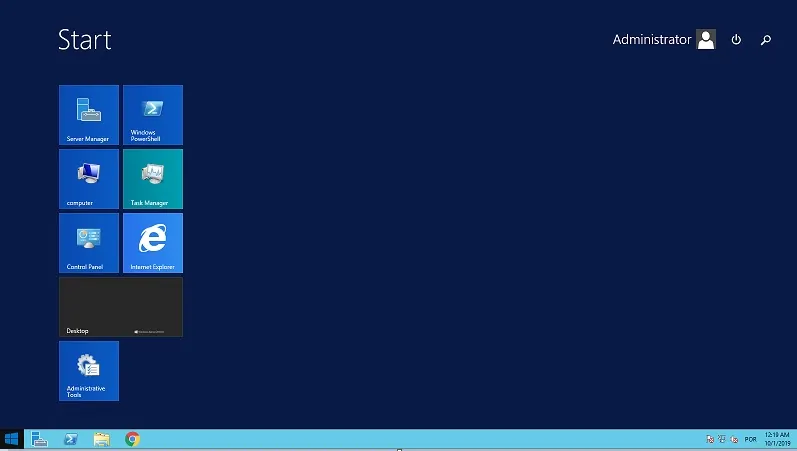

Käytä toimialueen ohjauskoneessa Käynnistä-valikkoa ja etsi LDP-sovellus.

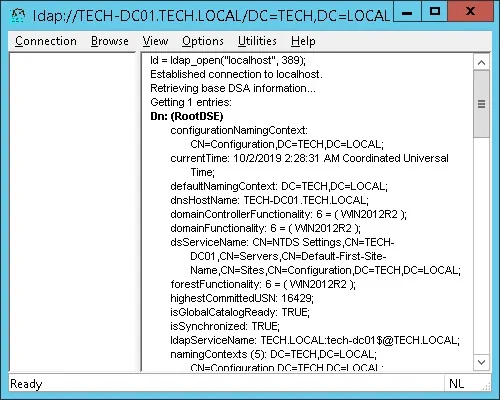

Testataan ensin, tarjoaako toimialueen ohjauskone LDAP-palvelua portissa 389.

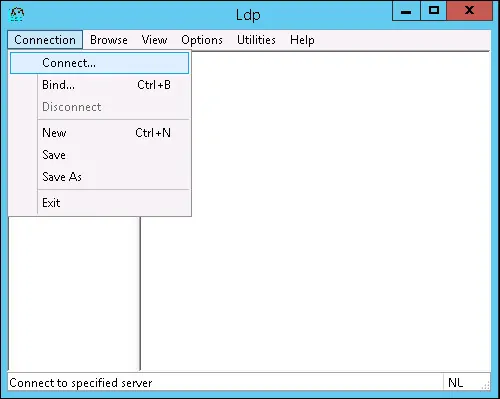

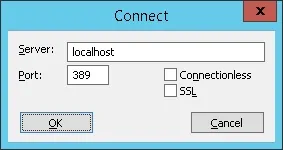

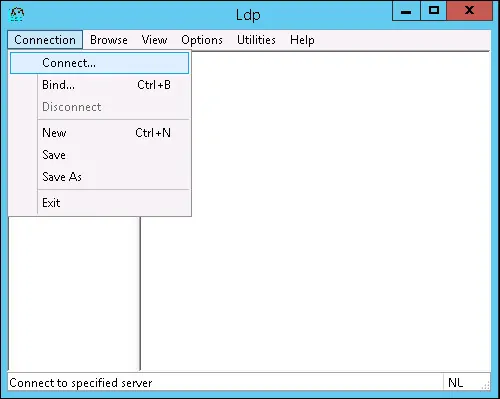

Avaa Yhteys-valikko ja valitse Yhdistä-vaihtoehto.

Yritä muodostaa yhteys localhostiin TCP-portin 389 avulla.

Sinun pitäisi pystyä muodostamaan yhteys LDAP-palveluun localhost-portissa 389.

Nyt meidän on testattava, tarjoaako toimialueen ohjauskone LDAP:tä SSL-palvelun kautta portissa 636.

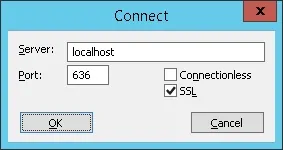

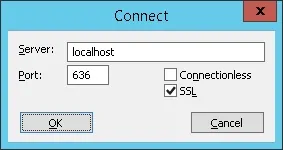

Avaa uusi LDP-sovellusikkuna ja yritä muodostaa yhteys localhostiin TCP-portin 636 avulla.

Valitse SSL-valintaruutu ja napsauta Ok-painiketta.

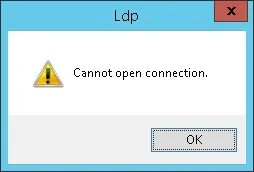

Jos järjestelmä näyttää virhesanoman, toimialueen ohjauskone ei vielä tarjoa LDAPS-palvelua.

Tämän ratkaisemiseksi asennamme Windows-sertifikaatin myöntäjän tämän opetusohjelman seuraavaan osaan.

Jos onnistuit muodostamaan yhteyden portin 636 localhostiin SSL-salauksella, voit ohittaa tämän opetusohjelman seuraavan osan.

Opetusohjelma - Sertifikaatin myöntäjän asennus Windowsiin

Meidän on asennettava Windowsin sertifikaatin myöntäjäpalvelu.

Paikallinen sertifikaatin myöntäjä antaa toimialueen ohjauskonelle varmenteen, jonka avulla LDAPS-palvelu voi toimia TCP-portissa 636.

Avaa Server Manager -sovellus.

Siirry Hallinta-valikkoon ja napsauta Lisää rooleja ja ominaisuuksia.

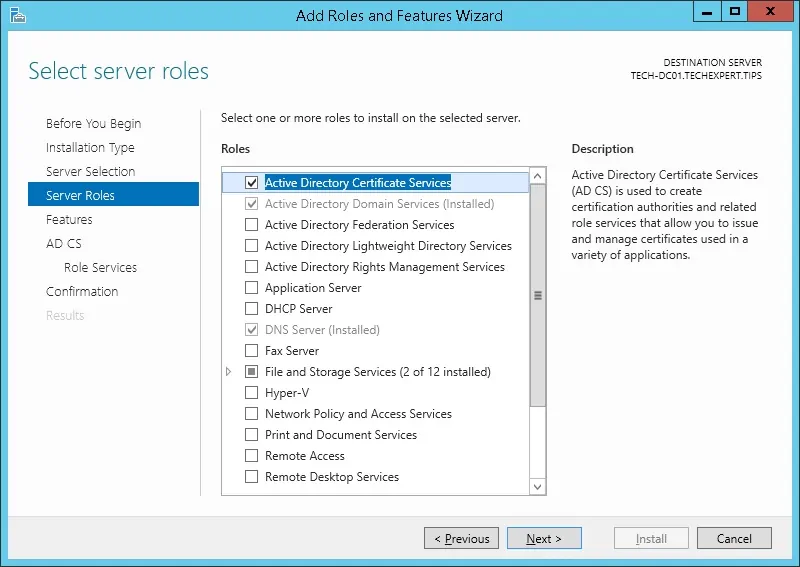

Siirry Palvelinrooli-näyttöön, valitse Active Directory -varmennepalvelut ja napsauta Seuraava-painiketta.

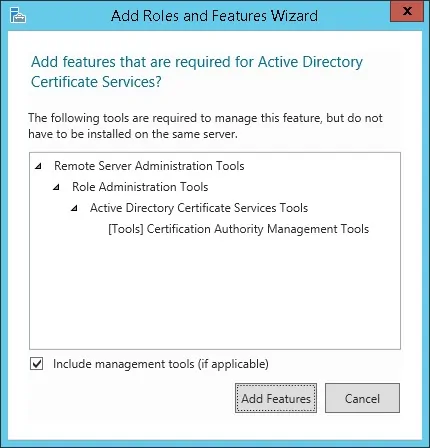

Napsauta seuraavassa näytössä Lisää ominaisuuksia -painiketta.

Jatka Seuraava-painikkeen napsauttamista, kunnes pääset roolipalvelun näyttöön.

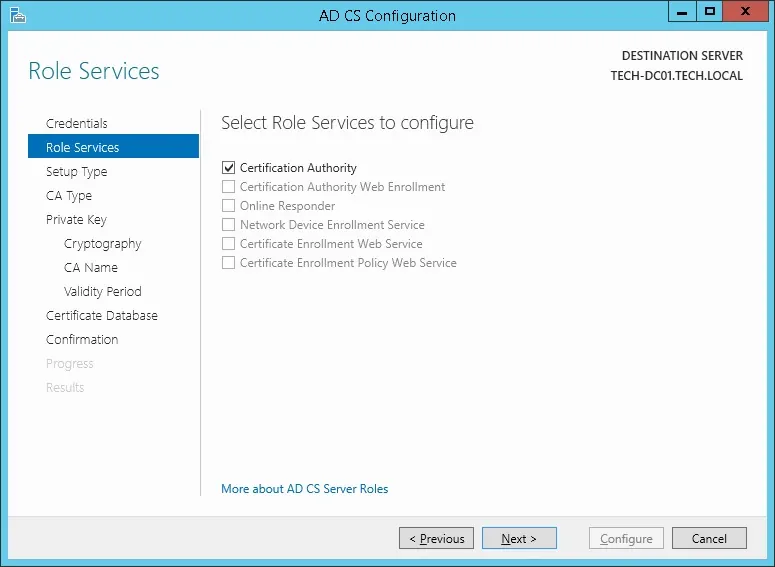

Ota käyttöön sertifikaatin myöntäjä-niminen vaihtoehto ja napsauta Seuraava-painiketta.

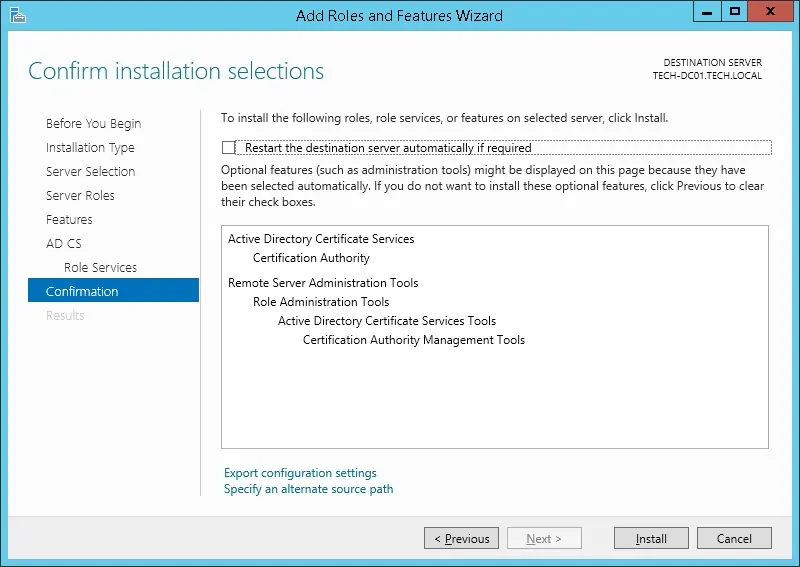

Napsauta vahvistusnäytössä Asenna-painiketta.

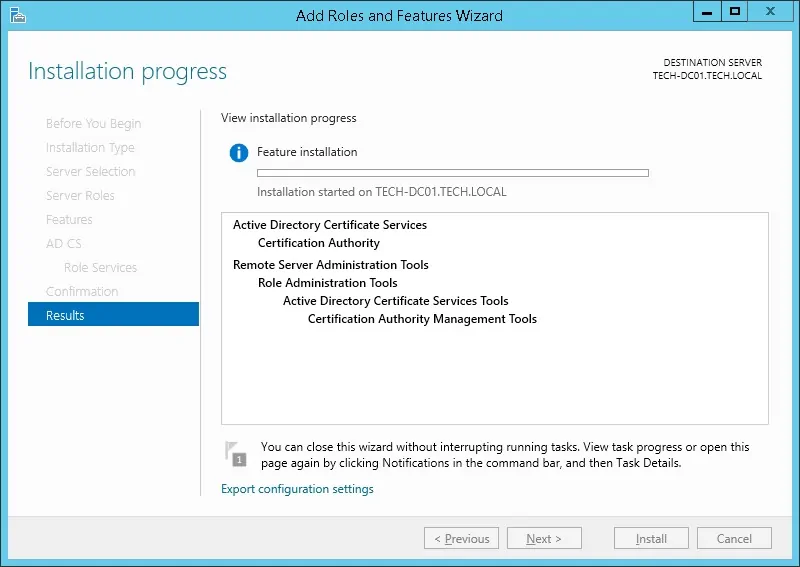

Odota sertifikaatin myöntäjän asennuksen loppuun.

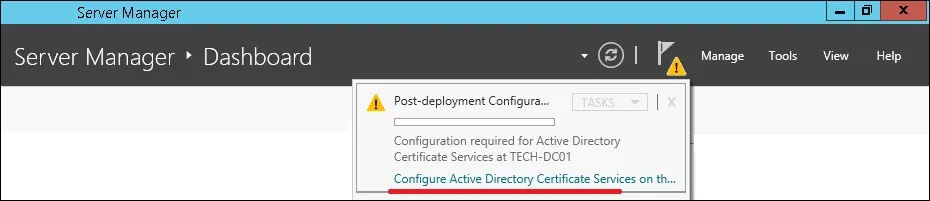

Avaa Server Manager -sovellus.

Napsauta keltainen lippu -valikkoa ja valitse vaihtoehto: Määritä Active Directory -varmennepalvelut

Napsauta tunnistetiedot-näytössä Seuraava-painiketta.

Valitse Sertifikaatin myöntäjä -vaihtoehto ja napsauta Seuraava-painiketta.

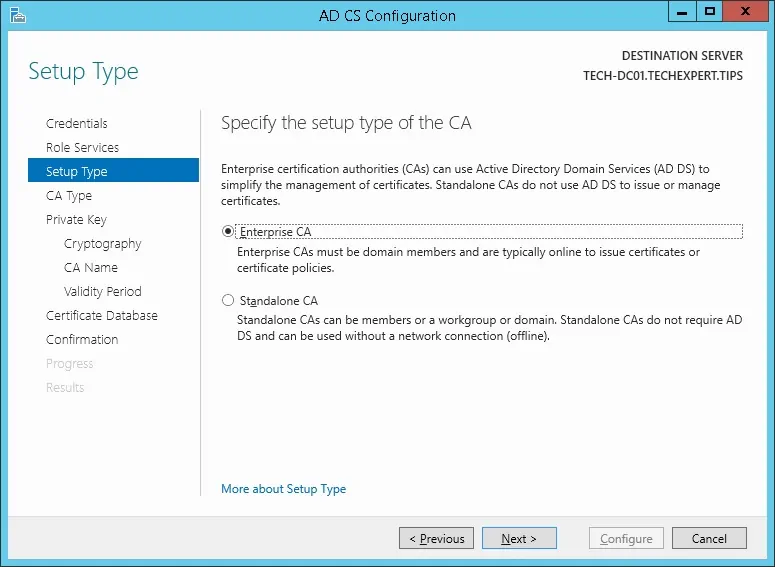

Valitse Yrityksen varmenteiden myöntäjä -vaihtoehto ja napsauta Seuraava-painiketta.

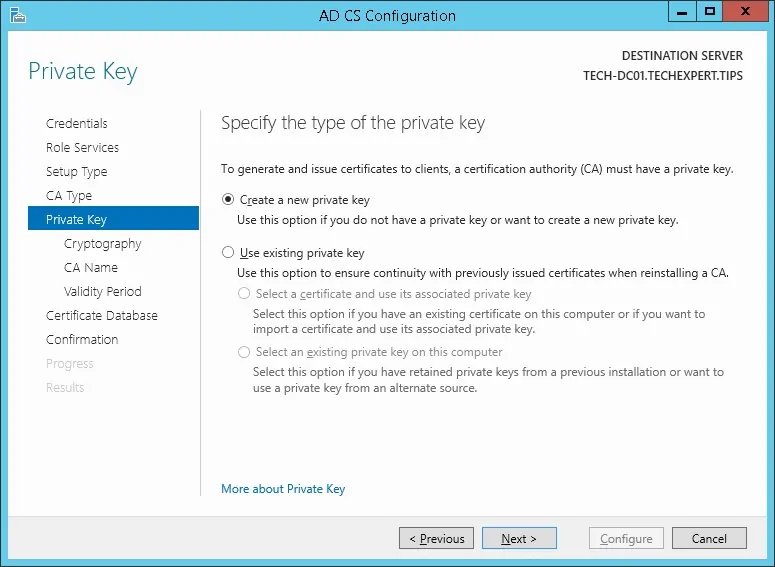

Valitse Luo uusi yksityinen avain -vaihtoehto ja napsauta Seuraava-painiketta.

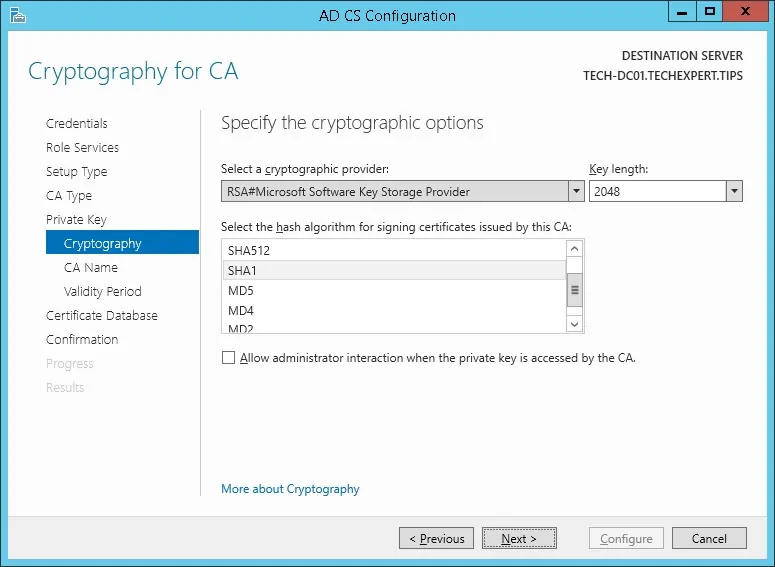

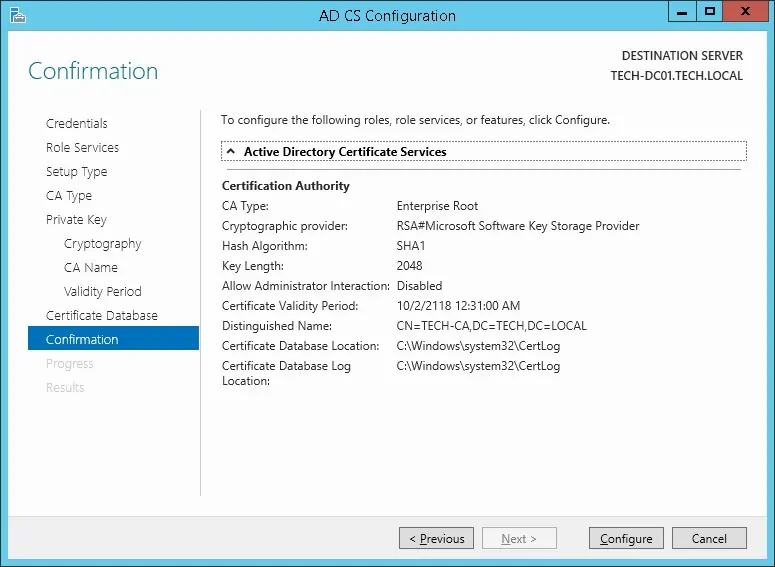

Säilytä salauksen oletuskokoonpano ja napsauta Seuraava-painiketta.

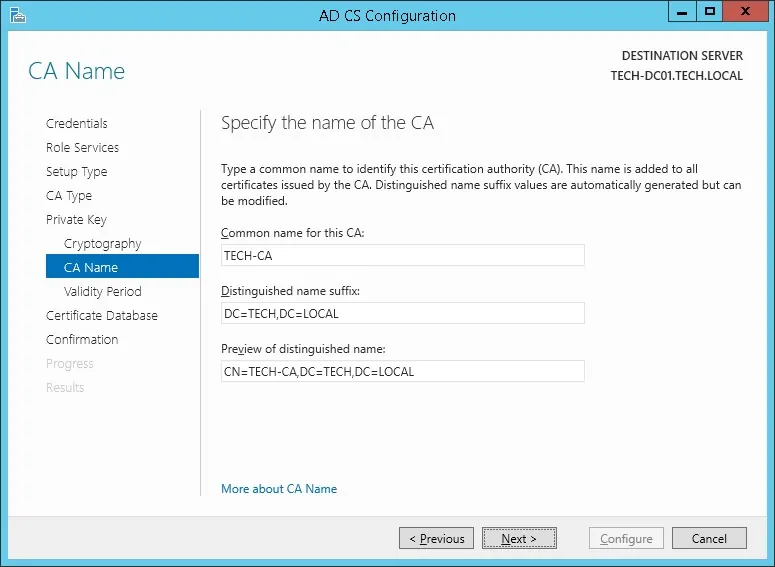

Määritä yleinen nimi sertifikaatin myöntäjälle ja napsauta Seuraava-painiketta.

Esimerkissämme asetamme yleisnimen: TECH-CA

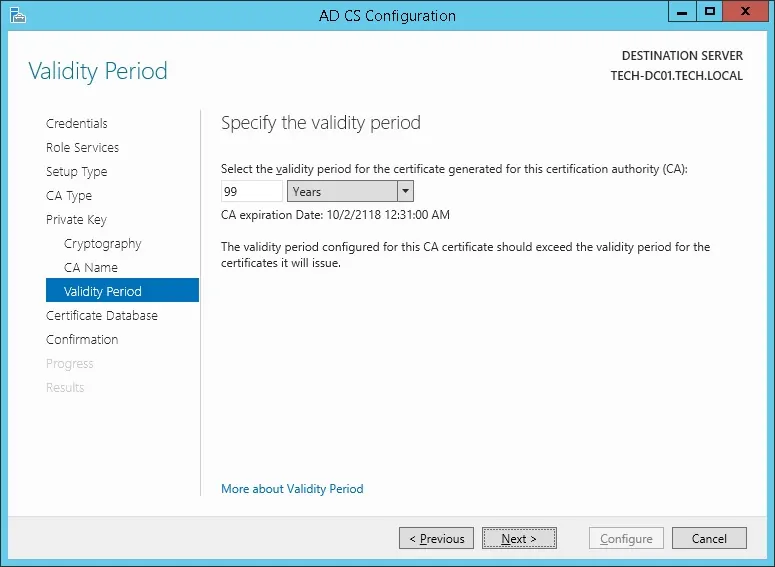

Määritä Windowsin sertifikaatin myöntäjän voimassaoloaika.

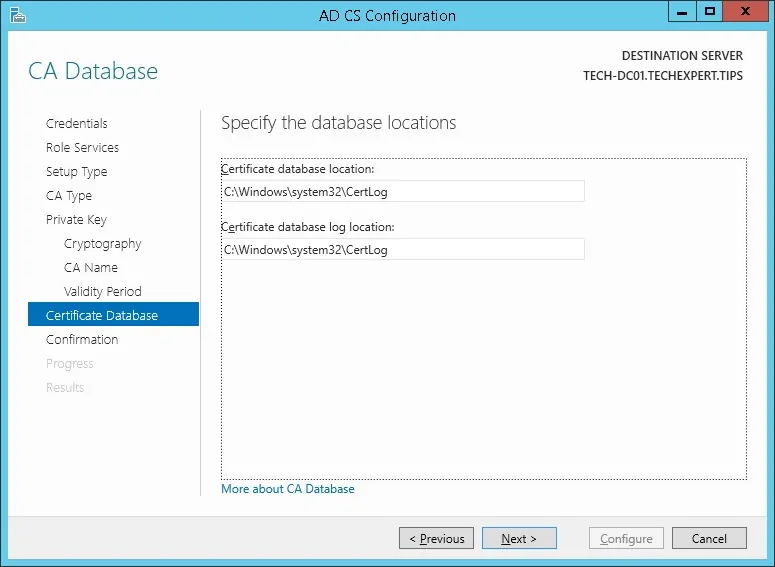

Säilytä Windowsin sertifikaatin myöntäjän tietokannan oletussijainti.

Tarkista yhteenveto ja napsauta Määritä-painiketta.

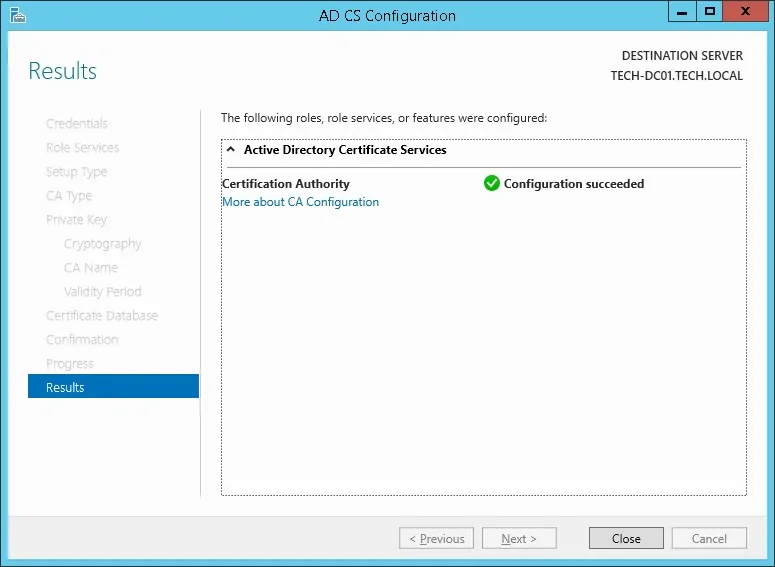

Odota, että Windowsin palvelinsertifikaatin myöntäjän asennus on valmis.

Kun sertifikaatin myöntäjän asennus on valmis, käynnistä tietokone uudelleen.

Olet saanut Windowsin sertifikaatin myöntäjän asennuksen valmiiksi.

Zabbix - LDAP:n testaaminen SSL-viestinnän kautta uudelleen

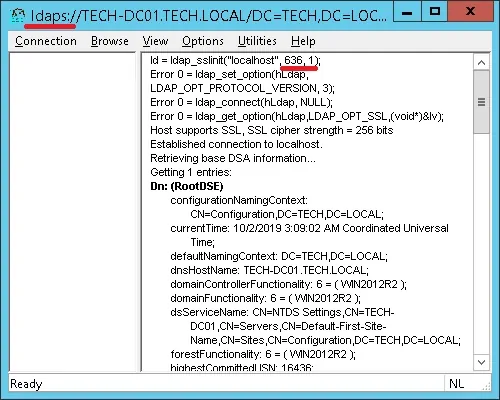

Meidän on testattava, tarjoaako toimialueen ohjauskone LDAP:tä SSL-palvelun kautta portissa 636.

Kun sertifikaatin myöntäjän asennus on valmis, odota 5 minuuttia ja käynnistä toimialueen ohjauskone uudelleen.

Käynnistyksen aikana toimialueen ohjauskone pyytää palvelinsertifikaattia automaattisesti paikalliselta sertifikaatin myöntäjältä.

Kun olet saanut palvelinsertifikaatin, toimialueen ohjauskone alkaa tarjota LDAP-palvelua SSL:n kautta 636-portissa.

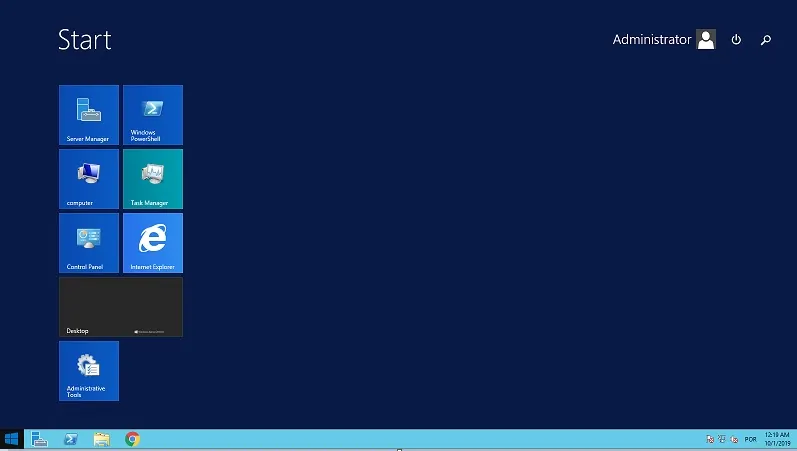

Käytä toimialueen ohjauskoneessa Käynnistä-valikkoa ja etsi LDP-sovellus.

Avaa Yhteys-valikko ja valitse Yhdistä-vaihtoehto.

Yritä muodostaa yhteys localhostiin TCP-portin 636 avulla.

Valitse SSL-valintaruutu ja napsauta Ok-painiketta.

Yritä muodostaa yhteys localhostiin TCP-portin 636 avulla.

Valitse SSL-valintaruutu ja napsauta Ok-painiketta.

Tällä kertaa sinun pitäisi pystyä muodostamaan yhteys localhost-portin 636 LDAP-palveluun.

Jos et pysty muodostamaan yhteyttä porttiin 636, käynnistä tietokone uudelleen ja odota vielä 5 minuuttia.

Voi kestää jonkin aikaa, ennen kuin toimialueen ohjauskone vastaanottaa sertifikaatin myöntäjältä pyydetyn sertifikaatin.

Opetusohjelma - Windows-toimialueen ohjauskoneen palomuuri

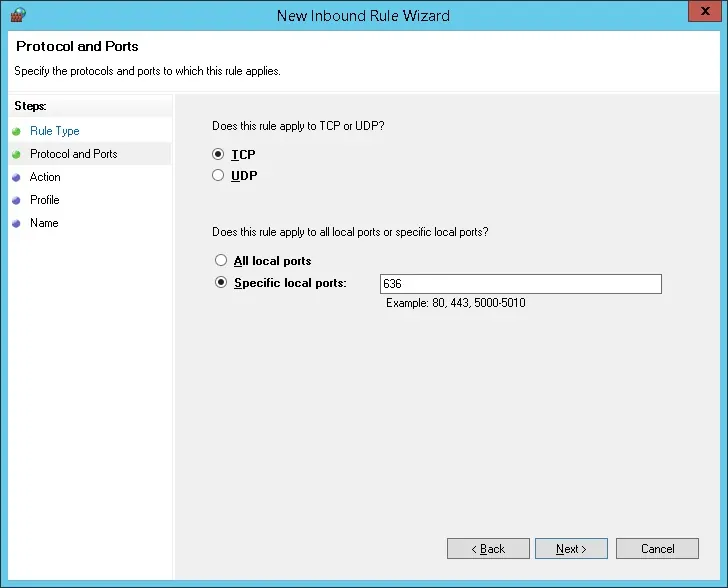

Ensinnäkin meidän on luotava palomuurisääntö Windows-toimialueen ohjauskoneeseen.

Tämän palomuurisäännön avulla Zabbix-palvelin voi tehdä kyselyn Active Directory -tietokannasta.

Avaa toimialueen ohjauskoneessa sovellus nimeltä Windowsin laajennettu palomuuri

Luo uusi saapuvan liikenteen palomuurisääntö.

Valitse PORT-vaihtoehto.

Valitse TCP-vaihtoehto.

Valitse Tietyt paikalliset portit -vaihtoehto.

Anna TCP-portti 636.

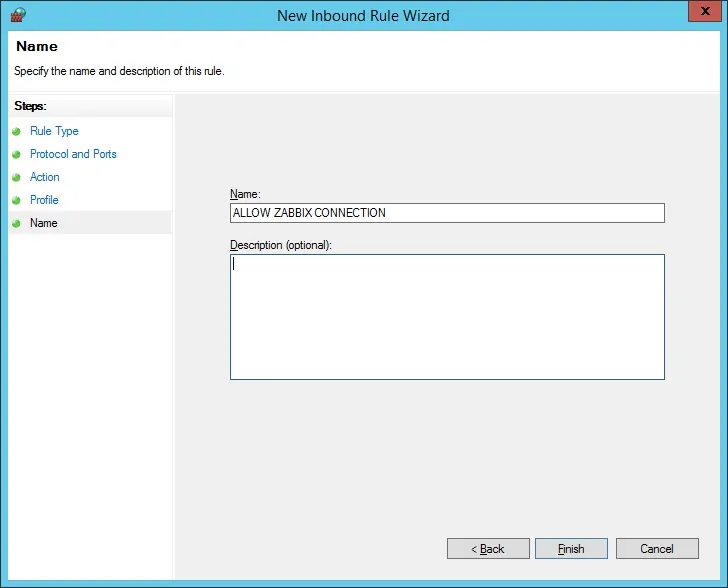

Valitse Salli yhteys -vaihtoehto.

Valitse DOMAIN(TOIMIALUE-vaihtoehto).

Valitse YKSITYINEN-vaihtoehto.

Tarkista JULKINEN-vaihtoehto.

Kirjoita palomuurisäännön kuvaus.

Onnittelut, olet luonut vaaditun palomuurisäännön.

Tämän säännön avulla Zabbix voi tehdä kyselyn Active Directory -tietokannasta.

Opetusohjelma - Windows-toimialuetilin luominen

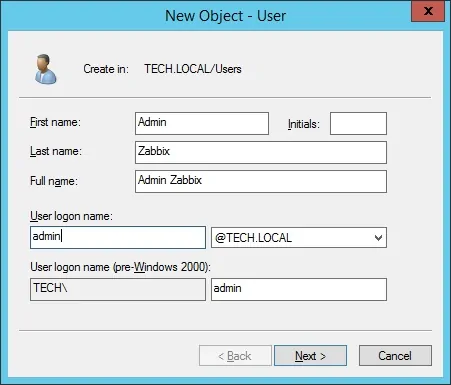

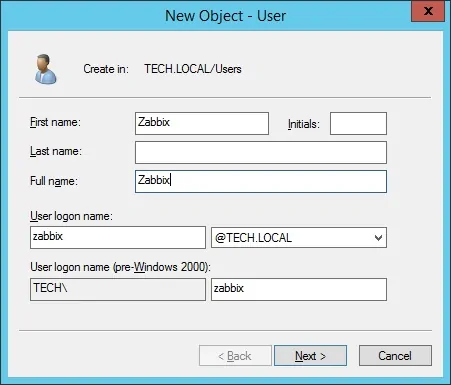

Seuraavaksi meidän on luotava vähintään kaksi tiliä Active Directory -tietokantaan.

ADMIN-tiliä käytetään kirjautumisena Zabbixin web-käyttöliittymään.

ZABBIX-tiliä käytetään Active Directory -tietokannan kyselyyn.

Avaa toimialueen ohjauskoneessa sovellus nimeltä: Active Directoryn käyttäjät ja tietokoneet

Luo uusi tili Käyttäjät-säilöön.

Luo uusi tili nimeltä: admin

Järjestelmänvalvojan käyttäjälle määritetty salasana: 123qwe.

Tätä tiliä käytetään todennettuna Zabbix-verkkoliittymän järjestelmänvalvojana.

Luo uusi tili nimeltä: zabbix

Salasana määritetty Zabbix-käyttäjälle: 123qwe.

Tätä tiliä käytetään Active Directory -tietokantaan tallennettujen salasanojen kyselyyn.

Onnittelut, olet luonut tarvittavat Active Directory -tilit.

Opetusohjelma - Zabbix LDAPS -viestinnän valmistelu

Muokkaa Zabbix-palvelimen komentorivillä ldap.conf-määritystiedostoa.

Lisää seuraava rivi ldap.conf-tiedoston loppuun.

Tässä on ldap.conf-tiedostomme sisältö.

Zabbix-palvelimen on pystyttävä kommunikoimaan toimialueen ohjauskoneen kanssa sen DNS-nimellä. (FQDN)

Tämän ongelman ratkaisemiseksi Zabbix-palvelin voi käyttää toimialueen ohjauskonetta DNS-palvelimena TECH-DC01:n kääntämisen mahdollistamiseen. Tech. PAIKALLINEN IP-osoitteeseen 192.168.15.10.

Jos et halua määrittää Windows-toimialueen ohjauskonetta Zabbix-palvelimen DNS-palvelimeksi, voit lisätä isäntätiedostoon staattisen merkinnän.

PING-komennon avulla voit tarkistaa, pystyykö Zabbix-palvelin kääntämään isäntänimen IP-osoitteeksi.

Esimerkissämme Zabbix-palvelin pystyi kääntämään TECH-DC01: n. Tech. Paikallinen isäntänimi 192.168.15.10: een käyttämällä staattista merkintää isäntätiedostossa.

Testaa LDAPS-tietoliikenne seuraavalla komennolla.

Se yrittää saada kopion toimialueen ohjauskoneen varmenteen.

Muista, että sinun on muutettava yllä oleva IP-osoite toimialueen ohjauskoneeseen.

Järjestelmän pitäisi näyttää kopio toimialueen ohjauskoneen varmennesta.

Kokoonpanoissa! Olet saanut tarvittavat Zabbix-komentorivimääritykset valmiiksi.

Opetusohjelma - Zabbix LDAP -todennus Active Directoryssa

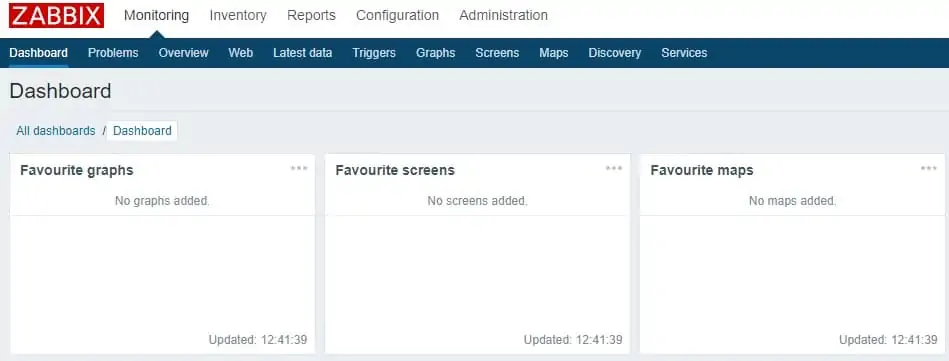

Avaa selain ja kirjoita web-palvelimen IP-osoite plus /zabbix.

Esimerkissämme selaimeen syötettiin seuraava URL-osoite:

• http://192.168.15.11/zabbix

Käytä kirjautumisnäytössä oletuskäyttäjänimeä ja oletussalasanaa.

• Oletuskäyttäjänimi: Admin

• Oletussalasana: zabbix

Onnistuneen kirjautumisen jälkeen sinut lähetetään Zabbix-koontinäyttöön.

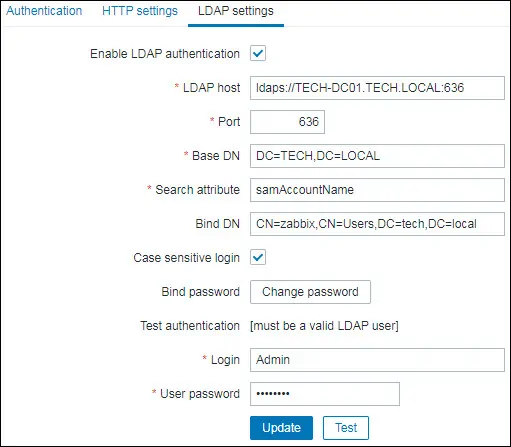

Avaa koontinäyttönäytössä Hallinta-valikko ja valitse Todennus-vaihtoehto.

Siirry Todennus-näytössä LDAP-asetukset-välilehteen.

Sinun on määritettävä seuraavat kohteet:

• LDAP-isäntä: ldaps://TECH-DC01. Tech. LOCALO:636

• Portti: 636

• Base DN: dc=tech,dc=paikallinen

• Hakumäärite: SaMAccountName

• Sido DN: CN =zabbix,CN=Users,DC=tech,DC=local

Kirjoita järjestelmänvalvojan käyttäjänimi, sen salasana ja napsauta Testaa-painiketta.

Sinun täytyy vaihtaa TECH-DC01. Tech. PAIKALLINEN toimialueen ohjauskoneen isäntänimeen.

Toimialueen tietoja on muutettava verkkoympäristöäsi vastaavat tiedot.

Sidontatunnuksia on muutettava verkkoympäristön mukaan.

Jos testi onnistuu, näyttöön pitäisi tulla seuraava sanoma.

Ota LDAPS-todennus käyttöön Active Directoryssa valitsemalla Todennus-näytössä Ldap-vaihtoehto.

Kun olet valmis kokoonpanon, sinun pitäisi kirjautua ulos Zabbixin web-käyttöliittymästä.

Yritä kirjautua sisään järjestelmänvalvojakäyttäjän ja Active Directory -tietokannan salasanan avulla.

Käytä kirjautumisnäytössä Järjestelmänvalvoja-käyttäjää ja Active Directory -tietokannan salasanaa.

• Käyttäjänimi: Admin

• Salasana: Anna Active directory -salasana.

Onnittelen! Olet määrittänyt Zabbix LDAP -todennuksen Active Directoryssa LDAP:n avulla.

Jotta käyttäjä voidaan todentaa Active-hakemistoon, käyttäjätilin on oltava myös Zabbix-palvelimen käyttäjätietokannassa.