Você gostaria de aprender a configurar a autenticação Active Directory no Zabbix usando LDAP sobre SSL? Neste tutorial, vamos mostrar como autenticar os usuários zabbix no banco de dados do Active Directory usando o protocolo LDAPS para uma conexão criptografada.

• Zabbix 4.2.6

• Windows 2012 R2

Lista de hardware:

A seção a seguir apresenta a lista de equipamentos usados para criar este tutorial Zabbix.

Cada pedaço de hardware listado acima pode ser encontrado no site da Amazon.

Lista de reprodução Zabbix:

Nesta página, oferecemos acesso rápido a uma lista de vídeos relacionados à instalação zabbix.

Não se esqueça de assinar nosso canal no Youtube chamado FKIT.

Tutorial relacionado a Zabbix:

Nesta página, oferecemos acesso rápido a uma lista de tutoriais relacionados à instalação zabbix.

Tutorial - Instalação do Active Directory

• IP - 192.168.15.10.

• Sistema Operacional - Windows 2012 R2

• Nome de host - TECH-DC01

• Domínio do Active Directory: TECNOLOGIA. Local

Se você já tem um domínio do Active Directory, você pode pular esta parte do tutorial.

Abra o aplicativo Server Manager.

Acesse o menu Gerenciar e clique em Adicionar papéis e recursos.

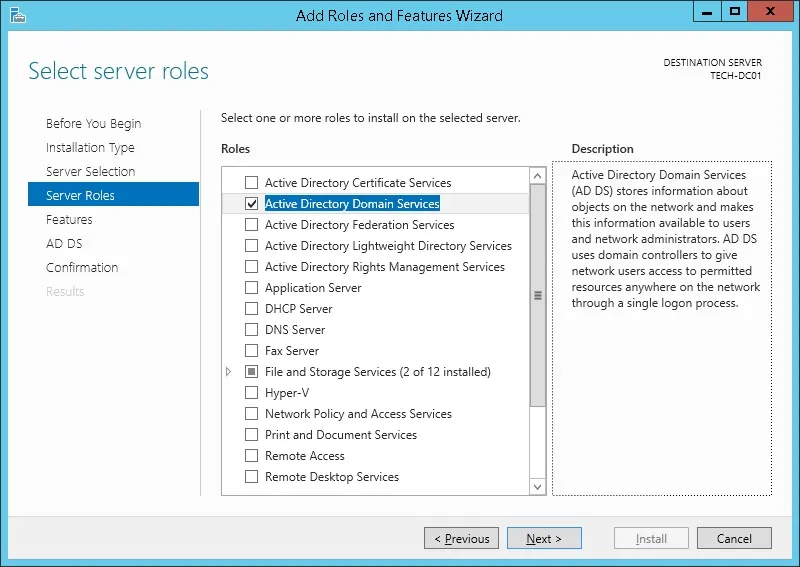

Acesse a tela de função do Servidor, selecione o Serviço de Domínio do Active Directory e clique no botão Next.

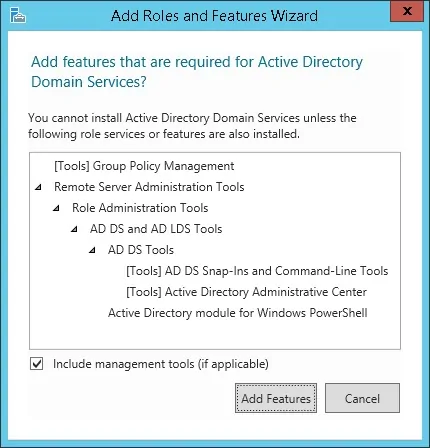

Na tela a seguir, clique no botão Adicionar recursos.

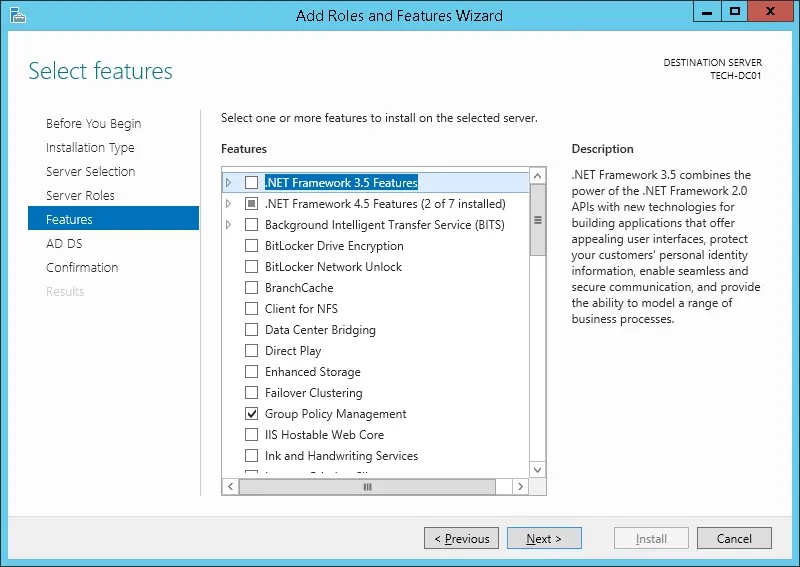

Continue clicando no botão Next até chegar à última tela.

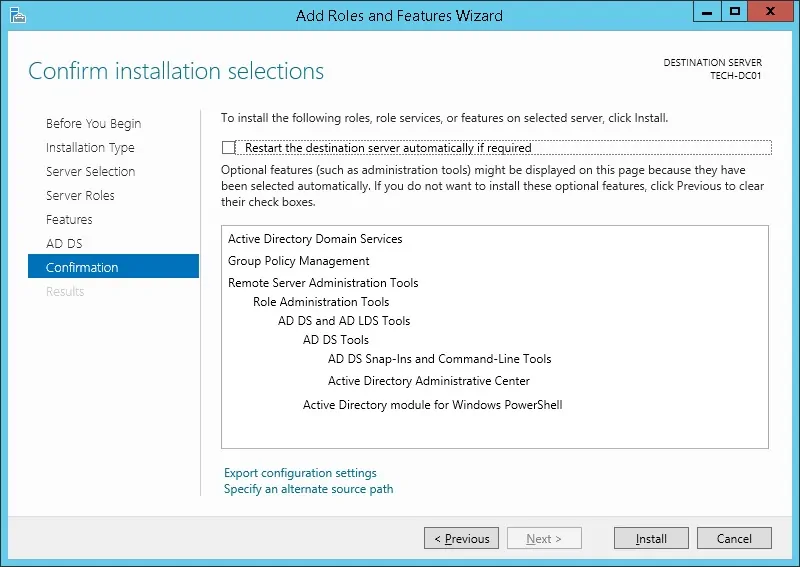

Na tela de confirmação, clique no botão Instalar.

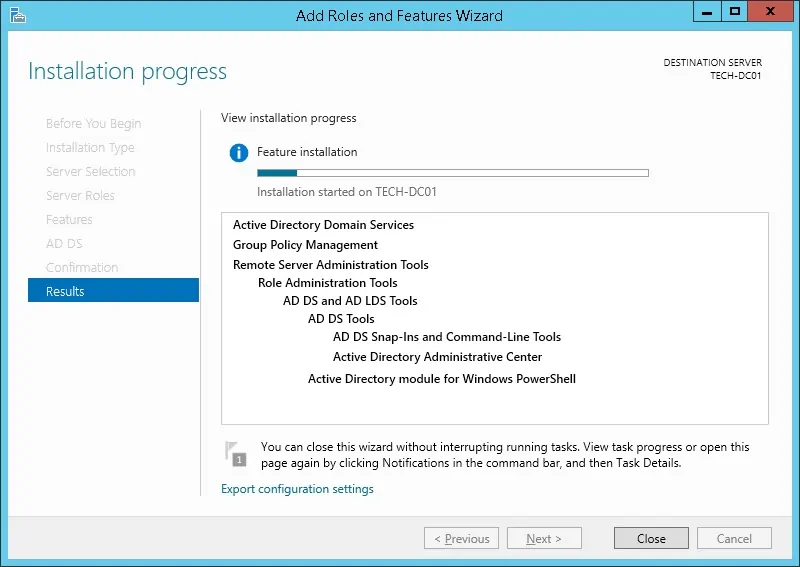

Aguarde a instalação do Active Directory terminar.

Abra o aplicativo Server Manager.

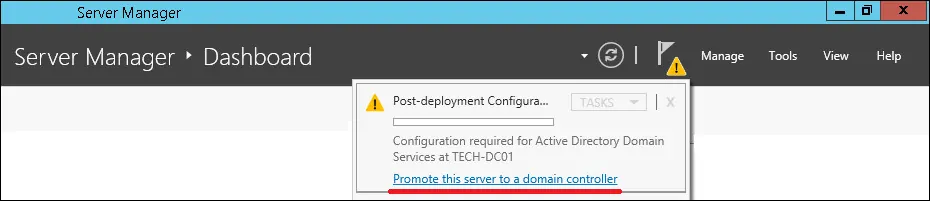

Clique no menu bandeira amarela e selecione a opção de promover este servidor a um controlador de domínio

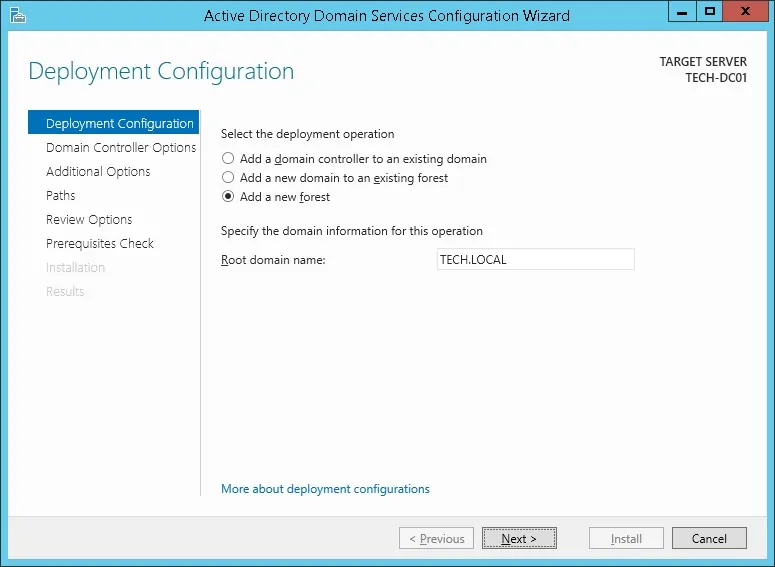

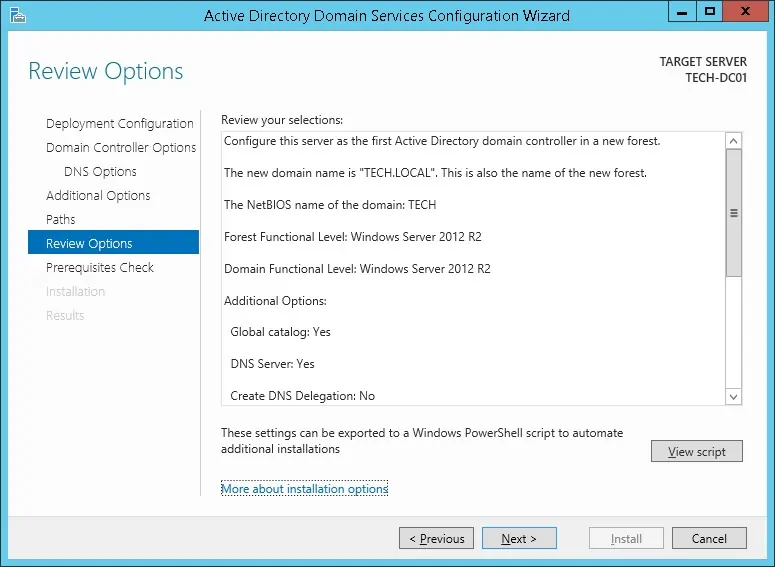

Selecione a opção de Adicionar uma nova floresta e digite um nome de domínio raiz.

Em nosso exemplo, criamos um novo domínio chamado: TECH. Local.

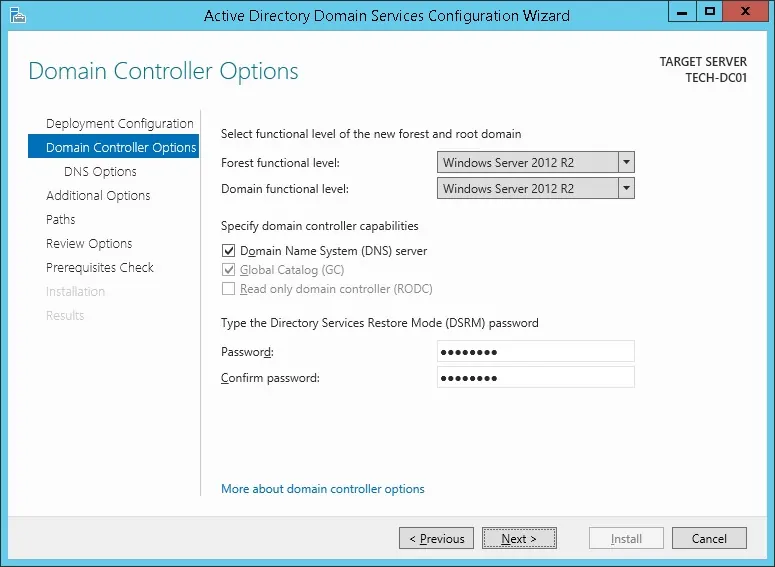

Digite uma senha para garantir a restauração do Active Directory.

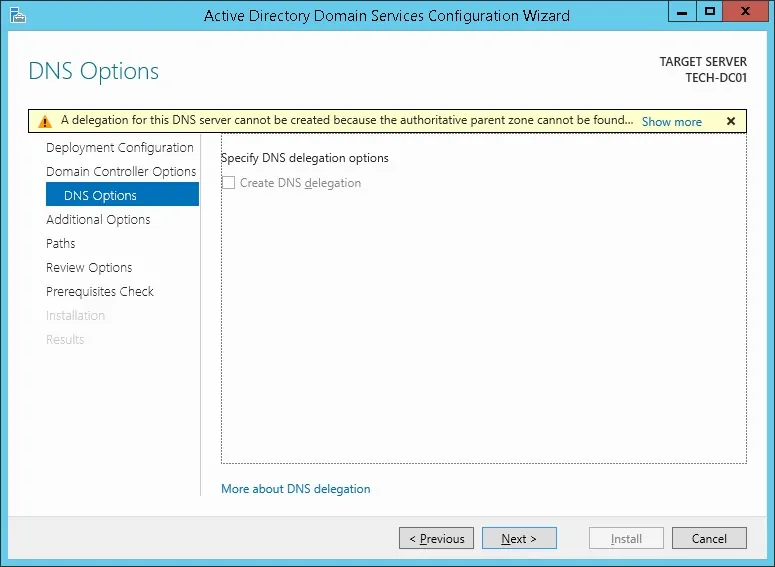

Na tela de opções dns, clique no botão Next.

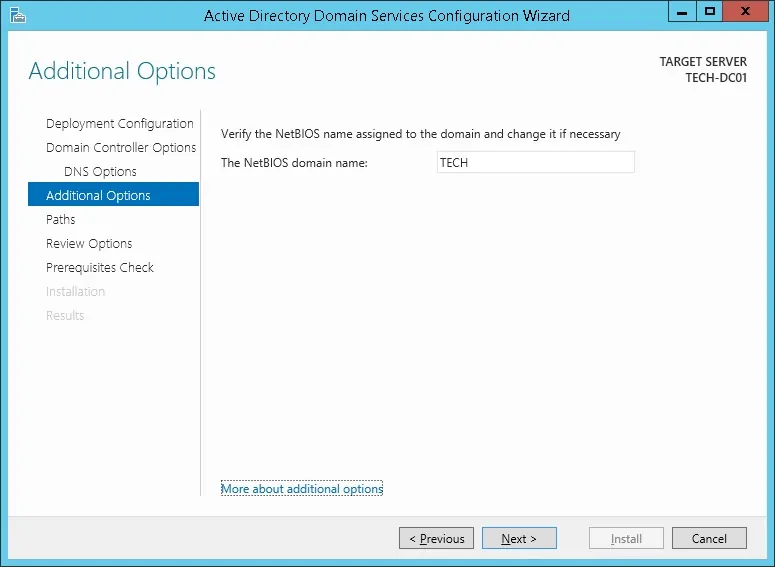

Verifique o nome Netbios atribuído ao seu domínio e clique no botão Next.

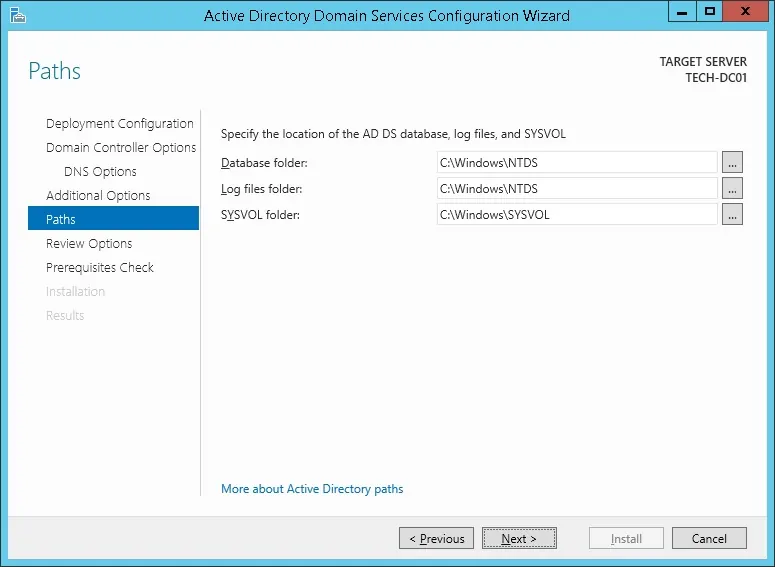

Clique no botão Next.

Revise suas opções de configuração e clique no botão Next.

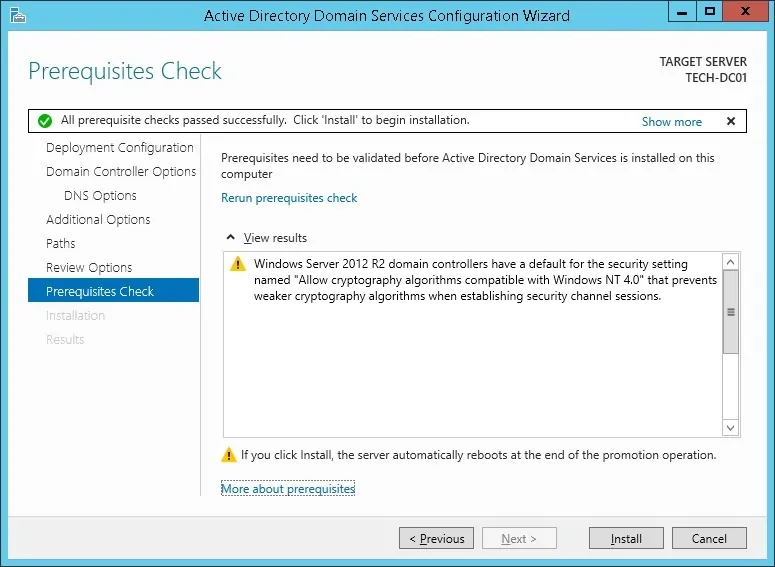

Na tela de verificação pré-requisitos, clique no botão Instalar.

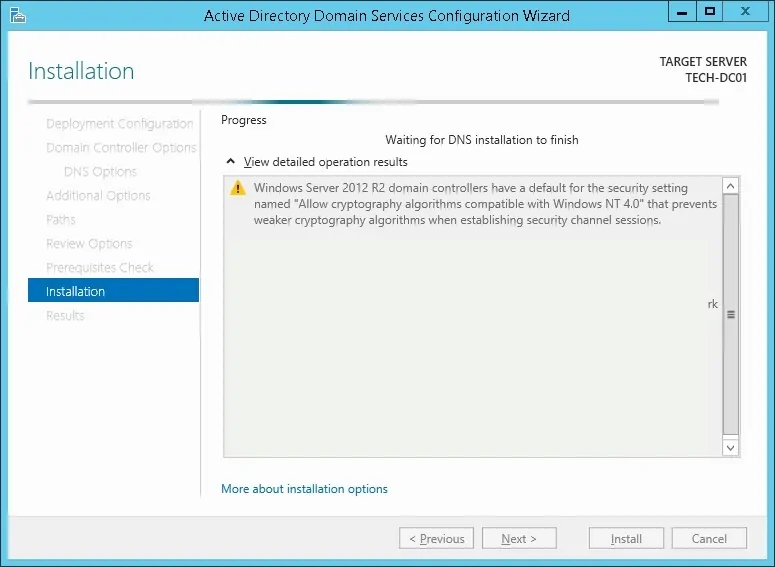

Aguarde a Configuração do Active Directory terminar.

Após terminar a instalação do Active Directory, o computador será reiniciado automaticamente

Você terminou a configuração do Active Directory no servidor Windows.

Zabbix - Testando o LDAP sobre a comunicação SSL

Precisamos testar se o seu controlador de domínio está oferecendo o serviço LDAP sobre SSL na porta 636.

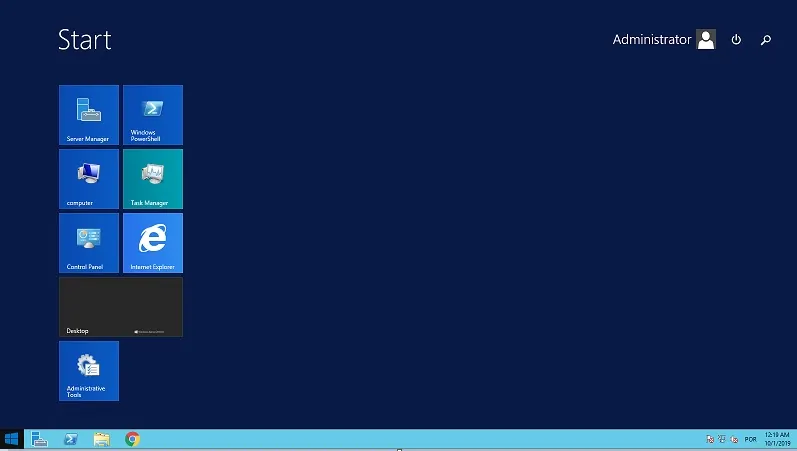

No controlador de domínio, acesse o menu inicial e pesquise o aplicativo LDP.

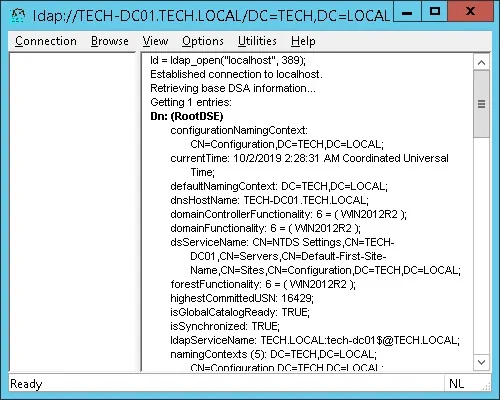

Primeiro, vamos testar se o seu controlador de domínio está oferecendo o serviço LDAP na porta 389.

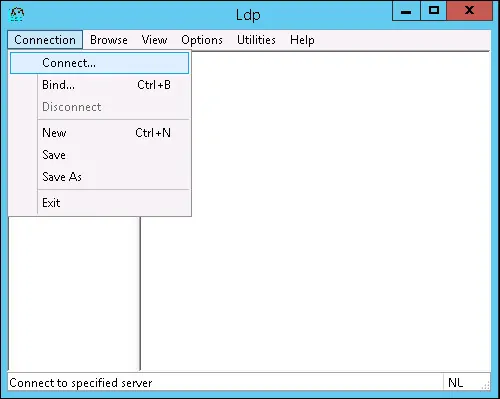

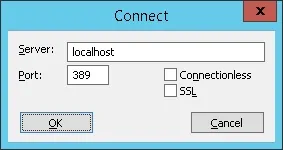

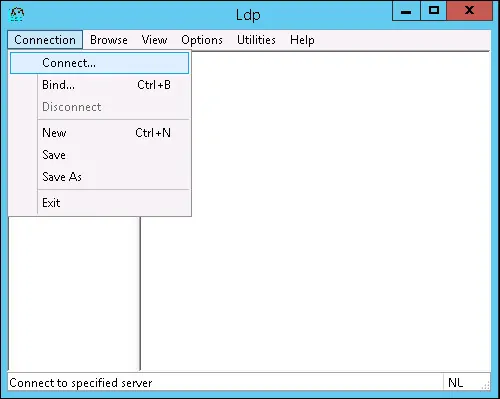

Acesse o menu Conexão e selecione a opção Conectar.

Tente se conectar ao host local usando a porta TCP 389.

Você deve ser capaz de se conectar ao serviço LDAP no porto local host 389.

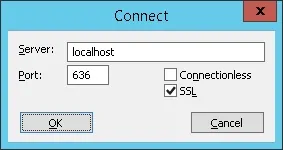

Agora, precisamos testar se o seu controlador de domínio está oferecendo o serviço LDAP sobre SSL na porta 636.

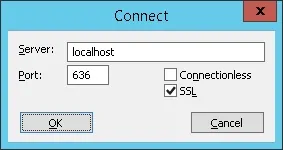

Abra uma nova janela de aplicativos LDP e tente se conectar ao host local usando a porta TCP 636.

Selecione a caixa de seleção SSL e clique no botão Ok.

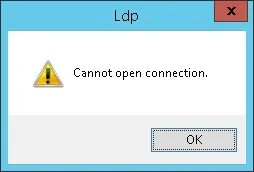

Se o sistema exibir uma mensagem de erro, seu controlador de domínio ainda não oferecerá o serviço LDAPS.

Para resolver isso, vamos instalar uma autoridade de Certificação windows na próxima parte deste tutorial.

Se você foi capaz de se conectar com sucesso ao host local na porta 636 usando criptografia SSL, você pode pular a próxima parte deste tutorial.

Tutorial - Instalação da Autoridade de Certificação no Windows

Precisamos instalar o serviço de autoridade de certificação Windows.

A autoridade de certificação local fornecerá ao controlador de domínio um certificado que permitirá que o serviço LDAPS opere na porta TCP 636.

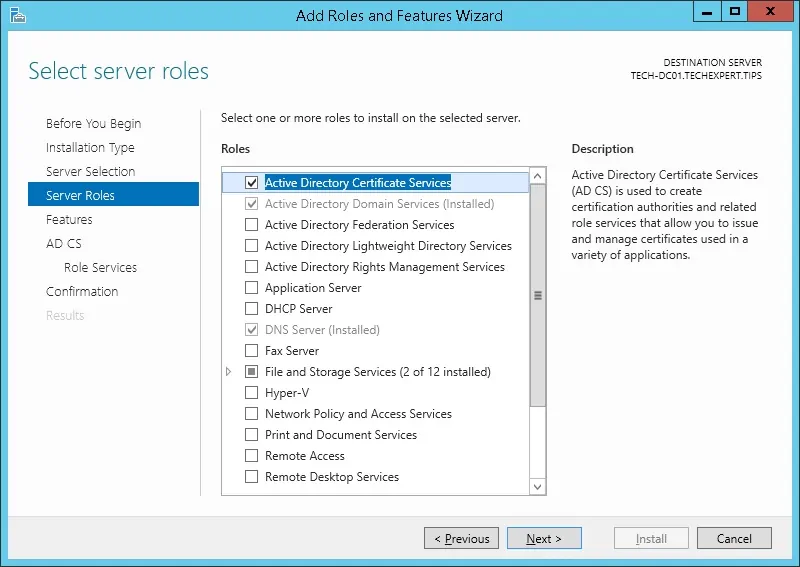

Abra o aplicativo Server Manager.

Acesse o menu Gerenciar e clique em Adicionar papéis e recursos.

Acesse a tela de função do Servidor, selecione os Serviços de Certificado do Active Directory e clique no botão Next.

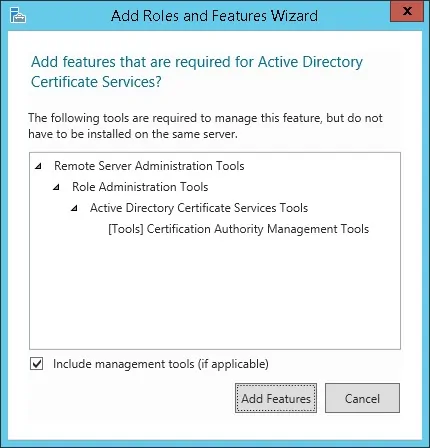

Na tela a seguir, clique no botão Adicionar recursos.

Continue clicando no botão Next até chegar à tela de serviço de função.

Habilite a opção chamada Autoridade de Certificação e clique no botão Next.

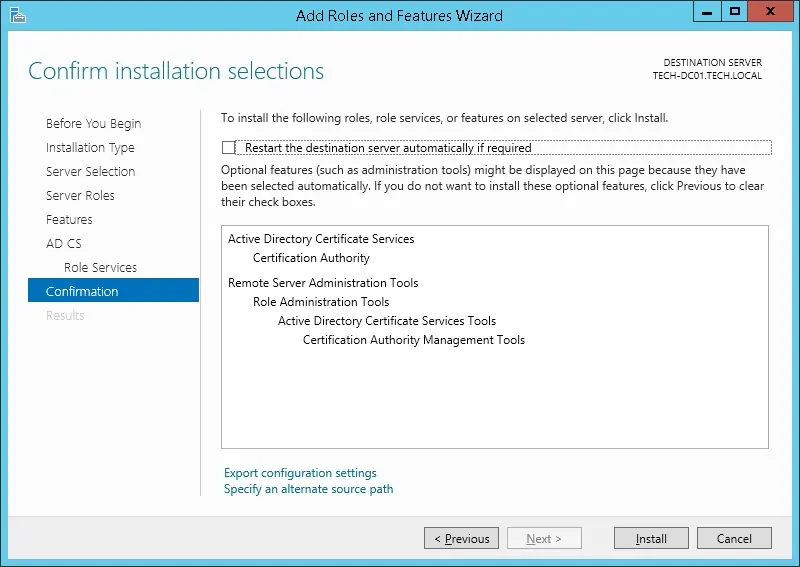

Na tela de confirmação, clique no botão Instalar.

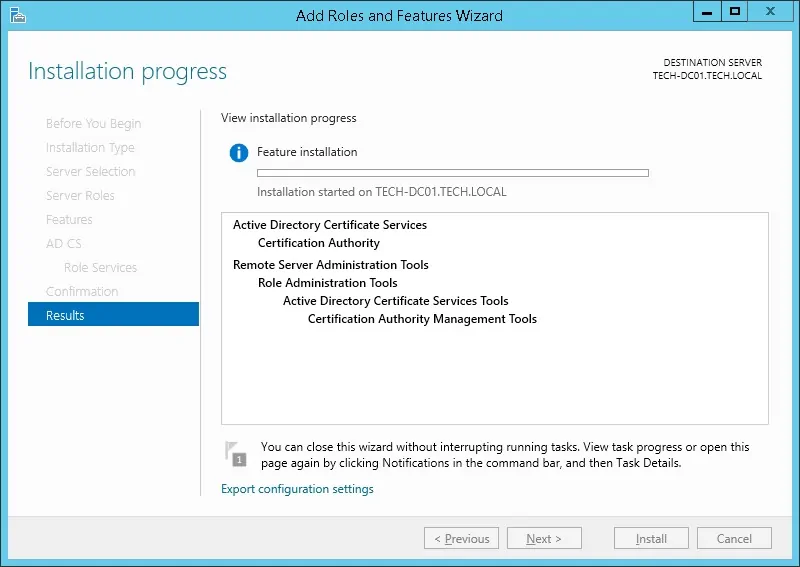

Aguarde a instalação da Autoridade de Certificação para terminar.

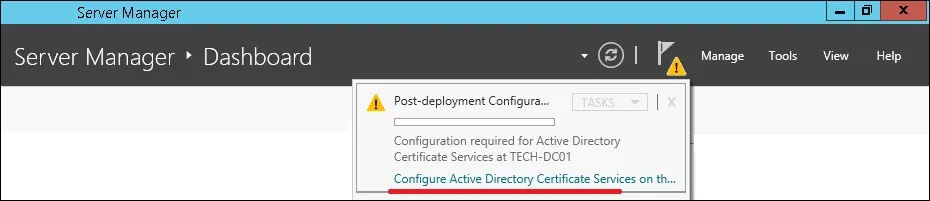

Abra o aplicativo Server Manager.

Clique no menu bandeira amarela e selecione a opção: Configurar serviços de certificado do Active Directory.

Na tela das credenciais, clique no botão Next.

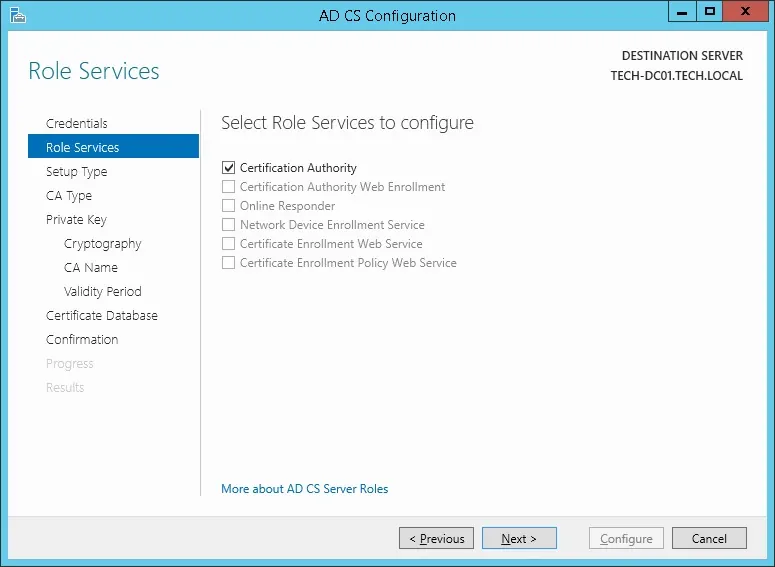

Selecione a opção Autoridade de Certificação e clique no botão Next.

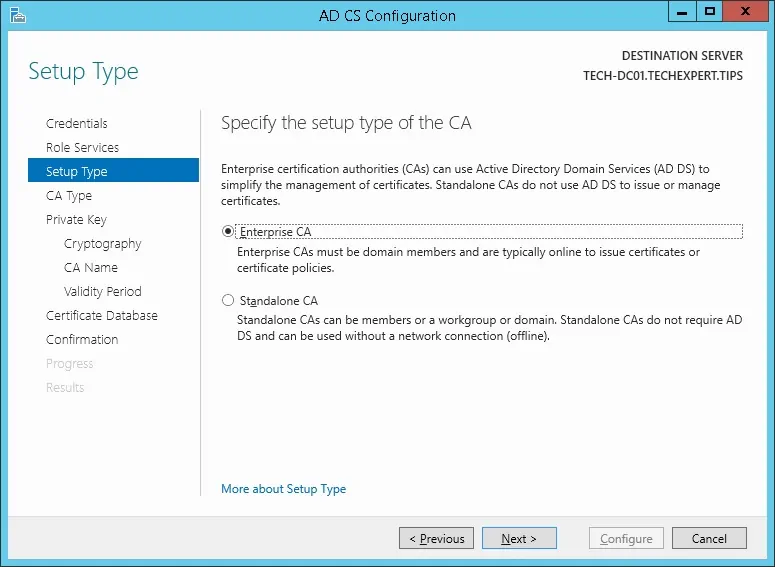

Selecione a opção Enterprise CA e clique no botão Next.

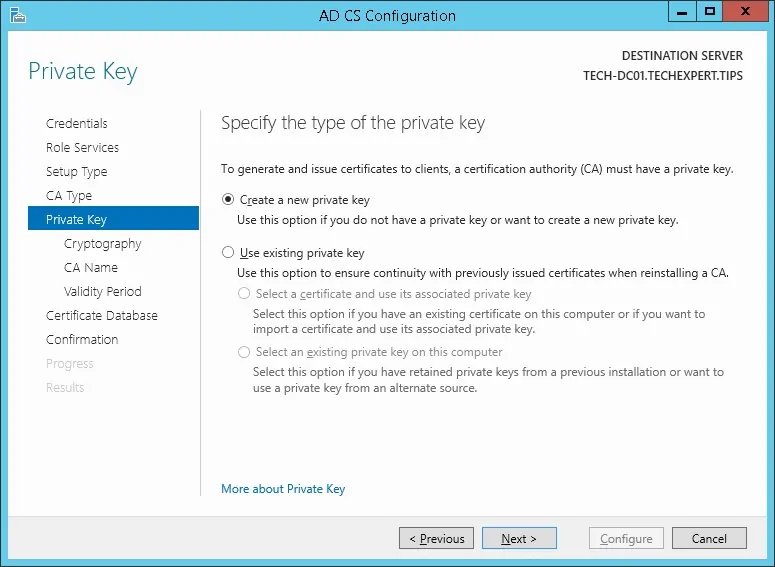

Selecione a criar uma nova opção de chave privada e clique no botão Next.

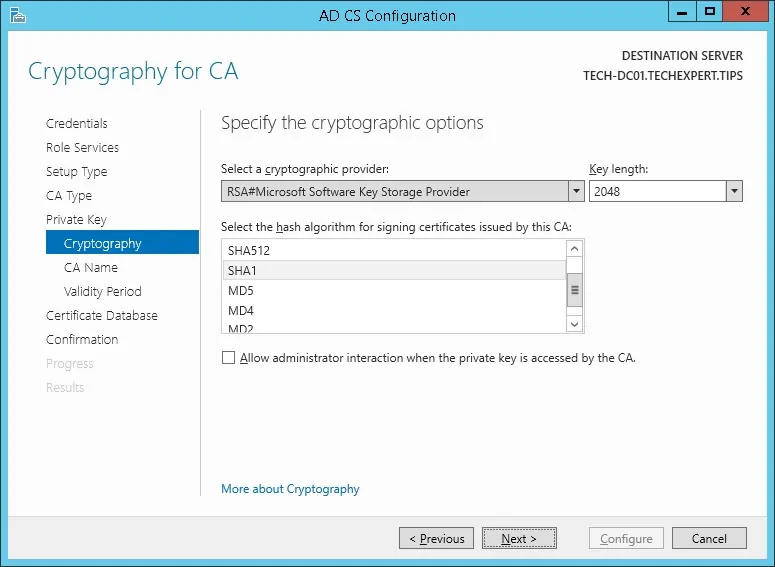

Mantenha a configuração padrão da criptografia e clique no botão Next.

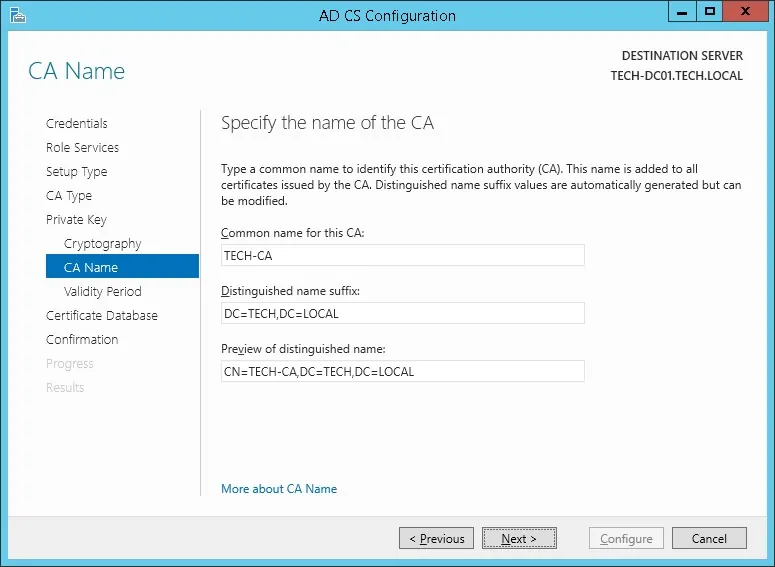

Defina um nome comum à autoridade de certificação e clique no botão Next.

Em nosso exemplo, estabelecemos o nome comum: TECH-CA

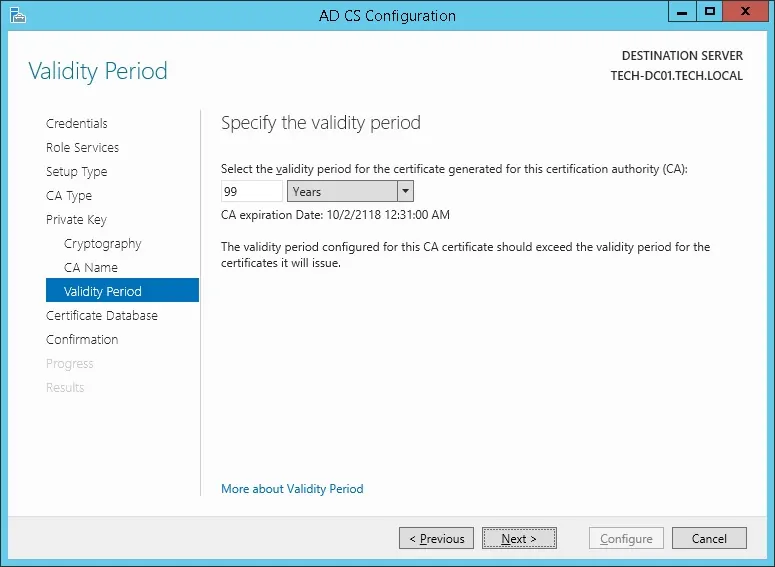

Defina o prazo de validade da autoridade de certificação do Windows.

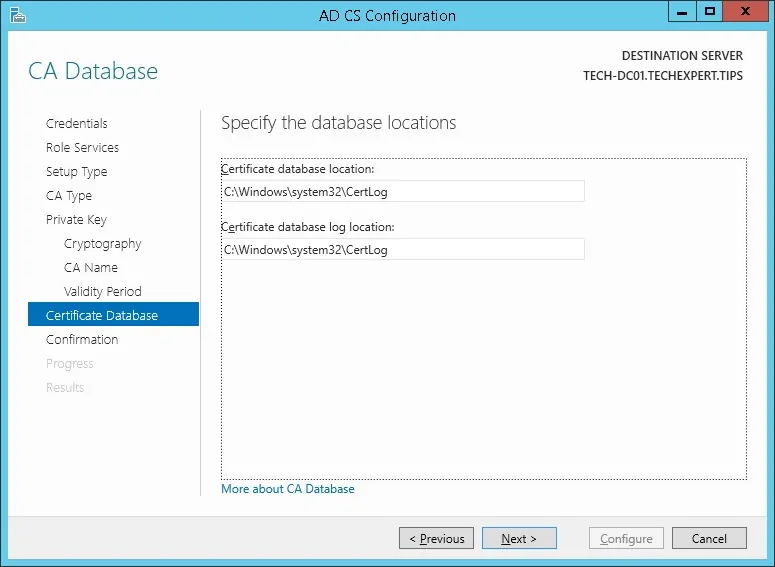

Mantenha a localização padrão do banco de dados da autoridade de certificação Windows.

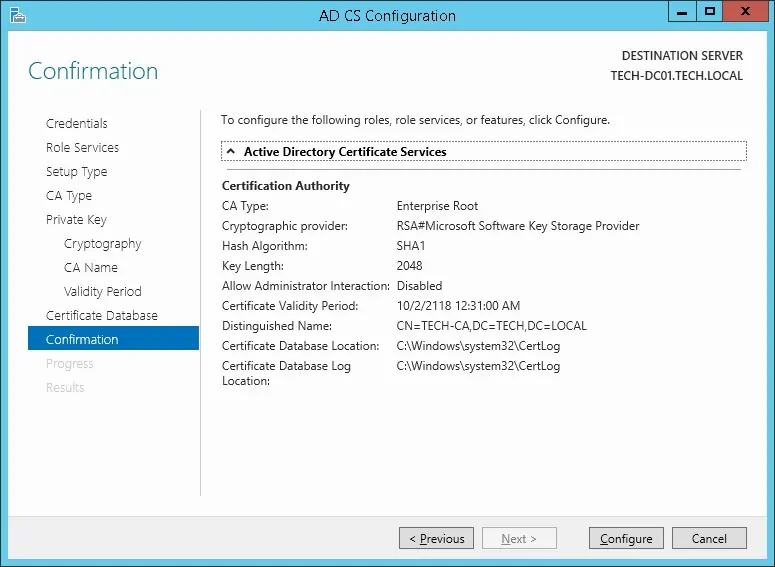

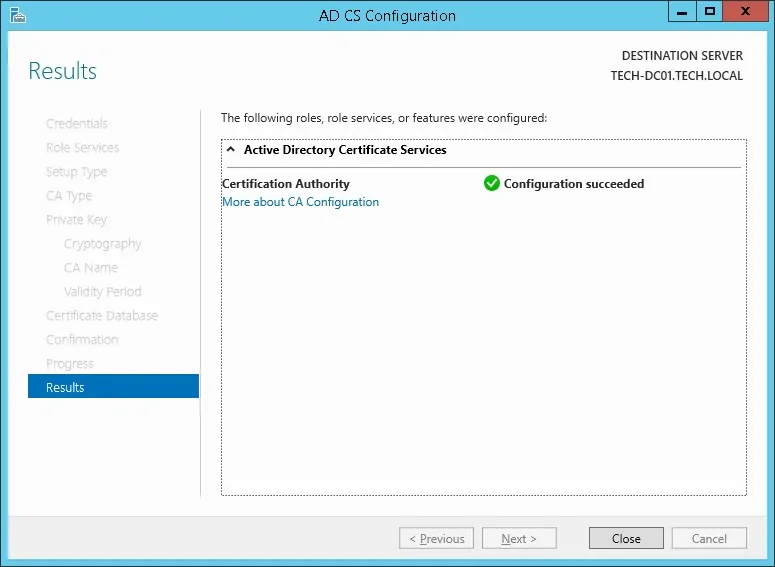

Verifique o resumo e clique no botão Configurar.

Aguarde o término da instalação da autoridade de certificação do servidor Windows.

Depois de terminar a instalação da autoridade de certificação, reinicie seu computador.

Você terminou a instalação da autoridade de certificação do Windows.

Zabbix - Testando o LDAP sobre a Comunicação SSL novamente

Precisamos testar se o seu controlador de domínio está oferecendo o serviço LDAP sobre SSL na porta 636.

Depois de terminar a instalação da autoridade de certificação, espere 5 minutos e reinicie seu controlador de domínio.

Durante o tempo de inicialização, seu controlador de domínio solicitará automaticamente um certificado de servidor da autoridade de certificação local.

Depois de obter o certificado de servidor, seu controlador de domínio começará a oferecer o serviço LDAP sobre SSL na porta 636.

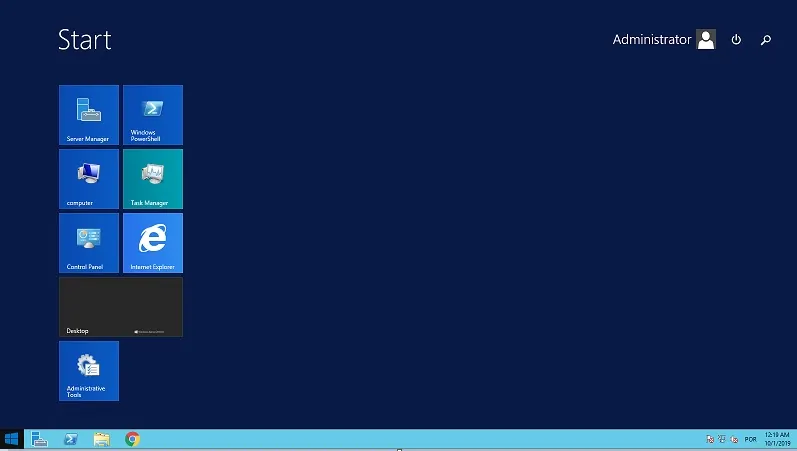

No controlador de domínio, acesse o menu inicial e pesquise o aplicativo LDP.

Acesse o menu Conexão e selecione a opção Conectar.

Tente se conectar ao host local usando a porta TCP 636.

Selecione a caixa de seleção SSL e clique no botão Ok.

Tente se conectar ao host local usando a porta TCP 636.

Selecione a caixa de seleção SSL e clique no botão Ok.

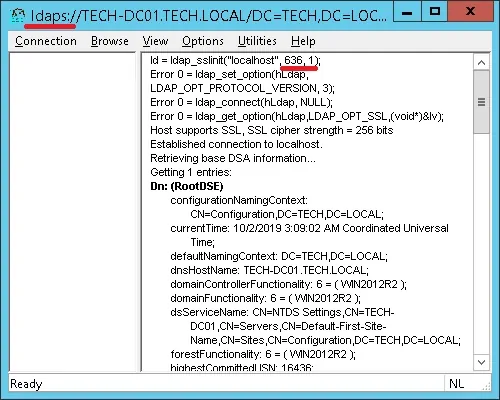

Desta vez, você deve ser capaz de se conectar ao serviço LDAP na porta local host 636.

Se você não for capaz de se conectar à porta 636, reinicie o computador novamente e espere mais 5 minutos.

Pode levar algum tempo até que seu controlador de domínio receba o certificado solicitado à Autoridade de Certificação.

Tutorial - Firewall do controlador de domínio do Windows

Primeiro, precisamos criar uma regra de Firewall no controlador de domínio do Windows.

Esta regra de firewall permitirá que o servidor Zabbix consultasse o banco de dados do Active Directory.

No controlador de domínio, abra o aplicativo chamado Firewall Windows com Segurança Avançada

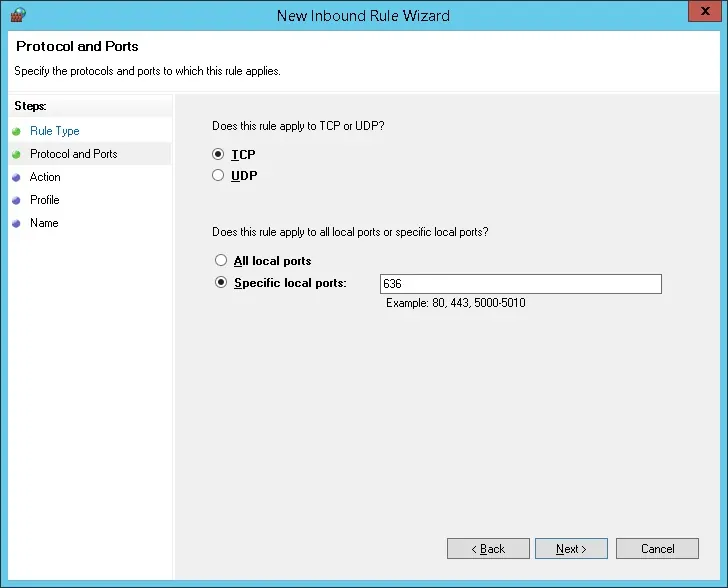

Crie uma nova regra de firewall inbound.

Selecione a opção PORT.

Selecione a opção TCP.

Selecione a opção de portas locais específicas.

Digite a porta TCP 636.

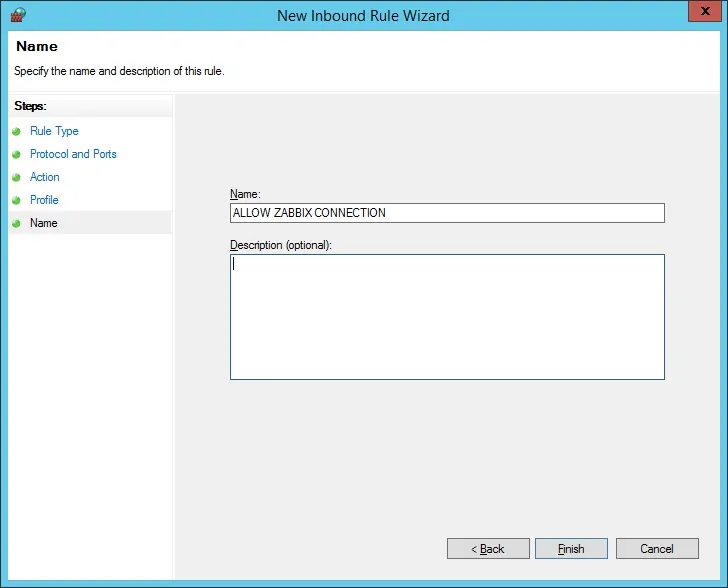

Selecione a opção permitir a conexão.

Verifique a opção DOMÍNIO.

Verifique a opção PRIVADA.

Confira a opção PÚBLICO.

Digite uma descrição da regra do firewall.

Parabéns, você criou a regra de firewall necessária.

Esta regra permitirá que Zabbix consultasse o banco de dados do Active Directory.

Tutorial - Criação de conta de domínio do Windows

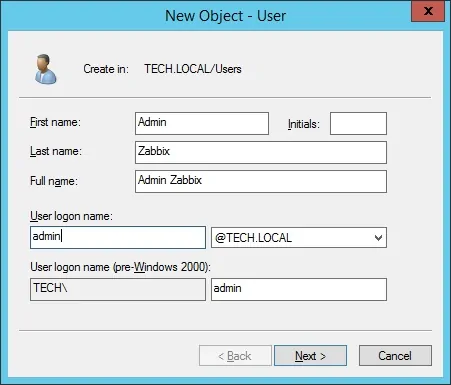

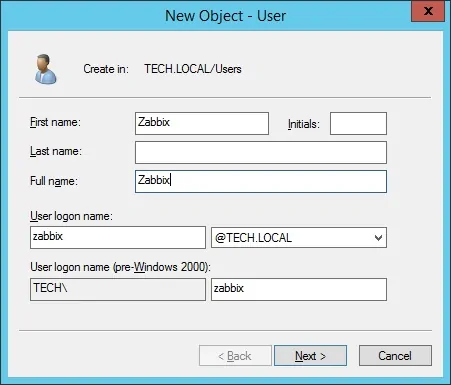

Em seguida, precisamos criar pelo menos 2 contas no banco de dados do Active Directory.

A conta ADMIN será usada para fazer login na interface web Zabbix.

A conta ZABBIX será usada para consultar o banco de dados do Active Directory.

No controlador de domínio, abra o aplicativo chamado: Usuários e Computadores do Active Directory.

Crie uma nova conta dentro do contêiner usuários.

Crie uma nova conta chamada: administração

Senha configurada para o usuário de Admin: 123qwe.

Esta conta será usada para autenticar como administrador na interface web Zabbix.

Crie uma nova conta chamada: zabbix

Senha configurada para o usuário Zabbix: 123qwe.

Esta conta será usada para consultar as senhas armazenadas no banco de dados do Active Directory.

Parabéns, você criou as contas necessárias do Active Directory.

Tutorial - Preparando a Comunicação Zabbix LDAPS

Na linha de comando do servidor Zabbix, edite o arquivo de configuração ldap.conf.

Adicione a linha a seguir no final do arquivo ldap.conf.

Aqui está o conteúdo do nosso arquivo Ldap.conf.

O servidor Zabbix deve ser capaz de se comunicar com o controlador de domínio usando seu nome DNS. (FQDN)

Para resolver esse problema, o servidor Zabbix pode usar o controlador de domínio como um servidor DNS para permitir a tradução do TECH-DC01. Tecnologia. LOCAL para o endereço IP 192.168.15.10.

Se você não quiser definir o controlador de domínio do Windows como o servidor DNS do servidor Zabbix, você pode adicionar uma entrada estática no arquivo hosts.

Use o comando PING para verificar se o servidor Zabbix é capaz de traduzir o nome do host para endereço IP.

Em nosso exemplo, o servidor Zabbix foi capaz de traduzir o TECH-DC01. Tecnologia. Nome de host local para 192.168.15.10 usando uma entrada estática no arquivo hosts.

Use o seguinte comando para testar a comunicação LDAPS.

Ele tentará obter uma cópia do certificado de controlador de domínio.

Tenha em mente que você precisa alterar o endereço IP acima para o seu controlador de domínio.

O sistema deve exibir uma cópia do certificado do Controlador de Domínio.

Configurações! Você terminou as configurações necessárias da linha de comando Zabbix.

Tutorial - Autenticação Zabbix LDAP no Active Directory

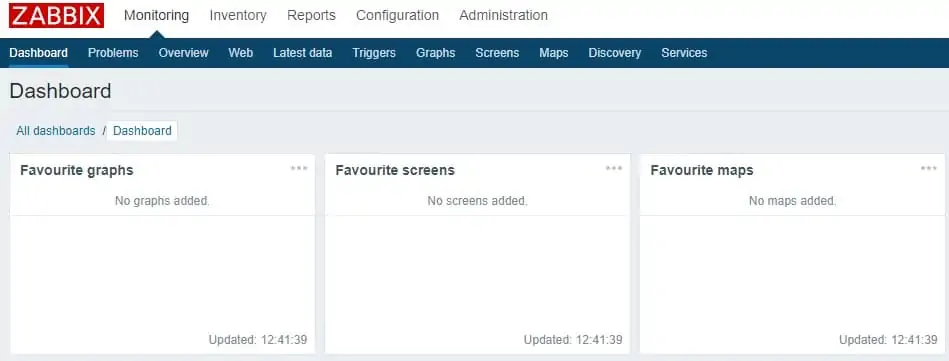

Abra seu navegador e insira o endereço IP do seu servidor web mais /zabbix.

Em nosso exemplo, a seguinte URL foi inserida no Navegador:

• http://192.168.15.11/zabbix

Na tela de login, use o nome de usuário padrão e a senha padrão.

• Nome de usuário padrão: Admin

• Senha padrão: zabbix

Depois de um login bem-sucedido, você será enviado para o Painel Zabbix.

Na tela do painel, acesse o menu Administração e selecione a opção autenticação.

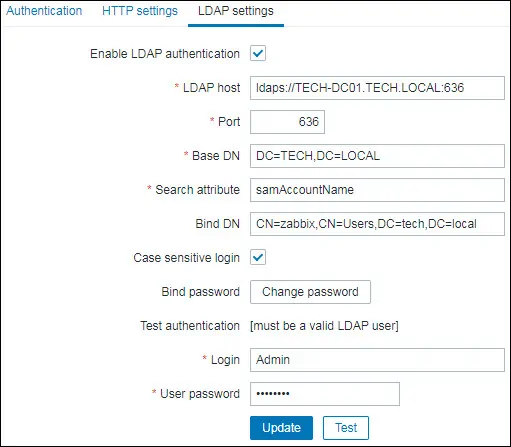

Na tela autenticação, acesse a guia de configurações LDAP.

Você precisa configurar os seguintes itens:

• LDAP Host: ldaps://TECH-DC01. Tecnologia. LOCALO:636

• Porta: 636

• Base DN: dc=tech,dc=local

• Atributo de pesquisa: SaMAccountName

• Bind DN: CN=zabbix,CN=Users,DC=tech,DC=local

Digite o nome de usuário do Admin, sua senha e clique no botão Teste.

Você precisa mudar tech-DC01. Tecnologia. LOCAL para o seu nome de hospedeiro controlador de domínio.

Você precisa alterar as informações de domínio para refletir seu ambiente de Rede.

Você precisa mudar as credenciais de ligação para refletir seu ambiente de Rede.

Se o seu teste for bem sucedido, você deve ver a seguinte mensagem.

Na tela autenticação, selecione a opção Ldap para ativar a autenticação LDAPS no Active Directory.

Depois de terminar sua configuração, você deve fazer log off da interface web Zabbix.

Tente fazer login usando o usuário do Administrador e a senha do banco de dados do Active Directory.

Na tela de login, use o usuário administrador e a senha do banco de dados active Directory.

• Nome de usuário: Admin

• Senha: Digite a senha do Active Directory.

Parabéns! Você configurou a autenticação Zabbix LDAP no Active Directory usando LDAP.

Para que a conta de usuário do Active Directory funcione, a conta do usuário também deve existir localmente no banco de dados do usuário do servidor Zabbix.