您想了解如何在Active Directory上配置Grafana LDAP身份验证吗? 在本教程中,我们将向您展示如何使用Microsoft Windows数据库Active Directory和LDAP协议对Grafana用户进行身份验证。

•Ubuntu 18.04

•Ubuntu 19.04

•Grafana 6.0.2

什么是Grafana?

Grafana是一个用于数据监控,分析和可视化的开源平台,它带有一个Web服务器,可以从任何地方访问它。

在Web界面上,用户可以使用面板创建Grafana仪表板,以表示一段时间内的指标。

Grafana教程:

在此页面上,我们提供了对Grafana教程列表的快速访问。

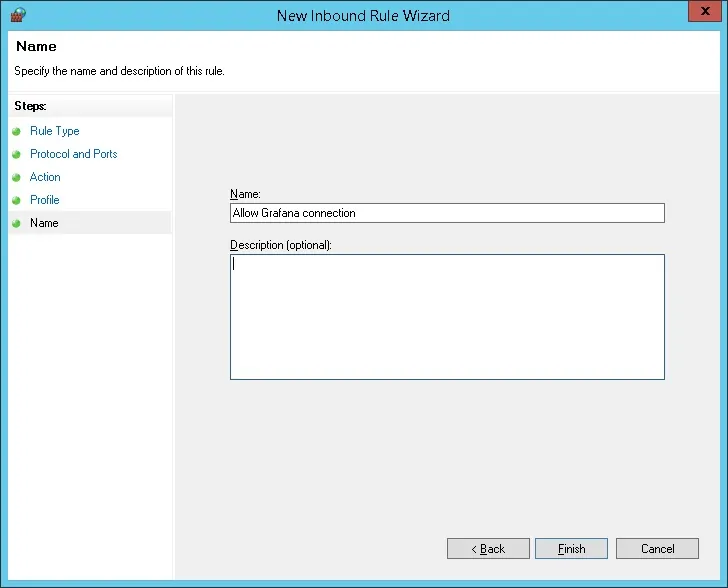

教程 - Windows域控制器防火墙

首先,我们需要在Windows域控制器上创建防火墙规则。

此防火墙规则将允许Grafana服务器查询Active Directory数据库。

在域控制器上,打开名为Windows Firewall with Advanced Security的应用程序

创建新的入站防火墙规则。

选择PORT选项。

选择TCP选项。

选择“特定本地端口”选项。

输入TCP端口389。

选择允许连接选项。

检查DOMAIN选项。

检查PRIVATE选项。

检查PUBLIC选项。

输入防火墙规则的说明。

恭喜,您已创建所需的防火墙规则。

此规则将允许Grafana查询Active Directory数据库。

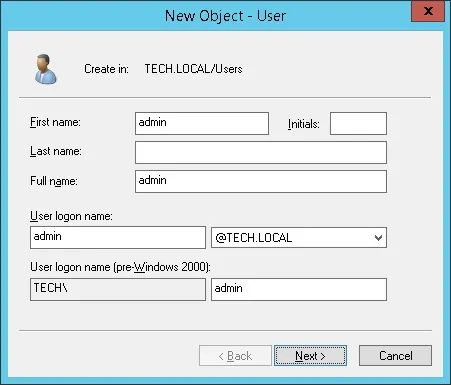

教程 - Windows域帐户创建

接下来,我们需要在Active Directory数据库上创建至少2个帐户。

ADMIN帐户将用于登录Grafana Web界面。

GRAFANA帐户将用于查询Active Directory数据库。

在域控制器上,打开名为“Active Directory用户和计算机”的应用程序

在Users容器中创建一个新帐户。

创建一个名为admin的新帐户

密码配置为管理员用户:123qwe ..

此帐户将用于在Grafana Web界面上以管理员身份进行身份验证。

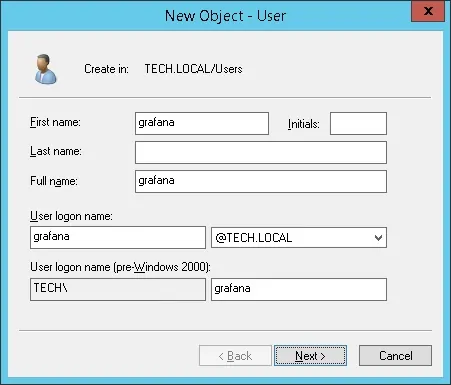

创建一个名为:grafana的新帐户

配置给grafana用户的密码:kamisama123 @

此帐户将用于查询存储在Active Directory数据库中的密码。

恭喜,您已创建所需的Active Directory帐户。

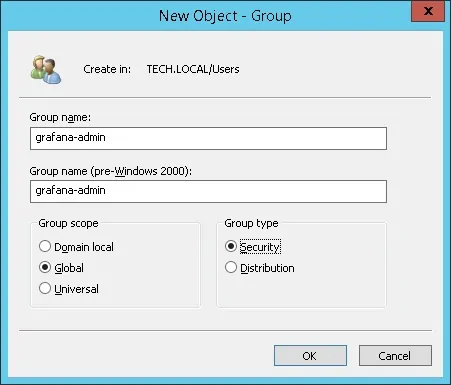

教程 - Windows域组创建

接下来,我们需要在Active Directory数据库上创建至少3个组。

在域控制器上,打开名为“Active Directory用户和计算机”的应用程序

在Users容器中创建一个新组。

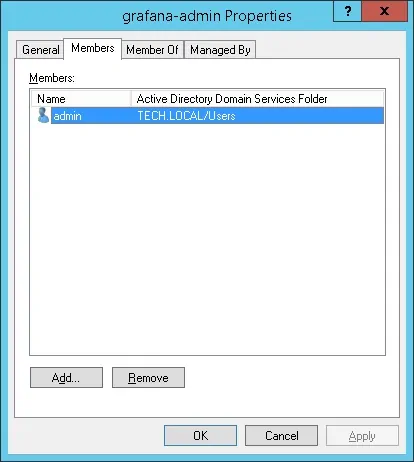

创建一个名为:grafana-admin的新组

该组的成员将拥有Grafana Web界面的Admin权限。

重要! 将admin用户添加为grafana-admin组的成员。

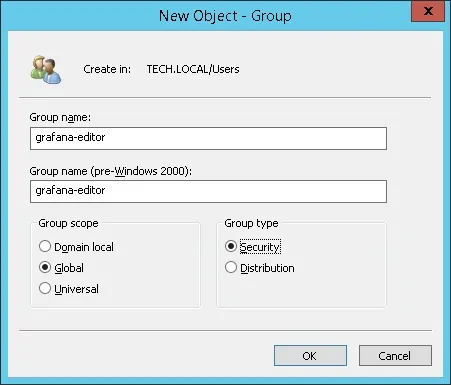

创建一个名为:grafana-editor的新组

该组的成员将拥有Grafana Web界面的编辑权限。

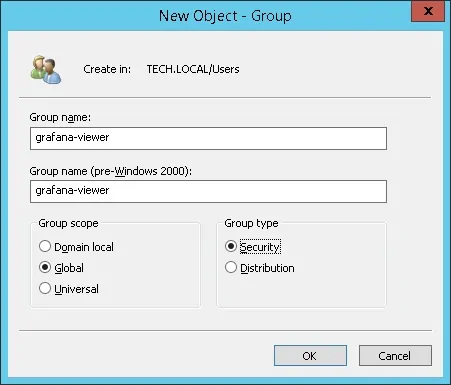

创建一个名为:grafana-viewer的新组

该组的成员将拥有Grafana Web界面的Viewer权限。

恭喜,您已创建所需的Active Directory组。

教程 - Active Directory上的Grafana LDAP身份验证

现在,我们需要配置Grafana服务器以在活动目录数据库上进行身份验证。

找到并编辑ldap.toml文件。

# locate ldap.toml

# vi /etc/grafana/ldap.toml

这是Grafana Package安装的原始ldap.toml配置文件。

这是我们配置的新文件。

您需要将IP地址更改为域控制器IP。

您需要更改域信息以反映您的网络环境。

找到并编辑grafana.ini文件

# locate grafana.ini

# vi /etc/grafana/grafana.ini

取消注释并启用Grafana LDAP身份验证部分。

这是原始LDAP身份验证部分。

这是新的LDAP身份验证部分。

重新启动Grafana服务。

# /etc/init.d/grafana-server restart

现在,您可以测试Grafana LDAP Active目录身份验证。

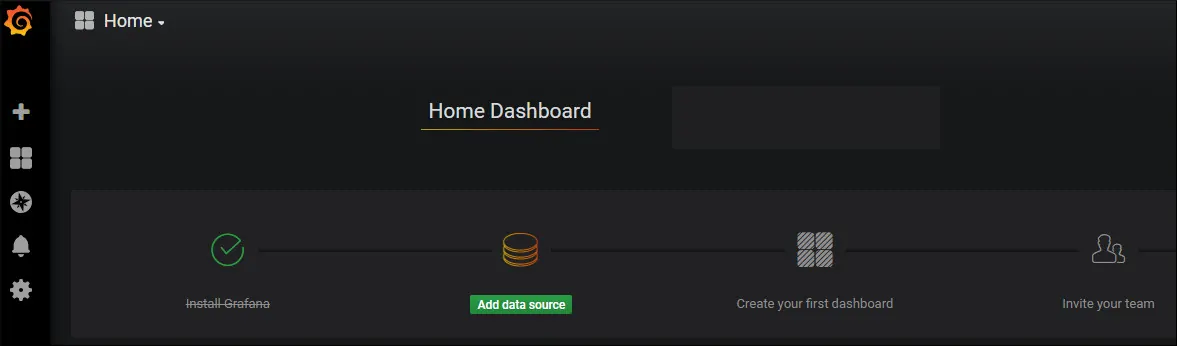

Grafana仪表板登录

打开浏览器并输入服务器的IP地址加上:3000。

在我们的示例中,在浏览器中输入了以下URL:

•http://34.216.84.149:3000

应该提供Grafana Web界面。

在登录屏幕上,使用管理员用户和Active Directory数据库中的密码。

•用户名:admin

•密码:输入Active Directory密码。

成功登录后,将显示Grafana仪表板。

恭喜! 您已使用LDAP在Active Directory上配置了Grafana身份验证。