Vil du gerne lære at filtrere Windows-hændelseslogfiler ved hjælp af Powershell for at finde ud af, hvem der ændrede brugerens adgangskode på domænet? I denne vejledning skal vi vise dig, hvordan du finder ud af, hvem der ændrede adgangskoden til en konto i Active Directory.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Vinduer 2022

• Windows 10

• Windows 11

Liste over udstyr

Her kan du finde listen over udstyr, der bruges til at oprette denne tutorial.

Dette link viser også den softwareliste, der bruges til at oprette dette selvstudium.

Relateret tutorial - PowerShell

På denne side tilbyder vi hurtig adgang til en liste over tutorials relateret til PowerShell.

Selvstudium Powershell – Hvem har ændret brugeradgangskoden i Active Directory

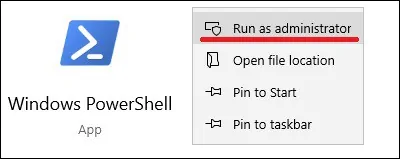

Start en forhøjet Powershell-kommandolinje på domænecontrolleren.

Angiv hændelser relateret til ændring af en brugeradgangskode.

Her er kommandoen output.

Vis indholdet af begivenheder relateret til ændring af brugeradgangskoder.

Her er kommandoen output.

Vis kun indholdet af hændelsesmeddelelsen.

Her er kommandoen output.

Find ud af, hvem der har ændret adgangskoden til brugere inden for de seneste 30 dage.

Søg efter hændelser relateret til ændring af brugeradgangskoder i et bestemt tidsinterval.

Angiv hændelser relateret til adgangskodeændringen af en bestemt brugerkonto.

I vores eksempel filtrerede vi ud fra hændelsesmeddelelsens indhold.

Dette Powershell-script filtrerer, hvem der ændrede brugeradgangskoden.

Her er kommandoen output.

Når en bruger ændrer sin egen adgangskode, er det korrekte hændelses-id 4723.

Tillykke! Du kan finde ud af, hvem der har ændret en brugeradgangskode i Active Directory ved hjælp af Powershell.