Souhaitez-vous apprendre à configurer des règles de réduction de surface d’attaque à l’aide de Powershell ? Dans ce didacticiel, nous allons vous montrer comment utiliser la ligne de commande pour ajouter une règle ASR afin de bloquer les créations de processus provenant des commandes PSExec et WMI.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Fenêtres 2022

• Windows 10

• Windows 11

Liste des équipements

Ici, vous pouvez trouver la liste des équipements utilisés pour créer ce tutoriel.

Ce lien affichera également la liste logicielle utilisée pour créer ce tutoriel.

Tutoriel connexe - PowerShell

Sur cette page, nous offrons un accès rapide à une liste de tutoriels liés à PowerShell.

Tutoriel Powershell ASR - Bloquer les créations de processus provenant de PSExec et WMI

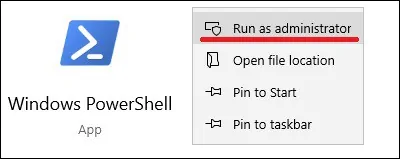

Démarrez une ligne de commande Powershell avec élévation de privilèges.

Ajoutez une règle ASR à l’aide de Powershell.

Dans notre exemple, nous ajoutons une règle pour bloquer les créations de processus provenant des commandes PSExec et WMI.

Plusieurs actions sont disponibles.

Le mode WARN bloque l’exécution et présente une fenêtre d’avertissement à l’utilisateur.

Répertoriez toutes les règles ASR configurées.

Voici la sortie de commande.

Redémarrez l’ordinateur pour activer les règles ASR.

Vous pouvez également redémarrer la protection en temps réel de Defender pour activer les règles ASR.

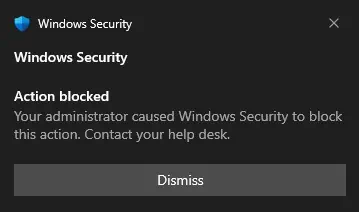

Pour tester la configuration ASR, essayez de créer un processus à l’aide de WMI.

Répertorier les événements liés aux règles ASR.

Voici la sortie de commande.

Désactivez la règle ASR à l’aide de Powershell.

Supprimez la règle ASR à l’aide de Powershell.

félicitations! Vous pouvez utiliser Powershell pour configurer une règle ASR afin de bloquer les créations de processus provenant des commandes PSExec et WMI.