Vil du lære hvordan du konfigurerer en Cisco Switch SSH-godkjenning på Active Directory via Radius ved hjelp av kommandolinjen? I denne opplæringen skal vi vise deg alle trinnene som kreves for å konfigurere SSH-godkjenning via Microsoft Active Directory på en Cisco Switch 2960 ved hjelp av kommandolinjen.

I vårt eksempel har Windows-domenekontrolleren IP-adressen 192.168.100.10.

Cisco Switch spilleliste:

På denne siden tilbyr vi rask tilgang til en liste over videoer relatert til Cisco Switch.

Ikke glem å abonnere på vår youtube kanal som heter FKIT.

Cisco Switch Relatert Tutorial:

På denne siden tilbyr vi rask tilgang til en liste over tutorials knyttet til Cisco Switch.

Opplæring - Cisco SSH-godkjenning på Active Directory

Først må du få tilgang til konsollen på Cisco Switch.

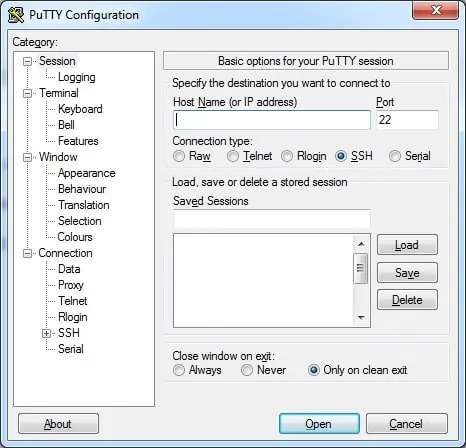

I vårt eksempel skal vi bruke en Opensource-programvare kalt Putty og en datamaskin som kjører Windows.

Putty-programvaren er tilgjengelig på putty.org nettside.

Når nedlastingen er fullført, kjører du programvaren og venter på følgende skjermbilde.

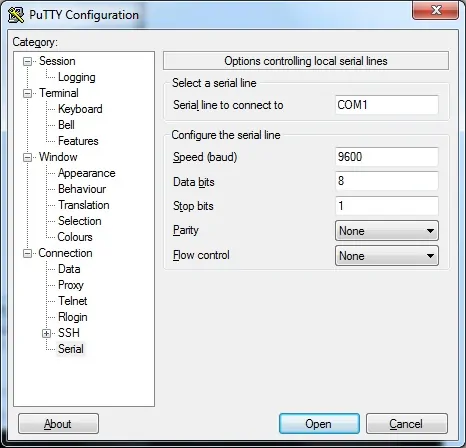

Hvis du vil ha tilgang til konsollen til en Cisco Switch-modell 2960 eller 3750, må du velge kategorien Seriell tilkobling og bruke følgende alternativer:

• Tilkoblingstype: Seriell

• Seriell linje: COM1

• Hastighet: 9600

Hvis COM1 ikke fungerer, må du prøve å bruke COM2, COM3, COM4 eller den neste.

Bruk konsollen, telnet eller ssh til å koble til kommandolinjen på bryteren og logge på med en bruker som har administrative rettigheter.

Skriv inn den administrative påloggingsinformasjonen på skjermbildet for rask pålogging.

Etter en vellykket pålogging vises konsollens kommandolinje.

Switch>

Bruk aktiver-kommandoen til å gå inn i rettighetsmodus.

Switch> enable

Bruk kommandoen konfigurer terminal til å gå inn i konfigurasjonsmodus.

Switch# configure terminal

Først må du installere og konfigurere radiusen på en Windows-server.

Videoen ovenfor vil lære deg den trinnvise prosedyren som kreves for å konfigurere Radius-serveren.

Etter å ha fullført Radius serverkonfigurasjonen kan du fortsette å lese opplæringen.

Konfigurer Cisco-bryteren til å godkjenne ved hjelp av Radius-serveren.

Switch(config)# aaa new-model

Switch(config)# aaa authentication login default group radius local

Switch(config)# aaa authorization exec default group radius local

Switch(config)# radius-server host 192.168.100.10

Switch(config)# radius-server key kamisama123@

I vårt eksempel konfigurerte vi Cisco Switch til å godkjenne og godkjenne brukerøkt ved hjelp av Radius-serveren.

Radius-serveren godkjenner brukerkontoene på Active Directory-domenet.

I vårt eksempel er IP-adressen til Radius-serveren 192.168.100.10.

I vårt eksempel er autentiseringsnøkkelen til radiusserveren kamisama123@.

Nå bruker du følgende kommando til å opprette de nødvendige SSH-krypteringsnøklene:

Switch(config)# crypto key generate rsa

Switch(config)# ip ssh version 2

Hvis systemet ber om en nøkkelstørrelse, bør du informere det høyeste nummeret som er tilgjengelig for bryteren.

På min Switch var maksimumsverdien: 4096

Du bør også aktivere SSH versjon 2 som er sikrere og har mange kule funksjoner.

Konfigurer de virtuelle terminalene for å tillate SSH ekstern tilgang.

Switch(config)# line vty 0 15

Switch(config)# login authentication default

Switch(config)# transport input ssh

Switch(config)# exit

Ikke glem å lagre bryterkonfigurasjonen.

Switch# copy running-config startup-config

Du har aktivert Cisco SSH-funksjonen for ekstern tilgang.

Du har konfigurert de eksterne terminalene til å godta eksterne tilkoblinger.

Du har konfigurert Radius-godkjenningen på en Cisco-svitsj.